Historique des Activités de la Base de Données Apache Cassandra

Apache Cassandra reste un choix privilégié pour les organisations nécessitant une haute disponibilité, une scalabilité et une tolérance aux pannes. Mais assurer la sécurité et la conformité exige un Historique des Activités de la Base de Données Apache Cassandra structuré qui capture les événements en temps réel, applique le masquage, découvre les données sensibles et supporte les normes réglementaires.

Pourquoi l’Historique des Activités de la Base de Données est Important

Des systèmes financiers aux plateformes IoT, Cassandra stocke des données critiques pour la mission qui doivent être protégées contre tout accès ou manipulation non autorisée. Sans audit approprié, même de petites anomalies peuvent passer inaperçues. Un historique solide des activités offre une visibilité sur les schémas d’exécution des requêtes, les tentatives de connexion, les changements de schéma et les accès inhabituels aux données. Il soutient la Surveillance des Activités de la Base de Données pour une détection en temps réel, facilite les enquêtes médico-légales après incident, et fournit une preuve de conformité aux réglementations. Il aide également à identifier les requêtes impactant la performance, offrant aux administrateurs un aperçu opérationnel précieux.

Audit Natifs de Cassandra

La fonctionnalité AuditLogging d’Apache Cassandra permet aux administrateurs de consigner les événements d’authentification, d’autorisation et de modification des données.

Activer l’Audit Natif dans cassandra.yaml :

audit_logging_options:

enabled: true

logger: BinAuditLogger

included_keyspaces: ["*"]

Accorder les droits de journalisation avec CQL :

ALTER ROLE audit_user WITH OPTIONS = {

'grant_audit_logging' : 'true'

};

Interroger directement les journaux d’audit :

SELECT * FROM system_auth.audit_log WHERE keyspace_name='payments' LIMIT 50;

Les journaux d’audit peuvent être exportés vers des outils SIEM comme Elasticsearch ou Splunk pour la corrélation et la visualisation. Bien que la journalisation native capture les opérations clés, elle manque de fonctionnalités telles que les alertes automatisées, le masquage au niveau des champs et le contexte enrichi des événements.

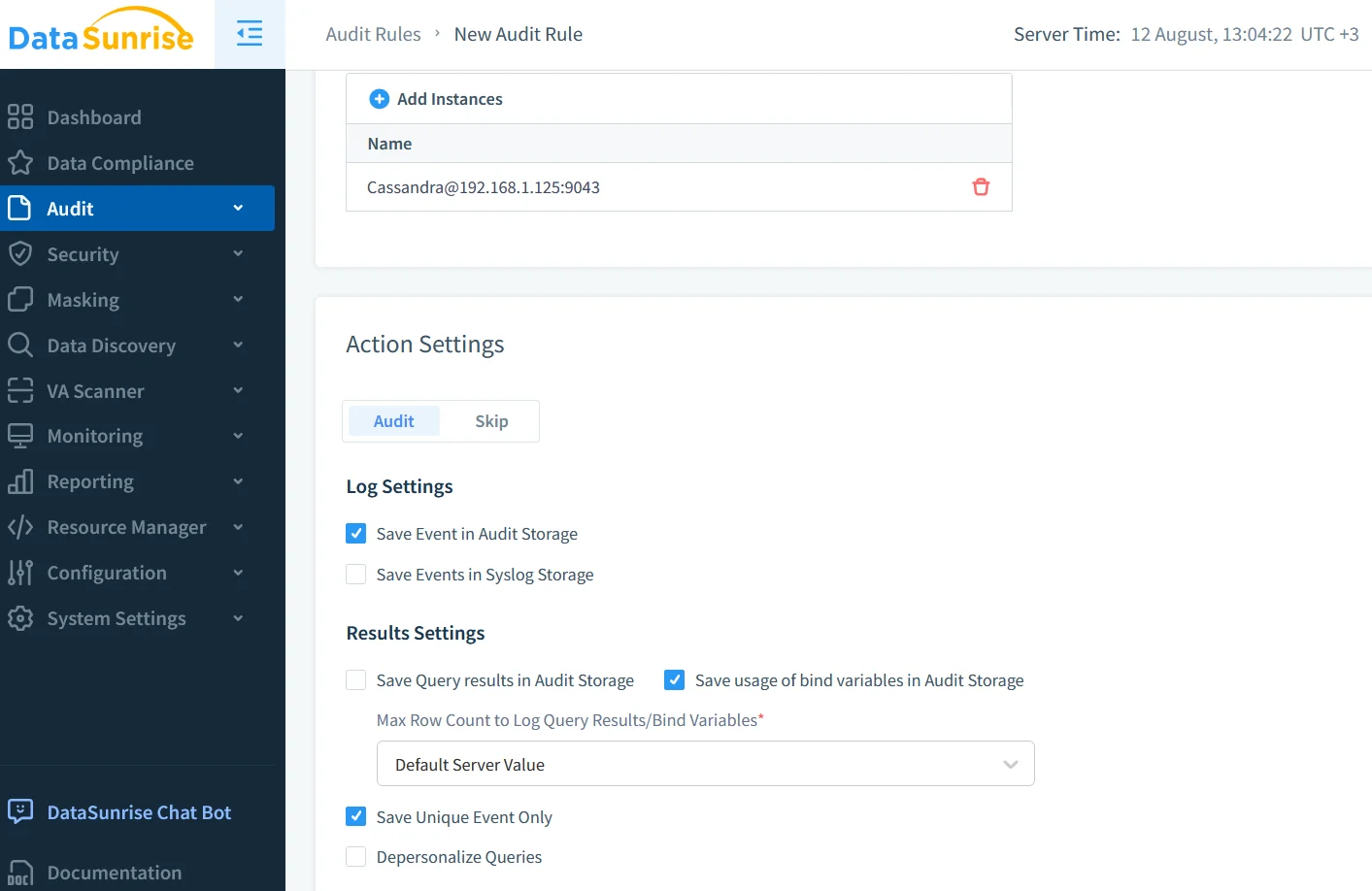

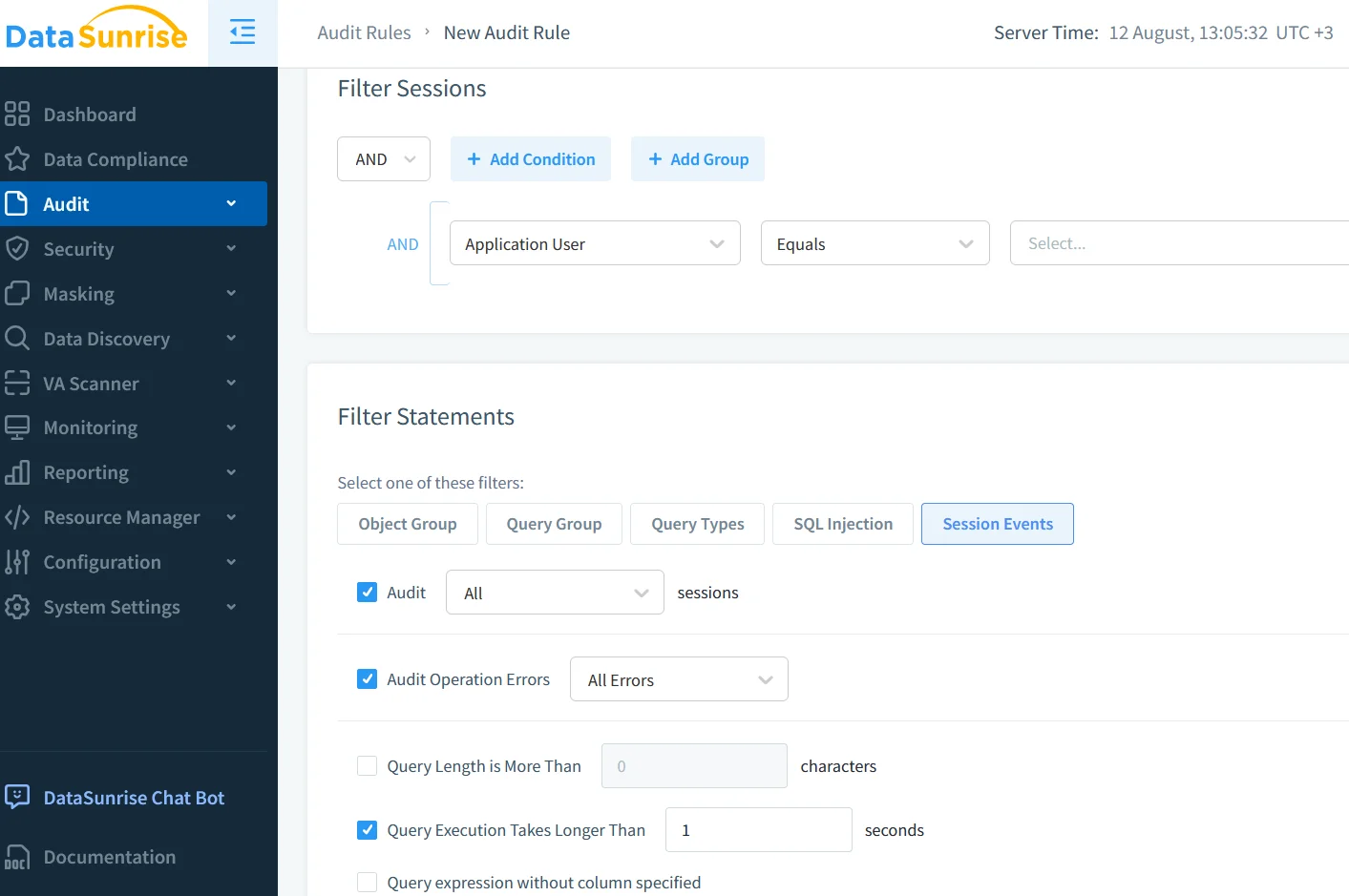

Extension de l’Audit avec DataSunrise

DataSunrise Data Audit étend les capacités de Cassandra avec :

- Un streaming en temps réel vers les tableaux de bord de sécurité

- Masquage dynamique pour les colonnes sensibles

- Audit basé sur des règles avec des conditions spécifiques aux utilisateurs et rôles

- Cartographie automatisée vers GDPR, HIPAA et PCI DSS

Exemple de règle d’audit dans DataSunrise :

CREATE AUDIT RULE cassandra_audit_rule

ON cassandra_db.payments

WHEN query_type = 'SELECT' AND column IN ('credit_card', 'ssn')

THEN log_event, mask_data;

Cela garantit que les utilisateurs non privilégiés voient des données masquées tandis que les rôles autorisés ont une visibilité complète.

Alertes en Temps Réel et Détection de Menaces

DataSunrise s’intègre à Slack, MS Teams et email pour envoyer des alertes instantanées lorsque des seuils de sécurité définis sont dépassés. Il peut détecter des volumes de requêtes inhabituels, bloquer les tentatives d’accès suspectes et enregistrer les violations de politique. Par exemple, une alerte peut se déclencher lorsqu’un utilisateur récupère plus de 100 000 enregistrements d’un keyspace sensible en un court laps de temps.

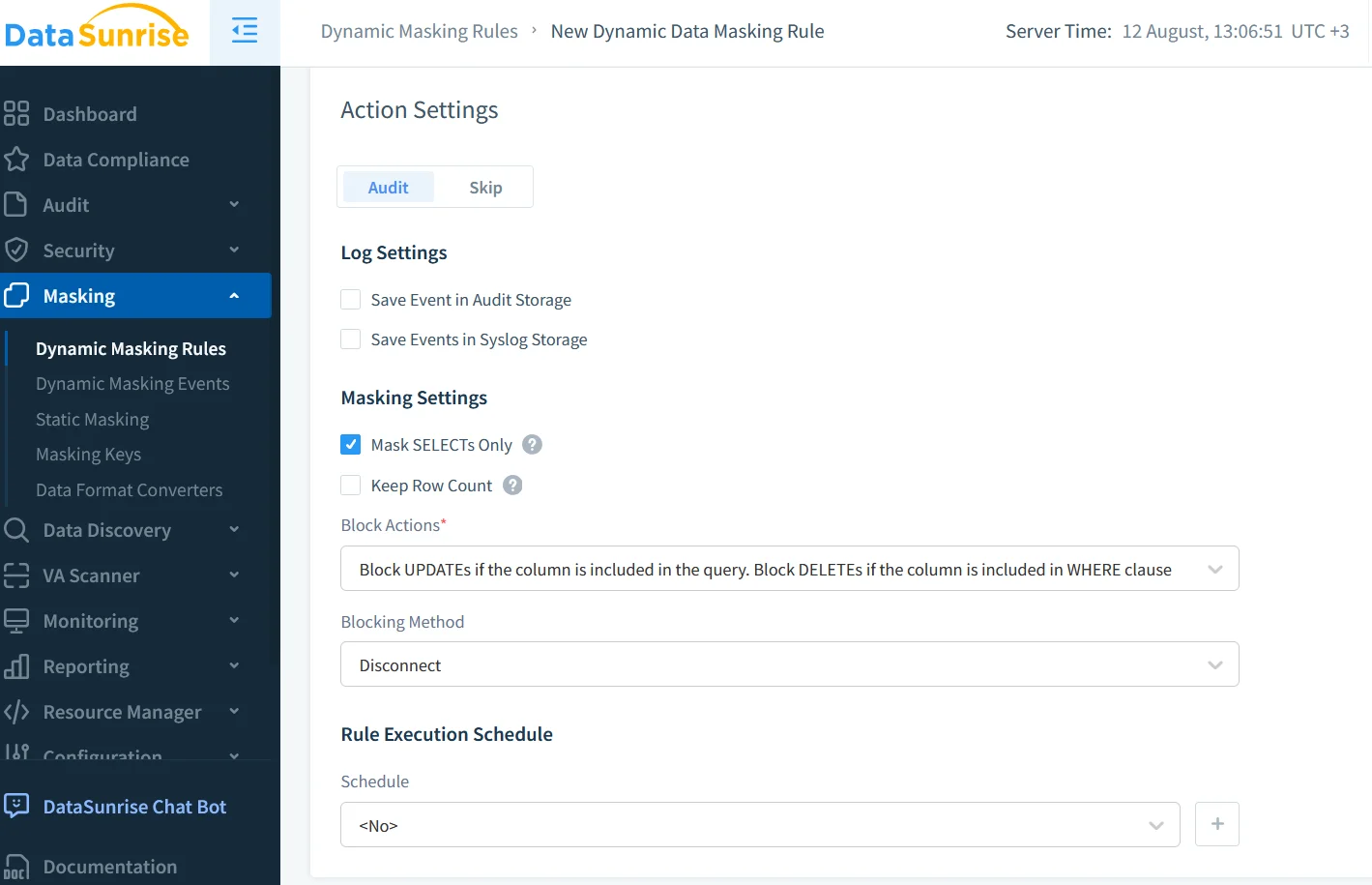

Masquage Dynamique des Données

Le masquage dynamique masque en temps réel les informations sensibles sans modifier les valeurs stockées. Dans les environnements Cassandra, DataSunrise applique des règles de masquage conditionnelles — affichant partiellement les numéros de carte bancaire ou des identifiants personnels anonymisés selon le rôle du demandeur (RBAC). Ceci est essentiel pour répondre aux exigences de conformité sans restreindre les requêtes légitimes de l’entreprise.

Découverte des Données Sensibles

Grâce à la Découverte de Données, les administrateurs peuvent analyser les keyspaces Cassandra pour localiser les données PII, PHI et financières. Les résultats de la découverte alimentent directement les politiques d’audit et de masquage, garantissant une couverture complète. Ce processus maintient également l’Historique des Activités de la Base de Données Apache Cassandra aligné avec l’évolution des structures de données.

Posture de Sécurité Conforme

La conformité dans les environnements Cassandra exige :

- Des contrôles d’accès stricts (POLP)

- Un chiffrement de bout en bout pour les données en transit

- Un historique d’audit mappé aux cadres tels que GDPR, HIPAA et PCI DSS

La combinaison des journaux d’audit natifs avec les données enrichies de DataSunrise permet aux organisations de générer des rapports de conformité prêts à être soumis. Ceux-ci peuvent être programmés mensuellement ou trimestriellement, réduisant ainsi la charge manuelle lors des audits.

Cas Pratique

Considérons un prestataire de soins de santé stockant des dossiers patients dans Cassandra. L’audit natif est activé sur tous les keyspaces, avec les journaux envoyés vers un SIEM centralisé. DataSunrise capture ces journaux en temps réel, applique un masquage dynamique aux PHI lorsqu’elles sont consultées par le personnel non clinique, et envoie des alertes pour des accès en dehors des heures approuvées. Des rapports de conformité trimestriels sont générés automatiquement, montrant des historiques d’accès détaillés pour l’examen réglementaire.

Conclusion

Un Historique complet des Activités de la Base de Données Apache Cassandra est indispensable tant pour le contrôle opérationnel que pour la conformité réglementaire. Alors que l’audit natif de Cassandra offre une base, ses capacités sont optimisées par l’intégration avec DataSunrise. Cette combinaison offre une surveillance continue, une détection proactive des menaces et une protection dynamique des données sensibles, garantissant que les clusters Cassandra restent à la fois sécurisés et conformes dans des environnements complexes et exigeants.