Historique des Activités de la Base de Données Google Cloud SQL

Introduction

L’Historique des Activités de la Base de Données Google Cloud SQL est l’enregistrement des opérations dans votre base de données — des connexions et requêtes aux mises à jour, suppressions et modifications du schéma. Pour les entreprises, c’est un outil essentiel pour protéger les informations sensibles, garantir la traçabilité et respecter les réglementations sectorielles.

Google Cloud SQL est le service de base de données relationnelle entièrement géré par Google, conçu pour délester les organisations de la charge opérationnelle. Plutôt que de gérer des bases sur leurs propres serveurs, les entreprises peuvent exécuter des moteurs populaires dans le cloud avec sauvegardes automatiques, montée en charge et haute disponibilité. Cloud SQL prend en charge trois systèmes majeurs de bases de données :

- MySQL – Souvent choisi pour les applications web et les stacks open-source.

- PostgreSQL – Apprécié pour ses fonctionnalités avancées SQL et son extensibilité.

- SQL Server – La base de données d’entreprise de Microsoft, largement utilisée dans les environnements corporatifs pour les systèmes transactionnels et applications métier.

Les organisations utilisent Google Cloud SQL pour simplifier la gestion, améliorer la fiabilité et intégrer leurs bases avec l’écosystème plus large de Google Cloud. Dans cet article, nous nous concentrerons sur SQL Server dans Google Cloud SQL et montrerons comment construire son historique d’activités en base à l’aide de l’audit natif. Nous verrons aussi comment DataSunrise ajoute la surveillance en temps réel, le masquage et la génération de rapports axée sur la conformité.

Pourquoi les Entreprises Ont Besoin d’un Historique des Activités de Base de Données

Pour de nombreuses organisations, les données sensibles sont à la fois un actif précieux et un risque majeur. Sans un enregistrement des accès et modifications, il devient difficile de détecter les usages abusifs, de prouver la conformité ou de récupérer après un incident.

Voici les principales raisons poussant les entreprises à mettre en place un historique des activités de base de données :

- Détection des Menaces de Sécurité – Qu’il s’agisse d’un attaquant externe ou d’un initié avec trop d’accès, l’historique des activités permet de repérer des comportements suspects avant qu’ils ne causent des dommages.

- Conformité Réglementaire – Les secteurs de la santé, de la finance et du e-commerce doivent respecter des normes strictes comme le RGPD, HIPAA, PCI DSS et SOX. Dans ces industries, les dossiers d’accès détaillés sont souvent légalement requis.

- Responsabilisation Opérationnelle – Le suivi des interactions avec la base garantit que les employés, sous-traitants et systèmes opèrent conformément aux politiques approuvées, réduisant les erreurs accidentelles et modifications non autorisées.

- Enquête Forensique – En cas de violation ou perte de données, l’historique des activités fournit la preuve nécessaire pour comprendre ce qui s’est passé, contenir l’impact et prévenir une récidive.

Sans cette visibilité, les entreprises gèrent leurs systèmes les plus critiques à l’aveugle. Cela facilite le passage inaperçu des menaces ou erreurs.

Fonctionnalités Natives de Google Cloud SQL

Google Cloud SQL prend en charge MySQL, PostgreSQL et SQL Server, chacun avec des outils intégrés de journalisation et de surveillance. Google complète ces possibilités avec des fonctionnalités au niveau plateforme telles que les journaux d’audit Cloud, qui suivent qui a fait quoi, où et quand dans les ressources Google Cloud, y compris les instances de base de données.

Options de Surveillance des Activités par Moteur

- MySQL – Utilisez le

general_logpour capturer chaque requête exécutée et leslow_query_logpour le diagnostic des performances. - PostgreSQL – Activez le module

pg_stat_statementspour des métriques au niveau des requêtes et utilisez le collecteur de logs natif pour une capture détaillée des activités. - SQL Server – Exploitez l’audit SQL Server pour définir des groupes d’événements et stocker les journaux d’audit dans des répertoires locaux ou les exporter vers Cloud Storage.

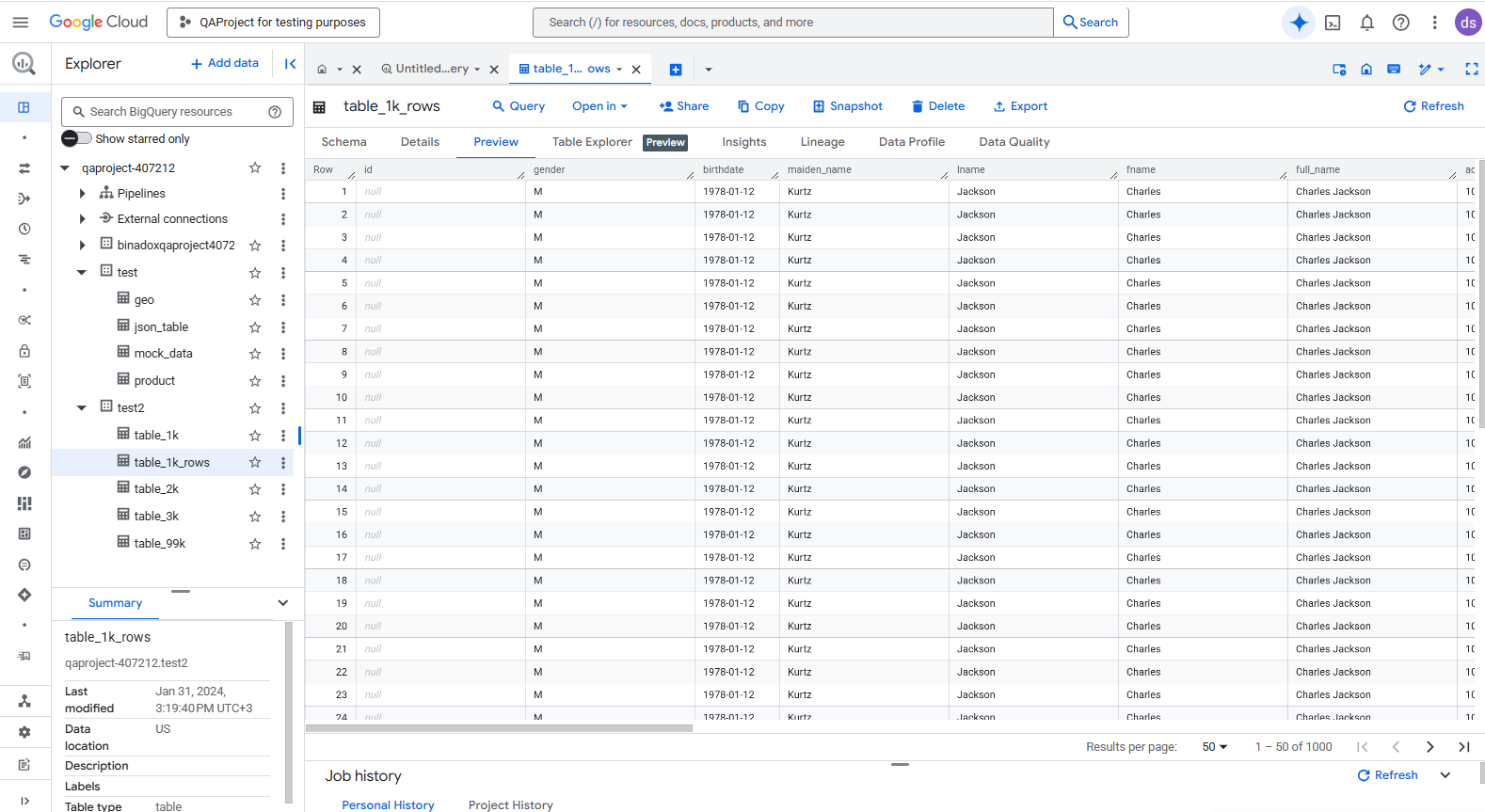

Les administrateurs peuvent exporter les journaux vers BigQuery pour analyse ou les intégrer à des outils SIEM pour la détection des menaces et la conformité.

Exemple : Activation de l’Historique des Activités pour SQL Server sur Google Cloud SQL

Voici un exemple simple pour SQL Server configurant un audit serveur et une spécification d’audit au niveau de la base de données.

Créer l’audit serveur :

CREATE SERVER AUDIT GCloudAudit

TO FILE (FILEPATH = '/var/opt/mssql/audit', MAXSIZE = 50 MB);

ALTER SERVER AUDIT GCloudAudit WITH (STATE = ON);

Ajouter une spécification d’audit au niveau serveur :

CREATE SERVER AUDIT SPECIFICATION AuditLoginFailures

FOR SERVER AUDIT GCloudAudit

ADD (FAILED_LOGIN_GROUP)

WITH (STATE = ON);

Suivre les opérations SELECT sur une table spécifique :

CREATE DATABASE AUDIT SPECIFICATION AuditTransactions

FOR SERVER AUDIT GCloudAudit

ADD (SELECT ON dbo.transactions BY public)

WITH (STATE = ON);

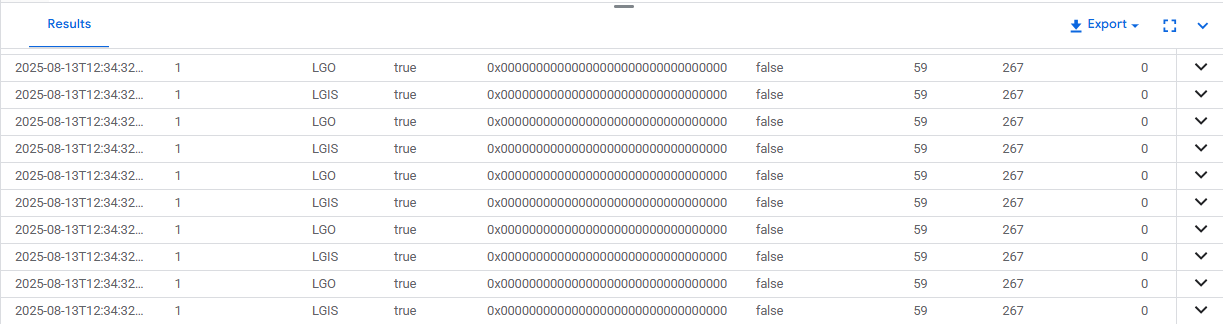

Consulter les journaux d’audit :

SELECT *

FROM sys.fn_get_audit_file('/var/opt/mssql/audit/*.sqlaudit', NULL, NULL);

Cette configuration capture à la fois les échecs de connexion et l’accès aux données sensibles, permettant des enquêtes précises.

Limites des Outils Natifs

Bien que les fonctionnalités natives de journalisation et d’audit de Google Cloud SQL offrent une visibilité précieuse, elles présentent des contraintes pouvant limiter leur efficacité en conditions réelles :

Pas d’Alerte en Temps Réel

Les logs natifs enregistrent les événements, mais ne notifient pas lorsqu’ils surviennent. Cela oblige les équipes de sécurité à consulter manuellement les logs ou attendre des révisions planifiées pour détecter des incidents. Dans un cas réel, si un acteur malveillant accède à des données sensibles à 2h du matin, vous ne le remarquerez peut-être que le jour ouvrable suivant — moment où les données peuvent être exfiltrées.Corrélation Limitée entre Instances

Chaque instance Cloud SQL conserve ses logs séparément, rendant difficile la visualisation de patterns d’activité à travers les environnements (production, préproduction, reporting). Par exemple, un initié pourrait modifier des données sur une instance de préproduction pour tester une requête malveillante, puis l’exécuter en production. Sans vue unifiée, la connexion entre ces événements est facile à manquer.Absence de Masquage Dynamique Intégré pour Protéger les Données Sensibles dans les Logs

Les journaux d’audit SQL Server peuvent stocker le texte complet des requêtes, pouvant contenir des informations personnelles identifiables (PII) ou financières. Sans masquage, toute personne ayant accès aux logs — y compris des rôles non autorisés à voir ces données sensibles — peut les consulter. Dans les secteurs régulés, ceci induit des violations de conformité (ex. Article 32 RGPD sur la protection des données) et des risques internes.Automatisation Minimaliste des Rapports de Conformité

Bien que vous puissiez exporter et filtrer les logs natifs, la création de rapports conformes destinés aux auditeurs est un processus manuel et chronophage. Lors d’un audit trimestriel PCI DSS, par exemple, l’équipe sécurité peut passer des heures à compiler des preuves à partir de multiples fichiers de logs plutôt que de se concentrer sur la remédiation et la prévention.Filtrage Manuel et Normalisation des Données nécessaires pour Analyses Avancées

Les logs natifs nécessitent souvent d’être parsés, reformatés et combinés depuis diverses sources. Ce n’est qu’ensuite qu’ils deviennent exploitables dans un SIEM ou une plateforme analytique.

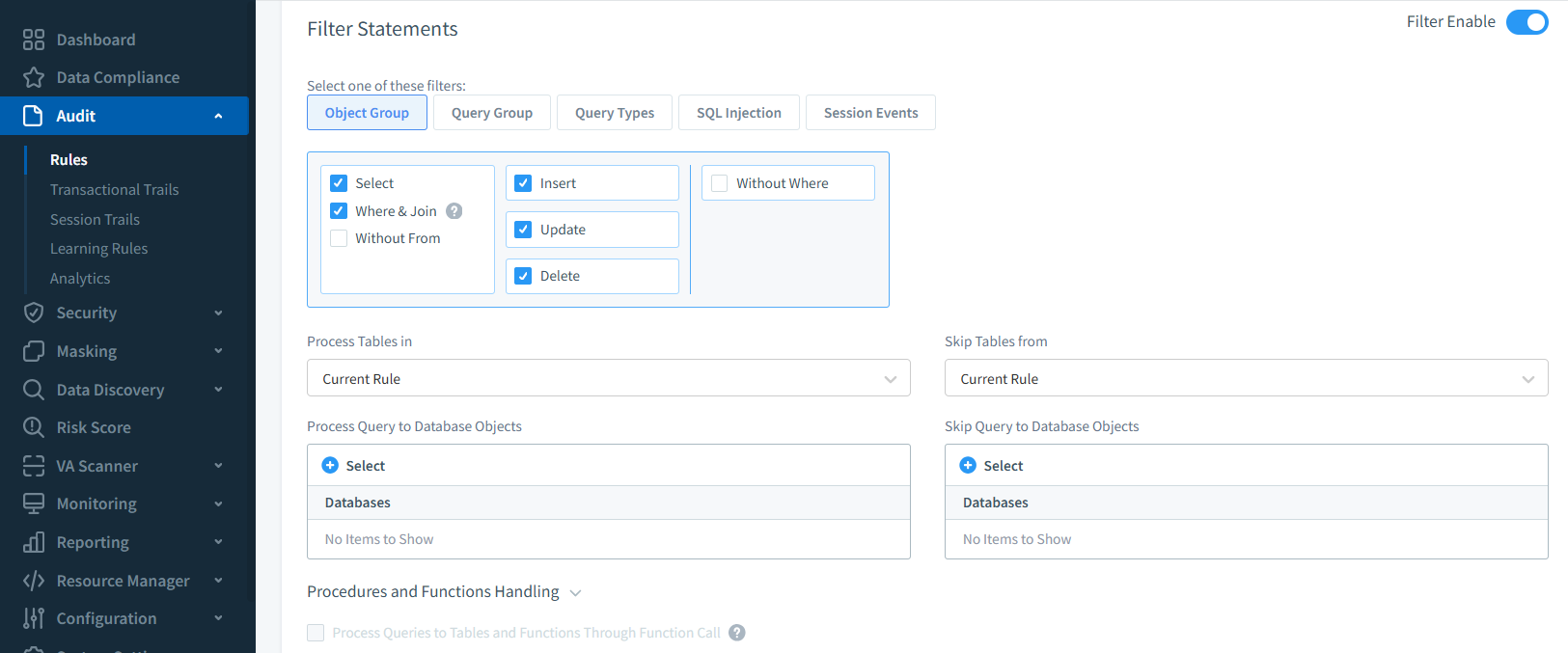

Améliorer l’Historique des Activités de Base de Données avec DataSunrise

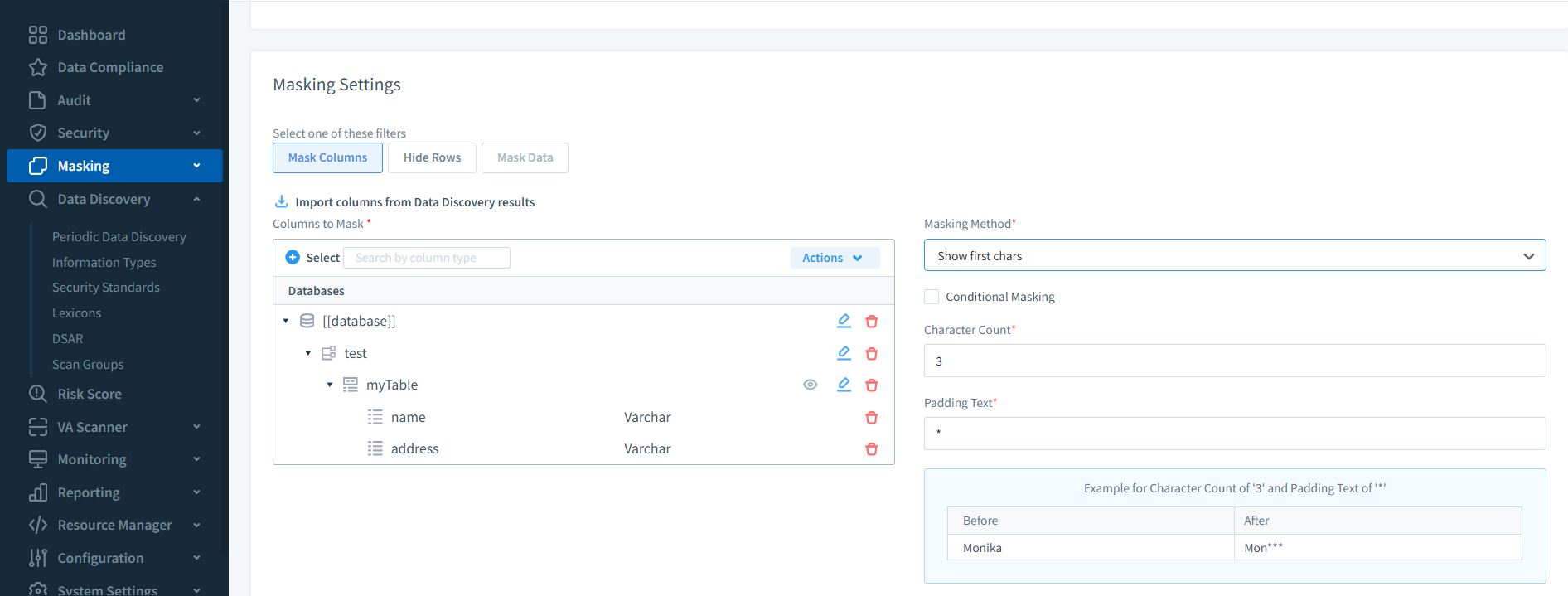

DataSunrise est une plateforme de sécurité et conformité des bases de données conçue pour surveiller, protéger et gérer les données sur plus de 40 systèmes de bases supportés, incluant Google Cloud SQL. Elle s’interpose entre les utilisateurs et la base, permettant un suivi détaillé des activités, un masquage dynamique des données sensibles, et un support automatisé de la conformité sans modifier les applications existantes.

Dans les environnements Google Cloud SQL, DataSunrise vient compléter les audits natifs en ajoutant une surveillance en temps réel, des règles d’audit granulaires, et des tableaux de bord centralisés pour plusieurs instances. Grâce à ses options de configuration des règles d’audit, vous pouvez vous concentrer sur les activités les plus pertinentes — par exemple des utilisateurs spécifiques, plages IP, types de requêtes, ou objets sensibles — réduisant le bruit dans les logs et mettant en avant les événements exploitables.

La fonction d’alerte en temps réel de la plateforme informe immédiatement les équipes de sécurité en cas d’activité suspecte, envoyant des notifications par e-mail, Slack ou intégrations SIEM. Les valeurs sensibles dans les résultats des requêtes peuvent être masquées à l’aide du masquage dynamique des données, garantissant que les utilisateurs non autorisés ne voient jamais d’informations personnelles, financières ou médicales réelles.

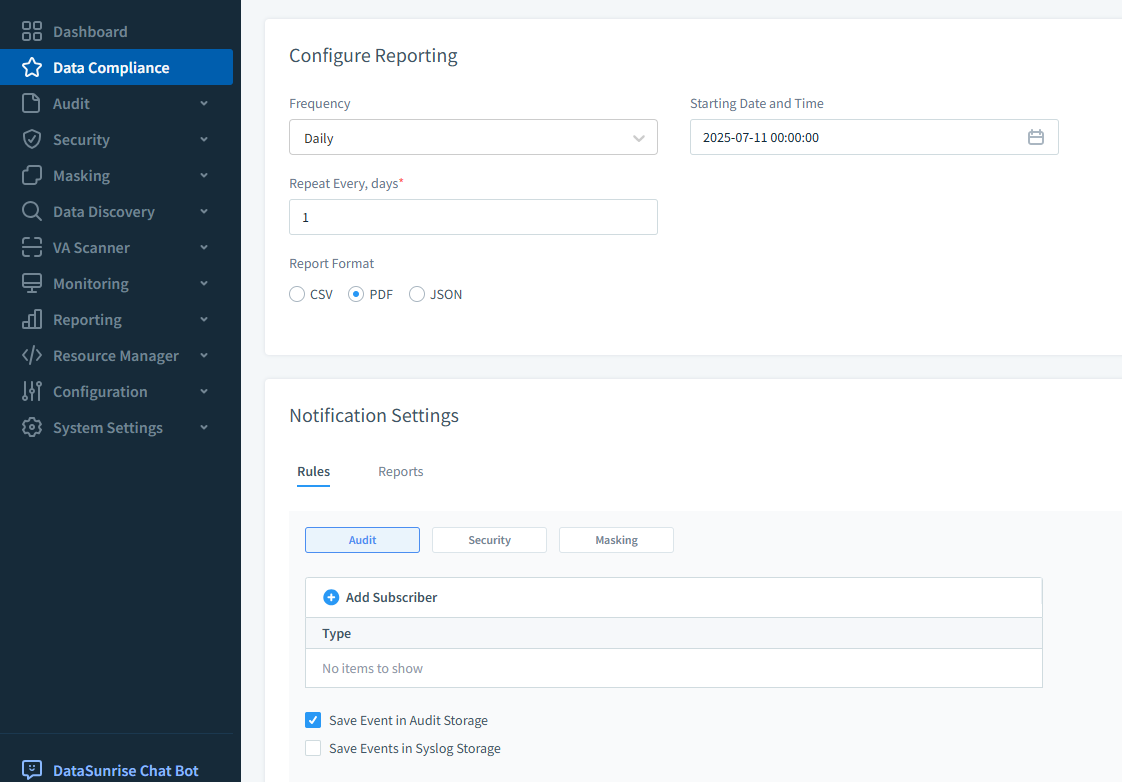

Pour les organisations des secteurs régulés, le reporting automatisé de conformité de DataSunrise facilite la création de preuves prêtes pour l’auditeur, alignant l’historique des activités avec les standards légaux et industriels pertinents. Combiné à son tableau de bord de surveillance centralisé, il transforme les logs bruts en ressource exploitable pour la sécurité et la conformité.

Scénarios Opérationnels et Cas d’Usage

| Scénario | Description | Bénéfice |

|---|---|---|

| Investigation de Schémas d’Accès Suspects | Détecte plusieurs connexions échouées suivies d’une connexion réussie depuis une adresse IP inhabituelle ; recoupe avec l’activité historique du compte pour confirmer la légitimité. | Permet une validation rapide des menaces et une réponse adéquate. |

| Vérification de Conformité lors des Audits | Produit des enregistrements détaillés des accès aux données sensibles, incluant horodatages, identifiants utilisateurs et actions réalisées. | Fournit des preuves prêtes à l’emploi pour les audits RGPD, HIPAA, PCI DSS et SOX. |

| Suivi des Modifications dans les Transactions Financières | Correlate les opérations SELECT, INSERT et UPDATE pour identifier qui a modifié les données financières et quand. | Assure l’intégrité des données financières et soutient les enquêtes anti-fraude. |

| Analyse du Comportement Multi-Instances | Compare les actions entre production, préproduction et reporting pour détecter les modifications simultanées suspectes. | Améliore la supervision à travers les environnements. |

| Analyse Forensique Post-Incident | Reconstitue la séquence complète des événements après une violation, du premier accès aux requêtes SQL exécutées. | Soutient l’analyse des causes profondes et renforce les défenses futures. |

Conclusion

Le suivi de l’historique des activités en base dans Google Cloud SQL est indispensable pour la conformité et la sécurité. Bien que les outils natifs offrent un socle solide, DataSunrise ajoute une surveillance centralisée, des alertes en temps réel et un masquage dynamique, transformant les logs bruts en un atout puissant pour la défense et la conformité.

En combinant ces approches, les organisations peuvent garantir une visibilité complète sur les opérations de la base, renforcer leur posture sécurité et répondre aux obligations réglementaires sans charges administratives excessives.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant