Historique d’Activité de la Base de Données MongoDB

Le suivi de l’Historique d’Activité de la Base de Données MongoDB est essentiel pour comprendre qui a accédé à vos données, quelles modifications ont eu lieu et quand. Cette visibilité soutient la sécurité, la supervision opérationnelle et la conformité avec des normes telles que PCI DSS, HIPAA et GDPR. La combinaison de l’audit natif de MongoDB avec DataSunrise Data Audit offre une vue complète et en temps réel des interactions avec la base de données et renforce globalement votre posture de sécurité.

Pourquoi l’Historique d’Activité est Important

Un historique d’activité MongoDB bien mis en œuvre permet la détection précoce de requêtes anormales, soutient les enquêtes forensiques, applique les politiques de sécurité et met en œuvre le masquage dynamique des données pour les informations sensibles. Au-delà de la conformité, il sert également d’outil précieux pour l’optimisation des performances et le diagnostic opérationnel, aidant les équipes à retracer les requêtes problématiques ou les schémas d’accès inefficaces. Pour les industries réglementées, l’historique d’activité n’est pas optionnel — c’est une exigence obligatoire qui garantit la responsabilité et permet une réponse rapide aux incidents.

Audit Natif MongoDB dans l’Édition Entreprise

La fonctionnalité d’audit natif est disponible uniquement dans la MongoDB Enterprise Edition. Elle vous permet d’enregistrer les événements de la base de données dans un fichier, syslog ou en sortie JSON, capturant les tentatives d’authentification, les opérations CRUD et les modifications du schéma. Un filtrage sélectif est pris en charge pour réduire l’impact sur les performances en ciblant des événements spécifiques.

Pour configurer l’audit, modifiez le fichier mongod.conf. Par exemple, pour enregistrer les événements d’authentification, la création ou suppression de collections et les mises à jour :

auditLog:

destination: file

format: JSON

path: /var/log/mongodb/audit.json

filter: '{ atype: { $in: ["authenticate", "createCollection", "dropCollection", "update", "insert"] } }'

Redémarrez le service mongod pour que les modifications prennent effet. Vous pouvez ensuite consulter les journaux avec :

cat /var/log/mongodb/audit.json | jq '.timestamp, .atype, .param'

Des filtres basés sur les rôles peuvent être appliqués pour capturer uniquement l’activité des comptes privilégiés. Cette approche ciblée aide à réduire le bruit dans les journaux tout en conservant une visibilité critique. Les instructions complètes d’installation et les options avancées de configuration sont documentées dans la Documentation sur le Journal d’Audit MongoDB et la Référence des Filtres d’Audit.

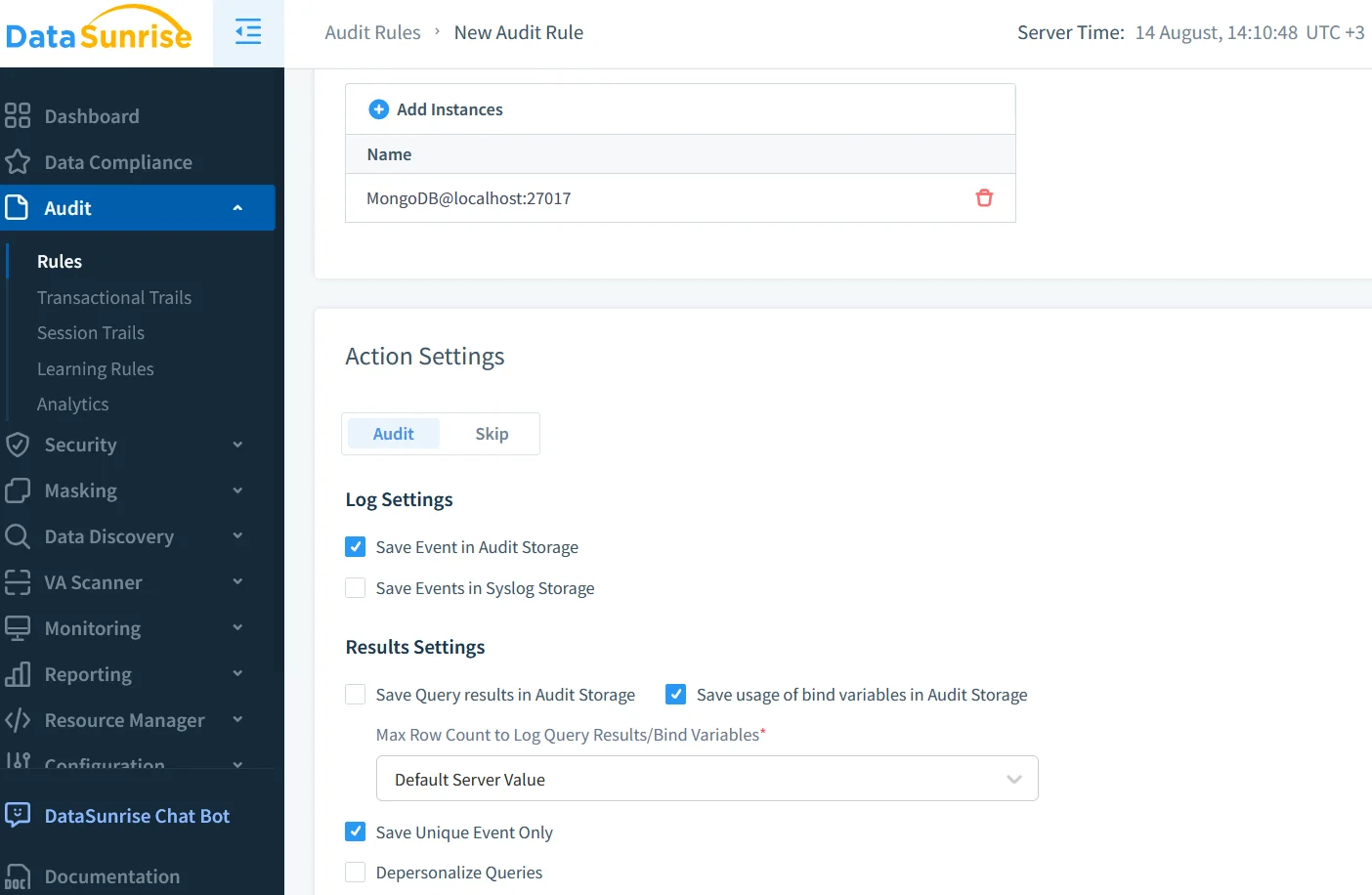

Audit en Temps Réel avec DataSunrise

Bien que les journaux natifs de l’Enterprise Edition soient puissants, ils sont généralement examinés après que les événements se sont produits. La Surveillance d’Activité de Base de Données DataSunrise capture les requêtes en temps réel, les enrichit avec des métadonnées telles que l’IP du client et le nom de l’application, et permet une alerte immédiate en cas de comportement suspect. Elle autorise également le masquage basé sur les rôles des données sensibles sans modifier le code de la base de données, et ses tableaux de bord de conformité offrent une vue actualisée de l’adhésion aux réglementations.

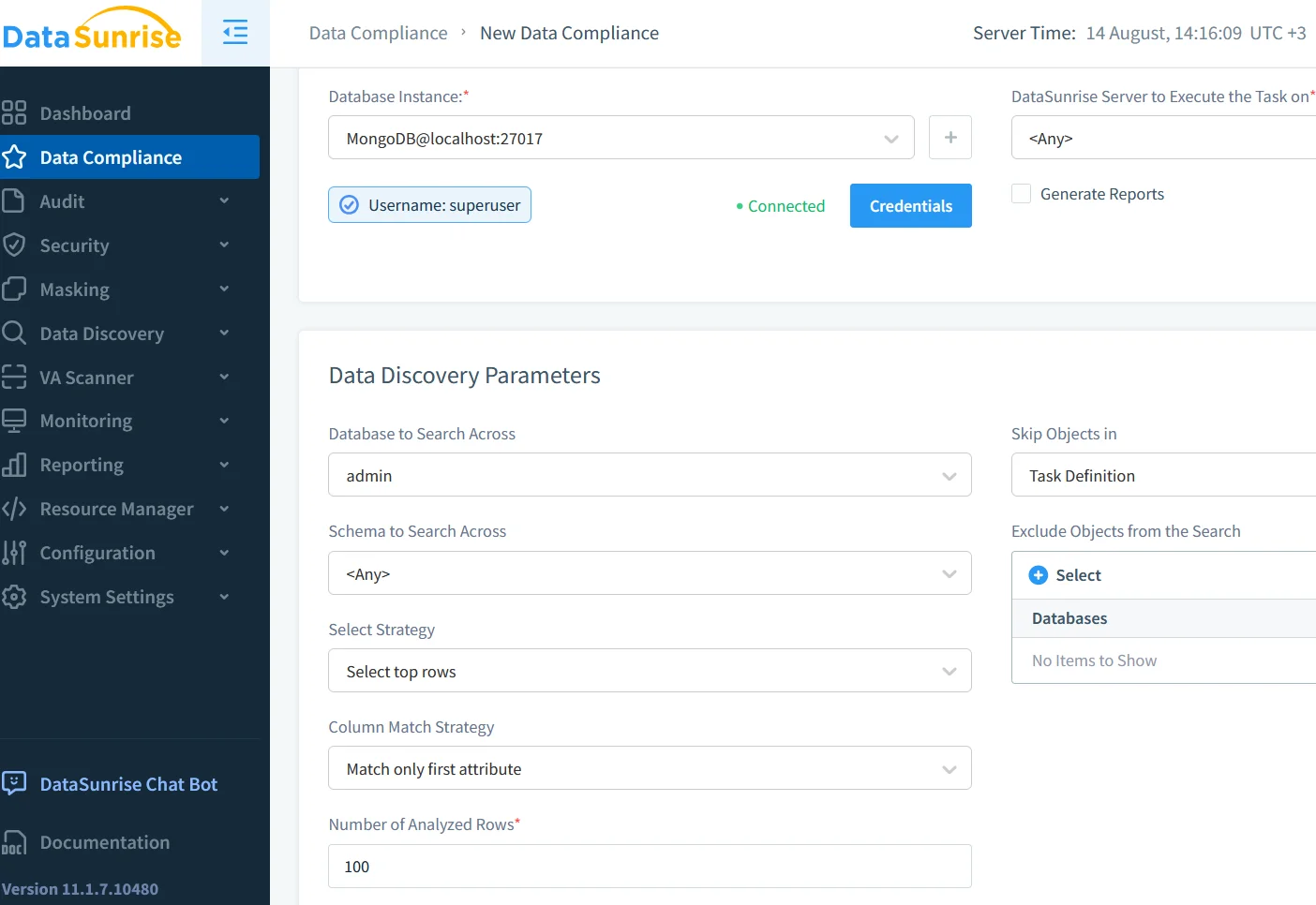

Découverte de Données pour la Conformité

Avant de créer des règles d’audit, vous devez identifier les champs sensibles. La Découverte de Données scanne les collections MongoDB à la recherche de motifs tels que les numéros de carte de crédit, les numéros de sécurité sociale et d’autres informations personnelles identifiables (PII). Cette cartographie permet de s’assurer que le masquage et l’audit couvrent toutes les données à haute valeur.

Sécurité et Détection des Menaces

L’authentification SCRAM de MongoDB, le RBAC et le TLS offrent une base solide, mais ils manquent de détection avancée des anomalies. Les règles de sécurité DataSunrise ajoutent cette capacité, détectant les menaces telles que les tentatives d’injection NoSQL ou les exportations massives de données. Les règles peuvent déclencher un blocage ou un masquage automatisé en temps réel, réduisant ainsi le risque de violations de données.

Combinaison de l’Audit Natif et de DataSunrise

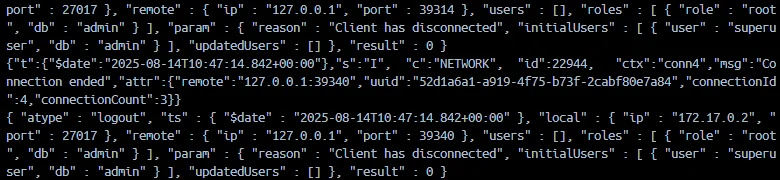

Dans MongoDB Enterprise, le journal d’audit natif enregistre ce changement dans audit.json avec l’utilisateur, la date et les détails de la requête. DataSunrise, fonctionnant en parallèle, envoie une alerte instantanée, masque le champ creditLimit pour les utilisateurs non autorisés, et stocke des entrées de journal enrichies avec des contextes tels que l’adresse IP d’origine et le nom de l’application. Cela crée une double couche de sécurité — traçabilité historique plus protection active.

Rapports Prêts pour la Conformité

Répondre aux exigences PCI DSS ou HIPAA implique de produire des rapports audités et spécifiques aux réglementations. Le Gestionnaire de Conformité de DataSunrise automatise la génération de rapports, planifie leur livraison et garantit que votre Historique d’Activité de la Base de Données MongoDB reste prêt pour toute inspection à tout moment.

Bonnes Pratiques pour l’Audit MongoDB

N’auditez que les événements nécessaires pour atteindre vos objectifs de conformité et de sécurité afin d’éviter une dégradation des performances. Appliquez des filtres basés sur les rôles pour vous concentrer sur les actions sensibles, et examinez régulièrement les journaux pour identifier les tendances tout en archivants ceux-ci. L’intégration des journaux d’audit avec un SIEM améliore la surveillance de la sécurité. Des tests périodiques de votre configuration assurent une couverture continue au fur et à mesure que votre environnement évolue. Pour des recommandations détaillées, consultez la Liste de Contrôle de Sécurité MongoDB et les conseils MongoDB sur l’optimisation des performances d’audit.

Conclusion

Gérer l’Historique d’Activité de la Base de Données MongoDB dans l’Édition Entreprise signifie tirer parti de l’audit natif pour une capture complète des événements tout en utilisant DataSunrise pour la surveillance en temps réel, le masquage et l’automatisation de la conformité. Cette combinaison transforme des journaux bruts en informations exploitables, permettant aux organisations de répondre aux exigences réglementaires actuelles et de se préparer aux défis de sécurité de demain.