Historique d’Activité des Données AlloyDB pour PostgreSQL

Chaque ingénieur en sécurité qui a migré des charges de travail vers Google Cloud finit par se demander : « Puis-je tracer chaque interaction avec mes données — instantanément et de manière défendable ? » Cette question est au cœur de l’Historique d’Activité des Données AlloyDB pour PostgreSQL, la timeline vivante qui enregistre qui a fait quoi, où et quand à travers votre cluster. À l’ère du cloud, cet historique doit être à la fois complet et exploitable : instantanément consultable pour la chasse aux menaces, tout en étant structuré suffisamment pour satisfaire les régulateurs du RGPD au PCI-DSS.

Ci-dessous, nous explorons comment le flux d’audit natif d’AlloyDB et la couche de surveillance DataSunrise peuvent être combinés avec l’IA générative (GenAI) pour créer un tissu de sécurité qui réagit en secondes, pas en jours.

Pourquoi l’Historique d’Activité des Données est Important

Un historique d’activité crédible transforme des lignes de logs brutes en intelligence stratégique. Il soutient :

- Réponse aux incidents en temps réel — détecter l’usage abusif de credentials avant toute exfiltration.

- Conformité continue — relier directement les contrôles aux preuves au lieu de rapports à un instant T.

- Évaluation de la valeur des données — comprendre quelles tables génèrent des revenus versus celles qui existent simplement.

La base de connaissances Historique d’Activité des Données de DataSunrise décrit comment les pistes d’audit alimentent l’analyse comportementale et le scoring des risques, tandis que la Surveillance d’Activité des Bases de Données ajoute le moteur de politique qui décide quand escalader.

Audit en Temps Réel et Masquage Dynamique avec GenAI

Les règles SIEM traditionnelles peinent avec les motifs SQL à haute cardinalité produits par les applications modernes. En intégrant un modèle GenAI léger à côté du flux de logs, on peut résumer des sessions multi-lignes en indices lisibles par l’humain (par exemple, « probable export massif d’emails clients ») et déclencher des politiques de remédiation pertinentes.

Le Masquage Dynamique des Données de DataSunrise réécrit les jeux de résultats à la volée pour les utilisateurs non privilégiés. Le modèle peut classifier une colonne comme donnée personnelle même si elle porte un nom opaque comme extra_01, s’appuyant sur un LLM affiné sur votre schéma. Ce mélange de GenAI et de masquage protège la valeur tout en s’assurant que les analystes voient toujours des substituts sûrs pour les affaires.

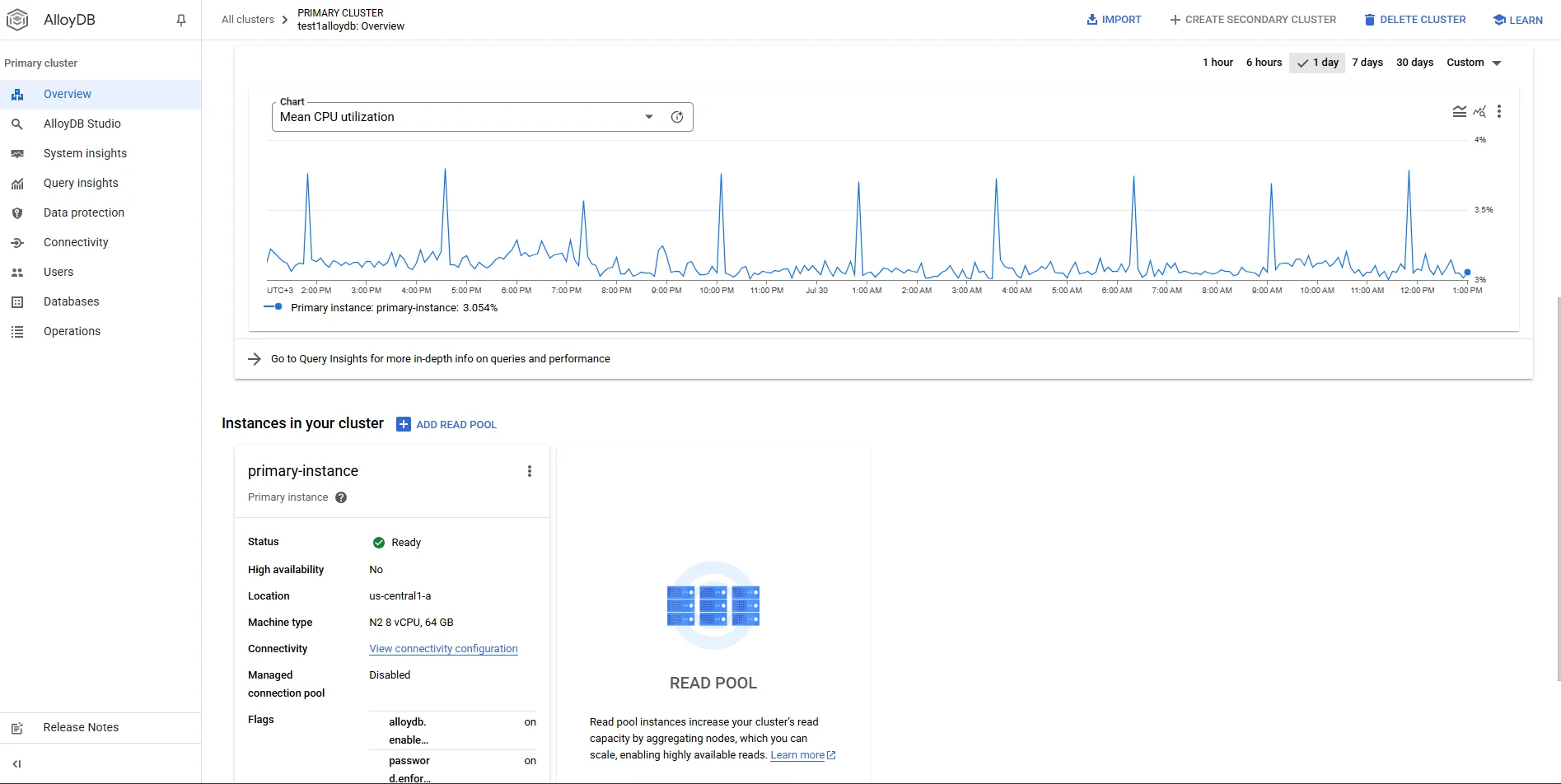

Configurer l’Audit Natif dans Google Cloud

AlloyDB hérite de l’ADN éprouvé de journalisation de PostgreSQL, mais le déploiement natif cloud signifie que vous activez un paramètre au lieu de modifier postgresql.conf.

Activer le paramètre d’extension pgAudit

gcloud alloydb instances update my-prod \ --region=us-central1 \ --update-parameters=alloydb.enable_pgaudit=trueCréer l’extension dans chaque base de données

CREATE EXTENSION IF NOT EXISTS pgaudit; ALTER SYSTEM SET pgaudit.log = 'READ, WRITE, FUNCTION'; SELECT pg_reload_conf();

C’est littéralement le même processus que connaissent les vétérans de Postgres, seulement présenté via le CLI Google Cloud. AlloyDB transfère automatiquement les enregistrements vers Cloud Logging, où ils apparaissent sous les logs Accès aux données (type de ressource alloydb.googleapis.com/Cluster). Consultez les directives officielles sur Activer pgAudit dans AlloyDB pour des options avancées et des estimations de volumes de logs.

Pour une description complète des protections réseau, des limites IAM et des paramètres par défaut de chiffrement, voir les bonnes pratiques de sécurité AlloyDB. Comme les entrées d’audit transitent via la même infrastructure que Vertex AI et d’autres services Google, vous bénéficiez des garanties décrites dans la documentation Cloud Audit Logs.

Pour consulter le flux, ouvrez Explorateur de logs et appliquez le filtre :

resource.type="alloydb_cluster"

logName:"cloudaudit.googleapis.com%2Fdata_access"

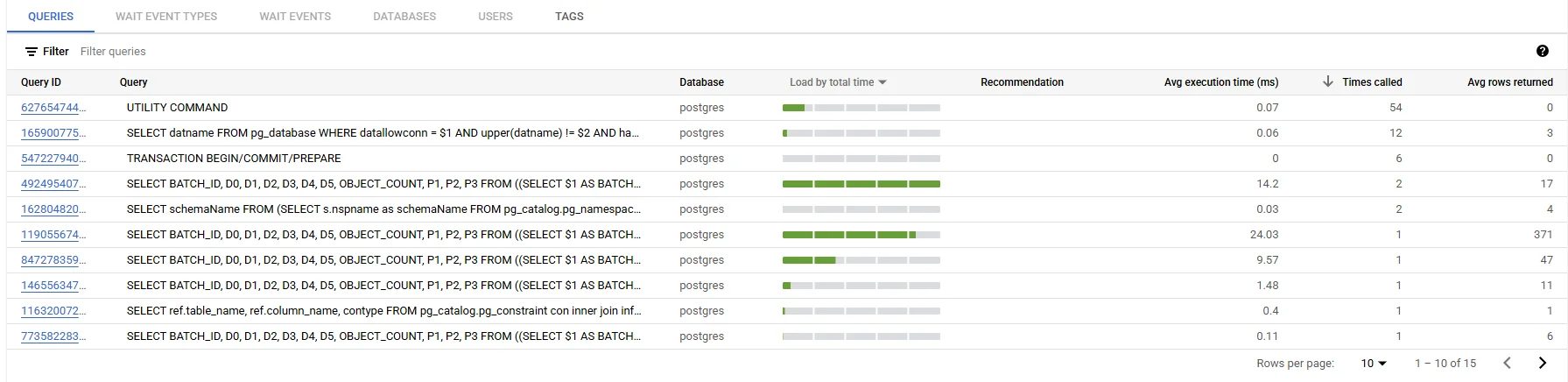

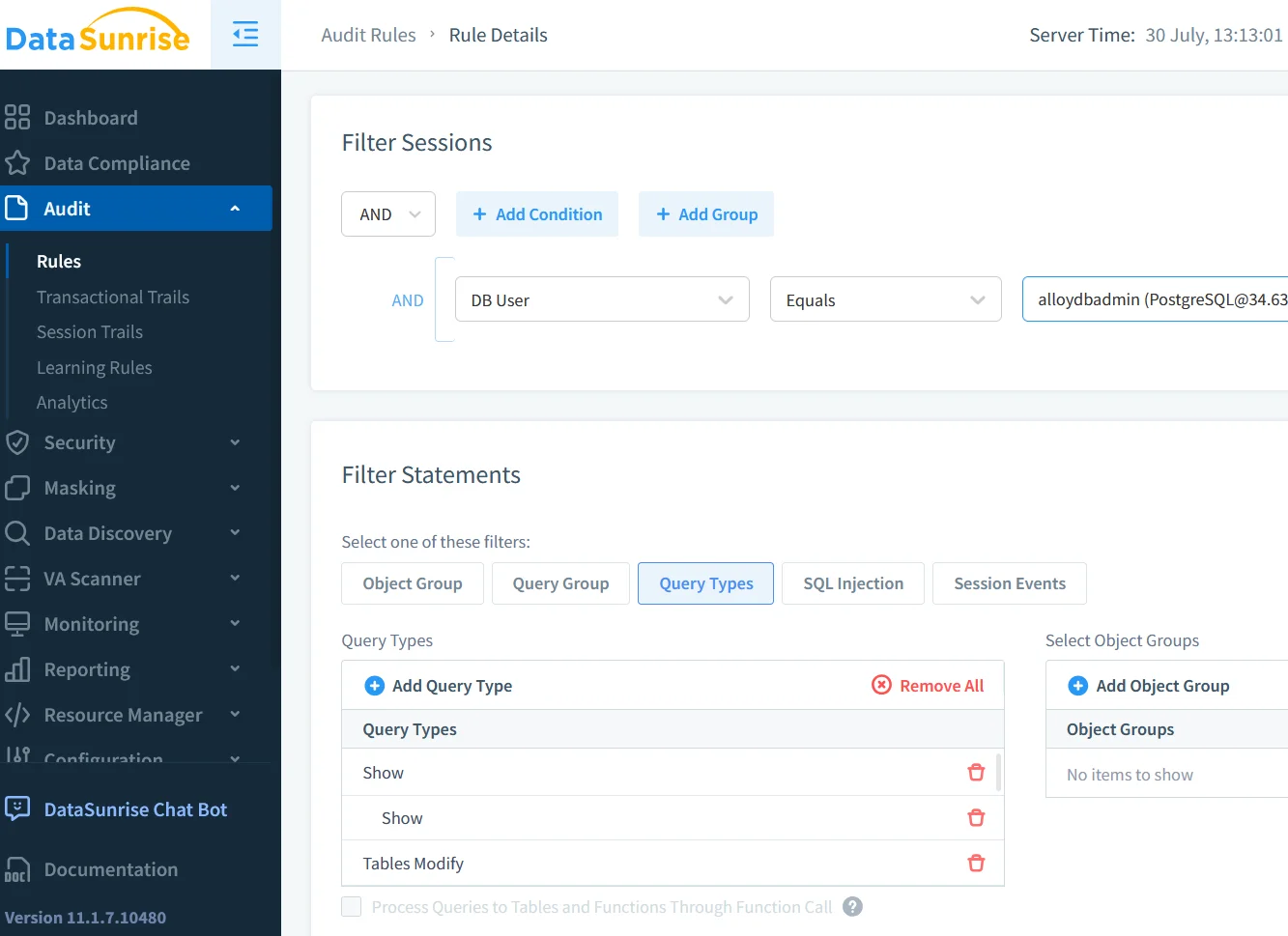

Analyse Approfondie : Audit DataSunrise pour AlloyDB

Les logs natifs capturent ce qui est arrivé ; DataSunrise se concentre sur pourquoi et si cela a enfreint la politique. Déployé en tant que proxy inverse ou side-car sur GKE, DataSunrise peut enrichir chaque événement AlloyDB avec :

- Contexte utilisateur — groupes Active Directory, réputation des appareils.

- Scoring de risque & insights GenAI — en tirant parti des outils LLM et ML pour la sécurité des bases de données.

Les correspondances alimentent un tableau de bord en séries temporelles qui permet un reporting automatique de conformité et prouve le respect des règlementations de conformité des données telles que HIPAA et SOX.

Découverte des Données, Sécurité & Posture de Conformité

Avant de pouvoir protéger les données, vous devez les trouver. L’araignée Découverte de Données de DataSunrise analyse les schémas AlloyDB pour les données personnelles identifiables (PII), les informations de santé protégées (PHI) et les données de cartes, renvoyant des tags tant à pgAudit qu’aux politiques de masquage.

Les équipes de sécurité appliquent alors des contrôles — filtres au niveau des lignes ainsi que règles de pare-feu conscientes du schéma. Combiné avec l’Historique d’Activité des Données AlloyDB pour PostgreSQL, cela crée une boucle de rétroaction fermée : découverte → classification → politique → audit → analyse GenAI → politique mise à jour.

Parce que chaque étape est enregistrée, les auditeurs peuvent retracer un contrôle jusqu’au SQL brut qui l’a déclenché, satisfaisant l’Article 30 du RGPD et la section 10 du PCI-DSS — sans feuilles de calcul.

GenAI en Action : Exemple de Requête de Masquage de Données Sensibles

Voici une illustration minimaliste qui fusionne pgAudit, GenAI et masquage dans un seul pipeline. Supposons que le LLM ait été affiné pour détecter les requêtes à risque.

-- Session AlloyDB

BEGIN;

SET LOCAL pgaudit.log_parameter ON;

SELECT email, card_number

FROM customers

WHERE updated_at > NOW() - INTERVAL '1 day';

COMMIT;

Une fonction Cloud en streaming récupère cette entrée, passe le SQL à un modèle Vertex Gemini, et reçoit un verdict JSON :

{

"risk": 0.92,

"explanation": "Extraction massive de données de détenteurs de cartes"

}

Si risk > 0.8, DataSunrise réécrit immédiatement la réponse :

email | card_number

---------------+--------------

[email protected] | **** **** **** 3487

Parallèlement, une alerte est déclenchée sur Slack avec l’explication GenAI attachée. L’aller-retour complet — de l’exécution de la requête au résultat masqué, en passant par la notification Slack et le journal de conformité — s’effectue généralement en moins de 400 ms sur des charges de travail testées.

Conclusion

Un Historique d’Activité des Données AlloyDB pour PostgreSQL efficace est plus qu’une case à cocher pour la conformité — c’est le système nerveux sensoriel de votre patrimoine de données. En activant pgAudit, en acheminant les logs via Cloud Logging, et en superposant la découverte, le masquage et l’analyse GenAI de DataSunrise, les équipes obtiennent un récit toujours actif de chaque interaction avec les données. Le résultat : une réponse aux incidents plus rapide, une fatigue d’audit réduite et une posture de sécurité qui évolue aussi vite que les charges de travail qu’elle protège.

Que vous migriez des systèmes OLTP critiques ou des microservices IA en greenfield, c’est le moment de considérer votre piste d’audit non pas comme un archive témoin, mais comme un actif vivant — qui apprend de lui-même à chaque minute.