Historique d’Activité des Données Amazon S3

Introduction

Lorsque les équipes parlent des journaux d’audit Amazon S3 et de l’historique d’activité des données, la plupart pensent aux utilisateurs finaux lisant ou écrivant des fichiers — mais l’historique d’activité va bien au-delà. Il capture les changements au niveau méta : modifications des permissions, transitions du cycle de vie, événements de réplication et modèles d’accès anormaux à travers les environnements. Un historique d’activité complet est inestimable pour les ingénieurs sécurité, les équipes d’audit et les architectes DevOps cherchant une clarté médico-légale et une visibilité opérationnelle.

Cette plongée approfondie explore les fondations architecturales, les mécanismes natifs (CloudTrail, journaux serveur, Storage Lens) et les schémas avancés (EventBridge, OpenSearch, Lambda) nécessaires pour établir une pipeline d’historique d’activité S3 évolutive, conforme, performante et consultable.

Composants Principaux de l’Historique d’Activité S3

1. Événements de données CloudTrail (au niveau des objets)

CloudTrail peut enregistrer les appels API au niveau des objets — comme GetObject, PutObject, DeleteObject, les tags et les opérations de versionnage des objets. Ces journaux incluent l’identité, l’adresse IP source, les paramètres de requête et les horodatages. Note : les événements de données sont désactivés par défaut et engendrent des coûts supplémentaires (Événements CloudTrail Amazon S3).

2. Journaux d’Accès Serveur

Cette fonction héritée consigne chaque requête vers S3 avec le demandeur, le bucket, la clé, l’opération, le code HTTP, les octets transférés et l’horodatage. Les journaux sont stockés dans S3 mais nécessitent un traitement approfondi. Ils sont utiles pour détecter des anomalies telles que des requêtes HEAD inhabituelles ou des modèles IP inattendus (Guide des journaux d’accès serveur, Article de blog AWS).

3. Inventaire S3 et Storage Lens

- Inventaire S3 : Un rapport planifié au format CSV/Parquet listant tous les objets avec des métadonnées telles que le statut du chiffrement, la réplication, la classe de stockage et la dernière date de modification. Idéal pour auditer l’état de configuration, mais pas pour des événements d’accès en temps réel (Guide de l’inventaire S3).

- Storage Lens : Fournit des métriques à l’échelle de l’organisation (par exemple le nombre de requêtes PUT/GET, le ratio de stockage non chiffré). Peut alimenter des tableaux de bord CloudWatch et des alertes de détection d’anomalies (Nouveautés S3).

Pourquoi les Logs de Base ne Suffisent Pas

| Exigence | Support AWS Natifs |

|---|---|

| Alertes d’anomalies en temps réel | Nécessite des pipelines personnalisés |

| Recherche unifiée cross-compte | Pas d’agrégation native |

| Suivi historique des modifications de politiques de buckets | Uniquement logs IAM, séparés des accès données |

| Contexte de classification des objets (PII, PHI) | Pas d’étiquetage intégré |

| Interface consultable de l’historique d’accès | Nécessite Athena, OpenSearch ou UI externe |

Les logs natifs S3 répondent au « ce qui s’est passé », mais pas au « pourquoi » ni au « est-ce conforme aux politiques ». Les équipes de sécurité ont besoin d’une visibilité unifiée à travers les buckets, comptes et plages temporelles.

Construire un Historique d’Activité S3 Centralisé — Modèle de Référence AWS

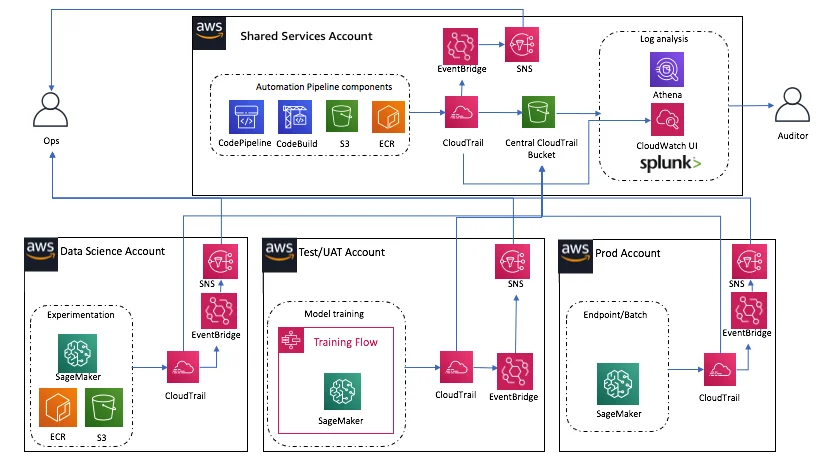

Un schéma moderne, recommandé par les directives AWS Enterprise Search et Audit, centralise les événements de plusieurs comptes AWS dans un compte d’agrégation — en les traitant vers un backend consultable comme le service Amazon OpenSearch (Guide d’architecture AWS, PDF d’architecture, Guide prescriptif pour la journalisation) :

- Activer les événements de données CloudTrail pour tous les buckets concernés dans les différents comptes.

- Diriger ces événements vers EventBridge puis les transférer au compte central d’agrégation.

- Utiliser SNS/SQS pour bufferiser les flux d’événements entrants vers les processeurs Lambda.

- Les Lambdas enrichissent les événements : ajout de métadonnées d’objet (via HEAD), classification par tags, scoring de risques.

- Stocker les enregistrements enrichis dans OpenSearch, indexés par bucket, utilisateur, opération, tags.

- UI optionnelle : site web statique ou tableau de bord basé sur Kibana pour rechercher et classifier.

Cette architecture supporte des requêtes rapides telles que « afficher toutes les requêtes GetObject sur le bucket X accédant aux clés correspondant aux modèles GDPR dans la région EU west-1 ».

Exemple d’Enregistrement d’Historique d’Activité des Données Amazon S3 (Enrichi)

{

"eventType": "GetObject",

"timestamp": "2025-07-25T14:12:34Z",

"bucket": "confidential-reports",

"key": "2025/Q2/finance.xlsx",

"userIdentity": {

"type": "Role",

"principal": "analytics-service-role"

},

"sourceIP": "198.51.100.27",

"geo": "IE",

"matchedTag": "financial-pii",

"objectSize": 15487632,

"encryption": "SSE-KMS",

"policyAllowed": true,

"anomalyScore": 8.5

}

Comparé aux journaux bruts, cet enregistrement d’historique enrichi ajoute du contexte : si l’objet contenait des données sensibles, si l’accès était conforme à la politique, la géolocalisation et un score d’anomalie.

Améliorations et Outils Optionnels

- Surveillance automatique : Configurer AWS Lambda + SNS/Kinesis pour diffuser les notifications d’événements S3 vers un bucket historique ou un flux d’analyse (Blog de surveillance).

- Python Pandas + Athena : Analyser les journaux d’accès serveur à grande échelle pour générer des rapports personnalisés (par ex. suppressions en heures creuses, pics élevés de requêtes GET) (Blog de surveillance avec Pandas).

- Protection GuardDuty S3 : Fonctionne à partir des logs CloudTrail pour détecter des modèles d’accès inhabituels, abus IAM ou tentatives de force brute (Aperçu de la surveillance).

Cas d’Utilisation par Public

Sécurité & Réponse aux Incidents

- Enquêter sur les téléchargements non autorisés en croisant IP + utilisateur + tags d’objets.

- Créer des alertes sur des taux anormaux de requêtes GET ou volumes d’utilisation infectés.

Conformité et Audit

- Montrer aux auditeurs une traçabilité consultable des accès aux objets et opérations du cycle de vie.

- Démontrer le statut de chiffrement dans le temps et les changements de métadonnées au niveau objet.

DevOps & Gouvernance

- Assurer des politiques de bucket & ACL cohérentes entre comptes en reliant les modifications de politiques aux événements d’accès.

- Suivre la réplication et l’état du verrou d’objets pour conformité GDPR / conservation.

Checklist Rapide : Historique d’Activité Natif AWS

- Activer les événements de données CloudTrail pour les buckets ciblés avec journaux au niveau des objets

- Centraliser les journaux via EventBridge dans le compte d’agrégation

- Bufferiser et acheminer les événements avec SNS/SQS + Lambda

- Enrichir les enregistrements avec métadonnées HEAD, classification par tags, scores d’anomalie

- Stocker l’historique structuré dans OpenSearch ou un data lake consultable

- Visualiser et rechercher via Kibana, Athena ou interface statique

Historique d’Activité des Données Amazon S3 avec DataSunrise

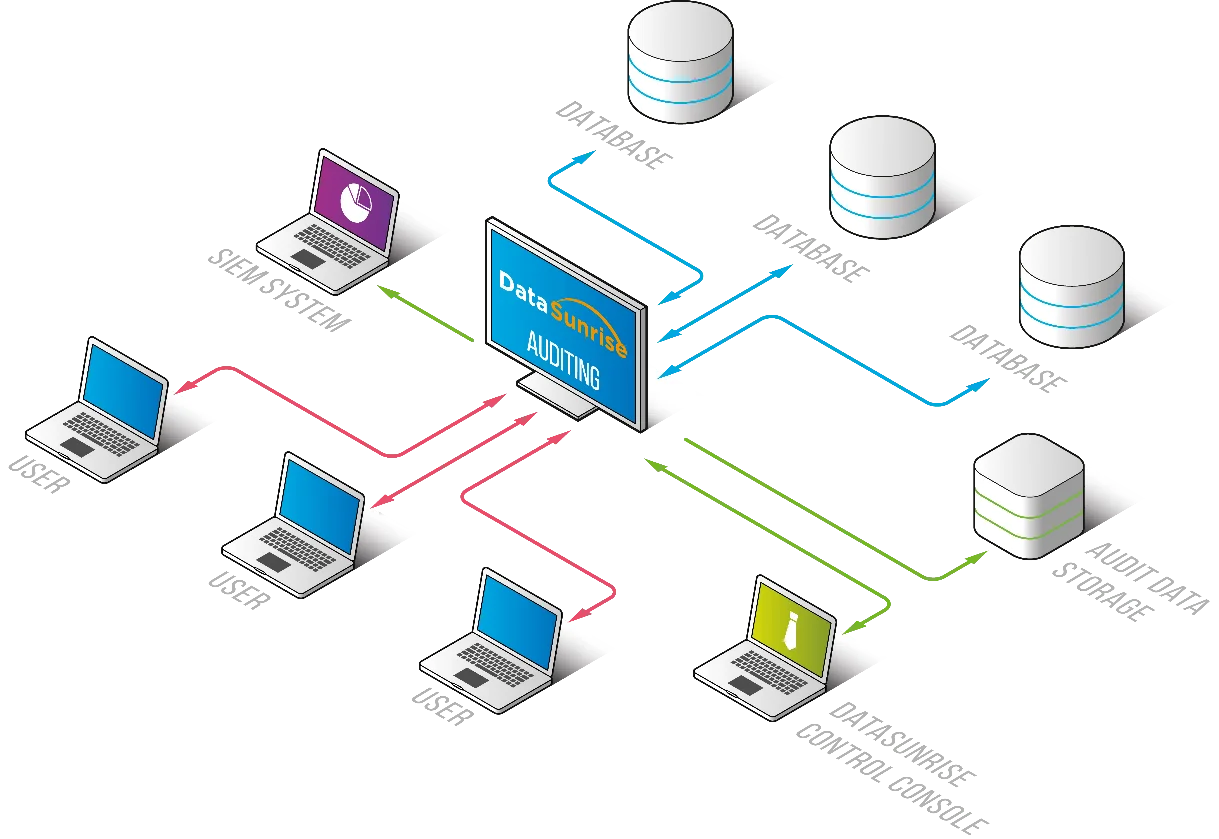

Alors que les outils natifs AWS tels que CloudTrail, Journaux d’Accès Serveur et Inventaire S3 fournissent une télémétrie de base, des plateformes comme DataSunrise améliorent considérablement l’historique d’activité S3 en offrant une approche centralisée, intelligente et prête pour la conformité, pour le suivi et la sécurisation des accès au niveau des objets.

Contrairement à l’agrégation brute des logs, DataSunrise propose un contexte en temps réel, un étiquetage automatisé et un renforcement des politiques de sécurité — sans nécessiter de créer ou maintenir des pipelines complexes.

Améliorations Clés avec DataSunrise

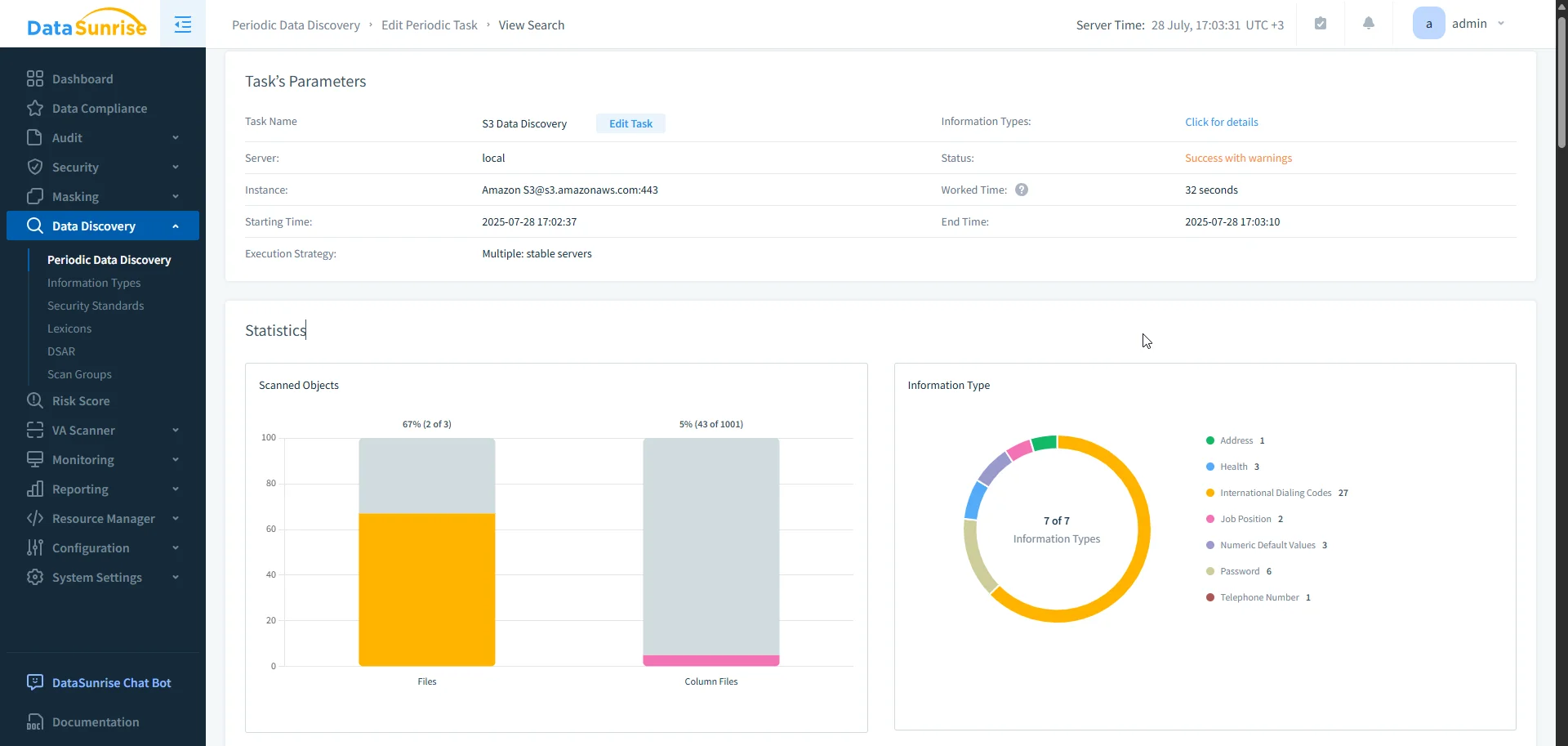

- Classification des Données Sensibles : Détecte automatiquement les données PII, PHI et PCI contenues dans les objets S3 via une inspection approfondie du contenu et un scanning OCR, incluant les données basées sur images et fichiers semi-structurés.

- Masquage Dynamique des Données : Applique un masquage en temps réel selon le rôle utilisateur, l’IP source ou la méthode API. Masque ou anonymise le contenu dans les logs et tableaux de bord pour éviter toute exposition non autorisée lors d’enquêtes ou audits.

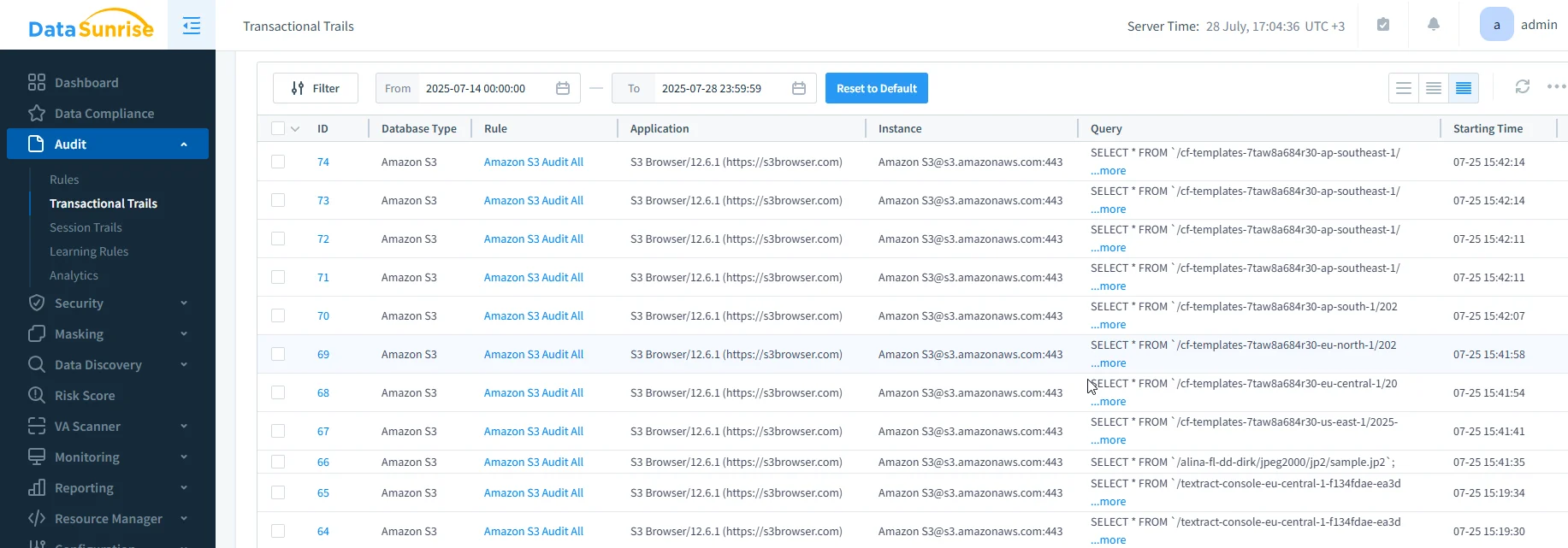

- Automatisation des Règles d’Audit : Applique automatiquement des règles d’audit granulaires basées sur le type d’objet, les schémas d’accès, les groupes utilisateurs ou les tags de conformité — créant une traçabilité ciblée et sans bruit.

- Détection Intégrée des Menaces : Associe les logs d’activité à l’analyse comportementale des utilisateurs et au scoring d’anomalies pour détecter des téléchargements suspects, des escalades de privilèges ou des tentatives d’accès par force brute.

- Alerte en Temps Réel : Configure des notifications via Slack, Teams, SIEM ou email pour toute violation de politique ou accès à données sensibles, réduisant le temps de réponse.

- Corrélation d’Audit Multi-plateforme : Corrèle les événements d’accès S3 avec RDS, Redshift, MongoDB et stockage de fichiers, construisant une vue unifiée de l’activité des données dans votre empreinte cloud.

- Architecture Orientée Conformité : Utilise des modèles intégrés pour SOX, HIPAA, PCI DSS et GDPR afin de générer des rapports prêts pour l’audit qui relient l’accès utilisateur aux contrôles réglementaires — automatiquement.

Valeur Commerciale

En transformant des logs passifs en événements exploitables et conscients des politiques, DataSunrise aide les organisations à passer d’une revue réactive des journaux à une protection proactive des données et à une automatisation de l’audit. Cela améliore non seulement la posture de sécurité mais réduit aussi les efforts manuels pour les équipes sécurité, conformité et opérations.

Vous souhaitez étendre votre traçabilité d’audit S3 avec une conformité sans intervention et une visibilité full-stack ? Essayez une démo en direct et découvrez comment DataSunrise accélère les opérations cloud sécurisées.

Conclusion

Construire un historique d’activité Amazon S3 robuste signifie aller au-delà de simples logs de lecture/écriture. Il s’agit de concevoir une timeline enrichie, de qualité audit, consultable, des opérations au niveau fichier, des modifications de permissions et des métadonnées contextuelles — à travers équipes, comptes et fuseaux horaires.

L’architecture centrale d’agrégation construite par AWS offre une base évolutive — mais les équipes sécurité cherchant un déploiement plus rapide, un contexte enrichi et des rapports de conformité intégrés peuvent évaluer des plateformes dédiées comme DataSunrise.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant