Outils d’audit IBM Netezza

Les solutions d’IA générative (GenAI) occupent désormais une place essentielle dans de nombreux flux analytiques, et ces modèles récupèrent souvent leurs ensembles d’entraînement ou d’inférence directement depuis IBM Netezza. Chaque demande — qu’il s’agisse de demander à un LLM de résumer les dépenses d’un client ou de générer des enregistrements synthétiques — exécute en arrière-plan des requêtes SQL. Si ce pipeline n’est pas audité, masqué et contrôlé, une simple requête peut exposer des données régulées. Cet article compare les fonctionnalités d’audit natives d’IBM Netezza avec DataSunrise, démontrant comment les deux fonctionnent ensemble pour offrir une surveillance en temps réel, un masquage dynamique, une découverte et une conformité.

Le risque GenAI : pourquoi une vigilance accrue est nécessaire

Une simple demande « montrez-moi tout » peut traverser des dizaines de tables contenant des informations personnellement identifiables (IPI) ou des données de détenteur de carte. Une organisation doit donc enregistrer chaque accès, masquer les colonnes sensibles avant que les résultats ne quittent la base de données, découvrir de nouveaux champs sensibles à mesure que le schéma évolue et appliquer des politiques conformes au RGPD, à l’HIPAA ou au PCI‑DSS. Sans ces contrôles, une fenêtre de chat LLM peut devenir un canal involontaire d’exfiltration de données.

Configuration d’audit native d’IBM Netezza

IBM Netezza fournit une couche d’audit légère construite autour de nzhistcreatedb, nzlog et d’un ensemble de vues système d’audit. Le guide officiel de configuration d’audit explique comment activer la capture, choisir une base de données d’historique cible et définir des limites d’espace disque, tandis que la référence de la base de données d’audit détaille comment les événements capturés sont préparés et signés cryptographiquement. Les événements peuvent également être transférés via syslog pour une collecte centralisée.

Un aperçu rapide des connexions d’hier ressemble à ceci :

SELECT username, client_addr, event_timestamp

FROM NZ_LOG.EVENTS

WHERE event_type = 'LOGIN'

AND event_timestamp >= CURRENT_DATE - INTERVAL '1 day';

Le service natif enregistre le début des sessions, le texte des requêtes et l’accès de base aux objets. Ce qui lui manque, c’est la visibilité au niveau des champs, le masquage des réponses et l’application granulaire des politiques. IBM avertit dans sa note sur le flux de données d’audit qu’une journalisation excessive peut bloquer un système si la file de capture se remplit, ce qui rend la planification de capacité indispensable.

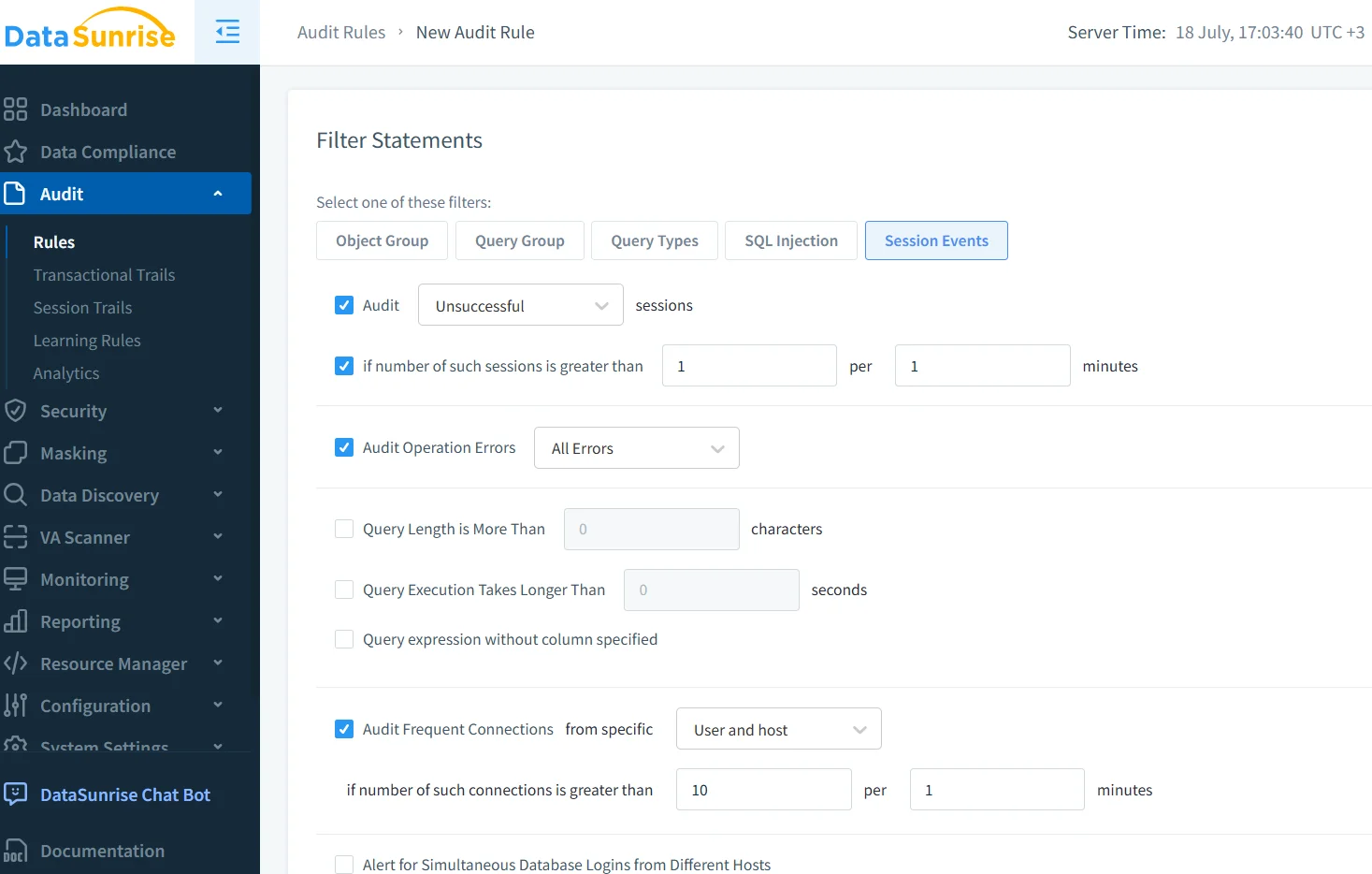

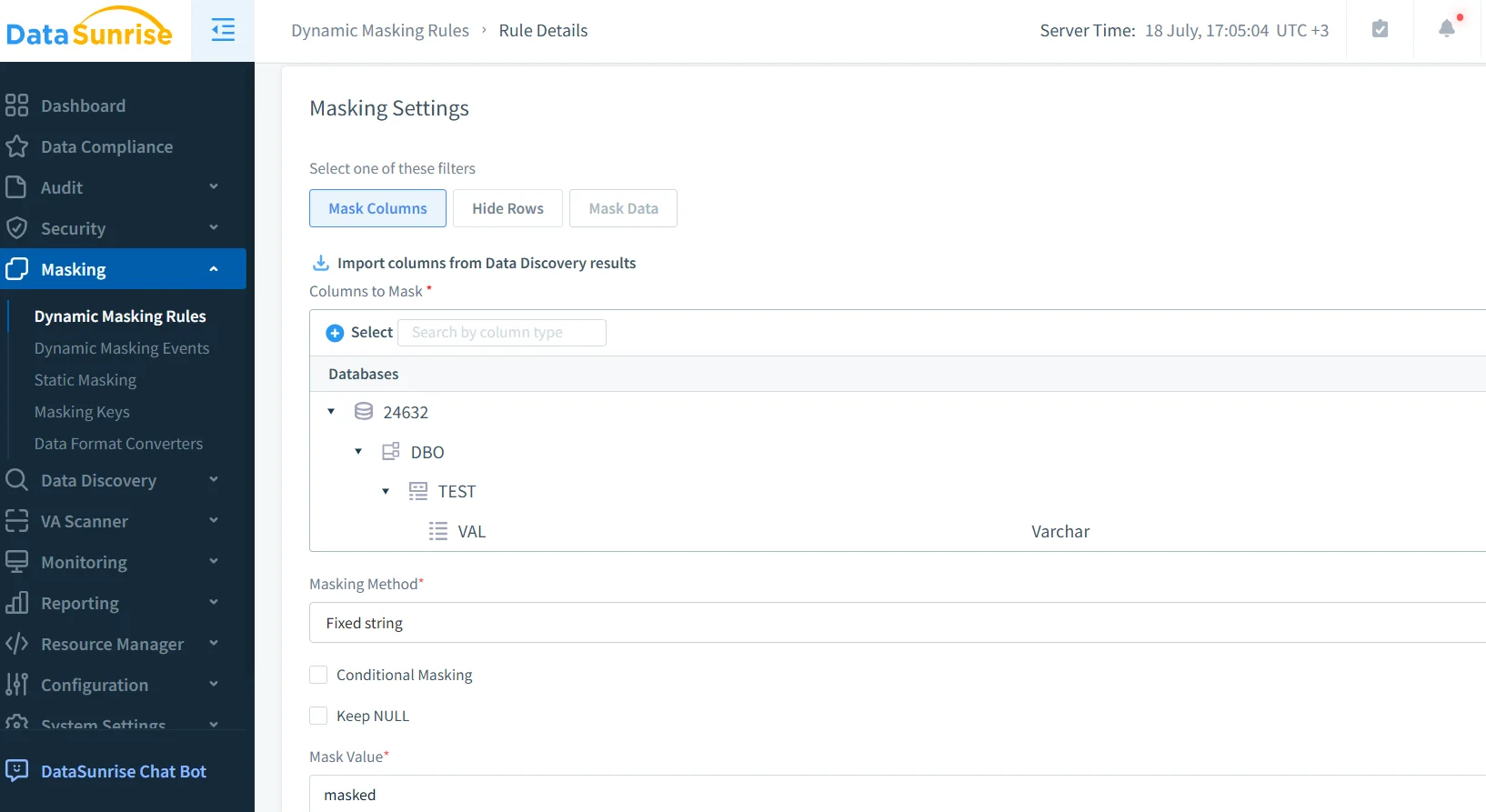

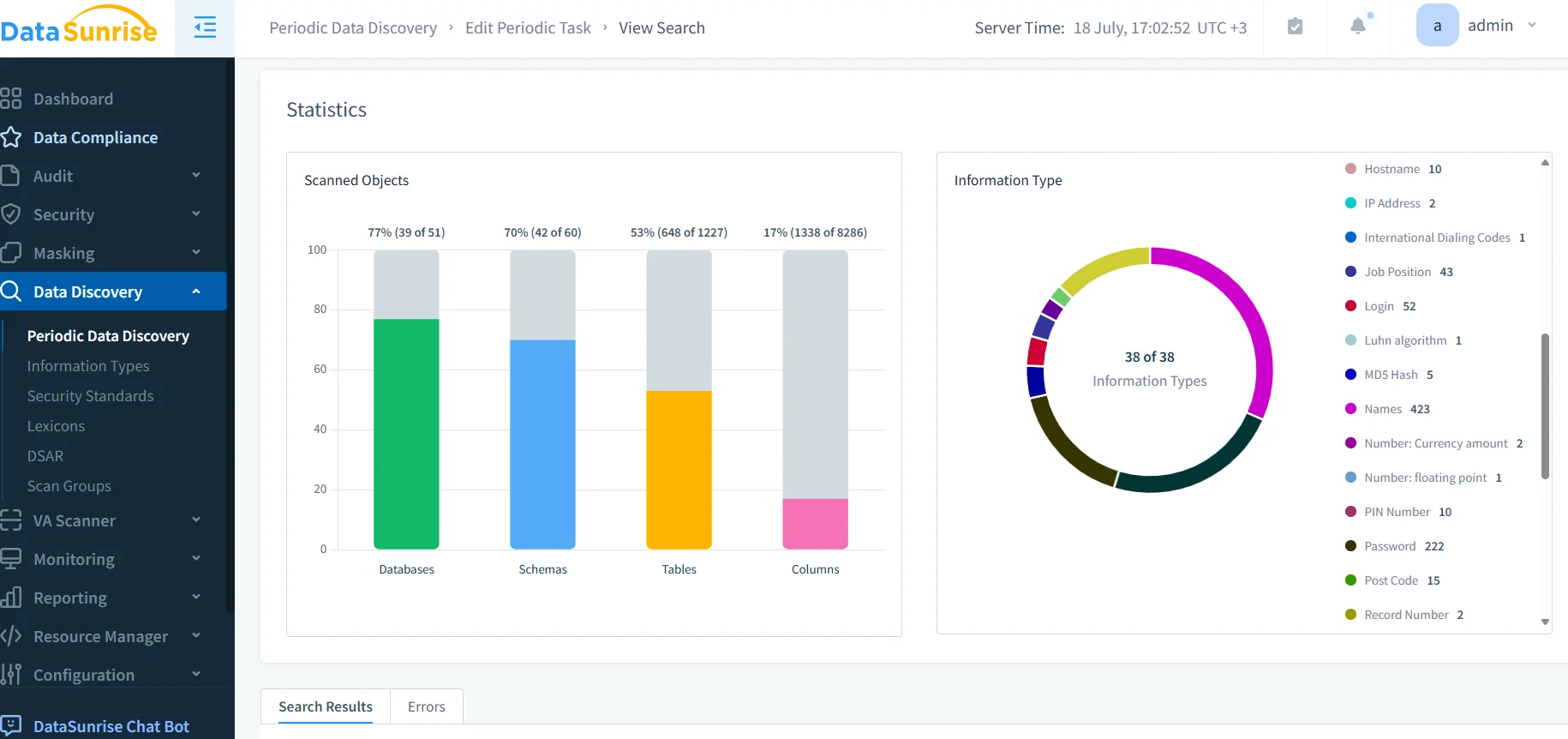

Combler les lacunes avec DataSunrise

Déployé en tant que proxy inverse, DataSunrise inspecte chaque paquet SQL avant qu’il n’atteigne Netezza. Il offre une surveillance en temps réel qui envoie chaque instruction vers le dépôt d’audit et peut déclencher immédiatement des alertes SIEM ou Slack, un masquage dynamique qui efface les valeurs à la volée sans modifier les lignes sources, des tâches de découverte programmées qui classifient automatiquement les nouvelles colonnes IPI et proposent des règles de masquage, ainsi qu’un module de conformité qui associe les événements capturés aux exigences du RGPD (Article 30), du PCI‑DSS (10) ou de l’HIPAA (§164.312(b)) en un clic.

Exemple : masquage lors d’une demande GenAI

Supposons qu’un LLM traduise « Montrez l’activité des clients à haut risque pour le T2 2025 » en :

SELECT name, balance, risk_flag, card_number

FROM accounts

WHERE risk_flag = 'high'

AND transaction_date BETWEEN '2025-04-01' AND '2025-06-30';

Le proxy réécrit le flux de réponse de sorte que card_number devienne XXXX‑XXXX‑XXXX‑4321 avant que le JSON n’atteigne le modèle, et la requête complète ainsi que le contexte utilisateur sont stockés dans le journal d’audit immuable.

Considérations de performance

L’audit natif de Netezza écrit des événements dans un fichier de mise en scène qui est par la suite ingéré par un job de chargement. Selon la documentation sur l’historique des requêtes avancées d’IBM, cette conception minimise la surcharge d’exécution au détriment de la visibilité en temps réel. DataSunrise fonctionne en ligne et, grâce à un cache des politiques en mémoire, ajoute seulement quelques millisecondes par requête lors des tests comparatifs.

Recommandations pour renforcer la sécurité

Commencez par utiliser les fonctionnalités natives — elles sont fournies avec la licence — tout en limitant la journalisation aux catégories réellement nécessaires afin d’éviter le scénario de surcharge décrit par IBM. Placez DataSunrise en amont dès que vous avez besoin d’une visibilité au niveau des champs, d’alertes en temps réel ou d’un masquage, et réexaminez les jeux de règles après chaque mise à jour de GenAI afin de capturer les nouveaux schémas de requête.

Conclusion

L’essor de l’IA générative exige un audit en temps réel, contextuel et capable de masquer les réponses à la volée. Les outils d’audit IBM Netezza posent une base solide ; DataSunrise y ajoute la découverte, le masquage et l’automatisation de la conformité nécessaires face au profil de risque actuel. Ensemble, ils éliminent les angles morts, satisfont les régulateurs et offrent aux data scientists un terrain de jeu sécurisé pour innover.

Pour en savoir plus : La référence nzlog d’IBM et l’introduction à la surveillance de l’activité de la base de données de DataSunrise explorent chacun des composants en profondeur.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant