Journal d’audit Apache Cassandra

Apache Cassandra est une base de données NoSQL distribuée et haute performance, reconnue pour gérer des volumes massifs de données avec un temps d’arrêt quasi nul. À mesure que les déploiements croissent en taille et en complexité, l’importance de capturer chaque requête, modification et tentative de connexion devient cruciale. Un journal d’audit Apache Cassandra bien implémenté favorise la responsabilisation, garantit la conformité aux réglementations et fournit des analyses opérationnelles précieuses tant pour les équipes de sécurité que pour les auditeurs.

Pourquoi la journalisation d’audit Apache Cassandra est importante

Servant de registre de sécurité immuable, les journaux d’audit enregistrent l’historique complet de l’activité de la base de données. Cette capacité permet aux organisations de tracer précisément qui a accédé aux données, quand et comment. De plus, elle peut être utilisée pour détecter des comportements suspects, reconstituer des incidents et démontrer la conformité à des normes telles que le RGPD, HIPAA et PCI DSS. Lorsqu’elle est associée à de solides mesures de sécurité des données, la journalisation d’audit agit également comme un système d’alerte précoce contre d’éventuelles violations.

Par ailleurs, les secteurs réglementés comme la finance ou la santé s’exposent à des sanctions importantes en l’absence de journaux d’audit complets. Au-delà de la conformité, ces journaux améliorent l’analyse des performances de la base de données en mettant en lumière les schémas d’accès inefficaces et en guidant l’optimisation des requêtes.

Audit en temps réel dans Cassandra

En pratique, la journalisation d’audit native de Cassandra enregistre des opérations telles que SELECT, INSERT, UPDATE et DELETE, ainsi que les tentatives d’authentification et les modifications de schéma. Par conséquent, les organisations peuvent transmettre ces journaux à des systèmes SIEM ou les intégrer avec des outils de surveillance de l’activité des bases de données comme DataSunrise, obtenant ainsi une visibilité en temps réel enrichie des rôles utilisateurs, des adresses IP et des détails des requêtes.

Par exemple, la configuration suivante dans le fichier cassandra.yaml active un audit ciblé :

audit_logging_options:

enabled: true

logger: BinAuditLogger

audit_logs_dir: /var/log/cassandra/audit/

included_keyspaces: ["finance", "hr"]

excluded_users: ["monitoring_user"]

Cette configuration enregistre spécifiquement toute activité dans les espaces de clés finance et hr tout en excluant certains comptes automatisés.

Configuration native de l’audit Apache Cassandra

Étapes de configuration

Pour configurer la journalisation d’audit native, commencez par activer audit_logging_options dans cassandra.yaml et sélectionnez un logger approprié, tel que BinAuditLogger. Ensuite, définissez les espaces de clés et les utilisateurs à inclure ou exclure selon vos politiques de sécurité. Une fois les modifications enregistrées, redémarrez les nœuds Cassandra pour appliquer les changements.

Vérification

Vous pouvez également vérifier que la journalisation d’audit est active en exécutant la requête suivante sur la table system_views.audit_logs :

SELECT * FROM system_views.audit_logs LIMIT 5;

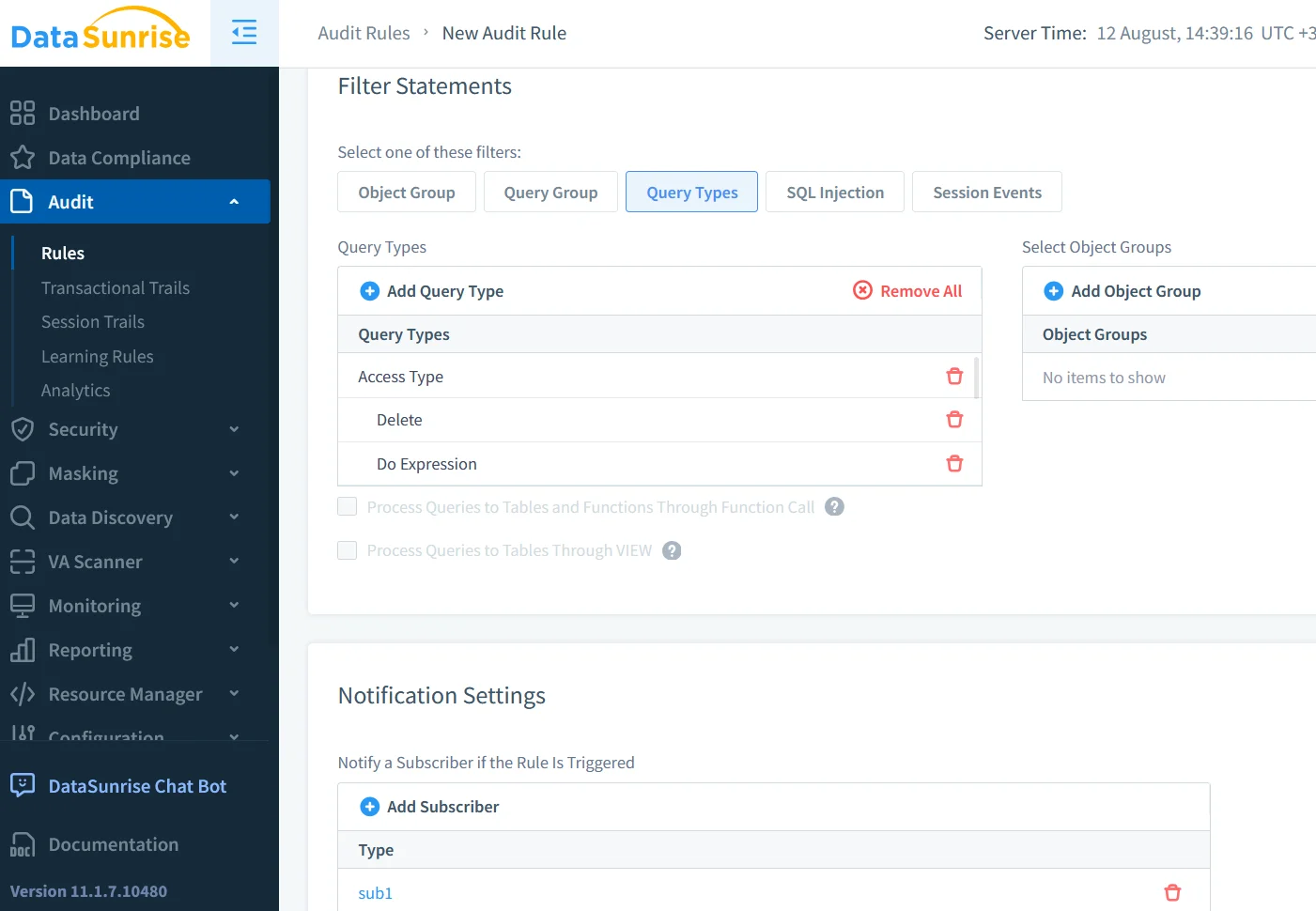

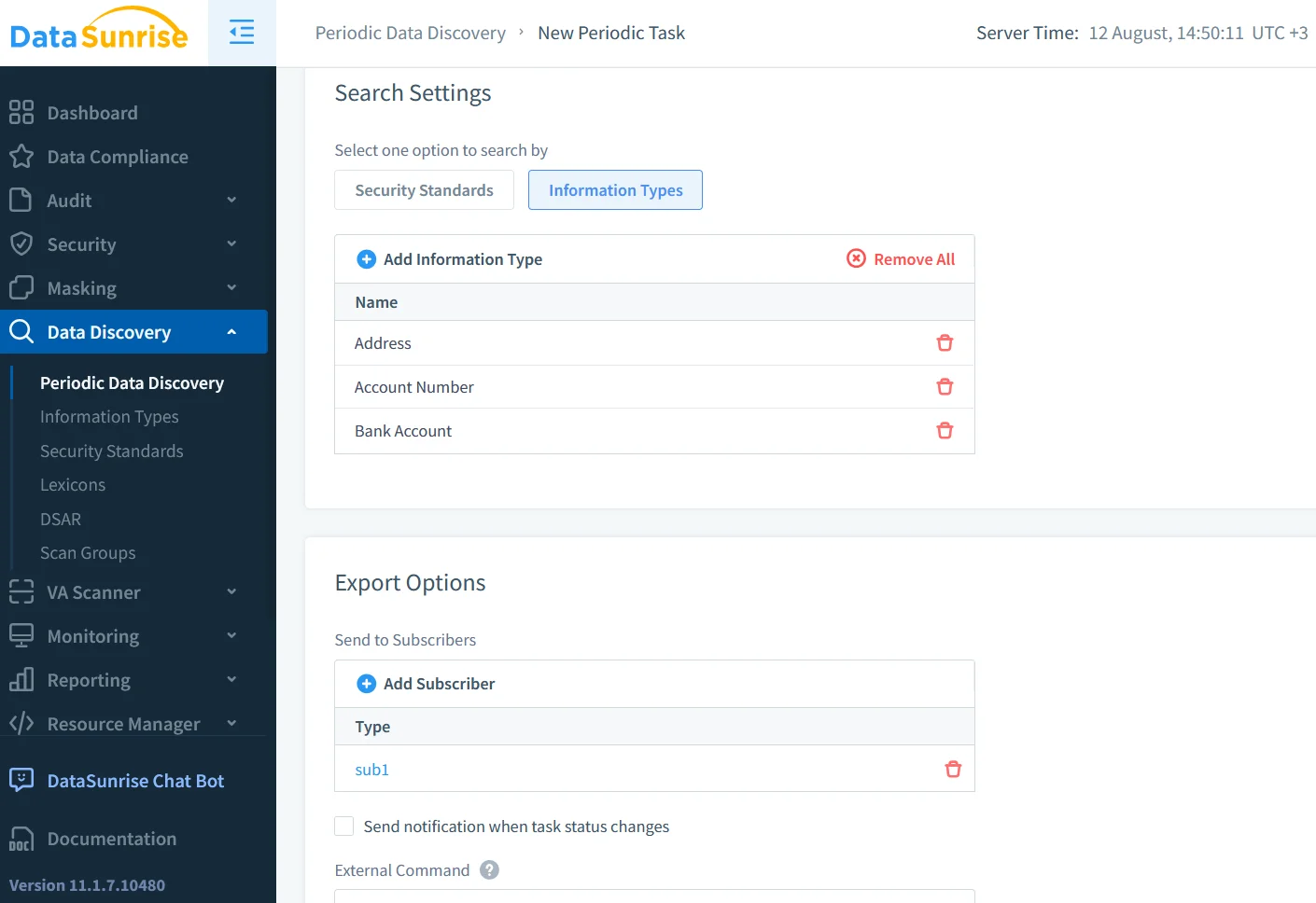

Audit DataSunrise pour Cassandra

DataSunrise Data Audit complète la journalisation native avec le masquage dynamique des données, la découverte automatique des données sensibles, les alertes en temps réel et des tableaux de bord préconçus pour la conformité aux réglementations RGPD, HIPAA et PCI DSS.

Avec cette approche, les données sensibles ne sont jamais exposées aux utilisateurs non autorisés, même dans les résultats des requêtes.

Avantages en matière de sécurité et de conformité

Lorsque la journalisation native de Cassandra est combinée à DataSunrise, le résultat est une posture de sécurité globale renforcée. Par exemple, les organisations bénéficient d’une inspection approfondie des requêtes avec des contrôles d’accès basés sur les rôles, d’un stockage d’audit inviolable et d’une détection précoce des problèmes grâce au masquage et aux alertes. De plus, le DataSunrise Compliance Manager simplifie les rapports, aidant les équipes à préparer les preuves nécessaires pour les audits plus rapidement. Cette approche en couches satisfait non seulement les exigences réglementaires, mais améliore également la résilience opérationnelle.

| Fonctionnalité | Audit natif Cassandra | Amélioration DataSunrise |

|---|---|---|

| Capture d’événements | Suivi des opérations CRUD, tentatives de connexion et modifications de schéma. | Enrichissement des événements avec rôle utilisateur, IP source et contexte de la requête. |

| Alertes en temps réel | Nécessite des scripts externes ou des règles SIEM. | Alertes intégrées basées sur des politiques via email, chat ou SIEM. |

| Masquage des données | Non supporté nativement. | Masquage dynamique à l’exécution des requêtes avec politiques basées sur les rôles. |

| Soutien à la conformité | Journaux d’audit basiques pour rapports manuels. | Tableaux de bord pour contrôles de conformité RGPD, HIPAA, PCI DSS. |

Intégration avec des outils externes

Les journaux d’audit peuvent être exportés vers ELK Stack pour la visualisation, Splunk pour la corrélation d’événements, ou Prometheus/Grafana pour la surveillance des performances. De plus, des guides de configuration plus détaillés sont disponibles dans la Documentation officielle Apache Cassandra ainsi que dans le Guide de journalisation d’audit DataStax. Pour les codes de référence et bonnes pratiques, consultez également le dépôt GitHub Apache Cassandra. En intégrant ces outils avec les analyses DataSunrise, les équipes peuvent effectuer une détection d’incidents quasi-temps réel et des investigations judiciaires approfondies.

Exemple de flux de travail hybride

Dans un déploiement hybride, les journaux d’audit natifs de Cassandra capturent toutes les opérations CRUD et les événements d’authentification, qui sont ensuite transmis à DataSunrise pour enrichissement et masquage. Toute activité suspecte déclenche des alertes immédiates, et les journaux enrichis sont envoyés à un SIEM pour une conservation à long terme et le reporting de conformité. Ce modèle assure une couverture d’audit complète sans compromettre les performances.

Conclusion

Un journal d’audit Apache Cassandra n’est pas seulement une nécessité pour la conformité — c’est un outil stratégique de sécurité. La combinaison de la journalisation native de Cassandra avec les capacités avancées de DataSunrise permet aux organisations de surveiller l’activité des bases de données en temps réel, de protéger automatiquement les informations sensibles et de simplifier la préparation aux audits. À mesure que les environnements de données évoluent, cette approche en couches garantit que Cassandra reste sécurisé, conforme et résilient face aux menaces internes comme externes.