Journal d’audit IBM Db2

Introduction

Selon le Rapport IBM sur le coût d’une violation de données 2025 — qui révèle que le coût moyen mondial d’une violation a chuté à 4,44 millions USD — les organisations font face à des risques sérieux liés à l’accès non autorisé aux bases de données critiques. Une part importante de ces incidents implique un accès non autorisé aux bases de données critiques. IBM Db2, un pilier pour de nombreux systèmes d’entreprise, nécessite un cadre d’audit solide pour garantir transparence, responsabilité et conformité avec les lois mondiales sur la protection des données.

La journalisation complète des audits dans IBM Db2 permet de suivre qui a fait quoi, quand et comment. Ces pistes d’audit sont essentielles pour la conformité avec le RGPD, HIPAA, et PCI DSS, garantissant que les organisations peuvent démontrer le contrôle d’accès aux données et maintenir l’intégrité opérationnelle.

Qu’est-ce qu’un journal d’audit dans IBM Db2

Un journal d’audit dans Db2 capture des enregistrements détaillés des activités de la base de données — de l’authentification des utilisateurs à l’accès aux données et aux modifications de configuration. Il fournit des informations sur les opérations réussies comme échouées, permettant aux équipes de sécurité d’enquêter sur les anomalies et de maintenir la conformité réglementaire.

Les principaux avantages des journaux d’audit Db2 incluent :

- Visibilité sur l’accès aux données et les actions administratives

- Responsabilité grâce à des sessions utilisateur traçables

- Préparation à la conformité avec des rapports basés sur des preuves

- Soutien médico-légal pour la réponse aux incidents et l’analyse des menaces

Fonctionnalités d’audit natives dans IBM Db2

IBM Db2 offre l’audit via son db2audit utilitaire, qui propose la journalisation au niveau de l’instance et de la base de données. Il enregistre les activités telles que les connexions, l’utilisation des privilèges et l’exécution des commandes SQL.

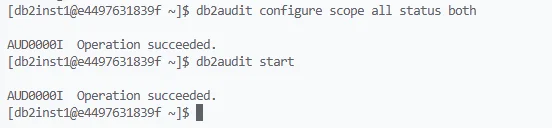

1. Activation de l’audit

Pour activer l’audit pour votre instance Db2 :

db2audit configure scope all status both

db2audit start

Cette configuration permet de suivre tous les événements auditable au niveau des instances et des bases de données.

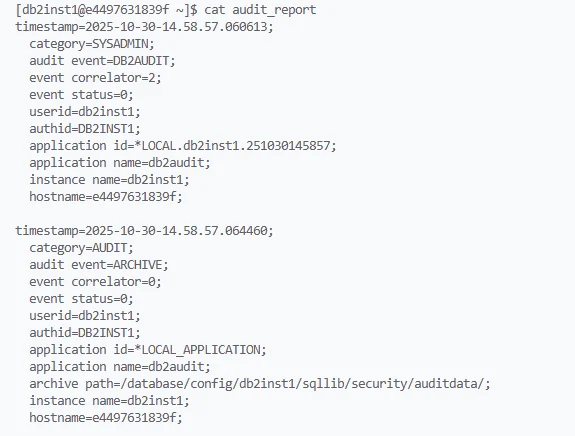

2. Capture et consultation des journaux

Vous pouvez extraire les enregistrements d’audit dans un format lisible avec :

db2audit extract delasc

Cette commande produit un rapport ASCII délimité résumant toutes les activités enregistrées, qui peut ensuite être analysé ou importé dans des outils d’analyse.

3. Événements typiques enregistrés

- Tentatives d’authentification (succès et échec)

- Instructions SQL exécutées par les utilisateurs

- Accès aux objets (tables, vues, index)

- Escalade de privilèges ou attribution de rôles

- Modifications de configuration et des politiques de sécurité

Exemple : Surveillance de l’accès à une table sensible

Pour auditer l’accès à une table sensible nommée customer_data :

Activez l’audit pour la base ciblée :

db2audit configure scope db status bothConnectez-vous et effectuez les actions surveillées :

db2 connect to SALESDB user admin using password select * from customer_data;Extraites et consultez :

db2audit extract delasc more db2audit.delasc

Le fichier résultant montrera qui a accédé à la table customer_data et quelles opérations ont été effectuées.

Limites des journaux d’audit natifs Db2

Bien que l’outil natif db2audit soit robuste, il présente plusieurs défis opérationnels :

| Limite | Impact |

|---|---|

| Extraction manuelle requise | Augmente la charge administrative |

| Pas d’alerte en temps réel | Retard dans la détection des activités suspectes |

| Dégradation des performances lors d’un audit intensif | Affecte les charges de travail en production |

| Visibilité limitée inter-bases | Complexifie la conformité centralisée |

| Pas de cartographie de conformité intégrée | Nécessite une corrélation manuelle avec RGPD, SOX, HIPAA |

Audit amélioré avec DataSunrise

DataSunrise Data Audit étend les capacités d’IBM Db2 avec un audit centralisé, en temps réel et conforme. Il fonctionne en modes non intrusifs (proxy, sniffer ou journalisation native), garantissant un impact minimal sur les performances.

Avantages clés

- Surveillance en temps réel — Détecte instantanément les accès non autorisés, contrairement aux outils natifs en mode batch

- Tableau de bord unifié — Consolide les événements de plusieurs instances Db2 et autres bases de données en une seule interface

- Masquage dynamique des données — Masque les champs sensibles lors de l’exécution des requêtes tout en conservant une visibilité complète des audits

- Pilote de conformité automatisé — Mappe directement les événements audit Db2 aux cadres règlementaires comme RGPD, HIPAA, SOX et PCI DSS pour un alignement instantané

- Règles d’audit par apprentissage automatique — Identifie automatiquement les comportements utilisateur anormaux ou les dérives de politique

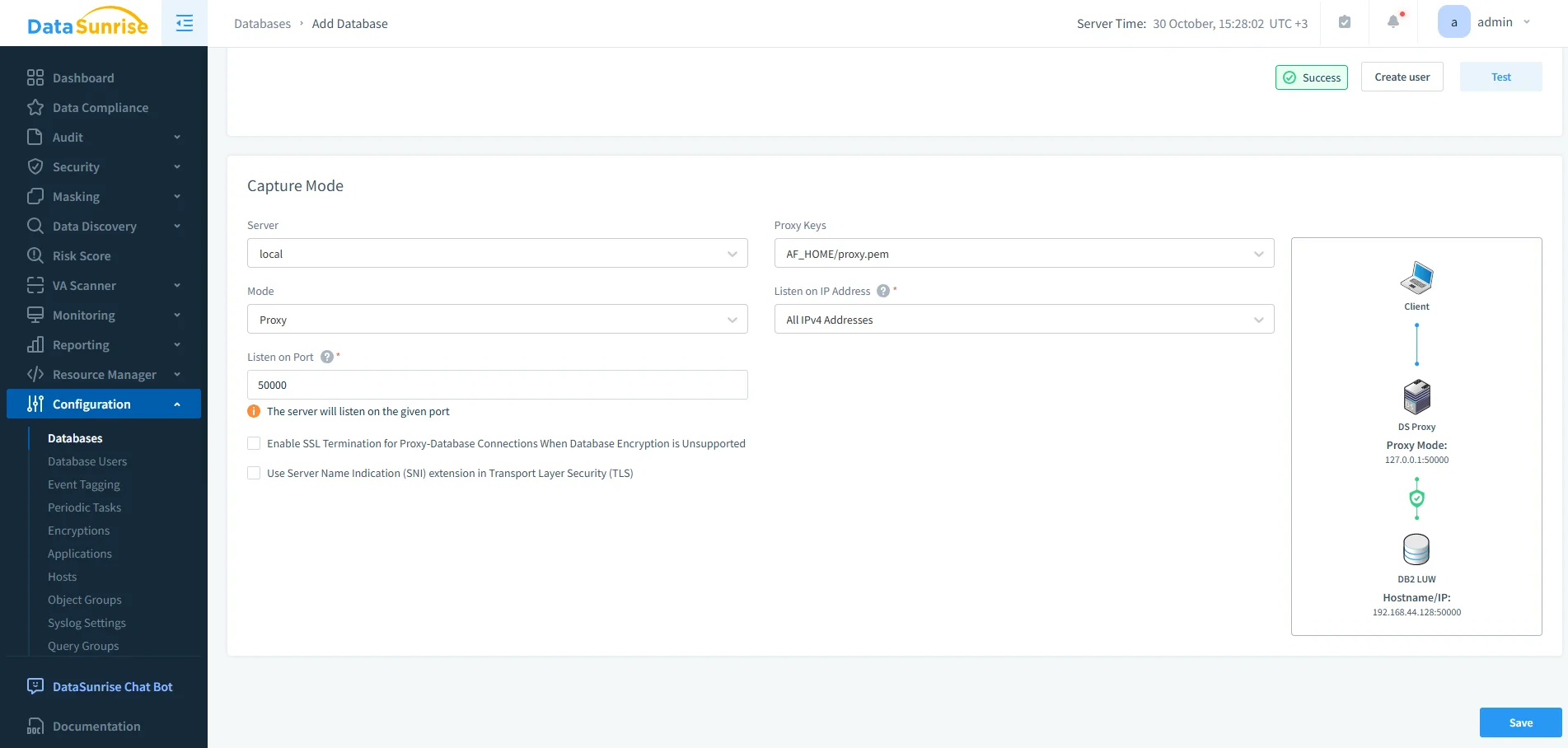

Mise en place rapide

-

Connecter Db2 à DataSunrise via mode proxy ou journalisation native

Configuration d’IBM Db2 dans DataSunrise en mode Proxy avec un port d’écoute spécifié et une clé PEM pour le routage du trafic chiffré. -

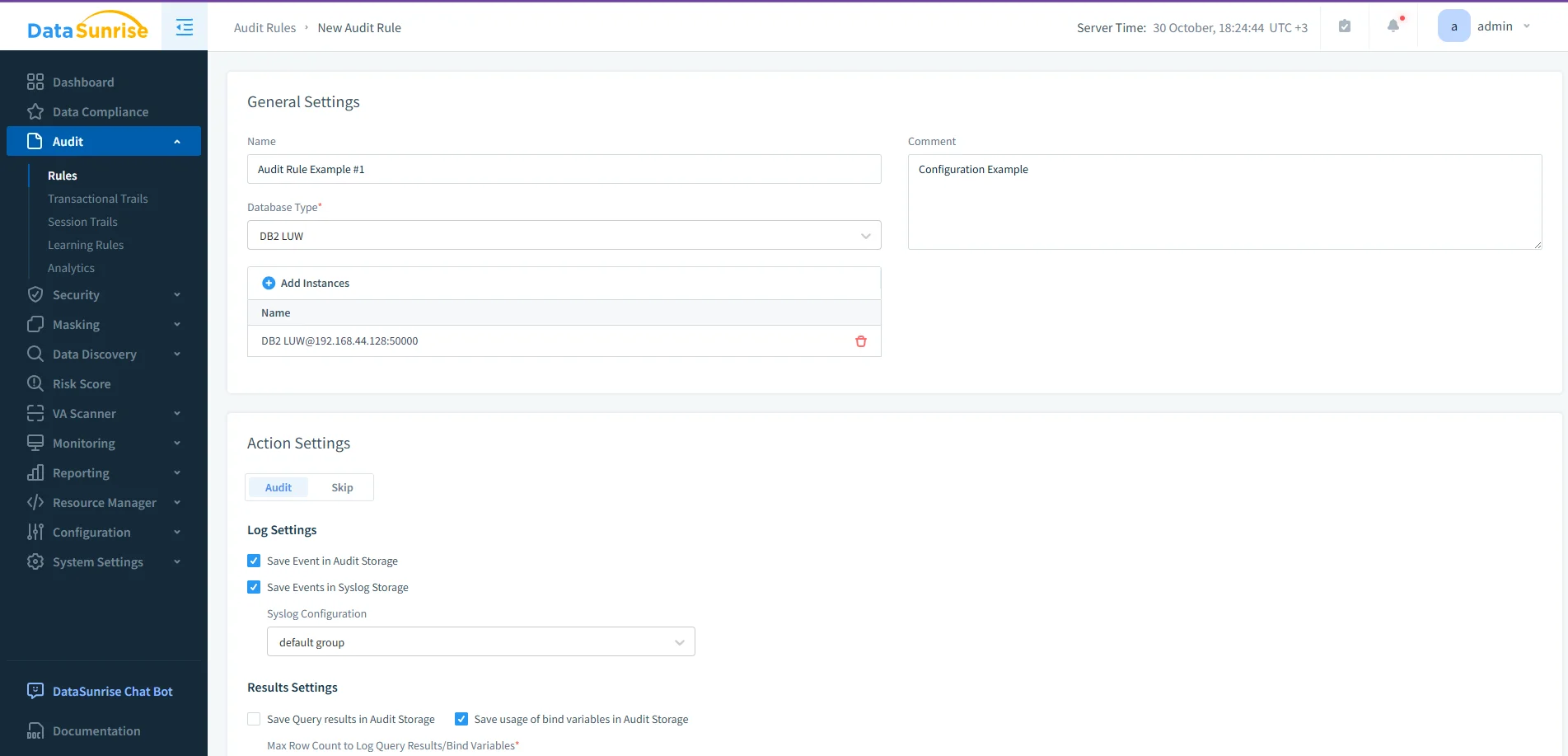

Définir les règles d’audit pour les utilisateurs, schémas ou opérations

Création d’une nouvelle règle d’audit pour Db2 LUW dans DataSunrise, définissant l’instance et les options de stockage des journaux pour les événements et Syslog. -

Activer les notifications vers Slack, Teams ou systèmes SIEM pour les alertes en temps réel

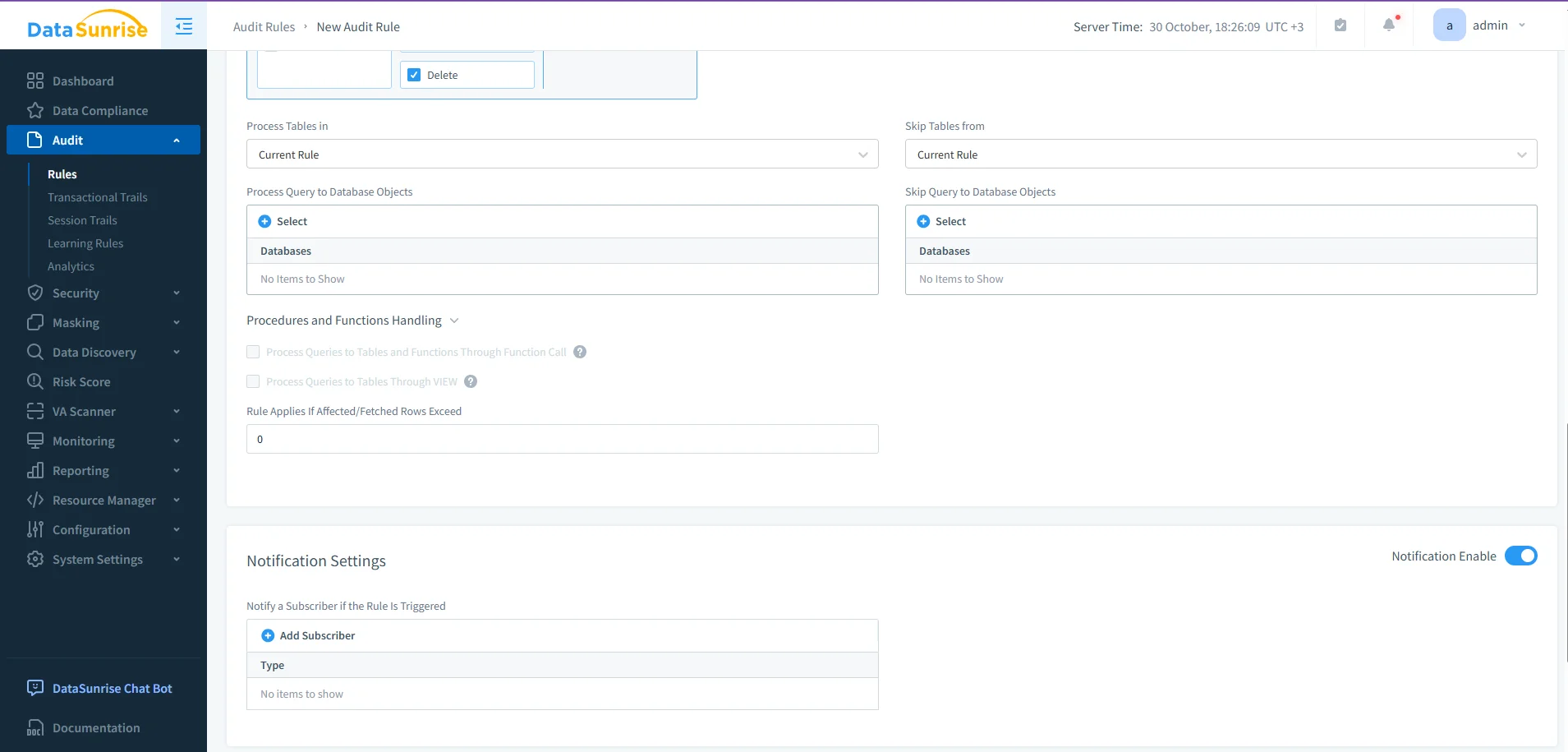

Configuration avancée des règles d’audit dans DataSunrise, montrant le filtrage au niveau table, la gestion des procédures, et le paramétrage des notifications pour les événements déclenchés. -

Générer des rapports via le Compliance Manager pour fournir des preuves prêtes à l’audit

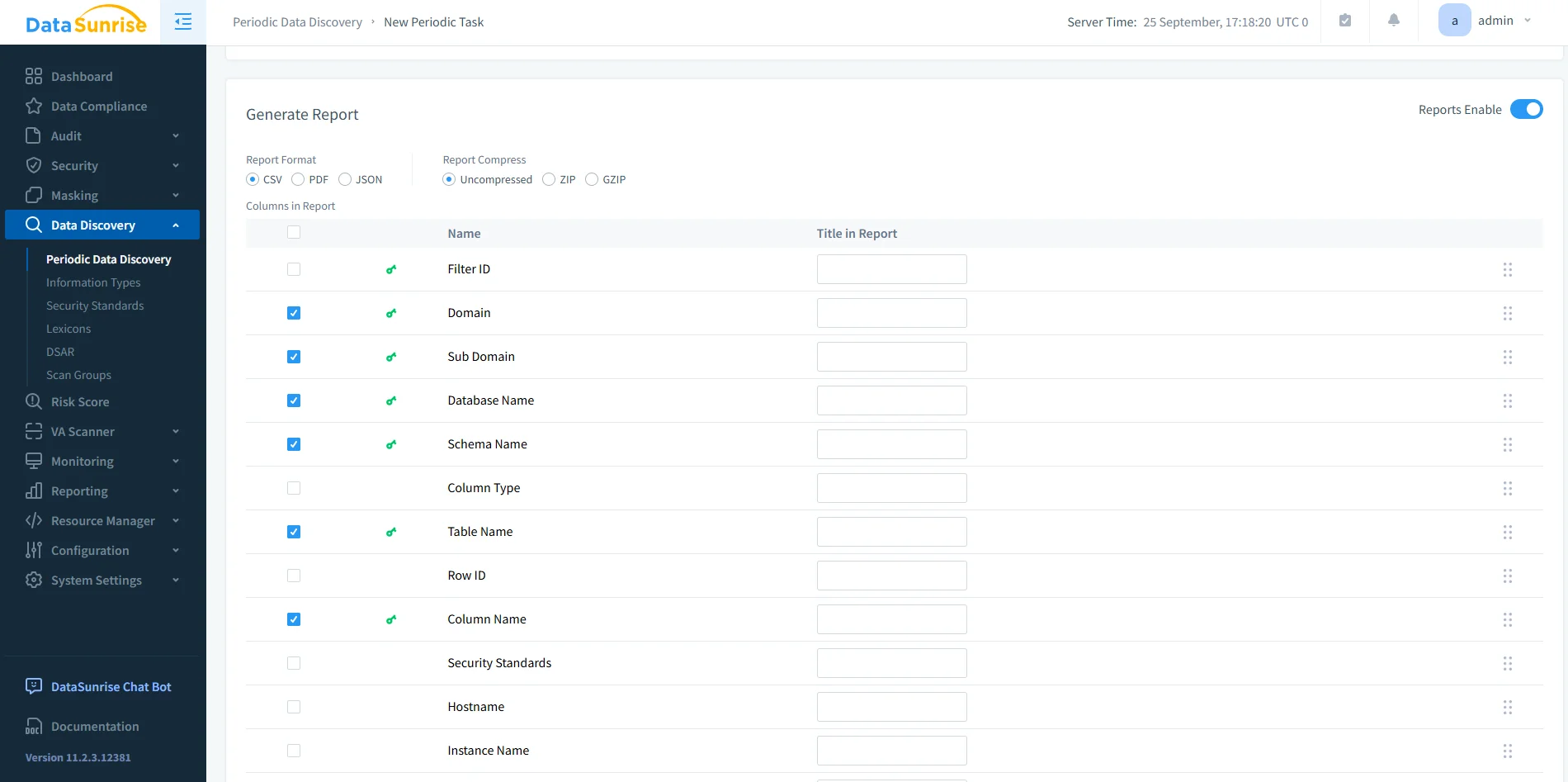

Configuration d’un rapport périodique Data Discovery dans DataSunrise, affichant des colonnes de métadonnées de base sélectionnables et des formats d’export pour le reporting de conformité.

Impact commercial

| Domaine | Bénéfice |

|---|---|

| Conformité réglementaire | Collecte automatisée de preuves pour RGPD, HIPAA, SOX, PCI DSS |

| Efficacité opérationnelle | Réduction jusqu’à 70 % du temps de gestion manuelle des journaux |

| Posture de sécurité | Détection des risques en temps réel grâce à la surveillance d’anomalies basée sur ML |

| Préparation à l’audit | Génération d’un rapport détaillé pour les auditeurs en un clic |

DataSunrise permet aux entreprises d’atteindre une conformité sans intervention humaine, réduisant les erreurs et garantissant une protection continue des environnements Db2.

Conclusion

Le journal d’audit natif IBM Db2 fournit une base solide pour le suivi des activités de la base de données. Cependant, la gestion manuelle, l’absence d’alertes en temps réel et le manque d’intégration de la conformité le rendent insuffisant pour la gouvernance à l’échelle entreprise.

En intégrant DataSunrise, les organisations peuvent centraliser le contrôle des audits, détecter les anomalies en temps réel et automatiser les workflows de conformité sur des déploiements Db2 hybrides et multi-cloud.

Protégez vos données avec DataSunrise

Sécurisez vos données à chaque niveau avec DataSunrise. Détectez les menaces en temps réel grâce à la surveillance des activités, au masquage des données et au pare-feu de base de données. Appliquez la conformité des données, découvrez les données sensibles et protégez les charges de travail via plus de 50 intégrations supportées pour le cloud, sur site et les systèmes de données basés sur l'IA.

Commencez à protéger vos données critiques dès aujourd’hui

Demander une démo Télécharger maintenant