Journal d’audit MongoDB

Le journal d’audit MongoDB est un composant essentiel pour les organisations qui doivent surveiller, sécuriser et garantir la conformité de leurs environnements de base de données. Il capture des informations détaillées sur les opérations de la base de données, les activités des utilisateurs et les événements système, servant non seulement de trace médico-légale, mais aussi de base pour la détection proactive des menaces, les rapports de conformité et l’analyse opérationnelle.

Une mise en œuvre bien conçue du journal d’audit peut aider les organisations à détecter rapidement les comportements suspects, à soutenir les audits réglementaires et à améliorer la posture de sécurité des bases de données. Grâce aux avancées en surveillance en temps réel, masquage dynamique et découverte de données, le journal d’audit MongoDB peut passer d’une archive passive à un outil de défense actif.

Pourquoi le journal d’audit MongoDB est important

Dans des secteurs tels que la finance, la santé et la fonction publique, des réglementations comme le RGPD, HIPAA et PCI DSS exigent que les organisations enregistrent et conservent des journaux d’accès détaillés. Ces journaux assurent la responsabilité en montrant quels utilisateurs ont accédé aux collections sensibles et à quel moment, aident à l’investigation d’incidents pour déterminer l’étendue et l’impact des actions non autorisées, et fournissent une intelligence opérationnelle pour améliorer les performances des bases de données et affiner les contrôles de sécurité. Sans une stratégie d’audit robuste, les organisations s’exposent à des violations de conformité, des dommages réputationnels et des temps de réponse aux incidents plus longs.

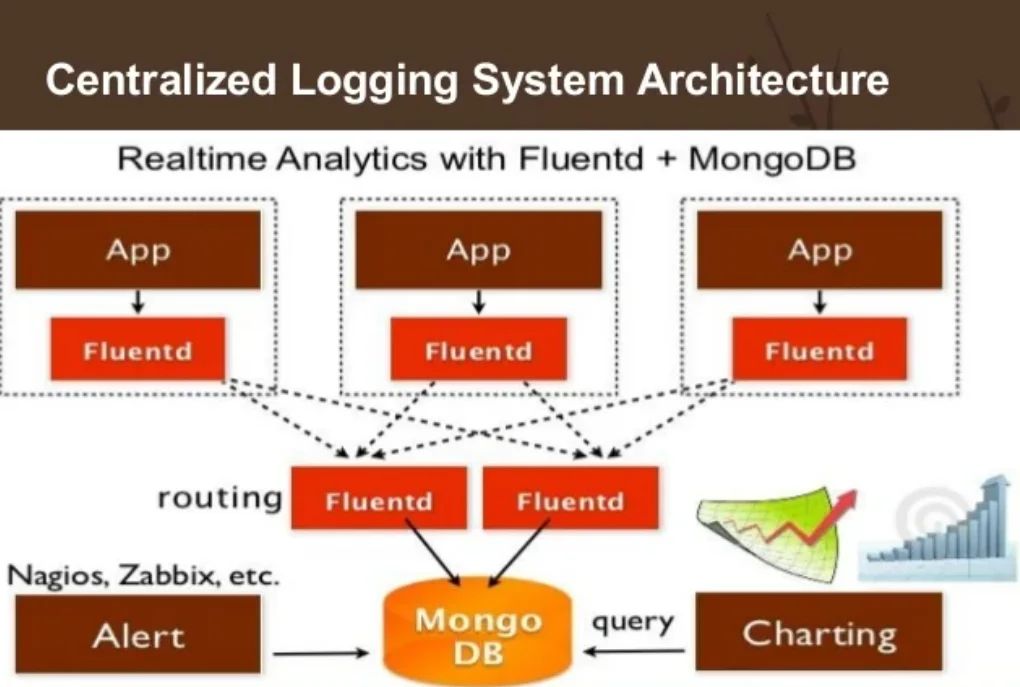

Audit en temps réel et détection des menaces

Les journaux statiques sont utiles pour les analyses post-événement, mais la cybersécurité moderne exige un audit en temps réel. Grâce à la surveillance des activités de base de données, les événements d’audit MongoDB peuvent être envoyés à des systèmes SIEM comme Splunk ou Elastic, où des règles de corrélation détectent instantanément les anomalies. Cette capacité permet d’identifier des extractions massives de données inattendues hors des heures d’ouverture, des tentatives d’escalade de privilèges ou des accès depuis des localisations géographiques inhabituelles. La documentation MongoDB sur l’audit explique comment intégrer les journaux avec les outils de surveillance à cette fin.

Masquage dynamique des données sensibles

Même avec un audit en place, une exposition des données sensibles peut survenir si certains champs ne sont pas protégés. Le masquage dynamique masque les valeurs sensibles dans les résultats de requête sans modifier les données sous-jacentes. Par exemple, le personnel du service client peut voir des numéros de carte de crédit masqués tout en pouvant effectuer leurs tâches :

{

"customer_name": "John Doe",

"credit_card": "XXXX-XXXX-XXXX-1234"

}

Cette approche garantit la conformité aux réglementations sur la protection des données tout en conservant la fonctionnalité métier.

Découverte de données pour une meilleure précision d’audit

La découverte de données scanne et classe les données sensibles à travers les collections MongoDB. Cela permet aux administrateurs de concentrer les efforts d’audit sur les données à haut risque, de mettre en place une surveillance ciblée pour la conformité et d’améliorer la pertinence des alertes tout en réduisant le bruit. Lorsqu’elle est intégrée aux politiques d’audit, la classification des données découvertes peut automatiquement déclencher des règles plus strictes de journalisation et d’alerte.

Configuration du journal d’audit natif MongoDB (édition Entreprise)

Il est important de noter que le journal d’audit natif est uniquement disponible dans l’édition Entreprise de MongoDB. Cette fonctionnalité n’est pas incluse dans l’édition Communautaire. Dans les déploiements Entreprise, l’audit est activé via le fichier de configuration mongod. Voici un exemple de configuration :

auditLog:

destination: file

format: BSON

path: /var/log/mongodb/auditLog.bson

filter: '{ atype: { $in: [ "authCheck", "createCollection", "dropDatabase" ] } }'

Après avoir activé l’audit, vous pouvez consulter les données du journal avec :

bsondump /var/log/mongodb/auditLog.bson | grep "atype"

Les options de configuration incluent le choix entre les destinations file (fichier) et syslog, la spécification des formats de sortie (BSON ou JSON), et l’application de filtres pour ne capturer que les événements pertinents. Stocker les journaux sur un disque dédié aide à prévenir la dégradation des performances, et une rotation régulière garantit la conformité aux exigences de conservation. Plus de détails sont disponibles dans la référence du journal d’audit MongoDB officielle et le guide de configuration de l’audit.

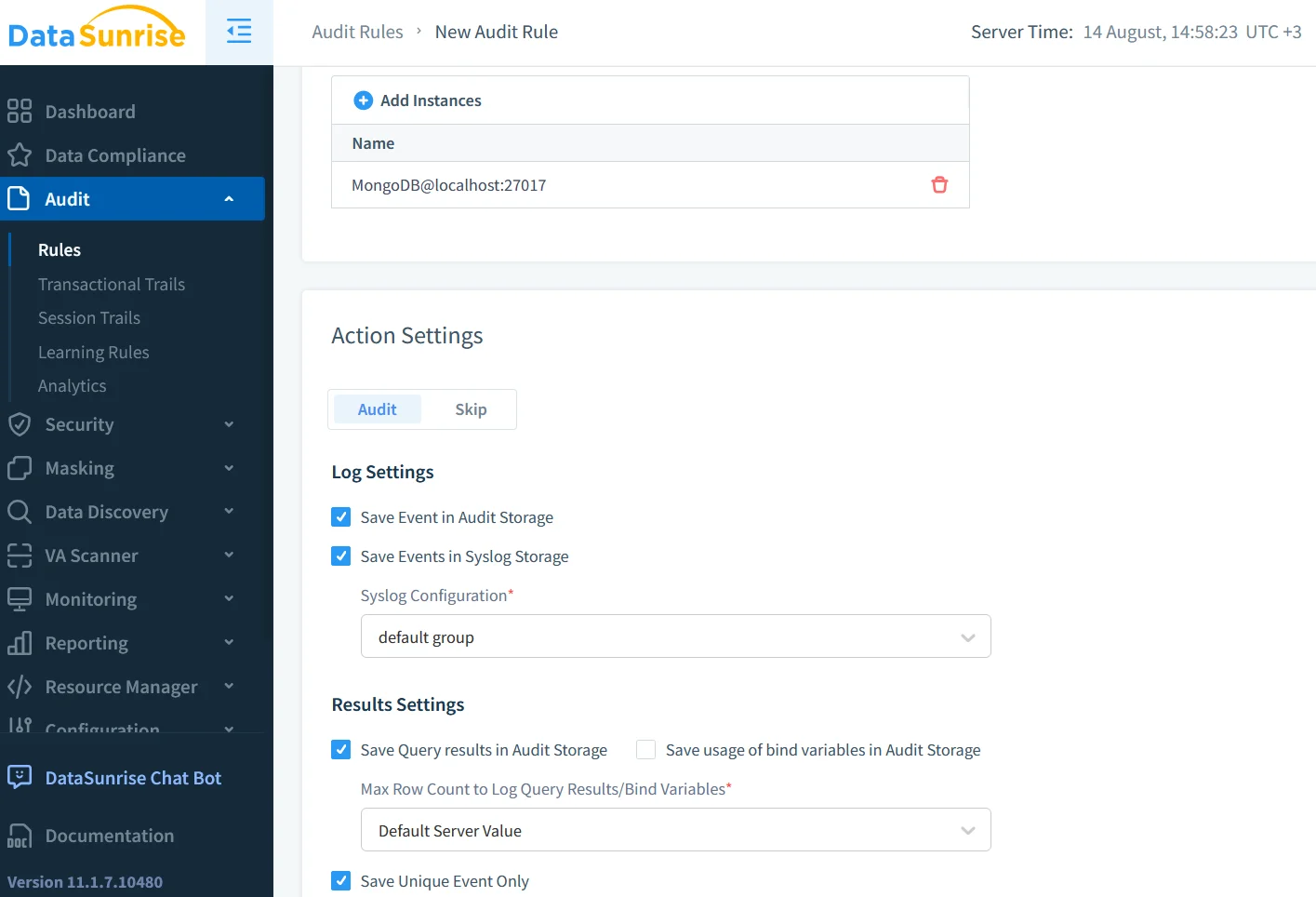

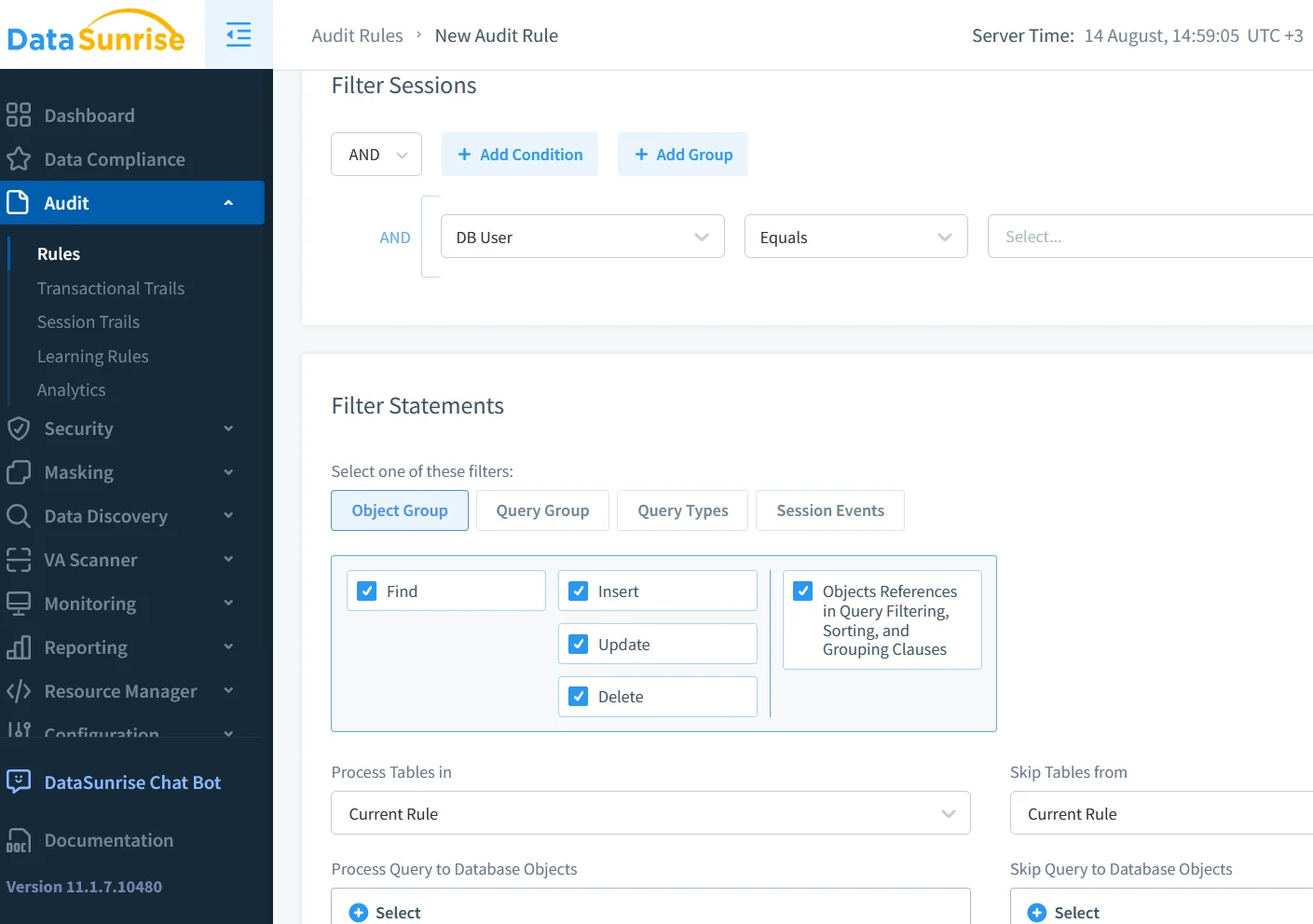

Amélioration de l’audit avec DataSunrise

DataSunrise étend les capacités natives de MongoDB avec une gestion centralisée pour plusieurs instances, des règles granulaires qui journalisent uniquement sous conditions spécifiques, ainsi que le masquage intégré ou le blocage des requêtes à haut risque. Il offre également des rapports automatisés de conformité pour accélérer la préparation des audits.

Par exemple, une règle DataSunrise peut journaliser toutes les requêtes sur la collection payments effectuées par des sous-traitants tout en masquant automatiquement les données de carte de crédit :

WHEN user_role = 'contractor' AND collection = 'payments'

THEN log_event AND apply_masking('credit_card')

Cela assure que seuls les événements pertinents sont enregistrés, tandis que les valeurs sensibles restent protégées.

Synergie entre sécurité et conformité

Associer le journal d’audit natif de MongoDB à DataSunrise crée une défense en couches. La journalisation native capture des événements immuables de bas niveau, tandis que DataSunrise ajoute une application contextuelle et une protection en temps réel. Cette combinaison accélère les rapports de conformité pour SOX, RGPD, HIPAA et PCI DSS, renforce la posture de sécurité et réduit la complexité des audits.

Conclusion

Le journal d’audit MongoDB est bien plus qu’une simple case à cocher réglementaire — c’est un élément central de la sécurité proactive des données. Grâce à la surveillance en temps réel, au masquage dynamique et à la découverte de données, il devient un mécanisme puissant de détection et de prévention des menaces. Les organisations qui intègrent l’audit natif MongoDB avec DataSunrise bénéficient d’une visibilité complète et d’une intelligence exploitable, garantissant la conformité, protégeant les actifs sensibles et améliorant la réactivité aux incidents.

Pour en savoir plus, explorez les bonnes pratiques de sécurité MongoDB et le guide d’audit MongoDB afin de concevoir un cadre adapté tant aux objectifs opérationnels que réglementaires.