Comprendre les Types d’Information : Sécurité Inspirée par les Données dans DataSunrise

Introduction

DataSunrise propose la sécurité inspirée par les données, offrant des capacités uniques et puissantes pour une découverte rapide des données à chaque requête pour une source de données donnée. Bien que cette approche crée un certain poids sur le temps d’exécution, elle offre une protection de base de données extrêmement flexible.

Les Types d’Information ont été introduits pour la première fois dans DataSunrise avec la fonctionnalité de découverte de données sensibles, qui analyse les bases de données et les systèmes de stockage comme S3 pour détecter les données sensibles.

Les Types d’Information offrent des fonctionnalités au-delà de la simple découverte de données. Ils permettent la détection de types de données en temps réel et peuvent automatiquement déclencher des règles de protection ou d’audit via la Sécurité Inspirée par les Données à chaque requête de la base de données. De plus, ils facilitent le marquage des pistes d’audit, ce qui simplifie le suivi des événements d’accès spécifiques aux données dans les Pistes Transactionnelles et les fichiers de log.

Découverte des Types d’Information

Les propriétés des données doivent être stockées dans une entité pour analyse. Parfois, ces données ont une structure stricte avec des noms de colonnes, des noms de tables et des types. D’autres fois, elles peuvent apparaître sous forme de fichiers JSON, CSV, de texte brut ou même d’images de documents scannés. DataSunrise permet de rechercher ces objets pour détecter des données sensibles.

Cela conduit à des descriptions flexibles des Types d’Information. Par exemple, les données d’e-mails peuvent avoir plusieurs propriétés :

- Le nom de colonne contient “email”

- Le nom de table contient “email”

- Les données correspondent à l’expression régulière “.*@.*“

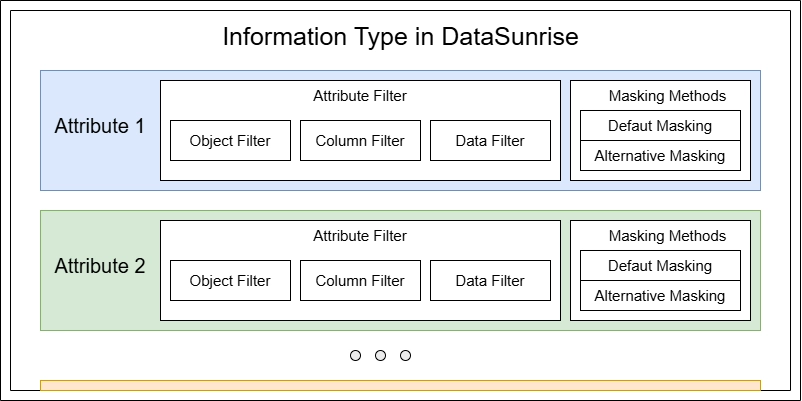

Pour être classifiées comme des informations d’e-mail, les données doivent répondre à plusieurs exigences. Cela introduit une autre entité importante de DataSunrise appelée Attribut d’Information. Un Type d’Information est essentiellement un ensemble d’attributs auxquels les données doivent correspondre pour être considérées comme un type spécifique.

Lors de la recherche de données sensibles dans un fichier texte simple sans colonnes et tables, l’ensemble d’attributs peut varier. Par exemple, le Type d’Information pour le texte brut d’e-mail pourrait n’exiger qu’une correspondance de regex, sans attributs supplémentaires requis.

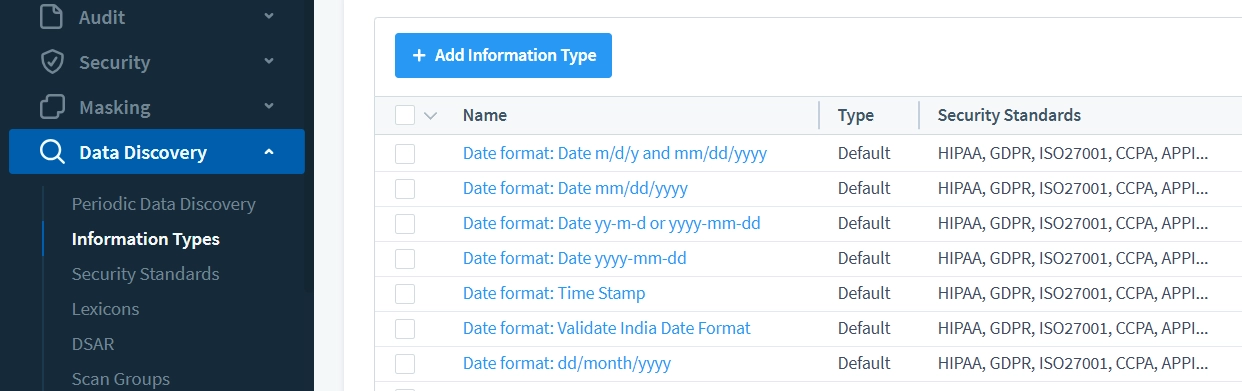

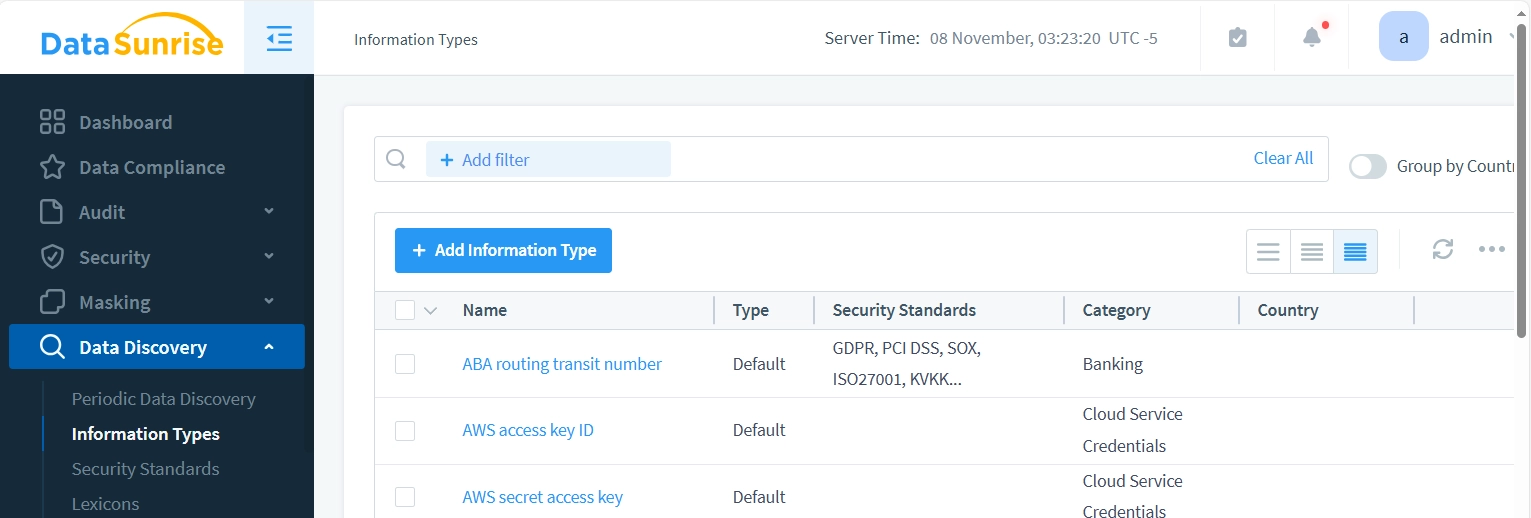

Types d’Information Disponibles dans DataSunrise

DataSunrise inclut de nombreux Types d’Information intégrés, chacun associé à des normes de sécurité populaires (RGPD, HIPAA, SOX et autres). Bien que cette association ne soit pas obligatoire pour les types personnalisés, elle aide à suivre l’activité et à collecter des données d’utilisation pour les audits de conformité.

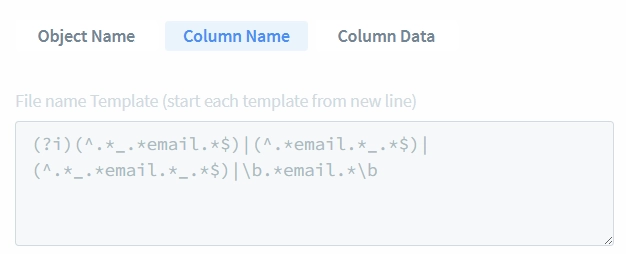

Les utilisateurs peuvent créer des Types d’Information personnalisés, allant de simples à complexes. Le type d’e-mail intégré, par exemple, inclut des attributs correspondant aux noms de colonne et une correspondance de modèle complexe pour le contenu des e-mails.

DataSunrise offre plusieurs Types d’Information de Date pour s’adapter à diverses conventions de formatage de date. Il est important de noter que différents Types d’Information peuvent être utilisés pour identifier le même type de données lorsqu’elles sont stockées dans différents formats.

Pour une correspondance plus simple des Types d’Information, nous recommandons de créer des types personnalisés avec des attributs plus flexibles. Dans notre pratique, la plupart des utilisateurs créent un type de données d’e-mail personnalisé qui ne nécessite que le contenu des données pour correspondre à un modèle d’expression régulière basique comme “@.*”.

Les types personnalisés vous permettent à la fois d’ajouter de nouveaux Types d’Information pour la détection et de contrôler la rigueur de la correspondance de ces Types d’Information avec vos motifs de données. Vous pouvez créer des Types d’Information qui requièrent plusieurs Attributs, chacun contenant des noms de colonnes et des motifs de données, ou alternativement, créer des Types d’Information plus simples avec un seul Attribut qui ne vérifie que le motif des données.

Comment Créer un Type d’Information Personnalisé

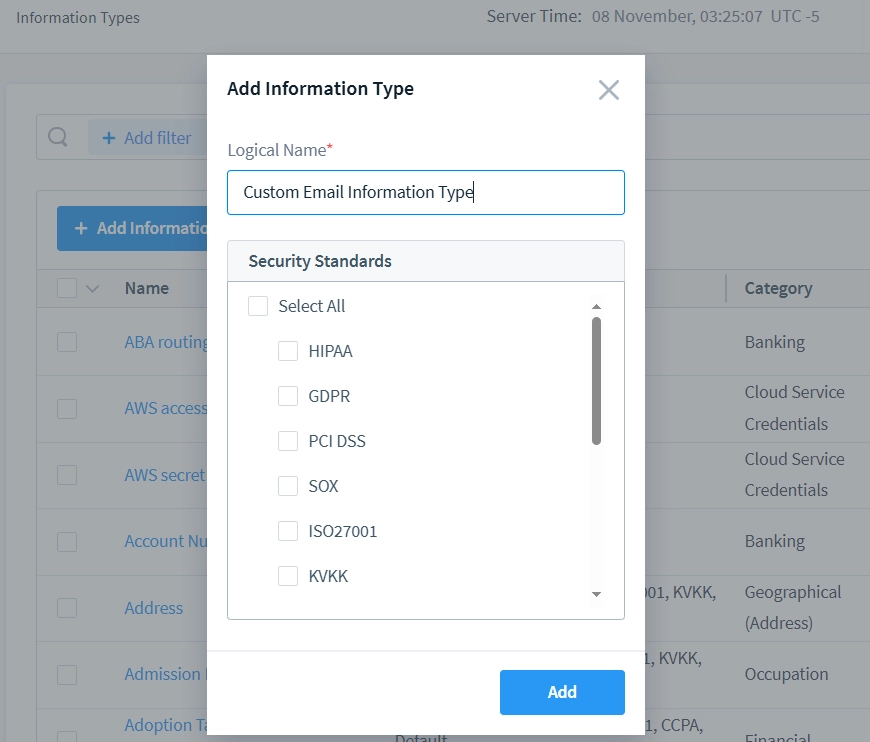

Étape 1 – Ajouter un Nouveau Type d’Information

- Accédez à la Découverte de Données – Types d’Information

- Appuyez sur le bouton “+ Ajouter Type d’Information” et entrez un nom approprié pour votre Type d’Information personnalisé.

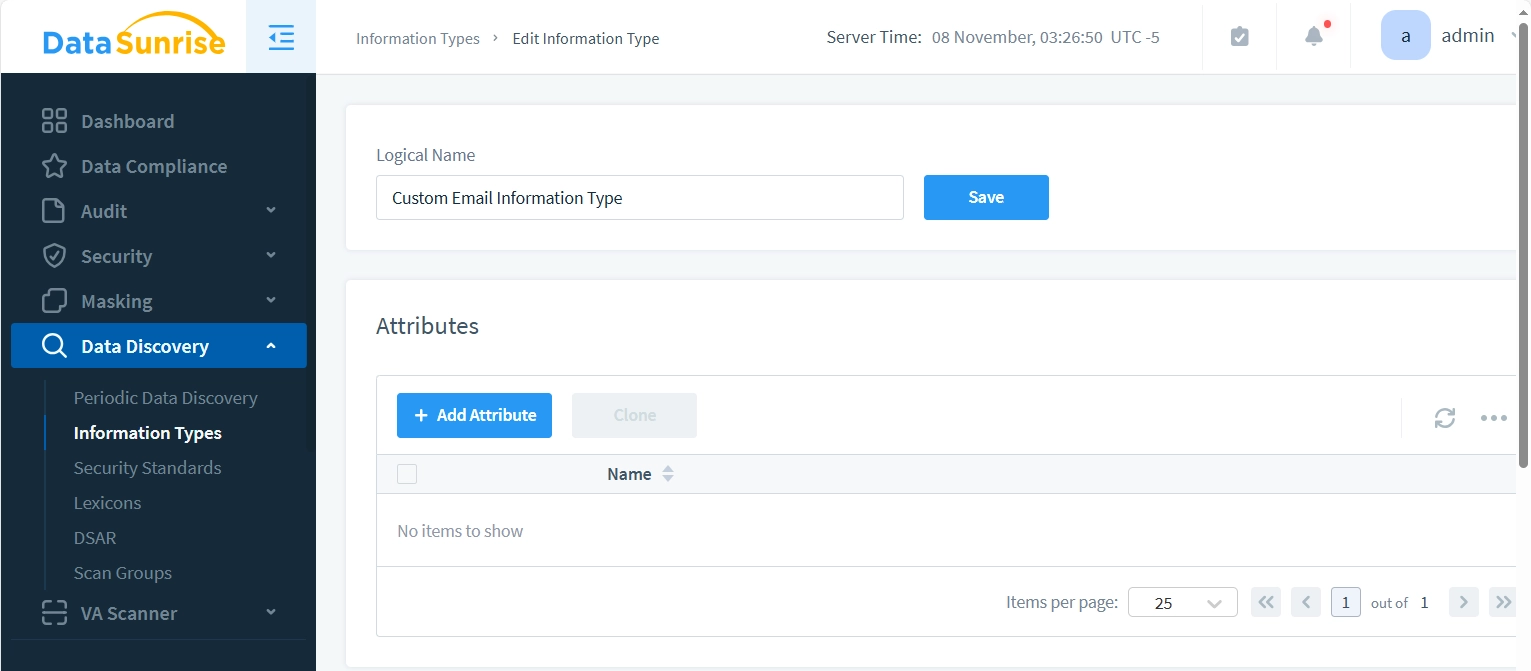

- Après avoir défini le nom du Type d’Information, il apparaîtra dans la liste sur la page “Types d’Information”. Cliquez sur le nouveau Type d’Information pour éditer ses paramètres internes et Attributs. Prenons l’exemple du ‘Type d’Information d’E-mail Personnalisé’.

La page d’Édition du Type d’Information contient trois sous-sections principales :

- La section des Attributs vous permet de définir les paramètres de correspondance réels pour le Type d’Information. Vous pouvez créer un ou plusieurs attributs, et chaque attribut peut contenir des exigences pour l’objet de la base de données, le nom de colonne et le motif des données. Le Type d’Information correspond si un seul attribut correspond. Pour les attributs inclus, toutes les conditions (objet, motif de nom de colonne et motif de données) doivent être remplies si spécifié.

- La section des Normes de Sécurité vous permet de lier le Type d’Information à une ou plusieurs Normes de Sécurité. Cela est utilisé par la fonctionnalité de Conformité lors des tâches de découverte, puisque la fonctionnalité de Conformité fonctionne sur la base des normes de sécurité.

- La section Gérer les Tags vous aide à trouver facilement les entrées du journal de règles dans les logs ou les rapports. Vous pouvez créer des tags personnalisés à cet effet.

Étape 2 – Ajouter un Attribut au Type d’Information

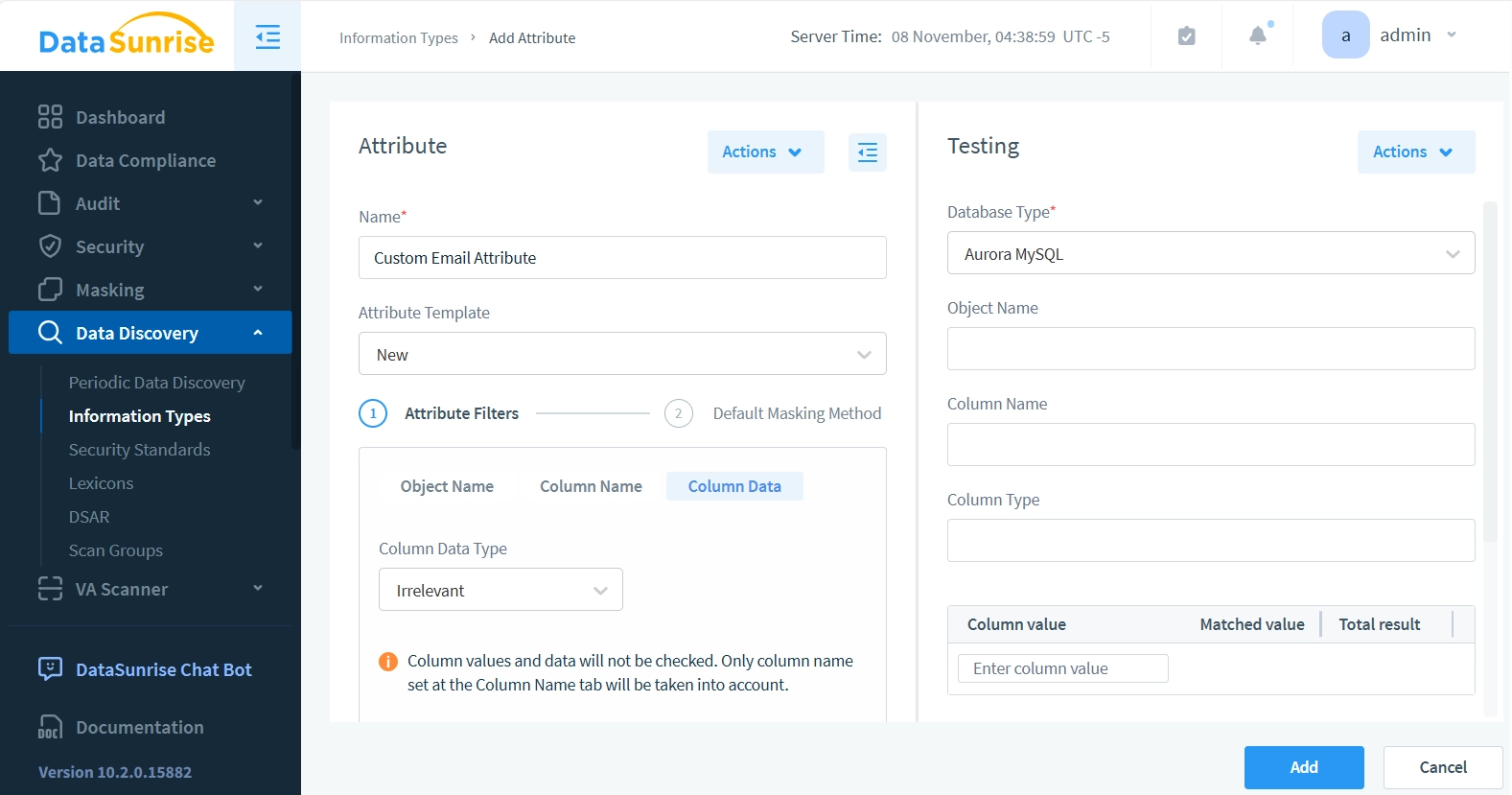

- Créons un attribut simple pour le “Type d’Information d’E-mail Personnalisé”. Appuyez sur le bouton “+ Ajouter Attribut” pour commencer. Nous allons le régler pour correspondre aux données qui suivent un motif e-mail basique : “.*@.*“

Remarque : Ce motif est trop simpliste et correspondra incorrectement à des entrées non valides comme “@.” ou “!!!@…”. Un motif de validation d’e-mail plus robuste devrait être utilisé dans les environnements de production.

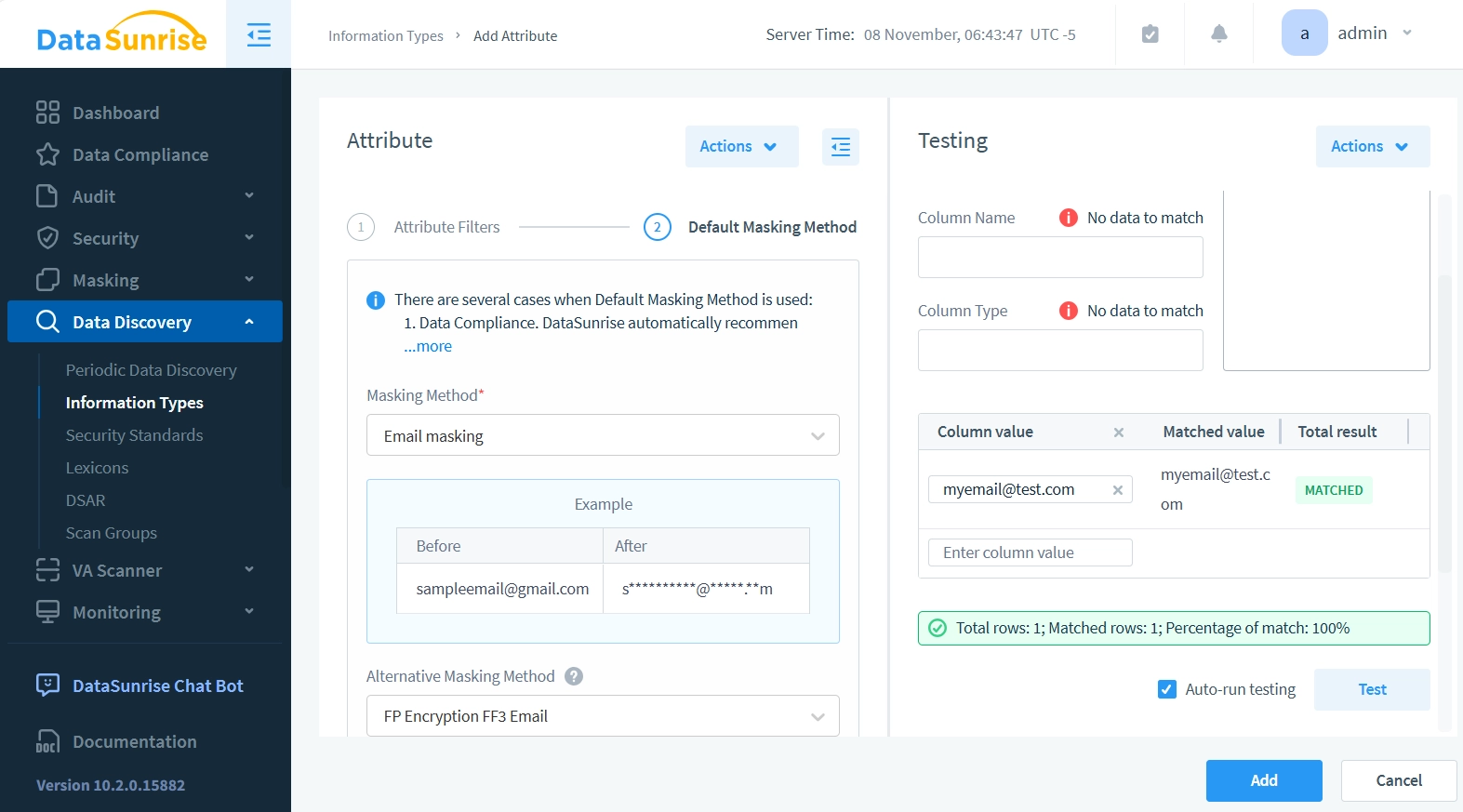

Le nouveau dialogue d’attribut apparaît avec deux panneaux : “Attribut” à gauche et “Test” à droite. Le panneau Attribut est utilisé pour configurer vos nouveaux paramètres d’attribut, tandis que le panneau Test vous permet de vérifier ces paramètres au fur et à mesure de leur création.

- Dans le panneau “Attribut”, entrez “Attribut E-mail Personnalisé” dans le champ Nom. Pour le Modèle d’Attribut, nous garderons l’option par défaut “Nouveau”, car nous n’avons pas d’autres modèles disponibles pour le moment.

Ensuite, nous nous concentrerons sur deux domaines clés : Filtres d’Attribut et Méthode de Masquage par Défaut.

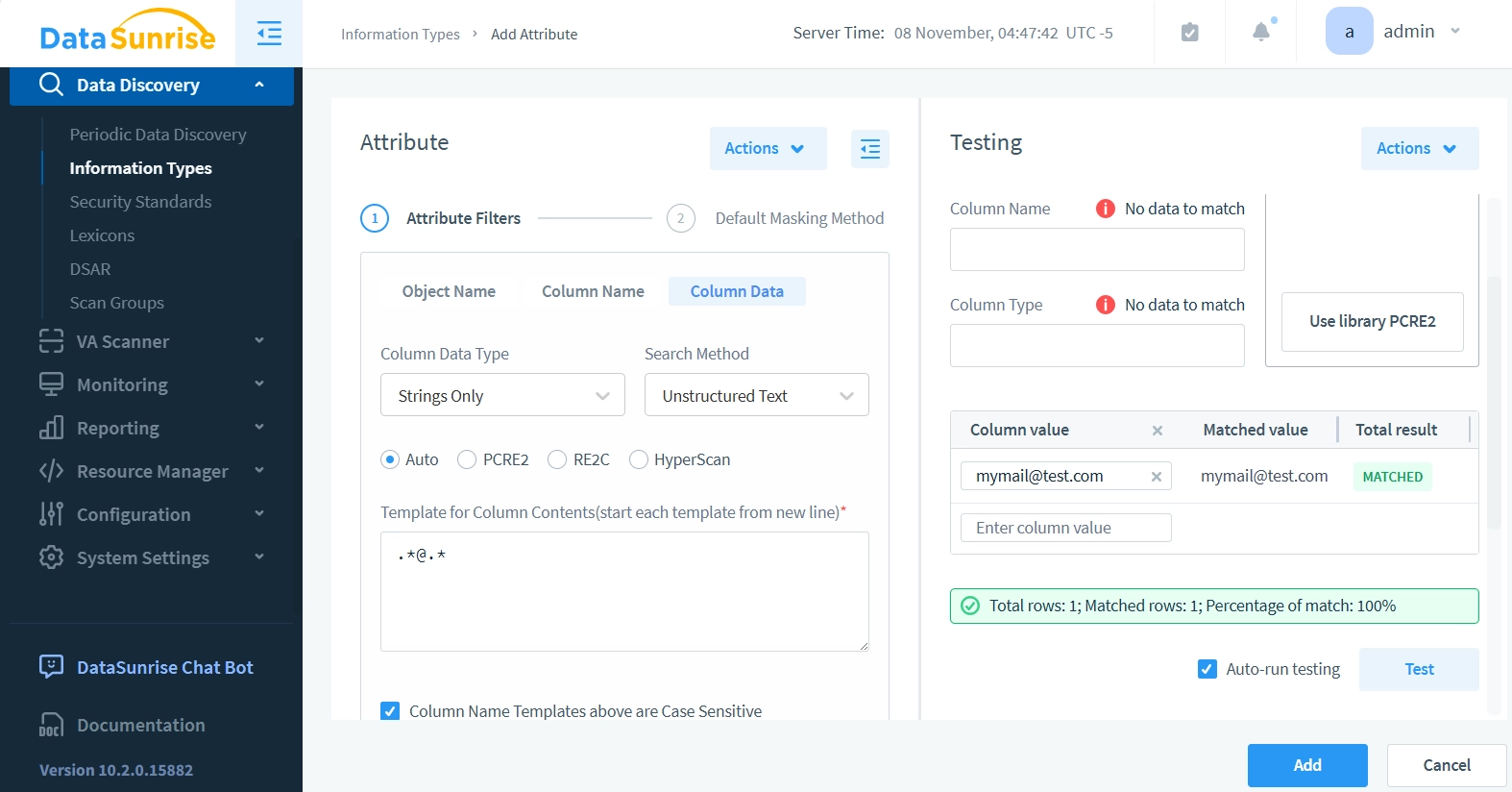

- Pour les Filtres d’Attribut, laissez les champs Nom d’Objet et Nom de Colonne inchangés. Ne cochez que l’option Données de Colonne. Cela signifie que notre attribut ignorera les motifs du Nom d’Objet de la base de données et du Nom de Colonne, se concentrant uniquement sur la vérification si la chaîne de données contient un motif ressemblant à un e-mail (avec un caractère @).

- Définissez le Type de Données de Colonne sur ‘Chaînes Seulement’ et la Méthode de Recherche sur ‘Texte Non Structuré’.

- Entrez “.*@.*” dans le champ “Template pour le Contenu des Colonnes (commencez chaque modèle sur une nouvelle ligne)”. Avant de sauvegarder l’attribut ou de l’utiliser dans des règles ou des tâches, nous pouvons tester s’il correspond correctement aux motifs d’e-mail.

- Utilisons maintenant le panneau de Test à droite. Laissez tous les champs précédents inchangés et entrez un e-mail d’exemple comme “[email protected]” dans le champ Valeur de Colonne. Cliquez sur le bouton Test – les résultats doivent montrer que l’Attribut détecte avec succès les e-mails dans les données de colonne.

Étape 3 – Paramètres de Masquage de l’Attribut

- Cliquez sur ‘2. Méthode de Masquage par Défaut’ pour continuer avec la configuration de la méthode de masquage. Cela passe le panneau Attribut à la configuration du masquage.

- Réglez le menu déroulant de la Méthode de Masquage sur Masquage des E-mails. La Méthode de Masquage par Défaut est utilisée dans l’outil de Conformité des Données, dans le Masquage Dynamique Inspiré par les Données, et dans le Masquage Statique. DataSunrise applique cette méthode de masquage lorsqu’il n’y a pas de contraintes de clés à maintenir pour préserver l’intégrité du base de données masquée.

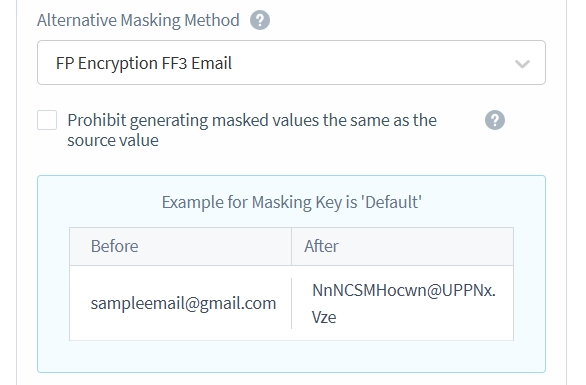

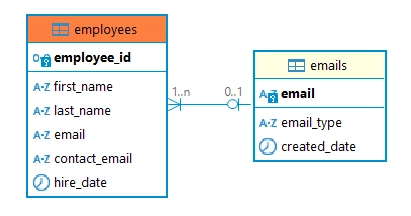

- Réglez le menu déroulant de Méthode de Masquage Alternative sur Cryptage FP FF3 Email. Les méthodes de masquage alternatives sont nécessaires lors du maintien de l’intégrité référentielle de la table. Vous ne pouvez pas simplement masquer les clés étrangères avec des chaînes aléatoires, car cela briserait les références entre les tables. Le masquage doit garantir que les références des autres tables pointent toujours vers les bonnes lignes après l’application du masquage. De même, les clés primaires doivent rester uniques et maintenir leur relation référentielle avec les autres tables même après le masquage.

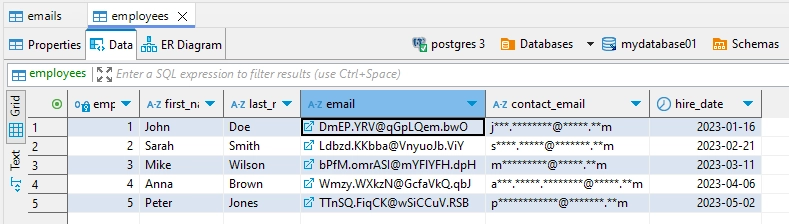

Dans l’exemple de Masquage Statique ci-dessous, les colonnes ’email’ et ‘contact_email’ sont masquées en utilisant différentes méthodes en raison des contraintes de clés. Par exemple, l’adresse e-mail de John Doe, qui a une contrainte de clé étrangère, est masquée sous forme de ‘[email protected]’. Pendant ce temps, son contact_email, qui n’a pas de contraintes, est masqué en utilisant la méthode par défaut, apparaissant sous la forme ‘j***.***@.**m’.

Important : Bien que cette configuration soit compatible avec les bases de données traditionnelles, certains systèmes de stockage comme Amazon S3 et les fichiers texte non structurés ne suivent pas l’organisation typique des bases de données avec des colonnes et des objets. Pour ces types de stockage, soyez prudent lors de l’utilisation de filtres de nom d’objet et de nom de colonne, car ils peuvent empêcher une correspondance correcte des données.

- Cliquez sur le bouton ‘Ajouter’ pour lier l’Attribut au Type d’Information.

Tester les Types d’Information avec des Méthodes de Masquage Alternatives

L’exemple suivant montre comment DataSunrise implémente à la fois les méthodes de masquage par Défaut et Alternatives. Examinons cela à travers la création de tables d’exemples :

-- Création de la table emails (table parent)

CREATE TABLE emails (

email VARCHAR(50) PRIMARY KEY,

email_type VARCHAR(20),

created_date DATE

);

-- Création de la table employees avec un contact_email supplémentaire

CREATE TABLE employees (

employee_id INT PRIMARY KEY,

first_name VARCHAR(30),

last_name VARCHAR(30),

email VARCHAR(50),

contact_email VARCHAR(50),

hire_date DATE,

FOREIGN KEY (email) REFERENCES emails(email)

);

-- Insertion des données dans la table emails

INSERT INTO emails VALUES

('[email protected]', 'corporate', '2023-01-15'),

('[email protected]', 'corporate', '2023-02-20'),

...

('[email protected]', 'corporate', '2023-05-01');

-- Insertion des données dans la table employees avec les e-mails de contact

INSERT INTO employees VALUES

(1, 'John', 'Doe', '[email protected]', '[email protected]', '2023-01-16'),

(2, 'Sarah', 'Smith', '[email protected]', '[email protected]', '2023-02-21'),

...

(5, 'Peter', 'Jones', '[email protected]', '[email protected]', '2023-05-02');

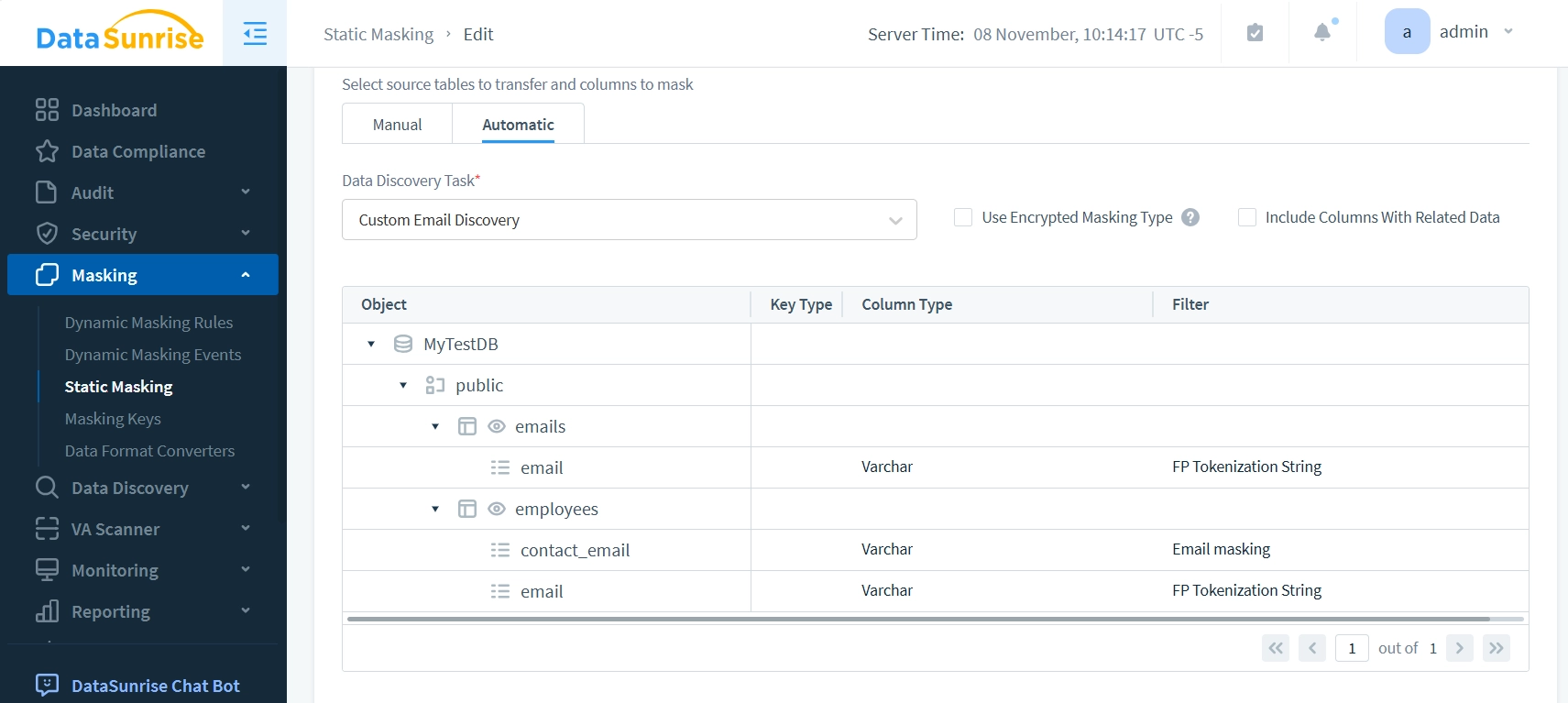

Masquage Statique avec Masquage par Défaut et Alternatif

Le masquage statique permet aux utilisateurs de masquer automatiquement les données sensibles identifiées lors du processus de découverte. Cette approche automatisée, connue sous le nom de Mode Automatique, détermine les tables sources à transférer et les colonnes à masquer. Le système met en œuvre deux stratégies de masquage distinctes : l’une pour les champs de données standard et l’autre pour les éléments de données relationnelles (tels que les clés étrangères et primaires). Cette double approche garantit la cohérence des données tout en maintenant l’intégrité référentielle à travers les relations de la base de données.

Lors de l’exécution de la Tâche de Masquage Statique sur la table ’employees’, différentes méthodes de masquage ont été appliquées aux champs d’e-mail. La colonne ’email’, contrainte et servant de clé étrangère, a maintenu son format par le masquage préservant le format. Pendant ce temps, la colonne ‘contact_email’, non contrainte, a subi un masquage simple des caractères, où seule la partie médiane des adresses e-mail a été obscurcie.

Conclusion

Cet article a fourni une exploration approfondie des Types d’Information de DataSunrise. Nous vous avons guidé à travers les principales étapes de création des Types d’Information et de définition de leurs attributs. Les Types d’Information sont principalement utilisés lors de la Découverte de Données pour identifier les données sensibles en fonction de propriétés spécifiques définies par leurs attributs. De plus, ces Types d’Information sont activement utilisés lors de l’accès aux données via une fonctionnalité appelée Sécurité Inspirée par les Données, permettant le masquage, le blocage et le marquage des événements dans les journaux des événements.

Nous avons également examiné les cas d’utilisation du masquage par Défaut et discuté de la manière dont les méthodes de masquage alternatives peuvent être appliquées lorsque les tâches de masquage statique rencontrent des contraintes de clés dans la base de données masquée.