Outils d’Audit Amazon S3

À mesure que les environnements cloud évoluent, les outils d’audit Amazon S3 deviennent une pierre angulaire pour enregistrer des documents confidentiels et des enregistrements réglementés. Le suivi des accès, la détection d’anomalies et la preuve de conformité nécessitent tous le bon ensemble d’outils d’audit—pas seulement des journaux bruts.

Cet article explore les catégories d’outils disponibles pour l’audit de S3, des services natifs AWS aux plateformes tierces comme DataSunrise, et comment ils s’intègrent dans une pile de visibilité à plusieurs niveaux.

Outils d’Audit Natifs Amazon S3

AWS fournit plusieurs outils natifs pour surveiller l’activité S3 :

CloudTrail (Événements de Données)

Capture les appels API au niveau des objets (GetObject,PutObject, etc.). Utilisé pour les audits légaux et le suivi à long terme. Doit être explicitement activé et configuré par compartiment. Voir le guide de configurationJournaux d’Accès Serveur Amazon S3

Journalisation héritée qui enregistre des entrées au format HTTP avec type de requête, code de réponse et agent utilisateur. Utile pour une vision des opérations bas niveau, mais non structurée ni conviviale.Amazon CloudWatch + S3 EventBridge

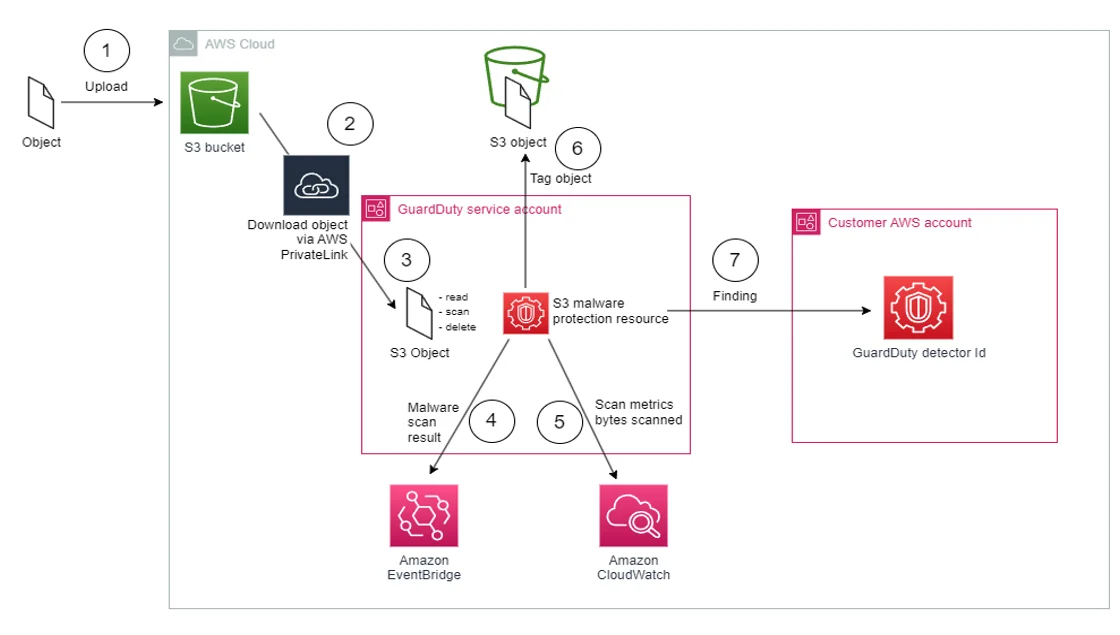

Peut être configuré pour surveiller et alerter sur des opérations spécifiques. Fonctionne bien pour les déclencheurs opérationnels et les seuils de volume.Protection Amazon GuardDuty S3

Analyse les journaux CloudTrail pour détecter des activités anormales — telles que des modèles d’appel API inhabituels ou des tentatives potentielles d’exfiltration.

Chaque outil répond à une partie différente du puzzle — mais aucun ne fournit nativement une conscience du contenu, un marquage de conformité ou un contexte de politique.

Limites des Outils Natifs (et Comment DataSunrise Combler les Lacunes)

Alors que les outils AWS comme CloudTrail, les Journaux d’Accès Serveur et GuardDuty offrent une couverture de base, ils manquent souvent des fonctionnalités avancées nécessaires pour la gouvernance et la conformité en temps réel. C’est ici que DataSunrise intervient, en étendant la visibilité, automatisant la classification et générant des pistes d’audit enrichies sur S3 et d’autres plateformes de données.

| Fonctionnalité | CloudTrail | Journaux Serveur | GuardDuty | CloudWatch | DataSunrise |

|---|---|---|---|---|---|

| Journalisation API au niveau des objets | ✅ | ✅ | ➖ | ➖ | ✅ |

| Alerte en temps réel | ❌ | ❌ | ✅ | ✅ | ✅ |

| Marquage des données sensibles | ❌ | ❌ | ❌ | ❌ | ✅ |

| Corrélation multi-plateforme | ❌ | ❌ | ❌ | ❌ | ✅ |

| Rapports de conformité intégrés | ❌ | ❌ | ❌ | ❌ | ✅ |

Avec DataSunrise, les journaux ne se contentent pas d’enregistrer ce qui s’est passé — ils expliquent aussi pourquoi c’est important, quel type de données a été touché, et si cela respecte vos politiques internes.

Outils d’Audit Amazon S3 Avancés avec DataSunrise

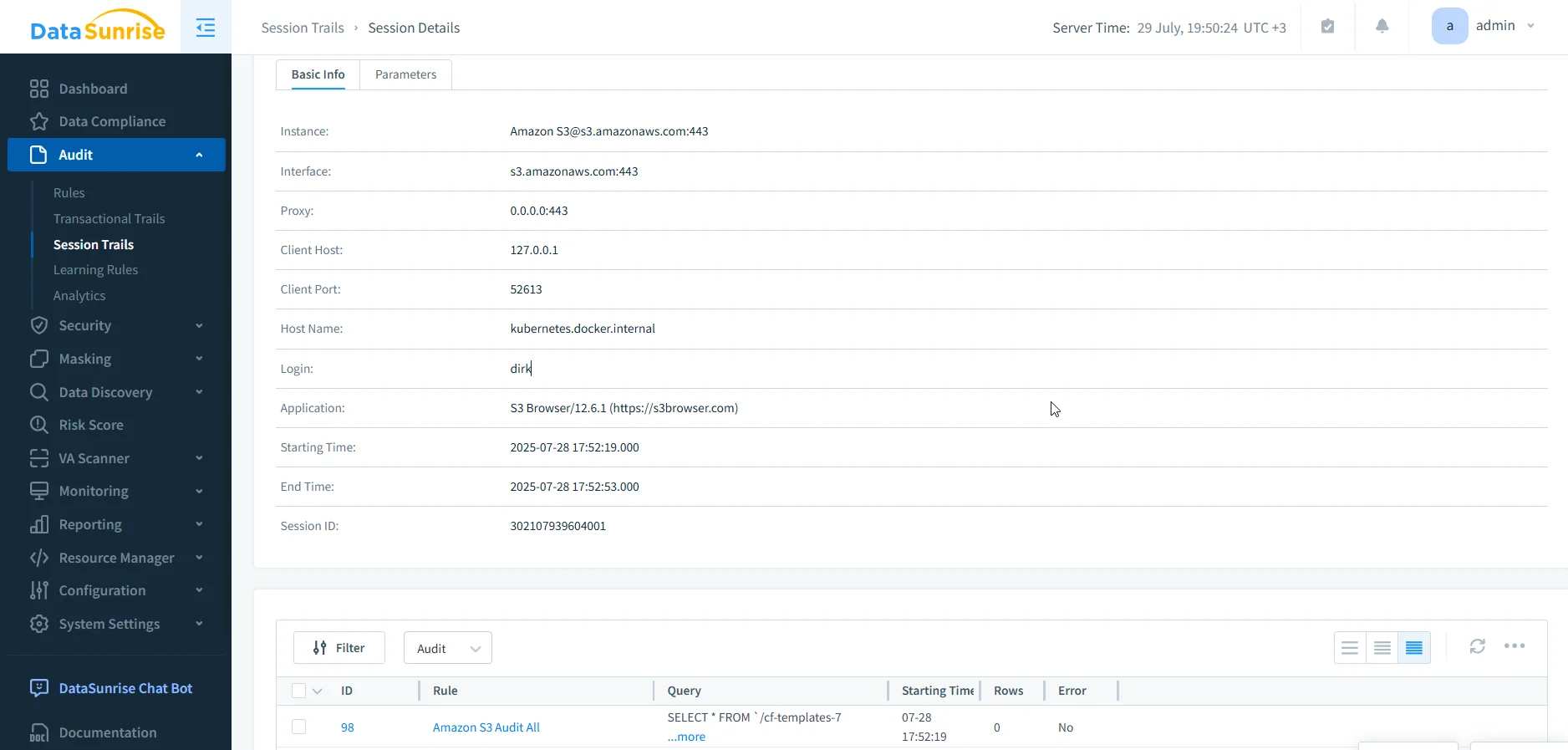

DataSunrise agit comme une plateforme centralisée qui améliore et étend les capacités d’audit AWS. Il s’intègre parfaitement avec les journaux CloudTrail et propose des fonctionnalités puissantes adaptées aux besoins d’audit modernes :

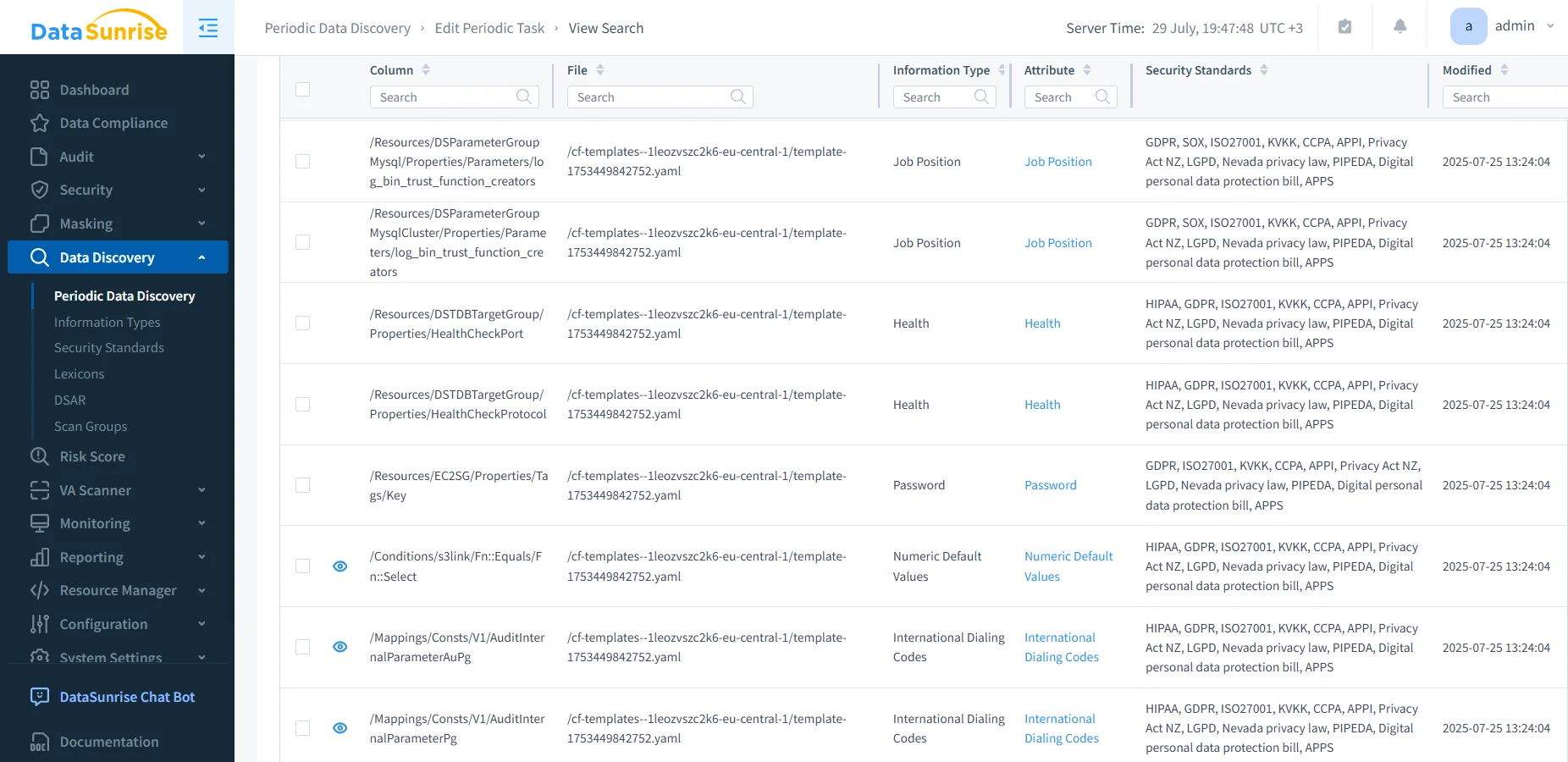

Découverte de Données Sensibles

Scanne les compartiments S3 pour détecter les informations personnelles identifiables (PII), données de santé protégées (PHI), PCI et autres formats de données réglementées.Masquage Dynamique des Données

Applique des règles de masquage pendant l’exécution des requêtes ou lors de la revue d’accès pour éviter une exposition inutile des données.Génération de Pistes d’Audit

Transforme les journaux CloudTrail bruts en pistes d’audit structurées et alignées sur la politique, enrichies du contexte d’accès.Surveillance Comportementale

Suit les schémas utilisateur/IP et signale les anomalies basées sur l’historique d’utilisation ou les écarts par rapport à la norme.Intégration SIEM & Alertes

Diffuse des alertes vers Slack, Teams ou des pipelines SIEM pour une réponse en temps réel aux incidents.Modèles de Rapports de Conformité

Modèles intégrés pour GDPR, HIPAA, PCI DSS, SOX et autres. Supporte les exports PDF et les tableaux de bord pour les auditeurs.

Exemple de Requête : Événements d’Audit sur l’Accès aux Objets Sensibles

Lorsque DataSunrise ingère l’activité S3 — soit directement via un proxy, soit par les journaux CloudTrail — il enrichit chaque événement avec des balises métadonnées, le statut du masquage et les indicateurs d’application des politiques. Ces logs enrichis peuvent être exportés vers Amazon Athena ou OpenSearch pour interrogation.

Voici un exemple de requête SQL qui identifie les récents événements GetObject pour lesquels des données sensibles (ex. PII, PHI) ont été consultées alors que la requête violait la politique (ex. provenait d’un rôle ou IP non approuvé). Elle vérifie également si un masquage a été appliqué :

SELECT

event_time,

user_identity.principalId AS user,

requestParameters.bucketName AS bucket,

requestParameters.key AS object_key,

responseElements.x_amz_request_id AS request_id,

datasunrise_labels.sensitivity AS data_type,

datasunrise_flags.masking_applied,

datasunrise_flags.policy_allowed

FROM

s3_audit_logs

WHERE

event_name = 'GetObject'

AND datasunrise_labels.sensitivity IS NOT NULL

AND datasunrise_flags.policy_allowed = false

ORDER BY

event_time DESC

LIMIT 100;

Ce type de requête est précieux pour les ingénieurs en sécurité qui enquêtent sur des erreurs de configuration, des accès non conformes ou d’éventuelles fuites de données. Avec le moteur de politique de DataSunrise, toutes ces informations sont disponibles directement dans le tableau de bord web sans nécessité d’écrire de la logique Lambda personnalisée.

Cas d’Utilisation par Équipe

| Équipe | Focus de l’Outil |

|---|---|

| Sécurité | Alertes en temps réel, détection d’anomalies, masquage |

| DevOps | Métriques opérationnelles, historique des objets, tableaux de bord |

| Conformité | Pistes d’audit, cartographie des accès, rapports réglementaires |

| Développeurs | Débogage des problèmes d’accès, surveillance des compartiments |

DataSunrise sert tous ces rôles à partir d’une interface unique — sans nécessiter plusieurs consoles AWS déconnectées.

Envie d’Essayer ?

Vous pouvez intégrer DataSunrise à votre configuration AWS S3 en moins d’une heure. Choisissez entre un déploiement basé sur proxy ou un mode d’analyse des journaux CloudTrail, selon votre environnement.

Visitez la page de démo DataSunrise pour voir l’outil en action ou consultez plus de guides pour apprendre à configurer et à escalader votre flux d’audit S3.