Outils d’Audit MariaDB

MariaDB reste un moteur relationnel open source préféré pour les applications modernes, mais la multiplication des réglementations et la sophistication des acteurs malveillants rendent la simple revue passive des journaux insuffisante. Les outils d’audit MariaDB — du plugin d’audit intégré aux plateformes de niveau entreprise telles que DataSunrise — fournissent la visibilité, le contrôle et l’intelligence dont les équipes de sécurité ont besoin en 2025. Cet article explore l’audit en temps réel, le masquage dynamique, la découverte de données, l’analyse de sécurité, la conformité, et montre comment l’IA générative (GenAI) réécrit le guide stratégique de la défense des bases de données.

Pourquoi l’Audit MariaDB est Important

Chaque connexion, requête et élévation de privilèges laisse une trace. Capturer ces traces en temps réel est essentiel pour détecter des comportements suspects avant qu’une exfiltration de données n’ait lieu. Des réglementations comme le RGPD et la norme PCI-DSS exigent explicitement des pistes d’audit résistantes à la falsification, et des référentiels tels que le NIST 800-53 associent des contrôles à la surveillance de l’activité des bases de données. L’absence de surveillance entraîne non seulement des amendes lourdes, mais aussi des violations médiatisées qui sapent la confiance dans la marque.

Audit en Temps Réel : Des Journaux à la Télémétrie Active

Les extractions traditionnelles de journaux journalières frustrent les équipes d’intervention car un délai de 24 heures est une éternité lors d’une attaque. Les outils d’audit MariaDB modernes diffusent des événements JSON structurés directement dans les plateformes SIEM ou les bus d’événements cloud, permettant la corrélation avec la télémétrie réseau et d’identité. Le flux de notification en temps réel de DataSunrise achemine les requêtes à haut risque vers Slack ou Microsoft Teams sans écrire une seule tâche planifiée (crontab).

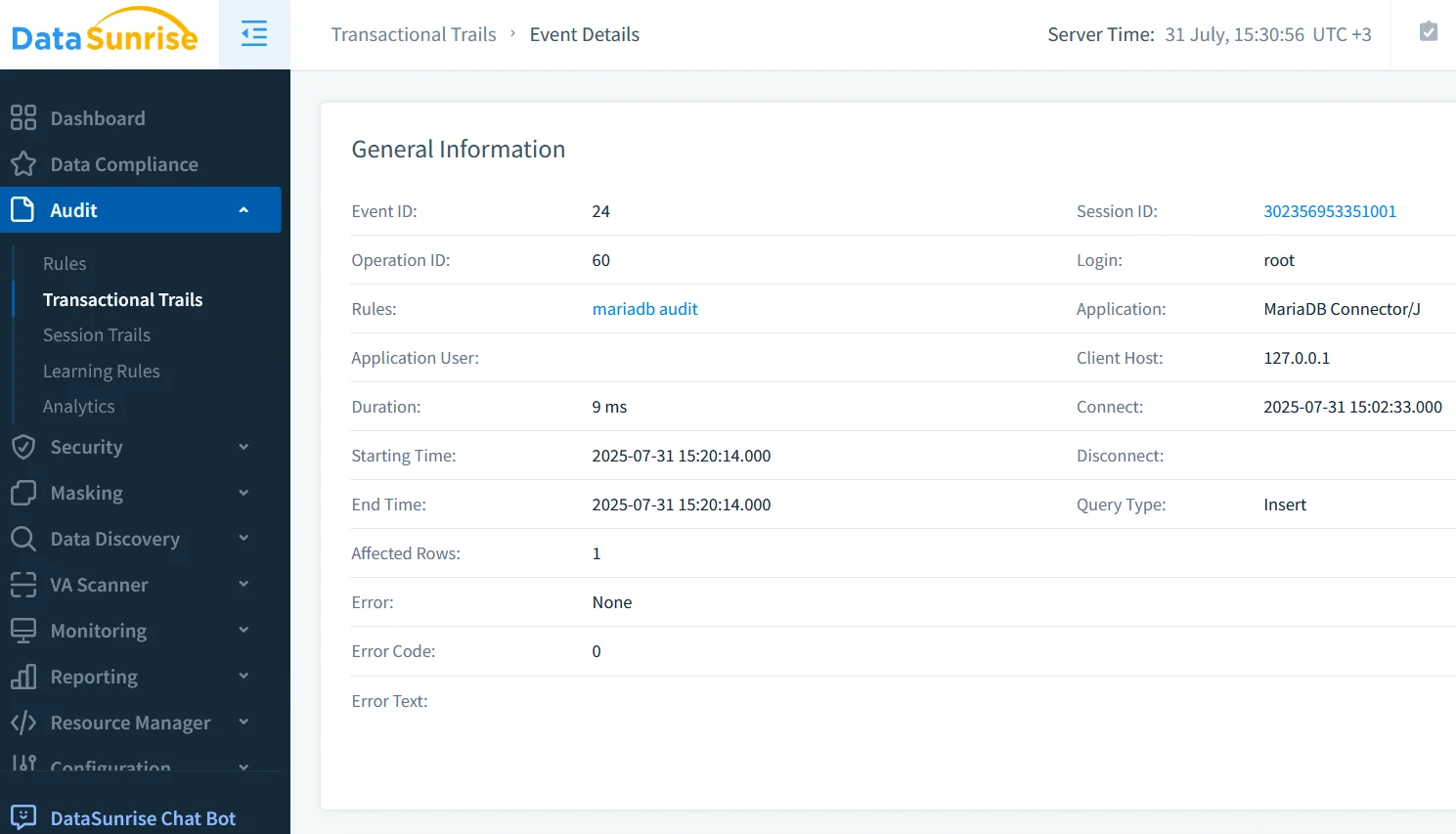

La latence n’est qu’une partie de l’équation ; la granularité compte aussi. En capturant les événements CONNECT, QUERY, TABLE et FAILED_LOGIN, vous obtenez une visibilité sur les mouvements latéraux et les abus de privilèges. Associer ces événements à la surveillance de l’activité des bases de données permet de construire des bases de référence comportementales que GenAI peut évaluer continuellement pour détecter des anomalies.

Atténuer les attaques par injection SQL devient beaucoup plus facile lorsqu’on peut tracer les sondes basées sur UNION à travers les sessions et les bloquer en temps réel.

Fondations de l’Audit Natif (Comment l’Activer en Trois Requêtes)

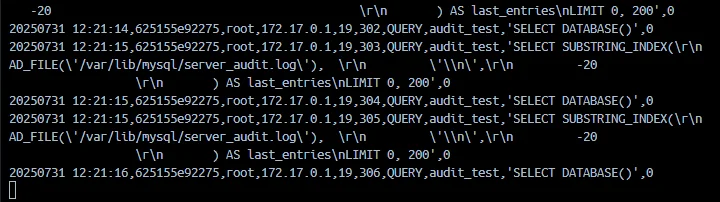

Selon l’exposé détaillé du plugin d’audit MariaDB, chaque serveur MariaDB Community est livré avec le plugin server_audit, supprimant le besoin d’agents externes dans les petites installations. Son activation est simple :

-- Charger le plugin une fois

INSTALL SONAME 'server_audit';

-- Activer la journalisation globale

SET GLOBAL server_audit_logging = ON;

-- Choisir quels événements collecter

SET GLOBAL server_audit_events = 'CONNECT,QUERY,TABLE';

Besoin d’une livraison vers syslog ? La référence des variables système du plugin d’audit liste tous les paramètres :

SET GLOBAL server_audit_output_type = 'syslog';

SET GLOBAL server_audit_syslog_facility = 'LOG_LOCAL6';

Affinez la réduction du bruit avec des filtres par utilisateur :

SET GLOBAL server_audit_excl_users = 'reporting_app';

SET GLOBAL server_audit_incl_users = 'dba,security_analyst';

Comprendre comment les événements sont sérialisés est crucial pour les analyseurs SIEM ; le guide du format du journal d’audit décrit chaque champ en termes simples.

Persistez ces réglages dans votre fichier my.cnf sous la section [mysqld] pour qu’ils survivent aux redémarrages. Pour la conformité, réglez server_audit_file_rotate_size et server_audit_file_rotations afin d’éviter le débordement du fichier journal.

Au-Delà des Bases avec DataSunrise

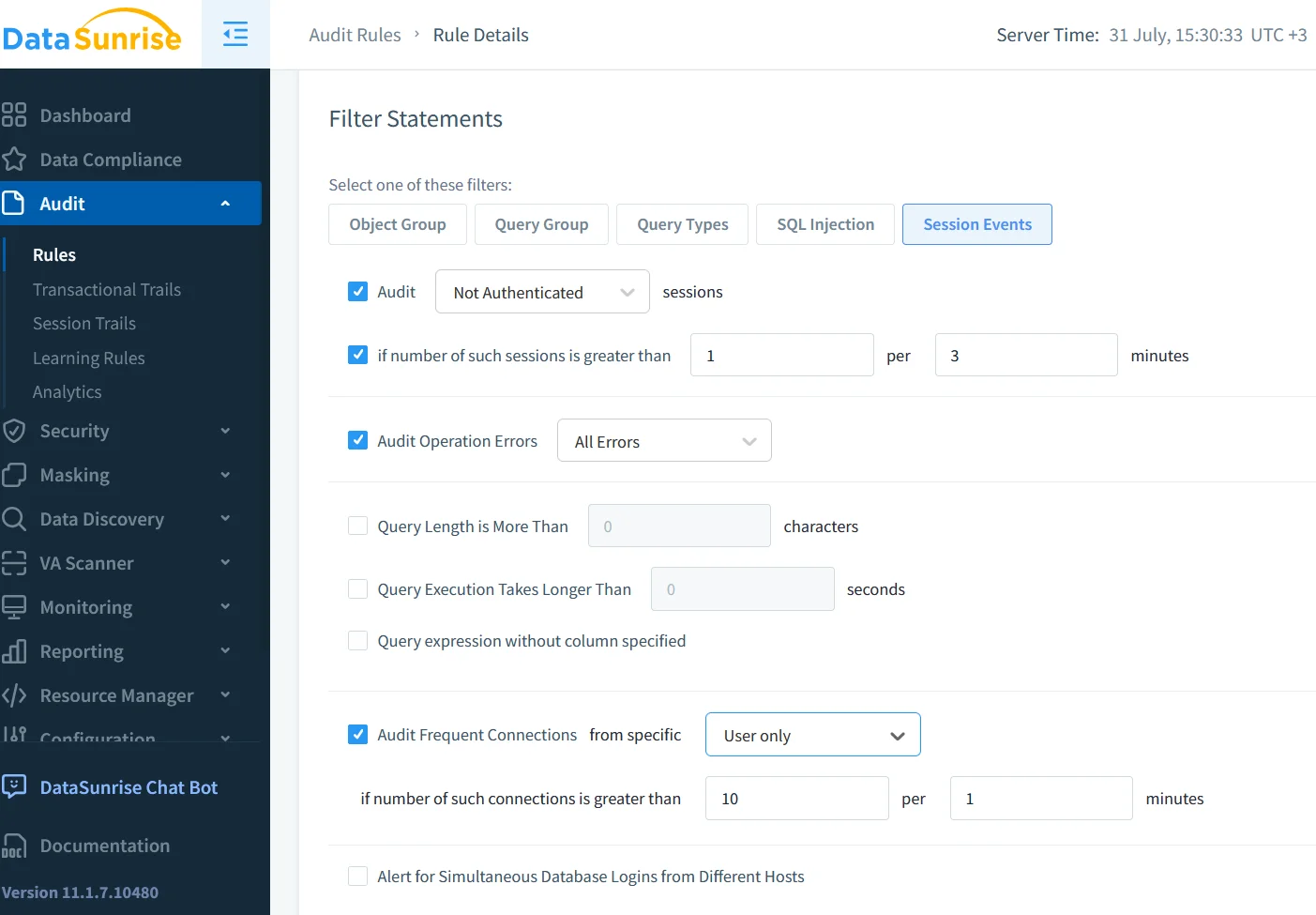

Bien que le plugin natif soit efficace, les grandes organisations exigent souvent des analyses plus riches, une couverture multiplateforme et une gestion simplifiée des politiques. Le guide complet d’audit de DataSunrise excelle ici. Déployé comme proxy transparent, il intercepte le trafic sur plus de quarante sources de données, normalise les événements et les enrichit de contexte (IP client, utilisateur LDAP, géolocalisation). Son module de règles d’audit permet aux équipes de sécurité de scorer les événements, de déclencher la mise en quarantaine ou d’alimenter des playbooks SOAR.

Comme les données d’audit ne valent que si elles sont conservées, la plateforme découple la télémétrie volatile de son backend Audit Storage — exportant vers S3 ou Azure Blob — pour réduire les coûts tout en respectant les durées légales de conservation.

Masquage Dynamique, Découverte de Données et Zéro Confiance

Un complément souvent négligé de l’audit est la réduction proactive des risques. Le masquage dynamique masque les valeurs sensibles au moment de la requête selon la politique. MariaDB 10.10 a introduit un masquage dynamique intégré des colonnes et DataSunrise étend cela avec des règles contextuelles. Lorsqu’un analyste du support exécute :

SELECT credit_card_number, customer_name

FROM orders

WHERE order_id = 1234;

DataSunrise réécrit la réponse pour que credit_card_number retourne ••••‑••••‑••••‑4321 sauf si le rôle de l’analyste est élevé. Le moteur de masquage dynamique prend en charge des contextes tels que la zone réseau ou l’heure de la journée.

Avant de pouvoir masquer, il faut trouver les colonnes sensibles. Les scans de découverte de données assistés par GenAI explorent les métadonnées, décompressent les blobs JSON et corrèlent les noms de colonnes avec des modèles de langage étendus pour signaler les données personnelles inattendues — sans listes rigides d’expressions régulières.

Quand GenAI Rencontre les Opérations de Sécurité

Les grands modèles de langage révolutionnent la façon dont les équipes rédigent les détections. Au lieu d’écrire de longues requêtes SQL, un analyste peut demander :

Génère une règle qui alerte quand un utilisateur non privilégié accède à la table des salaires en dehors des heures de bureau.

En coulisses, un LLM finement ajusté — voir la bibliothèque de DataSunrise de outils LLM & ML pour la sécurité des bases de données — émet un extrait de politique :

{

"rule": "after_hours_salary_access",

"condition": "event.table == 'hr.salaries' && !event.user_in_role('HR') && event.time.hour not in 8..18",

"action": ["alert", "block"]

}

GenAI résume également de vastes flux d’audits en récits lisibles par des humains, réduisant le temps de triage. La poussée du NIST pour une IA explicable garantit que ces résumés incluent la traçabilité, renforçant la confiance des auditeurs.

Conformité des Données Sans Casse-Tête

Que vous répondiez au RGPD, HIPAA ou SOX, les outils d’audit MariaDB servent de preuves techniques que les politiques sont appliquées. Les tableaux de bord de conformité intégrés de DataSunrise associent des contrôles à des requêtes spécifiques et les exportent en PDF, tandis que la gestion native des versions de schéma de MariaDB aide à prouver que les vues masquées restent intactes. Combinez-les avec des buckets S3 immuables et vous satisferez les auditeurs sans devoir exporter des feuilles de calcul à 2 heures du matin.

Assembler le Tout – Exemple de Flux de Travail

- Activez server_audit avec le SQL montré plus haut, en streaming vers syslog.

- Déployez DataSunrise comme proxy inverse et importez la chaîne de connexion MariaDB.

- Exécutez la découverte GenAI pour classifier les colonnes ; masquez les numéros de cartes bancaires pour les rôles non PCI.

- Envoyez les événements en temps réel à votre SIEM et corrélez avec la télémétrie des points d’extrémité.

- Ajoutez des détections GenAI pour les schémas de requêtes rares.

- Générez des packs de conformité chaque mois et poussez-les vers SharePoint.

Une petite équipe DevOps peut mettre en place ce pipeline en un seul sprint et l’étendre itérativement.

Conclusion

L’audit était autrefois un exercice poussiéreux à cocher. Aujourd’hui, les outils d’audit MariaDB — dopés par GenAI et des plateformes comme DataSunrise — transforment les journaux en renseignements de sécurité exploitables. Que vous commenciez par le plugin natif ou que vous optiez pour un proxy complet avec analyses comportementales, ce parcours vous rapportera en violations évitées, amendes contournées et nuits paisibles retrouvées. Ne considérez pas l’audit comme une simple police d’assurance, mais comme un système nerveux en temps réel qui perçoit chaque battement de cœur de votre patrimoine de données.