Outils d’Audit MySQL

Les plateformes de données modernes évoluent sous un microscope de réglementations et de cybermenaces. Les outils d’audit MySQL sont les instruments qui permettent aux équipes de surveiller chaque lecture, écriture et modification de configuration tout en respectant les obligations GDPR, HIPAA, PCI-DSS et SOX. Dans cet article, nous explorons comment l’audit en temps réel, le masquage dynamique et la découverte de données fonctionnent ensemble, puis nous approfondissons la configuration à la fois du plugin d’audit natif MySQL et de la suite DataSunrise. En chemin, vous découvrirez des exemples SQL pratiques, des liens vers des guides pratiques et une comparaison honnête des ensembles d’outils.

Audit en Temps Réel & Découverte de Données dans leur Contexte

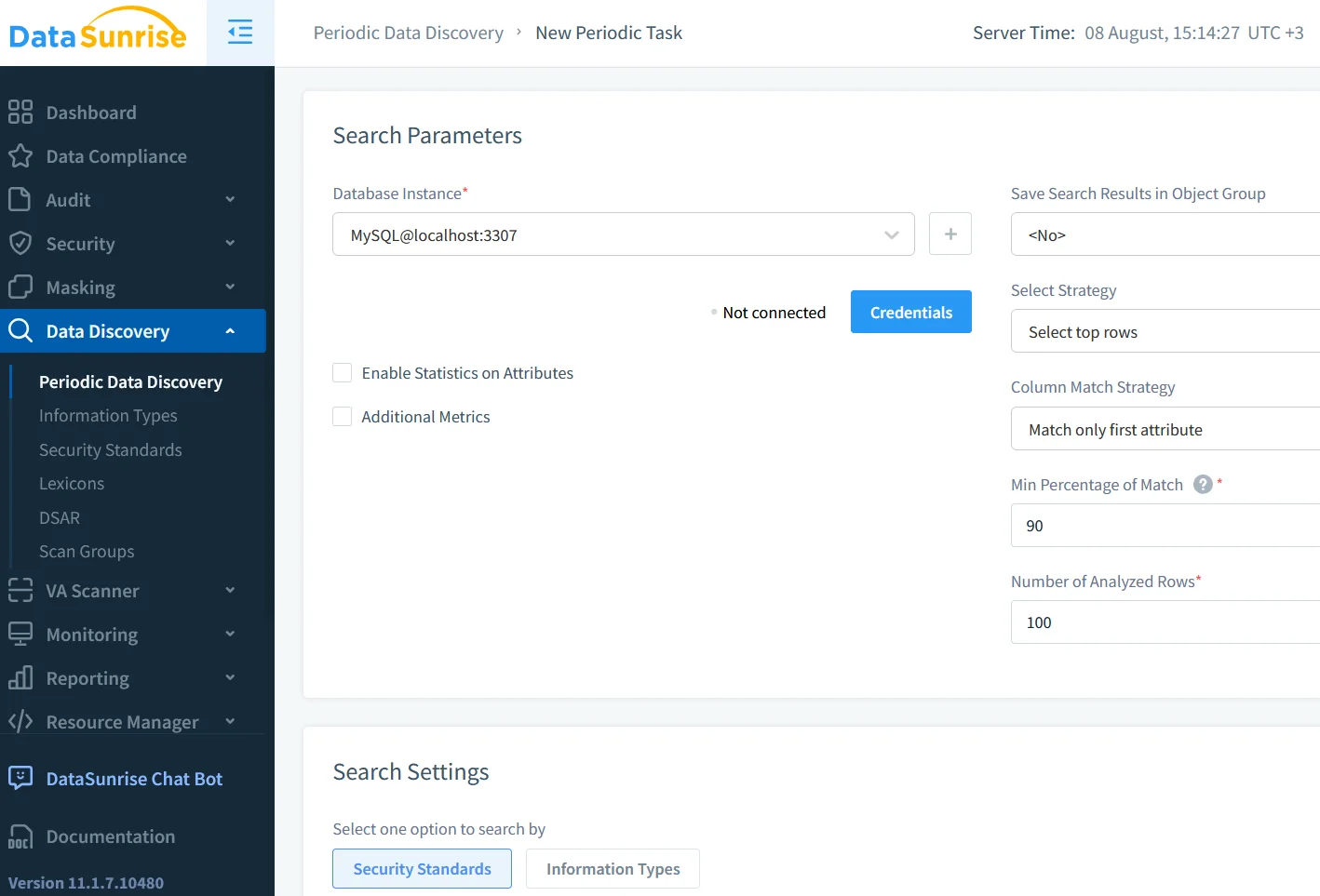

L’audit en temps réel n’est plus un luxe — c’est le cœur même de la détection d’anomalies. MySQL natif transmet les événements vers le Performance Schema, mais cela ne raconte qu’une partie de l’histoire. Des plateformes telles que DataSunrise étendent la visibilité aux sessions interbases de données, aux points d’accès cloud et même aux proxys, tandis que son moteur de découverte de données intégré analyse les tables à la recherche de colonnes sensibles et les marque automatiquement pour surveillance. Combiner la découverte avec un audit continu garantit que les informations personnelles nouvellement ajoutées (PII) ne restent jamais cachées.

Parce que la découverte fonctionne en continu, chaque changement dans la structure du schéma déclenche une réévaluation des politiques d’audit. Cette boucle de rétroaction maintient la posture de sécurité alignée avec un rythme de développement agile et évite les angles morts manuels qui affectent les cycles d’examen trimestriels.

Masquage Dynamique des Données pour Environnements en Direct

Même la meilleure piste d’audit peut divulguer des secrets si les analystes consultent les données brutes de production. MySQL natif supporte le masquage dynamique des données au niveau des colonnes uniquement de manière indirecte (via des vues et routines stockées). La couche de masquage dynamique des données de DataSunrise intercepte les requêtes SQL et réécrit les résultats à la volée — les numéros de carte bancaire deviennent XXXX-XXXX-XXXX-1234, les adresses e-mail perdent leur domaine, et les dates de naissance sont décalées dans une fenêtre de tolérance. Le masquage se produit après la planification de la requête, de sorte qu’il n’impacte pas l’optimiseur, comme confirmé par des tests de latence A/B en phase de test.

Le véritable avantage se manifeste dans les salles de crise en réponse aux incidents : les enquêteurs ont un accès immédiat aux requêtes et variables liées sans attendre qu’un responsable de la protection des données nettoie les exports. Les politiques de masquage résident dans le même moteur de règles que les filtres d’audit, ainsi un seul changement de configuration se propage aux couches de visibilité et d’obfuscation.

Fondations de Sécurité & Conformité

L’audit ne se contente pas d’enregistrer le DML ; il prouve l’intention. Les régulateurs demandent régulièrement : « Montrez-moi tous ceux qui ont accédé aux données cryptées de cartes bancaires en mai. » Les outils d’audit MySQL combinent des journaux signés cryptographiquement avec une chaîne de traçabilité inviolable. Lorsqu’ils alimentent le Compliance Manager de DataSunrise, les utilisateurs peuvent créer en un clic des dossiers de preuves pour les auditeurs couvrant le RGPD, la HIPAA ou le PCI-DSS sans écrire de requêtes ad hoc.

Du côté préventif, le pare-feu de base de données DataSunrise bloque les requêtes suspectes avant qu’elles n’atteignent le serveur, tandis que la piste d’audit enregistre la tentative. Cette union du « bouclier » et de la « caméra » est une caractéristique des architectures modernes Zero Trust.

Configuration du Plugin d’Audit Natif MySQL

Par défaut, MySQL Community Edition est livré sans plugin d’audit de niveau entreprise, mais les utilisateurs peuvent charger en quelques minutes le plugin open source audit_log d’Oracle (ou le fork de Percona). Voici une configuration minimale qui enregistre uniquement les requêtes d’écriture afin de réduire la surcharge tout en gardant une valeur judiciaire élevée.

-- Activer le plugin d’audit MySQL Enterprise

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Vérifier l’état du plugin

SELECT PLUGIN_NAME, PLUGIN_STATUS

FROM INFORMATION_SCHEMA.PLUGINS

WHERE PLUGIN_NAME='audit_log';

-- Persister après redémarrages

SET GLOBAL audit_log_policy = 'WRITE';

SET PERSIST audit_log_policy = 'WRITE';

-- Réduire le bruit en ignorant les événements utilisateur de réplication

SET PERSIST audit_log_filter_id = JSON_ARRAY('ignore_repl');

-- Lire les 10 derniers événements

SELECT

json_extract(event, '$.command_type') AS cmd,

json_extract(event, '$.sql_text') AS sql_text,

json_extract(event, '$.user') AS user,

json_extract(event, '$.host') AS host,

json_extract(event, '$.timestamp') AS ts

FROM mysql.audit_log

ORDER BY id DESC

LIMIT 10;

Quelques bonnes pratiques à suivre immédiatement :

- Emplacement des fichiers journaux — Stockez les fichiers JSON d’audit sur une partition distincte de

ibdataafin d’éviter la contention I/O. - Chiffrement au repos — Montez le répertoire de logs sur un système de fichiers géré par Linux eCryptfs ou utilisez le chiffrement au niveau bloc sur les volumes cloud.

- Streaming vers SIEM — Envoyez les événements vers OpenSearch ou Splunk en utilisant Filebeat pour une corrélation croisée avec les logs applicatifs.

Une documentation de référence détaillée est disponible dans le guide Advanced Auditing de Percona.

Approfondissement de l’Audit DataSunrise

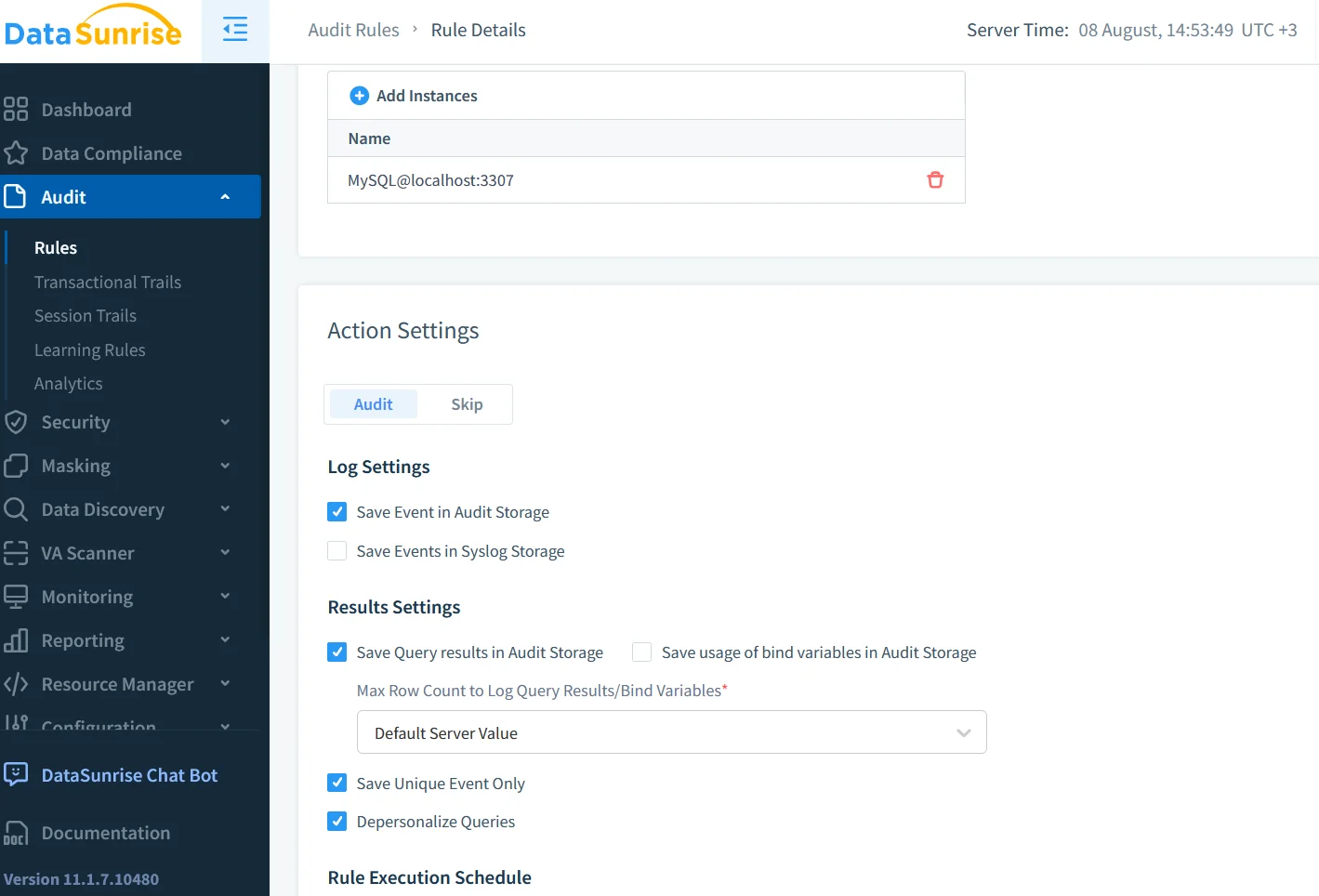

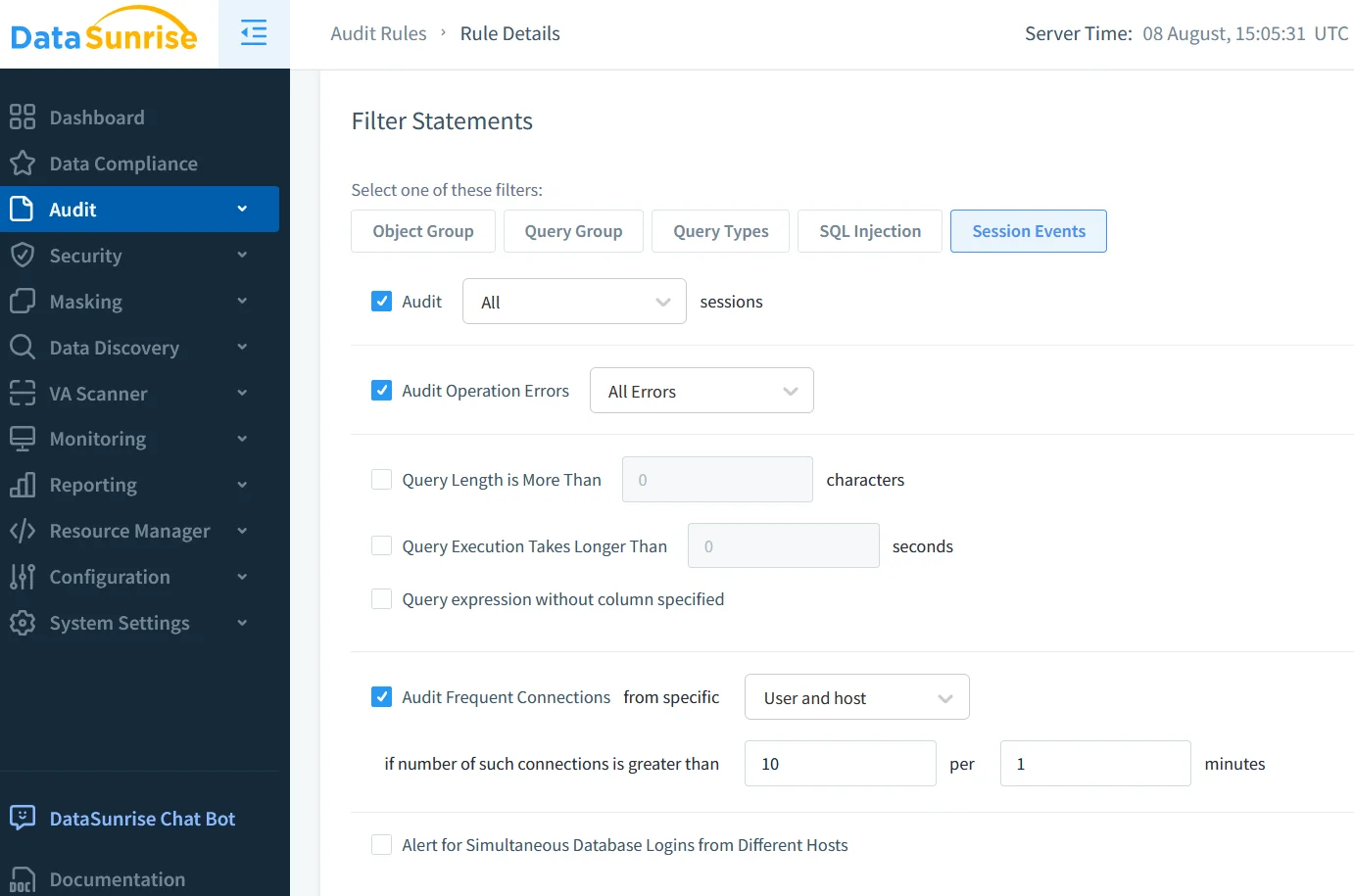

Tandis que l’audit natif se concentre sur le serveur lui-même, DataSunrise ajoute une couche intermédiaire proxy qui inspecte le trafic entre clusters hétérogènes. Le déploiement est rapide grâce aux images containerisées et aux modules Terraform (voir le diagramme des modes de déploiement). Une fois en place, vous pouvez créer des règles granulaires telles que « Alerter sur les UPDATEs de salary hors des heures ouvrables » ou « Bloquer les SELECT * sur les tables clients pour les rôles BI ».

Guide pas à pas pour la création d’une règle

- Définir une règle d’audit : Dans l’interface, sélectionnez Audit → Règles → Nouveau et choisissez Table : employees, Colonne : salary.

- Ajouter une condition :

NOT (USER_ROLE IN ('HR_ADMIN') OR TIME_RANGE('08:00','18:00')). - Joindre une action : Notifier par e‑mail et webhook Slack.

En coulisses, DataSunrise convertit ce DSL en un automate fini déterministe optimisé qu’il met en cache par connexion, de sorte que les performances restent linéaires même avec des centaines de règles actives.

Analytique & Reporting en Temps Réel

Un duo populaire est l’API REST de DataSunrise avec Grafana Loki. Le service d’audit expose un endpoint /events qui diffuse des lignes JSON ; une simple configuration Fluent Bit les pousse dans Prometheus et les tableaux de bord Grafana en moins de dix minutes. Les histogrammes natifs montrent des pics en DDL lors des releases, tandis que les graphiques d’anomalies superposent les tentatives de fuite masquées.

Choisir le Jeu d’Outils Approprié

- Plugin natif — Léger, sans coût de licence, parfait pour les environnements mono‑tenant ou sandbox de développement.

- DataSunrise — Fonctionnalités de niveau entreprise (masquage, découverte, pare-feu), couverture multi-bases de données, packs de conformité.

- Alternatives Open Source — McAfee MySQL Audit ou la fonction UDF

audit_proxyexistent mais sont moins maintenues.

Les équipes déploient souvent les deux : garder l’audit natif comme filet de sécurité et superposer DataSunrise pour un contexte enrichi et un blocage en temps réel. Parce que DataSunrise lit le protocole réseau original, il capture les événements même lorsque des administrateurs malveillants désactivent les plugins côté serveur.

Reporting Pratique & Visualisation

Les journaux sont aussi utiles que les histoires qu’ils racontent. Dirigez les événements JSON MySQL et DataSunrise vers une stack ELK ou une plateforme d’observabilité cloud. De là, vous pouvez :

- Construire des cartes thermiques des tentatives de connexion échouées par adresse IP source.

- Déclencher des fonctions AWS Lambda lorsque la fréquence d’audit des

DROP TABLEdépasse un seuil. - Générer des rapports PDF trimestriels avec le générateur de rapports DataSunrise et les envoyer par e‑mail à votre auditeur.

Ces intégrations transforment des logs passifs en indicateurs de risque proactifs.

Conclusion

En 2025, la discussion autour des outils d’audit MySQL n’est plus seulement « Avons-nous des logs ? » mais « Pouvons-nous répondre en quelques secondes, prouver la conformité et masquer les données avant qu’elles ne sortent du réseau ? » L’audit natif MySQL vous offre une visibilité fondamentale ; DataSunrise ajoute un tissu de sécurité tissé de découverte, masquage et pare-feu. Combinez les deux — vous gagnez en observabilité, contrôle et confiance réglementaire exigés par une gouvernance moderne des données.