Outils LLM et ML pour la Sécurité des Bases de Données

Introduction

Avec la montée en sophistication des cyberattaques et la multiplication des incidents d’exposition de données, les organisations se tournent vers des analyses intelligentes pour renforcer la protection des bases de données. Les grands modèles de langage (LLM) et les moteurs de machine learning (ML) actuels — augmentés par le traitement automatique du langage naturel (NLP) et la reconnaissance optique de caractères (OCR) — constituent l’épine dorsale des plateformes modernes d’audit et de surveillance alimentées par l’IA. Ces technologies fournissent une détection automatisée des anomalies, une analyse continue du comportement des utilisateurs et des applications, ainsi qu’une découverte précise des informations sensibles à travers des systèmes structurés et des sources non structurées telles que les emails, fichiers PDF, journaux de discussion, documents scannés et même captures d’écran. Des analyses sectorielles, y compris le cadre MITRE ATT&CK, soulignent comment l’IA améliore la détection de techniques d’attaque complexes dans de vastes environnements de données.

En comprenant le contexte plutôt que de se limiter à des motifs, les outils basés sur l’IA peuvent distinguer les activités opérationnelles normales des indicateurs subtils de mauvaise utilisation ou de compromission. Cela permet aux équipes de sécurité de passer d’une investigation réactive à une prévention proactive — améliorant la précision, réduisant les faux positifs et accélérant significativement les temps de réaction. Alors que les organisations s’étendent sur des architectures cloud, hybrides et distribuées, ces capacités deviennent essentielles pour maintenir visibilité, conformité et confiance.

Automatisation du Support Client à l’Aide des LLM

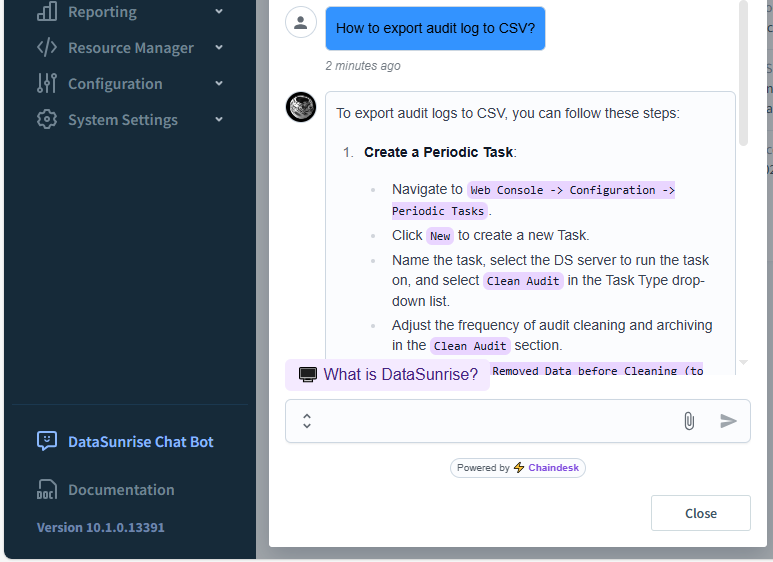

Une des applications clés des technologies LLM et ML en sécurité des bases de données est l’amélioration du support client. Les LLM alimentent des chatbots capables de comprendre le langage naturel, tandis que les modèles ML optimisent les réponses et aident à prioriser les requêtes. Ensemble, ils créent des assistants virtuels fournissant des conseils en temps réel pour le dépannage, la configuration et la vérification de conformité.

Par exemple, DataSunrise inclut un assistant virtuel alimenté par un LLM intégré à l’interface utilisateur et au site web. Lorsque les utilisateurs rencontrent des problèmes, ils peuvent décrire les soucis en anglais simple et recevoir des réponses précises — instantanément.

Cela améliore non seulement le temps de résolution, mais réduit également la pression sur les équipes humaines de support. En effet, selon une étude de cas IBM, le support basé sur LLM a résolu plus de 80 % des requêtes utilisateurs sans escalade.

Pour éviter les réponses erronées, l’assistant utilise un réglage de température zéro et limite l’accès à une base de connaissances interne contrôlée.

Surveillance du Comportement Utilisateur avec ML

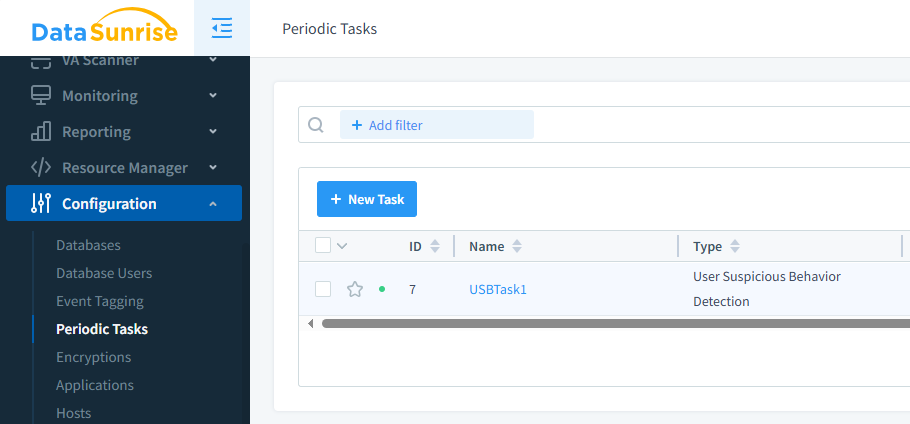

Une autre application critique des outils LLM et ML est la surveillance du comportement utilisateur. Les modèles ML établissent des bases de référence d’activité normale, tandis que l’analyse contextuelle pilotée par LLM interprète les comportements inhabituels et signale les menaces potentielles. Cette approche hybride détecte plus efficacement les déviations — telles que des requêtes anormales ou des accès non autorisés — que les systèmes statiques basés sur des règles.

- Multiples tentatives de connexion échouées

- Accès à des tables restreintes ou sensibles

- Volume inhabituel de requêtes ou fréquence d’exportation

- Connexions depuis de nouveaux appareils ou emplacements

Lorsque ces anomalies surviennent, DataSunrise peut signaler la session, alerter les administrateurs ou bloquer temporairement l’accès — selon la configuration de la politique.

En conséquence, même de petites équipes peuvent maintenir un haut niveau de surveillance sans investissement important dans des enquêtes manuelles.

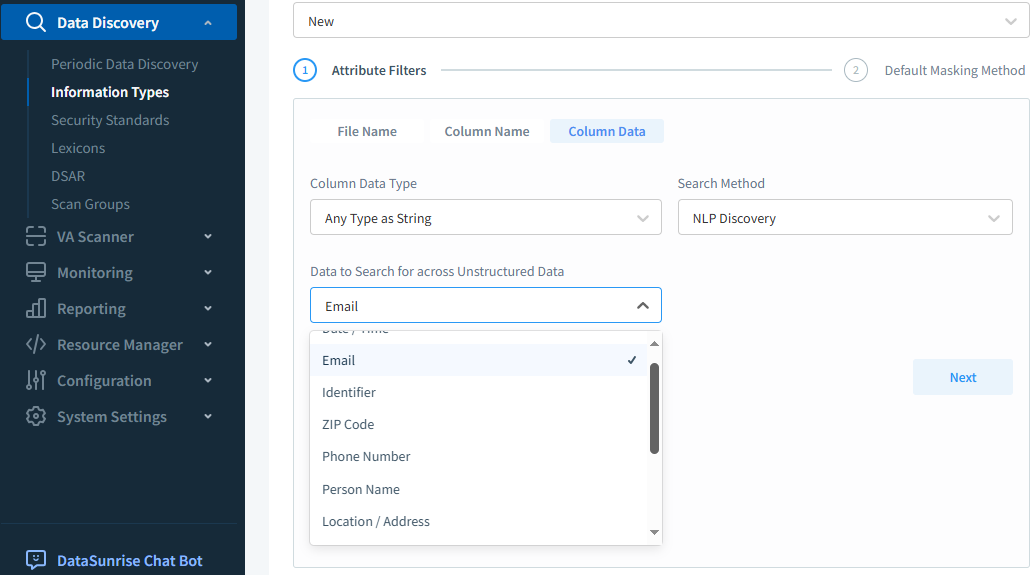

Découverte de Données Améliorée par NLP

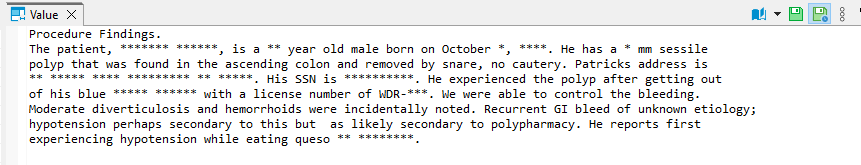

Souvent, les données sensibles ne sont ni clairement étiquetées ni structurées. C’est là que le NLP intervient. Le traitement du langage naturel analyse les commentaires, journaux et champs de texte pour identifier les informations personnelles, médicales ou financières — avec précision et à grande échelle.

Contrairement à une simple recherche de mots-clés, les modèles NLP utilisent le contexte pour identifier les types de données, même si les noms de champs sont ambigus. Cela améliore considérablement la précision et réduit les faux positifs durant la découverte.

import spacy

nlp = spacy.load("en_core_web_sm")

text = "Le patient John Doe, né le 12/05/1987, a été diagnostiqué avec de l’hypertension. SSN : 123-45-6789."

doc = nlp(text)

for ent in doc.ents:

print(f"{ent.text} - {ent.label_}")

Ce code produira des résultats tels que John Doe - PERSONNE et 12/05/1987 - DATE. Dans DataSunrise, cette méthode détecte plus d’une douzaine de types de champs sensibles — même dans des API semi-structurées ou des systèmes textuels.

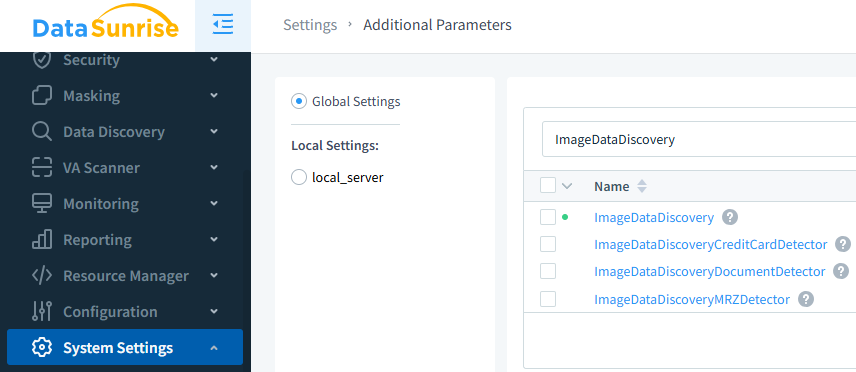

Intégration OCR pour les Documents Anciens

De nombreuses organisations conservent encore contrats et formulaires scannés sous forme d’images. L’OCR (Reconnaissance Optique de Caractères) permet de les indexer, analyser et sécuriser en utilisant les mêmes outils IA que pour les bases modernes.

Après extraction, les modèles NLP traitent le texte pour tagger les numéros de sécurité sociale, dossiers médicaux, ou adresses. Grâce à cette approche en couches, même les PDFs archivés ou images scannées peuvent être efficacement protégés et surveillés.

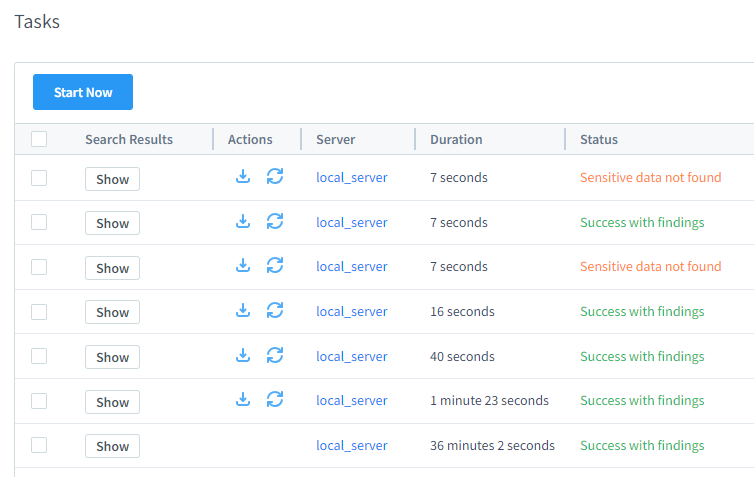

Performance et Précision en Environnements Réels

Les systèmes assistés par IA pour la découverte et le masquage jouent souvent sur un équilibre délicat entre rapidité et précision. C’est pourquoi DataSunrise vous offre le contrôle : les pipelines OCR et NLP peuvent être ajustés pour privilégier la précision ou la performance selon la charge de travail.

Par exemple, une classification de documents à faible latence dans le cloud peut favoriser un traitement par lots. Par contre, des déploiements à haute sécurité peuvent activer une analyse approfondie pour chaque PDF ou journal API entrant. La plateforme s’adapte à votre infrastructure, et non l’inverse.

Comment Nous Évaluons les Outils LLM et ML en Sécurité

| Métrique | Ce qu’elle Indique | Tendance Cible |

|---|---|---|

| Précision / Rappel | Qualité des détections vs. les oublis sur incidents réels | Augmenter les deux ; ajuster selon le cas d’utilisation |

| Taux de Faux Positifs | Bruit qui consomme le temps des analystes | Diminuer (particulièrement sur des jeux de données bruyants) |

| Temps Moyen de Détection (MTTD) | Vitesse du signal à l’alerte | Diminuer |

| Temps Moyen de Réponse (MTTR) | Vitesse de l’alerte à l’action effectuée | Diminuer |

| Coût par Alerte Correcte | Coût calcul et revue par résultat validé | Diminuer avec le temps |

Suivez les résultats, pas seulement la précision du modèle — reliez les alertes à une réponse réelle et à la réduction des risques.

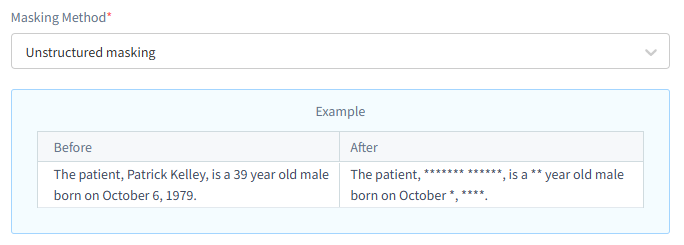

Masquage des Données Non Structurées avec NLP

Les données non structurées représentent un défi particulier. Cependant, DataSunrise utilise le NLP pour détecter et masquer les valeurs sensibles même dans des documents tels que fichiers Word, exportations CSV ou journaux textes bruts.

Parce que le moteur de masquage fonctionne au niveau du proxy, il n’est pas nécessaire de modifier les fichiers sources ou de changer le code applicatif. Au lieu de cela, la version masquée est générée à la demande — en fonction du rôle, du type de contenu ou du contexte d’accès.

Cas d’Utilisation Courants par Rôles

Les workflows de sécurité pilotés par l’IA de DataSunrise supportent différentes équipes — chacune avec ses besoins, responsabilités et frontières d’accès :

- Analystes Sécurité : Identifier les schémas inhabituels, corréler les événements et répondre aux menaces comportementales en temps réel grâce à la détection ML. Le tri automatisé et la relecture des sessions aident les analystes à comprendre plus vite les causes profondes et réduisent la fatigue liée aux alertes.

- Responsables Conformité : Simplifier les audits de découverte, classification et masquage sur les bases régies par GDPR, HIPAA, PCI DSS et autres réglementations. Avec NLP et OCR, ils peuvent valider les expositions de données sensibles même dans des sources non structurées ou semi-structurées.

- Développeurs & DBA : Construire et optimiser les applications en utilisant des jeux de données de production réalistes et masqués. Cela permet un test et un débogage précis tout en maintenant une isolation stricte des informations sensibles, évitant les fuites accidentelles en environnement de développement et de préproduction.

- Ingénieurs Support : Exploiter des assistants pilotés par LLM pour diagnostiquer les problèmes de permission, analyser les requêtes échouées et tracer les chemins d’accès — sans consulter les données confidentielles brutes. Le masquage et les contrôles de politique garantissent que le dépannage reste sécurisé par défaut.

Cette conception multi-rôles garantit que chaque acteur obtient des aperçus pertinents et des bénéfices opérationnels — tout en maintenant des limites strictes de visibilité, une application cohérente des politiques et une performance élevée dans tous les environnements.

Comment Tout cela se Combine

DataSunrise orchestre des workflows pilotés par l’IA à travers tout le cycle de vie de la sécurité des bases de données. De l’accélération des réponses support à la détection de comportements utilisateurs suspects et à l’identification de contenus sensibles, la plateforme applique l’automatisation à chaque étape — de l’ingestion des données jusqu’à l’application des règles. Ces technologies fonctionnent ensemble pour simplifier la conformité, réduire l’effort manuel et assurer la protection tant des systèmes modernes que des systèmes hérités.

| Technologie | Fonction | Type de Données |

|---|---|---|

| LLM | Assistance contextuelle par chatbot, automatisation du support | Requêtes utilisateurs, documentation, journaux |

| ML | Détection d’anomalies comportementales, évaluation des sessions | Modèles d’accès, événements de connexion |

| NLP | Reconnaissance d’entités, application des règles de masquage | Champs textes, journaux, exports |

| OCR | Extraction de texte pour l’analyse de fichiers anciens | PDF, formulaires scannés, fichiers images |

Principaux Avantages de l’Utilisation des Outils LLM et ML en Sécurité des Bases de Données

Intégrer des technologies IA comme les LLM, ML, NLP et OCR dans la sécurité des bases de données ne consiste pas seulement en une automatisation — c’est offrir des défenses plus intelligentes et adaptatives, évolutives avec votre organisation.

- Réponse aux incidents plus rapide : La détection d’anomalies et les alertes en temps réel permettent aux équipes de réagir en quelques secondes — et non en heures — lorsque des données sensibles sont en risque.

- Assurance continue de conformité : La découverte et le masquage automatisés suivent l’évolution des réglementations et des environnements sans audits manuels.

- Visibilité unifiée à travers les types de données : Des bases relationnelles aux documents scannés, NLP et OCR garantissent qu’aucun actif sensible ne reste non surveillé.

- Réduction de la dépendance aux workflows manuels : Les outils IA gèrent classification, reconnaissance de motifs et élaboration de bases de référence comportementales à grande échelle.

- Politiques de sécurité personnalisées : Les LLM et modèles ML adaptent les règles de masquage et d’accès en fonction du contexte utilisateur, rôle et scores de risque en temps réel.

- Support et intégration simplifiés : Les agents conversationnels pilotés par LLM réduisent le volume de tickets et accélèrent la configuration des accès entre départements.

Ces avantages expliquent pourquoi les plateformes de sécurité leaders ne se contentent plus d’adopter l’IA — elles s’appuient entièrement dessus. DataSunrise unifie ces technologies dans une architecture unique, aidant les organisations à passer d’une correction réactive à une protection proactive.

Intégration de la Sécurité Pilotée par IA dans les Flux de Travail Existants

Un des défis majeurs en cybersécurité moderne est de déployer de nouvelles technologies sans perturber les opérations métiers et de sécurité déjà établies. DataSunrise répond à ce défi par une architecture pilotée par IA conçue pour s’intégrer harmonieusement à vos flux de travail existants, plutôt que de les remplacer. Sa suite intelligente — comprenant des assistants virtuels basés sur LLM, une détection d’anomalies par machine learning, le traitement du langage naturel (NLP) pour la classification des données, et la numérisation de documents par OCR — coopère avec les écosystèmes de surveillance, de gestion des tickets et de conformité pour améliorer la visibilité et l’automatisation.

Par exemple, les alertes comportementales et rapports d’anomalie générés par DataSunrise peuvent être automatiquement transmis à votre plateforme SIEM ou SOAR pour la corrélation et la réponse, tandis que les modules de découverte NLP peuvent enrichir votre catalogue de données actuel avec des tags de sensibilité en temps réel et des métadonnées de propriété. Le balayage OCR étend cette capacité aux données non structurées et aux documents basés sur image, assurant qu’aucun élément sensible ne reste caché ni non surveillé.

Cette approche d’intégration fluide minimise les frictions pour les équipes informatiques et de sécurité — permettant aux nouvelles perspectives pilotées par IA d’amplifier, sans perturber, les outils et workflows déjà en place. En intégrant l’intelligence directement dans votre environnement actuel, DataSunrise accélère le déploiement, réduit les coûts opérationnels et assure un retour sur investissement plus rapide. Le résultat est un écosystème harmonisé où automatisation, analyse contextuelle et validation de conformité fonctionnent ensemble — permettant aux organisations d’évoluer continuellement dans leurs défenses tout en maintenant stabilité, efficacité et préparation réglementaire.

Résumé et Conclusion

Dans le paysage actuel de la cybersécurité, la protection efficace des données exige plus que des pare-feux traditionnels ou des politiques de configuration statiques. DataSunrise propose une solution avancée et intelligente intégrant le traitement du langage naturel, l’analyse comportementale et des interfaces conversationnelles centrées sur l’utilisateur pour permettre une détection proactive des menaces, un suivi détaillé des activités et une gestion automatisée des politiques — sans compromettre la stabilité ni les performances de la base de données. Cette approche globale offre aux organisations une visibilité et un contrôle complets à travers les environnements sur site, cloud et hybrides.

En apprenant et s’adaptant continuellement via le machine learning, DataSunrise améliore ses algorithmes de détection en fonction de l’évolution des comportements utilisateurs et des tendances de requêtes, permettant une reconnaissance plus rapide des anomalies et une réponse accélérée aux incidents. Il renforce non seulement les défenses contre les risques internes et les attaques externes complexes, mais assure également une intégration fluide des processus de conformité, d’audit et de masquage des données. En substance, DataSunrise offre un cadre de sécurité adaptatif et prospectif qui permet aux entreprises de maintenir résilience, conformité et flexibilité opérationnelle dans un monde numérique en constante évolution.

Suivant