Traçabilité des données Google Cloud SQL

Introduction

Une traçabilité des données Google Cloud SQL est l’enregistrement systématique des événements liés à la base de données impliquant l’accès, la modification ou le transfert de données. Elle constitue la pierre angulaire de la responsabilité opérationnelle, permettant de retracer les interactions avec les données jusqu’à leur origine.

Pour les organisations utilisant SQL Server dans Google Cloud SQL, l’objectif n’est pas seulement de consigner l’activité, mais de le faire de manière à soutenir les exigences de conformité, la sécurité opérationnelle et l’analyse judiciaire. Dans cet article, nous explorerons les composants essentiels d’une traçabilité des données, les schémas pour la configuration native de SQL Server, ainsi que comment étendre la visibilité avec des outils tels que DataSunrise.

Ce qui différencie une traçabilité des données d’un audit général

Alors que l’audit SQL Server peut couvrir toute activité administrative et opérationnelle dans un environnement de base de données, une traçabilité des données a un focus plus spécifique — elle retrace le cycle de vie complet des interactions avec les données. Elle enregistre qui a accédé ou modifié un ensemble de données, l’heure et le lieu de cet accès, les changements exacts appliqués au contenu ou à la structure, et si ces actions respectaient les politiques de sécurité établies.

Dans les secteurs réglementés, ce niveau de détail n’est pas seulement une bonne pratique ; c’est souvent une exigence légale. Une traçabilité des données bien entretenue peut faire la différence décisive entre démontrer la conformité et encaisser des pénalités coûteuses.

Composants essentiels d’une traçabilité des données Cloud SQL

- Événements d’accès aux données – requêtes

SELECT, exportations de données, génération de rapports - Événements de modification des données –

INSERT,UPDATE,DELETE, chargements en masse - Modifications du schéma –

CREATE,ALTER,DROPaffectant les tables ou vues - Modifications des permissions –

GRANT,REVOKE, modifications d’appartenance aux rôles - Contexte d’accès – source de connexion, application cliente, IP et protocole

Schémas natifs SQL Server pour les traçabilités de données

SQL Server propose plusieurs moyens de capturer des événements centrés sur les données. Dans Google Cloud SQL pour SQL Server, ceux-ci peuvent être adaptés pour fonctionner dans l’environnement géré.

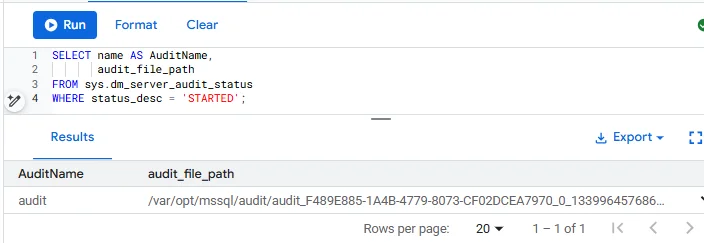

Audit vers le répertoire local d’audit

Dans Google Cloud SQL, stocker les fichiers .sqlaudit directement sur l’instance gérée est une approche courante lorsque vous souhaitez conserver un contrôle granulaire sur le stockage et l’export des journaux d’audit. En écrivant dans le répertoire d’audit de l’instance, vous pouvez ensuite mapper ce chemin vers un bucket Cloud Storage ou utiliser des tâches d’export automatisées pour une conservation et une analyse centralisées.

CREATE SERVER AUDIT DataTrail_Audit

TO FILE (

FILEPATH = '/var/opt/mssql/audit/', -- répertoire d’audit de Cloud SQL

MAXSIZE = 256 MB,

MAX_ROLLOVER_FILES = 50

)

WITH (

QUEUE_DELAY = 1000,

ON_FAILURE = CONTINUE

);

ALTER SERVER AUDIT DataTrail_Audit WITH (STATE = ON);

Dans cette configuration :

FILEPATHspécifie le répertoire d’audit Cloud SQL.MAXSIZEetMAX_ROLLOVER_FILESdéfinissent la taille maximale des fichiers et la rétention avant rotation.QUEUE_DELAYdétermine la rapidité avec laquelle les événements sont écrits sur disque, en millisecondes.ON_FAILURE = CONTINUEgarantit que la base de données continue de fonctionner même si la journalisation d’audit rencontre une erreur.

Cette méthode s’intègre bien aux pipelines de journaux d’audit GCP — une fois les fichiers .sqlaudit en place, ils peuvent être exportés périodiquement vers Cloud Storage, ingérés dans Cloud Logging, ou analysés avec BigQuery pour des insights plus approfondis en matière de conformité et sécurité.

Suivi des modifications du schéma et des permissions

Au-delà de l’accès basique aux données, une traçabilité robuste doit surveiller les modifications structurelles qui impactent la sécurité ou l’intégrité des ensembles de données.

CREATE DATABASE AUDIT SPECIFICATION AuditSchemaAndPermissions

FOR SERVER AUDIT DataTrailAppLog

ADD (SCHEMA_OBJECT_CHANGE_GROUP),

ADD (DATABASE_PERMISSION_CHANGE_GROUP)

WITH (STATE = ON);

Ces groupes capturent des actions comme la création de nouvelles tables, la modification de tables existantes, ou le changement des droits d’accès utilisateur. Consultez la liste complète des groupes d’actions d’audit Microsoft pour plus d’options.

Événements étendus pour une surveillance ciblée des données

Les événements étendus peuvent être configurés pour capturer des opérations de données très spécifiques sans activer l’audit complet.

CREATE EVENT SESSION DataTrail_XE

ON SERVER

ADD EVENT sqlserver.sql_statement_completed(

WHERE sqlserver.database_name = 'SalesDB'

AND (sqlserver.sql_text LIKE 'INSERT%' OR sqlserver.sql_text LIKE 'UPDATE%')

)

ADD TARGET package0.ring_buffer;

ALTER EVENT SESSION DataTrail_XE ON SERVER STATE = START;

Cette session filtre uniquement les instructions INSERT et UPDATE dans la base de données SalesDB, réduisant le volume des journaux tout en se concentrant sur les écritures de données sensibles.

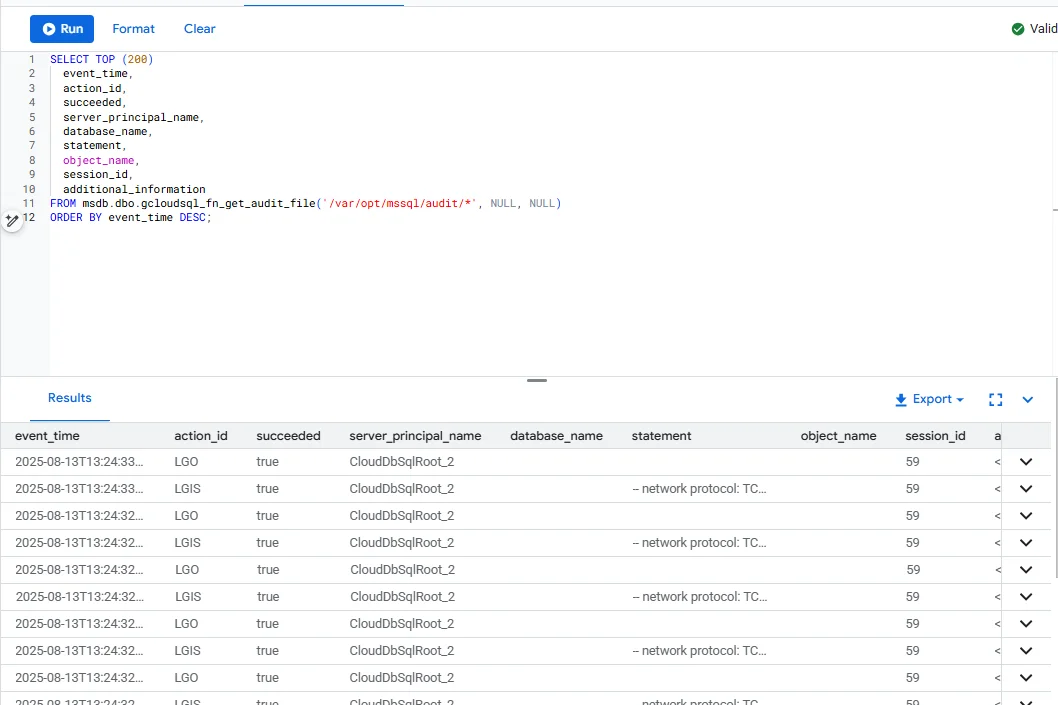

Interrogation et revue des événements d’audit de données

Si vous écrivez les enregistrements d’audit dans des fichiers sur l’instance, vous pouvez les lire directement dans Cloud SQL Studio, SQL Server Management Studio (SSMS), ou Azure Data Studio en utilisant la fonction d’assistance msdb.dbo.gcloudsql_fn_get_audit_file.

SELECT TOP (200)

event_time,

action_id,

succeeded,

server_principal_name,

database_name,

statement,

object_name,

session_id,

additional_information

FROM msdb.dbo.gcloudsql_fn_get_audit_file('/var/opt/mssql/audit/*', NULL, NULL)

ORDER BY event_time DESC;

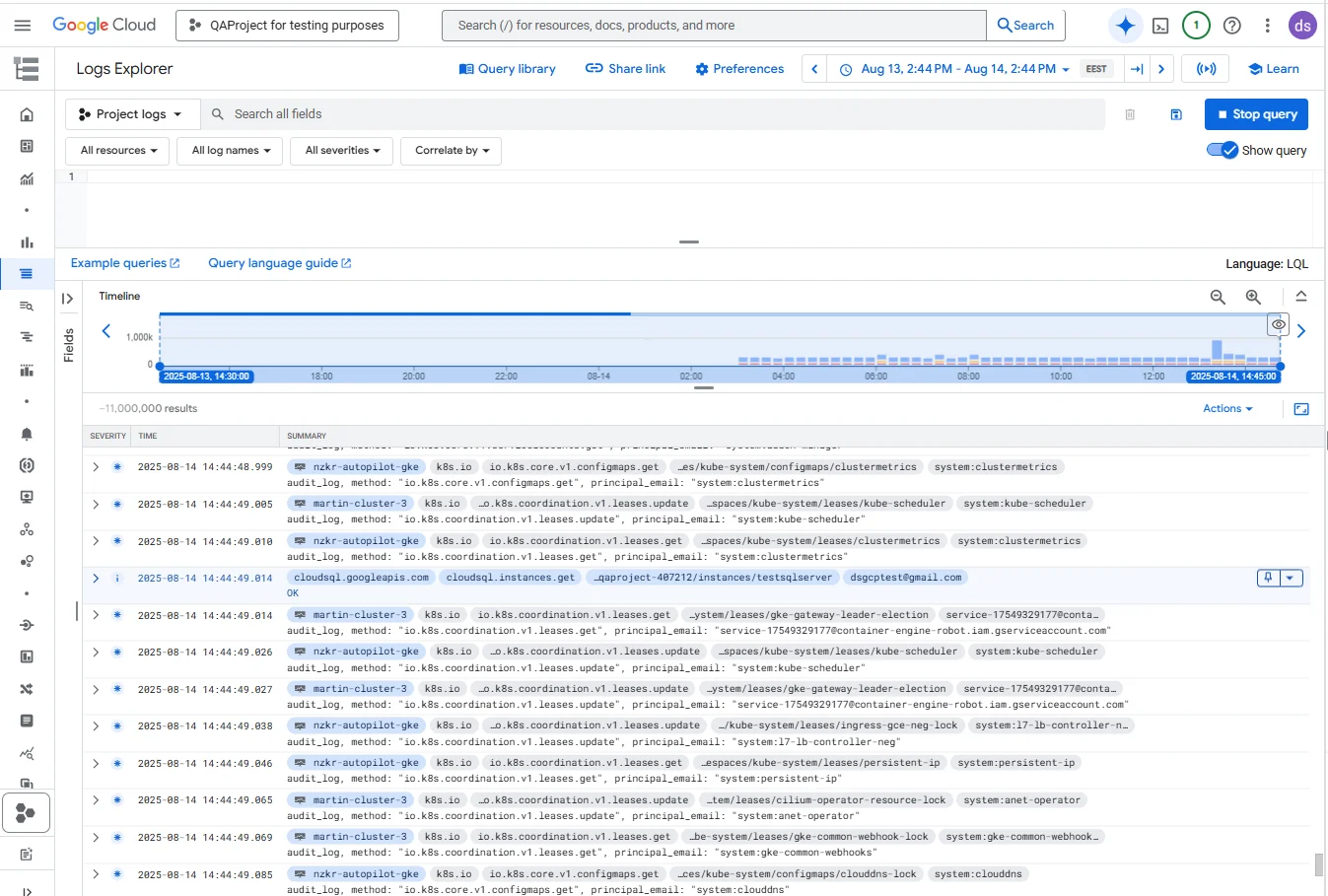

Exploitation de Google Cloud Logging pour la traçabilité

Cloud Logging peut agir comme une destination centralisée pour vos données d’audit SQL Server. Lorsque les événements d’audit sont écrits dans le journal d’application ou exportés depuis SQL Server, ils peuvent être ingérés dans Cloud Logging, où ils sont indexés, consultables et corrélés avec d’autres journaux de ressources GCP.

Dans l’interface Logs Explorer, les administrateurs peuvent filtrer par ressource, telle qu’une instance Cloud SQL spécifique, pour restreindre la visualisation aux événements pertinents de la base de données. Cet environnement permet également la corrélation inter-services — par exemple, aligner les journaux d’accès SQL Server avec les journaux d’activité réseau VPC ou suivre les modifications des politiques IAM. Les administrateurs peuvent utiliser le Language de Requête de Logging (LQL) pour effectuer des recherches précises selon le type d’événement, l’identité de l’utilisateur ou la période.

L’interface offre aussi des capacités de visualisation, permettant de tracer les patterns d’activité dans le temps. Cela facilite la détection de pics inhabituels dans les requêtes ou modifications de configuration et permet d’enquêter rapidement sur leur cause.

Défis dans le maintien d’une traçabilité des données robuste

Même avec une planification soigneuse, les fonctionnalités natives d’audit SQL Server dans Google Cloud SQL peuvent être insuffisantes dans certains scénarios opérationnels.

| Défi | Description | Exemple / Impact |

|---|---|---|

| Visibilité fragmentée entre environnements | Dans des environnements multi-instance ou hybrides, les journaux sont compartimentés par base de données. La corrélation des événements entre des réplicas production et reporting implique souvent l’export, la fusion et la normalisation manuelle des journaux — trop lent pour la détection de menaces en temps réel. | Un utilisateur accède à des données client sensibles dans une base de reporting peu après avoir effectué des modifications du schéma en production. Sans corrélation centralisée, ces actions peuvent sembler déconnectées. |

| Exposition des données sensibles dans les journaux | L’audit natif enregistre le texte complet des requêtes SQL. Si un résultat de requête contient des données personnelles (PII), des informations de santé protégées (PHI) ou des données financières, elles peuvent apparaître dans l’enregistrement d’audit. Sans masquage, toute personne ayant accès aux journaux peut les consulter. | Introduit un risque de conformité et de sécurité en stockant des données sensibles en clair dans les journaux. |

| Portée d’audit statique | Les audits reposent sur des groupes d’actions prédéfinis ou une sélection manuelle des objets. Ajouter de nouvelles tables ou colonnes nécessite une reconfiguration et un redémarrage de l’audit — peu adapté aux environnements de développement dynamiques. | Les nouveaux objets sensibles peuvent rester non surveillés, créant des zones d’ombre dans la surveillance. |

| Contexte limité pour la détection d’anomalies | Les journaux sont des enregistrements transactionnels sans contexte indiquant si l’activité est habituelle ou suspecte. Sans baselining comportemental, les comportements inhabituels se fondent dans le trafic normal. | Les menaces potentielles passent inaperçues car elles ne déclenchent aucune alerte prédéfinie. |

| Automatisation minimale des rapports | Les outils natifs peuvent générer des journaux mais ne les formatent pas en rapports conformes aux exigences. Un traitement et une documentation supplémentaires sont nécessaires. | Temps et efforts accrus lors des audits de conformité, risquant des délais non respectés. |

Améliorer la traçabilité des données avec DataSunrise

Pour répondre à ces défis opérationnels, DataSunrise combine la surveillance de l’activité des bases de données, le masquage dynamique des données et la génération automatisée de rapports de conformité pour créer un cadre intelligent et centralisé de traçabilité des données.

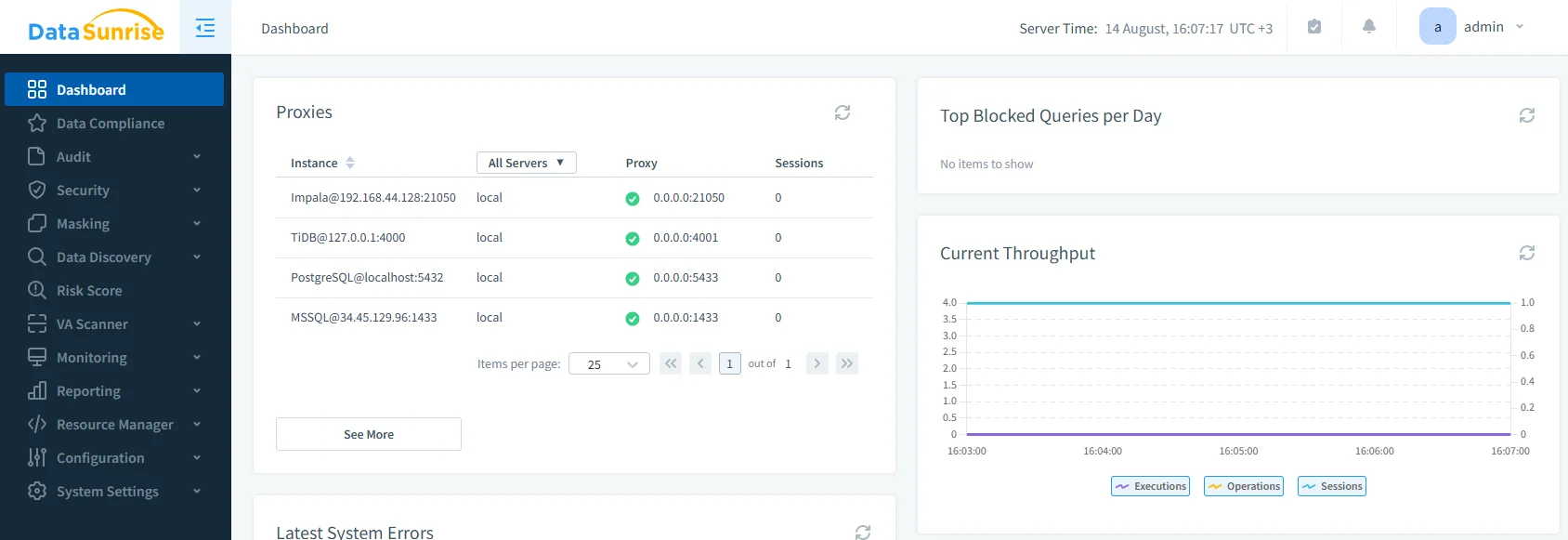

Corrélation inter-instances – Utilise le moteur de surveillance d’activité pour consolider les journaux de toutes les instances Google Cloud SQL dans un tableau de bord d’analyse unifié.

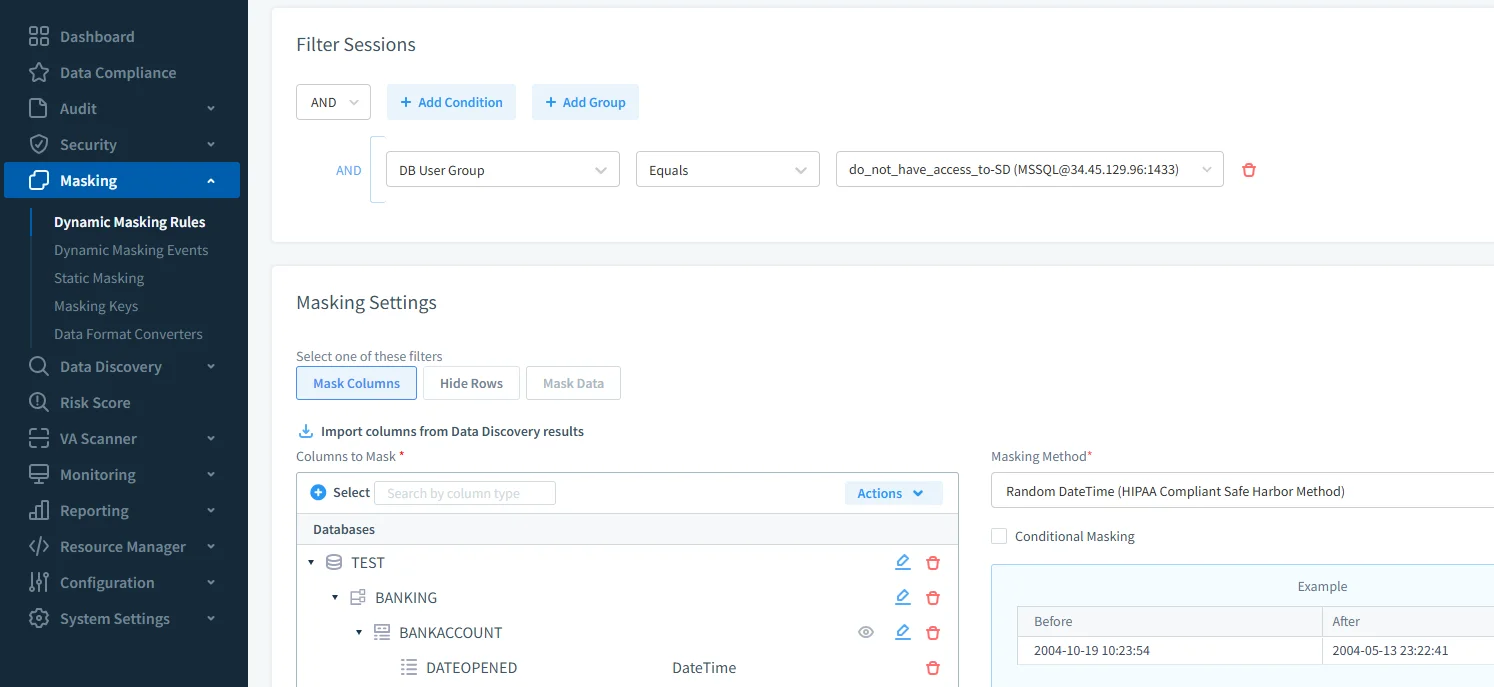

Console d’administration DataSunrise montrant un écouteur proxy MSSQL aux côtés d’autres moteurs, point de départ pour le contrôle centralisé des audits et l’application des politiques de masquage. Masquage des données basé sur les rôles – Applique des règles de masquage dynamiques pour que les champs sensibles dans les enregistrements d’audit soient cachés aux utilisateurs non autorisés, sans modifier les données stockées.

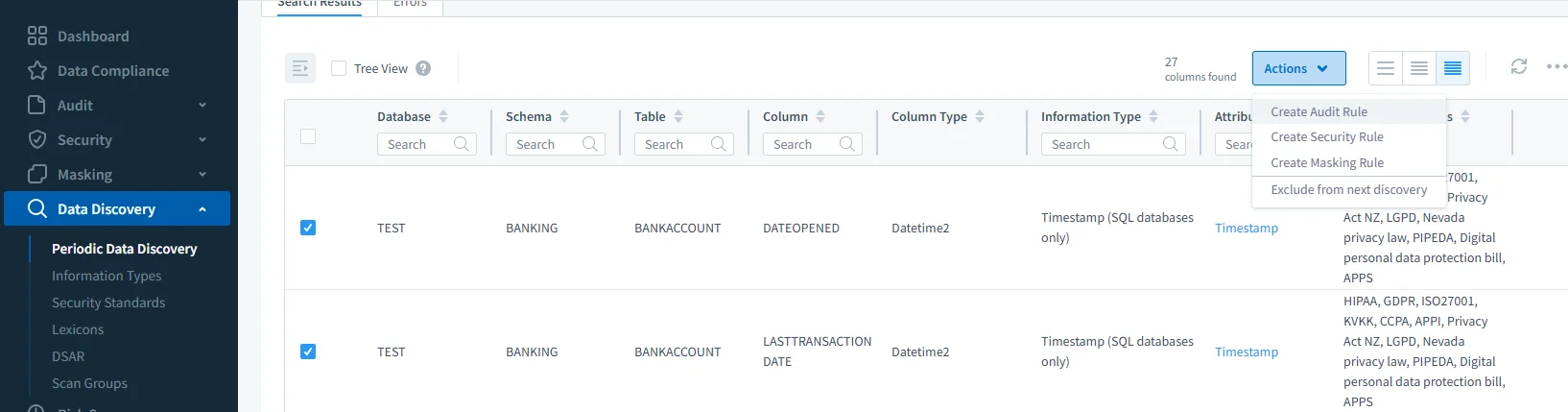

Création d’une règle de masquage circonscrite à un rôle qui randomise les valeurs DateTime sensibles HIPAA sur BANKING.BANKACCOUNT, appliquée uniquement au groupe d’utilisateurs DB sélectionné. Adaptation dynamique de la portée – Travaille avec le module de découverte de données pour détecter les nouveaux objets contenant des données sensibles et les inclure automatiquement dans la couverture d’audit.

La découverte périodique de données identifie les colonnes sensibles et propose des actions en un clic pour générer des règles d’audit ou de masquage directement à partir des résultats. Alertes comportementales – Exploite la surveillance en temps réel pour signaler les écarts par rapport aux modèles de requêtes établis ou les comportements d’accès inattendus.

Modèles intégrés de conformité – Génère des rapports prêts pour les auditeurs pour le RGPD, HIPAA, PCI DSS et SOX directement dans l’interface du gestionnaire de conformité.

Étapes pratiques pour une traçabilité des données durable

- Centrer tôt – Envoyez les journaux vers un stockage unifié ou une plate-forme SIEM pour éviter des difficultés de corrélation futures.

- Appliquer le masquage – Configurez des politiques de masquage dynamique pour protéger les valeurs sensibles dans les journaux.

- Automatiser les mises à jour de la portée – Scannez périodiquement les changements de schéma et ajustez la couverture d’audit.

- Intégrer l’analyse comportementale – Utilisez des outils qui comprennent le contexte des requêtes, et pas seulement leur nombre.

- Documenter et revoir trimestriellement – Gardez une trace de votre traçabilité : documentez les changements de règles, les générations de rapports et les accès aux journaux eux-mêmes.

Conclusion

Une traçabilité des données Google Cloud SQL est la plus efficace lorsqu’elle est conçue pour évoluer avec votre environnement. Tandis que les capacités natives de SQL Server peuvent capturer le « quoi » et le « quand » des accès aux données, les associer à une solution comme DataSunrise ajoute le « pourquoi » et « ce qui est inhabituel » — transformant des enregistrements statiques en renseignements exploitables. Cette approche en couches répond aux exigences de conformité tout en renforçant la posture de sécurité de vos déploiements Google Cloud SQL.