Traçabilité des données

Introduction

Une étude récente de Tessian a révélé que plus d’un tiers des employés ont accidentellement mal géré des informations sensibles lors des activités quotidiennes de travail. Combiné à des recherches montrant que plus de 88 % des violations de données proviennent d’erreurs humaines, ces résultats soulignent l’importance cruciale de disposer de systèmes solides d’audit et de surveillance. Les erreurs fréquentes — telles que les e-mails envoyés par erreur, les mauvaises configurations cloud ou le partage involontaire de documents confidentiels — demeurent parmi les principales causes des incidents de sécurité, en particulier dans les environnements de travail hybrides et à distance.

Dans ce contexte, le maintien d’une piste d’audit complète et résistante à la falsification est devenu indispensable pour les stratégies modernes de cybersécurité. Elle assure une visibilité sur les opérations sensibles, soutient la responsabilisation, accélère la réponse aux incidents et aide les organisations à respecter les exigences réglementaires telles que le RGPD, HIPAA et PCI DSS. Des plateformes comme DataSunrise renforcent ces capacités en transformant les données brutes d’activité des bases de données en informations exploitables — permettant la détection précoce d’anomalies, la prévention des usages abusifs des données, et l’amélioration de la posture globale de sécurité.

Des pratiques claires de contrôle des données et des politiques bien structurées de sécurité des bases de données transforment les journaux d’activité de routine en preuves à forte valeur ajoutée, soutenant la gestion de la conformité et l’investigation efficace des incidents.

Pourquoi les pistes d’audit sont plus importantes que jamais

Les pistes d’audit ont largement dépassé le simple rôle de cases à cocher pour la conformité — elles sont désormais de véritables leviers stratégiques pour la sécurité des données, la gouvernance et la transparence organisationnelle. À une époque où les risques internes, le partage non autorisé des données et les accès occultes se multiplient à travers des infrastructures hybrides complexes et multi-cloud, il est devenu indispensable de maintenir un enregistrement clair de chaque interaction utilisateur et événement système. Des solutions telles que DataSunrise Activity Monitoring garantissent que les organisations peuvent saisir des activités détaillées même dans des environnements répartis. Sans une piste d’audit complète, même les outils de sécurité les plus avancés peinent à fournir responsabilisation, contexte ou preuve de conformité au moment où cela compte le plus.

Une piste d’audit centralisée, fiable et inviolable permet aux équipes de sécurité et de conformité de transformer les données d’activité brutes en renseignements exploitables. En surveillant en continu le comportement des utilisateurs, les schémas d’accès et les modifications système, les organisations acquièrent une vision en temps réel de ce qui se passe dans leurs bases de données — réduisant l’incertitude et améliorant le contrôle global. Qu’il s’agisse d’empêcher des accès non autorisés, de soutenir des enquêtes judiciaires ou de satisfaire aux exigences réglementaires, les pistes d’audit offrent la visibilité nécessaire pour prendre des décisions éclairées et défendables.

Avec un cadre d’audit robuste en place, les équipes peuvent :

- Tenir les utilisateurs responsables de chaque action : Créer un enregistrement vérifiable de qui a fait quoi, quand, et d’où — éliminant toute ambiguïté et garantissant la bonne gestion des données.

- Accélérer la réponse aux incidents : Reconstituer rapidement les événements pour identifier les causes premières, évaluer l’impact et contenir les brèches potentielles avant qu’elles ne s’aggravent.

- Limiter la dérive des privilèges et les accès occultes : Détecter les permissions inactives ou excessives, en s’assurant que les utilisateurs disposent uniquement des accès dont ils ont réellement besoin. Des contrôles tels que DataSunrise Access Control contribuent à renforcer l’application du principe du moindre privilège.

- Prouver la conformité en toute confiance : Produire des rapports complets, prêts pour l’audit, qui satisfont autorités réglementaires et auditeurs internes sans surprises de dernière minute.

À mesure que les environnements de données s’étendent et que les régulations se resserrent, l’importance des pistes d’audit ne fera que croître. Elles protègent non seulement les informations sensibles, mais renforcent aussi la confiance organisationnelle, offrant une base solide pour une gouvernance responsable des données et une défense proactive en cybersécurité.

Qu’est-ce qu’une piste d’audit des données ?

Au cœur, une piste d’audit des données est un enregistrement structuré et chronologique des activités impliquant des données sensibles. Elle montre qui a accédé aux données, quelles modifications ont eu lieu, et quand des suppressions ont été effectuées. En effet, elle fournit une vue complète des mouvements et modifications des données, cruciale pour tracer les actions non autorisées et valider les processus internes.

| Champ | Exemple | Pourquoi c’est important |

|---|---|---|

| user_id | [email protected] | Relie chaque action à une identité |

| src_ip | 203.0.113.42 | Géolocalisation & vérification des anomalies |

| action | UPDATE | Filtrage rapide dans les règles SIEM |

| object | customers.ssn | Identifie précisément les actifs sensibles |

| affected_rows | 1 024 | Détection d’exportations massives |

| status | success | Repérer les tentatives échouées ou refusées |

Glossaire de la piste d’audit (Référence rapide)

- Pistes transactionnelles

- Journal indexé de DataSunrise des requêtes, utilisateurs, sessions et résultats — exportable en CSV ou PDF, avec intégration optionnelle SIEM.

- Classification des données

- Étiqueter les données PII, PHI et PCI pour prioriser les efforts de découverte, d’audit, et de masquage.

- RLS (Row-Level Security)

- Limite l’accès aux lignes basé sur les rôles des utilisateurs — essentiel pour appliquer à grande échelle l’audit du moindre privilège.

- SIEM

- Système de gestion des informations et des événements de sécurité qui ingère les journaux d’audit pour corrélation, alerte, et détection des menaces.

- Semaine 1 – Découverte — analyse et classification des tables sensibles

- Semaine 2 – Pilote — activation de la journalisation proxy sur une base de données

- Semaine 3 – Alerte — ajustement de 3 à 5 règles d’anomalie, acheminement vers SIEM

- Semaine 4 – Automatisation — déploiement du masquage et des packs d’évidence quotidiens

Façons d’implémenter des pistes d’audit des données

Utilisation des outils intégrés aux bases de données

La plupart des bases de données proposent des fonctionnalités natives de journalisation d’audit, capables de suivre les sessions utilisateurs et d’enregistrer les opérations DML. Bien que utiles pour des scénarios basiques, ces outils manquent souvent d’une supervision centralisée, de support multi-plateforme, et d’alertes en temps réel.

-- PostgreSQL : piste d’audit des données au niveau des lignes

CREATE TABLE data_audit_log (

id SERIAL PRIMARY KEY,

table_name TEXT,

action TEXT,

user_name TEXT,

old_data JSONB,

new_data JSONB,

executed_at TIMESTAMP DEFAULT current_timestamp

);

CREATE OR REPLACE FUNCTION audit_row_changes()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO data_audit_log(table_name, action, user_name, old_data, new_data)

VALUES (

TG_TABLE_NAME,

TG_OP,

session_user,

row_to_json(OLD),

row_to_json(NEW)

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trigger_audit_changes

AFTER INSERT OR UPDATE OR DELETE ON sensitive_data

FOR EACH ROW EXECUTE FUNCTION audit_row_changes();

# docker-compose.yml — laboratoire d’audit portable

version: "3.8"

services:

postgres:

image: postgres:16

environment:

POSTGRES_PASSWORD: secret

volumes:

- ./init/:/docker-entrypoint-initdb.d/

datasunrise:

image: datasunrise/datasunrise:latest

ports:

- "11000:11000" # Interface Web

- "5432:5432" # Proxy vers Postgres

depends_on:

- postgres

Démarrez Postgres + DataSunrise en une seule commande pour un test local.

Plateformes tierces pour la gestion des audits

Les organisations adoptent souvent des plateformes externes pour un meilleur contrôle des audits. Une solution comme DataSunrise offre un filtrage avancé, des règles personnalisables, des notifications en temps réel et une journalisation centralisée — tout ce qui est essentiel pour maintenir une piste d’audit de données niveau entreprise.

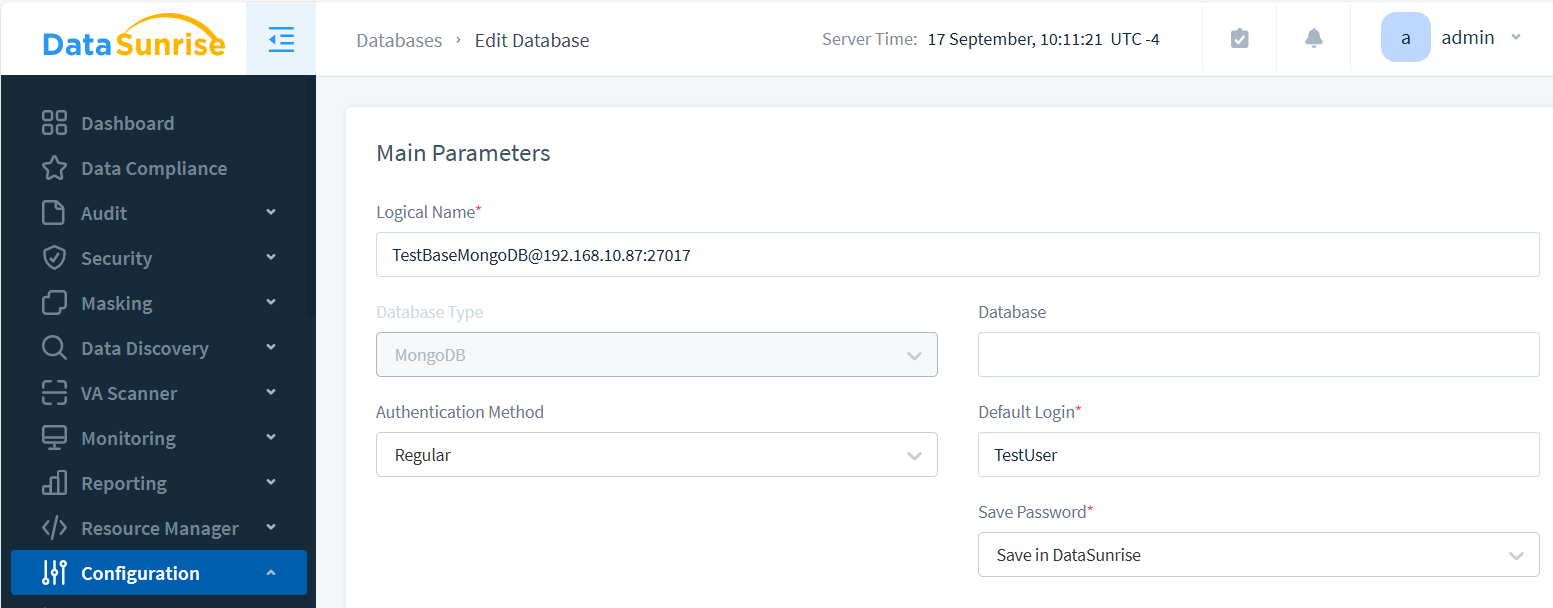

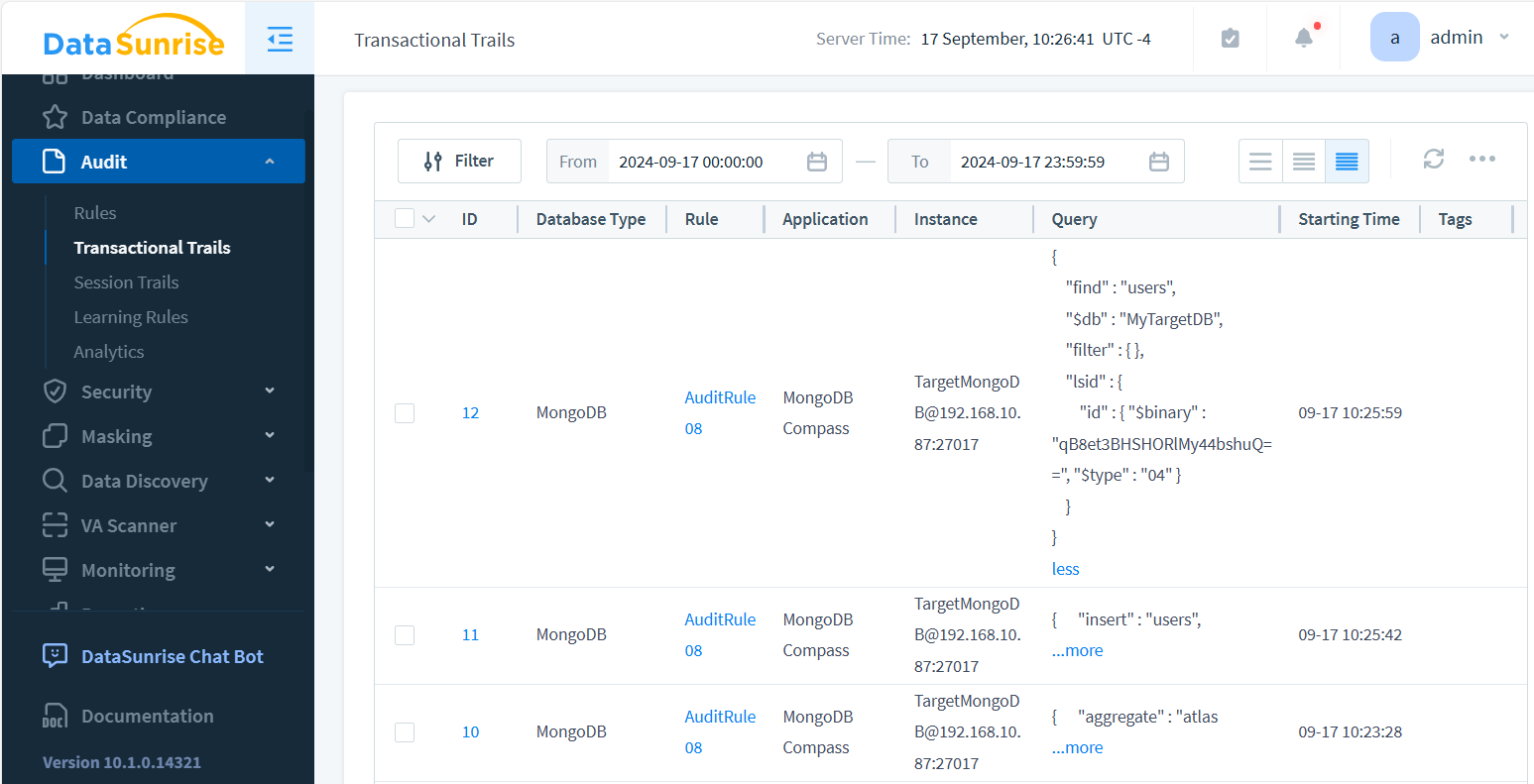

Consultation des pistes d’audit dans DataSunrise

- Connectez-vous à l’interface web

- Allez dans “Instances” → “Ajouter une nouvelle instance”

- Indiquez le type de base de données et les paramètres de connexion

- Créez et activez une règle d’audit

- Exécutez des requêtes d’exemple pour générer des entrées d’audit

Pour consulter les journaux, rendez-vous dans “Audit → Pistes transactionnelles”.

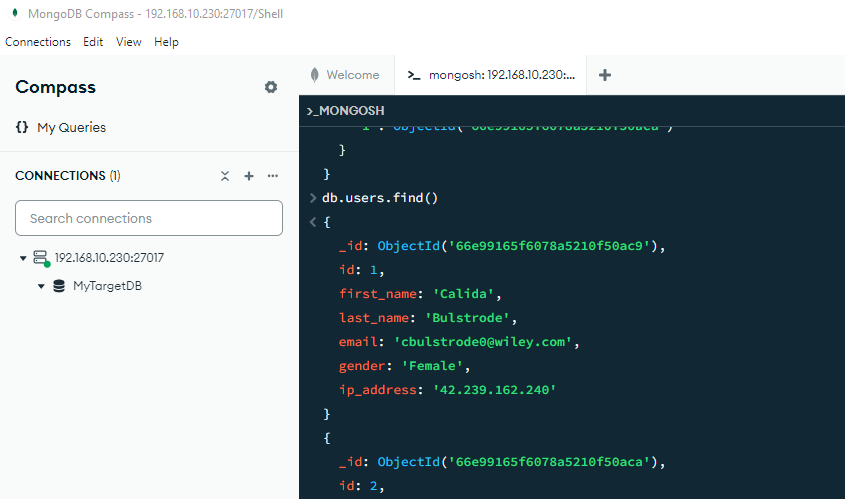

Exemple de piste d’audit dans MongoDB Enterprise

Problèmes courants et corrections des pistes d’audit

Pas de logs apparents ?

Confirmez que le port proxy est utilisé par toutes les applications et que “Log Queries” est activé dans votre règle.

Croissance élevée du stockage ?

Activez l’échantillonnage des résultats ou déplacez les journaux froids vers S3 avec des politiques de cycle de vie.

Pics de latence après activation des triggers ?

Insérez les lignes d’audit en lot et définissez commit_interval = 5s pour réduire les opérations d’écriture.

Prérequis

- MongoDB Enterprise et Compass

- Droits administrateurs sur le serveur MongoDB

C:\Program Files\MongoDB\Server\7.0\bin\mongod.exe --version

Activation de l’audit

mongod.exe --dbpath "C:\Program Files\MongoDB\Server\7.0\data\db" --auditDestination file --auditFormat JSON --auditPath "C:\Program Files\MongoDB\Server\7.0\data\db\auditLog.json"

Générer des événements & vérifier

Effectuez des actions dans Compass ou en CLI pour déclencher des événements, puis consultez auditLog.json pour voir les résultats. Note : MongoDB Enterprise ne journalise pas les opérations en lecture.

Pourquoi les régulateurs attachent tant d’importance aux pistes d’audit

Les pistes d’audit sont explicitement requises par les principaux cadres de conformité. Le RGPD impose la responsabilité et la traçabilité des données personnelles, HIPAA exige des contrôles d’audit pour l’accès aux PHI, et la PCI DSS dans sa exigence 10 relie chaque action sur la base de données à un utilisateur authentifié. La SOX demande une preuve d’intégrité des données pour les systèmes financiers. Dans chaque cas, les régulateurs attendent des preuves claires et inviolables de l’activité utilisateur. Sans une piste d’audit robuste, les organisations s’exposent à des manquements en matière de conformité, des sanctions financières et une atteinte à leur réputation.

Les pistes d’audit des données dans les cadres de conformité

Les principales réglementations définissent des attentes claires pour les pistes d’audit des données. Cartographier ces exigences garantit une couverture adéquate et évite les failles lors des audits :

| Cadre | Exigence d’audit | Capacité DataSunrise |

|---|---|---|

| RGPD | Conserver les journaux sur l’utilisation des données personnelles et assurer la traçabilité. | Règles granulaires avec rapports automatisés pour les requêtes PII. |

| HIPAA | Journaliser tous les accès PHI et générer des preuves inviolables. | Pistes centralisées étiquetées PHI et protégées via des contrôles d’intégrité. |

| PCI DSS | Relier chaque accès aux utilisateurs authentifiés ; détecter les anomalies dans l’utilisation des données de carte. | Alertes en temps réel, classification des champs PCI, et intégration SIEM. |

| SOX | Tracer les changements de privilège et les modifications des enregistrements financiers avec précision. | Journalisation détaillée basée sur règles avec exports prêts pour audit (CSV, PDF). |

En alignant les pistes d’audit avec ces cadres, DataSunrise Database Audit transforme les journaux en preuves prêtes à la conformité, réduisant le temps de préparation manuel et renforçant la posture réglementaire.

Avantages des outils centralisés de piste d’audit des données

- Contrôle unifié de l’audit à travers plusieurs plateformes de bases de données

- Filtrage avancé pour un tri rapide des événements

- Alertes en temps réel via intégration Slack ou email

- Rapports prêts à l’emploi pour PCI DSS, HIPAA et RGPD

- Stockage évolutif et capture d’événements à haut débit

Journalisation native vs DataSunrise : quelle différence ?

| Capacité | Journalisation native BD | DataSunrise |

|---|---|---|

| Audit multi-plateforme | Non | Oui |

| Alertes en temps réel | Non | Oui |

| Intégration classification des données | Non | Oui (PII, PCI, types personnalisés) |

| Rapports exportables (PDF, CSV) | Manuel | Oui |

| Granularité des politiques d’audit | Limitée | Basée sur colonnes, rôles, temps, ou requêtes |

Comment construire une piste d’audit robuste et exploitable

Portée de la journalisation

Toutes les données ne nécessitent pas une surveillance égale. Concentrez votre piste d’audit sur les domaines de données à haut risque — tels que les enregistrements financiers, les informations de santé, les jetons d’authentification ou les identifiants personnels. Priorisez les opérations comme SELECT (particulièrement sur les colonnes sensibles), INSERT/UPDATE/DELETE sur les tables principales, et les escalades de privilèges. Cette approche ciblée réduit le bruit des logs, améliore la recherche et minimise le stockage nécessaire. Dans les systèmes multi-locataires, portez les logs par client ou schéma pour maintenir la clarté dans les environnements.

Intégrité & conservation

Une piste d’audit n’est fiable que si elle est digne de confiance. Stockez les journaux dans des formats résistants à la falsification — soit à l’aide d’un stockage immuable, soit via des empreintes cryptographiques garantissant l’intégrité. Envisagez la mise en place de sauvegardes sécurisées ou le transfert vers des stockages externes comme Redshift, S3, ou Azure Blob avec gestion des versions. Alignez la durée de conservation avec la réglementation la plus stricte applicable à votre activité (ex. : 6 ans pour SOX, 12 mois glissants pour PCI DSS). La conservation dépend aussi de vos fenêtres internes d’investigation forensique et juridique — trouvez un juste équilibre entre conformité réglementaire et capacité opérationnelle.

Alertes & détection

Les systèmes d’audit modernes doivent dépasser la simple tenue passive des enregistrements. Mettez en œuvre des règles d’alerte qui signalent des anomalies comme des accès hors des heures ouvrées, des exportations massives ou des accès depuis des géolocalisations inconnues. Exploitez les métadonnées des sessions et le contexte d’identité pour enrichir les alertes avant envoi aux plateformes SIEM. Envisagez l’intégration d’outils comme Slack ou PagerDuty pour transmettre directement aux équipes de réponse les événements prioritaires. Bien configurée, votre piste d’audit devient un mécanisme actif de détection de menaces, et non un simple outil post-mortem.

# Transmettre les événements DataSunrise vers AWS CloudWatch Logs

aws logs put-log-events \

--log-group-name "datasunrise-audit" \

--log-stream-name "prod-db-01" \

--log-events "timestamp=$(date +%s%3N),message='${JSON_PAYLOAD}'"

Alignement avec la conformité

Chaque réglementation prévoit des exigences spécifiques d’audit. Le RGPD impose la transparence et la traçabilité des usages des données personnelles. La HIPAA nécessite des audits d’accès aux informations de santé protégées. PCI DSS requiert de relier chaque événement à un utilisateur authentifié. Concevez votre schéma d’audit pour enregistrer l’identité utilisateur, l’IP source, le type d’action, l’objet cible, et le statut du résultat pour chaque événement. Construisez des modèles standardisés de rapports pour les équipes d’audit et les régulateurs, et automatisez leur génération afin de réduire la charge manuelle avant les audits.

Vous souhaitez détecter les menaces en temps réel ?

Essayez notre démo interactive et découvrez comment les systèmes d’alerte, de masquage et de piste d’audit de DataSunrise fonctionnent ensemble pour fournir une protection multicouche et une visibilité conformité dans une seule interface.

Démarrage rapide : pipeline minimal de piste d’audit des données (30 minutes)

Cette séquence guidée standardise la collecte et l’acheminement pour vous permettre de valider rapidement une piste d’audit bout en bout, puis de monter en charge. Elle complète la journalisation native et centralise les preuves pour les investigations et la conformité.

Prérequis

- Accès à une base de données (ex. PostgreSQL/SQL Server/MySQL) et un schéma non production

- Instance DataSunrise avec accès console (Audit des bases, Surveillance d’activité)

- Une destination pour les événements (SIEM, CloudWatch ou équivalent)

Étapes

- Définir la portée des objets ciblés. Commencez par une table à haut risque et deux actions (ex.

SELECTetUPDATE) pour garder un bon signal sur bruit. - Enregistrer la base dans DataSunrise. Console → Instances → Ajouter nouvelle instance → renseignez les paramètres de connexion. Vérifiez la connectivité.

- Créer une règle d’audit. Audit → Règles → sélectionnez objets et actions. Activez la journalisation des requêtes ; capturez éventuellement les paramètres uniquement pour les colonnes sensibles.

- Acheminer les événements vers votre SIEM. Configurez un connecteur sortant ou un endpoint HTTP. Ex. (Splunk HEC) :

# Envoyer un événement test (remplacez URL/TOKEN)

curl -k https://splunk.example:8088/services/collector \

-H "Authorization: Splunk $HEC_TOKEN" \

-d '{"event":{"source":"datasunrise","action":"select","object":"public.customers","actor":"app_reader","status":"success"}}'

- Générez de l’activité. Exécutez une requête simple sur la table ciblée pour produire au moins trois événements (lecture, écriture, refus).

- Vérifiez dans DataSunrise. Audit → Pistes transactionnelles → confirmez horodatages, acteur, objet, action, statut. Recoupez dans le SIEM.

- Assurez intégrité et rétention. Activez le stockage immuable/WORM sur les archives ou ajoutez une vérification de chaîne de hachage (voir la section « Résistant à la falsification » de cette page).

Optionnel : activer pgaudit (PostgreSQL)

# postgresql.conf shared_preload_libraries = 'pgaudit' pgaudit.log = 'read,write,ddl' pgaudit.log_parameter = on -- En SQL (par BD) CREATE EXTENSION IF NOT EXISTS pgaudit;

Indicateurs Go/No-Go pour ce pilote

- Couverture : 100 % des objets/événements ciblés apparaissent dans les pistes

- MTTD (pilote) : < 5 minutes entre événement et alerte

- Taux de bruit : < 20 % d’événements non exploitables

- Vérifications d’intégrité : zéro échec sur 24 heures

Exemples d’audit natifs au-delà de PostgreSQL

Chaque famille de bases de données a ses spécificités en matière de journalisation d’audit. Voici deux approches courantes sur lesquelles les équipes de sécurité s’appuient souvent avant de migrer vers des solutions centralisées :

SQL Server : audit basé sur fichiers

-- Activer l’écriture d’audit vers un fichier

CREATE SERVER AUDIT AuditFile

TO FILE (FILEPATH = 'C:\SQLAudits\', MAXSIZE = 500 MB, MAX_ROLLOVER_FILES = 10)

WITH (ON_FAILURE = CONTINUE);

ALTER SERVER AUDIT AuditFile WITH (STATE = ON);

-- Capturer l’activité lecture/écriture dans une base

CREATE DATABASE AUDIT SPECIFICATION AuditSpec

FOR SERVER AUDIT AuditFile

ADD (SELECT, INSERT, UPDATE, DELETE ON DATABASE::FinanceDB BY PUBLIC)

WITH (STATE = ON);

-- Lecture rapide des logs

SELECT event_time, server_principal_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

ORDER BY event_time DESC;

MySQL Enterprise : journal d’audit JSON

-- Activer le plugin d’audit

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Journaliser tout au format JSON (restreindre en prod)

SET PERSIST audit_log_format = JSON;

SET PERSIST audit_log_policy = ALL;

-- Vérifier l’état du plugin

SHOW PLUGINS LIKE 'audit%';

-- Journaux d’audit écrits dans

/var/lib/mysql/audit.log

Les journaux natifs sont utiles, mais chaque SGBD produit des formats différents. La corrélation multi-plateforme devient rapidement une tâche manuelle lourde.

Résultats concrets des pistes d’audit des données

| Résultat | Journaux natifs | Avec DataSunrise |

|---|---|---|

| Préparation à l’audit | Exportations manuelles (jours) | Automatisé, prêt à l’export (heures) |

| Détection d’incident | Réactive, post-violation | Alertes en temps réel avec contexte de session |

| Couverture conformité | Partielle, spécifique à BD | Multi-plateforme, couverture 100 % du schéma |

Qui en bénéficie ?

- Finance : Suivi des transactions non autorisées et accès internes (SOX)

- Santé : Surveillance de la gestion des PHI pour audits HIPAA

- Fournisseurs SaaS : Preuve d’isolation et responsabilité des locataires

- Gouvernement : Renforcement de la transparence des accès aux données

Rendre les pistes d’audit résistantes à la falsification

Pour la conformité, il ne suffit pas de collecter les journaux — il faut aussi prouver qu’ils n’ont pas été altérés. Un schéma simple est le chaînage de hachages cryptographiques entre les lignes d’audit dans PostgreSQL :

-- Prérequis : extension pgcrypto

CREATE EXTENSION IF NOT EXISTS pgcrypto;

-- Table append-only

CREATE TABLE audit_chain (

id BIGSERIAL PRIMARY KEY,

actor TEXT,

action TEXT,

ts TIMESTAMPTZ DEFAULT now(),

prev_hash BYTEA,

row_hash BYTEA

);

-- Insertion dans la chaîne de hachage

CREATE OR REPLACE FUNCTION audit_chain_append()

RETURNS TRIGGER AS $$

DECLARE

v_prev BYTEA;

BEGIN

SELECT row_hash INTO v_prev FROM audit_chain ORDER BY id DESC LIMIT 1;

NEW.prev_hash := v_prev;

NEW.row_hash := digest(coalesce(NEW.actor,'')||'|'||coalesce(NEW.action,'')||'|'||coalesce(NEW.ts::text,'')||encode(coalesce(NEW.prev_hash,'\x'),'hex'), 'sha256');

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_chain

BEFORE INSERT ON audit_chain

FOR EACH ROW EXECUTE FUNCTION audit_chain_append();

-- Vérification d’intégrité

WITH ordered AS (

SELECT id, row_hash, prev_hash,

lag(row_hash) OVER (ORDER BY id) AS expected_prev

FROM audit_chain

)

SELECT * FROM ordered WHERE prev_hash IS DISTINCT FROM expected_prev;

La requête ci-dessus ne doit renvoyer aucune ligne. Tout résultat indique une falsification ou une rupture de la chaîne.

Architecture moderne pour des pistes d’audit des données évolutives

Concevoir un système efficace de piste d’audit des données va au-delà de la simple journalisation des événements — cela nécessite une approche bien architecturée qui équilibre performance, conformité et réponse aux incidents. Voici les couches principales à considérer dans toute déploiement moderne :

- Couche de journalisation : Capturez les événements DML, DDL et d’authentification provenant des bases de données, API, et data lakes. Utilisez des agents, triggers ou des plateformes proxy comme DataSunrise pour éviter de manquer des activités critiques.

- Couche de stockage : Conservez les journaux dans un stockage immuable ou versionné tel qu’Amazon S3, Azure Blob Storage, ou des tables append-only PostgreSQL. Activez le chiffrement et un contrôle d’accès fin.

- Parsing & Normalisation : Convertissez les logs hétérogènes en un schéma commun — utilisateur, action, objet cible, résultat, horodatage et source. Cela simplifie les requêtes, filtrage et audits de conformité.

- Détection & alertes : Corrélez les données de logs avec des modèles comportementaux pour signaler des anomalies telles que des requêtes massives, des horaires de connexion inhabituels ou des changements non autorisés de schéma. Intégrez avec SIEM ou plateformes SOAR pour escalade.

- Rapports & rétention : Générez des sorties prêtes pour audits RGPD, HIPAA, PCI DSS, SOX. Stockez les journaux selon la période la plus longue applicable et assurez la résistance à la falsification par checksum ou via des techniques de blockchain append-only.

Les entreprises qui conçoivent leur piste d’audit avec scalabilité et automatisation sont mieux préparées pour les investigations forensiques, la surveillance réglementaire et la réponse aux menaces internes. Un système réactif de logs ne suffit plus — votre piste d’audit doit être proactive, adaptative et démontrable.

L’avenir des pistes d’audit des données

Les pistes d’audit évoluent de simples enregistrements statiques en systèmes de défense proactive. Les tendances clés incluent :

- Détection d’anomalies par IA : Les modèles d’apprentissage machine mettent en lumière des comportements de requêtes inhabituels que les règles traditionnelles peuvent manquer.

- Application du principe de confiance zéro : Vérification continue de chaque action utilisateur, quel que soit le rôle ou l’emplacement.

- Stockage immuable : Blockchain et chaînage de hachages assurent des journaux infalsifiables pour les audits réglementaires.

- Pipeline automatisé de conformité : Politiques préconstruites s’alignant directement avec des cadres comme le RGPD, HIPAA, et PCI DSS.

Les organisations adoptant ces capacités passent d’une collecte réactive des preuves à une sécurité prédictive et une conformité continue.

Conclusion

Des pistes d’audit robustes sont essentielles pour garantir la transparence des données, la responsabilisation et la stabilité organisationnelle à long terme. En capturant non seulement les actions effectuées dans un système mais aussi le contexte pertinent — y compris l’identité utilisateur, le moment, et les actifs impactés — elles permettent aux équipes de sécurité et de conformité de retracer avec précision les événements et d’identifier les causes profondes des incidents. Cette visibilité accrue renforce la détection précoce d’anomalies, améliore la précision des réponses, et soutient la pleine adhésion aux standards internes de gouvernance ainsi qu’aux obligations réglementaires externes.

Bien que les outils de journalisation intégrés fournissent un niveau de visibilité fondamental, ils sont souvent insuffisants en termes d’évolutivité, de sophistication analytique et d’automatisation nécessaire aux besoins d’entreprise. Des solutions avancées comme DataSunrise comblent ces lacunes grâce à une surveillance intelligente, une visibilité unifiée à travers les bases, et des alertes en temps réel adaptées aux infrastructures diverses. Elles aident les organisations à centraliser leurs workflows de gouvernance, simplifier la préparation aux audits, et renforcer la sécurité des données — le tout sans impacter les performances. Pour découvrir ces capacités en action, explorez notre démo interactive ou consultez la présentation produit pour comprendre comment DataSunrise amplifie la conformité et les stratégies de sécurité dans l’environnement de données évolutif d’aujourd’hui.