Protection des Données Sensibles dans Percona Server

Percona Server pour MySQL fonctionne dans des environnements qui exigent performance, transparence et un contrôle opérationnel strict. En pratique, ces systèmes stockent des informations personnellement identifiables, des données financières, des identifiants d’accès et des données internes à l’entreprise. En conséquence, les équipes doivent considérer la protection des données sensibles comme une exigence opérationnelle centrale plutôt que comme une tâche secondaire liée uniquement à la sécurité des données traditionnelle.

Contrairement à l’audit, qui suit qui a fait quoi, la protection des données sensibles répond à une question différente : qui peut voir des données spécifiques et dans quelles conditions. Par conséquent, les organisations doivent mettre en place des contrôles de sécurité des bases de données qui dépassent le simple suivi d’activité et régulent activement la visibilité des données.

En conséquence, les équipes se concentrent sur la prévention des expositions accidentelles, la limitation de l’accès des initiés et l’assurance que les données régulées ne quittent jamais les contextes approuvés. De plus, ces exigences apparaissent de façon constante dans les environnements qui respectent des réglementations modernes de conformité des données telles que le RGPD, la HIPAA et la PCI DSS.

Dans cet article, nous expliquons le fonctionnement de la protection des données sensibles dans Percona Server pour MySQL en utilisant des mécanismes natifs, là où ces mécanismes atteignent leurs limites, et comment des plateformes centralisées étendent la protection sans modifier la logique des applications. Nous examinons en particulier comment le masquage des données et l’application de politiques d’accès pilotées fonctionnent de concert avec la surveillance continue des activités de la base de données.

Qu’est-ce que les Données Sensibles

Les données sensibles incluent toute information qui crée un risque de sécurité, juridique ou opérationnel lorsqu’elle est accessible par des utilisateurs non autorisés. Les organisations définissent la sensibilité non pas par le lieu de stockage, mais par l’impact d’une divulgation et son rôle dans la sécurité globale des données.

Par exemple, les données permettant d’identifier une personne nécessitent souvent une protection. Cette catégorie comprend les noms, adresses e-mail, numéros de téléphone et localisations physiques. De plus, les identifiants et informations liées à l’accès exigent un contrôle strict. Les hashs de mots de passe, clés API, jetons d’authentification et identifiants de session permettent un accès direct au système et peuvent contourner les contrôles d’accès standards s’ils sont exposés.

Les informations financières ajoutent une couche supplémentaire de risque. Les numéros de cartes de paiement, enregistrements de transactions, détails de facturation et soldes de comptes relèvent généralement d’une supervision réglementaire formelle. Par conséquent, les organisations doivent gérer ces données conformément aux réglementations de conformité des données établies.

En pratique, les données sensibles apparaissent rarement isolées. Elles résident plutôt dans des tables opérationnelles aux côtés de champs non sensibles et circulent via les requêtes applicatives normales. Par conséquent, une protection efficace repose sur des techniques fines telles que le masquage contextuel des données plutôt que sur des permissions larges appliquées au niveau de la base de données ou des tables.

Capacités Natives de Protection des Données Sensibles dans Percona Server pour MySQL

Percona Server pour MySQL s’appuie sur des mécanismes de sécurité MySQL natifs pour la protection des données sensibles. Ces mécanismes fournissent des contrôles de base mais fonctionnent principalement au niveau des accès plutôt qu’au niveau de la visibilité des données.

Gestion des Privilèges

L’accès aux tables et colonnes sensibles est contrôlé grâce aux droits de privilèges MySQL. Les administrateurs peuvent restreindre quels utilisateurs peuvent lire, insérer, mettre à jour ou supprimer des objets spécifiques.

GRANT SELECT (email, phone)

ON customer_db.customers

TO 'support_user'@'%';

GRANT SELECT, UPDATE

ON customer_db.orders

TO 'app_user'@'%';

Cette approche est efficace pour séparer les rôles larges mais ne contrôle pas la manière dont les données sont présentées. Une fois qu’un utilisateur dispose d’un droit SELECT sur une colonne, la base de données retourne la valeur complète sans modification.

SELECT email, phone

FROM customer_db.customers;

Si l’accès est accordé, le résultat contient toujours les valeurs originales, quel que soit le rôle de l’utilisateur, le contexte ou l’intention.

Chiffrement au Repos et en Transit

Percona Server supporte le chiffrement des tablespaces InnoDB et les connexions clients sécurisées via TLS. Ces contrôles protègent les données contre le vol au niveau du stockage et l’interception réseau.

Le chiffrement au repos peut être activé au niveau des tables :

CREATE TABLE payments (

id INT PRIMARY KEY,

card_number VARBINARY(255),

amount DECIMAL(10,2)

) ENCRYPTION='Y';

TLS est utilisé pour chiffrer les données en transit entre le client et le serveur :

[mysqld]

require_secure_transport = ON

ssl_cert = server-cert.pem

ssl_key = server-key.pem

ssl_ca = ca.pem

Cependant, le chiffrement ne prévient pas l’exposition lors des requêtes légitimes. Une fois les données déchiffrées pour une session, elles sont entièrement visibles par l’utilisateur interrogateur.

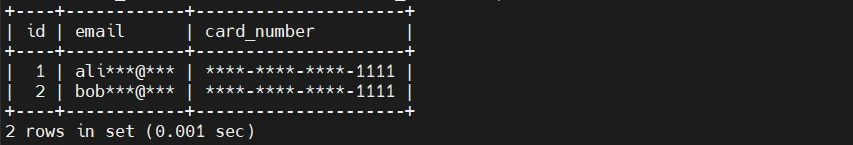

SELECT card_number

FROM payments;

La base de données ne fait pas de distinction entre utilisateurs une fois la décryption effectuée.

Masquage au Niveau de l’Application

Certaines équipes implémentent la logique de masquage dans le code applicatif ou via des vues de base de données. Une pratique courante consiste à exposer des valeurs masquées à travers des vues SQL.

Les applications sont alors invitées à interroger la vue plutôt que la table de base :

SELECT email, phone

FROM masked_customers;

Cela peut obscurcir les valeurs pour certains cas d’usage, mais introduit une complexité opérationnelle. Les règles de masquage sont dispersées entre applications et vues, difficiles à auditer et faciles à contourner par un accès direct aux tables ou par des requêtes ad hoc.

SELECT email, phone

FROM customers; -- contourne totalement le masquage

Protection Centralisée des Données Sensibles avec DataSunrise

Pour surmonter les limites des contrôles natifs de la base de données, les organisations introduisent une couche de sécurité externe qui applique la protection des données sensibles indépendamment des privilèges de la base de données et de la logique applicative. Cette approche déplace la protection d’une configuration statique interne à la base de données vers une application centralisée et pilotée par des politiques, en accord avec les pratiques modernes de sécurité des données.

DataSunrise étend Percona Server pour MySQL en opérant comme un plan de contrôle intermédiaire. Il analyse le trafic de la base de données, identifie les données sensibles et applique des règles de protection en temps réel sans modifier les valeurs stockées, les schémas ou les requêtes applicatives. Ainsi, la protection reste cohérente même lorsque les schémas d’accès et les environnements changent, en complément des contrôles traditionnels de sécurité des bases de données.

Découverte des Données Sensibles

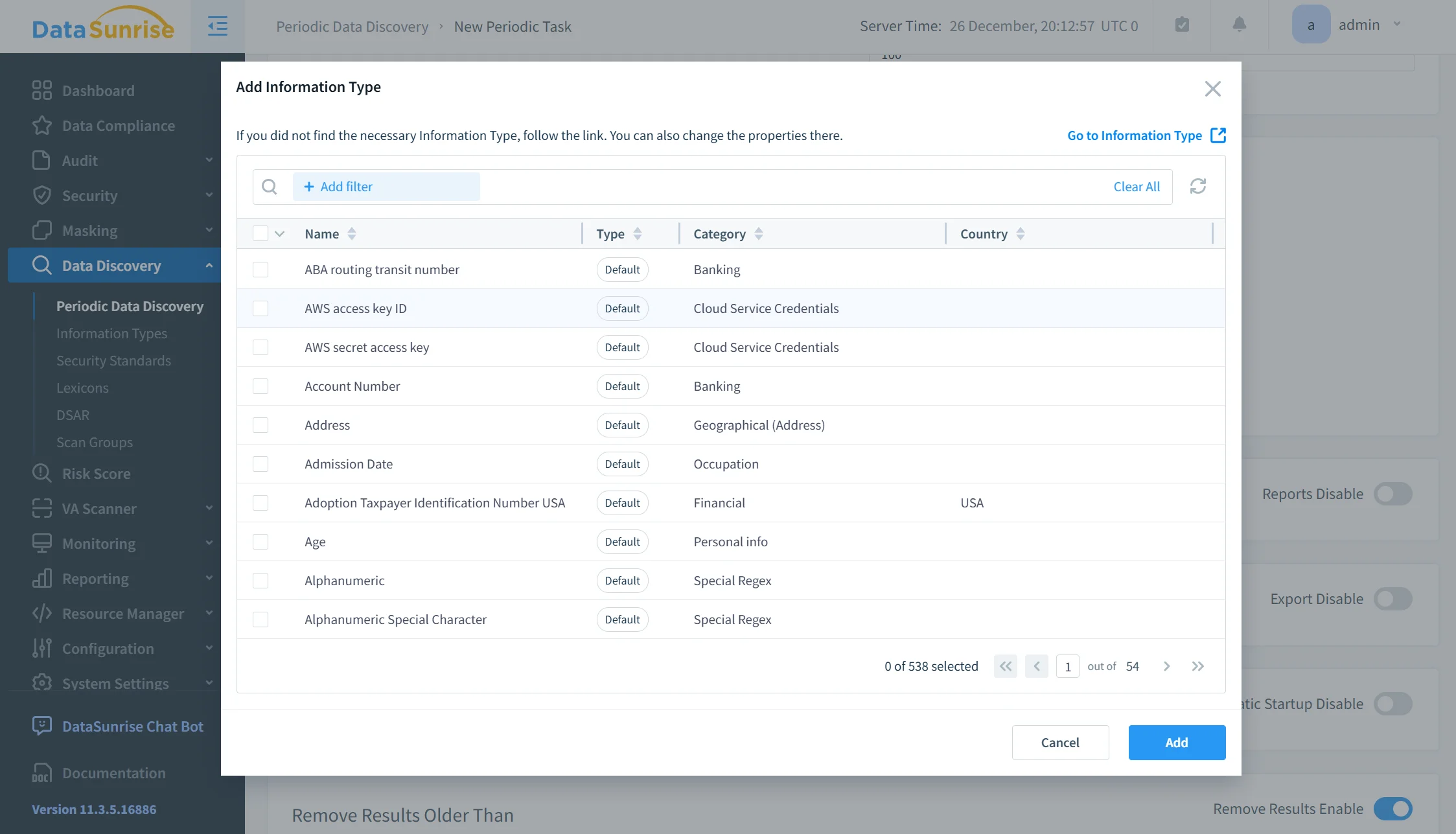

Avant de pouvoir appliquer la protection, il faut identifier les données sensibles avec précision. DataSunrise réalise cette découverte automatiquement en explorant les schémas de la base de données et en inspectant le contenu des colonnes à l’aide d’analyse de motifs, d’évaluation des métadonnées et de règles de classification prises en charge par ses fonctionnalités intégrées de découverte des données.

Ce processus détecte les identifiants personnels, attributs financiers, identifiants et autres éléments de données régulées sans nécessiter d’annotation manuelle. Les tâches de découverte peuvent s’exécuter en continu ou selon un planning, permettant au système de détecter rapidement les nouvelles tables et colonnes dès leur apparition.

En automatisant la découverte, les organisations réduisent le risque de données non protégées introduites via des modifications de schéma, des migrations ou de nouvelles fonctionnalités applicatives.

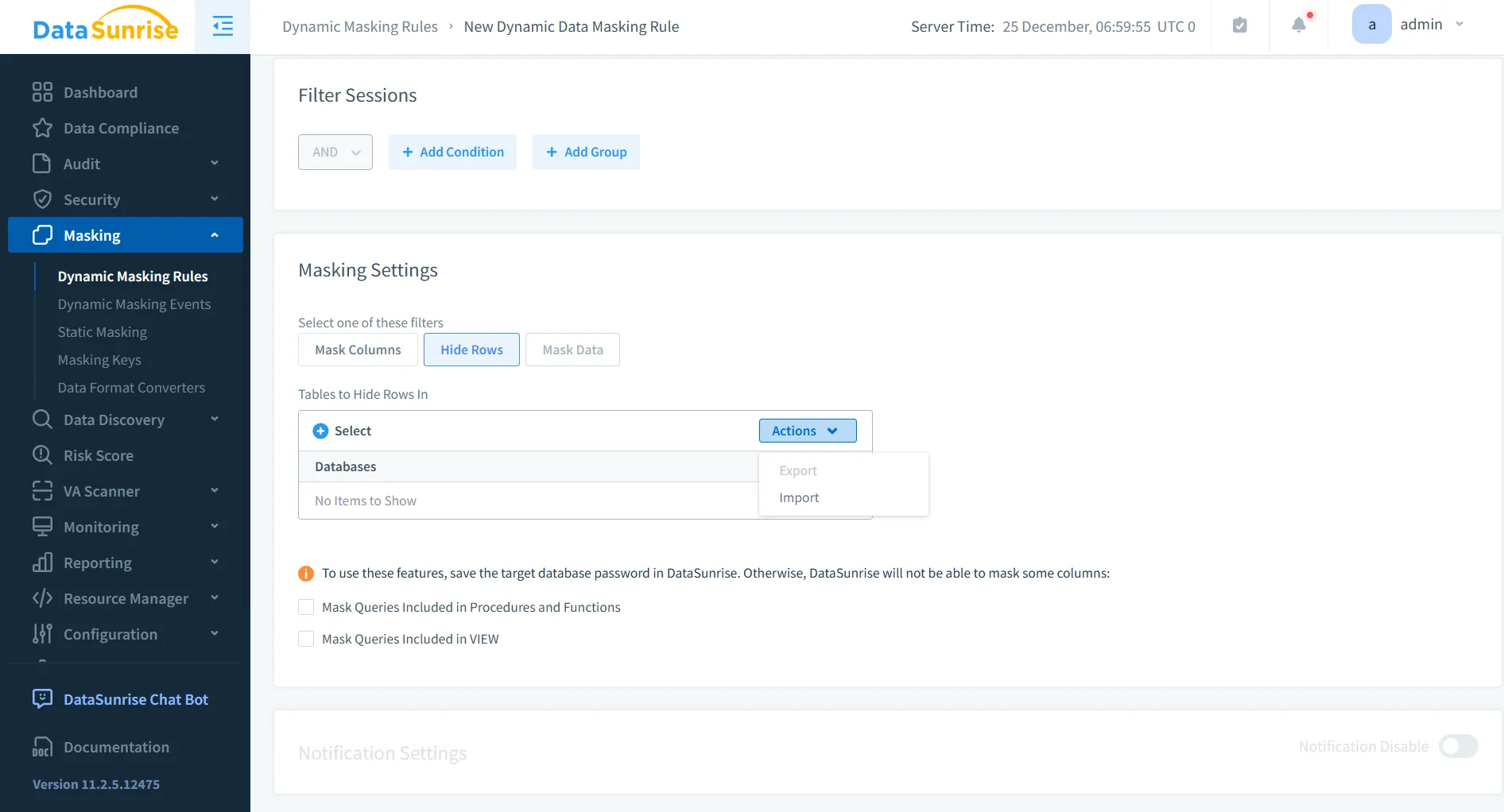

Masquage Dynamique des Données

Le masquage dynamique des données applique des transformations au moment de la requête plutôt qu’au repos. Les valeurs sensibles ne sont jamais modifiées en stockage. Le masquage est appliqué uniquement aux résultats de la requête selon des conditions définies par des règles de masquage dynamique des données.

Une même colonne peut retourner différentes représentations selon qui interroge, depuis quelle application et dans quel contexte. Les services en production peuvent récupérer les valeurs complètes, tandis que les analystes, équipes de support ou utilisateurs externes voient des sorties masquées qui conservent le format et la utilisabilité sans exposer les données réelles.

Puisque le masquage est transparent, les applications n’ont pas besoin d’être réécrites et les schémas de base de données restent inchangés.

Application Basée sur des Politiques

Les règles de protection dans DataSunrise sont définies de manière centrale et appliquées de façon cohérente à toutes les connexions. Les politiques peuvent intégrer l’identité de l’utilisateur, la méthode d’authentification, l’application cliente, le réseau source, l’heure d’accès, le type de requête et la classification des données, en conformité avec les contrôles d’accès structurés plutôt que sur une logique applicative codée en dur.

Cela permet aux organisations d’exprimer la logique de protection en termes opérationnels plutôt que de dépendre uniquement des privilèges de la base de données. Puisque l’application s’effectue en dehors du moteur de base de données, les politiques restent efficaces même lorsque les utilisateurs contournent les couches applicatives ou se connectent avec des outils alternatifs.

Couverture de l’Environnement Complet

DataSunrise applique des politiques de protection identiques à travers les environnements de production, de pré-production et de développement. Cela est particulièrement important lorsque les jeux de données de production sont copiés pour des tests, des analyses ou la résolution d’incidents.

En appliquant de manière cohérente les règles de masquage et de visibilité, les organisations empêchent la fuite de données sensibles dans les systèmes non productifs où les contrôles d’accès sont souvent moins stricts. Cette approche soutient l’alignement continu avec les réglementations évolutives de conformité des données et réduit les risques introduits par la multiplication des environnements.

Impact Business de la Protection Structurée des Données Sensibles

| Domaine d’Impact | Effet Opérationnel | Résultat Pratique |

|---|---|---|

| Risque d’Exposition des Données | Réduit l’exposition accidentelle et interne des valeurs sensibles | Les champs sensibles restent protégés même lors d’accès légitimes |

| Consistance des Politiques | Fait appliquer les mêmes règles de protection à toutes les équipes et environnements | Élimine les écarts entre production, pré-production et développement |

| Alignement Réglementaire | Accélère la conformité avec RGPD, HIPAA, PCI DSS et SOX | Cycles d’audit plus courts et moins de constats de remédiation |

| Stabilité Opérationnelle | Supprime la dépendance au masquage au niveau applicatif et à la logique personnalisée | Moins de pannes causées par des contrôles contournés ou incohérents |

| Préparation à l’Audit | Fournit des contrôles de visibilité des données appliqués et observables | Preuves claires de protection lors des audits et enquêtes |

La protection des données sensibles passe d’un modèle basé sur la confiance à un contrôle appliqué et observable qui évolue avec la complexité de l’accès aux données, au lieu de s’y briser.

Conclusion

Percona Server pour MySQL offre une sécurité fondamentale solide grâce aux contrôles d’accès et au chiffrement. Cependant, ces mécanismes seuls ne préviennent pas l’exposition des données sensibles lors d’un usage légitime et doivent être considérés comme une partie d’une stratégie globale de sécurité des bases de données.

Une protection efficace des données sensibles requiert de contrôler non seulement qui peut accéder aux données, mais aussi comment ces données sont révélées dans différents contextes. Les plateformes centralisées étendent les capacités natives en ajoutant la découverte automatisée des données, le masquage dynamique et l’application de politiques sans perturber les applications ni la conception des bases de données.

En traitant la protection des données sensibles comme un contrôle continu plutôt qu’une configuration statique, les organisations peuvent réduire les risques tout en préservant la flexibilité opérationnelle et en maintenant la conformité avec les réglementations de conformité des données évolutives dans les environnements Percona Server pour MySQL.