Qu’est-ce que la piste d’audit MongoDB

Dans les environnements modernes, la surveillance de l’activité des bases de données n’est pas seulement une bonne pratique — c’est essentiel pour la sécurité, la transparence opérationnelle et la conformité réglementaire. Comprendre ce qu’est la piste d’audit MongoDB est crucial pour les organisations qui s’appuient sur MongoDB pour stocker, traiter et protéger des données sensibles. Une piste d’audit enregistre des événements tels que les requêtes, les modifications de données, les tentatives d’authentification et les actions administratives, produisant un journal détaillé qui soutient les enquêtes de sécurité, la vérification de conformité et les revues opérationnelles.

Pourquoi les pistes d’audit MongoDB sont importantes

Les pistes d’audit aident à détecter les accès non autorisés, à révéler des schémas d’activités suspectes et à fournir des preuves vérifiables pour répondre aux exigences de conformité telles que le RGPD, HIPAA et le PCI DSS. Grâce à une piste d’audit robuste, les organisations s’assurent que les opérations sensibles sont traçables, soutenant la sécurité des données et protégeant les actifs critiques pour l’entreprise.

Audit en temps réel dans MongoDB

L’audit en temps réel capture les événements au moment où ils se produisent, permettant aux équipes de sécurité d’agir rapidement face aux menaces. Intégrés aux outils de surveillance, les journaux d’audit de MongoDB peuvent déclencher des alertes pour des requêtes inhabituelles, des tentatives d’authentification échouées ou des modifications non autorisées des données.

{

"auditAuthorizationSuccess": true,

"users": [{ "user": "admin", "db": "admin" }],

"operations": ["insert", "update", "remove"]

}

L’exemple ci-dessus configure auditLog pour capturer des opérations spécifiques, réduisant le bruit tout en conservant des informations exploitables.

Configuration native de l’audit MongoDB (édition Enterprise)

La fonctionnalité d’audit native de MongoDB est disponible uniquement dans l’édition MongoDB Enterprise et les déploiements MongoDB Atlas. Elle n’est pas incluse dans l’édition Community. L’activation de l’audit consiste à configurer le processus mongod avec l’option auditLog, soit dans le fichier de configuration, soit en paramètre de ligne de commande.

Exemple de configuration :

auditLog:

destination: file

format: BSON

path: /var/log/mongodb/auditLog.bson

filter: '{ atype: { $in: [ "authenticate", "createCollection", "dropCollection" ] } }'

Dans cette configuration, le paramètre destination spécifie où les logs sont stockés, soit dans un fichier, soit envoyés au syslog. Le format détermine si la sortie est en BSON compact ou en JSON lisible. Le path définit l’emplacement de stockage, et l’option filter précise exactement quels événements capturer, réduisant les entrées de log inutiles.

Pour activer l’audit à l’exécution :

mongod --auditDestination file --auditFormat JSON --auditPath /var/log/mongodb/audit.json

Pour plus de détails, consultez les Docs MongoDB Enterprise Auditing et Logs d’audit MongoDB Atlas.

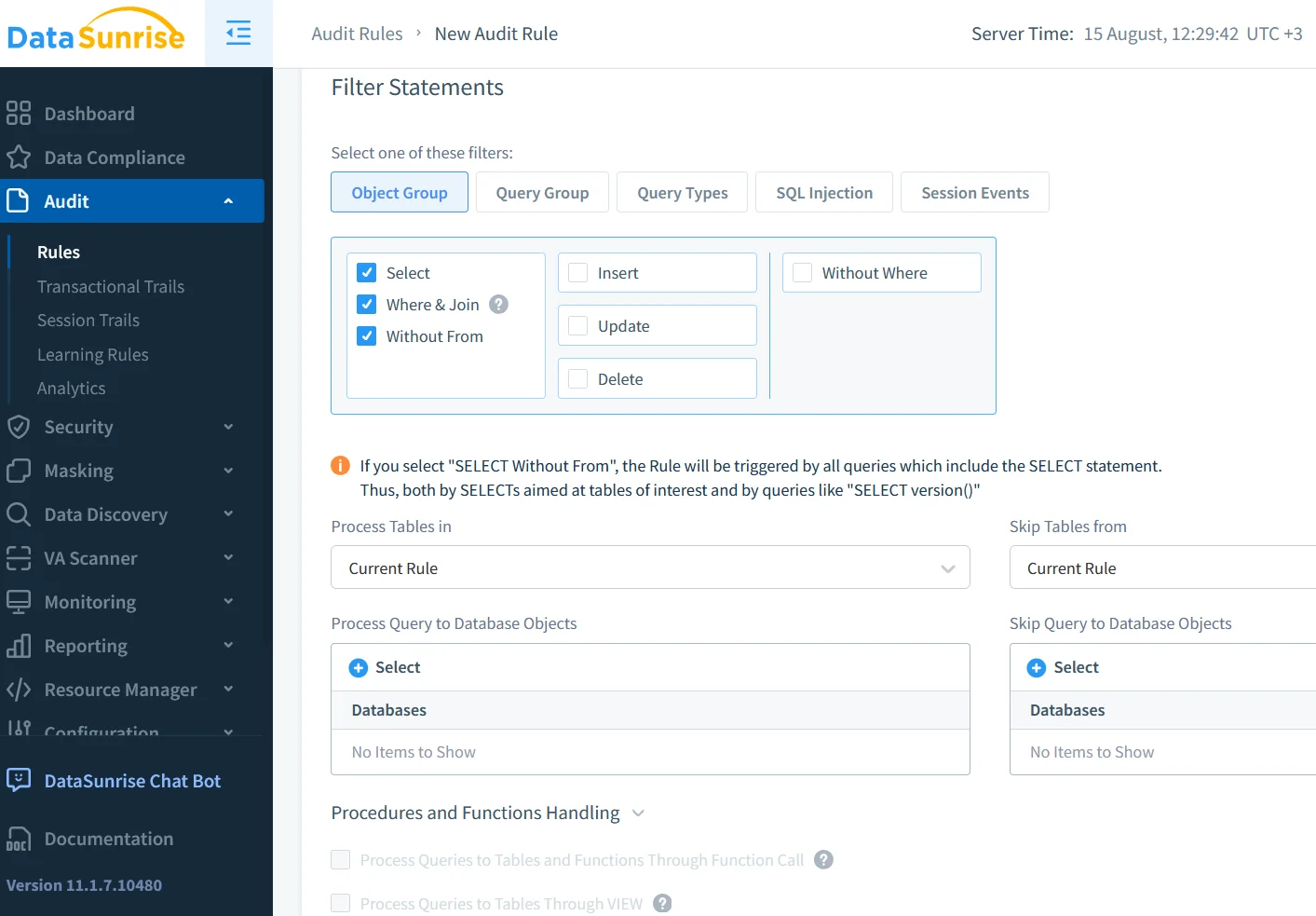

Audit MongoDB propulsé par DataSunrise

Alors que l’audit natif couvre les besoins de base, DataSunrise étend les fonctionnalités avec des pistes d’audit multiplateformes, le masquage dynamique et la découverte automatisée des données. Cela permet aux organisations de journaliser toutes les requêtes vers des collections sensibles, de masquer en temps réel les champs confidentiels pour les utilisateurs non autorisés, et de documenter les tentatives d’accès afin de garantir la conformité.

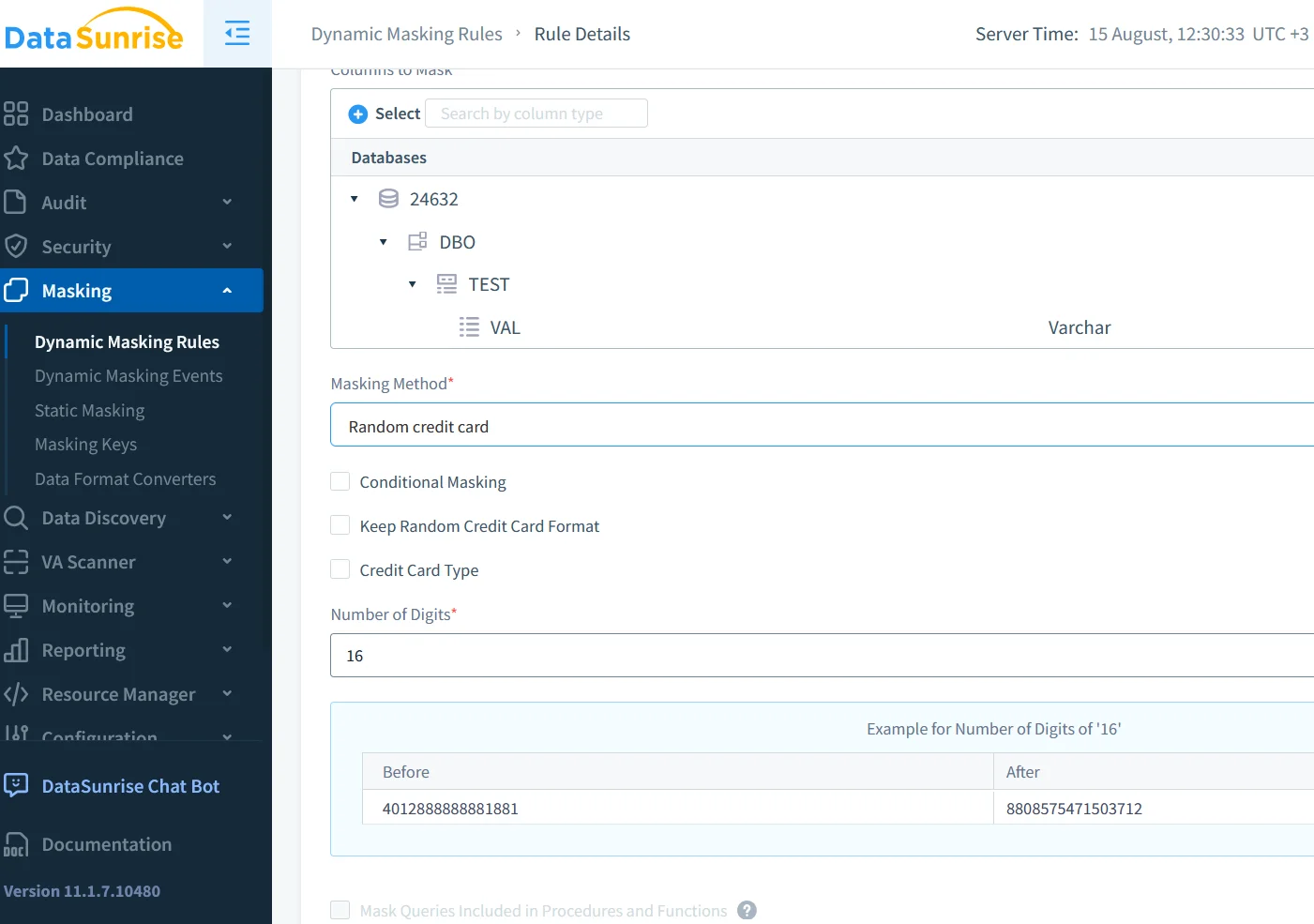

Masquage dynamique et découverte des données

Le masquage dynamique cache les informations sensibles sans modifier les données sources, ce qui est crucial pour la conformité RGPD et HIPAA. Avant d’appliquer le masquage, la découverte des données de DataSunrise analyse les collections MongoDB pour identifier et classer les informations personnelles identifiables (PII) ou les informations médicales protégées (PHI). Ces classifications alimentent ensuite automatiquement les politiques d’audit.

Avantages en matière de sécurité au-delà de la conformité

Les pistes d’audit MongoDB peuvent dissuader les menaces internes en suivant le comportement des utilisateurs privilégiés. Elles fournissent également des preuves médico-légales lors des enquêtes et aident à améliorer les politiques de sécurité en révélant les tendances d’accès au fil du temps.

Exemple de requête pour inspecter les logs d’audit

Si les logs sont stockés en JSON :

db.getSiblingDB("auditDB").auditLogs.aggregate([

{ $match: { atype: "authenticate" } },

{ $project: { ts: 1, user: 1, param: 1 } },

{ $sort: { ts: -1 } }

]);

Cette requête retourne les événements d’authentification avec les horodatages et les détails des utilisateurs.

Conformité et rapports

Avec le gestionnaire de conformité DataSunrise, les pistes d’audit MongoDB peuvent être alignées avec les exigences SOX ou PCI DSS. La plateforme peut générer des rapports prêts pour l’audit qui répondent aux normes internes et externes.

Intégration des pistes d’audit dans une stratégie de sécurité

Lorsqu’ils sont intégrés aux systèmes de détection d’intrusion, à l’analytique comportementale et aux outils de renseignement sur les menaces, les journaux d’audit MongoDB fournissent une couche de défense complète. Les équipes de sécurité peuvent affiner les contrôles d’accès et appliquer de manière cohérente le contrôle d’accès basé sur les rôles, garantissant que les permissions correspondent aux besoins métiers.

Conclusion

Comprendre ce qu’est la piste d’audit MongoDB signifie reconnaître sa double valeur en tant que facilitateur de conformité et mesure de sécurité. L’audit natif de MongoDB Enterprise fournit une base solide pour la surveillance de l’activité, tandis que DataSunrise l’enrichit avec des fonctionnalités avancées de masquage, de surveillance en temps réel et de cartographie automatisée de la conformité — offrant une visibilité et un contrôle complets sur l’accès aux bases de données.