Qu’est-ce que la piste d’audit MySQL

Une piste d’audit MySQL est bien plus qu’un simple fichier journal — c’est un enregistrement complet de qui a fait quoi, quand et comment dans votre environnement de base de données. Pour la conformité, la sécurité et la résilience opérationnelle, une piste d’audit efficace est essentielle. Ce guide explique son rôle, détaille les étapes de configuration native, et explore comment DataSunrise étend les capacités avec des fonctionnalités avancées.

Comprendre les pistes d’audit MySQL

La piste d’audit MySQL fait référence à un enregistrement chronologique des activités critiques de la base de données telles que les connexions, les modifications de schéma, les changements de données et l’accès aux ressources sensibles. Maintenir une telle piste fournit la base pour détecter les activités suspectes, enquêter sur les incidents et satisfaire aux exigences de conformité avec des normes telles que le RGPD, la HIPAA et la PCI DSS. Une piste d’audit bien tenue aide également dans les enquêtes médico-légales et le dépannage opérationnel. Par exemple, si une table est supprimée par erreur, la piste peut révéler l’utilisateur, l’heure et la commande exacte.

Audit en temps réel

Les journaux traditionnels sont souvent examinés après qu’un incident survient, ce qui retarde la réponse. L’audit en temps réel change cela en capturant les événements instantanément, en s’intégrant aux plateformes SIEM/SOAR pour des réponses automatisées, et en appliquant un filtrage en direct ainsi que le masquage des champs avant l’exécution des requêtes. Avec des aperçus en temps réel, les équipes peuvent réagir à une activité anormale — telle que des exportations massives de données ou des modifications inhabituelles de schéma — en quelques secondes.

Masquage dynamique dans l’audit

Le masquage dynamique protège les informations sensibles dans les résultats de requêtes sans modifier les données stockées. Par exemple :

SELECT customer_id,

CONCAT(LEFT(card_number, 4), '****', RIGHT(card_number, 4)) AS masked_card

FROM payments;

Le masquage dynamique garantit que seul le personnel autorisé voit les données complètes tout en permettant aux autres de travailler avec des valeurs masquées mais significatives. Dans un contexte d’audit, le masquage dynamique empêche les divulgations accidentelles lorsque les requêtes sont examinées ou reproduites dans des environnements de reporting.

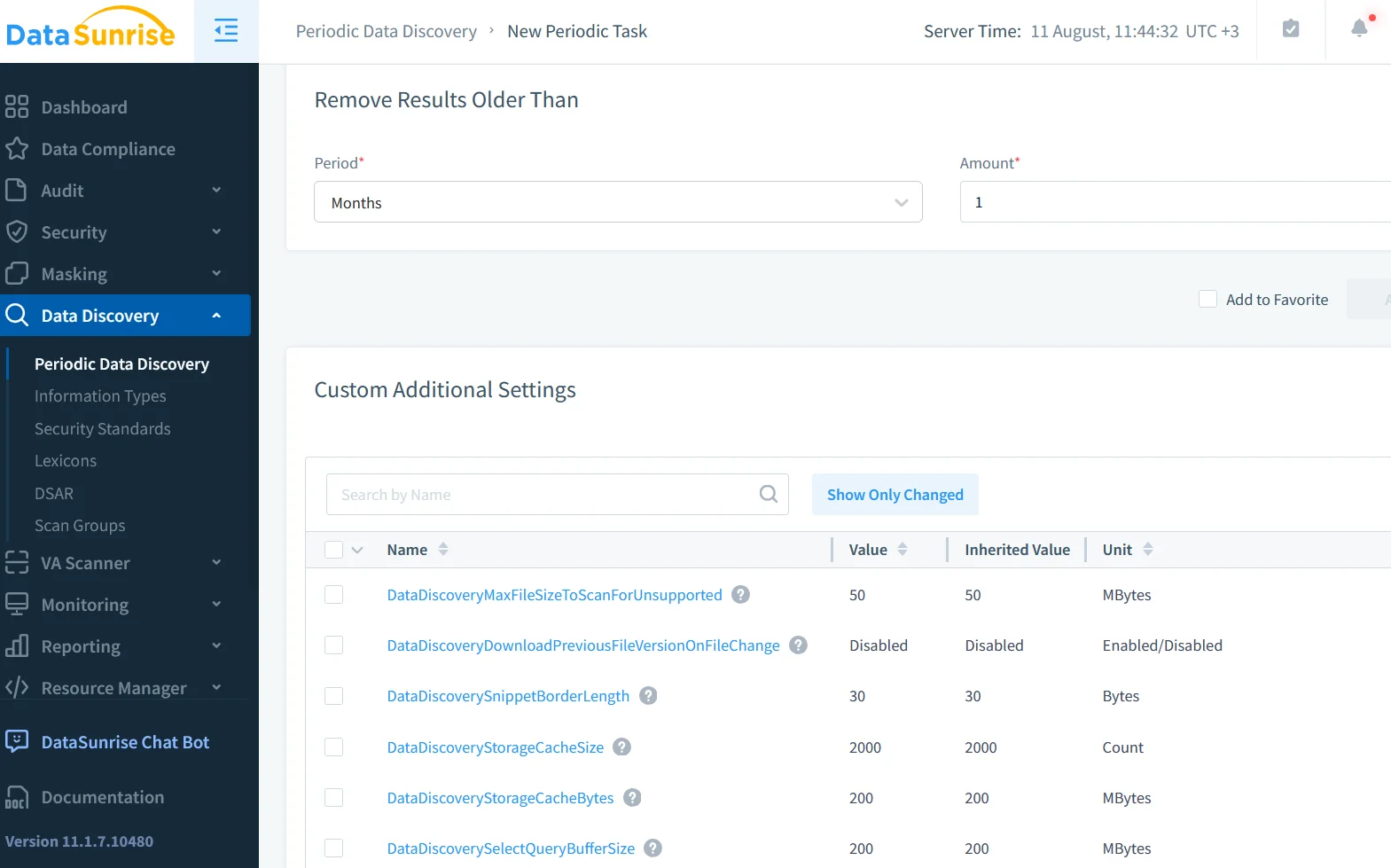

Découverte des données avant l’audit

La découverte des données est le processus d’identification des emplacements des informations sensibles ou réglementées. En repérant les tables à haut risque, vous pouvez concentrer les efforts de surveillance, créer des règles d’audit ciblées et établir des correspondances claires entre les exigences de conformité et les actifs de la base de données. Comprendre votre paysage de données garantit que les ressources d’audit sont dirigées vers les zones qui en ont le plus besoin.

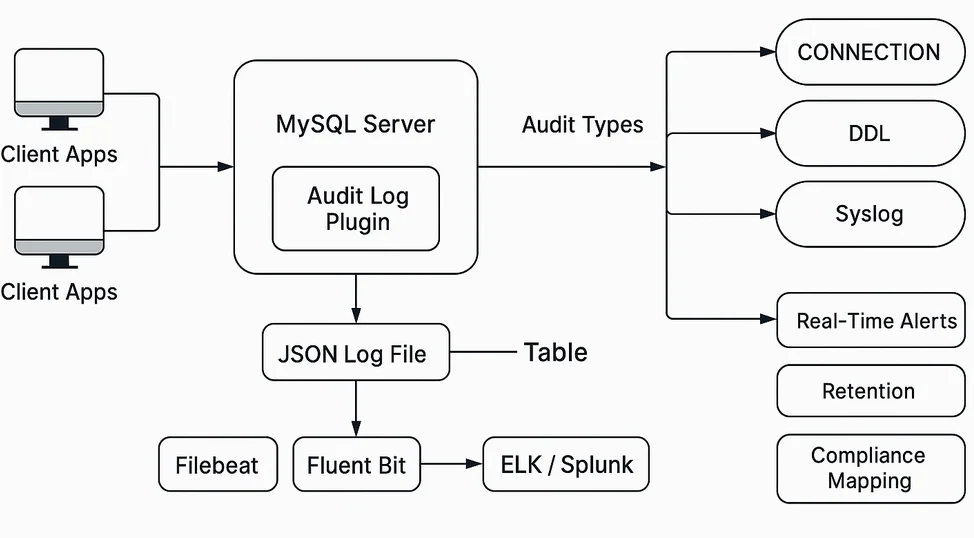

Configuration native de l’audit MySQL

MySQL Enterprise Edition inclut un plugin d’audit intégré pour enregistrer les événements dans des fichiers ou des tables. Vous pouvez l’activer avec :

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

SET GLOBAL audit_log_format = 'JSON';

SET GLOBAL audit_log_policy = 'ALL';

Pour réduire le bruit, un filtrage peut être appliqué :

SET GLOBAL audit_log_exclude_users = 'report_user';

Les journaux d’audit peuvent être stockés localement ou envoyés à un système de gestion des logs. Plus de détails sont disponibles dans la documentation >MySQL Audit Plugin. Bien que les outils natifs offrent une base solide, ils manquent d’analyses avancées et de contrôle centralisé, surtout dans des environnements comportant plusieurs serveurs.

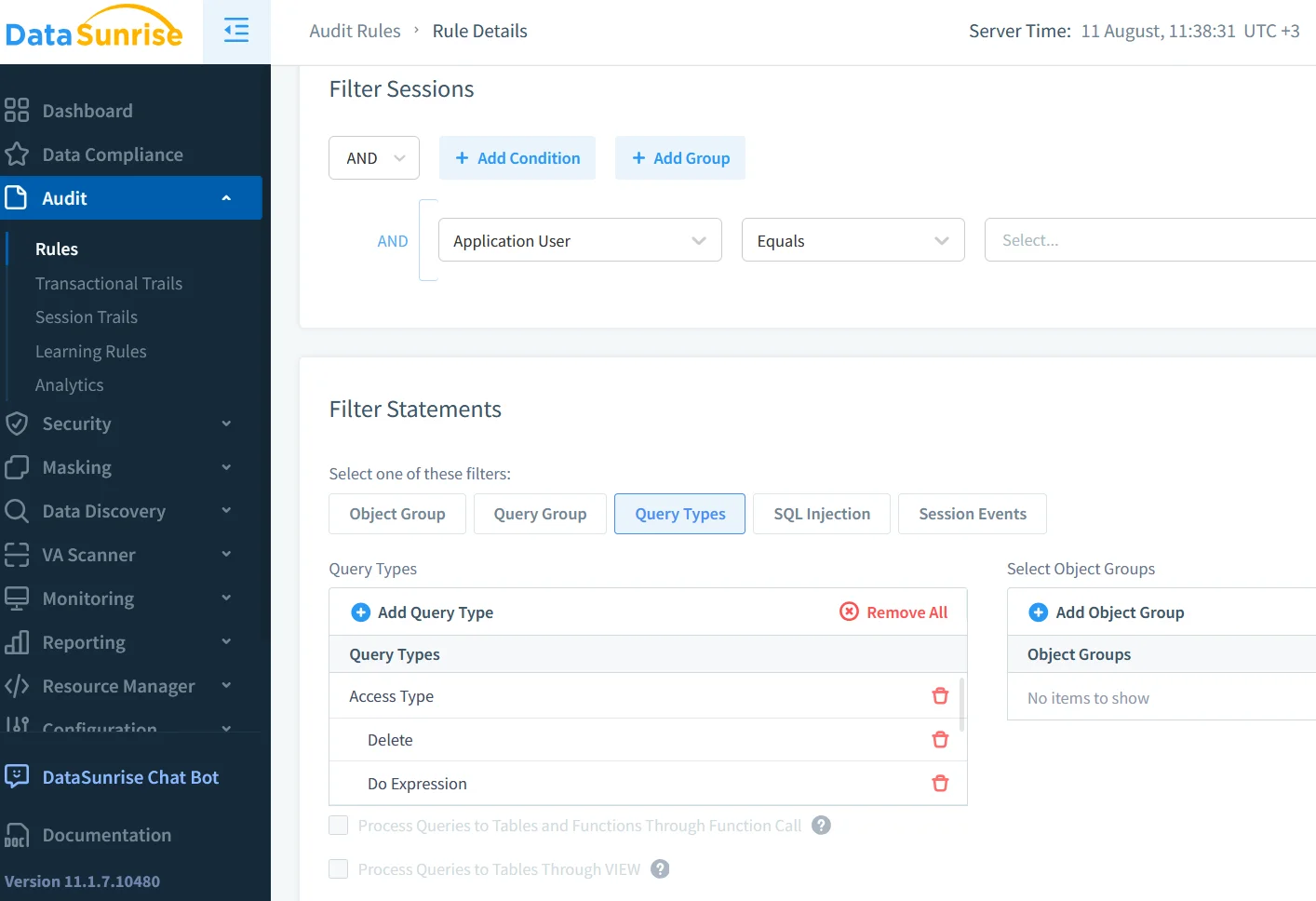

Auditer MySQL avec DataSunrise

DataSunrise s’appuie sur l’audit natif en interceptant le trafic en temps réel sans modifier la base de données, en appliquant des règles intégrées de masquage et d’alerte, en cartographiant automatiquement les activités aux cadres de conformité, en centralisant les journaux d’audit provenant de plusieurs instances MySQL, et en utilisant l’analyse comportementale pour signaler les activités inhabituelles. Son architecture en proxy inversé garantit que toutes les requêtes passent par une couche de sécurité unifiée, appliquant des politiques et des protections cohérentes.

Impact sur la sécurité et la conformité

Une piste d’audit MySQL robuste renforce la sécurité des données, améliore la sécurité des bases de données et fournit une preuve auditable pour les régulateurs. Lorsqu’elle est combinée avec le masquage, la découverte et les alertes en temps réel, l’audit évolue d’un simple enregistrement passif en un système de défense actif.

Approche hybride

De nombreuses organisations adoptent une stratégie en couches. Les journaux d’audit natifs de MySQL fournissent un suivi de base garanti. DataSunrise ajoute une application avancée des politiques, des alertes et une gestion centralisée. L’intégration des deux dans des solutions SIEM crée un historique d’événements unifié et consultable. Cette combinaison offre redondance, visibilité étendue et réponse aux incidents plus rapide.

Cas d’utilisation réel

Considérez une institution financière avec plusieurs instances MySQL. L’audit natif garantit que toutes les transactions sont enregistrées localement. DataSunrise centralise ces journaux, masque les numéros de compte et alerte les équipes de sécurité sur des schémas inhabituels de retraits en temps réel. Cette approche satisfait à la fois aux exigences PCI DSS et aide à réduire les risques de fraude.

Conclusion

Qu’est-ce que la piste d’audit MySQL n’est pas seulement une définition — c’est une stratégie pour sécuriser et surveiller votre base de données. Que vous utilisiez le plugin intégré de MySQL ou que vous amélioriez les capacités avec DataSunrise, l’objectif est une visibilité cohérente et exploitable sur chaque opération critique. Pour approfondir techniquement, consultez le Manuel de référence MySQL 8.0, le blog sur l’audit MySQL de Percona et le guide du plugin d’audit MariaDB, qui partage des concepts pertinents pour l’approche d’audit de MySQL.