Qu’est-ce que la piste d’audit Google Cloud SQL

Introduction

Une piste d’audit de base de données est un enregistrement chronologique des connexions, requêtes, modifications de schéma et mises à jour des permissions. Dans Google Cloud SQL, maintenir une telle piste d’audit est essentiel pour prouver la responsabilité, détecter les anomalies et répondre aux exigences réglementaires strictes.

Cet article explore ce qu’est une piste d’audit Google Cloud SQL et comment la configurer. Nous commencerons par les fonctionnalités d’audit natif disponibles dans SQL Server sur Cloud SQL et expliquerons comment ces journaux peuvent être exportés vers Cloud Storage ou Cloud Logging pour la conservation et l’analyse.

Nous montrerons ensuite comment DataSunrise améliore ces capacités avec une surveillance en temps réel, un masquage dynamique des données, la découverte de données sensibles et la génération automatisée de rapports de conformité. Ces fonctionnalités facilitent la conformité aux principales réglementations telles que GDPR, HIPAA, PCI DSS et SOX tout en réduisant le travail manuel nécessaire pour maintenir la conformité.

Comprendre la piste d’audit Google Cloud SQL

La piste d’audit Google Cloud SQL est l’enregistrement chronologique des opérations de la base de données. Elle capture :

- Événements d’accès : connexions, démarrages de session, échecs d’authentification.

- Requêtes de données : instructions SELECT et exportations de données.

- Modifications de données : commandes INSERT, UPDATE, DELETE.

- Opérations sur le schéma : instructions CREATE, ALTER, DROP.

- Modifications des permissions : GRANT, REVOKE et affectations de rôles.

Ces enregistrements assurent la responsabilité et garantissent la conformité. Sans piste d’audit, il devient difficile de prouver qui a accédé aux données, quand et comment elles ont été modifiées.

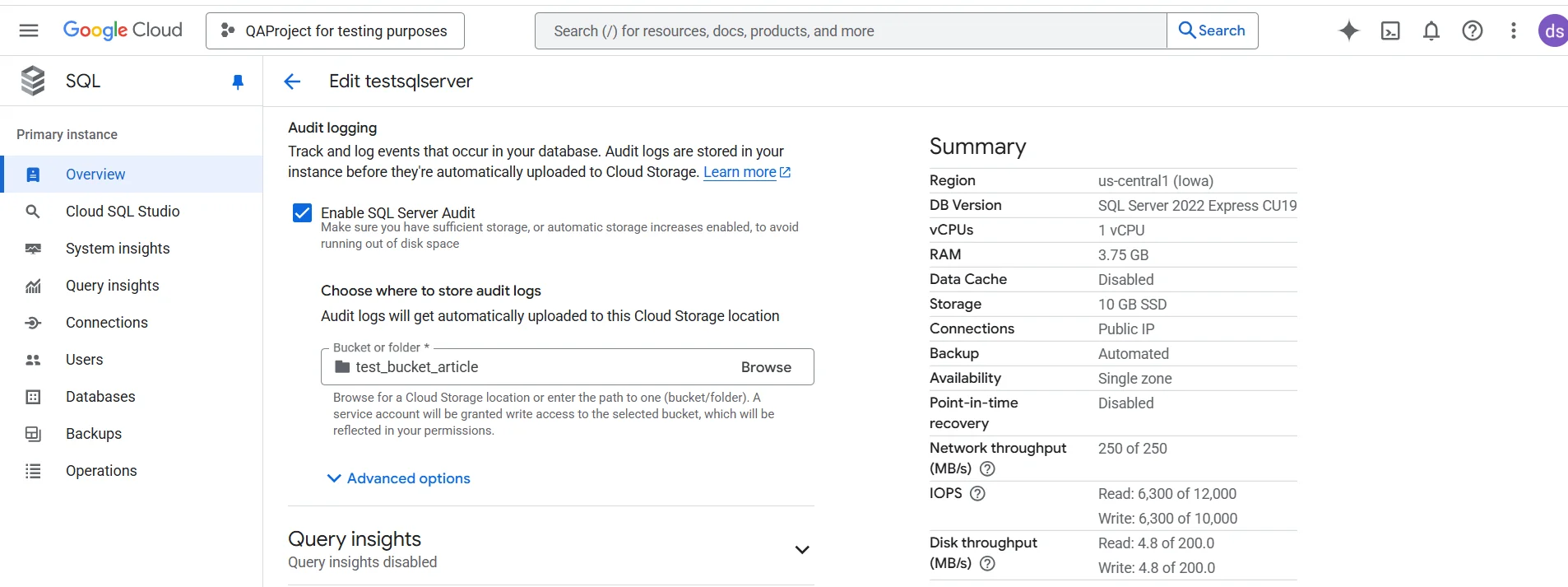

Audit natif de SQL Server dans Google Cloud SQL

L’audit SQL Server fonctionne parfaitement dans Cloud SQL. Il crée des fichiers .sqlaudit qui peuvent être exportés vers Cloud Storage ou analysés dans BigQuery.

Créer un audit serveur

CREATE SERVER AUDIT GCloudAudit

TO FILE (FILEPATH = '/var/opt/mssql/audit', MAXSIZE = 100 MB);

ALTER SERVER AUDIT GCloudAudit WITH (STATE = ON);

Consulter les données d’audit

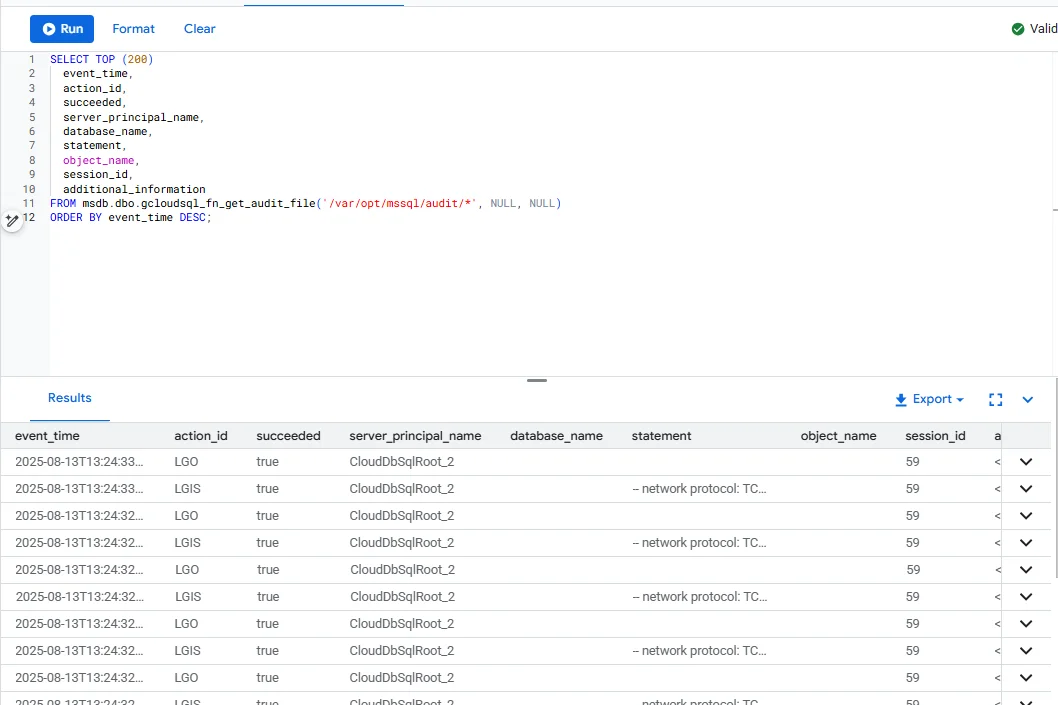

Une fois les audits activés, les administrateurs peuvent interroger directement les fichiers .sqlaudit au sein de Cloud SQL. La fonction msdb.dbo.gcloudsql_fn_get_audit_file récupère les événements sous forme tabulaire, facilitant le filtrage et l’analyse des activités de connexion, des modifications de schéma ou des exécutions de requêtes.

SELECT TOP (200)

event_time,

action_id,

succeeded,

server_principal_name,

database_name,

statement,

object_name,

session_id,

additional_information

FROM msdb.dbo.gcloudsql_fn_get_audit_file('/var/opt/mssql/audit/*', NULL, NULL)

ORDER BY event_time DESC;

Cette fonctionnalité native de consultation offre une visibilité rapide sur l’activité de la base de données et supporte l’analyse forensique directement depuis SQL Server Management Studio (SSMS), Azure Data Studio ou Cloud SQL Studio.

Vues et procédures personnalisées

-- Vue : connexions récentes

CREATE VIEW RecentLogins AS

SELECT TOP 50 client_id, login_time, ip_address

FROM logins

ORDER BY login_time DESC;

-- Procédure : enregistrer une nouvelle transaction

CREATE PROCEDURE LogTransaction

@client_id INT, @amount DECIMAL(10,2), @type VARCHAR(20)

AS

BEGIN

INSERT INTO transactions (client_id, amount, transaction_type, status)

VALUES (@client_id, @amount, @type, 'pending');

END

Cela permet d’adapter l’audit aux besoins métier.

Limites des outils natifs

Malgré leur utilité, les fonctionnalités d’audit SQL Server dans Cloud SQL présentent des limitations :

| Limitation | Impact |

|---|---|

| Pas d’alerte en temps réel | Les équipes ne réagissent qu’après avoir examiné les journaux |

| Les données sensibles apparaissent en clair | Risques de conformité si les journaux sont exposés |

| Isolé par instance | Difficile de corréler les événements entre plusieurs serveurs Cloud SQL |

| Portée d’audit statique | Les nouvelles tables sensibles nécessitent une reconfiguration manuelle |

| Automatisation minimaliste des rapports | Travail supplémentaire nécessaire pour générer des rapports conformes |

Renforcer la piste d’audit avec DataSunrise

DataSunrise est une plateforme de sécurité et de conformité des bases de données conçue pour étendre les fonctionnalités d’audit natives de Google Cloud SQL. Elle aide les organisations à surveiller l’activité sur plusieurs environnements, protéger les données sensibles et générer des rapports conformes sans travail manuel intensif.

En intégrant DataSunrise avec Google Cloud SQL, les administrateurs bénéficient d’un cadre d’audit unifié qui surmonte les limites des outils natifs et fournit des informations exploitables en matière de sécurité.

Fonctionnalités clés

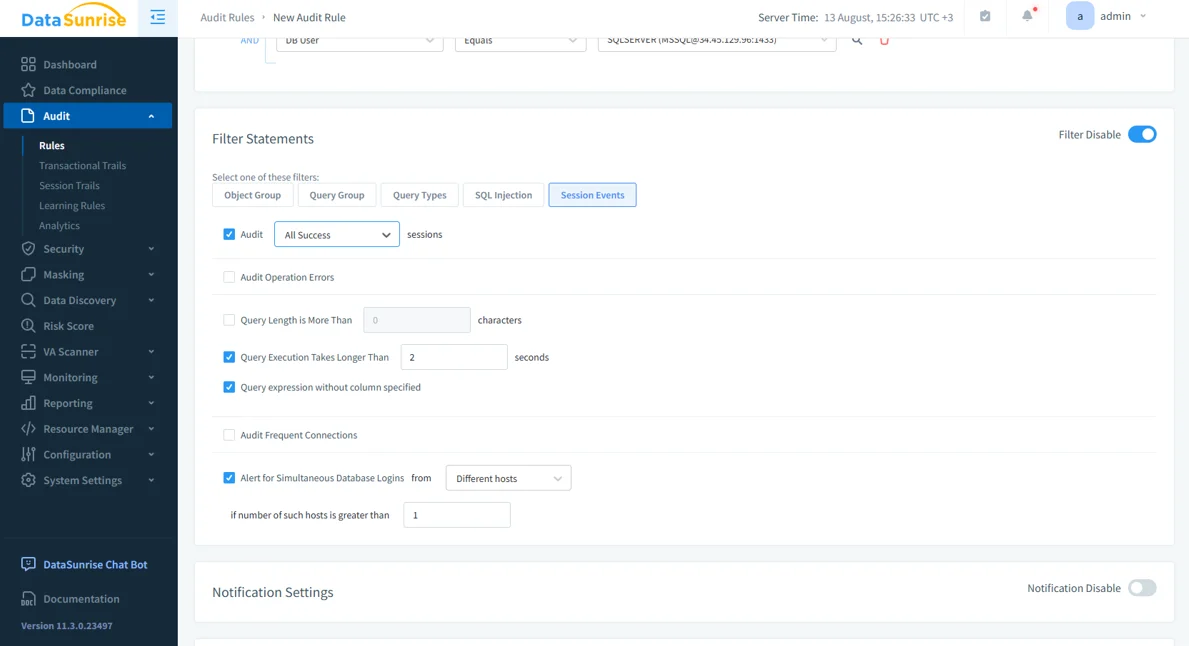

Règles d’audit granulaires : définissez des règles d’audit précises pour des tables spécifiques, types de requêtes ou sessions utilisateur, réduisant le bruit des journaux et ciblant les événements critiques.

Création d’une règle d’audit dans DataSunrise. Les filtres permettent aux administrateurs de cibler des événements de sessions spécifiques, des requêtes longues ou une activité de connexion inhabituelle. Surveillance en temps réel : déclenchez des alertes par email, systèmes SIEM ou Slack à chaque activité suspecte.

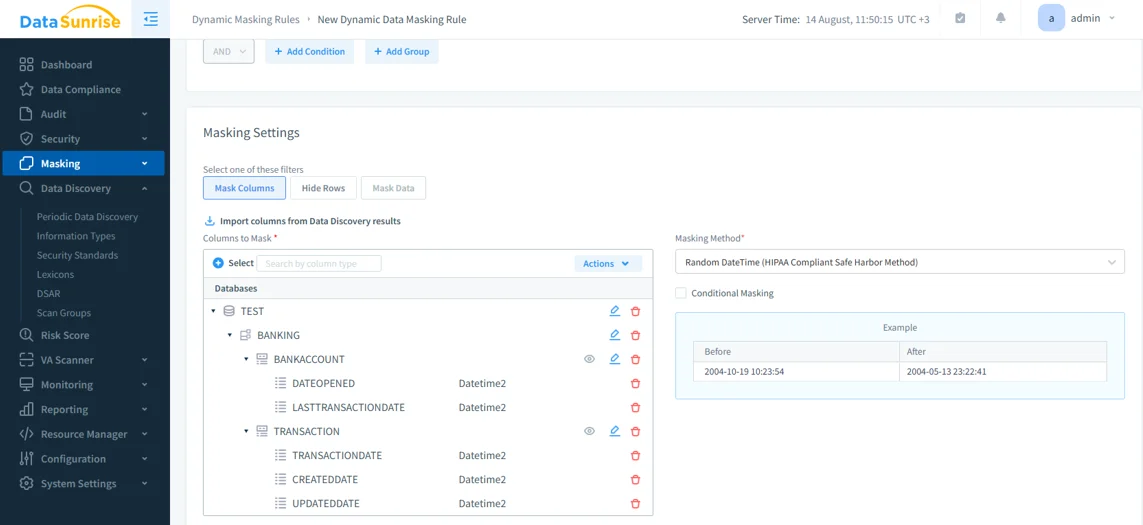

Masquage dynamique des données : protège les informations sensibles (PII, PHI, données financières) au moment de la requête. Les utilisateurs autorisés voient les valeurs complètes, tandis que les autres voient des résultats masqués tels que

XXXX-1234.

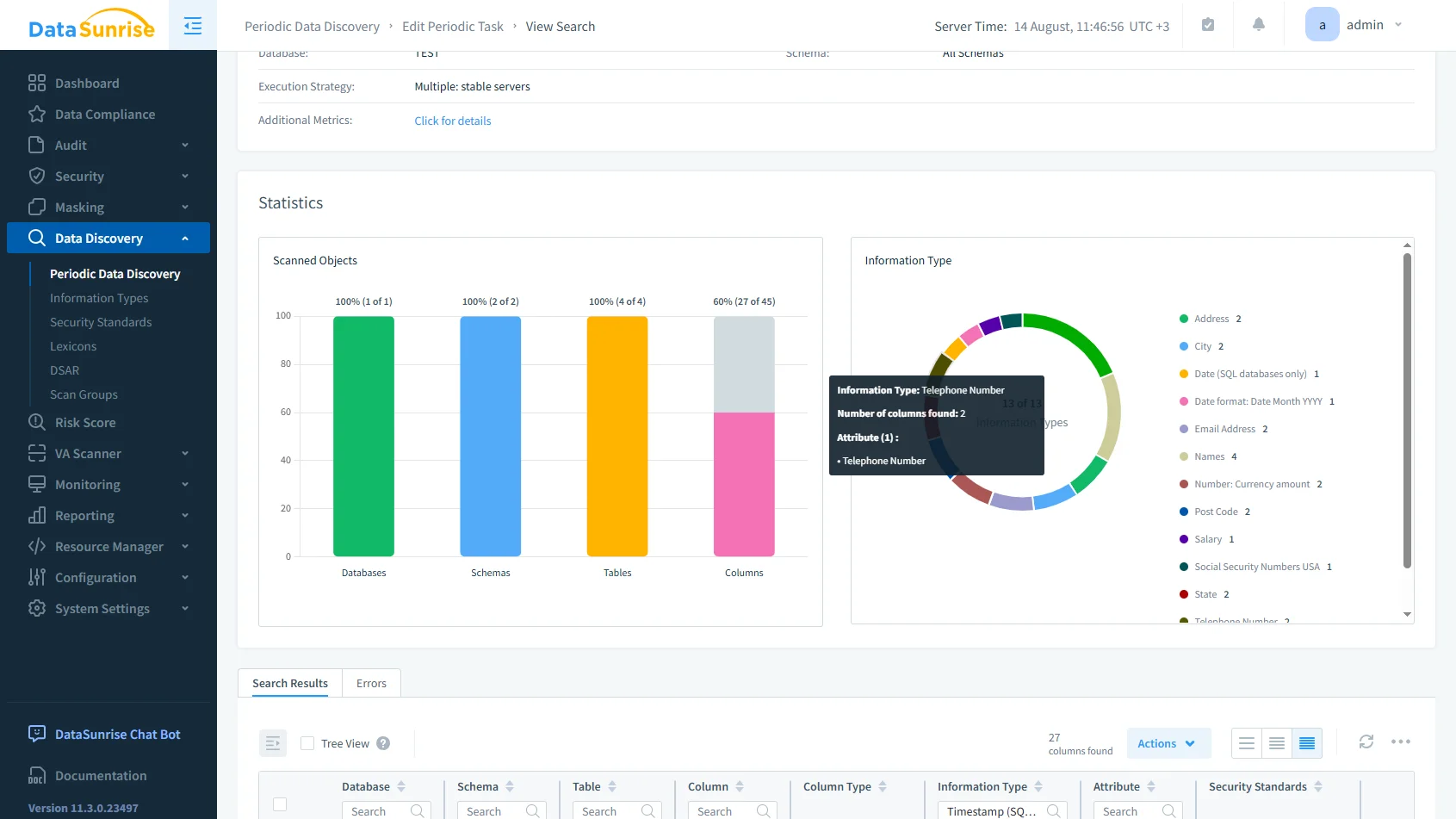

Configuration du masquage dynamique des données dans DataSunrise. Les colonnes sensibles sont masquées en temps réel à l’aide de techniques de randomisation conformes HIPAA. Découverte de données : scanne automatiquement les bases pour détecter les champs sensibles et met à jour la couverture d’audit lors de changement de schémas.

Exécution d’une tâche périodique de découverte de données dans DataSunrise. Le scan identifie les types de données sensibles à travers schémas, tables et colonnes, facilitant la conformité automatisée. Rapports automatisés de conformité : facilite les audits en générant des rapports adaptés aux exigences GDPR, HIPAA, PCI DSS et SOX.

Meilleures pratiques pour les pistes d’audit Google Cloud SQL

Construire une piste d’audit n’est que la première étape. Pour qu’elle apporte une réelle valeur en matière de sécurité et conformité, les organisations devraient suivre quelques recommandations pratiques.

| Meilleure pratique | Description |

|---|---|

| Centraliser et sécuriser les journaux | Exporter les fichiers d’audit vers Cloud Storage ou Cloud Logging avec des règles de cycle de vie. Cela prévient la perte de données, soutient l’analyse à long terme et permet à DataSunrise d’unifier la surveillance sur plusieurs instances. |

| Utiliser un accès basé sur les rôles | Restreindre qui peut consulter ou modifier les données d’audit. Les responsables conformité peuvent nécessiter une visibilité complète, tandis que les développeurs ne voient que les valeurs masquées pour protéger les détails sensibles. |

| Automatiser la mise à jour de la portée | Quand de nouvelles tables ou schémas apparaissent, les inclure automatiquement dans la couverture d’audit. Les outils de découverte de données aident à détecter les nouveaux champs sensibles sans reconfiguration manuelle. |

| Activer une supervision en temps réel | Aller au-delà des revues rétrospectives et utiliser la surveillance en temps réel pour déclencher des alertes lors de requêtes ou tentatives de connexion suspectes, réduisant les temps de réponse dans les environnements régulés. |

Conclusion

La piste d’audit Google Cloud SQL est plus qu’un journal — elle est la base de la responsabilisation, de la conformité et de la sécurité proactive. Bien que les fonctionnalités natives de SQL Server offrent un bon départ, elles manquent d’intelligence en temps réel et de supervision centralisée.

En intégrant DataSunrise, les organisations bénéficient d’alertes en temps réel, masquage dynamique, rapports automatisés et visibilité inter-instances, créant un cadre de sécurité prêt pour les audits et évolutif. Cette combinaison garantit la conformité tout en réduisant les risques et la charge opérationnelle.

Suivant