Comprendre les Réglementations sur la Conformité des Données

Introduction

Dans le paysage numérique moderne, les données sont devenues l’un des actifs stratégiques les plus précieux qu’une organisation puisse posséder. Cependant, cette valeur implique également une responsabilité importante de les protéger contre tout accès non autorisé, usage abusif ou perte. À mesure que les entreprises se développent à l’échelle mondiale et opèrent au sein d’écosystèmes de plus en plus interconnectés, l’importance d’une gouvernance des données solide et de pratiques éthiques de gestion des données ne cesse de croître. Des solutions telles que DataSunrise Data Discovery jouent un rôle clé en aidant les organisations à localiser et à classifier les données sensibles dans le cadre d’une approche globale de gouvernance.

Les cadres complets de conformité — notamment le RGPD, HIPAA et CCPA — fournissent la base légale et opérationnelle pour garantir que les informations personnelles et sensibles soient gérées de manière responsable tout au long de leur cycle de vie. Les directives officielles sur le RGPD de la Commission Européenne soulignent l’importance de principes stricts de protection des données centrés sur la transparence, la responsabilité et les droits individuels. Le respect de ces normes permet aux organisations de préserver la confiance des clients, d’éviter des sanctions réglementaires substantielles et d’aligner leurs opérations sur des attentes reconnues internationalement pour une utilisation responsable des données. Au-delà du respect des exigences légales, une conformité efficace témoigne d’un engagement à long terme envers l’intégrité des données, la crédibilité de l’entreprise et la croissance durable des activités numériques.

Comprendre les Réglementations sur la Conformité des Données

La conformité des données porte sur le respect des exigences légales qui définissent comment les informations sensibles ou personnelles sont collectées, stockées, traitées et protégées. Ces réglementations visent à protéger les individus contre les utilisations abusives, les violations et les accès non autorisés à leurs données.

Parmi les cadres notables, on trouve :

- RGPD – établit la norme de la confidentialité des données au sein de l’Union Européenne

- HIPAA – régule les données de santé aux États-Unis

- PCI DSS – protège les données de paiement et de carte de crédit dans tous les secteurs

Cartographier les exigences de chaque cadre à des mesures techniques spécifiques — telles que les contrôles d’accès et le masquage des données — simplifie la mise en œuvre et la préparation aux audits.

Conformité des Données — Résumé, Étapes et Vérifications Rapides

Résumé

- Périmètre : RGPD (données personnelles UE), HIPAA (santé US), PCI DSS (données de carte), SOX (dossiers financiers).

- Contrôles minimaux partout : contrôle d’accès, chiffrement, pistes d’audit, politique de conservation et de suppression.

- Preuve : rapports reproductibles, journaux immuables et mesures cartographiées par cadre.

Étapes de Mise en Œuvre (8)

- Classifiez les données (PII/PHI/PCI/financières) et attribuez les propriétaires.

- Appliquez les contrôles d’accès au moindre privilège avec MFA.

- Activez le chiffrement en transit et au repos (RGPD Art.32).

- Activez les pistes d’audit ; standardisez les champs (acteur, objet, action, statut, heure, IP source).

- Définissez la conservation et la suppression alignées avec les réglementations (ex. PCI ≈ 12 mois, SOX jusqu’à 7 ans).

- Automatisez les rapports pour RGPD, HIPAA, PCI DSS, SOX.

- Orientez alertes et preuves vers SIEM ; révisez hebdomadairement les échecs de connexion, changements de rôles, exports en masse.

- Documentez tout (politiques, exceptions, DPA) et effectuez des re-tests trimestriels.

Réglementations → Mesures de Protection

| Cadre | Attente Clé | Mesure de Protection |

|---|---|---|

| RGPD | Transparence, droits, notification de violation | Inventaire des données, journaux de consentement, chiffrement, workflows de suppression |

| HIPAA | Contrôles d’audit & intégrité PHI | Journalisation des accès, stockage anti-altération, principe du minimum nécessaire |

| PCI DSS | Associer actions à utilisateurs authentifiés | Masquage au niveau champ, accès basé sur rôle, segmentation réseau |

| SOX | Intégrité des enregistrements financiers | Journalisation des modifications, ségrégation des fonctions, preuves immuables |

Vérifications Rapides

- Pouvez-vous montrer les journaux d’accès des 90 derniers jours pour les tables PII/PHI ?

- Le chiffrement est-il activé pour tous les ensembles de données réglementés (au repos + TLS) ?

- Avez-vous des preuves de l’application des politiques de suppression/conservation ?

- Les changements de rôles privilégiés sont-ils examinés et validés chaque semaine ?

Où s’applique la conformité : Sources de données communes

Les réglementations sur la conformité des données concernent plusieurs catégories d’informations traitées par les organisations, notamment :

- Données clients : Coordonnées, informations de facturation, historique d’achat

- Dossiers employés : Numéros de sécurité sociale, évaluations de performance, couverture santé

- Systèmes financiers : Transactions, coordonnées bancaires, informations de crédit

- Dossiers médicaux : Informations électroniques de santé protégées (ePHI)

Avec la croissance des volumes de données et de l’infrastructure numérique, appliquer des principes forts de conformité à chaque source de données est crucial pour la continuité légale et opérationnelle.

| Niveau | Exemples | Contrôles |

|---|---|---|

| Public | Brochures marketing | Aucun / somme de contrôle MD5 |

| Interne | Annuaire des employés | MFA, VPN |

| Confidentiel | Email client, factures | Accès basé sur rôle, TLS |

| Restreint | Numéros de SSN, données carte, ePHI | Masquage au niveau champ, clés protégées par HSM |

Fondations de Sécurité de la Conformité

La plupart des cadres de conformité reposent sur des principes fondamentaux de sécurité informatique. Ce ne sont pas des suggestions optionnelles — ce sont des contrôles obligatoires qui réduisent l’exposition aux pertes, vols ou accès non autorisés. Les composants clés incluent :

- Contrôles d’accès : Restreindre l’accès uniquement au personnel autorisé

- Chiffrement : Protéger les données au repos et en transit

- Sauvegardes des données : Assurer la disponibilité en cas de défaillance système

- Audit régulier : Évaluer l’efficacité de la sécurité et identifier les faiblesses

En mettant en œuvre ces contrôles, les entreprises démontrent leur engagement envers la gouvernance des données et gagnent la confiance des régulateurs, clients et partenaires commerciaux.

Exemples Concrets de Conformité des Données

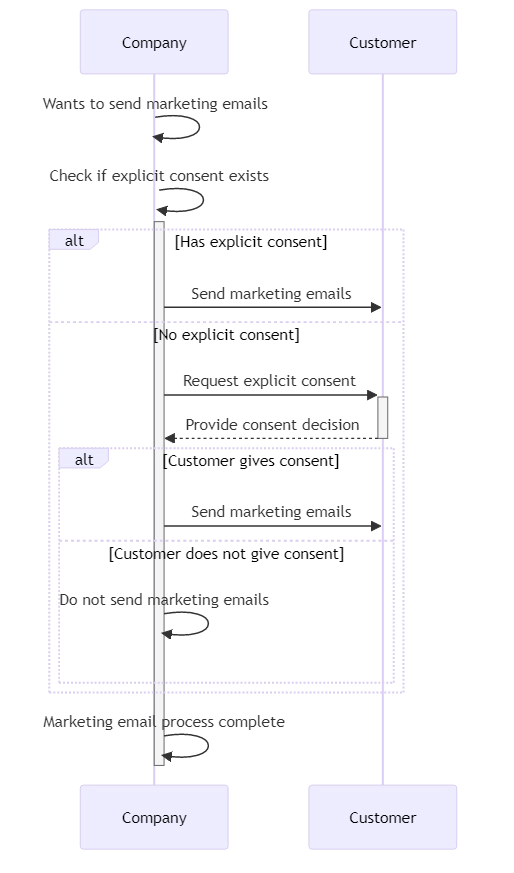

RGPD : Consentement et Droit à l’Effacement

Selon le RGPD, toute organisation traitant les données des résidents de l’UE doit respecter des directives strictes en matière de transparence et de consentement. Par exemple, pour l’envoi d’emails marketing, les entreprises doivent :

- Indiquer clairement quelles données sont collectées et pourquoi

- Obtenir un consentement affirmatif (opt-in)

- Offrir la possibilité de se désabonner et d’effacer les données à tout moment

Le non-respect de ces obligations peut entraîner des amendes significatives et une perte de réputation. Par conséquent, une gestion robuste du consentement est essentielle à la conformité au RGPD.

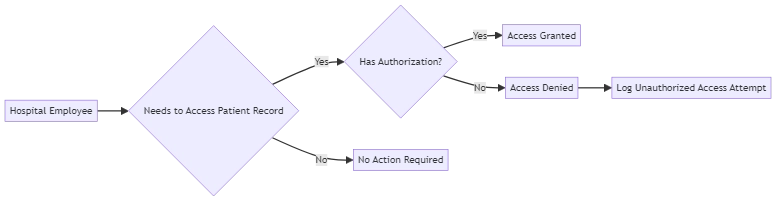

HIPAA : Journalisation des Accès dans le Secteur de la Santé

HIPAA exige une journalisation détaillée de la manière et du moment où les données des patients sont consultées. Les organisations doivent savoir :

- Quel utilisateur a accédé au dossier

- La date et l’heure de l’accès

- Le type d’interaction (ex. consultation, modification, suppression)

Voici un exemple simplifié d’un mécanisme de journalisation PostgreSQL compatible HIPAA :

-- PostgreSQL : Journal d’accès basique style HIPAA

CREATE TABLE ephi_access_log (

id SERIAL PRIMARY KEY,

user_name TEXT,

action TEXT,

accessed_at TIMESTAMP DEFAULT current_timestamp,

table_name TEXT,

query TEXT

);

CREATE OR REPLACE FUNCTION log_access()

RETURNS EVENT_TRIGGER AS $$

BEGIN

INSERT INTO ephi_access_log(user_name, action, table_name, query)

VALUES (

current_user,

tg_tag,

tg_table_name,

current_query()

);

END;

$$ LANGUAGE plpgsql;

Cependant, la journalisation native présente des limites. Une plateforme comme DataSunrise offre des capacités améliorées telles que le suivi au niveau lecture, la détection d’anomalies et l’intégration fluide aux SIEM — s’alignant sur les attentes techniques et réglementaires.

Pourquoi la Conformité des Données Va au-delà des Amendes

La conformité est souvent présentée sous l’angle des sanctions, mais son véritable impact commercial est plus profond. Une conformité solide réduit les temps de réponse aux violations, construit la confiance client et ouvre la voie à des partenariats avec des secteurs réglementés. Les organisations conformes au RGPD, HIPAA et PCI DSS ne protègent pas seulement les informations sensibles — elles prouvent leur fiabilité auprès des auditeurs, clients et régulateurs. Sur les marchés compétitifs, être capable de fournir des preuves propres et prêtes pour l’audit peut faire la différence entre gagner des contrats et être disqualifié lors des appels d’offres.

Défis de la Conformité des Données

La conformité des données n’est pas sans défis. Les organisations font souvent face à :

- Réglementations évolutives : Suivre les modifications des lois sur la protection des données telles que le RGPD ou HIPAA.

- Volume de données : Gérer des quantités croissantes de données sensibles sur des plateformes diverses.

- Conscience des employés : Assurer que les employés comprennent l’importance de la sécurité et de la confidentialité des données.

- Fatigue liée à la conformité : Concilier les efforts de conformité avec les opérations commerciales quotidiennes.

Répondre à ces défis nécessite non seulement le respect des réglementations mais aussi une approche proactive utilisant les bons outils et politiques pour atténuer les risques. Les recherches de l’Enquête Globale sur la Conformité de PwC montrent régulièrement que les organisations de tous secteurs rencontrent ces mêmes défis, soulignant leur caractère universel en matière de protection des données.

Cartographie des Réglementations sur la Conformité des Données vers les Mesures de Protection

Chaque cadre met l’accent sur la responsabilité, la traçabilité et la gestion sécurisée des informations sensibles. Le tableau ci-dessous montre comment les réglementations sur la conformité des données se traduisent en mesures techniques :

| Cadre | Exigence Clé | Mesure Technique |

|---|---|---|

| RGPD | Droits des personnes, traitement légal, notification de violation | Contrôles d’accès, chiffrement, paquets de preuves prêts pour audit |

| HIPAA | Contrôles d’audit, intégrité PHI, traçabilité des accès | Pistes d’audit, détection d’anomalies, journaux anti-altération |

| PCI DSS | Associer actions à utilisateurs authentifiés, protéger les données de titulaires de carte | Masquage au niveau champ, journalisation des sessions, accès basé sur rôle |

| SOX | Intégrité des enregistrements financiers, journalisation des activités privilégiées | Surveillance de l’escalade des rôles, stockage immuable des logs |

En alignant les mesures de protection sur les obligations réglementaires, DataSunrise simplifie les audits de conformité, réduit les charges manuelles et renforce la posture globale de sécurité.

Exemples de Journalisation Natives pour la Conformité

Chaque cadre de conformité attend des organisations qu’elles démontrent la responsabilité des utilisateurs et l’intégrité des audits. La plupart des bases de données offrent des hooks basiques, mais chacun fonctionne différemment. Voici deux approches natives courantes :

SQL Server : Audit pour PCI DSS & SOX

-- Créer un audit serveur

CREATE SERVER AUDIT PCI_Audit

TO FILE (FILEPATH = 'C:\SQLAudits\', MAXSIZE = 1 GB, MAX_ROLLOVER_FILES = 10);

ALTER SERVER AUDIT PCI_Audit WITH (STATE = ON);

-- Capturer l’activité dans le schéma FinanceDB

CREATE DATABASE AUDIT SPECIFICATION PCI_DB_Audit

FOR SERVER AUDIT PCI_Audit

ADD (SELECT, INSERT, UPDATE, DELETE ON SCHEMA::FinanceDB BY PUBLIC),

ADD (SCHEMA_OBJECT_CHANGE_GROUP);

ALTER DATABASE AUDIT SPECIFICATION PCI_DB_Audit WITH (STATE = ON);

-- Examiner les entrées d’audit récentes

SELECT event_time, server_principal_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -2, GETDATE());

MySQL : Journaux JSON d’Audit Entreprise

-- Activer le plugin d’audit

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Enregistrer toutes les activités (scope sur les tables en production)

SET PERSIST audit_log_policy = ALL;

SET PERSIST audit_log_format = JSON;

-- Visualiser les journaux

tail -f /var/lib/mysql/audit.log

La journalisation native peut prouver l’historique des accès mais nécessite une lourde personnalisation pour répondre aux normes de reporting RGPD ou HIPAA. C’est là que les plateformes d’automatisation interviennent.

Garantir l’Intégrité des Journaux d’Audit

Pour la conformité, il ne suffit pas de collecter les données d’audit — il faut prouver qu’elles n’ont pas été modifiées. Une technique courante consiste à chaîner des condensats cryptographiques (hashes) à travers les lignes dans PostgreSQL :

-- Nécessite pgcrypto

CREATE EXTENSION IF NOT EXISTS pgcrypto;

CREATE TABLE audit_events (

id BIGSERIAL PRIMARY KEY,

actor TEXT,

action TEXT,

ts TIMESTAMPTZ DEFAULT now(),

prev_hash BYTEA,

row_hash BYTEA

);

CREATE OR REPLACE FUNCTION audit_events_chain()

RETURNS TRIGGER AS $$

DECLARE v_prev BYTEA;

BEGIN

SELECT row_hash INTO v_prev FROM audit_events ORDER BY id DESC LIMIT 1;

NEW.prev_hash := v_prev;

NEW.row_hash := digest(

coalesce(NEW.actor,'') || '|' || coalesce(NEW.action,'') || '|' || NEW.ts::text || '|' || encode(coalesce(NEW.prev_hash,'\x'),'hex'),

'sha256'

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_chain

BEFORE INSERT ON audit_events

FOR EACH ROW EXECUTE FUNCTION audit_events_chain();

Exécutez une requête de vérification pour vérifier que chaque prev_hash correspond à l’enregistrement précédent. Toute discordance signale une modification — supportant les exigences d’intégrité SOX et RGPD.

Amende Maximale RGPD

20 M€

ou 4 % du chiffre d’affaires mondial

HIPAA Niveau 4

1,9 M$

par violation, plafond annuel

PCI DSS

500 K$

par incident + pénalité

Contrôle Hebdomadaire de la Santé de la Conformité

Tâches base de données

- Vérifier les sauvegardes complétées & tester la restauration

- Faire tourner les identifiants administrateur si âgés de plus de 90 jours

- Examiner les tendances d’échecs de connexion dans le SIEM

Couche applicative

- Lancer un scan de vulnérabilités des dépendances (ex. Snyk)

- Confirmer les alertes d’expiration des certificats TLS < 30 jours

Sensibilisation des utilisateurs

- Envoyer un email d’entraînement phishing de 60 secondes

- Publier un conseil de sécurité hebdomadaire sur l’intranet

Résultats de la Conformité Qui Comptent

| Résultat | Sans Automatisation | Avec DataSunrise |

|---|---|---|

| Préparation à l’Audit | Collecte manuelle des preuves (semaines) | Rapports préconstruits (heures) |

| Détection des Violations | Réactive, post-incident | Alertes en temps réel & détection d’anomalies |

| Risque Réglementaire | Exposition élevée aux amendes | Contrôles alignés RGPD, HIPAA, PCI DSS |

Cas d’Utilisation par Secteur

- Finance : Logs compatibles SOX et protection PCI DSS des paiements

- Santé : Traçabilité complète des PHI pour audits HIPAA

- SaaS/Cloud : Surveillance multi-locataire pour responsabilité RGPD

- Gouvernement : Journaux anti-altération pour soutenir la transparence

Automatisation : Un Avantage Stratégique en Conformité

La gestion manuelle de la conformité conduit souvent à des retards, des angles morts et une application incohérente. C’est pourquoi les organisations prospectives adoptent de plus en plus des plateformes d’automatisation comme DataSunrise pour appliquer les politiques, détecter les anomalies et générer des rapports de conformité en temps réel. En intégrant l’automatisation de la conformité dans les opérations quotidiennes, les entreprises réduisent les coûts, accélèrent les audits et garantissent l’adhésion aux politiques à grande échelle — même lorsque les environnements de données deviennent plus complexes.

# datasunrise_report.yml — paquet de preuves ISO 27001 hebdomadaire

report:

title: "Revue des Journaux d’Audit Annex A.12 ISO 27001"

schedule: "0 3 * * 1" # Lundi à 03:00 UTC

include:

- failed_logins

- privilege_escalations

- data_export > 10k rows

deliver_via:

email:

to: [email protected]

attach: PDF

Déposez ce fichier dans /opt/datasunrise/reports/ ; la plateforme planifie automatiquement la génération.

Échelle de la Conformité des Données avec une Architecture Pilotée par Politique

La conformité de niveau entreprise ne se limite pas au chiffrement ou à la journalisation — il s’agit d’aligner les contrôles sur des politiques claires et applicables. Les programmes de conformité les plus efficaces utilisent des architectures pilotées par politique qui relient la réglementation à des mesures techniques spécifiques et des règles comportementales.

- Politiques de Classification des Données : Identifier et marquer les données PII, PHI et financières à l’aide d’outils de découverte automatisés. Appliquer masquage, alertes ou chiffrement selon le niveau de sensibilité et le rôle utilisateur.

- Politiques de Conservation : Définir des règles temporelles par réglementation (ex. 7 ans pour SOX, 1 an pour PCI DSS) pour contrôler quand les données peuvent être purgées ou archivées. Assurer l’application de ces politiques au niveau du stockage.

- Politiques de Contrôle d’Accès : Utiliser des principes zéro confiance pour restreindre l’accès par plage IP, rôle ou score de risque. Surveiller et enregistrer les écarts avec la politique grâce à des alertes contextuelles envoyées aux plateformes SIEM.

- Politiques d’Audit : Générer des rapports d’audit programmés et ciblés pour RGPD, HIPAA, ISO 27001, et plus. Des plateformes comme DataSunrise permettent aux équipes de définir des règles de politique en YAML ou via interface graphique et de les appliquer dans des environnements multi-cloud.

En adoptant la politique en tant que code, les organisations créent une base flexible pour étendre la conformité à travers équipes, régions et stacks technologiques — sans dépendre de checklists manuelles fragiles ou d’outils cloisonnés.

FAQ sur la Conformité des Données

Combien de temps devons-nous conserver les journaux d’audit ?

Alignez-vous sur votre cadre le plus strict : SOX peut exiger une conservation jusqu’à 7 ans ; PCI DSS attend généralement environ 12 mois. Définissez et appliquez des politiques propres à chaque ensemble de données, avec stockage immuable si nécessaire.

Avons-nous besoin d’un Délégué à la Protection des Données (DPD) ?

Le RGPD exige un DPD pour une surveillance à grande échelle ou le traitement de données de catégories spéciales. Sinon, nommez un responsable et documentez ses responsabilités pour démontrer la préparation à la conformité.

Que signifie la conformité des données ?

La conformité des données signifie respecter les lois et règlements qui gouvernent la collecte, le traitement, le stockage et le partage des données sensibles. Elle garantit la protection des informations personnelles et financières contre les abus ou expositions.

Quelles sont les réglementations les plus courantes ?

Les cadres largement appliqués comprennent le RGPD (confidentialité des données UE), HIPAA (données de santé US), et PCI DSS (sécurité des cartes de paiement). De nombreuses organisations sont soumises à plusieurs cadres.

Quelles sources de données sont concernées par les règles de conformité ?

Dossiers clients, fichiers RH des employés, données médicales et transactions financières sont souvent réglementés. Les journaux, sauvegardes et ensembles de données dérivés peuvent aussi être concernés s’ils contiennent des champs sensibles.

Comment les organisations prouvent-elles leur conformité ?

- Maintenir des journaux d’audit et des enregistrements d’accès avec des vérifications d’intégrité.

- Appliquer des contrôles d’accès, chiffrement et politiques de masquage.

- Produire des rapports de preuves pour les régulateurs et auditeurs.

- Démontrer les pratiques de conservation, suppression et consentement.

Quels outils facilitent la conformité ?

Des plateformes comme DataSunrise automatisent la découverte des données sensibles, l’audit centralisé, les alertes en temps réel et les rapports de conformité, réduisant ainsi les efforts manuels et les risques d’audit.

L’Avenir de la Conformité des Données

La conformité des données n’est plus statique. Les tendances émergentes redéfinissent la manière dont les organisations protègent les données sensibles :

- Audit assisté par IA : Le machine learning détecte les anomalies dans le comportement utilisateur et génère automatiquement des preuves de conformité.

- Contrôles continus : Les politiques codifiées permettent une application en temps réel à travers les environnements multi-cloud et hybrides.

- Accès aux données zéro confiance : Chaque requête, appel API et connexion est vérifié contextuellement, limitant l’exposition aux menaces internes.

- Stockages immuables de preuves : Les journaux sécurisés par blockchain ou chaînes de hachage garantissent l’intégrité des enregistrements pour les régulateurs.

Les entreprises visionnaires adoptent ces méthodes non seulement pour éviter des sanctions mais aussi pour prouver leur résilience et leur fiabilité sur des marchés compétitifs.

Conclusion

Les normes mondiales de protection des données telles que le RGPD, HIPAA et le PCI DSS définissent la base d’une gestion responsable des données à travers les industries. Ces cadres favorisent la transparence, réduisent les risques opérationnels et réputationnels, et assurent que les informations personnelles et sensibles sont traitées de manière éthique et sécurisée. Pour les organisations modernes, notamment celles opérant dans des secteurs régulés ou compétitifs, maintenir la conformité n’est plus une simple obligation légale — c’est un facteur différenciateur stratégique qui renforce la confiance des clients et soutient une croissance durable des affaires.

Toutefois, la conformité est une cible mouvante. Les environnements réglementaires évoluent, les menaces se sophistiquent et la supervision manuelle ne peut plus suivre le rythme. Cela rend l’automatisation et l’application intelligente des politiques indispensables. Avec DataSunrise, les organisations peuvent simplifier et automatiser chaque étape du processus de conformité — de l’audit continu à la gestion proactive des politiques, jusqu’à la génération de rapports détaillés prêts pour l’audit en temps réel. La plateforme offre une visibilité et un contrôle unifiés à travers des environnements hybrides et multi-cloud tout en assurant un fonctionnement fluide et ininterrompu.

En intégrant la conformité directement dans les flux de travail quotidiens des bases de données, les entreprises peuvent détecter rapidement les anomalies, répondre efficacement aux risques et présenter des preuves vérifiables de responsabilité aux régulateurs et parties prenantes. Cette approche proactive minimise non seulement la probabilité de violations et de sanctions, mais améliore également la résilience organisationnelle et l’intégrité de la marque dans un environnement réglementaire dynamique. Faites le pas vers une conformité intelligente — réservez une démo en direct pour découvrir comment DataSunrise automatise et simplifie la conformité dès le départ.