Surveillance de l’Activité des Bases de Données

À mesure que les organisations évoluent de plus en plus dans des environnements multi-cloud et hybrides, négliger l’activité des bases de données n’est plus une option. La Surveillance de l’Activité des Bases de Données (DAM) offre une visibilité continue et en temps réel sur les connexions des utilisateurs, les requêtes exécutées, les modifications de schéma et les schémas d’accès aux données. Cette visibilité permet aux équipes de sécurité et de conformité de détecter précocement les comportements anormaux, d’appliquer des politiques de contrôle d’accès, de prévenir les menaces internes et de maintenir le respect des normes réglementaires — le tout sans perturber le fonctionnement normal des bases de données.

DataSunrise étend la puissance de la DAM en offrant une surveillance centralisée à travers les infrastructures locales, cloud et hybrides. Grâce à des règles personnalisables, des analyses comportementales avancées et une intégration avec les plateformes SIEM et SOAR, il unifie les outils natifs fragmentés en une couche de sécurité unique et cohérente. Cela permet aux organisations de corréler les événements entre plusieurs environnements, de réagir plus rapidement aux incidents et de maintenir une performance optimale des bases tout en assurant une gouvernance forte et une préparation à l’audit.

Qu’est-ce que la Surveillance de l’Activité des Bases de Données ?

La Surveillance de l’Activité des Bases de Données (DAM) fournit une supervision continue de toutes les opérations au sein d’une base de données. À l’image d’une caméra de surveillance, elle enregistre chaque requête et modification, identifie les actions inhabituelles ou potentiellement nuisibles, et conserve un registre d’audit complet. La DAM joue un rôle crucial à la fois dans la prévention et l’atténuation des incidents au moment où ils se produisent, ainsi que dans la réalisation d’une analyse médico-légale exhaustive et fiable par la suite.

Pourquoi la surveillance est importante

Une plateforme DAM moderne permet aux organisations de :

- Identifier les accès non autorisés ou les tentatives d’exfiltration de données

- Respecter les exigences réglementaires pour le RGPD, HIPAA, PCI DSS, et SOX

- Résoudre les problèmes de performance grâce à une meilleure visibilité sur les requêtes

- Comprendre le comportement des utilisateurs à travers leurs schémas d’accès

Fonctionnalités clés des solutions DAM

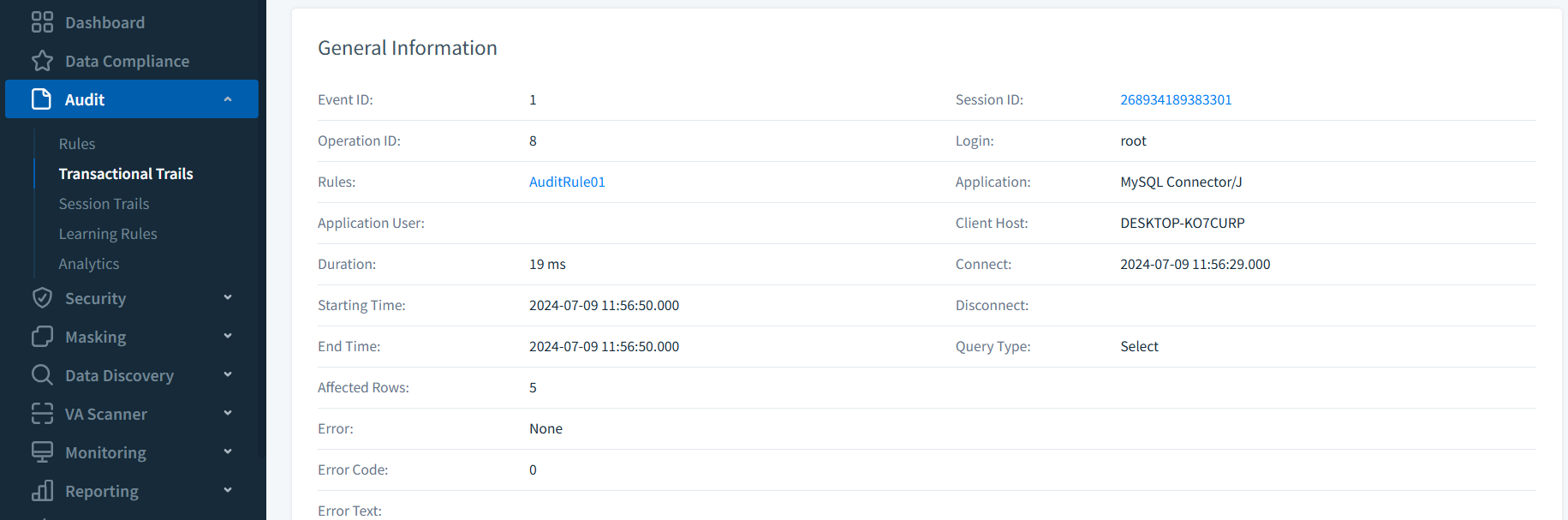

1. Enregistrement des requêtes en temps réel

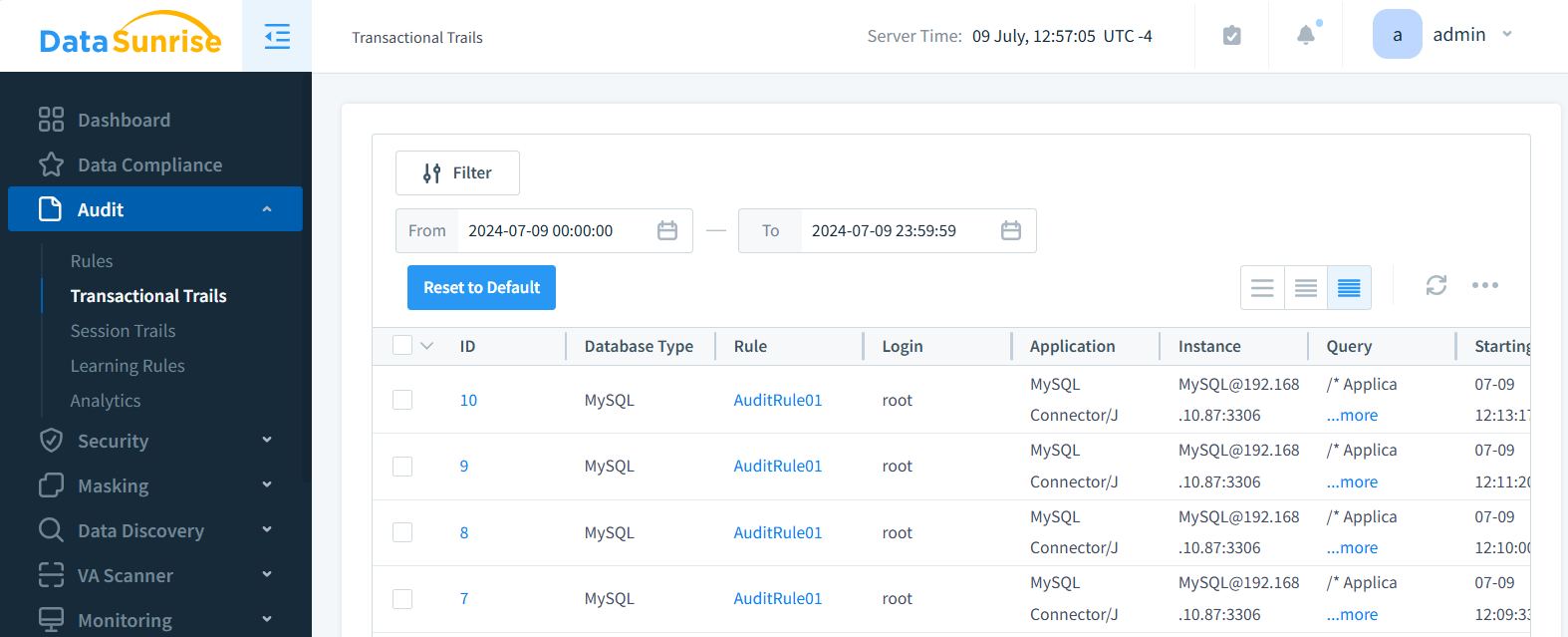

Les outils de premier plan capturent les instructions SQL, les opérations DML, les modifications de schéma, ainsi que les événements d’authentification. Transactional Trails de DataSunrise enregistre les instructions SELECT avec horodatage, métadonnées de session et taille des réponses.

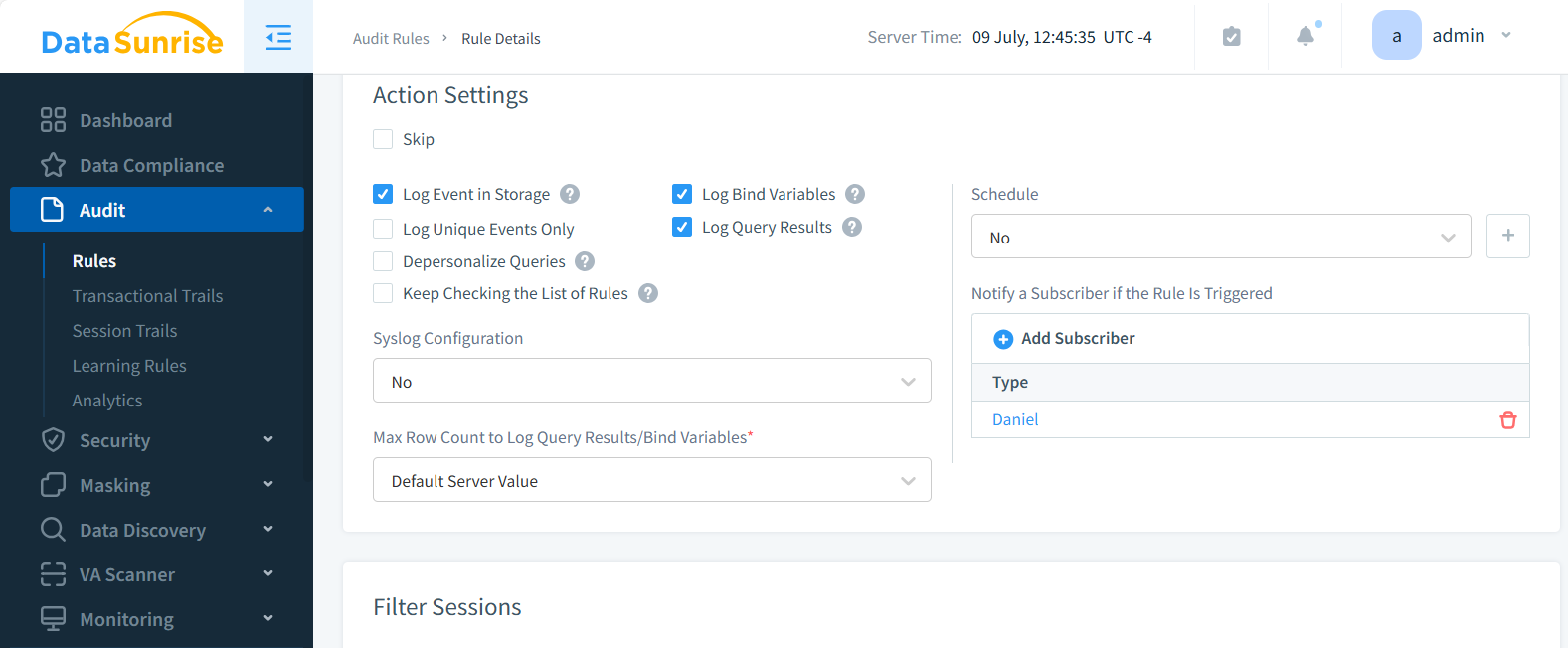

2. Alertes personnalisées et notifications

Quand des politiques sont enfreintes ou que des anomalies apparaissent, les mécanismes d’alerte prennent le relais. DataSunrise supporte les intégrations Slack, email et SIEM pour la gestion des incidents.

Exemple : Alerte en temps réel via PostgreSQL + Webhook (DIY basique)

Pour les équipes fonctionnant sans plateforme DAM dédiée, il est possible de créer des alertes basiques en temps réel à l’aide de triggers PostgreSQL et de webhooks externes. Voici un exemple simplifié :

-- Créer une fonction pour notifier via un webhook externe

CREATE OR REPLACE FUNCTION notify_via_webhook()

RETURNS TRIGGER AS $$

DECLARE

payload JSON;

url TEXT := 'https://your-alert-endpoint.example.com/webhook';

BEGIN

payload := json_build_object(

'event_time', current_timestamp,

'user', current_user,

'action', TG_OP,

'table', TG_TABLE_NAME,

'data', row_to_json(NEW)

);

-- Envoyer le payload via pg_notify ou un script externe (pseudo)

PERFORM pg_notify('webhook_channel', payload::TEXT);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

-- Attacher aux opérations sensibles

CREATE TRIGGER alert_on_change

AFTER INSERT OR UPDATE OR DELETE ON sensitive_data

FOR EACH ROW EXECUTE FUNCTION notify_via_webhook();

Cette approche manuelle nécessite un script complémentaire hors base pour consommer l’événement pg_notify et le transmettre à un système de webhook ou d’alerte. Bien que fonctionnelle dans des petits environnements, des plateformes comme DataSunrise simplifient cela en supportant la redirection native des alertes vers Slack, SIEM et email — sans scripts personnalisés ni sondages.

3. Pistes d’audit persistantes

Les journaux d’audit doivent être conservés pour répondre aux cadres de conformité et aux exigences d’investigation. Voici un exemple de trigger PostgreSQL qui enregistre l’activité utilisateur :

-- PostgreSQL : Exemple de journal d’audit basé sur un trigger

CREATE TABLE user_activity_log (

id SERIAL PRIMARY KEY,

event_time TIMESTAMP DEFAULT current_timestamp,

username TEXT,

action TEXT,

table_accessed TEXT,

old_data JSONB,

new_data JSONB

);

CREATE OR REPLACE FUNCTION log_user_activity()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO user_activity_log(username, action, table_accessed, old_data, new_data)

VALUES (

current_user,

TG_OP,

TG_TABLE_NAME,

row_to_json(OLD),

row_to_json(NEW)

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER audit_sensitive_table

AFTER INSERT OR UPDATE OR DELETE ON customer_data

FOR EACH ROW EXECUTE FUNCTION log_user_activity();

Bien qu’utile dans des environnements réduits, cette méthode manque de scalabilité et de gestion centralisée. DataSunrise améliore cela en agrégeant les logs à travers les plateformes avec filtrage structuré et accès basé sur les rôles.

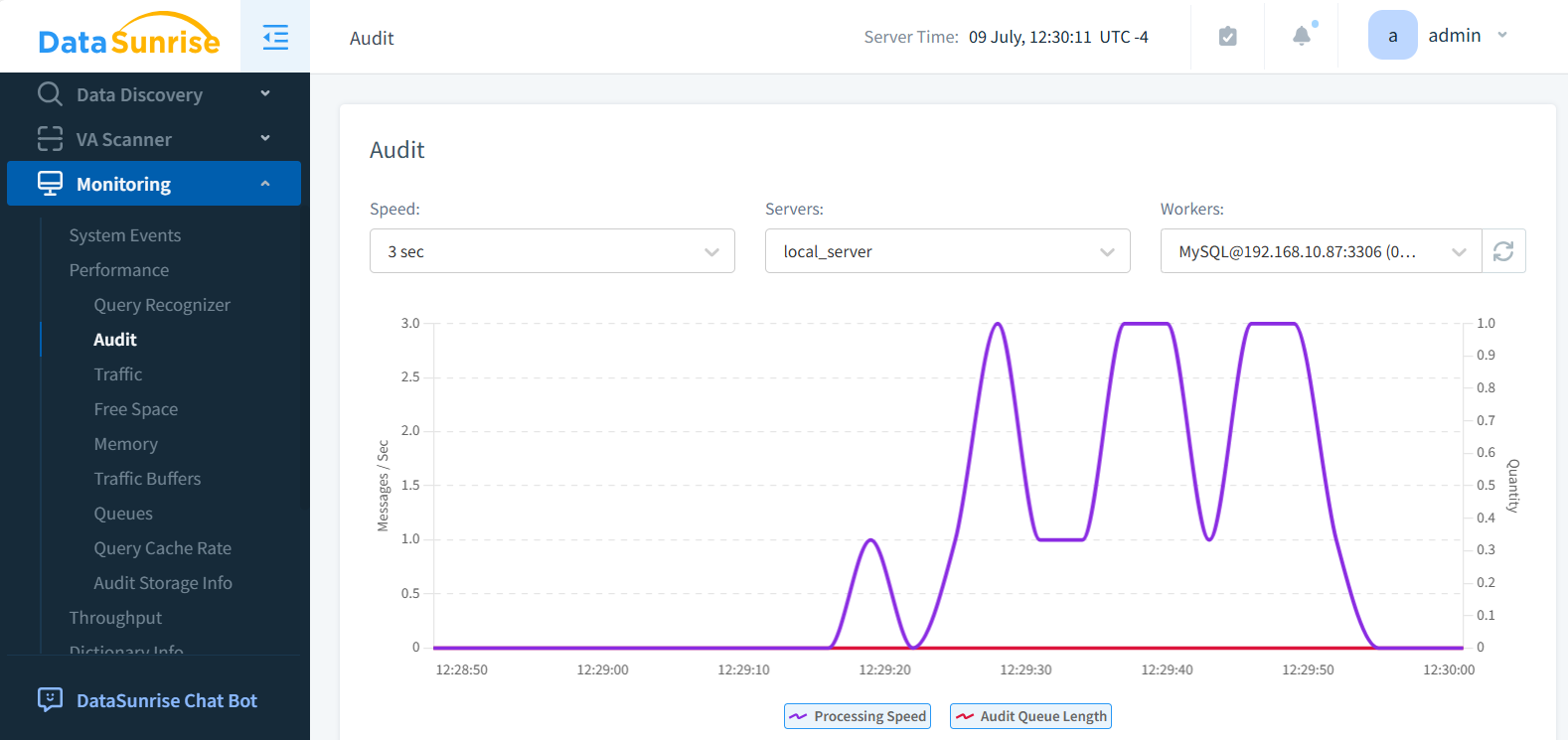

4. Surveillance de la performance

Au-delà du contrôle d’accès, la DAM aide les équipes à identifier les requêtes SQL inefficaces et les processus gourmands en ressources. En mode proxy, DataSunrise analyse la performance sans introduire de latence majeure.

- Identification des transactions longues et des problèmes de verrouillage – le système détecte les opérations lentes, les transactions concurrentes et les requêtes bloquantes pouvant réduire le débit de la base.

- Analyse de la répartition de la charge entre utilisateurs et applications – DataSunrise met en lumière quels services ou comptes génèrent la charge la plus lourde, aidant à optimiser l’utilisation des ressources.

- Détection des anomalies de consommation de ressources – le moteur de surveillance identifie les pics soudains de CPU, mémoire ou I/O, permettant d’éviter toute dégradation de performance avant impact sur les opérations.

5. Intégration avec SIEM et conformité

Les environnements d’entreprise requièrent une visibilité à l’échelle de la pile complète. Les outils DAM comme DataSunrise supportent le transfert des logs vers les systèmes SIEM et fournissent des API pour automatiser la conformité.

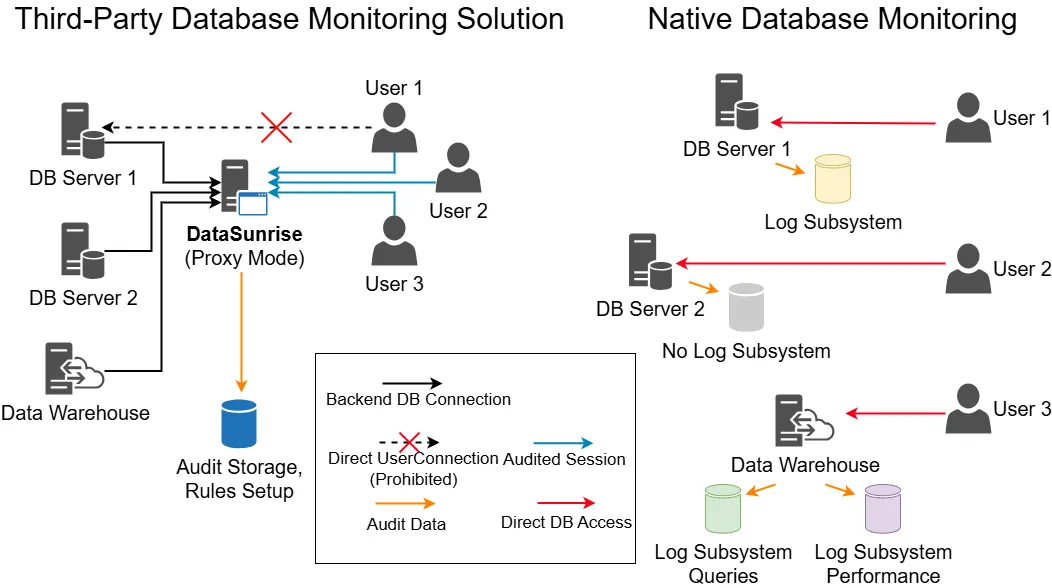

Surveillance Intégrée vs Tierce Partie : Comparaison des Fonctionnalités

Pour illustrer la différence, comparons les outils natifs — prenant PostgreSQL et MongoDB en exemple — à une plateforme tierce consolidée comme DataSunrise. Alors que la journalisation intégrée offre un point de départ, elle reste limitée en visibilité centralisée, attribution utilisateur et automatisation de la conformité.

| Fonctionnalité | Natif (PostgreSQL/MongoDB) | Tierce Partie (DataSunrise) |

|---|---|---|

| Alertes en temps réel | Scripting manuel (triggers + NOTIFY) | Intégration native Slack, SIEM, Email |

| Journaux centralisés | Logs dispersés, par nœud | Piste d’audit unifiée et interrogeable |

| Analyse du comportement utilisateur | Contexte de session limité | Suivi comportemental contextualisé |

| Gestion des règles | Scripts personnalisés uniquement | Moteur de politiques piloté par GUI |

| Soutien à la conformité | Logs basiques, exportations manuelles | Rapports & exports prêts pour la régulation |

PostgreSQL supporte par exemple la journalisation d’audit étendue via l’ extension pgAudit, bien que sa configuration soit manuelle et sans alertes natives intégrées. De son côté, le Profiler de base de données intégré de MongoDB fournit un suivi détaillé des opérations, mais ne relie pas automatiquement les actions aux utilisateurs ni ne déclenche d’alertes. Ces outils natifs offrent un bon point de départ, mais manquent de contrôle centralisé, d’évolutivité et de profondeur d’intégration indispensables pour une surveillance de niveau entreprise — des capacités fournies par DataSunrise.

Risques d’opérer sans Surveillance de l’Activité des Bases de Données

Sans solution DAM structurée, des failles de sécurité et de conformité sont inévitables. Les journaux natifs ou scripts ad hoc fournissent rarement l’étendue, la corrélation et la rétention nécessaires aux audits modernes. Les problèmes courants incluent :

- Fuites de données non détectées – Sans alertes centralisées, une activité suspecte peut passer inaperçue pendant des semaines voire des mois.

- Échecs de conformité – Des réglementations comme le RGPD et le HIPAA exigent des journaux d’activité détaillés ; des enregistrements manquants ou incomplets peuvent entraîner des amendes.

- Journaux fragmentés – Les logs par nœud dispersent la piste d’audit, rendant les enquêtes lentes et incomplètes.

- Coûts élevés d’analyse médico-légale – Sans corrélation d’événements, les enquêtes nécessitent une exploration manuelle des logs bruts.

- Angles morts en performance – Sans surveillance au niveau des requêtes, les goulets d’étranglement de ressources et SQL inefficaces restent invisibles.

Des plateformes comme DataSunrise éliminent ces risques en consolidant l’activité dans une source unique, interrogeable, automatisant les alertes et fournissant des rapports de conformité toujours prêts à l’export.

Bonnes Pratiques pour Réussir la Surveillance

- Établir des bases de référence pour les comportements normaux — définir ce que représentent une activité utilisateur, applicative et base de données typique. Des bases exactes aident à différencier les opérations légitimes des véritables anomalies et à réduire les faux positifs.

- Examiner régulièrement les alertes et journaux d’audit — mettre en place un calendrier structuré d’examen (quotidien, hebdomadaire, mensuel) et s’assurer que tous les événements critiques sont escaladés vers les systèmes SIEM/SOAR. Une revue régulière améliore la réactivité aux incidents et facilite la détection des attaques lentes ou à faible bruit.

- Appliquer le principe du moindre privilège et faire respecter la séparation des rôles — s’assurer que administrateurs, développeurs, analystes et ingénieurs support ont des fonctions bien distinctes. Minimiser les accès limite la surface d’attaque et renforce la traçabilité dans les pistes d’audit.

- Utiliser le masquage ou le chiffrement autant que possible (le masquage dynamique aide à réduire le bruit des alertes sur les utilisateurs non privilégiés) — protéger les champs sensibles en temps réel et garantir que seuls les rôles autorisés voient les données brutes. Cela améliore non seulement la sécurité mais facilite également la conformité avec le RGPD, HIPAA, PCI DSS, et autres cadres.

- Ajuster les seuils de détection à mesure que de nouveaux risques émergent — affiner continuellement les règles d’alerte et les niveaux de sensibilité selon l’évolution de l’environnement. Intégrer le renseignement sur les menaces, les nouveaux flux applicatifs ou les comportements utilisateur atypiques pour maintenir une détection efficace et pertinente.

- Intégrer la surveillance aux workflows de réponse aux incidents — garantir que les alertes créent automatiquement des tickets, envoient des notifications ou déclenchent les playbooks SOAR. Cela complète la boucle entre détection et réponse et réduit le temps de confinement.

- Valider périodiquement la précision de la surveillance — réaliser des tests comme des attaques simulées, des usages abusifs d’identifiants ou des exécutions anormales de requêtes pour vérifier que les alertes se déclenchent comme prévu. Cela assure le bon fonctionnement des contrôles et réduit les angles morts.

- Corréler les événements entre plusieurs systèmes — combiner les logs DataSunrise avec les données SIEM, IAM, pare-feu et CloudTrail pour obtenir une visibilité complète. Cette corrélation permet d’identifier des attaques multi-étapes qui paraîtraient inoffensives isolément.

Cas d’Utilisation Pratiques de la Surveillance de l’Activité des Bases de Données

Dans les services financiers, la DAM aide à détecter les transferts inhabituels ou requêtes non autorisées dans les systèmes de paiement, soutenant directement la conformité PCI DSS et SOX. Les établissements de santé l’utilisent pour suivre chaque accès aux dossiers patients, garantissant le respect des audits HIPAA sans ralentir les flux cliniques.

Les agences gouvernementales comptent sur la DAM pour contrôler l’activité des utilisateurs privilégiés, empêchant les menaces internes sur des jeux de données classifiés. Pour les fournisseurs SaaS et cloud, la surveillance joue un rôle clé dans l’application du moindre privilège dans des environnements multi-locataires tout en détectant rapidement toute tentative d’exposition croisée des données.

Les plateformes de e-commerce en bénéficient aussi, en reconnaissant les pics d’échecs de connexion ou de requêtes anormales sur les commandes pouvant signaler des prises de contrôle de compte ou attaques par bourrage d’identifiants. Dans chaque cas, la surveillance de l’activité des bases de données offre à la fois protection en temps réel et visibilité médico-légale.

Conclusion

La Surveillance de l’Activité des Bases de Données (DAM) est un élément central des stratégies modernes de protection des données, fournissant aux organisations une visibilité continue sur chaque action se produisant dans leurs environnements de bases. En suivant et en analysant en temps réel les activités utilisateurs, les schémas d’accès et les événements système, les outils DAM protègent les actifs sensibles contre les accès non autorisés, la manipulation et les menaces internes. Les solutions DAM contemporaines vont au-delà de la simple surveillance passive — exploitant l’analytique comportementale, l’alerte automatisée et les modèles d’apprentissage machine pour détecter les irrégularités avant qu’elles n’évoluent en violations graves de sécurité.

En plus d’améliorer la visibilité et la responsabilité, la DAM simplifie la réponse aux incidents et soutient l’analyse médico-légale grâce au maintien de pistes d’audit immuables pour toutes les opérations en base. Cela permet aux organisations de réagir rapidement aux activités suspectes tout en assurant la conformité avec les principales réglementations de protection des données telles que RGPD, HIPAA, SOX, PCI DSS et la Loi européenne sur l’IA. Conçus pour les environnements hybrides et cloud, les systèmes DAM modernes offrent une protection évolutive et performante via des politiques automatisées, un contrôle granulaire basé sur les rôles et une évaluation adaptative des risques. En définitive, la DAM renforce la gouvernance des données, atténue les menaces et favorise une résilience opérationnelle durable au sein de l’entreprise.