Outils de Masquage des Données pour Percona Server

À mesure que les organisations étendent leur utilisation de Percona Server pour MySQL dans les environnements de production, d’analyse et hors production, la protection des données sensibles devient une exigence structurelle. Les bases de données contiennent souvent dans les mêmes jeux de données des dossiers clients, des identifiants, des attributs financiers et des identifiants personnels. Les développeurs, analystes et services automatisés accèdent quotidiennement à ces données.

Le chiffrement protège les données au repos et en transit. Le masquage des données contrôle ce que les utilisateurs voient lors de l’exécution des requêtes. Il permet aux équipes de travailler avec des structures de données réalistes sans exposer les valeurs confidentielles. Cet article explique comment fonctionnent les techniques de masquage natives dans Percona Server pour MySQL et comment des plateformes centralisées telles que DataSunrise les complètent grâce à une application des politiques et à une conformité réglementaire.

Importance des Outils et Techniques de Masquage des Données

Dans les déploiements réels de Percona Server pour MySQL, les bases de données ont rarement une utilisation unique. Applications de production, traitements analytiques, développeurs, équipes de support et pipelines d’automatisation accèdent souvent aux mêmes données. Alors que les contrôles d’accès définissent qui peut se connecter à la base, ils ne contrôlent pas quelles valeurs les utilisateurs peuvent voir. Cette lacune conduit fréquemment à des incidents d’exposition des données et affaiblit la sécurité globale des données.

C’est là que les outils de masquage des données deviennent essentiels. Le masquage ajoute une couche de visibilité indépendante de la logique applicative. Il permet aux équipes de préserver la structure des tables, les relations et les formats de données tout en cachant les valeurs sensibles. Les exemples courants incluent les adresses email, numéros de téléphone, informations de paiement et informations personnellement identifiables (PII).

Les techniques natives de masquage offrent une protection basique mais reposent sur des constructions SQL statiques. Celles-ci deviennent difficiles à gérer à mesure que les schémas évoluent et que les modes d’accès changent. La logique de masquage manuelle brise souvent la cohérence et augmente le risque opérationnel. Les outils centralisés résolvent ce problème en appliquant les politiques depuis un point de contrôle unique et en intégrant le masquage dans des flux de travail plus larges de sécurité des bases de données.

D’un point de vue conformité, le masquage n’est plus optionnel. Des réglementations telles que le RGPD, HIPAA et PCI DSS exigent des limites strictes à l’exposition des données sensibles. Le masquage aide les organisations à respecter ces exigences en empêchant toute divulgation inutile, même lorsque des équipes partagent des bases de données ou copient des données en environnement hors production. Ces contrôles soutiennent directement des stratégies structurées de conformité des données.

Un masquage efficace réduit les frictions opérationnelles. Les équipes n’ont plus besoin de verrouiller complètement les bases de données. Elles peuvent fournir des jeux de données réalistes pour le développement, l’analyse et les tests. Associé à une application et une supervision centralisées, le masquage fait partie d’un cadre global de surveillance de l’activité des bases de données et de réduction des risques.

En pratique, les outils de masquage déplacent la protection hors des objets SQL isolés. Ils établissent un contrôle architectural qui s’adapte à l’environnement et soutient à la fois la sécurité et l’utilisabilité.

Techniques Natives de Masquage des Données dans Percona Server pour MySQL

Percona Server pour MySQL est entièrement compatible avec les techniques de masquage MySQL et hérite de sa flexibilité. Cependant, le masquage natif n’est pas une fonctionnalité unique intégrée. Il est mis en œuvre via des modèles de conception SQL et des contrôles au niveau des accès.

Masquage avec des Vues

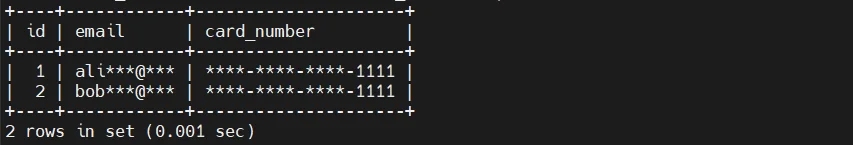

Une des approches natives les plus courantes consiste à utiliser des vues SQL pour exposer des représentations masquées des colonnes sensibles.

Les applications ou utilisateurs ont un accès à la vue plutôt qu’à la table de base. Cette méthode préserve les relations du schéma tout en cachant les valeurs originales.

Masquage avec des Colonnes Générées

Percona Server pour MySQL supporte les colonnes générées, qui peuvent stocker ou calculer des valeurs masquées dérivées des données originales.

ALTER TABLE customers

ADD COLUMN masked_email VARCHAR(255)

GENERATED ALWAYS AS (

CONCAT(

LEFT(email, 2),

'***@***'

)

) STORED;

Cette approche intègre les données masquées directement dans la structure de la table.

Contrôles d’Accès Basés sur les Rôles

Les privilèges natifs MySQL peuvent restreindre l’accès aux colonnes sensibles tout en permettant l’accès aux champs non sensibles.

GRANT SELECT (

id,

created_at

)

ON customers

TO analyst_user;

Bien que cette technique offre une séparation stricte, elle ne masque pas les données — elle les cache intégralement. Elle est donc souvent insuffisante pour les workflows de développement, de test ou de support où une visibilité partielle est requise.

Masquage des Données Centralisé pour Percona Server pour MySQL avec DataSunrise

DataSunrise introduit une couche de sécurité externe qui applique le masquage indépendamment des schémas de base de données et de la logique applicative. Les règles de masquage sont appliquées en temps réel lors du traitement des requêtes, garantissant une protection cohérente sur tous les chemins d’accès.

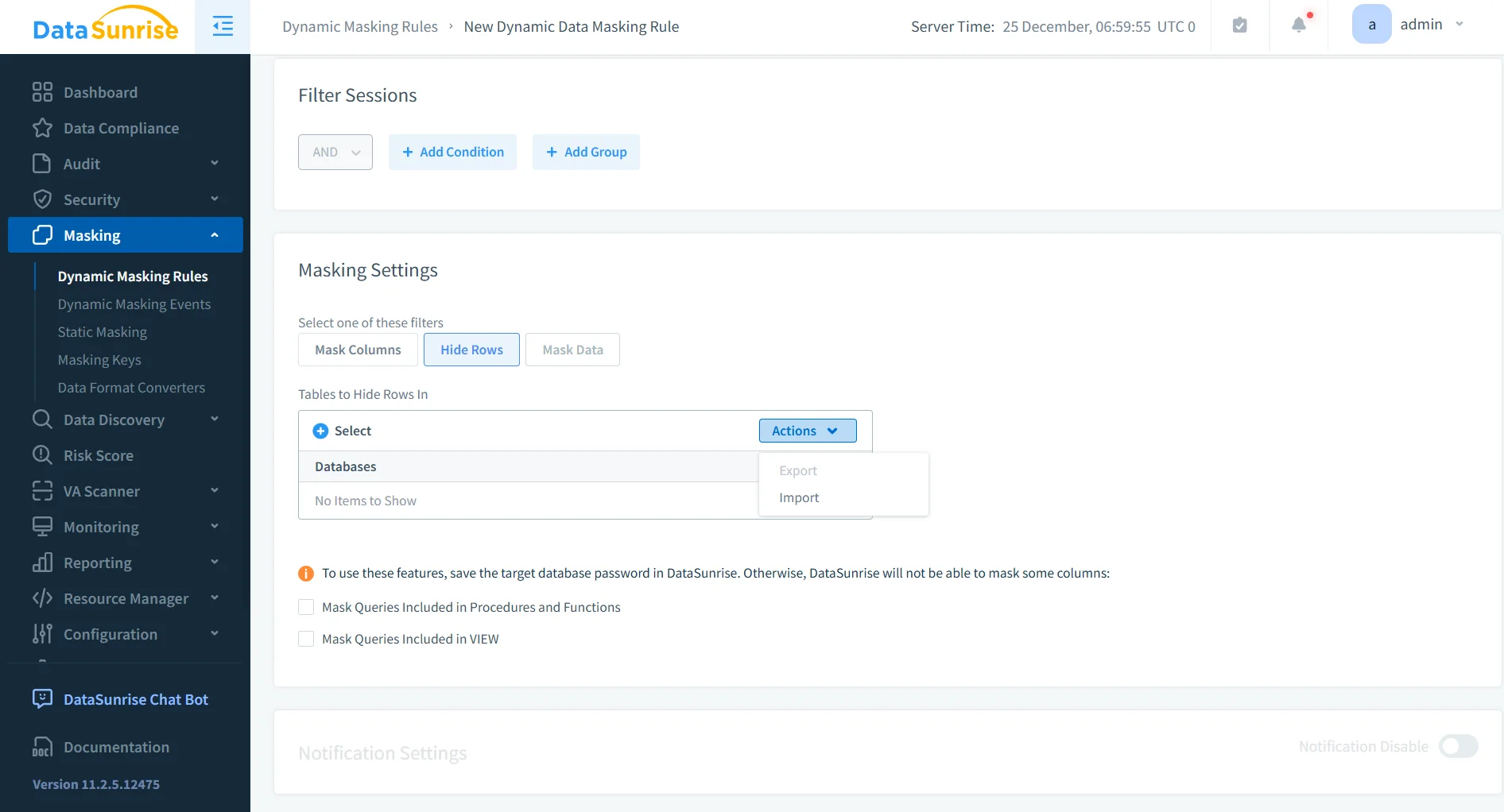

Masquage Dynamique des Données

Le masquage dynamique modifie les résultats des requêtes à l’exécution, sans altérer les données sous-jacentes. Une même colonne peut être affichée différemment selon le contexte d’exécution, permettant de protéger les valeurs sensibles tout en conservant la structure de la base et le fonctionnement des applications.

Les décisions de masquage sont évaluées dynamiquement selon des critères tels que l’utilisateur de la base, l’application cliente émettant la requête, la méthode d’accès utilisée, l’heure de l’accès et la structure de la requête exécutée. Cette approche permet aux équipes de maintenir un jeu de données unique et faisant foi, tout en appliquant des règles de visibilité fines qui s’adaptent aux usages réels plutôt qu’aux permissions statiques.

Masquage Statique et In Situ

Pour les environnements hors production, DataSunrise supporte des techniques de transformation irréversibles conçues pour éliminer totalement les risques d’exposition. Le masquage statique génère une copie masquée distincte du jeu de données original, adaptée aux workflows de développement, test et analyse qui exigent des structures réalistes sans accès aux valeurs réelles.

Le masquage in situ applique des transformations irréversibles directement sur les tables sources. Cette méthode est couramment utilisée lorsque les données originales doivent être supprimées ou anonymisées définitivement, comme lors de déchargements de données, du partage avec des tiers ou de processus correctifs réglementaires. Dans les deux cas, les valeurs masquées ne peuvent pas être restaurées, assurant que les informations sensibles ne sont plus présentes dans l’environnement.

- Le masquage statique préserve les structures de tables, relations, index et formats de données tout en remplaçant les valeurs sensibles par des équivalents masqués.

- Le masquage in situ transforme de façon permanente les données sensibles à l’intérieur des tables existantes, supprimant les valeurs originales au niveau source.

- Les deux approches empêchent par conception la ré-identification des données, les rendant adaptées aux scénarios de conformité stricte et de partage des données.

- Les opérations de masquage peuvent être exécutées de façon sélective sur des schémas, tables ou colonnes spécifiques pour correspondre aux exigences opérationnelles et réglementaires.

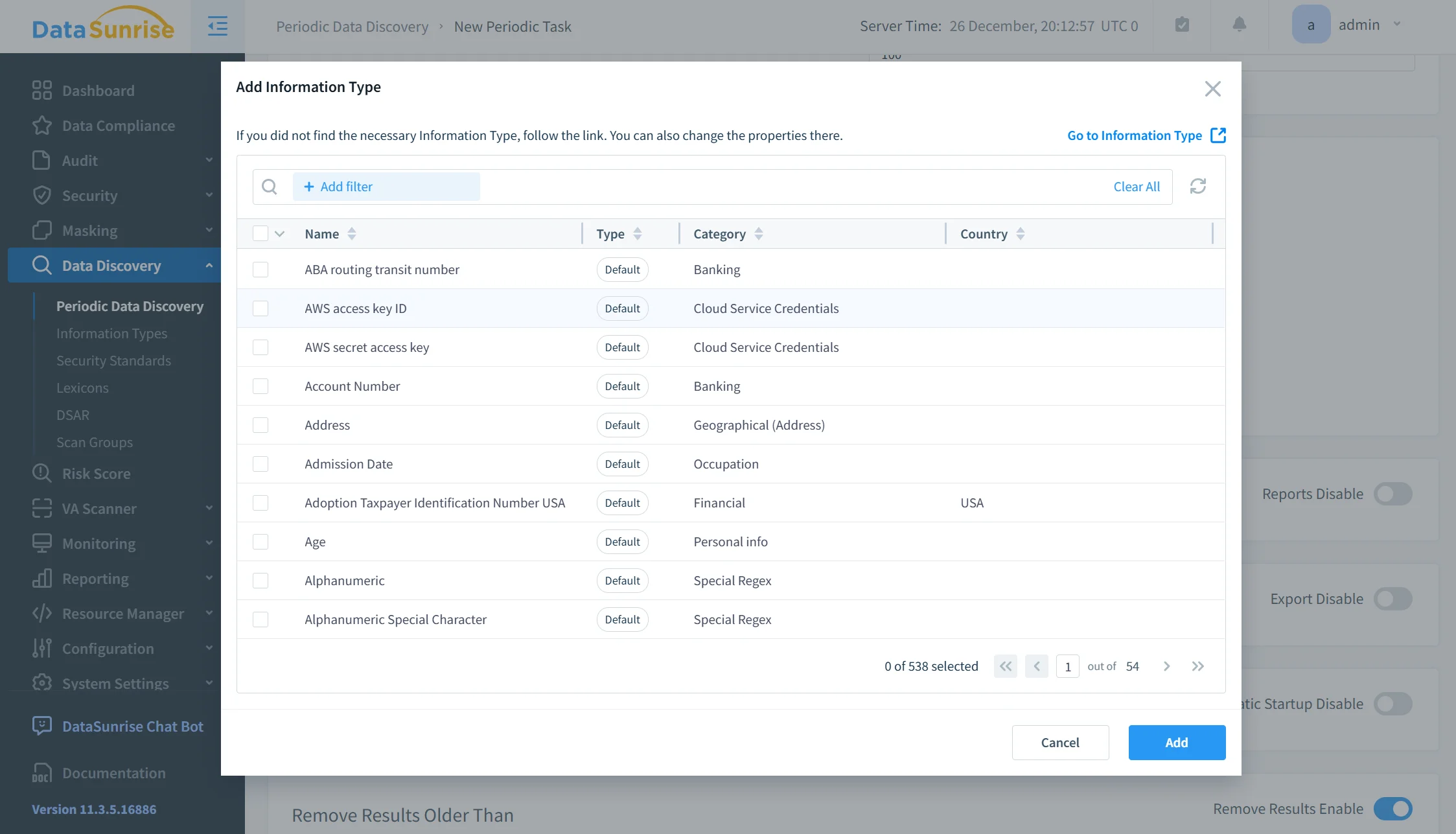

Découverte des Données Sensibles

Avant d’appliquer les règles de masquage, DataSunrise peut découvrir automatiquement les données sensibles dans les schémas de la base. Cette découverte se base sur l’inspection du contenu plutôt que sur les noms d’objets ou conventions de schéma, ce qui permet de détecter les données personnelles, attributs financiers, identifiants et autres éléments sensibles, même dans des bases peu documentées ou à structure incohérente.

Une fois détectés, les éléments de données sensibles peuvent être directement associés aux politiques de masquage. Cela réduit considérablement l’effort de configuration manuelle et aide à garantir une couverture de protection cohérente sur des environnements Percona Server pour MySQL vastes et en évolution.

Impact Métier du Masquage Centralisé

| Domaine Métier | Impact Opérationnel |

|---|---|

| Risque d’Exposition des Données | Le masquage centralisé réduit significativement le risque d’exposition des données sensibles dans les environnements partagés, hors production et entre équipes en appliquant des contrôles de visibilité cohérents. |

| Provisionnement de Jeux de Données | Les jeux de données masqués peuvent être générés et diffusés plus rapidement, éliminant les retards causés par la désinfection manuelle et les processus d’approbation. |

| Consistance des Politiques | Les règles de masquage sont appliquées uniformément entre équipes, applications et méthodes d’accès, évitant les dérives de configuration et les exceptions ad hoc. |

| Audit et Conformité | Le masquage simplifie la préparation aux audits en assurant une protection par défaut des données sensibles, réduisant le périmètre des validations de conformité et la collecte de preuves. |

| Complexité Opérationnelle | Le masquage centralisé réduit la dépendance à la logique SQL personnalisée, aux contournements spécifiques à la base et aux implémentations de masquage au niveau applicatif. |

Conclusion

Percona Server pour MySQL permet aux équipes d’implémenter le masquage des données via des techniques SQL natives telles que les vues, les colonnes générées et les contrôles d’accès. Ces méthodes fonctionnent bien dans des environnements petits et contrôlés où les équipes peuvent appliquer les règles manuellement. Cependant, leur efficacité diminue lorsque plusieurs équipes et workflows réutilisent les mêmes bases de données.

Les organisations ayant besoin de gouvernance évolutive, de protection dynamique et de workflows prêts pour l’audit s’appuient sur des plateformes centralisées telles que DataSunrise. En combinant le masquage dynamique des données avec la découverte automatique des données sensibles, les équipes peuvent appliquer les politiques de masquage de manière cohérente à travers les environnements. Cette approche évite d’intégrer la logique de masquage dans les schémas de base ou le code applicatif.

Le masquage centralisé s’intègre naturellement dans des stratégies plus larges de sécurité des bases de données et soutient une conformité continue aux exigences réglementaires en matière de données. Lorsqu’il est combiné avec la surveillance de l’activité des bases de données, il fait partie d’un cadre unifié de contrôle plutôt que d’une mesure isolée.

En conséquence, la protection des données sensibles cesse d’être une réflexion après coup pour devenir un élément architectural fondamental des déploiements sécurisés de Percona Server pour MySQL.