Les entreprises de cybersécurité IA de premier plan

L’IA générative transforme la cybersécurité – non seulement en introduisant de nouvelles menaces, mais aussi en offrant une protection sophistiquée. Alors que la surface d’attaque s’étend et que la confidentialité des données devient incontournable, les outils pilotés par l’IA offrent une rapidité et une intelligence inégalées pour la détection, la prévention et la conformité. Dans cet article, nous explorons les principales entreprises de cybersécurité IA redéfinissant la protection en temps réel grâce à des technologies telles que le masquage dynamique, la découverte automatisée et l’automatisation de la conformité.

Pourquoi l’IA révolutionne la cybersécurité

Le volume, la vitesse et la variabilité des données modernes rendent impossible pour les outils de sécurité traditionnels de suivre le rythme. L’IA comble cette lacune en traitant des flux d’activité massifs, en apprenant des bases comportementales et en signalant les anomalies en temps réel. La GenIA, en particulier, permet des interfaces en langage naturel, des informations prédictives et une application dynamique des politiques qui s’adaptent aux risques évolutifs.

Du point de vue de la conformité, la capacité à automatiser les traces d’audit, détecter les données sensibles et masquer les réponses à la volée n’est pas seulement pratique – c’est essentiel. Ce changement stimule la demande de fournisseurs de cybersécurité qui intègrent profondément l’IA dans leur pile de sécurité.

Qu’est-ce qui distingue une entreprise de cybersécurité « IA-first »

Tous les fournisseurs utilisant l’apprentissage automatique ne se qualifient pas pour autant comme véritablement « IA-first ». Les leaders de ce secteur tirent parti de l’IA sur toutes les couches opérationnelles :

- Audit en temps réel et détection d’anomalies intégrés à chaque flux de requêtes

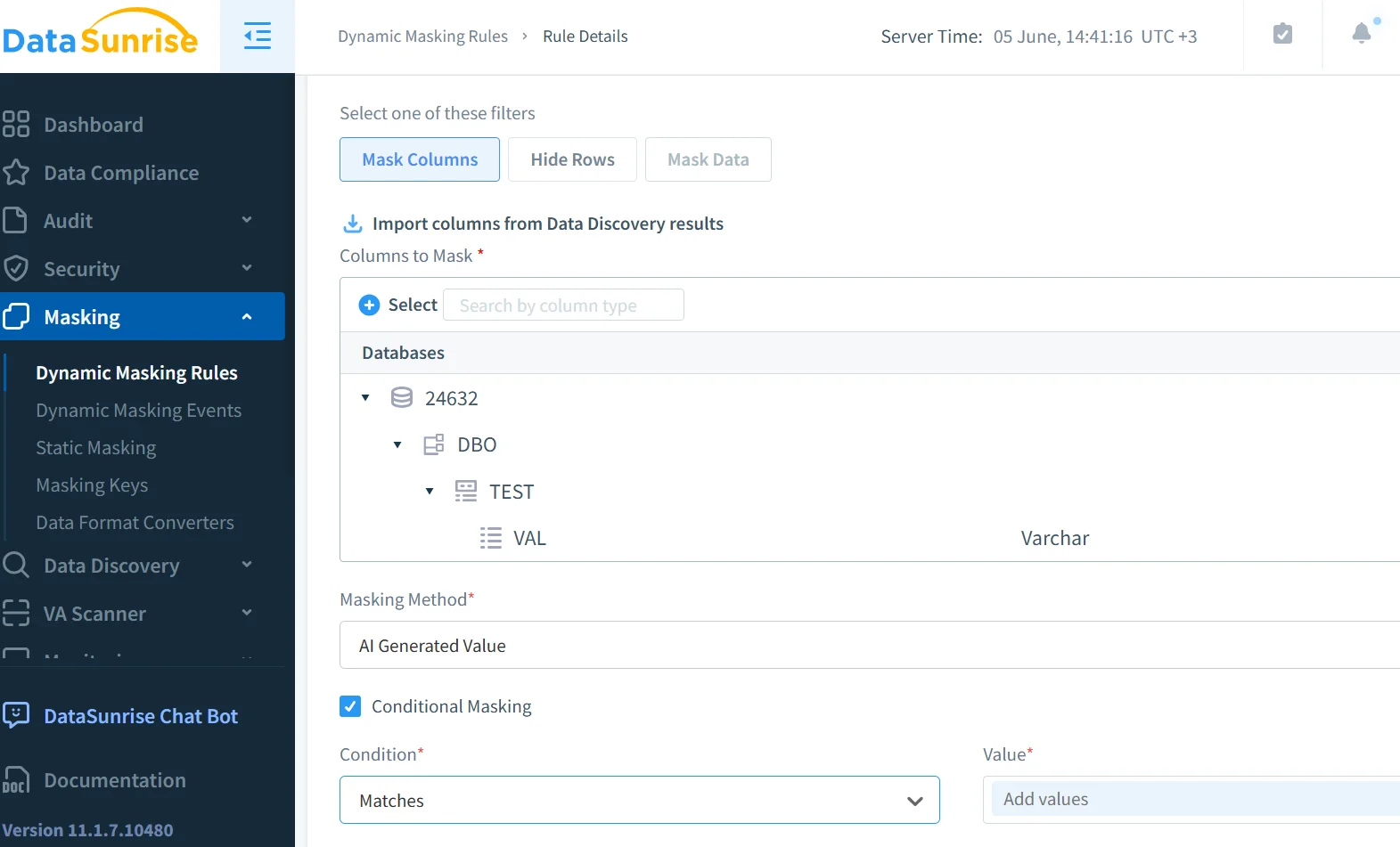

- Masquage dynamique des données sensible au contexte via le masquage dynamique

- Requêtes en langage naturel pour enquêter plus rapidement sur les incidents de sécurité

- Jeux de règles auto-optimisants qui réduisent l’ajustement manuel des politiques de sécurité

Examinons de plus près les entreprises offrant ce niveau de capacité.

Les principales entreprises de cybersécurité IA et leurs atouts

Securiti propose une puissante plateforme de confidentialité et de gouvernance alimentée par la GenIA qui combine la découverte des données, l’évaluation des risques, le contrôle d’accès et l’automatisation de la conformité. Sa principale force réside dans la classification assistée par l’IA des données sensibles à travers des environnements multicloud. Des politiques de contrôle d’accès dynamiques sont générées à la volée selon le contexte.

Par exemple, si un utilisateur interroge une base de données contenant des données personnelles (PII), Securiti peut automatiquement masquer les valeurs ou déclencher un processus de révision en fonction de son rôle et de son score de risque.

DataSunrise

DataSunrise s’intègre parfaitement avec plus de 40 plateformes de bases de données, offrant des outils performants pour la découverte des données, le masquage dynamique et l’audit en temps réel. Leur plateforme utilise l’analyse du comportement pour détecter des schémas d’accès inhabituels et applique automatiquement des contrôles d’accès basés sur les rôles.

Elle permet également la génération automatisée de rapports de conformité pour le RGPD, la HIPAA et la norme PCI-DSS, ce qui en fait une solution idéale pour les entreprises soumises à des exigences réglementaires strictes.

Cette requête peut être générée dynamiquement par un module GenIA afin de signaler un accès suspect aux données personnelles.

Darktrace

Darktrace est connu pour son « Système immunitaire d’entreprise » – un moteur d’apprentissage automatique qui construit des modèles comportementaux uniques pour chaque réseau, utilisateur et appareil. Dès que des anomalies apparaissent, elles sont immédiatement signalées, et des actions de réponse autonomes peuvent être initiées.

Ses récentes intégrations GenIA permettent également aux équipes de sécurité d’enquêter sur les menaces de manière conversationnelle, simplifiant ainsi les flux de travail.

Vectra AI

Axé sur la détection des menaces dans le cloud et les centres de données, Vectra utilise l’IA pour analyser les métadonnées en temps réel. Il excelle notamment dans la détection des mouvements latéraux et de l’escalade des privilèges, qui sont des signaux clés dans les attaques par ransomware et les attaques APT.

Exemple : Masquage en temps réel piloté par GenIA

Une entreprise traitant des données de santé souhaite empêcher les médecins de voir les noms complets des patients, sauf autorisation explicite. Voici comment la GenIA et les politiques de masquage peuvent fonctionner ensemble :

Une requête telle que :

SELECT patient_name, diagnosis FROM records;

renverrait :

'*****', 'Type II Diabetes'

à moins que l’IA ne vérifie que :

- Le demandeur est un médecin

- La requête est effectuée pendant les heures ouvrables

- L’IP figure sur la liste blanche

Un tel masquage dynamique protège la confidentialité sans entraver les flux de travail.

L’IA pour la gestion de la conformité

Les cadres réglementaires tels que le RGPD, la HIPAA et le PCI DSS exigent une vigilance constante. Les principales entreprises de cybersécurité IA utilisent la GenIA pour cartographier automatiquement les champs sensibles, générer des journaux de preuves et détecter les violations en temps réel.

Vous pouvez voir comment DataSunrise aborde cette problématique dans leur aperçu de la conformité des données, avec un accent sur les modèles de conformité, la classification basée sur des règles et les alertes autonomes.

Regard vers l’avenir : de la détection à la prévention

La cybersécurité IA ne se limite plus à signaler – elle consiste à agir. Nous assistons à une transition vers des systèmes qui empêchent l’accès non sécurisé avant qu’il ne se produise :

- Contrôle d’accès prédictif : l’IA prédit la probabilité d’une mauvaise utilisation des données en fonction de l’historique du comportement de l’utilisateur

- Analyse rapide des risques : la GenIA évalue les invites ou les requêtes en langage naturel avant leur exécution

- Données synthétiques : des outils comme la génération de données synthétiques permettent un entraînement sûr des modèles sans utiliser de véritables données personnelles

Pour en savoir plus sur la manière dont la GenIA façonne cette évolution, consultez l’article de la Harvard Business Review sur la GenIA dans la cybersécurité ou l’analyse de VentureBeat sur des cas d’utilisation réels.

Conclusion

Les principales entreprises de cybersécurité IA redéfinissent ce que signifie être en sécurité à l’ère de la GenIA. Elles combinent audit, masquage, découverte et conformité dans des plateformes unifiées alimentées par l’apprentissage en temps réel. Qu’il s’agisse de DataSunrise automatisant les audits ou de Securiti classifiant les risques de manière contextuelle, l’avenir de la sécurité sera intelligent, dynamique et profondément intégré.

Découvrez davantage ces solutions à travers des cas d’utilisation réels dans l’historique d’activité des données, les politiques de sécurité et les objectifs d’audit.

Pour un contexte plus large, vous pouvez également consulter le rapport du Lincoln Lab du MIT sur l’IA pour la cybersécurité ou le dernier Magic Quadrant de Gartner pour la gestion des informations et des événements de sécurité (SIEM).