Traçabilité d’Audit AlloyDB pour PostgreSQL

AlloyDB pour PostgreSQL apporte l’élasticité native du cloud au moteur Postgres bien connu, mais un grand pouvoir implique une responsabilité stricte quant à qui fait quoi sur quelles données. Une traçabilité d’audit AlloyDB pour PostgreSQL bien conçue évolue rapidement d’une case à cocher pour la conformité à un atout stratégique pour la sécurité et l’analyse. Cet article détaille l’audit en temps réel, le masquage dynamique, la découverte de données, la configuration native de l’audit dans Google Cloud, l’utilisation de DataSunrise pour une inspection approfondie, ainsi qu’un aperçu sur comment l’IA générative (GenAI) peut révéler des anomalies furtives dans vos logs.

Pourquoi une Traçabilité d’Audit Moderne est Importante

Des réglementations telles que les réglementations de conformité exigent des contrôles démontrables. Pourtant, une traçabilité d’audit alimente aussi la forensic opérationnelle, l’analyse des usages, et même l’optimisation des coûts. En coulisses, AlloyDB émet des charges utiles riches dans Cloud Logging qui capturent chaque instruction, changement de rôle et point de contact réseau — le carburant brut pour des tableaux de bord en temps réel ou du machine learning en aval. Associé à la découverte de données et au masquage dynamique des données, vous obtenez une observabilité de bout en bout sans exposer de données sensibles aux yeux curieux.

Flux d’Audit en Temps Réel

AlloyDB enregistre les événements du moteur PostgreSQL dans Cloud Logging en quelques secondes. Transférez ces logs vers Pub/Sub puis diffusez-les dans BigQuery ou Splunk pour des requêtes instantanées et des alertes. Un exemple léger dans BigQuery pourrait ressembler à :

CREATE OR REPLACE EXTERNAL TABLE alloydb_audit.log_entries

WITH CONNECTION `projects/$PROJECT_ID/locations/$REGION/connections/alloydb_logging`;

SELECT

JSON_VALUE(log_entry, '$.protoPayload.authenticationInfo.principalEmail') AS actor,

JSON_VALUE(log_entry, '$.protoPayload.metadata.databaseName') AS database,

JSON_VALUE(log_entry, '$.protoPayload.metadata.statement') AS statement,

timestamp

FROM alloydb_audit.log_entries

WHERE timestamp >= TIMESTAMP_SUB(CURRENT_TIMESTAMP(), INTERVAL 15 MINUTE);

La requête se rafraîchit chaque minute dans Looker afin de mettre en évidence les activités suspectes, rendant l’audit en temps réel concret plutôt que théorique.

Découverte de Données & Masquage Dynamique

Les moteurs de découverte parcourent les schémas, classifient les données personnelles identifiables (PII) et alimentent des politiques que DataSunrise applique en ligne. Dès qu’un moteur identifie une colonne comme nom du titulaire de la carte, une règle de masquage dynamique peut automatiquement remplacer les caractères pour toute session n’ayant pas le rôle Auditeur :

-- exécuté dans la console DataSunrise

ADD MASKING RULE mask_pan

ON TABLE sales.cards

COLUMN card_number STRATEGY partial(6, 4);

Comme la règle s’insère entre l’application et AlloyDB, les développeurs continuent de travailler avec un SQL familier tandis que les auditeurs ne voient que ce à quoi ils sont autorisés — une forme élégante du principe du moindre privilège. La logique de masquage approfondie est expliquée plus en détail dans l’article DataSunrise sur le masquage dynamique des données.

Paysage Sécurité & Conformité

Une seule faille peut entamer la confiance client plus rapidement qu’une campagne marketing ne peut la construire. La surveillance de l’activité des bases de données ajoute une analyse comportementale, alertant lorsque les sessions dévient des normes apprises. Des traces d’audit étroitement liées facilitent les attestations pour le RGPD, HIPAA, PCI-DSS et autres, comme détaillé dans l’article DataSunrise sur les réglementations de conformité. La détection avancée des menaces, les contrôles basés sur les rôles et le stockage chiffré — tous intégrés à AlloyDB — offrent la base sur laquelle repose la traçabilité d’audit.

Configuration Native de l’Audit dans Google Cloud

Prêt à l’emploi, AlloyDB produit des logs du moteur similaires à la sortie standard PostgreSQL log_statement et log_connections, mais renforcés pour le cloud multi-tenant :

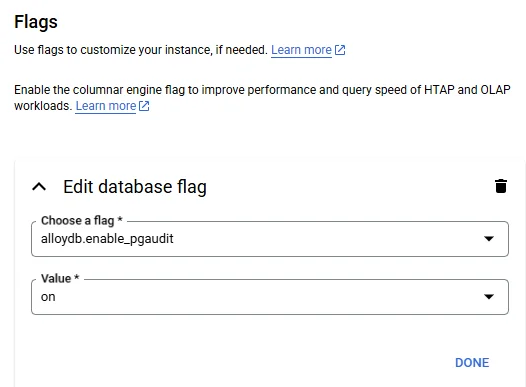

- Activer les Flags d’Audit – Dans la console Google Cloud, allez dans AlloyDB Clusters ➜ Configuration ➜ Flags et définissez

log_statement = 'all'ou des valeurs plus fines commeddl. - Activer l’Extension pgAudit – AlloyDB est livré avec pgAudit. Connectez-vous via psql et exécutez :

CREATE EXTENSION IF NOT EXISTS pgaudit; ALTER SYSTEM SET pgaudit.log = 'read, write, ddl'; SELECT pg_reload_conf(); - Exporter vers Cloud Logging – Par défaut, les entrées d’audit atterrissent dans Cloud Logging sous le type de ressource

alloydb.googleapis.com/Cluster. Créez un sink vers BigQuery pour l’analyse à long terme ou vers Cloud Storage pour l’archive froide. - Affiner la Rétention & CMEK – Appliquez des politiques de rétention au niveau organisationnel et des clés de chiffrement gérées par le client pour respecter les exigences de souveraineté régionale.

alloydb.enable_pgaudit dans Google Cloud.Comme AlloyDB partage l’ADN de Postgres, les mêmes compétences en configuration pgaudit s’appliquent sans couture, tout en bénéficiant de l’élasticité et de l’indexation automatique que Postgres seul n’a pas.

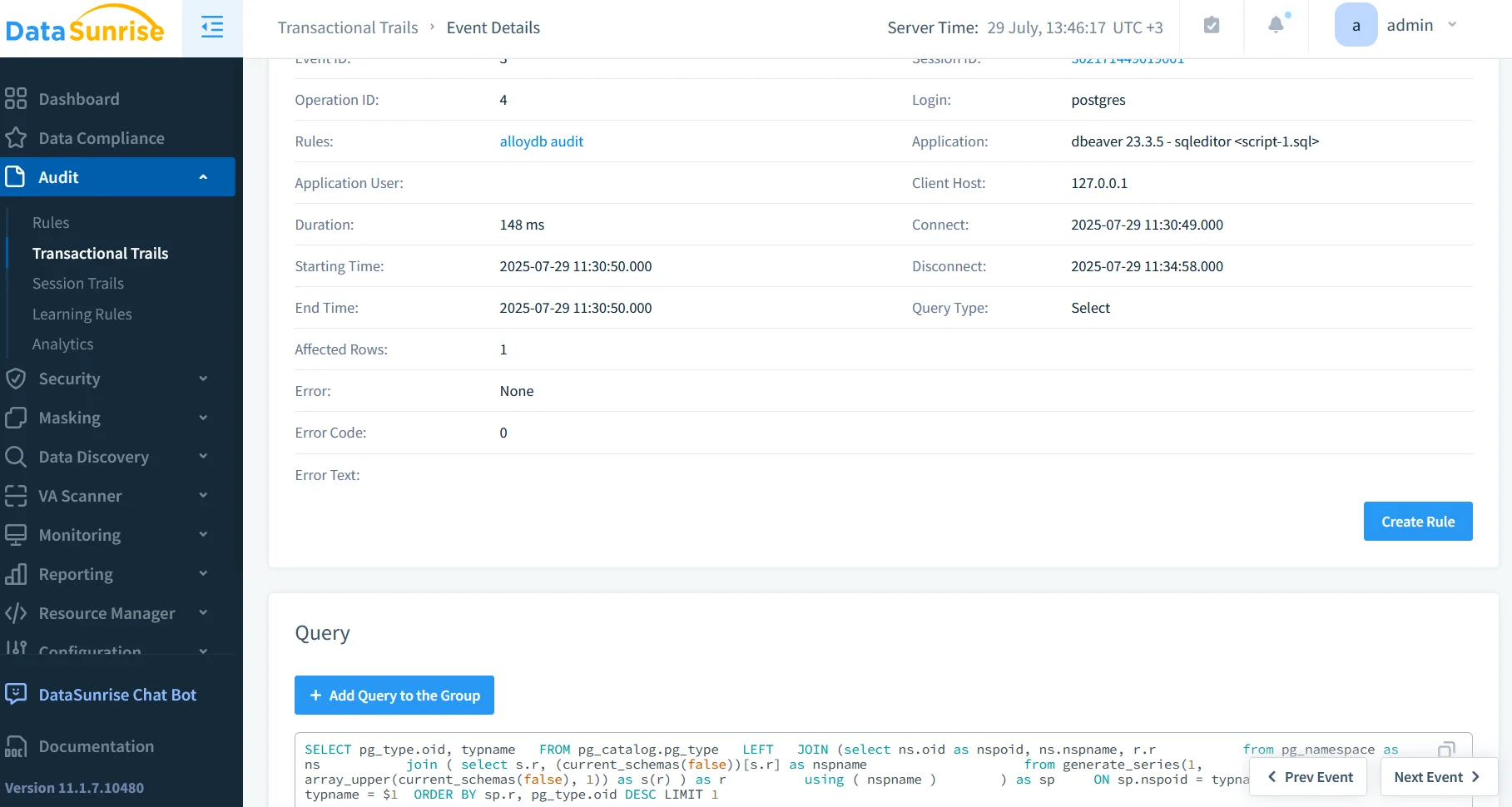

Renforcement avec DataSunrise Audit

Lorsque l’audit natif ne peut intercepter le trafic réseau chiffré ni appliquer un risque contextuel, DataSunrise comble la lacune. Déployé en tant que proxy inverse devant AlloyDB, il :

- Capture le SQL complet avant exécution, y compris les valeurs liées.

- Stocke des logs d’audit infalsifiables dans ClickHouse ou S3.

- Corrèle sessions, utilisateurs, adresses IP et identifiants applicatifs pour la surveillance de l’activité des bases de données.

- Génère des rapports prêts pour la conformité (SOX, PCI-DSS) en quelques clics.

Un schéma de déploiement typique consiste à diriger le trafic applicatif via DataSunrise sur un cluster GKE régional. Terraform peut attacher un load-balancer externe global, règle de transfert tcp:5432 ➜ datasunrise ➜ alloydb, en conservant des listes blanches IP tout en ajoutant une inspection profonde des paquets.

L’IA Générative Rencontre la Traçabilité d’Audit

Les grands modèles de langage sont étonnamment doués pour repérer le nouveau — ce que la plupart des moteurs à règles manquent. Injectez les logs AlloyDB dans Vertex AI ou tout LLM on-premise et demandez-lui comme un analyste junior :

from vertexai.preview.language_models import ChatModel

import base64, json, google.cloud.logging_v2 as glog

client = glog.Client()

entries = client.list_entries(

filter_="resource.type=\"alloydb.googleapis.com/Cluster\" timestamp>\"2025-07-28T00:00:00Z\""

)

raw = "\n".join(json.dumps(e.to_api_repr()) for e in entries)

chat = ChatModel.from_pretrained("gemini-1.5-pro-preview")

response = chat.start_chat()

response.send_message(

"Vous êtes analyste SOC. Signalez les DELETE multi-lignes inhabituels exécutés par des comptes de service "

"au cours des dernières 24h. Logs:\\n" + raw[:12000]

)

print(response.last)

Le modèle résume les pics dans les logs (« ServiceAccount-A a supprimé 12× plus de lignes que la moyenne hebdomadaire à 02:14 UTC ») et recommande un suivi. Pour un workflow plus déterministe, associez ces insights GenAI à des politiques déterministes : si le modèle signale une sévérité ≥ 0,7, DataSunrise peut automatiquement mettre la session en quarantaine.

Tout Mettre Ensemble

Une traçabilité d’audit AlloyDB pour PostgreSQL résiliente n’est pas une simple fonctionnalité mais un écosystème :

- Cloud Logging + pgAudit pour une couverture native.

- DataSunrise pour une inspection approfondie, le masquage et les artefacts de conformité.

- GenAI pour faire émerger un contexte que les tableaux de bord seuls ne peuvent révéler.

- Masquage Dynamique & Découverte de Données pour garder les secrets secrets tout en restant interrogeables.

Conclusion

La phrase-clé Audit de base de données pour AlloyDB pour PostgreSQL englobe bien plus que la simple conservation des logs. Elle incarne un engagement envers la visibilité, la confidentialité et l’amélioration continue. En adoptant les outils natifs de Google Cloud, en étendant avec la couche de sécurité DataSunrise, et en expérimentant l’analyse pilotée par GenAI, les équipes peuvent transformer un arriéré d’audit en un garde-fou proactif capable de s’adapter à leurs charges de travail les plus ambitieuses. L’avenir du Traçabilité d’Audit AlloyDB pour PostgreSQL est donc moins axé sur la chasse aux violations passées que sur la prédiction de celles à venir — dès aujourd’hui.