AlloyDB pour PostgreSQL : Piste d’Audit des Données

Chaque responsable de la sécurité se pose inévitablement la même question : « Puis-je faire confiance aux chiffres de ma base de données ? »

Avec des stratégies AlloyDB pour PostgreSQL Data Audit Trail en place, la réponse devient un oui confiant. Cet article montre comment construire un enregistrement vivant et consultable de chaque interaction avec vos données — en tirant parti des capacités natives d’audit de Google Cloud, de la puissante couche de DataSunrise, et d’une touche d’intelligence artificielle générative pour la détection d’anomalies en temps réel.

Pourquoi la Piste d’Audit est Toujours Cruciale

Les acteurs malveillants automatisent leurs actions, les réglementations se multiplient, et les équipes techniques évoluent plus vite que jamais. Une piste d’audit est le récit immuable qui unit ces forces : elle prouve la conformité au RGPD, HIPAA, PCI‑DSS et aux nouvelles lois sur l’IA, trace les intrusions internes ou externes jusqu’au niveau de la ligne de commande, et nourrit les analyses de sécurité ainsi que les flux de machine learning avec des événements de haute fidélité. La présentation de Google Cloud qualifie les journaux d’audit de « colonne vertébrale de votre histoire de gestion des risques ». (Documentation sur la Sécurité et la Confidentialité d’AlloyDB) Pourtant, les journaux bruts ne représentent qu’une moitié de l’équation. Nous partirons de là, puis intégrerons masquage, découverte, et raisonnement génératif.

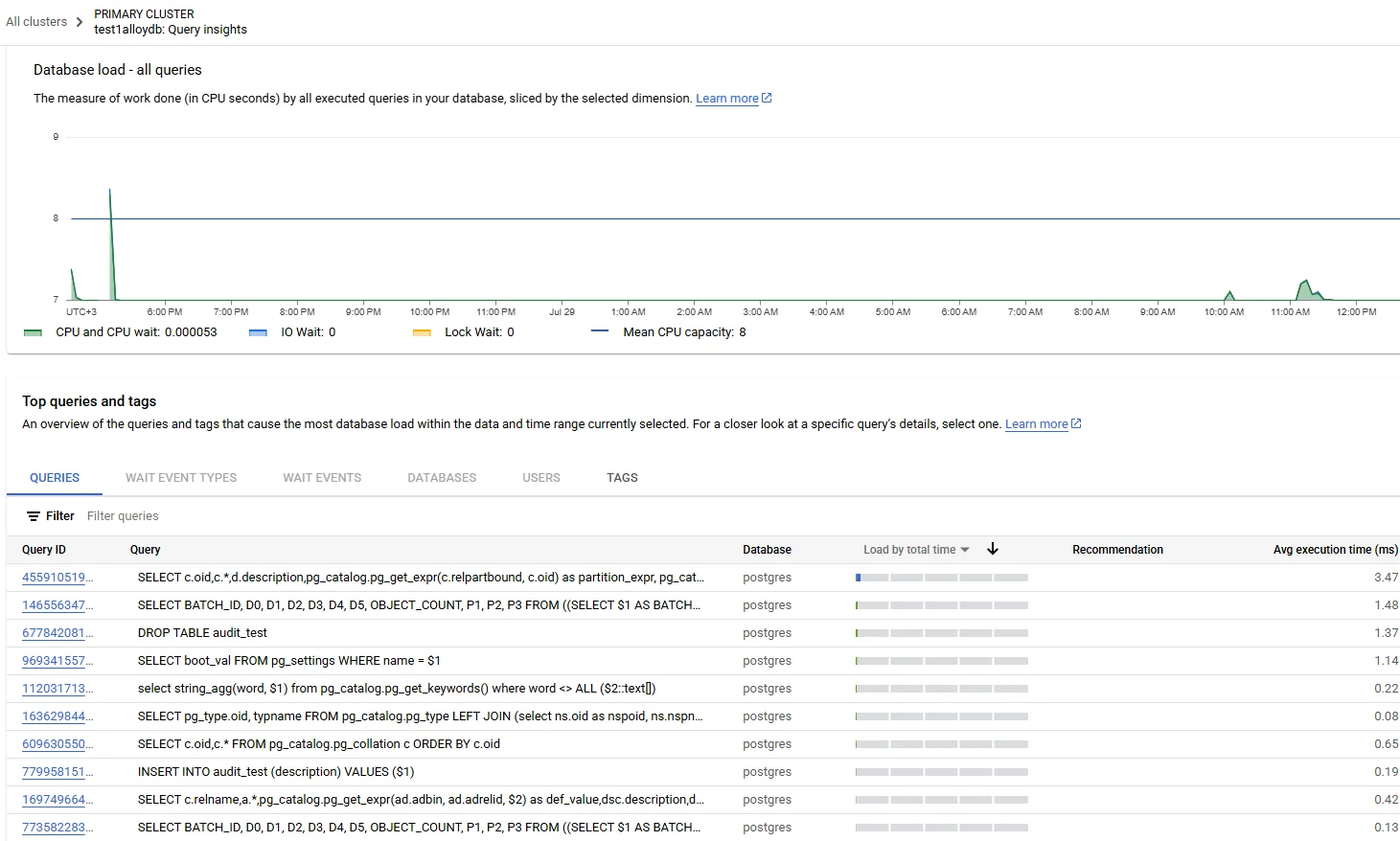

Des Journaux à l’Intelligence en Temps Réel

Une piste d’audit des données efficace avec AlloyDB pour PostgreSQL repose sur la capture de toutes les activités au moment où elles se produisent — pas d’exportations nocturnes, pas de angles morts. Les deux flux natifs essentiels sont les Cloud Audit Logs (administration & accès aux données) pour les événements au niveau de l’infrastructure (Configurer les journaux d’accès aux données) et l’extension pgAudit pour un accès précis aux sessions et aux objets à l’intérieur d’AlloyDB (Afficher les journaux pgAudit dans AlloyDB). Une architecture courante envoie les deux flux vers BigQuery pour une conservation à long terme et vers Google Security Operations ou un SIEM pour les requêtes en direct, généralement en moins de dix secondes — ainsi, « audit en temps réel » n’est pas qu’un argument marketing.

Astuce — Corrélez rapidement : stockez le session_id de pgAudit dans le champ protoPayload.authenticationInfo.principalEmail des Cloud Audit Logs pour relier les commandes aux identités sans gymnastique de JOIN.

Audit Natif : Activation de pgAudit sur AlloyDB

Malgré sa façade managée, AlloyDB reste PostgreSQL sous le capot — ce qui signifie que l’extension plébiscitée pgaudit fonctionne simplement. Commencez par activer l’extension via la CLI Google Cloud :

gcloud alloydb clusters update prod-cluster \

--database-flags shared_preload_libraries=pgaudit \

--database-flags pgaudit.log=read,write,ddl,role

Puis rechargez ou redémarrez l’instance et vérifiez avec :

SHOW pgaudit.log;

SELECT pgaudit_get_current_config();

Les journaux apparaissent désormais dans cloudsql.googleapis.com/postgres.log et peuvent être filtrés via jsonPayload.msg. Parce que la syntaxe et la sortie de pgAudit correspondent à PostgreSQL open-source, les équipes migrantes depuis des environnements auto-gérés ne rencontrent aucune courbe d’apprentissage — un avantage de plus pour la continuité opérationnelle.

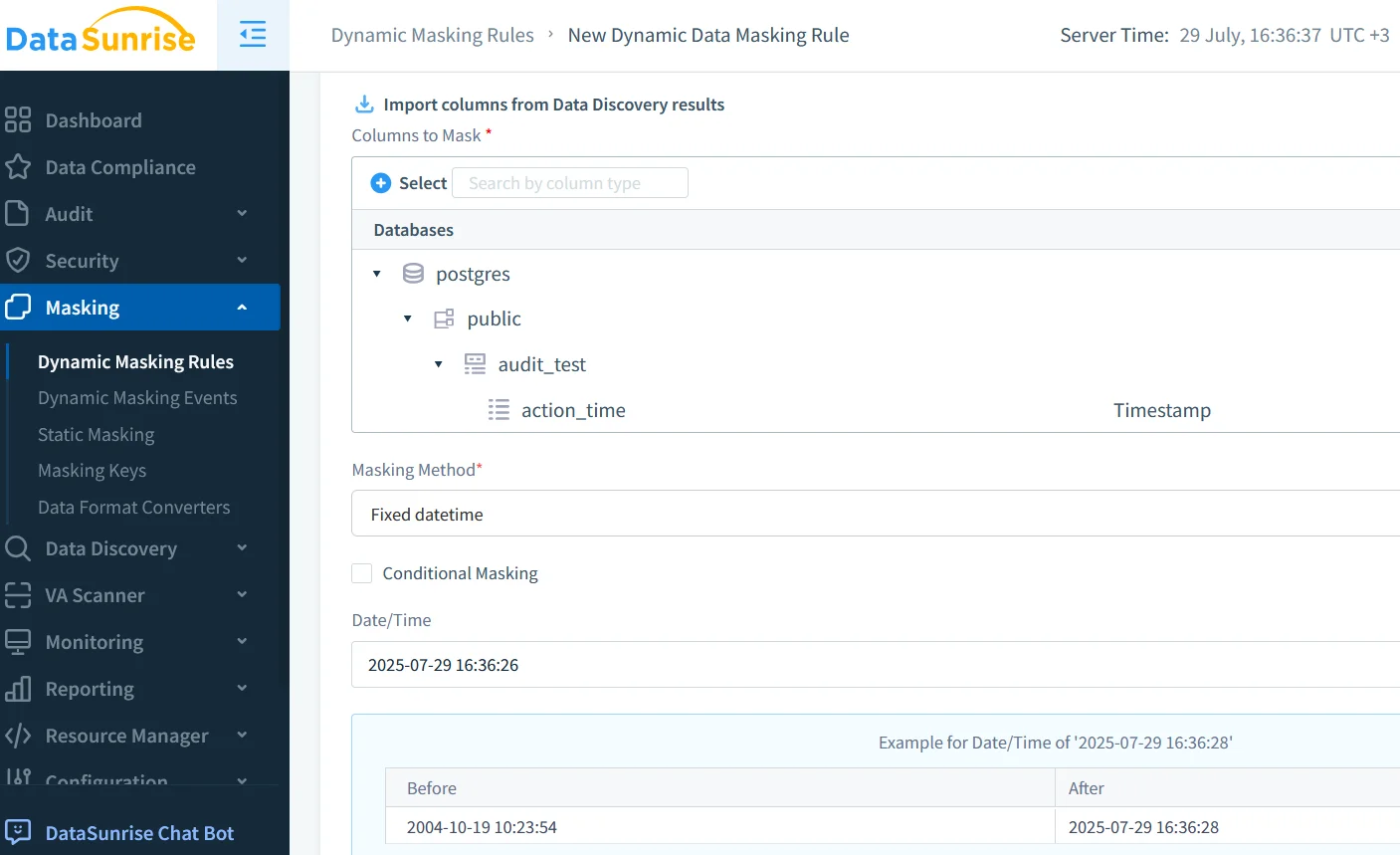

Au‑delà des Bases : Couche d’Audit DataSunrise

Les journaux natifs sont excellents, mais les piles de sécurité modernes exigent du contexte — réputation utilisateur, classification des données, état du masquage, bases comportementales. DataSunrise s’intercale en tant que proxy inline ou agent, capturant les journaux d’audit au niveau ligne, appliquant un masquage dynamique ajusté au risque afin que les analystes voient uniquement des données obfusquées, exécutant des tâches de découverte de données qui étiquettent de nouvelles colonnes dès leur apparition, et offrant des outils LLM & ML qui apprennent les formes normales des requêtes et signalent les anomalies. Puisque DataSunrise peut lire les commandes pgAudit, vous ne dupliquez pas la charge, vous l’enrichissez.

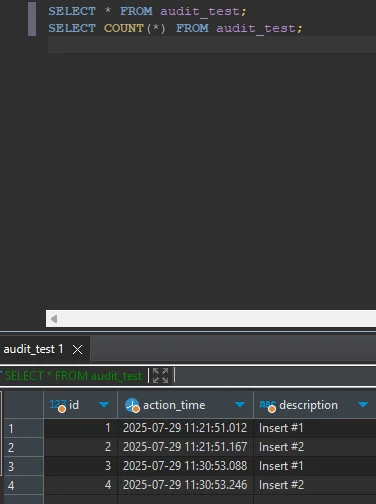

Masquage Dynamique & Découverte de Données : Garde-fous en Mouvement

Les pistes d’audit en temps réel brillent le plus lorsque le rayon d’impact est déjà réduit. Combiner les événements pgAudit avec la pile de masquage et découverte de DataSunrise répond instantanément à des questions comme : est-ce que des données sensibles ont quitté le coffre ou quand une nouvelle colonne de numéro de sécurité sociale (SSN) est apparue. Le résultat est un journal d’audit qui porte un poids sémantique — pas seulement des octets.

L’Intelligence Artificielle Générative rencontre la Piste d’Audit

Les modèles de langage étendus excellent dans la reconnaissance de motifs dans du texte libre — exactement comme les messages d’audit. Un exemple léger avec Vertex AI :

from vertexai.language_models import TextGenerationModel

model = TextGenerationModel.from_pretrained("gemini-pro")

log_line = "AUDIT: SESSION,1,SELECT,public.customers,id=42"

prompt = f"Évaluez le risque de cet événement d’audit PostgreSQL sur une échelle de 1 à 5 et expliquez : {log_line}"

response = model.predict(prompt)

print(response.text)

Les équipes de sécurité diffusent souvent les lignes pgAudit vers une Cloud Function qui appelle le modèle et poste les scores de risque élevés sur Slack — bouclant la boucle entre les données brutes et l’action humaine en moins d’une minute.

Paysage de la Sécurité & de la Conformité

Une robuste piste d’audit des données AlloyDB pour PostgreSQL vous place en avance sur les auditeurs. La matrice ci-dessous montre comment les sources de journal couvrent les exigences courantes :

| Exigence | Natif | DataSunrise | Note |

|---|---|---|---|

| Registre RGPD Art. 30 | ✔︎ pgAudit | ✔︎ Contexte utilisateur enrichi | Rétention ≥ 5 ans |

| HIPAA § 164.312(b) | ✔︎ Cloud Audit Logs | ✔︎ Masquage & alertes | Sommes de contrôle d’intégrité |

| PCI-DSS 10.x | ✔︎ pgAudit + BigQuery | ✔︎ Notifications en temps réel | 90 jours en ligne, 1 an en archive |

Pour un approfondissement, consultez le guide de DataSunrise sur les réglementations de conformité des données.

Mettre Tout Ensemble

Flux de bout en bout : pgAudit et Cloud Audit Logs alimentent un topic Pub/Sub ; un proxy DataSunrise enrichit les événements ; des Cloud Functions appellent l’IA générative pour la notation de risque ; BigQuery stocke la table canonique d’audit (dataset.alloydb_audit) ; et des tableaux de bord dans Looker BI ou des notebooks fournissent l’accès aux enquêtes. Une requête révèle les lectures suspectes dans la dernière heure :

SELECT timestamp, actor_email, statement, risk_score

FROM `security.alloydb_audit`

WHERE risk_score >= 4

ORDER BY timestamp DESC

LIMIT 100;

Conclusion : Prêt pour l’Avenir, Convivial pour l’Humain

Une piste d’audit est plus qu’une case à cocher pour la conformité — c’est votre récit de vérité en temps réel. En tissant ensemble la journalisation native AlloyDB, l’enrichissement DataSunrise, et la puissance sémantique de l’IA générative, vous transformez des lignes de journal denses en informations exploitables. Commencez petit — activez pgAudit aujourd’hui — et évoluez progressivement. Le résultat est une piste d’audit des données AlloyDB pour PostgreSQL qui évolue avec votre entreprise, votre modèle de menace, et oui, même votre imagination.

Découvrez les capacités complètes d’audit de données de DataSunrise et commencez votre parcours.