Types de masquage des données : Comment protéger les données sensibles

Introduction

Protéger les données sensibles est un élément crucial pour maintenir la sécurité et la conformité réglementaire. Le masquage des données est la pratique de dissimuler les données réelles avec des valeurs fictives mais réalistes afin de réduire le risque d’exposition dans les environnements de non-production, voire de production. Cet article explore les principaux types de masquage des données, les méthodes courantes de masquage et la façon dont des plateformes dédiées telles que DataSunrise offrent des solutions de masquage flexibles, sécurisées et évolutives.

Types de masquage des données

Masquage statique des données (MSD)

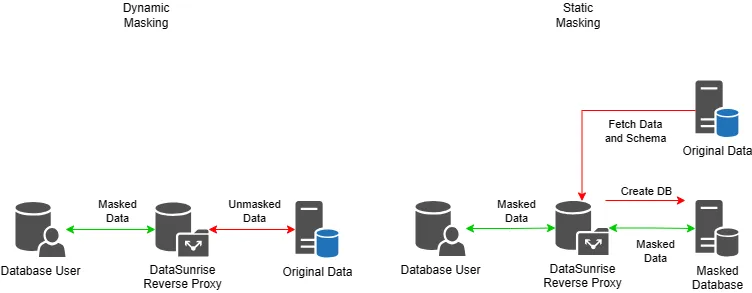

Le masquage statique des données transforme les données sur place ou lors de l’exportation pour créer une version assainie destinée aux environnements de test ou de développement. Il modifie les données sensibles avant qu’elles ne quittent le système de production.

Exemple : Les noms et identifiants des patients dans un jeu de données de santé sont remplacés par des valeurs fictives, permettant aux développeurs d’utiliser le jeu de données sans exposer d’informations personnelles réelles.

Masquage dynamique des données (MDD)

Le masquage dynamique des données dissimule les données au moment de l’exécution de la requête. Les données originales demeurent inchangées, mais les utilisateurs non autorisés ne voient qu’une sortie masquée, en fonction de leur niveau d’accès. Cette méthode est optimale dans les environnements actifs où une protection en temps réel est requise.

Exemple : Un agent de support interroge un dossier client, mais ne voit que les quatre derniers chiffres du numéro de téléphone du client et une adresse e-mail masquée.

Masquage en place

Cette technique masque les données directement dans l’environnement de production. Bien que parfois nécessaire, elle comporte un risque plus élevé et doit être utilisée avec précaution. Contrairement au masquage statique, il n’existe pas de sauvegarde sécurisée des valeurs originales.

Quand et comment le masquage est effectué

- Masquage statique : un masquage unique appliqué avant que les données ne quittent la base de données de production.

- Masquage dynamique : un masquage en temps réel, basé sur des règles lors de l’exécution de la requête, généralement via un proxy.

Masquage réversible vs. irréversible

- Réversible : Les méthodes de chiffrement ou de tokenisation permettent d’accéder aux valeurs originales lorsque cela est nécessaire.

- Irréversible : La substitution ou le mélange empêche de récupérer les données originales, ce qui est idéal pour les environnements de développement/test.

Méthodes populaires de masquage des données

Substitution

Remplace les valeurs réelles par des valeurs fabriquées qui paraissent réalistes. Utilisé lorsque le format des données doit rester valide.

Original : John Doe Masqué : James Smith

Mélange

Mélange l’ordre des données au sein d’une colonne pour conserver les propriétés statistiques sans retenir les valeurs réelles.

Original : Alice, Bob, Charlie Masqué : Charlie, Alice, Bob

Chiffrement

Applique des algorithmes cryptographiques pour convertir les données en formats illisibles, réversibles à l’aide d’une clé.

Original : John Doe Masqué : Xk9fTm1pR2w=

Tokenisation

Remplace les données par un jeton. Les données originales sont stockées en toute sécurité dans un coffre à jetons et récupérées via un accès autorisé.

Original : 4111-1111-1111-1111 Masqué : TOKEN12345

Outils SGBD vs solutions de masquage dédiées

Certaines plateformes SGBD natives offrent le masquage via des vues ou des procédures stockées. Bien que cela soit utile, ces solutions manquent souvent de flexibilité, de gestion centralisée et d’auditabilité.

| Caractéristique | Outils SGBD natifs | DataSunrise |

|---|---|---|

| Variété de techniques | Masquage basique par substitution/vue | Substitution, tokenisation, chiffrement FF3, masquage conditionnel |

| Masquage dynamique | Rare ou complexe à mettre en œuvre | MDD intégré basé sur un proxy avec moteur de règles |

| Audit et journalisation | Manuel | Journaux centralisés, audit du masquage par utilisateur/requête |

| Gestion des politiques | Répartie sur scripts et vues | Centralisée via interface graphique ou CLI |

| Support multi-SGBD | Limité au fournisseur | Fonctionne avec MS SQL, Oracle, PostgreSQL, etc. |

Masquage avec DataSunrise

DataSunrise prend en charge à la fois le masquage statique et dynamique avec un contrôle granulaire. L’interface Web et la CLI offrent une flexibilité adaptée aux équipes d’entreprise, aux ingénieurs de test et aux pipelines DevOps.

Masquage dynamique via CLI

executecommand.bat addMaskRule -name script-rules -instance aurora \ -login aurorauser -password aurorauser -dbType aurora -maskType fixedStr \ -fixedVal XXXXXXXX -action mask \ -maskColumns 'test.table1.column2;test.table1.column1;'

Cette règle remplace les colonnes spécifiées par des valeurs fixes lors de l’exécution, sans altérer les données au repos.

Conclusion

Le masquage des données joue un rôle essentiel dans la protection des données personnelles et réglementées dans les environnements de test, de développement et de production. Le choix du type approprié – statique ou dynamique – dépend de votre cas d’utilisation, de vos besoins en matière de conformité et de votre modèle opérationnel.

Bien que les outils natifs puissent offrir une couverture basique, ils ne suffisent pas pour les entreprises modernes qui nécessitent une protection des données inter-plateformes, auditée et fondée sur des politiques. DataSunrise propose une solution de masquage mature et évolutive, prenant en charge plusieurs techniques de masquage et une intégration transparente entre les environnements.

Demander une démo pour découvrir comment DataSunrise peut aider à sécuriser vos données sensibles et à appliquer des politiques de masquage au sein de votre organisation.