Sécurité Inspirée par les Données

La phase de Audit des Données est une étape cruciale pour tout flux de travail analytique. Mais comment rendre ce processus plus efficace ? DataSunrise le facilite grâce à sa fonctionnalité de Marquage des Événements — une approche qui associe les événements bruts d’audit à un contexte de sécurité significatif. Les meilleures pratiques référencées dans les directives OWASP pour la sécurité des bases de données soulignent l’importance d’enrichir les données d’audit pour renforcer la détection des menaces et la préparation à la conformité.

Avec le Marquage des Événements, les utilisateurs peuvent attribuer des étiquettes aux événements d’audit qui reflètent le type de données affectées par une requête. Ce contexte supplémentaire accélère considérablement l’analyse, permettant aux équipes de sécurité et de conformité d’extraire des informations importantes des journaux de transactions sans avoir à examiner manuellement chaque entrée.

En plus d’élargir la visibilité d’audit, DataSunrise utilise les informations étiquetées à travers son moteur de masquage dynamique, les Règles d’Audit et les Règles de Sécurité. Cet article explore deux capacités clés : le Marquage des Événements et l’automatisation des règles basées sur les données. Il explique également le fonctionnement des Règles de Masquage Dynamique et détaille le rôle du Filtre de Données par Type d’Information dans les modules Audit et Sécurité.

Marquage des Événements et Types d’Informations

Commençons par les Types d’Informations, définis dans la Découverte de Données — une étape initiale essentielle. DataSunrise s’appuie sur ces Types d’Informations pour distinguer différents types de données dans les résultats de requêtes.

Les Types d’Informations décrivent la nature des données, facilitant la localisation d’informations spécifiques lors du processus de découverte. Mais leur rôle va plus loin. Ces mêmes Types d’Informations issus de la Découverte de Données sont utilisés pour étiqueter ou marquer les données dans les pistes de Transactions d’Audit. Par la suite, il est possible d’exporter des journaux contenant ces enregistrements marqués. Comme mentionné précédemment, la fonctionnalité de Masquage Dynamique des Données peut également appliquer des règles de masquage basées sur ces types de données.

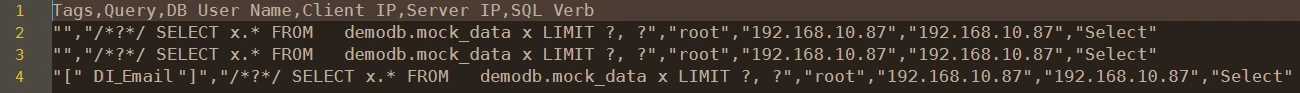

Voici à quoi ressemblent les données marquées dans le rapport CSV téléchargé :

Notez la ligne contenant le Type d’Information « DI_Email ».

En résumé, posséder le Type d’Information correct est essentiel pour un Marquage des Événements efficace. Dans la section suivante, nous expliquerons comment créer un Type d’Information.

Marquage des Événements — Résumé, Configuration et Vérifications Rapides

Résumé

- Objectif : enrichir les pistes d’audit en étiquetant les résultats avec des Types d’Informations (par exemple, DI_Email, DI_CreditCard).

- Résultat : enquêtes plus rapides, masquage/règles basés sur les étiquettes, preuves exportables.

- Portée : fonctionne avec la Découverte de Données, les Règles d’Audit, les Règles de Sécurité et le Masquage Dynamique.

Étapes de Configuration (7)

- Créer/vérifier un Type d’Information (par exemple, DI_Email) dans la Découverte de Données ; tester la correspondance du modèle.

- Activer le Marquage des Événements pour l’instance cible ; sélectionner le Type d’Information.

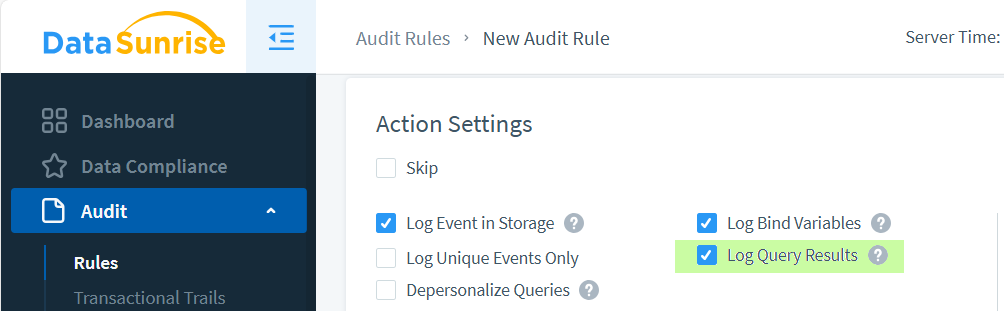

- Créer une Règle d’Audit et activer Logger les Résultats de Requête (limiter la portée aux objets sensibles si nécessaire).

- Générer du trafic (par ex., SELECT avec des emails) et vérifier les étiquettes dans les Pistes Transactionnelles.

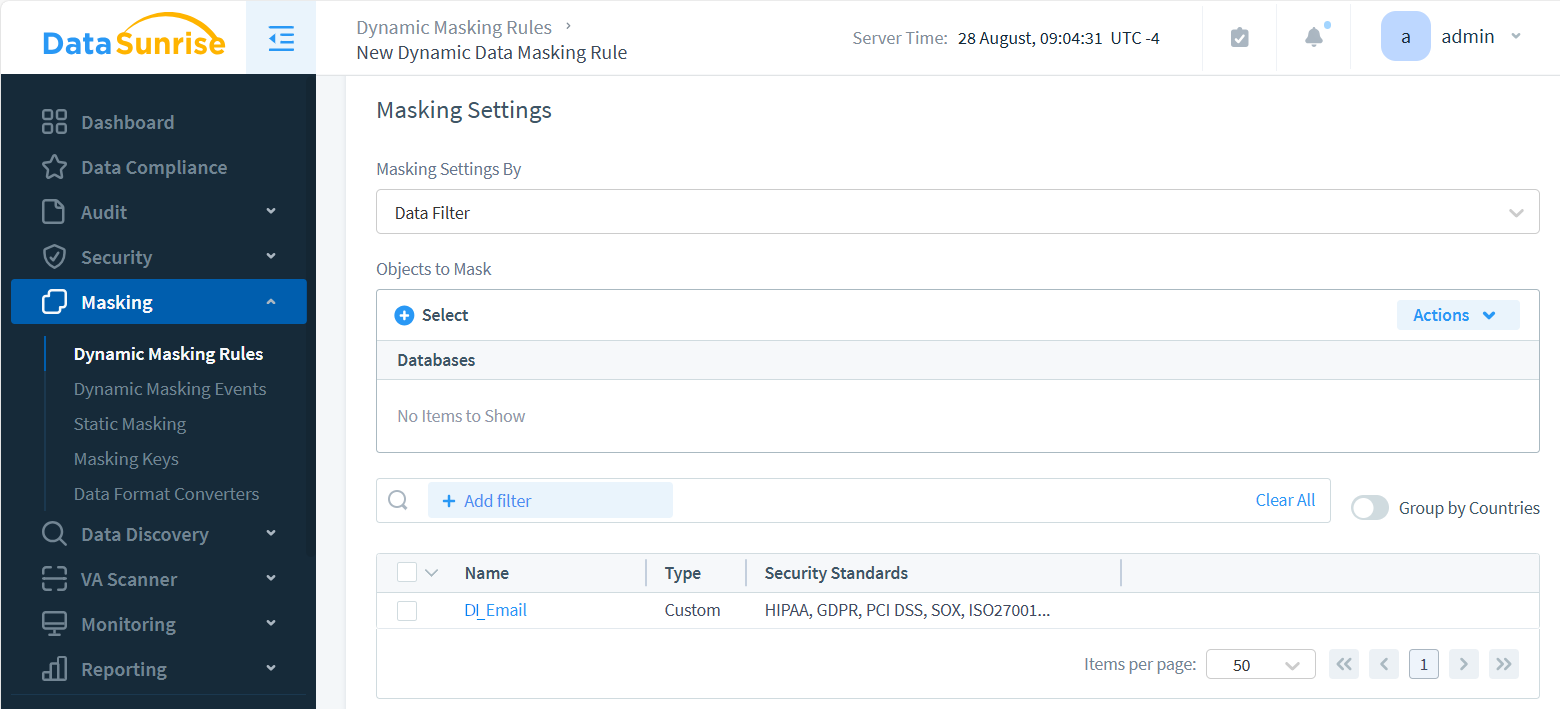

- (Optionnel) Configurer une Règle de Masquage Dynamique → Paramètres de Masquage = Filtre de Données → choisir le même Type d’Information.

- (Optionnel) Dans les Règles de Sécurité, utiliser le même Type d’Information dans le Filtre de Données pour bloquer ou alerter.

- Exporter les journaux étiquetés (CSV) ou les transmettre au SIEM pour corrélation et reporting.

Étiquettes → Actions (en un coup d’œil)

| Type d’Information | Audit | Masquage | Sécurité |

|---|---|---|---|

| DI_Email | Filtrer/exporter les événements d’accès aux emails | Masquage du nom local/redaction | Alerte sur lectures massives |

| DI_CreditCard | Preuve pour la req. 10 PCI DSS | Afficher uniquement BIN+4 derniers chiffres | Bloquer les requêtes non approuvées |

| DI_PHI | Tracer l’accès aux PHI (HIPAA) | Déidentifier les identifiants | Escalader vers le SOC |

Vérifications Rapides

- Aucune étiquette n’apparaît : Confirmer que source=RESULT_SET figure dans l’attribut, que les expressions régulières correspondent aux données réelles, et que Logger les Résultats de Requête est activé.

- Masquage non déclenché : La règle de masquage doit utiliser le Filtre de Données avec le même Type d’Information sur la même instance.

- Surcharge élevée : Échantillonner de grands ensembles de résultats ; restreindre les attributs ; décharger les logs froids vers un stockage objet ou le SIEM.

- Exigence de conformité : Filtrer sur

info_type(par ex., DI_Email) et exporter les 90 derniers jours pour les auditeurs.

Scénario Concret : Enquête de Menace Plus Rapide

Imaginez un responsable conformité analysant des journaux d’activités suspectes dans un environnement MySQL. Sans Marquage des Événements, il doit déchiffrer manuellement chaque résultat SQL pour déterminer si des données sensibles étaient impliquées. Avec le Marquage des Événements lié aux Types d’Informations, il devient instantanément clair quelles requêtes ont exposé des données personnelles identifiables, comme des emails ou des cartes de crédit — réduisant considérablement le temps d’enquête et diminuant l’exposition aux risques en environnement live.

Les auditeurs ne veulent pas une masse confuse de SQL brut — ils veulent des preuves. Le Marquage des Événements transforme les pistes bruyantes en preuves, montrant non seulement ce qui a été exécuté, mais aussi quel type de données a été touché. En résumé : des heures pour répondre aux questions d’audit, pas des semaines.

Alignement conformité : Le marquage et le masquage liés au RGPD (pseudonymisation), HIPAA (journalisation des accès) et PCI DSS (masquage des numéros de carte) rendent les demandes « montrez-moi » très simples. Pour la direction : c’est le risque converti en métriques, pas en impressions vagues.

Bénéfice opérationnel : Les analystes se concentrent sur des tags comme DI_Email / DI_CreditCard au lieu de scruter chaque SELECT *.

Les faux positifs diminuent ; le MTTR diminue ; le moral augmente.

Avant le Marquage des Événements

- Analyse manuelle des journaux par environnement

- Incertain si des données PII/PHI ont été exposées

- Rassemblement manuel des preuves d’audit

Après le Marquage des Événements

- Pistes de requête enrichies avec des types d’informations

- Masquage déclenché automatiquement sur correspondance

- Export des preuves étiquetées en un clic

À faire

- Commencer avec 2–3 types d’information à fort signal (Email, PAN, PHI)

- Activer « Logger les Résultats de Requête » uniquement là où c’est nécessaire

- Diriger les pistes étiquetées vers le SIEM pour corrélation

À éviter

- Stocker les données sensibles en clair — privilégier les étiquettes

- Expressions régulières non bornées (rétroaction catastrophique)

- Étiqueter chaque colonne dans les chemins chauds (bruit & latence)

Pièges courants (et corrections rapides)

- Aucune étiquette visible ? Vérifiez que la source de l’attribut est

RESULT_SETet que votre regex correspond aux données réelles. - Pics de latence ? Échantillonnez de grands ensembles de résultats et regroupez les écritures ; réduisez la portée du type d’information.

- Masquage non déclenché ? Assurez-vous que le masquage dynamique utilise le Filtre de Données avec le même type d’information sur la même instance.

Type d’Information en Bref

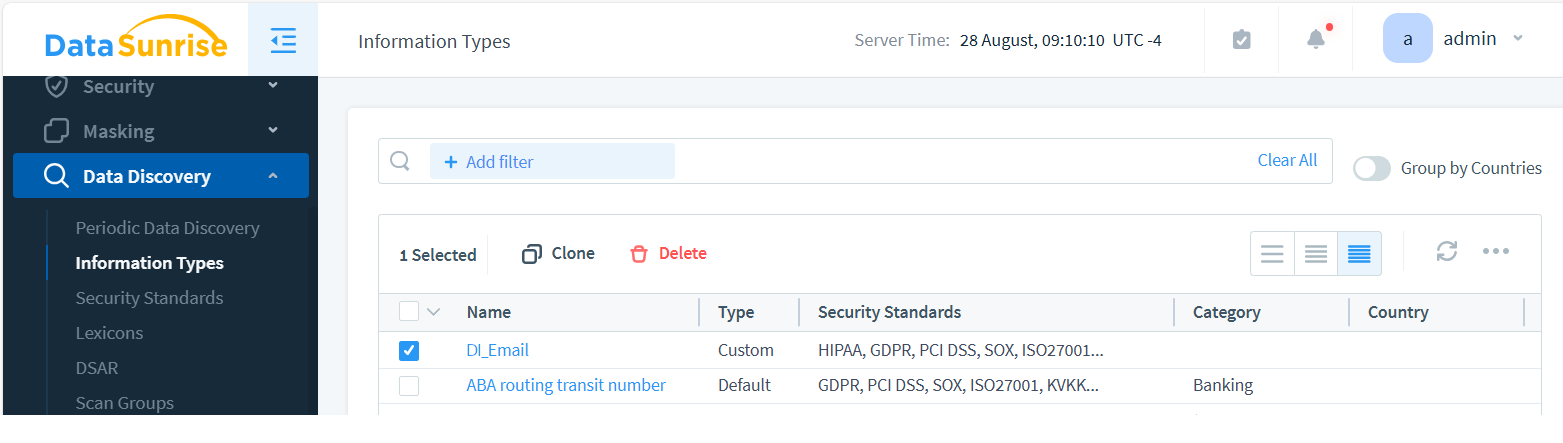

Accédez à la Découverte de Données et sélectionnez Types d’Informations. Là, vous trouverez tous les Types d’Informations disponibles dans DataSunrise. Gardez à l’esprit que beaucoup sont complexes et peuvent ne pas convenir à vos besoins spécifiques. C’est pourquoi, dans ce contexte, nous recommandons de créer un Type d’Information personnalisé et simple.

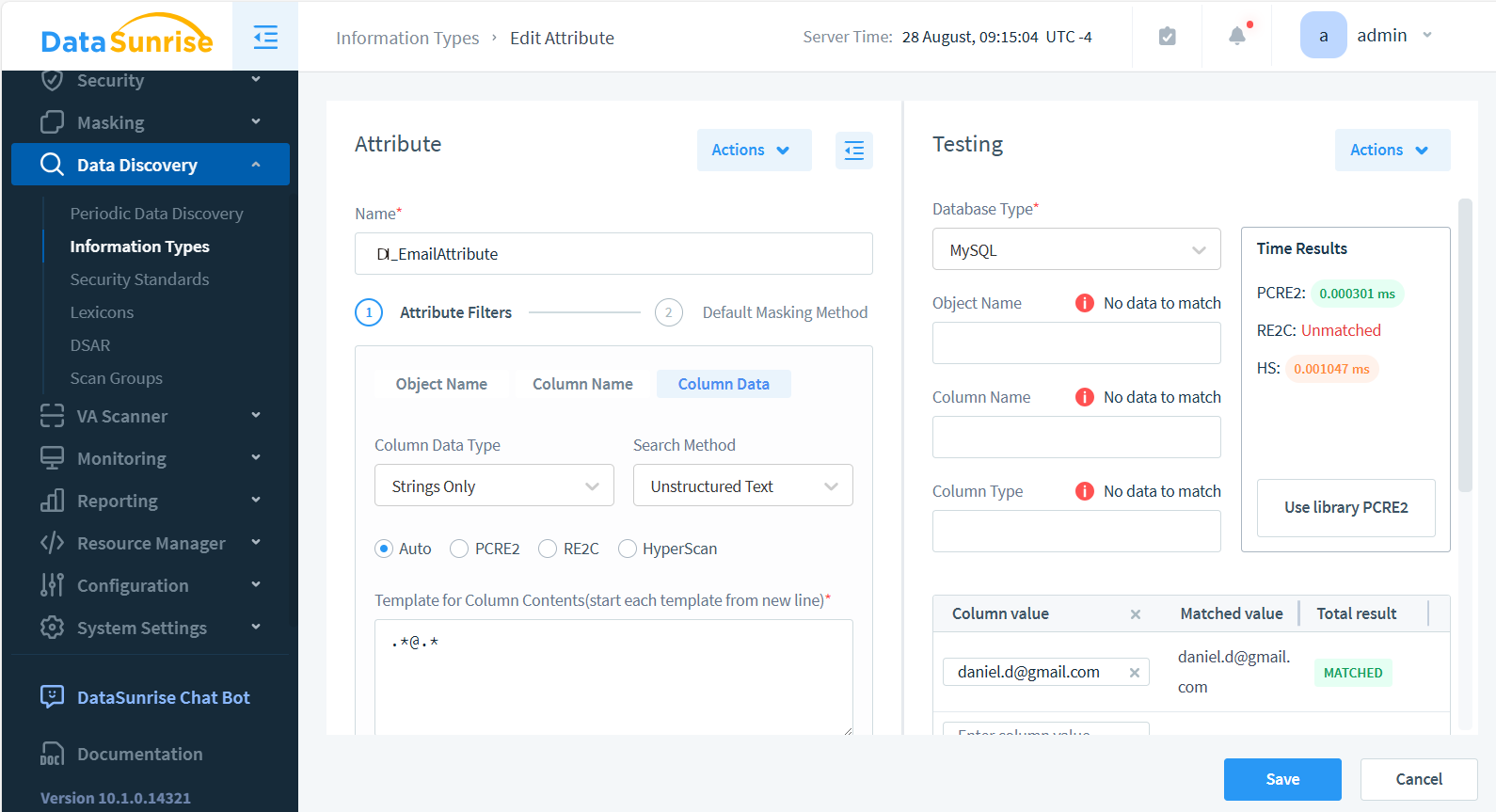

Un Type d’Information est défini par ses attributs, et il peut comporter plusieurs attributs. La correspondance avec l’un de ces attributs relie les données de requête au Type d’Information. Pour notre exemple, nous allons créer le Type d’Information le plus simple avec un seul attribut (DI_EmailAttribute) — des données dans les résultats de requête contenant une chaîne email comme [email protected].

# Créer le Type d’Information DI_Email via API REST

curl -X POST https://ds.example/api/infoTypes \

-H "Authorization: Bearer $TOKEN" \

-H "Content-Type: application/json" \

-d '{

"name":"DI_Email",

"description":"Adresses email (regex)",

"attributes":[{

"name":"DI_EmailAttribute",

"pattern":".*@.*",

"source":"RESULT_SET"

}]

}'Ignorez l’interface utilisateur et automatisez la mise en place en quelques secondes.

Nous n’entrerons pas dans trop de détails ici. La capture d’écran ci-dessous montre la configuration de l’attribut.

Notez que vous pouvez tester la correspondance des attributs dans le panneau à droite. Par exemple, nous avons testé la chaîne [email protected] avec l’expression régulière .*@.*, paramétrée dans le Filtre d’Attribut de données de la colonne.

Ainsi, nous avons créé le Type d’Information personnalisé DI_Email avec un attribut basé sur une regex nommé DI_EmailAttribute. Ceci est illustré ci-dessous :

Lorsqu’une requête entre dans le proxy avec le Marquage des Événements activé, le système étiquette les données. Cette information précieuse peut ensuite être utilisée dans Audit, Règles de Sécurité, et Masquage Dynamique.

Gardez à l’esprit que pour le marquage comme pour le masquage dynamique dans la sécurité inspirée par les données, la fonction Type d’Information fonctionne exclusivement avec des attributs basés sur les données.

Marquage des Événements dans l’Audit

Le Marquage des Événements est une fonctionnalité d’audit intelligente qui ajoute un contexte précieux aux journaux Pistes Transactionnelles. Elle permet aux administrateurs et équipes de sécurité d’étiqueter chaque enregistrement d’audit avec des balises spécifiques décrivant le type de données impliqué dans l’événement. Cette capacité simplifie l’analyse, améliore le reporting de conformité, et élimine le besoin de parser manuellement des résultats complexes de requêtes.

- Contexte et classification : Chaque événement d’audit peut inclure des étiquettes représentant des catégories de données telles que PII (informations personnelles identifiables), Données Financières, ou Dossiers de Santé. Ce marquage contextuel permet d’identifier rapidement quels types de données ont été consultés ou modifiés.

- Analyse plus rapide : Au lieu d’examiner manuellement les journaux, les utilisateurs peuvent filtrer et regrouper les enregistrements d’audit par étiquettes. Cela réduit drastiquement le temps d’investigation et facilite la réponse aux incidents.

- Renforcement de la conformité : Le marquage simplifie la démonstration de conformité aux normes telles que le RGPD, la HIPAA, et le PCI DSS. Il fournit des preuves claires des types de données impactés et de leur traitement.

- Intégration avec la Découverte de Données : Avant d’activer le Marquage des Événements, assurez-vous que la classification par Type d’Information est configurée et fonctionne correctement. Vous pouvez en vérifier le bon fonctionnement en exécutant une tâche de Découverte de Données, qui analyse les bases pour identifier les éléments sensibles tels que les identifiants personnels ou les dossiers financiers.

- Automatisation et cohérence : Une fois que le Marquage des Événements est activé, tous les événements d’audit futurs sont automatiquement étiquetés avec les balises pertinentes. Cela garantit une structure d’audit cohérente entre les environnements et facilite le reporting, l’analyse et la vérification de conformité.

En définitive, le Marquage des Événements transforme la journalisation d’audit classique en un contrôle de sécurité conscient des données — permettant aux organisations de maintenir une visibilité continue, d’améliorer l’alignement réglementaire, et de prendre des décisions de sécurité rapides et basées sur les données.

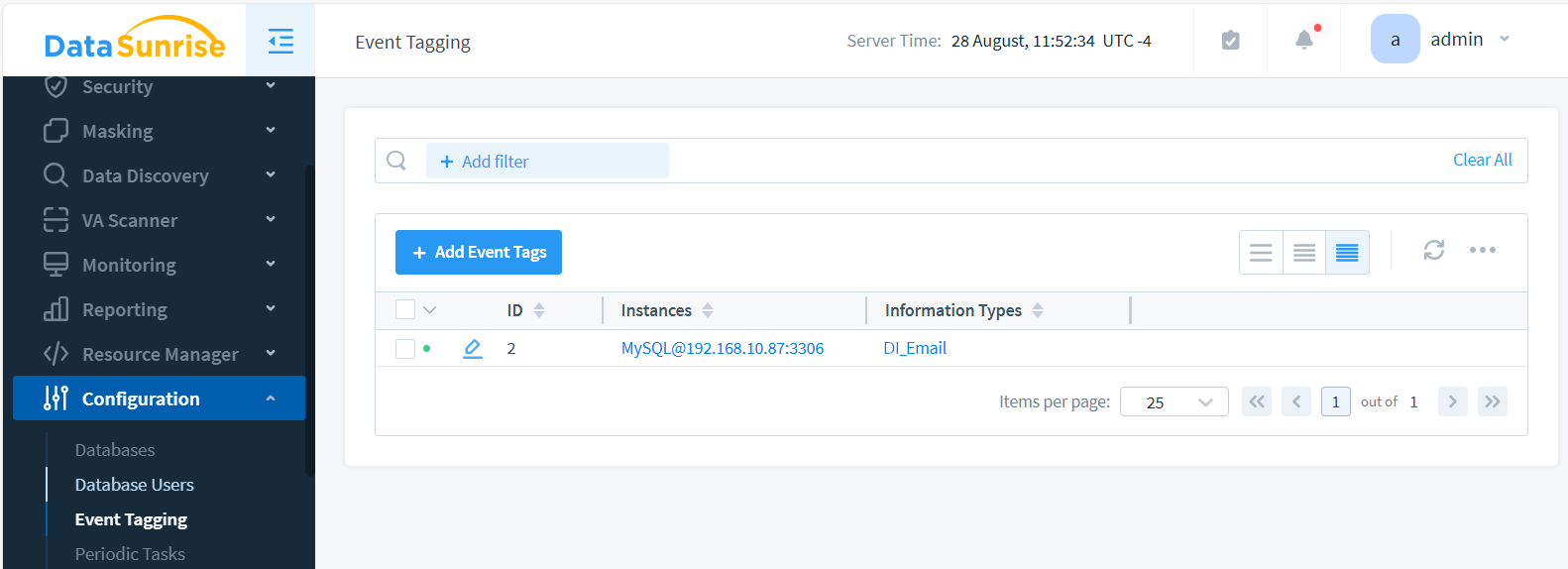

Ajouter le Marquage des Événements pour l’Instance

Allez dans Configuration > Marquage des Événements et cliquez sur le bouton +Ajouter des Étiquettes d’Événements. Sélectionnez les cases à cocher correspondant à l’instance(s) de base de données où vous souhaitez auditer les données, ainsi que le Type d’Information. Comme nous avons créé précédemment le Type d’Information DI_Email, nous allons l’utiliser pour créer l’Étiquette d’Événement. Après enregistrement, votre liste d’étiquettes devrait ressembler à ceci :

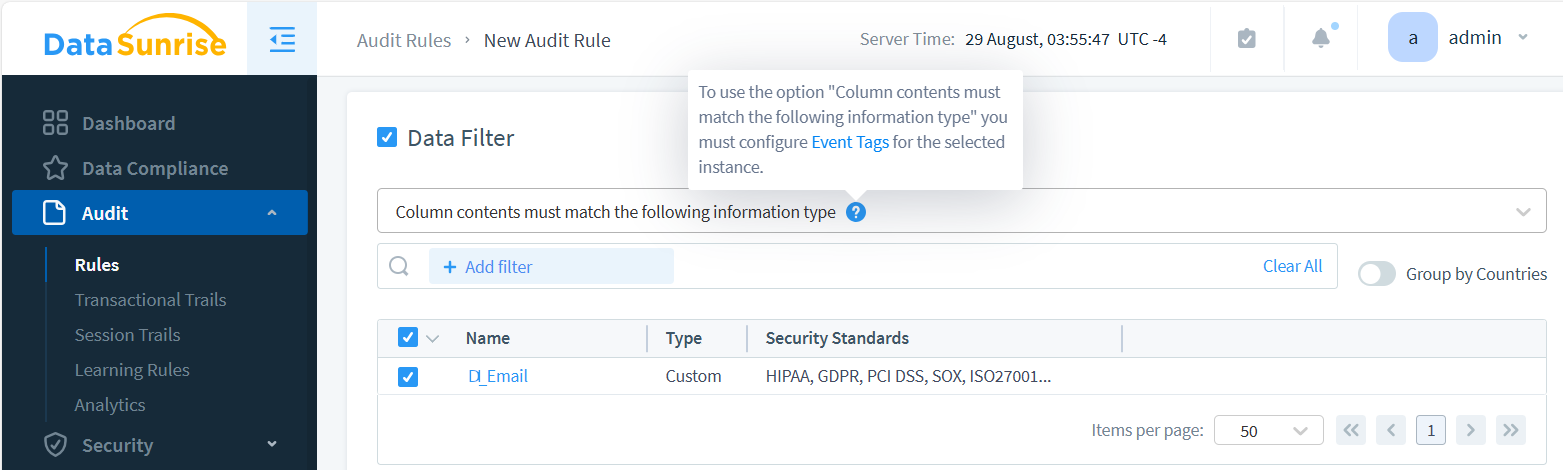

Règle d’Audit pour Générer un Journal d’Audit Étiqueté

Accédez à ‘Audit’ > ‘Règles’ > ‘+ Ajouter une Nouvelle Règle’ pour créer une Règle d’Audit. Nommez-la ‘EmailAuditRule’. Activez ‘Logger les Résultats de Requête’ et sélectionnez l’Instance où vous avez précédemment configuré le Marquage des Événements.

Nous sommes prêts à tester le Marquage des Événements.

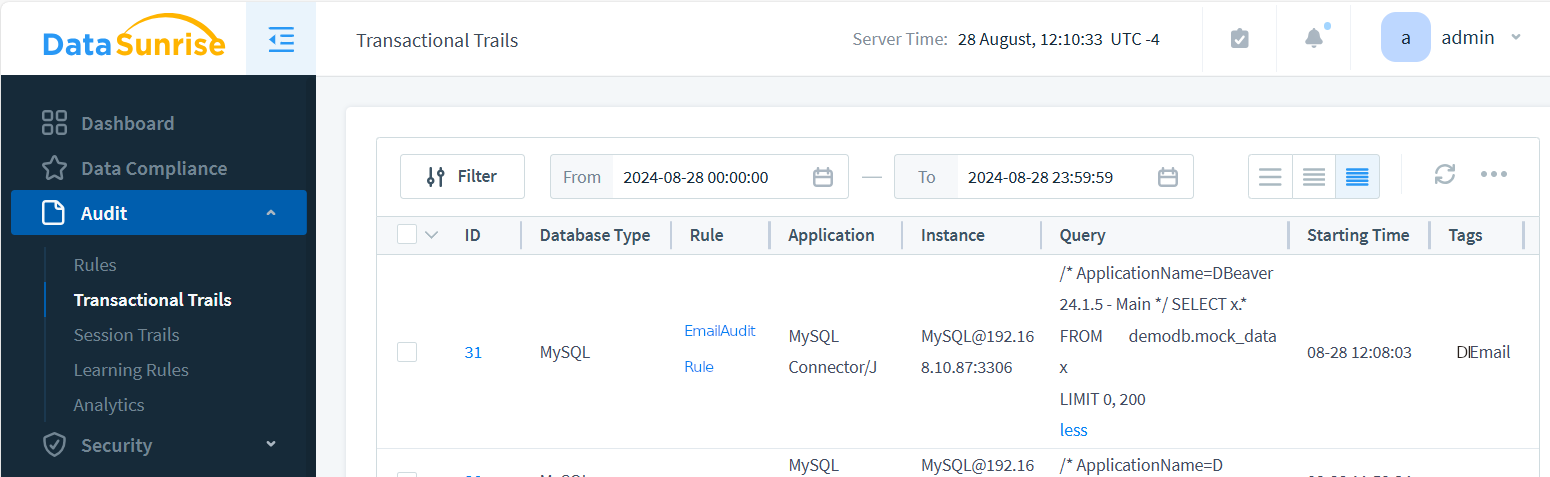

Faites une requête pour des données email vers l’instance. Maintenant, lorsque les résultats de requête sont enregistrés dans les pistes d’audit, vous verrez cette étiquette dans les Pistes Transactionnelles :

L’image ci-dessus montre la règle EmailAuditRule déclenchée par une requête SELECT * vers l’instance [email protected]. Cette requête a retourné des emails et d’autres données de la table mock_data, donc l’événement d’audit est étiqueté avec l’Étiquette d’Événement DI_Email que nous avons créée.

Note importante : si la règle de masquage inspirée des données décrite ci-dessous est activée, l’étiquette d’événement ne sera pas ajoutée à l’événement dans la piste d’audit.

Marquage des Événements dans les Cadres de Conformité

En enrichissant les pistes d’audit avec des Types d’Informations, le Marquage des Événements transforme les journaux bruts en preuves prêtes pour la conformité. Voici comment cela correspond aux principales réglementations :

| Cadre | Exigence | Alignement avec le Marquage des Événements |

|---|---|---|

| RGPD | Art. 32 — pseudonymisation et responsabilité | Étiquette les requêtes touchant des PII, permettant les contrôles de pseudonymisation et la preuve d’historique d’accès. |

| HIPAA | §164.312 — contrôles d’audit pour PHI | Étiquette les requêtes PHI avec des types d’information (ex. DI_PHI) pour démontrer la traçabilité des accès. |

| PCI DSS | Req. 10 — relier chaque accès PAN à un utilisateur | Les Étiquettes d’Événement mettent en évidence les requêtes PAN et déclenchent des règles de masquage pour prévenir les fuites. |

| SOX | §404 — maintenir l’intégrité des modifications des dossiers financiers | Les journaux étiquetés révèlent quand des champs financiers réglementés sont consultés ou modifiés. |

Avec le Marquage des Événements, DataSunrise garantit que le reporting de conformité devient un effet secondaire des contrôles en temps réel — transformant la préparation d’audit d’un effort manuel en un processus automatisé, prouvé.

Analyse des Données d’Audit Étiquetées

Une fois le Marquage des Événements actif, on peut filtrer les journaux enrichis avec les Types d’Informations directement en SQL ou les transmettre aux plateformes SIEM. Cela réduit le temps d’investigation et aide à corréler les événements suspects.

Exemple PostgreSQL : Filtrer par Type d’Information

-- Afficher les 20 derniers événements d’audit impliquant des emails

SELECT event_time, actor, action, object, info_type

FROM ds_audit_trails

WHERE info_type = 'DI_Email'

ORDER BY event_time DESC

LIMIT 20;Exemple de Recherche Splunk

index=datasunrise_audit info_type=DI_CreditCard status=success

| stats count by actor, object, src_ipRègle d’Alerte SIEM (Sigma)

title: Export massif de PII

logsource:

product: database

detection:

sel:

info_type: DI_Email

affected_rows: '>1000'

condition: sel

level: highEn pivotant sur info_type, les analystes peuvent cibler l’accès aux données sensibles sans analyser le SQL brut. Cela facilite la réponse aux questions de conformité telles que « Qui a consulté des PHI la semaine dernière ? » ou déclenche des alertes automatisées lorsque des seuils sont dépassés.

Masquage pour la Sécurité Inspirée par les Données

Dans le chapitre précédent, nous avons configuré une règle d’audit et observé comment une étiquette a été assignée à un événement lorsqu’il correspondait à notre Type d’Information personnalisé DI_Email. Cependant, les données étiquetées ont bien d’autres applications précieuses au-delà des simples rapports d’audit.

Explorons maintenant une autre utilisation du marquage des événements. Lorsqu’un Type d’Information DI_Email est détecté par le proxy, vous pouvez configurer diverses règles pour utiliser cette information comme entrée. Les règles d’Audit, de Sécurité et de Masquage peuvent toutes être déclenchées ou filtrées grâce à ces étiquettes additionnelles. Dans cette section, nous expliquerons comment DataSunrise masque en temps réel les données étiquetées, retournant des emails masqués au client de base de données.

Pour y parvenir, il suffit de créer une Règle de Masquage Dynamique avec un Filtre de Données dans les Paramètres de Masquage. Suivons les détails.

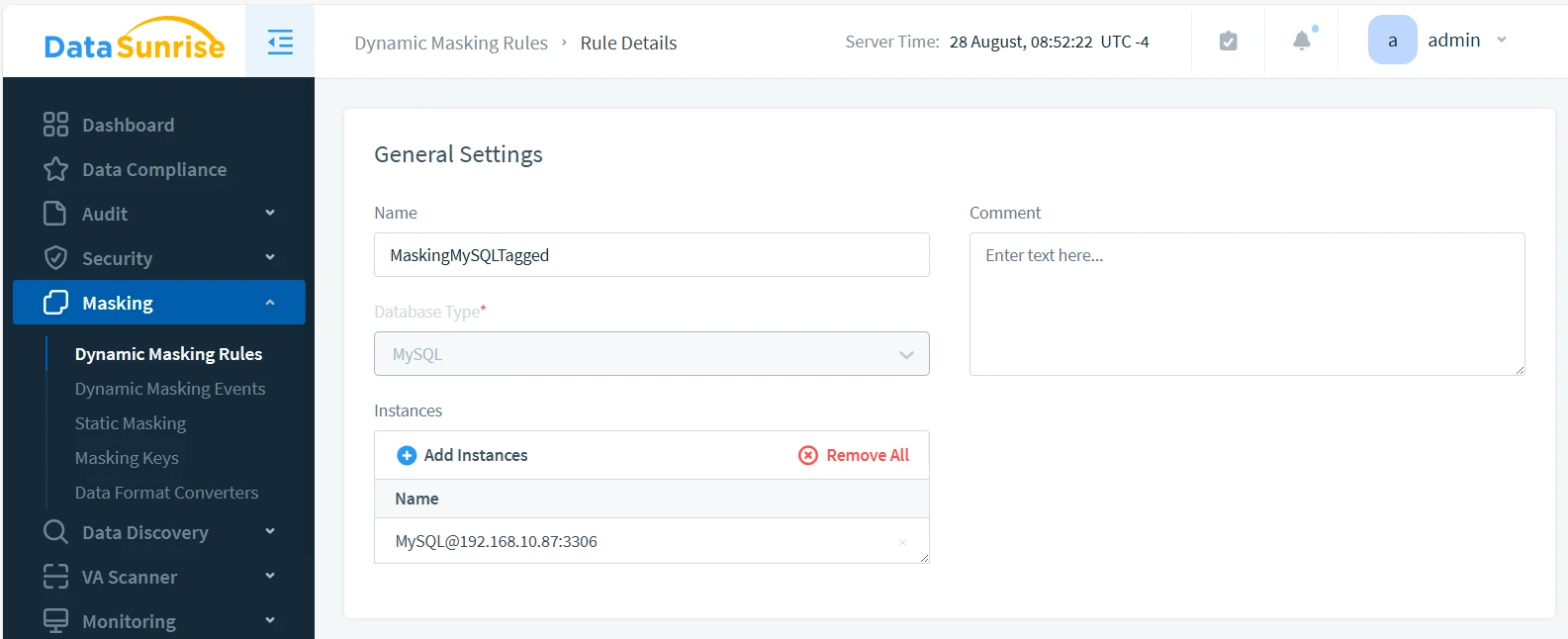

Créez la règle comme d’habitude sur la page Masquage > Règles de Masquage Dynamique. Sélectionnez l’instance de base de données où vous avez configuré le Marquage des Événements — [email protected] dans ce cas. Cochez la case ‘Logger l’Événement en Stockage’.

Dans les Paramètres de Masquage montrés ci-dessous, nous avons réglé le sélecteur déroulant Paramètres de Masquage par sur Filtre de Données. Cela permet d’utiliser les Types d’Informations pour le masquage.

Notez que le sélecteur Objets à masquer est laissé vide. Cela signifie que tous les objets interrogés depuis l’instance masquée sont vérifiés pour une correspondance avec DI_EmailAttribute. En cas de correspondance, DataSunrise les masque. Utilisez le Sélecteur d’Objets pour ajouter des objets de base de données spécifiques comme conditions supplémentaires pour les opérations de masquage.

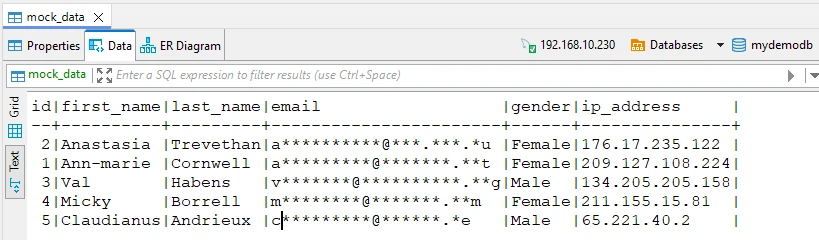

L’illustration ci-dessous montre le résultat. Nous avons interrogé les données via le proxy en utilisant l’application cliente DBeaver. DataSunrise a automatiquement détecté et masqué les emails dans la réponse sur base du Type d’Information trouvé dans les résultats de la requête :

Pièges Courants & Solutions

Aucune étiquette dans la piste d’audit ?

Vérifiez que la regex du Type d’Information correspond bien aux ensembles de résultats réels et que l’option « Logger les Résultats de Requête » est activée dans la règle d’audit.

Masquage non déclenché ?

Assurez-vous que la Règle de Masquage Dynamique cible la même instance où le Marquage des Événements est configuré et que le « Filtre de Données » est réglé sur le Type d’Information correct.

Latence élevée des requêtes ?

Passez le Marquage des Événements en mode échantillonnage ou regroupez les écritures des journaux, puis retestez l’utilisation CPU/mémoire.

Sécurité Inspirée par les Données pour les Règles d’Audit et de Sécurité

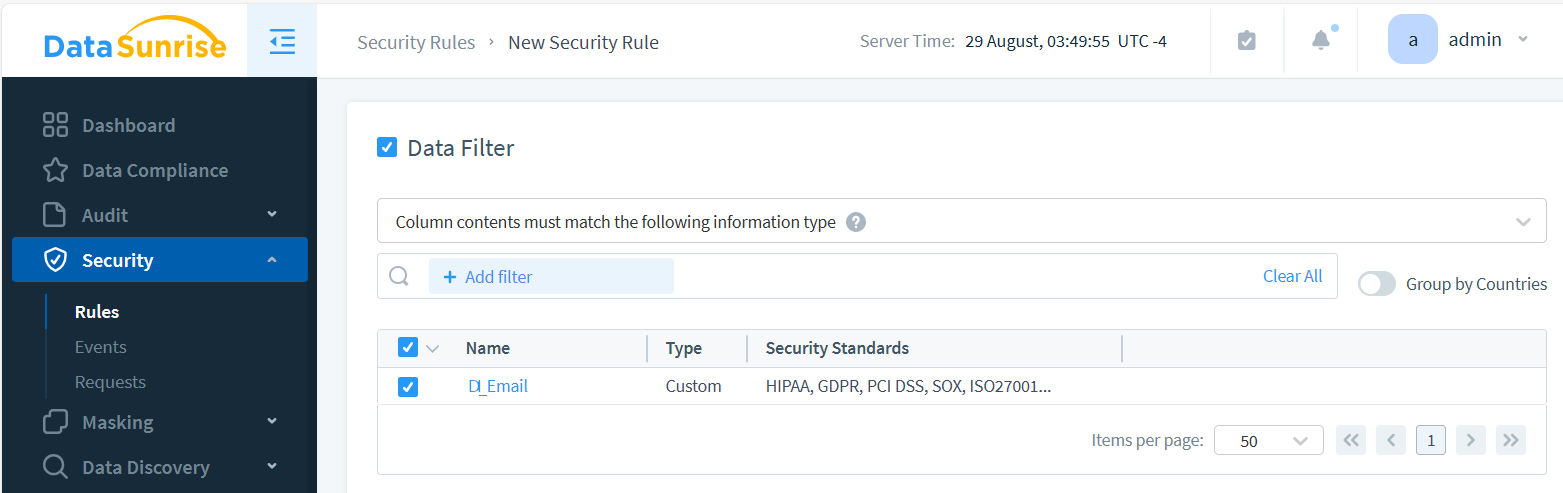

Avec DataSunrise, vous pouvez exploiter les Types d’Informations et les Étiquettes d’Événements dans les Règles d’Audit et de Sécurité pour déterminer si une requête doit être auditée ou bloquée. Les images ci-dessous montrent comment configurer le Filtrage de Données pour les deux types de règles.

Notez que si le Marquage des Événements n’est pas configuré pour l’instance de base de données sélectionnée, l’option Type d’Information ne sera pas disponible dans la section Filtre de Données. Activez la case à cocher ‘Logger l’Événement en Stockage’ dans la règle de sécurité, car cela est requis pour que la fonctionnalité inspirée des données fonctionne.

FAQ sur la Sécurité Inspirée par les Données

Qu’est-ce que le Marquage des Événements dans DataSunrise ?

Le Marquage des Événements attache des étiquettes (Types d’Informations) aux requêtes et à leurs résultats dans les pistes d’audit. Il met en évidence si des données sensibles telles que des emails, des numéros de carte de crédit, ou des PHI ont été touchées, simplifiant ainsi les enquêtes et les revues de conformité.

Comment le Marquage des Événements facilite-t-il la conformité ?

En reliant les requêtes aux Types d’Informations, le Marquage des Événements facilite la preuve de conformité avec le RGPD (pseudonymisation), la HIPAA (journalisation des accès) et le PCI DSS (masquage des données de titulaire de carte). Les journaux montrent non seulement ce qui a été exécuté, mais aussi quel type de données a été impliqué.

Quelle est la différence entre le Marquage des Événements et le Masquage Dynamique ?

Le Marquage des Événements enrichit les journaux d’audit avec des étiquettes pour les données sensibles. Le Masquage Dynamique agit à l’exécution pour remplacer ces valeurs par des substituts obfusqués, garantissant que les utilisateurs non autorisés ne voient jamais les données originales.

Quels sont les pièges courants avec le Marquage des Événements ?

- Aucune étiquette n’apparaît : vérifiez que les expressions régulières correspondent aux données réelles.

- Masquage non déclenché : assurez-vous que les règles de Masquage Dynamique réfèrent le même Type d’Information et la même instance.

- Latence : utilisez l’échantillonnage ou déchargez le stockage des journaux pour réduire la surcharge sur les requêtes volumineuses.

Le Marquage des Événements peut-il alimenter d’autres règles de sécurité ?

Oui. Les données étiquetées peuvent déclencher des Règles d’Audit, des Règles de Sécurité et des Règles de Masquage. Cela permet des actions automatiques telles que le blocage des requêtes ou le masquage des résultats dès qu’un type sensible comme DI_Email ou DI_CreditCard est détecté.

Applications Industrielles du Marquage des Événements

Le Marquage des Événements est plus qu’une fonctionnalité technique — il accélère directement la conformité et la gestion des risques dans les industries réglementées :

- Finance : Le marquage des champs de carte de crédit supporte les audits PCI DSS et les rapports SOX en reliant les requêtes SQL à l’accès PAN sensible.

- Santé : Les pistes d’audit étiquetées avec des types PHI simplifient les revues HIPAA, réduisant la préparation manuelle des preuves.

- SaaS & Cloud : Prouvez l’isolation des locataires en marquant les requêtes inter-locataires, assurant une transparence conforme au RGPD.

- Gouvernement : Fournissez des journaux infalsifiables avec un contexte de type d’information pour répondre aux exigences strictes de responsabilité.

- Distribution : Étiquetez les PII clients et l’historique d’achat pour la détection de fraude et des pipelines analytiques axés sur la confidentialité par conception.

En contextualisant les journaux d’audit via le Marquage des Événements, les organisations peuvent transformer la conformité d’un fardeau manuel coûteux en un mécanisme de preuve automatisé.

L’Avenir de la Sécurité Inspirée par les Données

Le Marquage des Événements et la classification des Types d’Informations ne représentent que les bases d’une évolution plus large vers une sécurité des données intelligente et adaptative. La prochaine génération de protection inspirée par les données fusionnera apprentissage automatique, analyse comportementale et orchestration automatisée des politiques pour prédire et neutraliser les risques avant leur matérialisation. Plutôt que de simplement réagir aux champs exposés ou mal utilisés, des plateformes avancées comme DataSunrise corrèleront dynamiquement l’intention utilisateur, le contexte des requêtes et les labels de sensibilité en temps réel — affinant continuellement les décisions d’accès, appliquant un masquage contextuel, et suspendant de manière autonome l’activité anomal.

Ce paradigme proactif transforme la protection des données en un système auto-optimisant, où les mesures de sécurité évoluent de concert avec le comportement utilisateur et les changements d’infrastructure. En s’appuyant sur des modèles d’apprentissage continu, les plateformes peuvent anticiper les risques internes, les tentatives d’escalade de privilèges et les violations de politique à travers des environnements hybrides et multi-clouds. La capacité d’imposer automatiquement des ajustements de posture de sécurité sans intervention humaine garantit que la gouvernance ne soit pas une tâche périodique, mais un processus adaptatif continu.

À mesure que les architectures d’entreprise deviennent plus complexes, ce changement redéfinira la conformité, passant d’une liste statique de contrôle à un cadre automatisé et vivant. La vision de DataSunrise s’aligne sur cet avenir — où des normes mondiales telles que le RGPD, la HIPAA et le PCI DSS sont appliquées en continu via une automatisation intelligente, assurant que la confidentialité, la responsabilité et la confiance restent au cœur de chaque interaction avec les données.

Conclusion

Dans les architectures de données distribuées actuelles, la véritable sécurité commence par une visibilité approfondie au point d’interaction le plus précoce — la couche proxy. En appliquant le Marquage des Événements à chaque requête client-vers-base de données, les organisations obtiennent des informations précises et contextuelles sur chaque requête, transaction et action utilisateur. Ces points de métadonnées enrichis forment des enregistrements d’audit structurés qui s’intègrent parfaitement dans les flux analytiques, de surveillance et de conformité. Sur cette base, le masquage dynamique des données renforcé par la validation des Types d’Informations offre une protection adaptative et contextuelle qui masque automatiquement les champs sensibles selon l’identité utilisateur, la logique des requêtes, les règles métier et les normes réglementaires.

DataSunrise fournit un écosystème de sécurité des données entièrement intégré unifiant audit, masquage intelligent, prévention des injections SQL et automatisation de la conformité dans une seule plateforme. Ses capacités avancées s’étendent également à la découverte de données en temps réel, l’évaluation des risques, le scan des vulnérabilités et les contrôles de confidentialité conçus pour les charges de travail d’IA et de grands modèles de langage (LLM) — où sécuriser à la fois les flux d’entrée et de sortie devient de plus en plus crucial. En combinant l’intelligence au niveau des événements avec la logique de masquage, l’analyse comportementale et l’application automatisée, DataSunrise élève la sécurité de l’observation passive vers une défense active et auto-ajustante.

Les organisations peuvent découvrir ces capacités via une démonstration interactive ou en téléchargeant une évaluation gratuite de la Suite de Sécurité DataSunrise. Voyez comment votre infrastructure de données peut évoluer des mesures de protection basiques vers une gouvernance intelligente et automatisée qui renforce la conformité, améliore la transparence et assure la résilience sur les environnements sur site, hybrides et multi-cloud.

Suivant