IA Generativa e Phishing

Il phishing — una volta basato su impersonificazioni grossolane ed errori evidenti — si è evoluto in una disciplina altamente sofisticata, alimentata dall’IA. Gli attaccanti moderni ora utilizzano la IA Generativa per creare email contestualizzate, siti web clonati e simulazioni vocali in tempo reale che sono in grado di superare anche il giudizio umano più preparato.

Queste minacce non sono ipotetiche. Nel 2025, i ricercatori in sicurezza hanno osservato un aumento dei kit di phishing generati da LLM capaci di adattare il tono del linguaggio, la struttura e i trigger psicologici basandosi sui dati del bersaglio.

Questo articolo esplora come la IA Generativa amplifica le campagne di phishing, come le organizzazioni possono rilevare questi attacchi avanzati e come DataSunrise rafforza la protezione con auditing in tempo reale, rilevamento delle anomalie e mascheramento conforme alle normative.

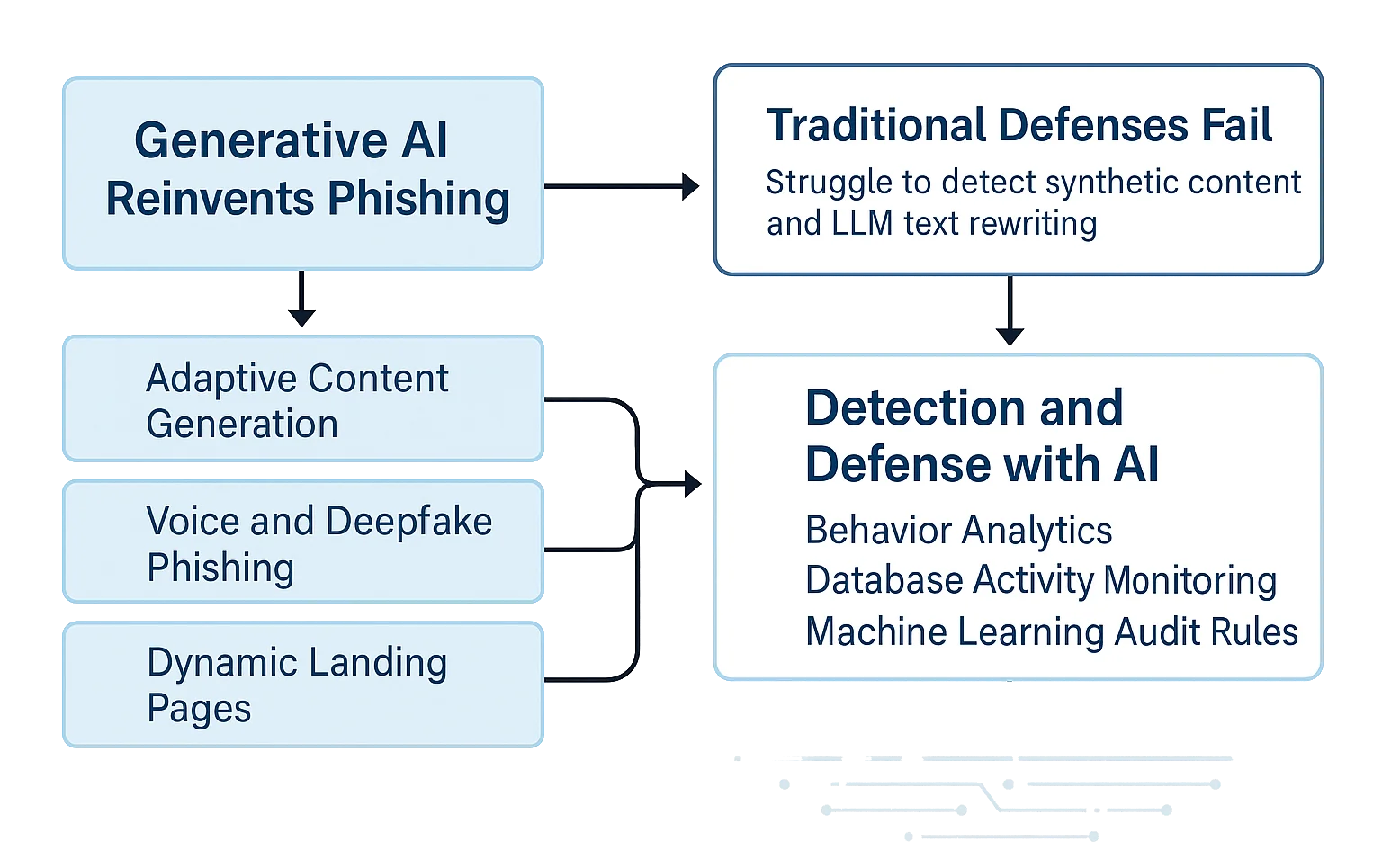

Come l’IA Generativa Reinventa il Phishing

Il phishing tradizionale si basa su template fissi. Modelli generativi come GPT, LLaMA e varianti derivate da Claude permettono agli attaccanti di generare dinamicamente testi che rispecchiano comunicazioni legittime — complete di terminologia aziendale, saluti personalizzati e richieste sensibili al fattore tempo.

I principali progressi includono:

- Generazione Adattiva dei Contenuti: L’IA adatta i messaggi ai ruoli degli utenti e ai comportamenti storici.

- Phishing Vocale e Deepfake: Strumenti di sintesi vocale generativa che imitano veri dirigenti.

- Pagine di Atterraggio Dinamiche: Modelli che creano template HTML corrispondenti ai siti ufficiali in pochi minuti.

Questi sviluppi rendono il phishing basato sull’IA quasi indistinguibile dalla corrispondenza genuina, ampliando considerevolmente la superficie di attacco potenziale.

Perché le Difese Tradizionali Falliscono

I filtri email, i controlli SPF/DKIM e i database di reputazione URL non sono mai stati progettati per contenuti sintetici generati on demand. Gli attaccanti possono alterare lievemente ogni singolo tentativo di phishing, eludendo così il rilevamento basato sulle impronte digitali.

Inoltre, gli LLM possono riscrivere automaticamente i messaggi per evitare i trigger di sicurezza conosciuti, rendendo quasi obsoleta la filtrazione convenzionale.

Esempio: Elusione Generata da IA

import random

phrases = [

"aggiornamento urgente sulla busta paga",

"azione richiesta per confermare le credenziali",

"accesso sicuro al documento"

]

msg = f"Caro utente, per favore verifica il tuo {random.choice(phrases)} usando il link sottostante."

print("Esca phishing generata:", msg)

Ogni messaggio è unico, contestualmente plausibile e quasi impossibile da inserire in blacklist. La difesa deve quindi spostarsi dall’analisi del contenuto alla correlazione comportamentale.

IA Generativa nella Rilevazione del Phishing

Se da una parte gli attaccanti usano l’IA per ingannare, i difensori possono impiegarla per individuare le minacce. I modelli di IA generativa, combinati con Analisi del Comportamento Utente e Monitoraggio delle Attività sul Database, possono identificare anomalie nel flusso dei messaggi, nei tempi di accesso e nella distribuzione dei metadati.

Ad esempio, le Regole di Audit basate su Machine Learning di DataSunrise possono segnalare tentativi di login sospetti o ricerche di credenziali in blocco attivate dopo interazioni con email di phishing.

Questo approccio di intelligenza adattiva aiuta le organizzazioni a cogliere i segni precoci di compromissione — anche quando i messaggi sembrano legittimi.

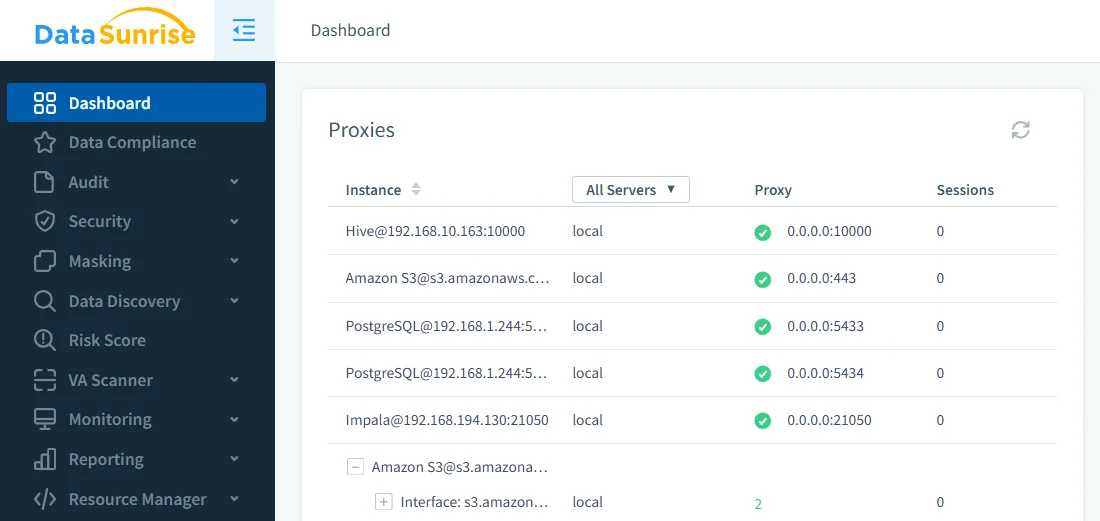

DataSunrise come Nucleo Difensivo

Le minacce di phishing non si fermano alla casella email — si estendono a database, applicazioni e archiviazione cloud una volta che le credenziali sono state sottratte. DataSunrise protegge questi asset attraverso:

- Firewall di Database che blocca accessi non autorizzati dopo una violazione di credenziali da phishing.

- Mascheramento Dinamico dei Dati per nascondere dati sensibili da sessioni potenzialmente compromesse.

- Tracciamento Audit che registra ogni azione post-phishing per indagini di conformità.

- Compliance Autopilot che assicura l’allineamento in tempo reale con GDPR, HIPAA e PCI DSS.

A differenza degli strumenti di sicurezza tradizionali, DataSunrise offre un’automazione di policy Zero-Touch, fornendo una Protezione Context-Aware senza necessità di taratura manuale.

Esempio: Raccolta di Credenziali Realizzata con IA

Un’azienda multinazionale subisce una violazione dopo aver ricevuto email di phishing iper-personalizzate che imitano il sistema HR.

Gli attaccanti utilizzano modelli di testo generativo per creare contenuti specifici per ogni dipendente e hanno clonato il portale di login utilizzando strumenti di design web basati su IA.

Una volta raccolte le credenziali, gli attaccanti accedono ai database interni per esfiltrare i dati delle buste paga.

Con DataSunrise implementata, la traiettoria della violazione potrebbe essere contenuta precocemente:

- Le Regole di Audit rilevano tempistiche di login anomale.

- L’Analisi del Comportamento la collega a un volume anomalo di query.

- Le Politiche di Mascheramento limitano automaticamente la visibilità delle PII.

- Le dashboard di conformità producono prove forensi immediate.

Questo esempio dimostra come combinare il rilevamento IA con orchestrazione autonoma della conformità trasformi la difesa reattiva in resilienza predittiva.

Questioni Etiche e di Conformità

Il phishing generato dall’IA solleva anche problemi etici e regolamentari. Le imprese devono assicurarsi che il proprio utilizzo di strumenti IA non produca contenuti fuorvianti o conservi dati sintetici in violazione delle leggi sulla privacy.

DataSunrise supporta tramite Data Discovery e Protezione Continua dei Dati — identificando, criptando e monitorando tutte le informazioni sensibili utilizzate nelle pipeline di addestramento LLM.

Questa capacità garantisce un’adozione responsabile dell’IA secondo quadri normativi come EU AI Act e NIST AI Risk Management Framework.

Impatto sul Business

| Aspetto | Senza Difesa Adattiva all’IA | Con IA Generativa + DataSunrise |

|---|---|---|

| Latenza nella rilevazione | 6–12 ore | Tempo reale |

| Uso improprio delle credenziali | Spesso non rilevato | Bloccato automaticamente |

| Risposta alla conformità | Report manuali | Prove con un clic |

| Aggiornamenti di policy | Conduzione manuale | Automazione senza codice |

Le imprese che adottano protezioni potenziate dall’IA ottengono miglioramenti misurabili in velocità di risposta, garanzie di conformità ed efficienza nel contenimento delle violazioni.

Futuro della Difesa dal Phishing Guidata dall’IA

L’IA Generativa continuerà a sfumare la linea tra comunicazione umana e macchina. Per contrastarla, i sistemi di sicurezza futuri devono integrare rilevamento autoapprendente, applicazione contestuale delle policy e auditing autonomo.

La roadmap di DataSunrise enfatizza:

- Rilevamento Comportamentale Sospetto Basato su ML per risposte adattive al phishing.

- Calibrazione Autonoma della Conformità che assicura la conformità dei sistemi IA con le normative globali in evoluzione.

- Integrazione Cross-Platform che copre ambienti dati strutturati, semi-strutturati e non strutturati.

La convergenza tra IA e difesa centrata sulla conformità segna la nuova era della resilienza informatica aziendale.

Conclusione

L’IA Generativa ha reso gli attacchi di phishing più convincenti, scalabili e difficili da tracciare. Combattere questa nuova ondata richiede la combinazione di analisi guidate dall’IA con una solida governance dei dati.

Integrando la mascheratura intelligente, l’auditing e l’automazione della conformità di DataSunrise, le organizzazioni possono mitigare sia il livello umano sia quello tecnico dell’inganno alimentato dall’IA.

Esplora Compliance Manager di DataSunrise e il Centro Sicurezza IA per scoprire come la tua impresa può anticipare le tattiche di phishing in evoluzione.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora