IA nella Sicurezza di Rete

Man mano che l’intelligenza artificiale rimodella la cybersicurezza, l’81% delle organizzazioni oggi impiega l’IA per potenziare la protezione delle reti. Tuttavia, l’aumento dei volumi di dati e l’evoluzione dei vettori di minaccia mettono sotto pressione i meccanismi di difesa tradizionali, richiedendo una protezione adattiva, consapevole del contesto, che operi in ambienti ibridi.

Questa guida esplora il ruolo dell’IA nella sicurezza di rete, mostrando come l’apprendimento automatico rafforzi i sistemi di monitoraggio, rilevamento di anomalie e risposta automatizzata. Illustra inoltre come il framework di sicurezza di DataSunrise offra una protezione proattiva, multipiattaforma, con orchestrazione della sicurezza a zero contatto e una difesa consapevole del contesto.

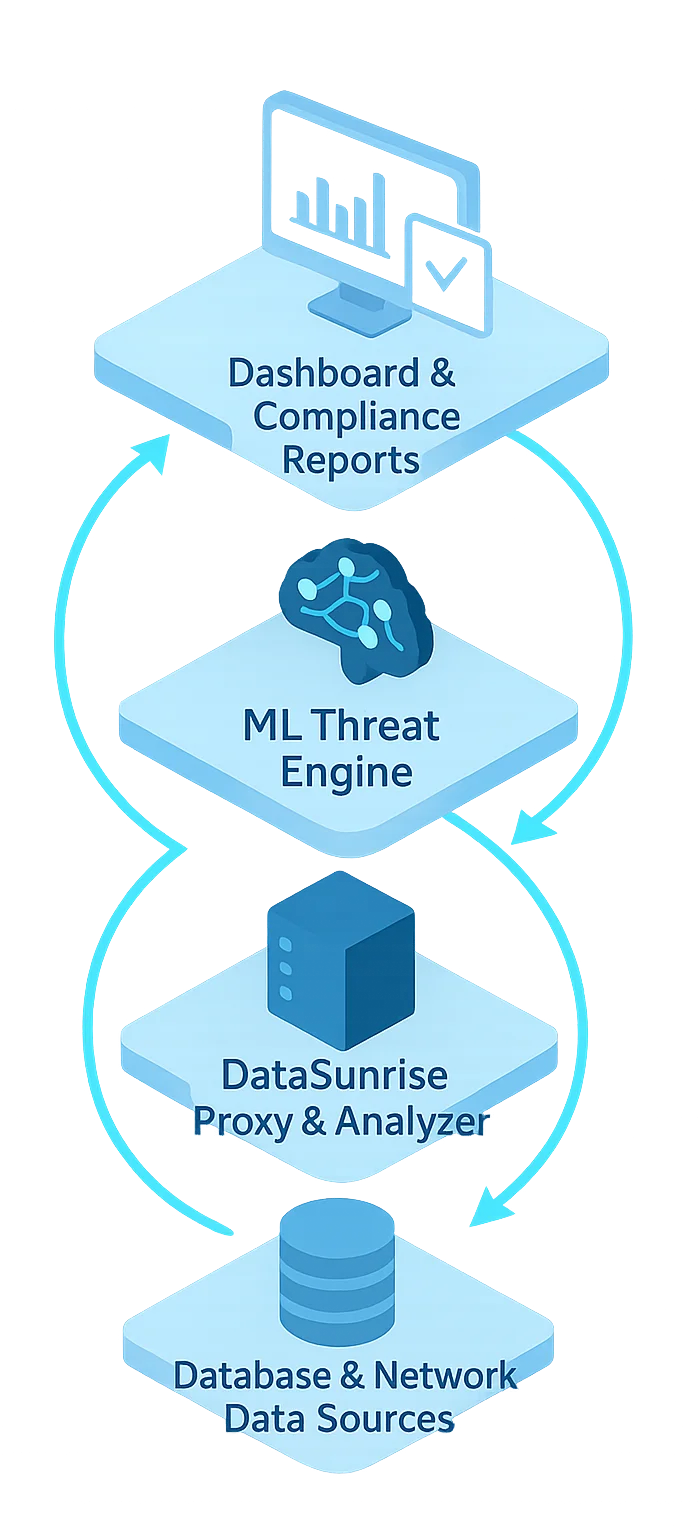

La piattaforma di DataSunrise alimentata da ML opera con precisione chirurgica—correlando analisi comportamentali, monitoraggio delle attività del database e log di audit in tempo reale per assicurare che ogni anomalia diventi un insight concreto e attuabile.

Comprendere l’IA nella Sicurezza di Rete

L’IA nella sicurezza di rete si riferisce all’uso di algoritmi che apprendono dall’attività di rete per rilevare e mitigare automaticamente le minacce. A differenza di firewall statici o sistemi di intrusioni basati su firme, i modelli di ML si adattano dinamicamente ai comportamenti in evoluzione e alle anomalie contestuali.

Gli ambienti di rete si basano su un continuo scoperta dei dati e controlli di accesso per mantenersi sicuri. Integrare l’IA aggiunge la capacità di correlare grandi flussi di eventi in tempo reale, aiutando i team a concentrarsi sugli incidenti realmente rilevanti invece di essere sommersi dai falsi positivi.

Vettori Critici di Minaccia di Rete

1. Minacce Persistenti Avanzate (APT)

Gli algoritmi di ML identificano indicatori sottili di compromissione—persistenza insolita delle connessioni, tentativi di esfiltrazione o irregolarità nei flussi di traffico—oltre quanto catturato dai filtri tradizionali SIEM. L’analisi del comportamento utente fornisce un contesto comportamentale aggiuntivo.

2. Uso Improprio Interno e dei Privilegi

Attraverso il controllo continuo degli accessi basato sui ruoli e il tracciamento dei pattern di privilegi, l’IA può segnalare richieste anomale di risorse o sospette escalation di privilegi prima che avvengano violazioni.

3. Botnet e Exploit Automatizzati

L’integrazione del firewall per database e il punteggio adattivo delle minacce aiutano a bloccare automazioni dannose che operano su endpoint distribuiti e infrastrutture cloud.

4. Phishing e Ingegneria Sociale ai Confini di Rete

I modelli di IA analizzano i metadati delle comunicazioni per rilevare anomalie nel comportamento dei pacchetti, nell’origine del traffico o nei pattern DNS collegati a campagne di phishing.

Implementare la Sicurezza di Rete Potenziata dall’IA

L’esempio seguente mostra come un rilevatore di minacce leggero basato su ML potrebbe valutare i flussi di pacchetti per anomalie in tempo reale.

from datetime import datetime

import numpy as np

class NetworkThreatDetector:

"""Rilevatore di minacce basato su apprendimento automatico per il traffico di rete."""

def __init__(self, threshold: float = 0.85):

self.threshold = threshold

self.baseline_vector = np.random.rand(5)

def analyze_traffic(self, packet_vector):

similarity = np.dot(packet_vector, self.baseline_vector) / (

np.linalg.norm(packet_vector) * np.linalg.norm(self.baseline_vector)

)

threat_detected = similarity < self.threshold

return {

"timestamp": datetime.utcnow().isoformat(),

"similarity_score": round(similarity, 3),

"threat_detected": threat_detected,

"severity": "HIGH" if threat_detected else "LOW"

}

Questo rilevatore semplificato confronta le metriche dei pacchetti in ingresso con una baseline appresa. Una diminuzione nella similitudine indica una deviazione dal comportamento normale, innescando allarmi o workflow di mitigazione automatizzata.

Best Practice per l’Implementazione

Per le Organizzazioni:

- Visibilità Centralizzata: Consolida i tracciati di audit in dashboard unificate per una più veloce tracciabilità delle anomalie.

- Governance degli Accessi: Definisci politiche di sicurezza che bilancino accuratezza del rilevamento con requisiti di privacy e conformità.

- Postura Difensiva Adattiva: Integra gli output delle valutazioni di vulnerabilità nei tuoi modelli IA per un feedback continuo e il perfezionamento dei modelli.

- Sicurezza Orientata alla Conformità: Mappa i rilevamenti IA a framework come il GDPR per garantire responsabilità.

Per i Team Tecnici:

- Baseline Comportamentali: Mantieni baseline aggiornate utilizzando l’analisi del comportamento utente e telemetria continua.

- Integrazione di Monitoraggio in Tempo Reale: Impiega il monitoraggio delle attività del database con filtri adattivi configurati dagli insight IA.

- Pipeline di Correlazione delle Minacce: Usa architetture di reverse proxy per alimentare metadata coerenti alle pipeline di ML.

- Regole di Risposta Automatizzate: Combina i rilevamenti IA con regole di sicurezza che attivano automaticamente azioni di isolamento o limitazione.

DataSunrise: Soluzione Completa di Sicurezza di Rete con IA

DataSunrise fornisce protezione unificata su database, applicazioni e livelli di rete. La sua piattaforma di sicurezza guidata dall’IA offre rilevamento autonomo delle minacce, protezione consapevole del contesto e conformità IA per default in oltre 50 ambienti supportati.

Conclusione: Costruire Difese Intelligenti con l’IA

L’IA nella sicurezza di rete trasforma la difesa reattiva in resilienza predittiva. Apprendendo continuamente dai pattern di sistema e dai segnali contestuali, rileva minacce sofisticate prima che si traducano in violazioni.

Associata agli strumenti di sicurezza adattivi di DataSunrise, le organizzazioni ottengono un modello di difesa unificata che unisce l’esperienza umana alla precisione della macchina.