Amazon OpenSearch Daten-Audit-Trail

Der Amazon OpenSearch Daten-Audit-Trail ist für Organisationen unerlässlich, deren Such-, Log-Analyse- und Observability-Workloads auf OpenSearch basieren. Diese Umgebungen analysieren große Mengen an Betriebs- und Kundendaten. Daher werden Log-Ereignisse, Identifikatoren, IP-Adressen und Anwendungsinhalte gespeichert, die dauerhaft sichtbar und nachvollziehbar bleiben müssen.

In der Praxis setzen Teams zunehmend den OpenSearch Service für Sicherheitsanalysen, Anwendungsüberwachung und sogar für Audit-Logging selbst ein. Dies führt jedoch zu einem strukturellen Paradoxon. Dieselbe Plattform kann sicherheitsrelevante Daten speichern und gleichzeitig ein sensibles Ziel darstellen. Ohne einen verlässlichen OpenSearch Audit-Trail können Organisationen keine Zugriffverantwortlichkeit herstellen, Vorfälle effektiv untersuchen oder Compliance bei Audits nachweisen.

Dieser Artikel beschreibt, wie ein Amazon OpenSearch Daten-Audit-Trail in realen Einsatzszenarien funktioniert, in denen die native Sichtbarkeit begrenzt ist, und wie DataSunrise das OpenSearch-Auditing durch zentralisiertes Logging, Transaktionskorrelation und compliance-orientierte Kontrollen rund um Data Audit und Audit Trails verbessert.

Die zentralen Audit-Herausforderungen bei Amazon OpenSearch

OpenSearch-Workloads unterscheiden sich von traditionellen relationalen Datenbanken. Sie bieten REST-APIs, akzeptieren JSON-Eingaben und laufen häufig hinter Anwendungsservices und Analyse-Pipelines. Diese Architektur bringt mehrere audit-spezifische Probleme mit sich, die sowohl die Datensicherheit als auch die Datenbanksicherheit betreffen.

- REST-basierter Zugriff ohne Abfragekontext

OpenSearch-Operationen basieren auf HTTP-Anfragen statt auf SQL-Sitzungen. Native Logs erfassen Metadaten der Anfragen, liefern jedoch keine strukturierte Einsicht in Abfragezweck, betroffene Indizes oder Payload-Inhalte. Dies macht forensische Analysen langsamer und weniger präzise. Zentralisierte Audit-Logs verringern diese Lücke durch Normierung der Zugriffsprotokolle. - Hohe Anzahl an Schreib- und Suchoperationen

Logging- und Analyse-Pipelines können Tausende von Index- und Suchanfragen pro Sekunde erzeugen. Ohne selektive Kontrollen wächst der Speicherbedarf für Rohlogs rasant und erzeugt Betriebsgeräusche. Ein gezielter Prüfungsansatz, der an die Leistung von Audit-Speicher angepasst ist, senkt die Kosten bei gleichzeitiger Beweiserhaltung. - Begrenzte Transaktionskorrelation

OpenSearch gruppiert zusammenhängende Anfragen nicht als logische Transaktionen. Daher erfordert das Nachvollziehen einer einzelnen Anwendungshandlung über mehrere API-Aufrufe eine zusätzliche Korrelationsschicht. Genau hier werden Datenbank-Aktivitätshistorie und übergreifendes Tracking nützlich. - Compliance-Sichtbarkeitslücken

Umgebungen, die DSGVO– oder PCI DSS-kontrollierte Daten verarbeiten, müssen eine kontinuierliche Durchsetzung von Zugriffskontrollen nachweisen. Native OpenSearch-Logs erfüllen allein in der Regel nicht die Audit- und Compliance-Anforderungen. Die Kopplung von Audit-Kontrollen mit dem Compliance Manager stärkt die Beweiserstellung.

Native Audit-Funktionalitäten von Amazon OpenSearch

Der Amazon OpenSearch Service bietet grundlegendes Audit-Logging über sein Sicherheits-Plugin. Administratoren können Audit-Logs aktivieren, um Authentifizierungsereignisse, REST-Anfragen und Vorgänge auf Index-Ebene zu protokollieren. Diese Logs können in CloudWatch gespeichert oder direkt in OpenSearch indexiert werden. Für native Referenzen siehe die AWS Amazon OpenSearch Sicherheitsübersicht und die Audit-Logging-Anleitung.

Obwohl diese Strategie eine Basis-Sichtbarkeit bietet, weist sie Einschränkungen auf. Audit-Datensätze bleiben niedrig granular, besitzen keine Transaktionsbewusstheit und sind eng an den OpenSearch-Cluster gebunden. Dementsprechend benötigen Aufbewahrungsmanagement, Filterung und Compliance-Berichterstattung zusätzliche Werkzeuge und einen umfassenderen Ansatz für Datenbank-Aktivitätsüberwachung.

Der von DataSunrise realisierte OpenSearch Audit-Trail

Um diese Schwächen zu überwinden, führt DataSunrise eine separate Audit-Schicht ein, die unabhängig vom OpenSearch-Cluster operiert. Durch die Inspektion des Datenverkehrs zwischen Clients und OpenSearch-Endpunkten erzeugt DataSunrise einen strukturierten OpenSearch Audit-Trail, ohne die OpenSearch-Interna zu verändern. Diese Architektur passt auch zu Reverse-Proxy-Einsatzmustern, die oft für Sicherheitsdurchsetzung genutzt werden.

Dieses Design folgt etablierten Überwachungsprinzipien und ergänzt zusätzliche Kontrollen wie rollenbasierte Zugriffskontrolle und Richtlinien-Governance.

Konfiguration der OpenSearch-Audit-Regeln

DataSunrise Audit-Richtlinien legen fest, welche OpenSearch-Instanzen, Benutzer, APIs und Vorgänge protokolliert werden müssen. Regeln können Indexmuster, Anfragetypen oder Clientquellen adressieren. Dadurch reduzieren Teams Audit-Geräusche, bewahren Verantwortlichkeit und stimmen sich auf das Prioritätenverhalten von Audit-Regeln ab.

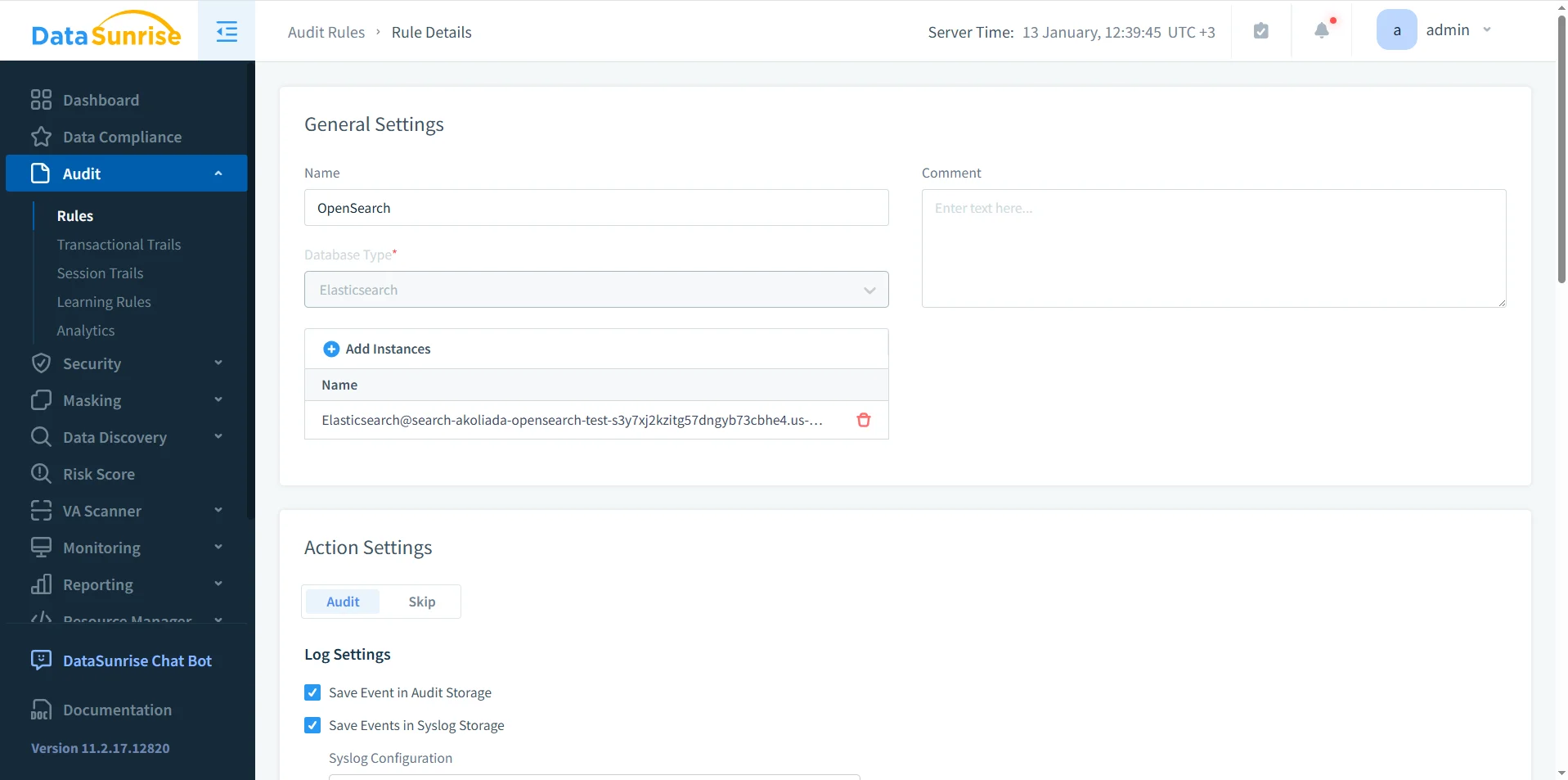

DataSunrise Amazon OpenSearch Audit-Regel-Konfiguration

Audit-Regelkonfiguration mit Auswahl der OpenSearch-Instanz, Audit-Aktionen und zentralisiertem Log-Speicher.

Transaktionale Trails und Sitzungsbewusstsein

Im Gegensatz zu nativen OpenSearch-Logs korreliert DataSunrise zusammenhängende REST-Anfragen zu logischen Sitzungen und transaktionalen Trails. Somit können Sicherheitsteams eine vollständige Interaktion vom Sitzungsaufbau über Dokument-Indexierung bis zur Suchausführung verfolgen. Dieser Arbeitsablauf unterstützt zudem eine kontinuierliche Auditierung mit konsistenter Beweissammlung.

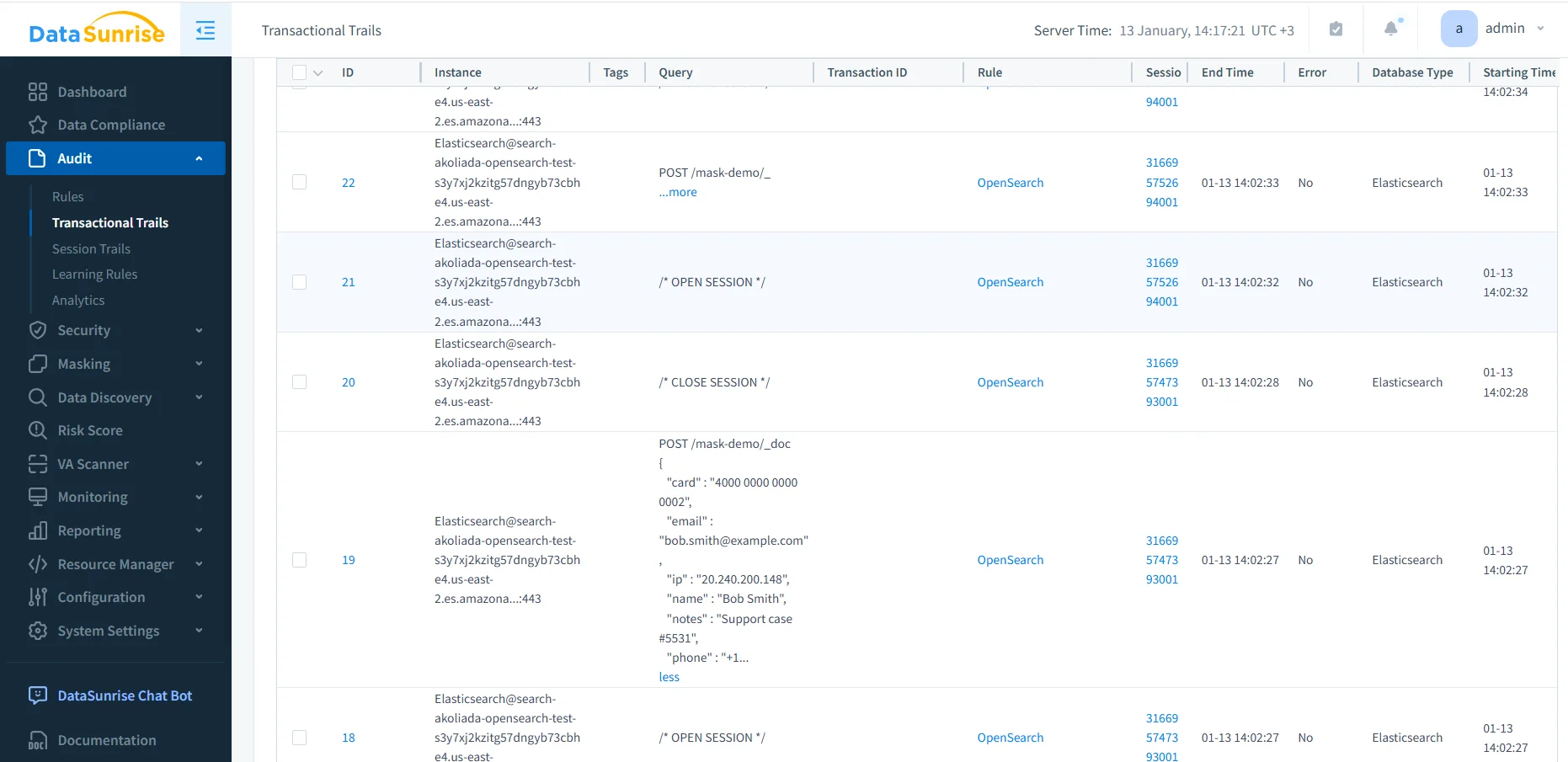

Amazon OpenSearch transaktionale Trails in DataSunrise

Ansicht transaktionaler Trails mit korrelierten OpenSearch-Operationen, Zeitstempeln, Sitzungskennungen und Anfragedetails.

DataSunrise speichert diese Datensätze in dediziertem Audit-Speicher, der für Aufbewahrung, Untersuchung und Reporting optimiert ist. Darüber hinaus können Organisationen Audit-Beweise mittels Bedrohungserkennung und Sicherheitsanalysen in umfassendere Erkennungs-Workflows integrieren.

Sicherheits- und Governance-Vorteile

DataSunrise erweitert das OpenSearch-Auditing über native Logs hinaus und verbessert Sicherheitslage sowie Governance-Reife. Es unterstützt auch weitergehende Kontrollen wie Data Discovery, um sensible Felder zu identifizieren, bevor Richtlinien angewendet werden.

- Zentralisiertes Auditing über Cloud- und Hybridumgebungen mittels Audit-Logs

- Bessere Incident-Response durch Daten-Aktivitätshistorie

- Ausrichtung an RBAC-Strategien

- Reduzierte Exposition gegenüber Sicherheitsbedrohungen und unbefugtem Zugriff

Diese Funktionen fügen sich nahtlos in umfassendere Sicherheits- und Compliance-Programme ein, einschließlich Compliance-Vorschriften und automatisierter Reporting-Workflows.

Vergleich der operationalen Audit-Abdeckung

| Audit-Aspekt | Native OpenSearch | DataSunrise |

|---|---|---|

| Logging auf Anfragenebene | Basis REST-Metadaten | Voller Anfragekontext mit Payload-Einsicht |

| Transaktionskorrelation | Nicht verfügbar | Sitzungsbasierte transaktionale Trails |

| Zentralisierte Aufbewahrung | Cluster-abhängig | Externer Audit-Speicher mit Aufbewahrungsrichtlinien |

| Compliance-Berichterstattung | Manuell | Automatisierter, auditfertiger Bericht via Compliance Manager |

Die Compliance-Verpflichtung

Regulatorische Rahmenwerke verlangen zunehmend eine Rund-um-die-Uhr-Auditabdeckung, einschließlich nicht-relationaler Plattformen wie OpenSearch. Praktisch bedeutet dies, dass Organisationen Audit-Beweise mit durchsetzbaren Richtlinien und Berichtsworkflows für DSGVO, HIPAA technische Schutzmaßnahmen und PCI DSS kombinieren müssen.

Diese Kontrollen unterstützen die Ziele, die im Zweck eines Datenbank-Audit-Trails beschrieben sind, und ermöglichen automatisierte Beweiserstellung durch automatisierte Compliance-Berichterstattung.

Fazit: Aufbau eines praktikablen OpenSearch Audit-Trails

Amazon OpenSearch bietet Basis-Logging, wurde jedoch nicht als eigenständige Audit-Plattform konzipiert. Daher benötigen Organisationen, die OpenSearch für Sicherheitsanalysen, Observability oder Kunden-Datenverarbeitung nutzen, meist stärkere Absicherungen.

DataSunrise ergänzt eine externe Auditschicht und bietet transaktionsbewusste Audit-Trails, die OpenSearch in eine umfassendere Compliance-Architektur integrieren. Dadurch unterstützen Teams Untersuchungen, behördliche Inspektionen und langfristige betriebliche Verantwortlichkeit, ohne bestehende Pipelines zu stören.

Da die Nutzung von OpenSearch weiter wächst, sollten Organisationen Audit-Trails als Teil der Infrastruktur begreifen und nicht als nachträglichen Gedanken. Eine Plattform, die Überwachung, Auditing und Compliance-Kontrollen vereint, erleichtert es erheblich, Analysen sicher und konsistent zu skalieren.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen