Amazon OpenSearch Pruefverlauf

Amazon OpenSearch Audit-Trail wird relevant, wenn ein Cluster nicht mehr nur für Logging verwendet wird, sondern als Quelle für Geschäfts- und Sicherheitsdaten dient. In einer typischen Produktionsumgebung erhält dieselbe OpenSearch-Domäne Anfragen von Anwendungsdiensten, BI-Dashboards, Support-Teams und automatisierten Prozessen. Diese Anfragen treffen oft auf dieselben Indizes und APIs, obwohl die dahinterstehenden Nutzer und Systeme unterschiedliche Rollen und Absichten haben.

Ohne einen Audit-Trail verstreuen Service-Logs Aktivitäten und liefern kein zusammenhängendes Bild. Während eines Vorfalls müssen Teams Ereignisse indirekt rekonstruieren: Wer hat auf einen Index zugegriffen, welchen Endpunkt genutzt, ob Daten geändert wurden und was innerhalb derselben Sitzung geschah. Wenn OpenSearch Kundendaten, Zugriffsprotokolle oder Sicherheitsereignisse speichert, wird dieser Ansatz schnell unzuverlässig.

Warum ein Audit-Trail für Amazon OpenSearch wichtig ist

Amazon OpenSearch ist keine relationale Datenbank, speichert jedoch persistente Daten und führt strukturierte Operationen auf diesen Daten aus. Clients erstellen Indizes, aktualisieren Dokumente, führen Suchabfragen aus und rufen Ergebnisse mit möglicherweise sensiblen Feldern ab. Aus Governance-Perspektive fallen diese Aktionen unter dieselben Audit-Anforderungen, die auch für Datenbanken gelten.

Mehrere Faktoren machen die Auditierung von OpenSearch anders als die Auditierung von SQL-basierten Systemen:

-

API-basierter Datenzugriff

Die meisten OpenSearch-Operationen kommen als HTTP-Anfragen mit JSON-Nutzlasten an. Indexverwaltung, Dokumentenaktualisierungen und Suchoperationen basieren auf REST-Endpunkten statt SQL-Anweisungen. Ein Audit-Trail, der nur SQL versteht, wird kritische Aktivitäten im Control-Plane und Data-Plane Bereich übersehen. -

Viele Nutzer im selben Cluster

Ein einzelner OpenSearch-Cluster unterstützt oft sowohl Produktionslasten als auch temporären Zugriff. Ohne Audit-Trail fällt es Teams schwer, normalen Anwendungsverkehr von fehlkonfigurierten Jobs, Support-Untersuchungen oder Index-Scans zu trennen. -

Batch-Operationen ändern große Datenmengen

Bulk-Indexierungen und Bulk-Updates können viele Dokumente in einem einzelnen Aufruf ändern. Bei Problemen benötigen Teams den Sitzungskontext der Anfrage, nicht nur eine Bestätigung, dass eine Anfrage erfolgt ist. -

Regulierte Daten landen in Indizes

Sobald Indizes Kennungen, IP-Adressen, Kundenaufzeichnungen oder Sicherheitsvorfälle enthalten, fallen Zugriff und Änderungsverläufe unter die Audit-Anforderungen von DSGVO, HIPAA, PCI DSS und SOX.

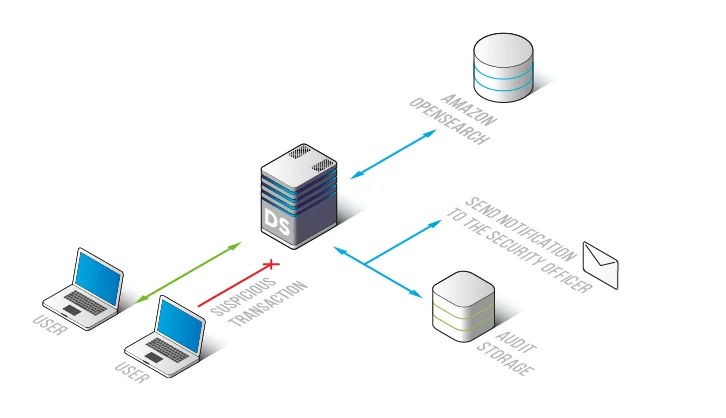

Architektur des Amazon OpenSearch Audit-Protokolls

DataSunrise implementiert ein Amazon OpenSearch Audit-Protokoll, indem es eine transparente Kontrollschicht zwischen Client-Anwendungen und dem OpenSearch-Dienst platziert. Anfragen werden über die DataSunrise-Schicht geleitet, wo das System Operationen bewertet und Audit-Ereignisse gemäß definierter Richtlinien erfasst. Dieses Design vermeidet Änderungen an OpenSearch-Indizes und Anwendungscode.

Dieser verkehrsbasierte Ansatz passt zu umfassenderen Datenbank-Aktivitätsüberwachungs-Workflows und ermöglicht Teams, Aktivitäten über Benutzer, Endpunkte, Indizes und Zeiträume hinweg zu überprüfen.

Jede Anfrage wird zu einem Audit-Datensatz, den Teams nach Nutzer, Index, Aktionstyp, Zeitstempel und Regelkontext filtern können. Diese Filterung macht das Audit-Protokoll praktikabel für Vorfalluntersuchungen und Compliance-Prüfungen.

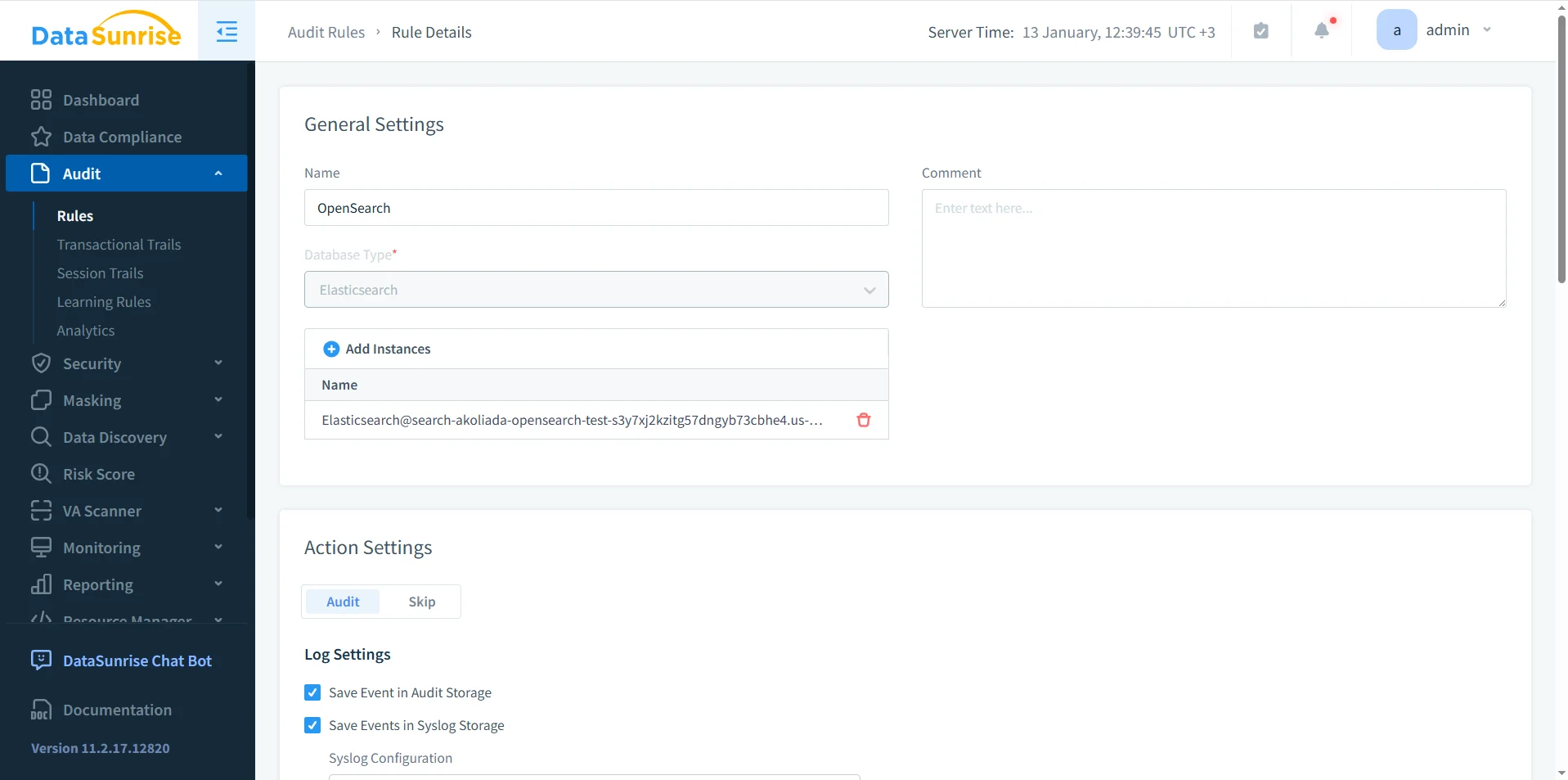

Definition von Audit-Logging-Regeln für Amazon OpenSearch

Ein Audit-Protokoll ist nur dann effektiv, wenn Teams klare Regeln definieren, was das System aufzeichnet. DataSunrise verwendet regelbasierte Auditierung, um OpenSearch-Aktivitäten zu verfolgen und in einem konsistenten Format zu speichern.

Typische Regelparameter umfassen Index oder Indexmuster, HTTP-Methode, Benutzer- oder Servicekonto sowie Quellnetzwerk. Regeln können zudem Sitzungskontext und Ausführungsergebnisse erfassen.

Regelpriorisierung ermöglicht strengere Auditierung für sensible Indizes bei gleichzeitiger Reduzierung von Rauschen durch risikoarmen operativen Datenverkehr. In OpenSearch-Umgebungen mit hohem Datenvolumen entscheidet diese Unterscheidung, ob Audit-Daten nutzbar bleiben.

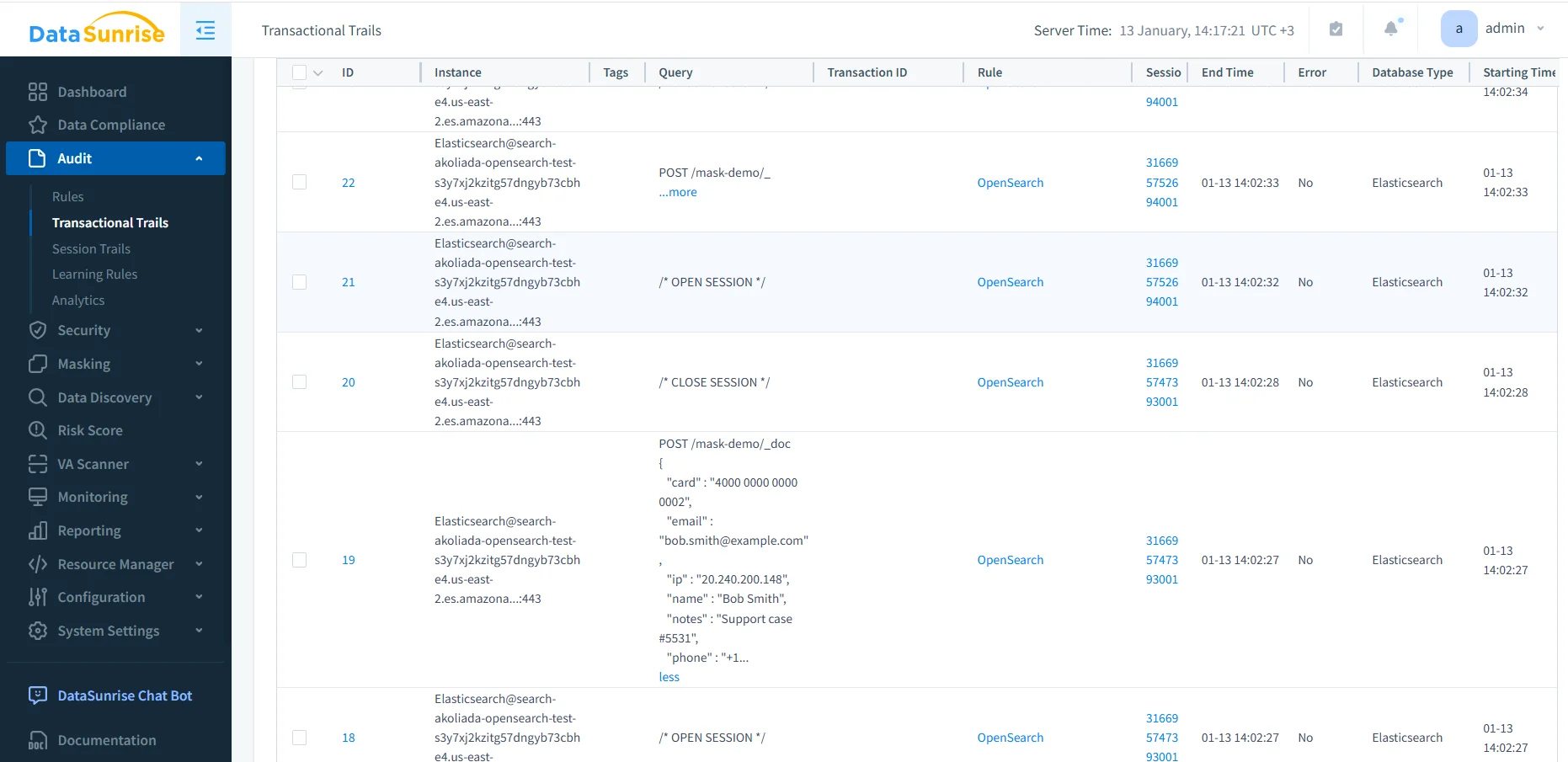

Transaktionales Audit-Protokoll und Sitzungskontext

Nachdem Teams Audit-Regeln aktiviert haben, zeichnet DataSunrise Aktivitäten in transaktionalen Audit-Trails auf. Anstatt jede Anfrage als isoliertes Ereignis zu behandeln, gruppiert das System zusammenhängende Aktionen in Sitzungen und Transaktionen.

Diese Gruppierung ändert die Vorgehensweise bei der Vorfalluntersuchung. Teams können Sitzungen ansehen, die mehrere Suchanfragen ausführten, gefolgt von Bulk-Updates, bevor sie endeten. Dieser Ansatz liefert eine klare Reihenfolge von Aktionen statt sich nur auf Zeitstempel zu stützen.

Jeder Eintrag im Audit-Protokoll umfasst typischerweise:

- OpenSearch-Endpunkt und Indexname

- HTTP-Methode und Anfragetyp

- Sitzungs- und Transaktionskennungen

- Quell-IP-Adresse und Benutzerkontext

- Zeitstempel, Ausführungsdauer und Fehlerstatus

Dieser Detailgrad unterstützt Vorfallreaktionen, interne Untersuchungen und die Sammlung von Compliance-Nachweisen.

Inhalte, die mit dem Amazon OpenSearch Audit-Protokoll erfasst werden

Der Amazon OpenSearch Audit-Log umfasst die Erstellung und Löschung von Indizes, Konfigurationsänderungen, Einfüge-, Aktualisierungs- und Löschoperationen von Dokumenten, Such- und Aggregationsabfragen, Bulk-Anfragen, Sitzungsöffnungen und -schließungen sowie fehlgeschlagene oder abgelehnte Operationen.

Teams können Audit-Daten lokal speichern oder an externe Systeme weiterleiten und in zentrale Datensicherheits-Workflows integrieren.

Audit-Log und Sicherheitskontrollen

Das Audit-Protokoll fungiert auch als Kontrolloberfläche. Durch die Beobachtung, welche Endpunkte von Identitäten genutzt werden, können Teams Muster erkennen, wie wiederholte Scans, unbeabsichtigte Exporte oder Servicekonten, die administrative Endpunkte aus neuen Netzwerksegmenten ansprechen.

DataSunrise kann Audit-Logs mit Sicherheitsregeln und verhaltensbasierter Erkennung kombinieren, um verdächtige OpenSearch-Aktivitäten frühzeitig zu kennzeichnen und in etablierte Untersuchungs-Workflows einzuspeisen.

Compliance-Anpassung und Audit-Nachweise

Wenn regulierte Daten indexiert werden, müssen Organisationen Nachweise erbringen, die nachvollziehbaren Zugriff und Änderungen belegen. DataSunrise korreliert Audit-Protokolle mit Compliance-Workflows für DSGVO, HIPAA, PCI DSS und SOX. Teams können Berichte generieren über die Berichtserstellung, wenn Audit-Nachweise benötigt werden.

| Regulierung | Audit-Trail-Anforderung | DataSunrise-Unterstützung |

|---|---|---|

| DSGVO | Zugriffsverfolgung auf personenbezogene Daten | Durchsuchbare Audit-Trails mit Aufbewahrungskontrollen |

| HIPAA | Überwachung des Zugriffs auf geschützte Gesundheitsdaten | Sitzungsbasierte Audit-Protokolleinträge |

| PCI DSS | Protokollierung des Zugriffs auf zahlungsbezogene Daten | Unveränderliche Auditspeicherung und Berichterstattung |

| SOX | Verantwortlichkeit für administrative Aktionen | Änderungsverfolgung und Compliance-Berichte |

Automatisierte Workflows durch den Compliance Manager reduzieren manuellen Aufwand, wenn Teams wiederkehrende Audit-Nachweise benötigen.