Amazon RDS Prüfpfad

Da generative KI die Art und Weise verändert, wie wir Daten speichern, verarbeiten und darauf zugreifen, war der Bedarf an einem effektiven Amazon RDS Prüfpfad noch nie so groß wie heute. RDS beherbergt sensible Anwendungsdaten für zahllose Unternehmen, und mit dem raschen Aufkommen von GenAI-Anwendungen sind Prüfpfade entscheidend, um Compliance sicherzustellen, Echtzeittransparenz zu bieten und vor unbefugtem Zugriff zu schützen. Mehr zur Schutzstrategie in solchen Systemen finden Sie unter Datensicherheit.

Dieser Artikel zeigt, wie man eine umfassende Prüfpfad-Strategie für Amazon RDS – sowohl nativ als auch mit DataSunrise – aufbaut. Außerdem wird untersucht, wie dynamische Maskierung, Datenerkennung und Echtzeit-Audit in GenAI-Anwendungsfälle einfließen. Zusätzliche technische Details zur Maskierung finden Sie in unserem Abschnitt über dynamische Datenmaskierung.

Warum GenAI einen starken Prüfpfad benötigt

GenAI-Modelle sind darauf angewiesen, strukturierte und unstrukturierte Daten in großem Maßstab zu verarbeiten. Dies beinhaltet das Training und die Feinabstimmung mit potenziell sensiblen Datensätzen. Wenn beispielsweise ein Modell RDS abfragt, um Chatverläufe oder Kundensupport-Daten zu erhalten, kann schon die indirekte Offenlegung von personenbezogenen oder finanziellen Details gegen Compliance-Vorschriften wie HIPAA oder GDPR verstoßen. Weitere regulatorische Standards finden Sie in unserer Compliance-Übersicht.

Ein robuster Prüfpfad hilft dabei, zu identifizieren, wer auf Daten zugegriffen hat, wann dies geschah und ob sensible Felder offengelegt, maskiert oder verändert wurden. Er erkennt außerdem, ob ungewöhnliche Aktivitäten von KI-Komponenten wie großen Sprachmodellen ausgehen, die Abfragen stellen, die vom normalen Nutzungsverhalten abweichen. Diese Erkenntnisse erleichtern die Einhaltung von Vorschriften und das Aufspüren von Sicherheitsanomalien, die durch unvorhersehbares KI-Verhalten entstehen. Für eine verhaltensbasierte Erkennung empfehlen wir die Funktionen zur Analyse des Benutzerverhaltens.

Einrichtung des nativen Audits für Amazon RDS

Amazon RDS unterstützt ein natives Audit, insbesondere für MySQL- und PostgreSQL-Engines. Weitere Details finden Sie in der Amazon RDS Benutzeranleitung.

Für PostgreSQL aktivieren Sie die Erweiterung pgaudit:

-- Führen Sie dies in Ihrer RDS PostgreSQL-Instanz aus

CREATE EXTENSION pgaudit;

ALTER SYSTEM SET pgaudit.log = 'all';

SELECT pg_reload_conf();

Diese Konfiguration erfasst Standard-SQL-Operationen und verfolgt, wer diese ausgeführt hat. Die protokollierten Aktivitäten können zur einfacheren Überprüfung an CloudWatch weitergeleitet werden.

Für MySQL verwenden Sie das general_log oder audit_log Plugin:

-- Aktivieren Sie das general log (Basic Auditing)

CALL mysql.rds_set_configuration('general_log', 'ON');

Diese Logs können an CloudWatch gesendet oder in Amazon S3 gespeichert werden. Allerdings fehlt diesem nativen Ansatz oft die Fähigkeit, Daten dynamisch zu maskieren oder intelligente Filter anzuwenden, weshalb DataSunrise von großem Wert ist.

Echtzeit-Audit, Datenerkennung & dynamisches Masking mit DataSunrise

DataSunrise verbessert das Audit von Amazon RDS, indem es Echtzeit-Überwachung, Kontextsensibilität und Compliance-Funktionen hinzufügt, die speziell für GenAI-Umgebungen entwickelt wurden. Anstatt bloß den Zugriff zu protokollieren, versteht es den Datenfluss und das dahinterstehende Risiko.

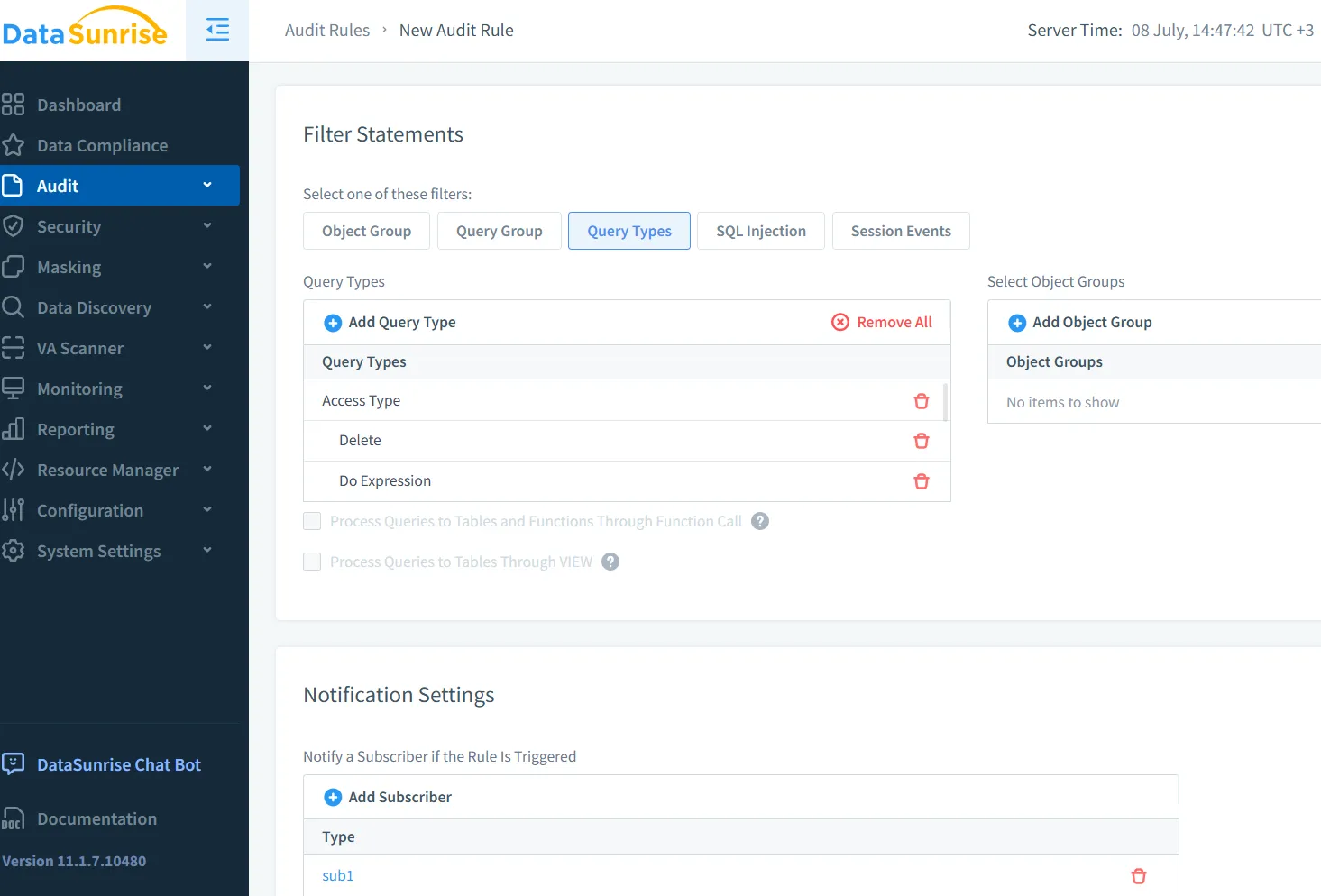

Echtzeit-Audit

Mithilfe von Database Activity Monitoring protokolliert DataSunrise sofort verdächtige Aktivitäten wie fehlgeschlagene Anmeldungen, Zugriffe außerhalb der Geschäftszeiten und unerwartete Rollenänderungen. Diese Transparenz ist entscheidend, wenn große Modelle in unvorhersehbarer Weise mit Ihrer Datenbank interagieren. Warnmeldungen können über Slack, MS Teams oder E-Mail versendet werden, und Nutzungstrends in Verbindung mit großen Sprachmodellen können im Laufe der Zeit analysiert werden.

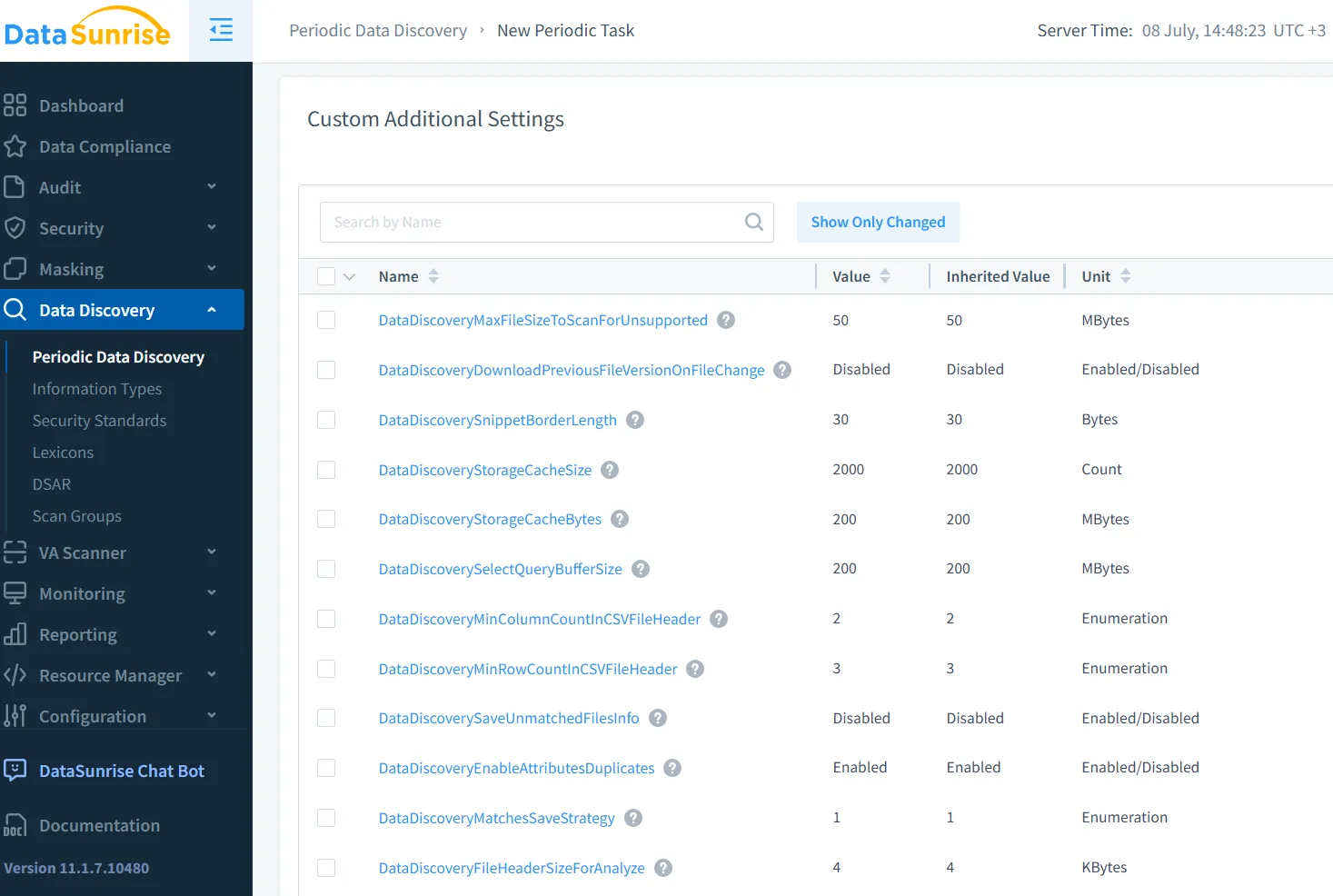

Datenerkennung

Bevor Einschränkungen angewendet werden, ist es entscheidend zu wissen, wo sich sensible Daten befinden. Die Datenerkennung von DataSunrise identifiziert automatisch Felder, die persönliche oder finanzielle Informationen enthalten. Sobald diese Felder ermittelt wurden, können sie vor auf LLM-basierten Extraktionen geschützt werden.

Dynamisches Daten-Masking

GenAI-Dienste greifen oft indirekt auf Daten zu. DataSunrise erzwingt dynamische Maskierungsregeln in Echtzeit, um sicherzustellen, dass sensible Daten basierend auf Benutzerrollen oder -quellen verschleiert werden. Entwickler sehen möglicherweise verschleierte Werte, während Compliance-Beauftragte vollständige Datensätze einsehen können.

Hier ist ein beispielhafter Maskierungsbefehl:

-- Maskiere das Feld credit_card für nicht prüfende Rollen

CREATE MASKING RULE mask_credit_card

ON rds.customer_data (credit_card)

USING FULL_MASK()

WHERE user_role != 'auditor';

Sicherheitsintegration für GenAI-Anwendungen

GenAI-Anwendungen bringen oft zusätzliche Komplexität mit sich, wie etwa dynamische Abfragegenerierung, Datenbankübergreifende Joins und API-basierte indirekte Zugriffe. Mit etablierten Sicherheitsrichtlinien hilft DataSunrise dabei, solche Risiken zu erkennen und darauf zu reagieren. Es wendet speziell auf unvorhersehbare, von großen Sprachmodellen generierte Abfragen zugeschnittene Regeln zur Verhinderung von SQL-Injektionen an. Rollenbasierte Kontrollen schränken ein, welche Dienste bestimmte Datenstrukturen oder Systemtabellen einsehen können. In Kombination mit Erkennungsmechanismen für Sicherheitsverletzungen bieten diese Richtlinien ein Sicherheitsnetz für GenAI-Implementierungen.

Compliance-Automatisierung mit DataSunrise

Wenn alle Datenzugriffe – einschließlich derjenigen, die durch GenAI-Tools ausgelöst werden – protokolliert werden, wird die Einhaltung regulatorischer Anforderungen einfacher zu handhaben. Der Compliance Manager von DataSunrise vereinfacht die Berichterstattung, indem er Aktivitätsprotokolle an Standards wie SOX, HIPAA, GDPR und PCI-DSS angleicht. Vorlagen und Zuordnungen reduzieren den manuellen Aufwand und liefern exportierbare Zusammenfassungen, die von Aufsichtsbehörden und Prüfern sofort interpretiert werden können.

Externe Ressourcen für ein tieferes Verständnis

Für Amazons eigene Sichtweise auf Prüfpfade siehe Monitoring Amazon Aurora Audit Events oder die Amazon RDS Dokumentation. Weitere Details zum Logging können in CloudTrail for RDS gefunden werden.

Um die Compliance-Strategien von GenAI zu verstehen, beziehen Sie sich auf das NIST AI RMF Framework und Azure’s Secure AI Pipelines.

Fazit

Der Aufbau eines Amazon RDS Prüfpfads beschränkt sich nicht nur auf das Protokollieren von Abfragen. Mit dem Aufkommen von GenAI müssen sich Audit-Strategien weiterentwickeln. Natives RDS-Tooling bietet einen Anfang, jedoch fehlt oft die Tiefe, die für Echtzeit-Einblicke, Maskierung oder intelligente Warnmeldungen erforderlich ist.

DataSunrise schließt diese Lücke, indem es eine GenAI-bewusste Ebene von Transparenz und Kontrolle bereitstellt. Es verbindet Compliance und Innovation – sodass Ihre KI-Dienste leistungsstark, aber verantwortungsvoll sind. Kombinieren Sie Audit, Sicherheit und Maskierung mit kontextsensitiven Regeln, um das zu schützen, was wirklich zählt.

Um mehr über die Sicherung des GenAI-Datenzugriffs auf RDS zu erfahren, sehen Sie sich den Überblick zu LLM- & ML-Tools von DataSunrise an oder vereinbaren Sie eine Produktdemo.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen