Amazon S3 Daten-Audit-Trail

In modernen Cloud-Umgebungen beherbergt Amazon S3 häufig sensible Datensätze – von regulatorischen Dokumenten über Machine-Learning-Modelle, persönliche Identifizierungsinformationen (PII) bis hin zu Gesundheitsakten. Das Erfassen eines strukturierten und angereicherten Audit Trails auf Objektebene ist nicht nur für die Einhaltung von Vorschriften, sondern auch für eine proaktive Datensicherheit unerlässlich.

Dieser Artikel untersucht Architektur-Muster, native AWS-Funktionalitäten und Mehrwertdienste von DataSunrise, die Logs in strategische Erkenntnisse verwandeln.

Native Amazon S3 Daten-Audit-Trail: Grundlagen und Grenzen

AWS bietet mehrere integrierte Optionen zum Aufzeichnen von S3-Aktivitäten:

- CloudTrail Data Events verfolgen detaillierte Operationen wie

GetObject,PutObject,DeleteObject, ACL-Änderungen und Tagging. Objektbezogenes Logging muss für jeden Bucket aktiviert werden und verursacht zusätzliche Kosten. - Server Access Logs protokollieren Metadaten auf Anfrageebene (HTTP-Code, übertragene Bytes, Operationstyp) und müssen analysiert werden, um Struktur zu extrahieren.

- Storage Lens und S3 Inventory bieten organisationsweite Metriken und Konfigurations-Snapshots – nützlich für Compliance-Prüfungen, aber nicht ausreichend für forensische Zugriffsereignisse.

Native Werkzeuge fehlen oft an reichhaltigem Inhaltskontext, dynamischem Maskieren, Anomalieerkennung oder zentralisierten Audits über mehrere Accounts hinweg.

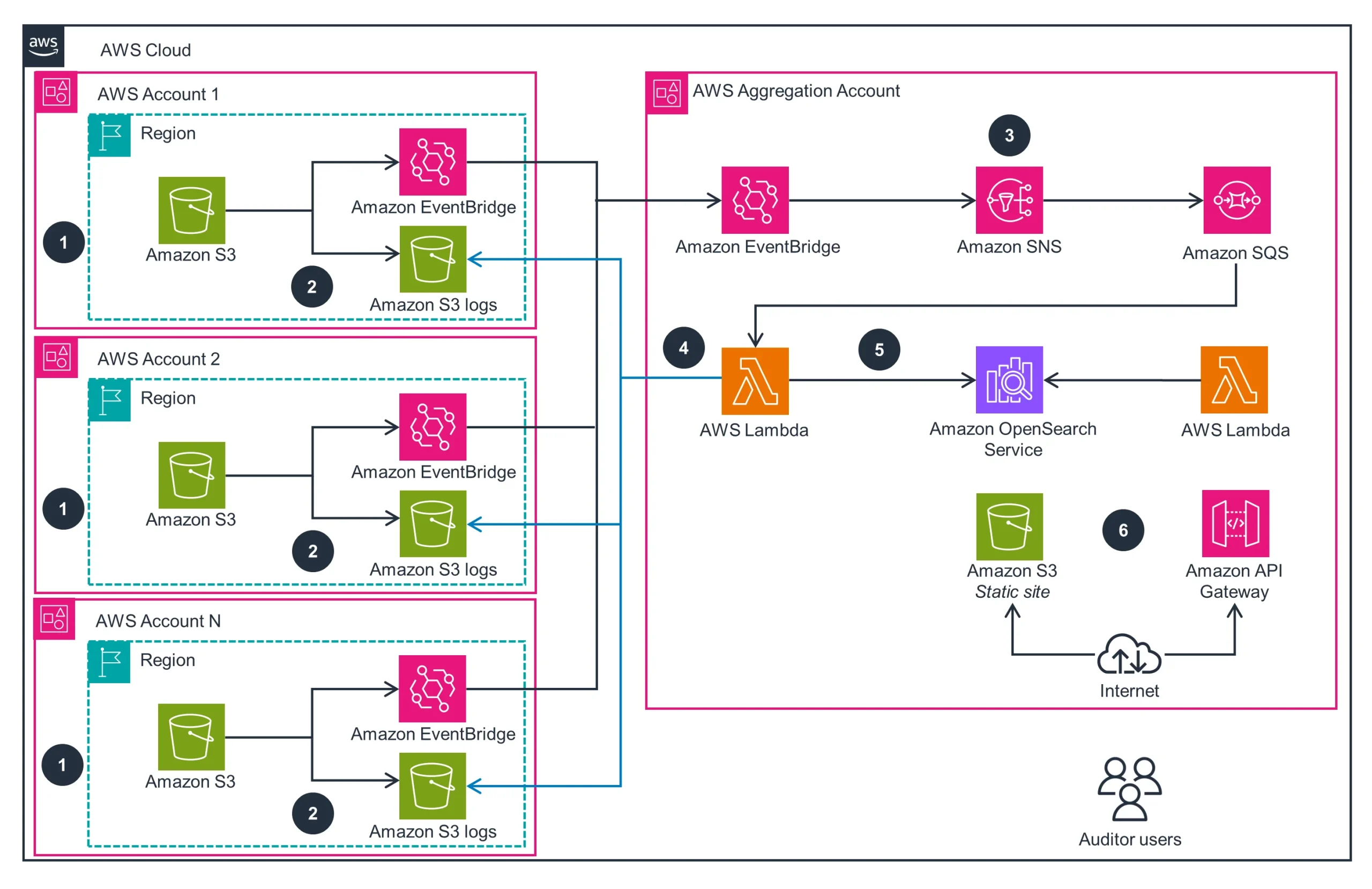

AWS Architektur-Muster: Zentralisierte Aktivitätshistorie

Eine bewährte Architektur für unternehmensweite S3 Audit-Übersicht folgt einem zentralisierten Aggregationsmuster:

- Aktivieren Sie CloudTrail Data Events in jedem AWS-Konto.

- Leiten Sie Ereignisse über EventBridge in ein zentrales Aggregationskonto weiter.

- Puffern Sie Nachrichten mittels SNS → SQS, verarbeitet in Lambda.

- Verwenden Sie Lambda, um HEAD-Metadaten hinzuzufügen und Klassifizierungen zu taggen.

- Indexieren Sie angereicherte Daten im Amazon OpenSearch Service.

- Bieten Sie eine Benutzeroberfläche via statischem S3-Hosting oder Kibana für interaktive Suche an.

Diese Grundlage unterstützt Abfragen wie „alle GETs von GDPR-getaggten Schlüsseln in EU-West-1 der letzten 7 Tage“.

Plattformanreicherung: Warum DataSunrise den Audit-Wert verstärkt

DataSunrise erweitert die oben beschriebene Architektur mit intelligenter Automatisierung, kontextbezogenen Einblicken und integriertem Compliance-Support.

- Sensitive Datenerkennung: Scannt S3-Objekte auf PII, PHI, PCI mittels OCR und NLP-basierter Erkennung, um Dateien dynamisch zu klassifizieren.

- Dynamisches Datenmaskieren: Erzwingt Maskierungsregeln basierend auf Benutzerrollen, IP-Bereichen oder zeitlichen Kontexten.

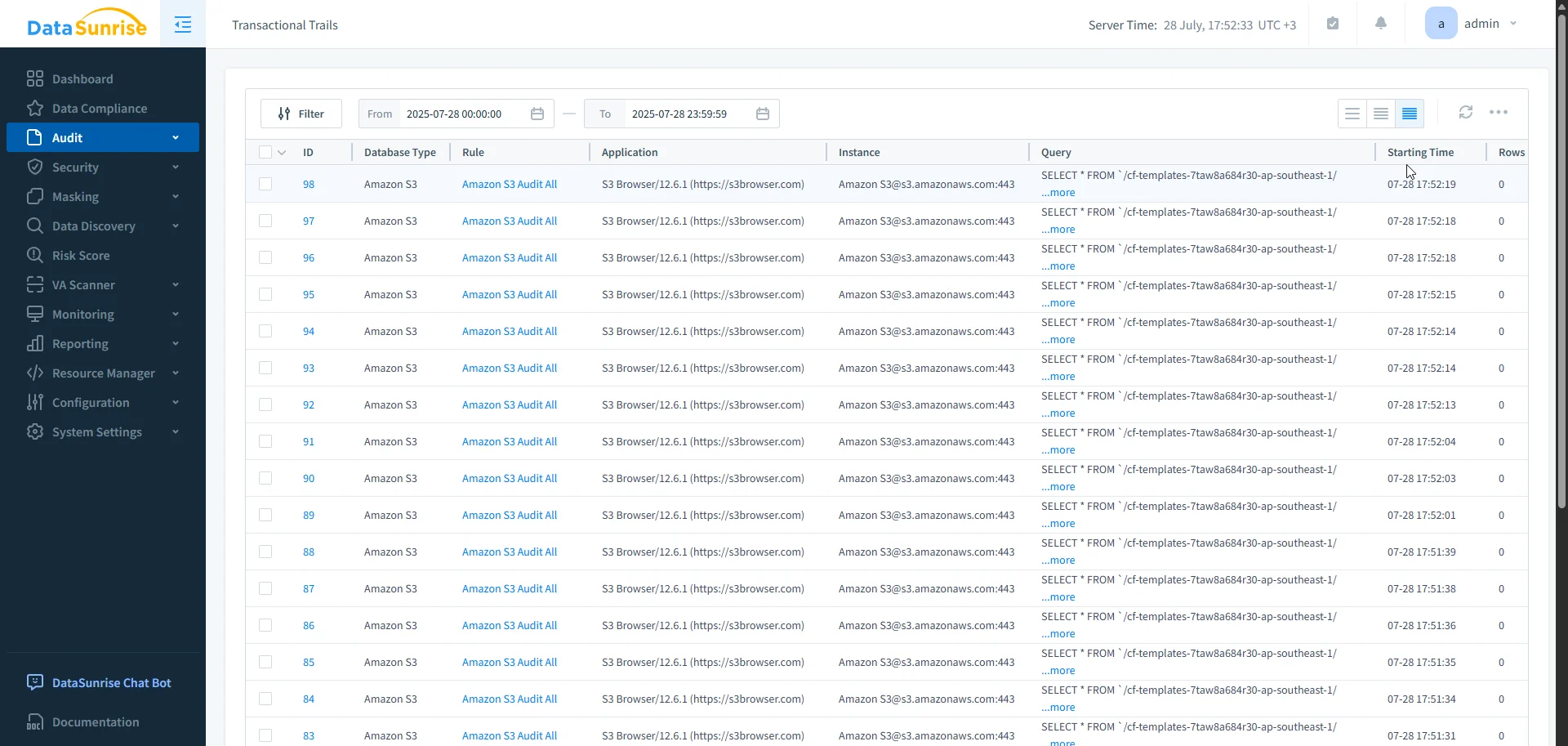

- Granulare Audit-Regeln: Konfigurieren Sie fein abgestimmte Audit-Policies, die je nach Objekttyp, Tag und Nutzerverhalten automatisch protokollieren oder blockieren.

- Analyse des Nutzerverhaltens: Überwacht Zugriffsmuster zur Echtzeiterkennung von Anomalien und Bedrohungen.

- Compliance-Automatisierung: Vorgefertigte Templates und Reporting-Tools für DSGVO, HIPAA, PCI DSS und SOX.

- SIEM- & Benachrichtigungsintegration: Sendet Alarme an Slack, Microsoft Teams, E-Mail oder direkt in Ihre SIEM-Pipeline.

Beispielarchitektur mit Anreicherungsebene

Diese Architektur verwendet DataSunrise als intelligente Anreicherungsschicht über AWS-native Logs:

- Data Events fließen in Aggregations-Pipelines

- HEAD-Metadaten und Inhaltsklassifikationen werden automatisch angewendet

- Risikobewertung und Maskierung erfolgen in Echtzeit

- Ereignisse werden in OpenSearch oder Langzeit-Audit-Speicher indexiert

- Berichte und Dashboards werden live für Auditoren und DevSecOps generiert

Strategische Ergebnisse

| Ziel | Native AWS-Methode | Mit DataSunrise |

|---|---|---|

| Sichtbarkeit sensibler Daten | Keine | Automatische Erkennung und Tagging |

| Zugriffs-Maskierung | Manuelle Schwärzung | Rollenspezifische/IP-/zeitbasierte Echtzeit-Maskierung |

| Regelbasierte Filterung | Benutzerdefinierte Lambda-Logik | Konfigurierbare Audit-Regeln über UI |

| Warnungen bei Hochrisiko-Verhalten | Benutzerdefinierte SIEM- oder Skripte | Eingebaute Anomalieerkennung & Alarm-Pipelines |

| Compliance-Berichte | Athena + manuelle Berichtserstellung | Ein-Klick-Templates für Auditoren und Führungskräfte |

| Plattformübergreifende Korrelation | Getrennte Protokollierung je Dienst | Vereinte Audits für S3 + Athena + RDS + MongoDB |

Erste Schritte mit Amazon S3 Daten-Audit-Trail in DataSunrise

Um schnell einen von DataSunrise unterstützten S3 Audit-Trail bereitzustellen:

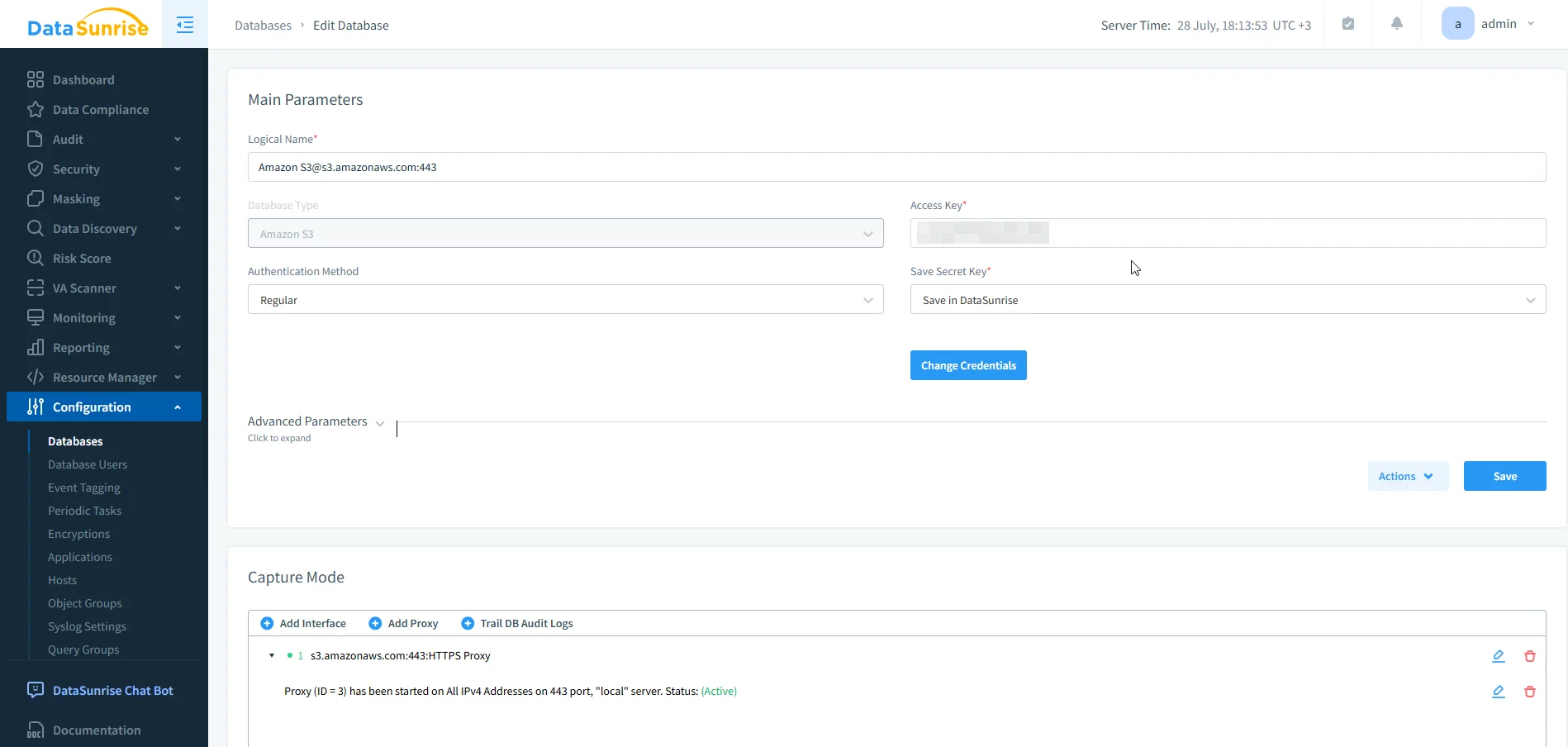

- Verbinden Sie Ihre S3-Umgebung mit DataSunrise (Proxy- oder CloudTrail-Modus)

- Definieren Sie Audit-Regeln für Zugriffstypen, Objekt-Tags oder Sensitivitätsstufen

- Aktivieren Sie Echtzeit-Maskierung und Alarm-Regeln

- Integrieren Sie Dashboards, SIEM oder Slack-Benachrichtigungen

Fazit

Amazon S3 Daten-Audit-Trails, die mit AWS-nativen Services erstellt werden, bieten rohe Zugriffsübersicht – aber DataSunrise ermöglicht Einblicke auf Inhaltsebene, risiko-bewusste Durchsetzung und auditorgerechte Berichterstattung.

Durch die Kombination von Automatisierung mit tiefgehenden Audit-Fähigkeiten erschließen Sie skalierbare Governance und reduzieren die Zeit bis zur Erkennung.