Amazon S3 Prüfprotokoll

Einleitung

Während Organisationen ihre Cloud-Infrastruktur erweitern, wird Amazon S3 zum zentralen Repository für Protokolle, Machine-Learning-Datensätze, Archive und geschäftskritische Dokumente. Doch obwohl die Speicherung einfach ist, fällt die Überwachung schwer. Ein formales Prüfprotokoll für Amazon S3 stellt sicher, dass jeder Zugriff, jede Schreiboperation, jede Löschung und jede Berechtigungsänderung – automatisch – nachvollziehbar ist.

Im Gegensatz zu traditionellen Datenbanken fehlt S3 ein transaktionaler Zustand. Es gibt keine „Sitzung“ – nur zustandslose API-Aufrufe. Das macht Prüfprotokolle entscheidend für die Erkennung von Missbrauch, den Nachweis von Compliance und die Durchsetzung von Governance in verteilten, multi-rollen Umgebungen.

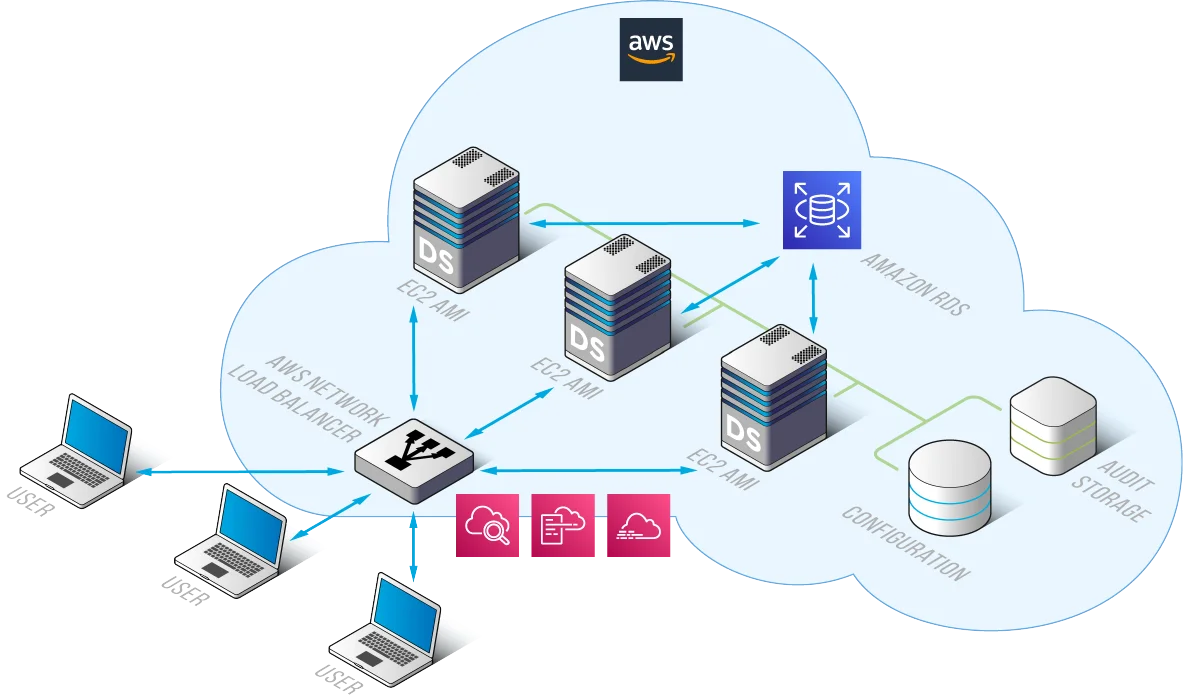

Die Architektur des Amazon S3 Prüfprotokolls

Ein Prüfprotokoll für Amazon S3 muss drei Kernfragen beantworten:

- Wer hat auf das Objekt zugegriffen?

- Was war die Operation?

- Wo hat es seinen Ursprung?

AWS liefert rohe Telemetriedaten über CloudTrail, aber das allein ist kein Prüfprotokoll. Protokolle existieren, aber bieten keinen Einblick.

Ein vollständiges Prüfprotokoll umfasst:

- Vereinheitlichte Erfassung von Lese-/Schreib-/Löschvorgängen

- Interpretation von Änderungen an Zugriffskontrollen (ACLs, Bucket-Richtlinien, IAM-Rollen)

- Bereichsübergreifende Aktivitätskorrelation

- Kontextbezogene Kennzeichnung von Zugriffen auf sensible Objekte

Herausforderungen bei alleiniger S3-Protokollierung

Selbst bei aktivierter CloudTrail und S3 Server Access Logs bleiben erhebliche Lücken bestehen:

| Prüfungsanforderung | Native Funktionalität |

|---|---|

| Änderungsverlauf der Bucket-Berechtigungen | Teilweise (nur IAM) |

| Maskierung auf Objektebene während Prüfungen | ❌ Nicht unterstützt |

| Dateiinhaltsprüfung auf Sensitivität | ❌ Externe Tools erforderlich |

| Einheitliche Ansicht über Konten/Regionen hinweg | ❌ Manuelle Einrichtung |

| Alarmierung bei Zugriffsanomalien | ❌ Erfordert Lambda/SIEM |

| Compliance-Export mit Objekt-Herkunft | ❌ Nicht verfügbar |

Diese Einschränkungen führen zu fragmentierter Sichtbarkeit – insbesondere für Sicherheitsteams, die mehrere Buckets über verschiedene Umgebungen oder verbundene AWS-Organisationen verwalten.

Mehr als nur Protokollierung: Amazon S3 Prüfprotokolle mit DataSunrise

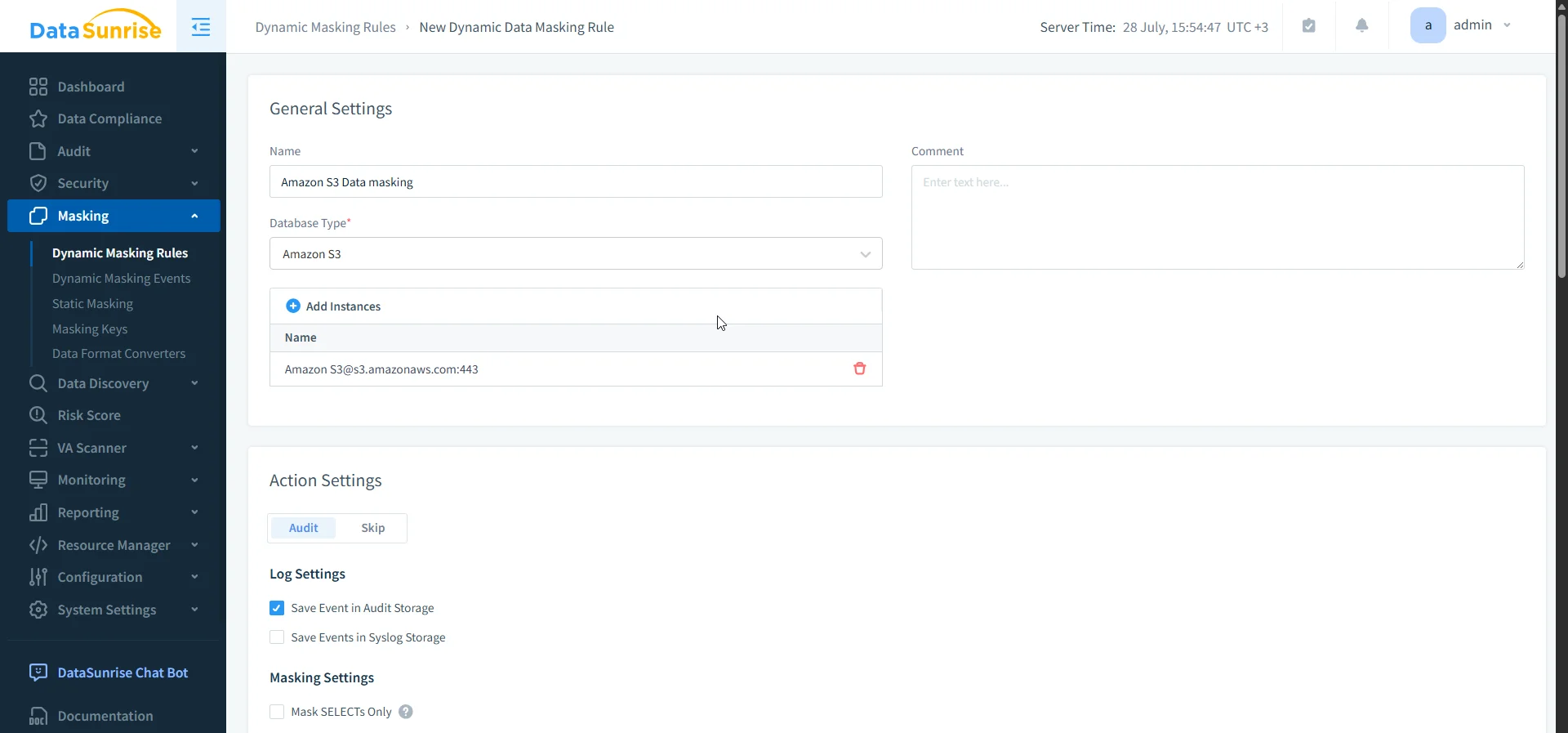

DataSunrise wandelt S3-Telemetrie in ein kontextbezogenes Prüfprotokoll um, indem es Struktur, Tagging und Echtzeit-Anreicherung hinzufügt. Anstatt nur Zugriffsvorgänge aufzuzeichnen, führt DataSunrise eine tiefergehende Inspektion, Richtlinienvalidierung und Verhaltenskorrelation durch.

Schlüsselmerkmale

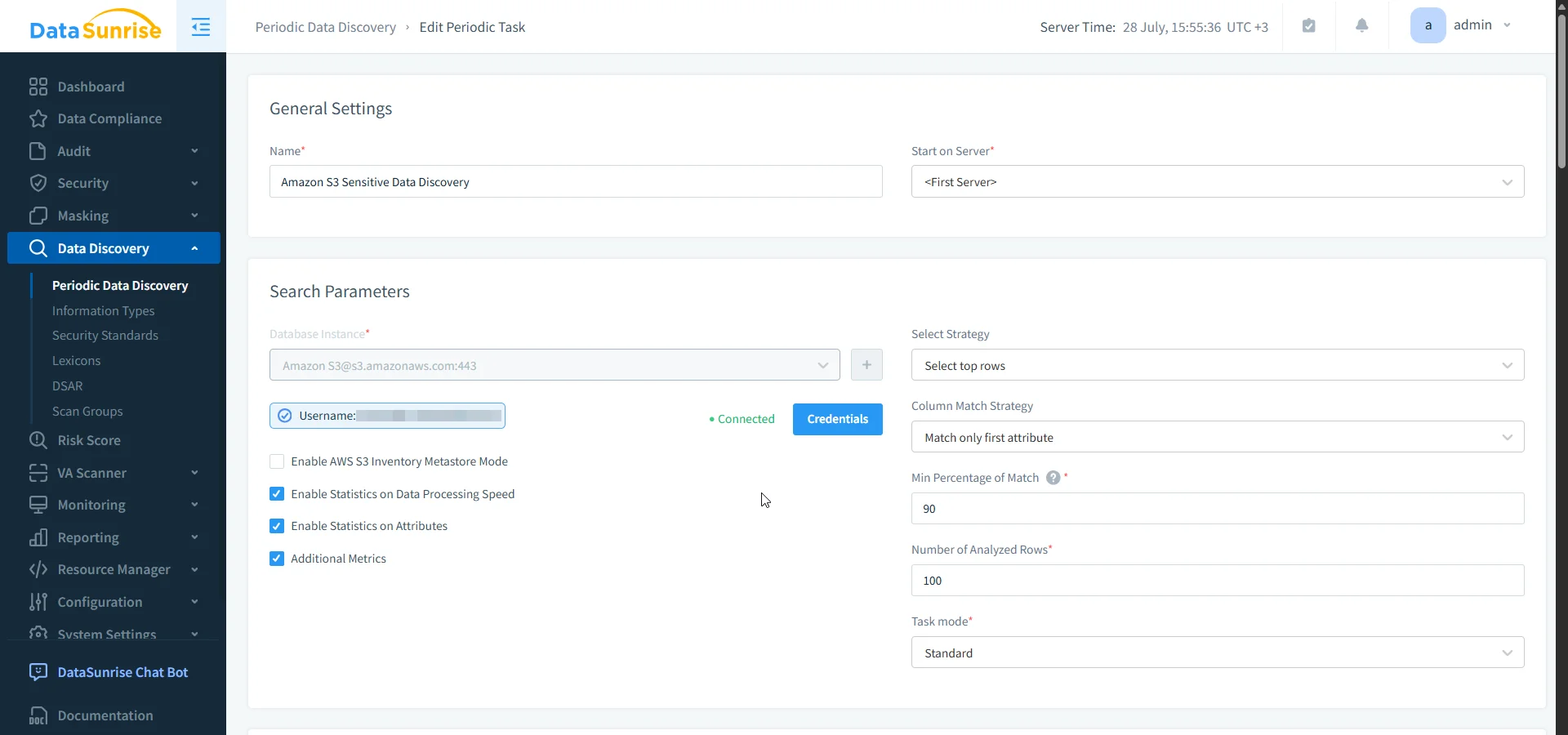

- Erkennung sensibler Daten: Automatisches Scannen von Buckets zur Klassifizierung von PII, PHI und PCI-Inhalten unter Verwendung von Mustererkennung und OCR-gestützter Inspektion.

- Verhaltenskorrelation: Identifizieren von Anomalien durch die Korrelation von IP-Ursprung, Zugriffsvolumen, Benutzertyp und Tageszeiten.

- Richtliniendurchgesetzte Protokolle: Erzeugen von Prüfprotokollen nur, wenn Zugriffe mit definierten Sicherheitsrichtlinien übereinstimmen, um Störfaktoren zu reduzieren.

- Tag-basierte Auditereignisse: Kennzeichnen und Verfolgen von Objekten basierend auf benutzerdefinierten oder automatisch erkannten Tags für sensible Daten.

Plattformübergreifende Integration: S3, RDS, Redshift und mehr

DataSunrise unterstützt hybride Umgebungen. Während der Prüfung von S3-Zugriffen kann es auch Aktivitäten aus folgenden Quellen korrelieren:

- Amazon RDS

- Redshift

- DynamoDB

- MongoDB und Dateisysteme

Dieses einheitliche Sicherheitsframework hilft, Datenflüsse über verschiedene Plattformen nachzuverfolgen und gewährleistet Compliance-Mapping für Rahmenwerke wie GDPR, HIPAA und PCI DSS.

Intelligente Amazon S3 Prüfprotokolle mit DataSunrise ermöglichen

DataSunrise wandelt Aktivitäten in Amazon S3 in ein strukturiertes Prüfprotokoll um, nicht nur in Protokolle. Es inspiziert Inhalte, kontextualisiert Zugriffe und erstellt Prüfereignisse, die mit Ihren Richtlinien übereinstimmen.

Mit einem unaufdringlichen Proxy-Modus oder einer Event-Stream-Integration fügt DataSunrise die Durchsetzung von Richtlinien hinzu, ohne Änderungen an S3-Konfigurationen zu erfordern.

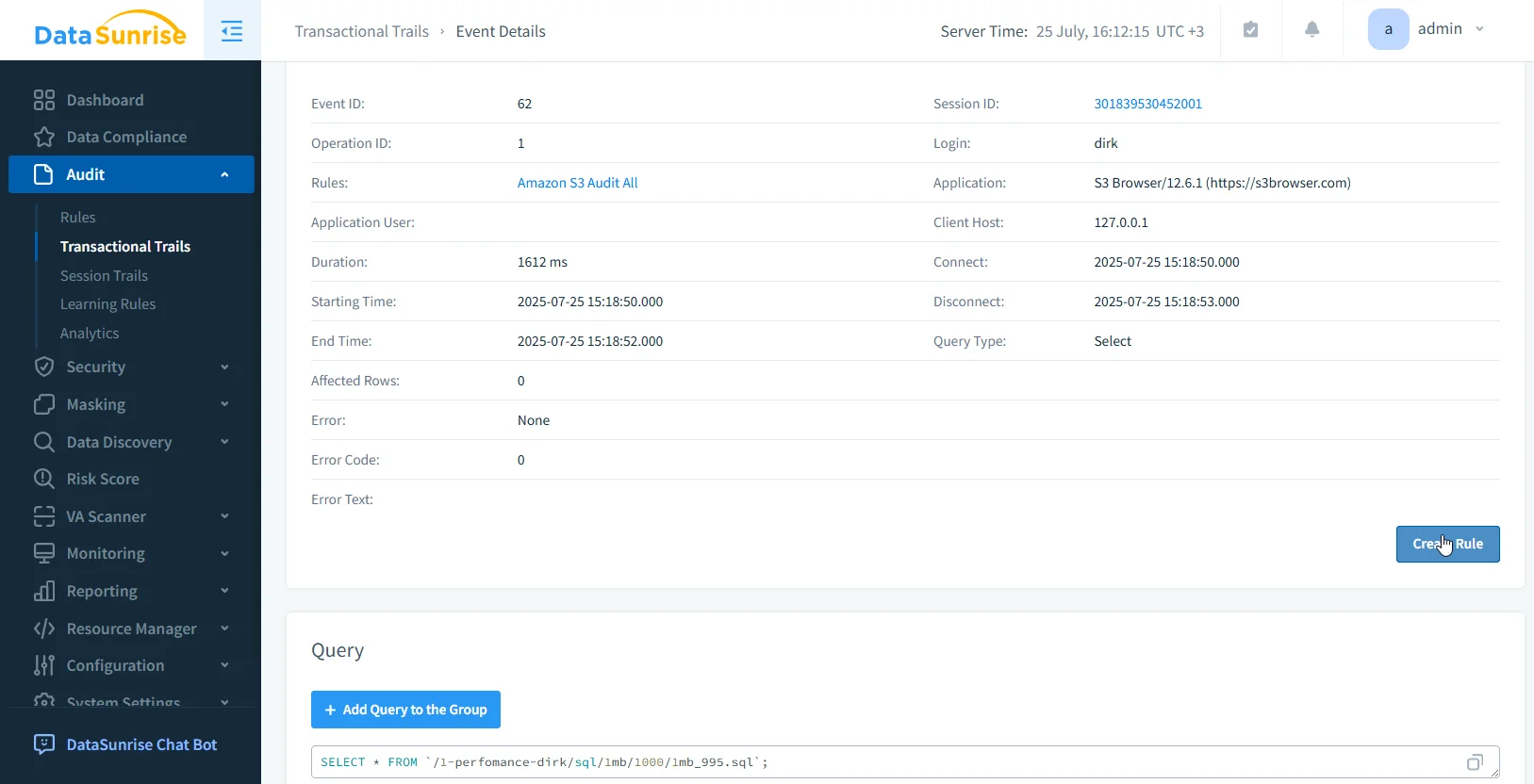

Beispiel eines Prüfprotokolls (mit Kontext)

Dieses Detailniveau ist in nativen Protokollen nicht verfügbar. Es entsteht durch die Kombination von Zugriffsmetadaten mit Datenklassifizierung und benutzerdefinierten Audit-Regeln.

Höhepunkte

- Verhaltensbasierte Verfolgung: Prüfen Sie nicht nur das Ereignis, sondern auch das Benutzerprofil, den IP-Ursprung, Zeitmuster und Volumentrends

- Richtlinienbewusste Protokolle: Sehen Sie nicht nur, was zugegriffen wurde, sondern auch, ob dies gemäß interner Compliance-Kontrollen erlaubt war

- Bucket-übergreifende Intelligenz: Verknüpfen Sie Prüfaktivitäten über Teams, Buckets und VPCs – egal ob öffentlich, privat oder kontenübergreifend

- Datenkennzeichnung in Prüfprotokollen: Verfolgen Sie automatisch, welche Dateien sensible Datenmuster (PII, PCI, PHI) aufweisen und wer darauf zugegriffen hat

Integration & Bereitstellung

DataSunrise unterstützt verschiedene S3-Auditmodelle:

- Proxy-basierte Bereitstellung: Fängt den Datenverkehr über einen Reverse-Proxy ab

- CloudTrail-Parsing-Connector: Analysiert bestehende CloudTrail-Protokolle und reichert sie mit Datenkontext an

- Hybride Sichtbarkeit: Korrelieren Sie S3-Zugriffe mit RDS, Redshift, MongoDB und Dateispeicherung an einem Ort

Sie können im reinen Prüfmodus beginnen und dann bei Bedarf Datenmaskierung oder Bedrohungsprävention aktivieren – alles, ohne den Betrieb zu unterbrechen.

Außerdem umfasst DataSunrise eine leistungsstarke Engine zur Erkennung sensibler Daten, die S3-Objekte, die regulierte Inhalte wie PII, PHI und PCI enthalten, automatisch klassifiziert. Es wendet OCR- und NLP-basierte Erkennungsmethoden auf unstrukturierte und halbstrukturierte Inhalte an, um Sicherheitsteams dabei zu unterstützen, risikoreiche Dateien in großem Umfang zu kennzeichnen, zu prüfen und zu schützen.

Mit Unterstützung von über 50 Plattformen integriert sich DataSunrise problemlos in bestehende Pipelines.

Geschäftliche Auswirkungen von S3-Prüfprotokollen mit DataSunrise

| Vorteil | Mit nativen AWS-Tools | Mit DataSunrise |

|---|---|---|

| Objektzugriffsverfolgung | Nur CloudTrail | Richtliniendurchgesetzte Ereignisprotokolle |

| Echtzeitwarnungen | SIEM-Integration erforderlich | Fertige Warnmeldungen |

| Plattformübergreifende Sichtbarkeit | Manuelle Korrelation | Einheitliche Audit-Plattform |

| Erkennung sensibler Daten | ❌ Nicht verfügbar | Integrierte PII/PHI/PCI-Erkennung |

| Dynamische Datenmaskierung | ❌ Nicht unterstützt | Dynamische Maskierungsregeln mit mehreren Filtern |

Abschließende Gedanken

Ein Prüfprotokoll für Amazon S3 ist nicht nur eine Sicherheitsanforderung – es ist ein Sichtbarkeitsframework. CloudTrail zeigt, was passiert ist, beantwortet jedoch nicht, warum es passiert ist, ob es hätte passieren sollen oder welches Risiko besteht. Genau hier kommen Plattformen wie DataSunrise ins Spiel.

Sie bieten vollumfängliche, richtliniendurchgesetzte, Echtzeit-Prüfprotokolle, die eine Governance von S3 nicht nur ermöglichen, sondern automatisieren.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen