Wie man Apache Cassandra auditieren kann

Die Überprüfung (Audit) von Apache Cassandra ist entscheidend, um Sicherheit, Compliance und operative Transparenz zu gewährleisten. Als verteilte NoSQL-Datenbank verwaltet Cassandra enorme Datenmengen über mehrere Knoten hinweg, weshalb es essenziell ist, nachzuvollziehen, wer wann auf welche Daten zugegriffen hat. Dieser Leitfaden behandelt sowohl die native Überprüfung als auch erweiterte Audit-Methoden mit DataSunrise sowie Echtzeit-Auditierung, dynamische Maskierung, Datenerkennung und Compliance-Ausrichtung. Durch das Verständnis des gesamten Funktionsumfangs können Organisationen eine robuste und konforme Audit-Infrastruktur aufbauen.

Warum Auditing in Cassandra wichtig ist

Auditing in Apache Cassandra ist mehr als nur die Protokollierung von Abfragen – es erstellt eine überprüfbare Aufzeichnung der Datenbankaktivitäten, um Anforderungen wie DSGVO, HIPAA und PCI DSS zu erfüllen. Ein umfassender Audit-Trail kann unbefugte Datenzugriffe aufdecken, forensische Untersuchungen unterstützen und als Nachweis bei Compliance-Audits dienen. In verteilten Umgebungen ist diese Konsistenz essenziell, um blinde Flecken zu vermeiden.

In der Praxis treibt Cassandra häufig geschäftskritische Workloads in den Bereichen Finanzen, Gesundheitswesen und Telekommunikation an. Ohne angemessenes Auditing könnte eine böswillige Abfrage unbemerkt bleiben, bis der Schaden irreversibel ist. Ein starkes Audit-Framework verwandelt Protokolle in verwertbare Erkenntnisse.

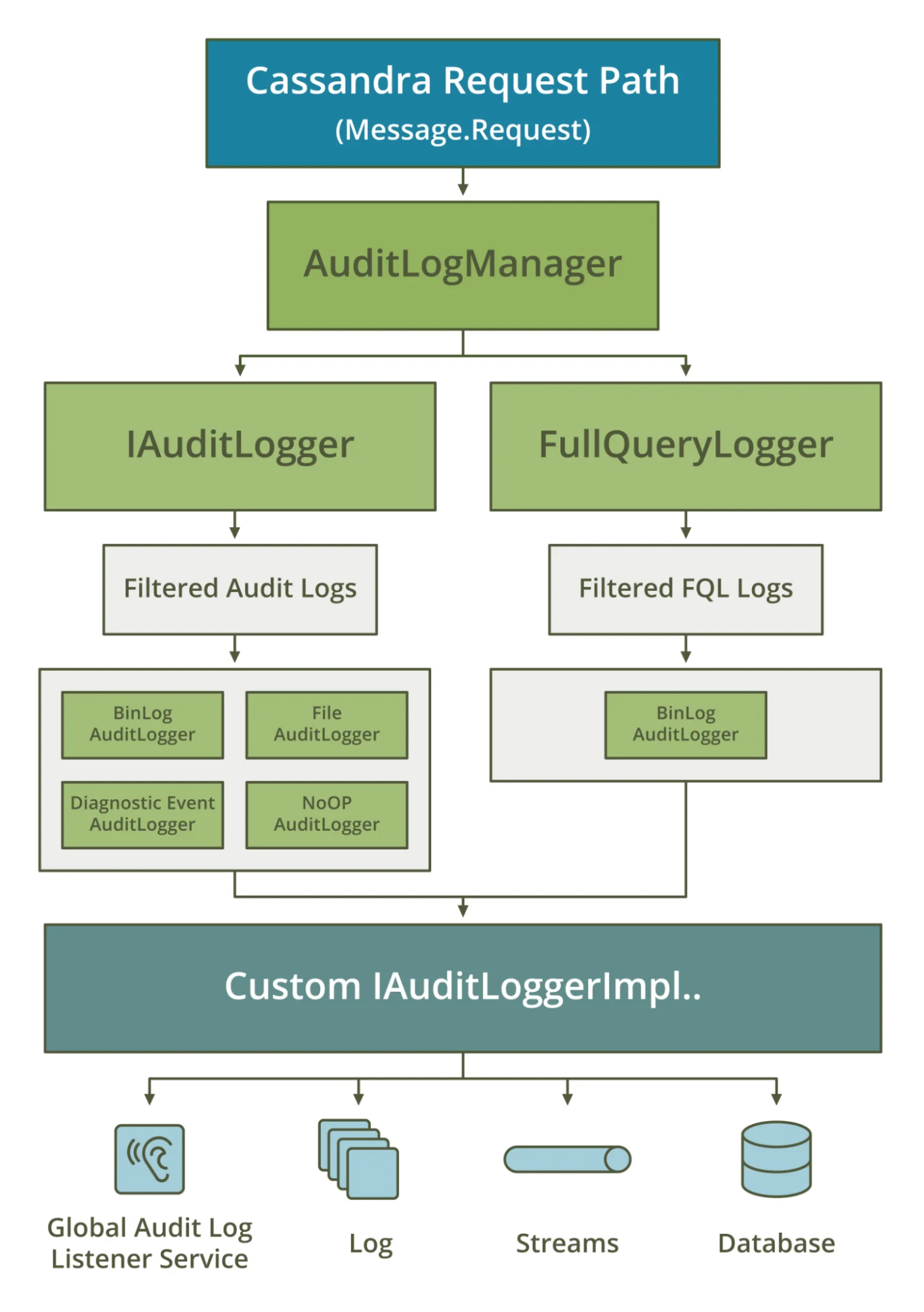

Native Apache Cassandra Auditierung

Ab Version 4.0 enthält Cassandra ein integriertes Audit-Logging-Framework. Es protokolliert Authentifizierungsversuche, DML- und DDL-Anweisungen und unterstützt Administratoren so bei der Nachvollziehbarkeit.

Native Audit-Protokollierung aktivieren:

audit_logging_options:

enabled: true

logger: BinAuditLogger

audit_logs_dir: /var/log/cassandra/audit/

roll_cycle: HOURLY

block: true

Starten Sie Cassandra neu, um die Änderungen zu übernehmen:

sudo systemctl restart cassandra

Schalten Sie das Auditing für bestimmte Keyspaces ein:

ALTER ROLE cassandra WITH OPTIONS = {

'audit' : '{"keyspaces": ["customer_data"]}'

};

Jede Abfrage wie beispielsweise:

SELECT * FROM customer_data.orders WHERE order_id='ORD123';

wird in den Audit-Protokollen erfasst. Diese Protokolle können an ELK Stack oder Splunk zur Analyse und Alarmierung weitergeleitet werden.

Das native Audit-Logging ist einfach einzurichten, bietet jedoch keine tiefergehenden Analysen, Maskierung oder Compliance-Abbildungen.

Echtzeit-Audit mit DataSunrise

Die Audit-Engine von DataSunrise baut auf den nativen Cassandra-Fähigkeiten auf und liefert erweiterte Metadaten wie Client-IP-Adressen, Abfrage-Klassifikationen und Sensitivitätsstufen. Ereignisse können in Echtzeit an SIEM-Systeme gestreamt werden, was eine sofortige Erkennung von Anomalien ermöglicht.

Beispielsweise kann bei einer unerwarteten Massen-Export-Abfrage durch eine Rolle ohne entsprechende Berechtigung DataSunrise Echtzeit-Benachrichtigungen via Slack oder E-Mail auslösen und die Anfrage bei Bedarf blockieren. Dieser proaktive Ansatz verkürzt die Reaktionszeit bei Vorfällen und reduziert das Risiko von Datenexfiltration.

Dynamische Datenmaskierung in Cassandra

Mit dynamischer Maskierung werden sensible Daten auf Abfrageebene geschützt, ohne dass die gespeicherten Werte geändert werden. Zum Beispiel:

MASKING POLICY mask_card_number ON customer_data.payments

USING FUNCTION partial_mask(card_number, 0, 4, '****-****-****-')

FOR ROLE 'support_team';

Diese Richtlinie stellt sicher, dass das Support-Team mit den relevanten Daten arbeiten kann, während die vollständige Kreditkartennummer verborgen bleibt und somit die PCI-DSS-Compliance gewahrt wird.

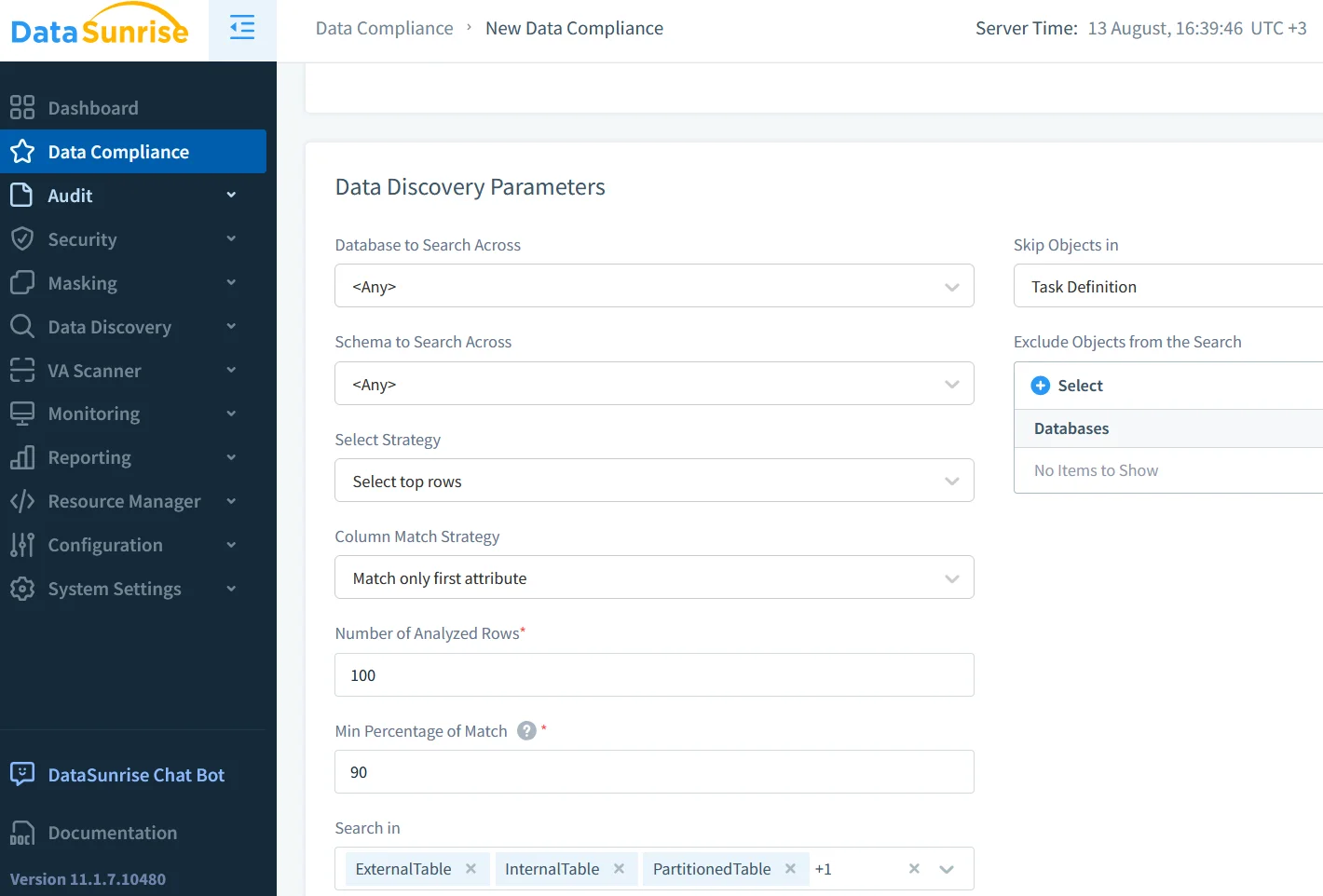

Datenerkennung und -klassifikation

Datenerkennung unterstützt Organisationen dabei, sensible Daten über Cassandra-Keyspaces hinweg zu lokalisieren und automatisiert den Aufbau eines Inventars sensibler Daten. Dies ist wichtig für:

- Zielgerichtete Audit-Policies für risikoreiche Daten.

- Abbildung sensibler Vermögenswerte auf regulatorische Anforderungen.

- Reduzierung des Umfangs von Compliance-Prüfungen.

Automatisierte Klassifikation kann personenbezogene Daten (PII), Gesundheitsdaten (PHI) und Finanzdaten unterscheiden, wodurch maßgeschneiderte Sicherheitskontrollen ermöglicht werden.

Sicherheits- und Compliance-Integration

Starkes Auditing stärkt die Datenbanksicherheit durch Durchsetzung von rollenbasierter Zugriffskontrolle und unterstützt die Einhaltung von SOX, DSGVO, HIPAA und PCI DSS. Mit DataSunrise können Auditdaten mit Sicherheitsregeln korreliert werden, sodass verdächtige Abfragen in Echtzeit blockiert werden können.

Darüber hinaus schafft die Integration von Audit-Protokollen mit Schwachstellenbewertungen und Incident-Response-Playbooks einen geschlossenen Sicherheitsprozess.

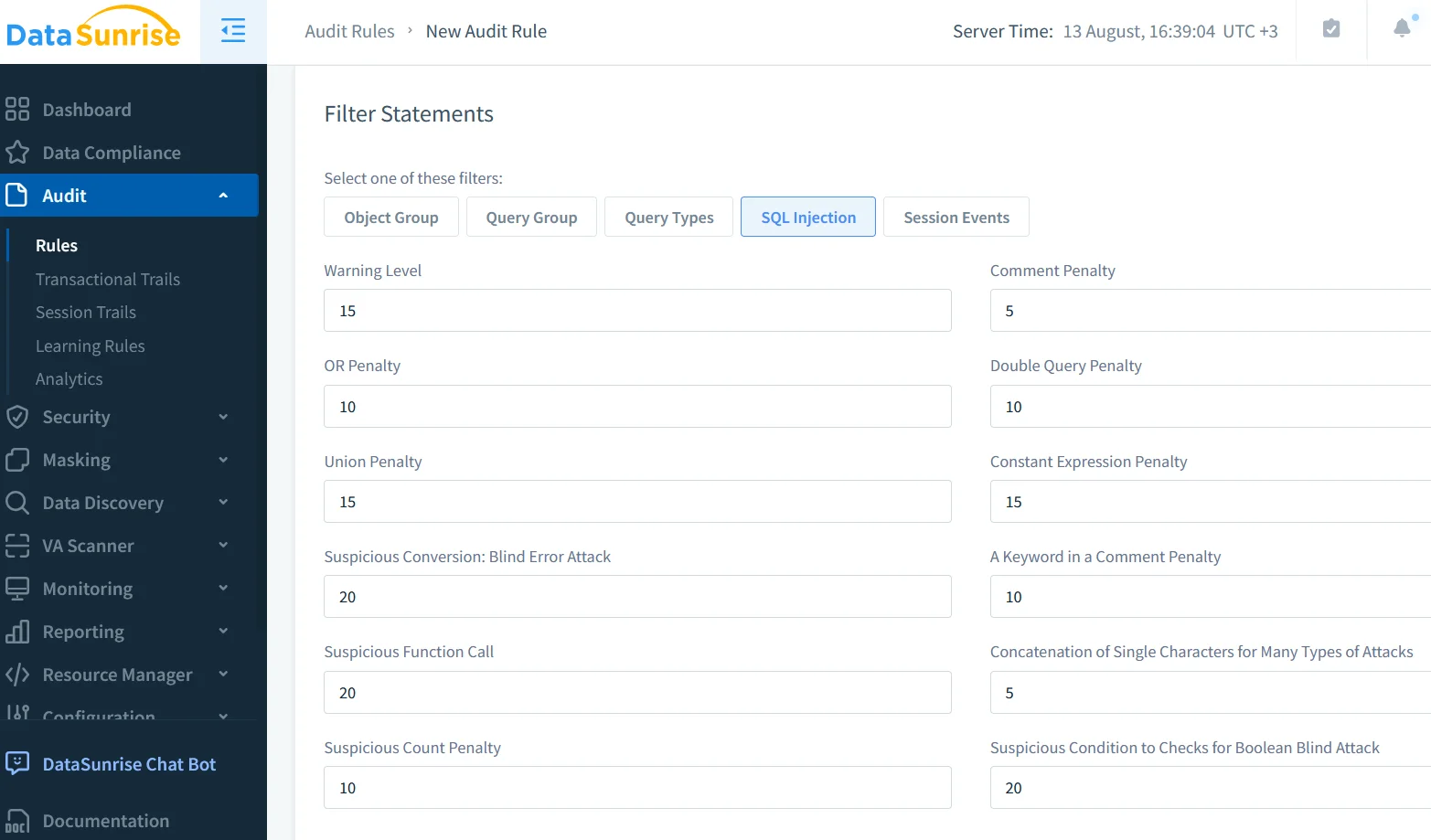

Einrichtung des DataSunrise-Audits für Cassandra

Zur Implementierung eines vollständigen DataSunrise-Audits:

- Verbinden Sie Cassandra als überwachte Quelle mit DataSunrise.

- Definieren Sie Audit-Regeln nach Keyspace, Tabelle, Abfragetyp und Benutzerrolle.

- Aktivieren Sie dynamische Maskierung für Felder mit sensiblen Informationen.

- Integrieren Sie Warnungen in SIEM- und Überwachungstools.

- Überprüfen Sie Compliance-Dashboards, um die Einhaltung regulatorischer Vorgaben zu verfolgen.

Die Kombination aus gezieltem Auditing, Echtzeit-Benachrichtigungen und Maskierung gewährleistet sowohl operative Transparenz als auch Datenschutz.

Abschließende Gedanken

Das Beherrschen der Auditierung von Apache Cassandra erfordert die Kombination von nativer Ereigniserfassung mit den erweiterten Analyse-, Maskierungs- und Compliance-Funktionen von DataSunrise. Das native Auditing bildet die Grundlage, doch DataSunrise verwandelt Protokolle in verwertbare Einblicke, die eine sichere, konforme und widerstandsfähige Cassandra-Umgebung gewährleisten.

Für weiterführende Informationen konsultieren Sie bitte die Apache Cassandra Dokumentation – Auditierung, Audit-Protokolle, Daten-Compliance-Vorschriften sowie externe Ressourcen wie Best Practices für Cassandra Audit Logging für Details zur Implementierung.