Wie man MySQL auditieren kann

Die Auditierung von MySQL umfasst heute weit mehr als nur das Protokollieren von Abfragen. Sie hat sich zu einem umfassenden Prozess entwickelt, der Echtzeit-Überwachung, Erkennung sensibler Daten, dynamische Maskierung, fortschrittliches Reporting und eine tiefgehende Compliance-Integration beinhaltet. Durch die Kombination der nativen MySQL-Funktionen mit fortschrittlichen Tools wie DataSunrise können Organisationen einen Audit-Rahmen schaffen, der regulatorische Anforderungen erfüllt, die Sicherheit stärkt und umsetzbare Erkenntnisse liefert.

Warum die Auditierung von MySQL wichtig ist

Im heutigen Datenumfeld kann jede Abfrage, Änderung oder Zugriffsversuch erhebliche Auswirkungen auf Sicherheit und Compliance haben. Vorschriften wie GDPR, HIPAA und PCI DSS verlangen auditable Aufzeichnungen darüber, wer wann und warum auf Daten zugegriffen hat. Ein robuster Audit-Prozess hilft dabei, unautorisierte Aktivitäten zu erkennen, Vorfälle zu untersuchen und zukünftige Verstöße zu verhindern. Über die Compliance hinaus kann effektive Auditierung auch Nutzungsmuster aufdecken, Leistungsengpässe hervorheben und eine historische Übersicht über Datenbankoperationen bieten.

Native MySQL-Auditierung

Das Audit Log Plugin von MySQL bietet die Möglichkeit, Benutzeraktionen, SQL-Anweisungen und Verbindungsdetails zu erfassen. Es kann jede Abfrage protokollieren, Ereignisse nach Konto filtern und Daten im XML- oder JSON-Format für eine einfachere Analyse speichern.

Um es zu aktivieren:

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

SET GLOBAL audit_log_policy = 'ALL';

SET GLOBAL audit_log_format = 'JSON';

SET GLOBAL audit_log_file = 'mysql_audit.log';

SET GLOBAL audit_log_include_accounts = 'admin@%, auditor@%';

SET GLOBAL audit_log_exclude_accounts = 'replication@%';

Die Aktivität kann in Echtzeit mit folgendem Befehl überwacht werden:

tail -f /var/lib/mysql/mysql_audit.log

Während das native Plugin für die Basisnachverfolgung nützlich ist, fehlen automatisierte Log-Rotationsmechanismen, Echtzeitwarnungen sowie integrierte Maskierungsfunktionen. Das bedeutet, dass sensible Informationen in den Rohprotokollen weiterhin sichtbar sein können, was zusätzliche Werkzeuge für Compliance und Sicherheitshärtung erfordert.

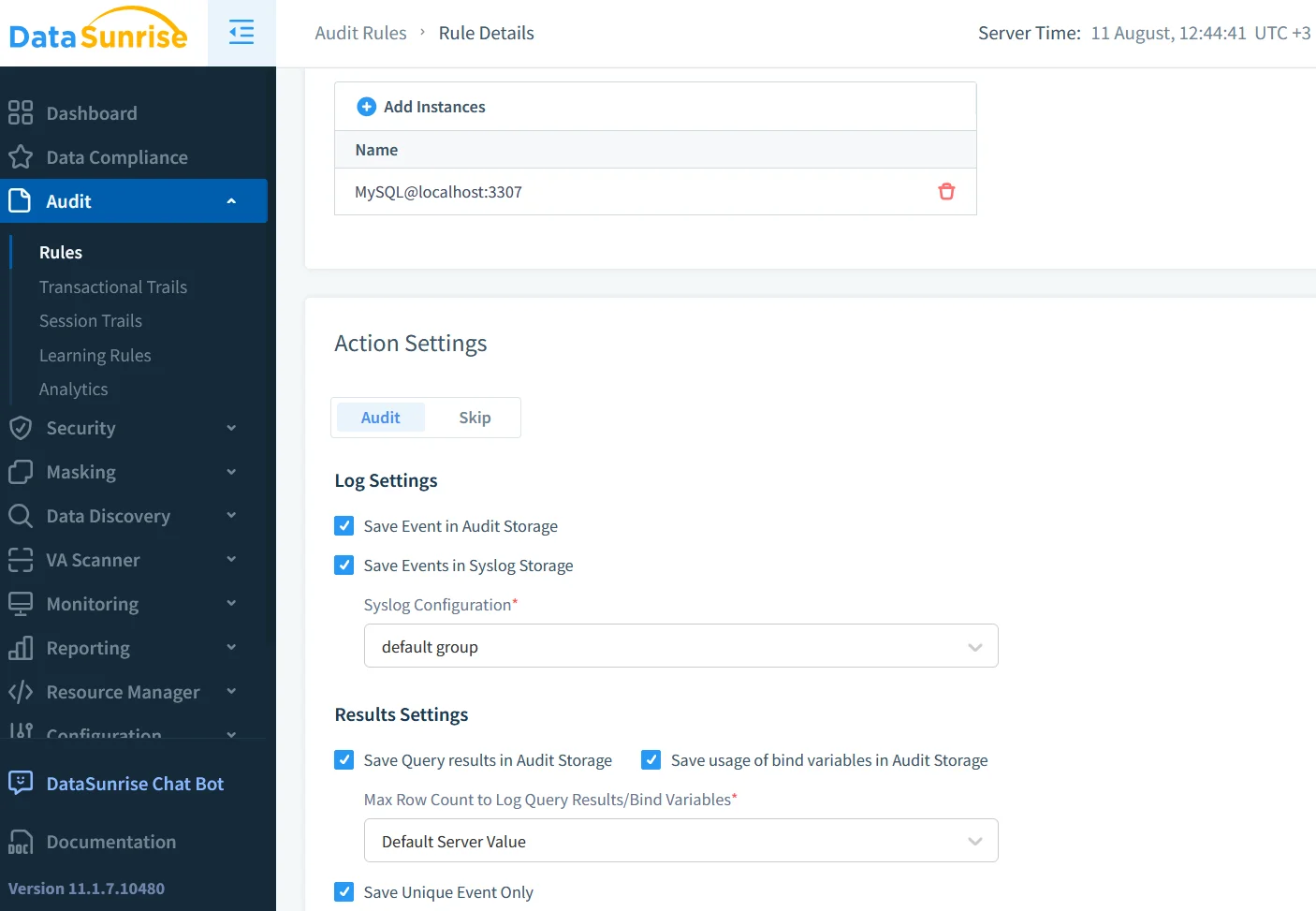

Echtzeit-Audit mit DataSunrise

DataSunrise erweitert die native Auditierung, indem es den SQL-Verkehr beim Durchlaufen eines Reverse Proxy inspiziert. Dieser Ansatz ermöglicht eine sofortige Anomalieerkennung, durchsetzung rollenbasierter Zugriffsrechte und Integration mit SIEM- oder SOAR-Plattformen für sub-sekündliche Warnmeldungen. Das System kann granulare Regeln durchsetzen – wie die Erkennung von SELECT * FROM customers-Abfragen, die sensible Felder enthalten – und entweder protokollieren, blockieren oder maskieren, während der Versuch trotzdem dokumentiert wird.

Dynamische Datenmaskierung

Da MySQL keine native dynamische Maskierung bietet, können sensible Daten in Audit-Logs im Klartext erscheinen. DataSunrise schließt diese Lücke mit einer richtliniengesteuerten, rollen-, IP- und Kontext-bewussten Echtzeit-Maskierung. Zum Beispiel sieht ein Support-Techniker nur maskierte E-Mail-Adressen, während ein Administrator die vollständigen Werte angezeigt bekommt. Diese Maskierung wird angewendet, ohne die zugrunde liegenden Daten zu verändern, wodurch der Betriebsablauf ungestört bleibt. Weitere Einzelheiten finden Sie unter dynamische Datenmaskierung.

Automatisierte Datenerkennung

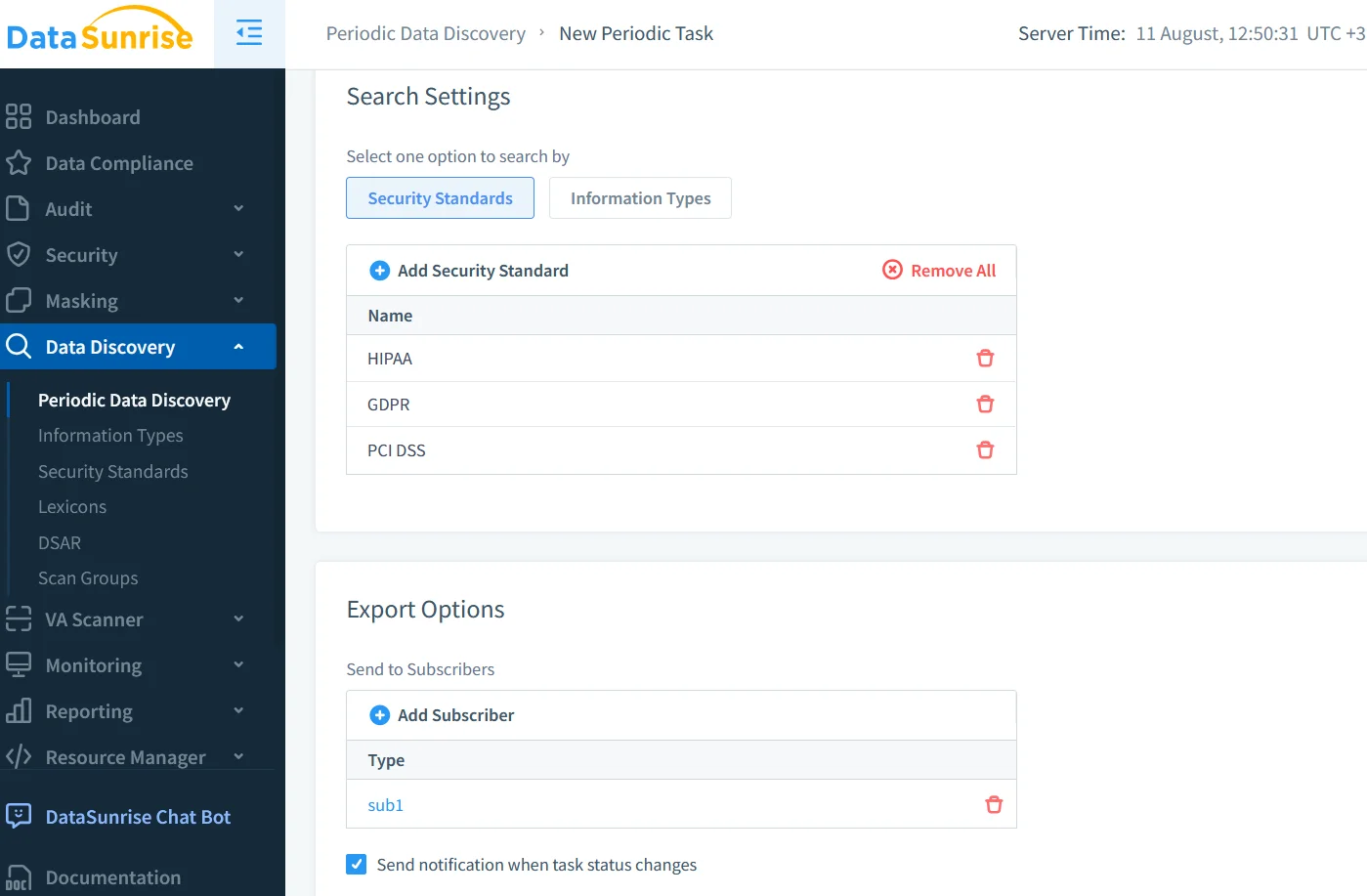

Auditierung ist am effektivsten, wenn genau bekannt ist, wo sich sensible Daten befinden. Mit Data Discovery durchsucht DataSunrise Datenbanken nach Mustern, die persönliche Identifikatoren, Finanzdaten oder geschützte Gesundheitsinformationen enthalten. Der Bestand wird automatisch aktualisiert, wenn sich Schemata ändern, sodass neue Tabellen oder Spalten nicht ungeschützt bleiben. Dieser kontinuierliche Prozess unterstützt Organisationen dabei, eine aktuelle Compliance-Position ohne manuelles erneut Auditieren aufrechtzuerhalten.

Sicherheits- und Compliance-Integration

Wenn natives MySQL-Logging mit DataSunrise kombiniert wird, entsteht eine mehrschichtige Verteidigung. Native Logs liefern die grundlegenden Nachweise für Audits, während DataSunrise eine Echtzeit-Anomalieerkennung, dynamische Maskierung und automatische Zuordnung zu spezifischen Compliance-Rahmenwerken überlagert. Mit dem Compliance Manager können Berichte erzeugt werden, die die Übereinstimmung mit GDPR-, HIPAA- und PCI-DSS-Kontrollen aufzeigen und so den manuellen Aufwand bei externen Prüfungen reduzieren.

Praktischer Audit-Workflow

Eine vollständige Audit-Architektur könnte damit beginnen, dass MySQL Logs im JSON-Format schreibt, die über Filebeat an ein zentrales Log-Repository wie Elasticsearch weitergeleitet werden. DataSunrise, als Reverse Proxy eingesetzt, inspiziert den gesamten Live-Datenverkehr, maskiert sensible Felder und löst Warnungen bei verdächtigem Verhalten aus. Compliance-Dashboards verbinden dann historische Logs mit Echtzeitinformationen, sodass Analysten sowohl vergangene Vorfälle untersuchen als auch auf aufkommende Bedrohungen innerhalb von Sekunden reagieren können.

Best Practices für MySQL Auditierung

Um die Wirksamkeit zu maximieren:

- Bewahren Sie Audit-Logs auf separatem, gesichertem Speicher auf, um Manipulationen zu verhindern.

- Überprüfen Sie regelmäßig die Filterregeln, um sicherzustellen, dass alle kritischen Ereignisse erfasst werden.

- Integrieren Sie SIEM-Lösungen zur Korrelation über verschiedene Systeme hinweg.

- Verwenden Sie Maskierung für sensible Felder sowohl bei Live-Abfragen als auch in gespeicherten Protokollen.

- Planen Sie automatisierte Entdeckungsscans, um neue sensible Datenbestände zu erfassen.

Externe Ressourcen

Für weiterführende Einblicke in MySQL Auditierung und Sicherheit verweisen wir auf:

- MySQL Audit Plugin Dokumentation

- MariaDB Audit Plugin für MySQL-Forks

- NIST Special Publication 800-53

Abschließende Gedanken

Zu verstehen, wie man MySQL auditieren kann, bedeutet, über die einfache Protokollierung hinauszublicken. Ein moderner Audit-Ansatz kombiniert die nativen Fähigkeiten von MySQL mit erweiterten Inspektions-, Maskierungs- und Compliance-Automatisierungswerkzeugen wie DataSunrise. Diese Kombination liefert manipulationssichere Aufzeichnungen, umsetzbare Warnungen und die Fähigkeit, regulatorisch konforme Berichte auf Abruf zu erzeugen. In einer Welt sich ständig weiterentwickelnder Datenschutzgesetze und anhaltender Cyberbedrohungen ist ein gut gestaltetes Audit-System nicht nur eine technische Schutzmaßnahme – es ist ein zentrales Element verantwortungsvoller Datenverwaltung.