Apache Cassandra Datenbank-Aktivitätsverlauf

Apache Cassandra bleibt eine bevorzugte Wahl für Organisationen, die hohe Verfügbarkeit, Skalierbarkeit und Fehlertoleranz benötigen. Die Gewährleistung von Sicherheit und Compliance erfordert jedoch einen strukturierten Apache Cassandra Datenbank-Aktivitätsverlauf, der Ereignisse in Echtzeit erfasst, Maskierung anwendet, sensible Daten entdeckt und regulatorische Standards unterstützt.

Warum der Aktivitätsverlauf der Datenbank wichtig ist

Von Finanzsystemen bis hin zu IoT-Plattformen speichert Cassandra geschäftskritische Daten, die vor unbefugtem Zugriff und Manipulation geschützt werden müssen. Ohne ordnungsgemäße Prüfungen können selbst kleine Anomalien unbemerkt bleiben. Ein robuster Aktivitätsverlauf bietet Einblick in Abfrageausführungsmuster, Anmeldeversuche, Schemaänderungen und ungewöhnliche Datenzugriffe. Er unterstützt Database Activity Monitoring für die Echtzeiterkennung, erleichtert forensische Untersuchungen nach Vorfällen und liefert Nachweise für die Einhaltung von Vorschriften. Zudem hilft er dabei, leistungsbeeinträchtigende Abfragen zu identifizieren und gibt Administratoren wertvolle betriebliche Einblicke.

Native Cassandra Prüfprotokollierung

Das AuditLogging-Feature von Apache Cassandra ermöglicht es Administratoren, Authentifizierungs-, Autorisierungs- und Datenänderungsereignisse zu protokollieren.

Aktivieren der nativen Audit-Protokollierung in der cassandra.yaml:

audit_logging_options:

enabled: true

logger: BinAuditLogger

included_keyspaces: ["*"]

Gewähren von Protokollierungsrechten mit CQL:

ALTER ROLE audit_user WITH OPTIONS = {

'grant_audit_logging' : 'true'

};

Direkte Abfrage der Audit-Protokolle:

SELECT * FROM system_auth.audit_log WHERE keyspace_name='payments' LIMIT 50;

Audit-Protokolle können an SIEM-Tools wie Elasticsearch oder Splunk zur Korrelation und Visualisierung exportiert werden. Während die native Protokollierung wichtige Vorgänge erfasst, fehlen Funktionen wie automatisierte Alarme, Maskierung auf Feldebene und erweiterter Ereigniskontext.

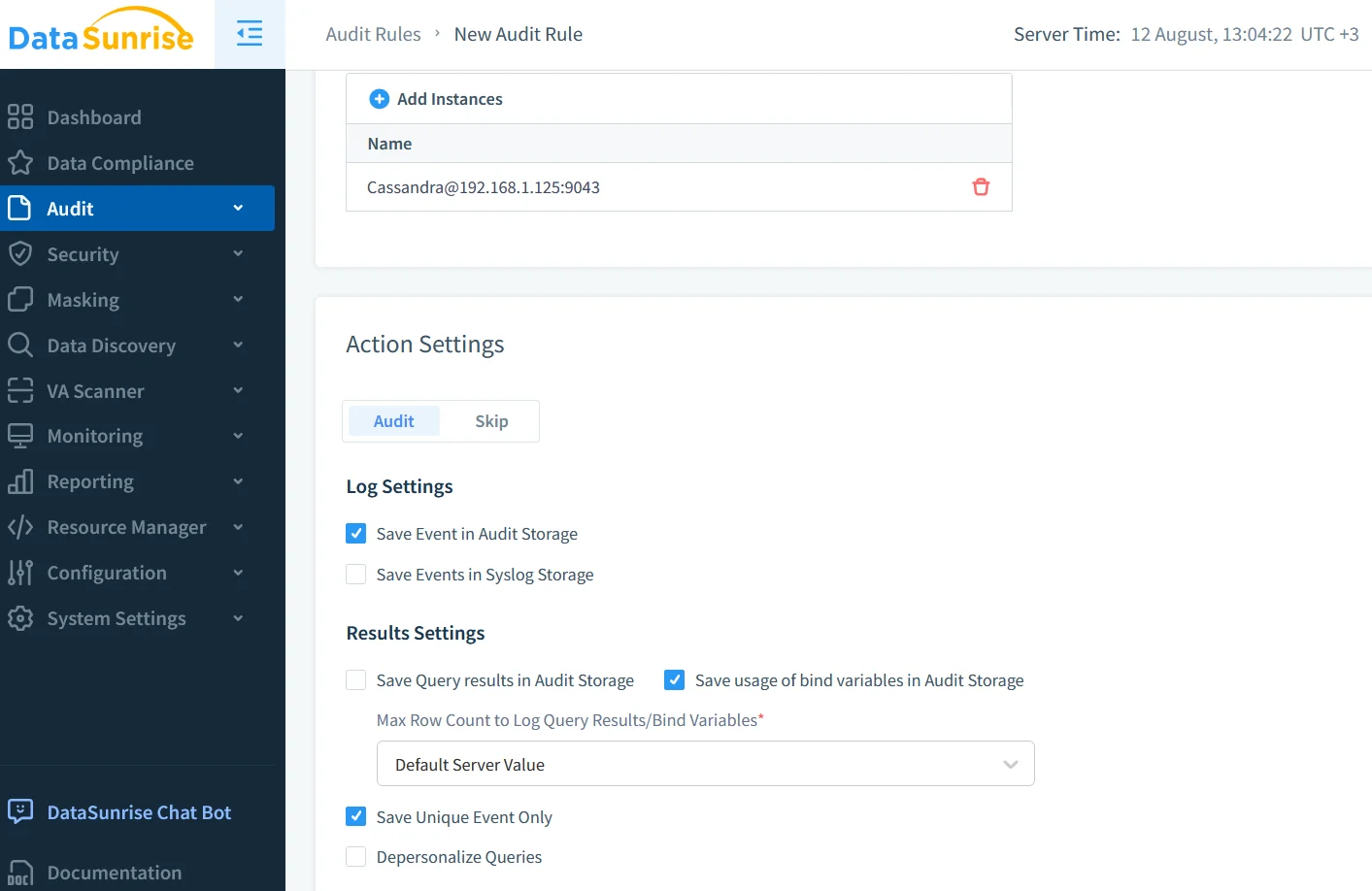

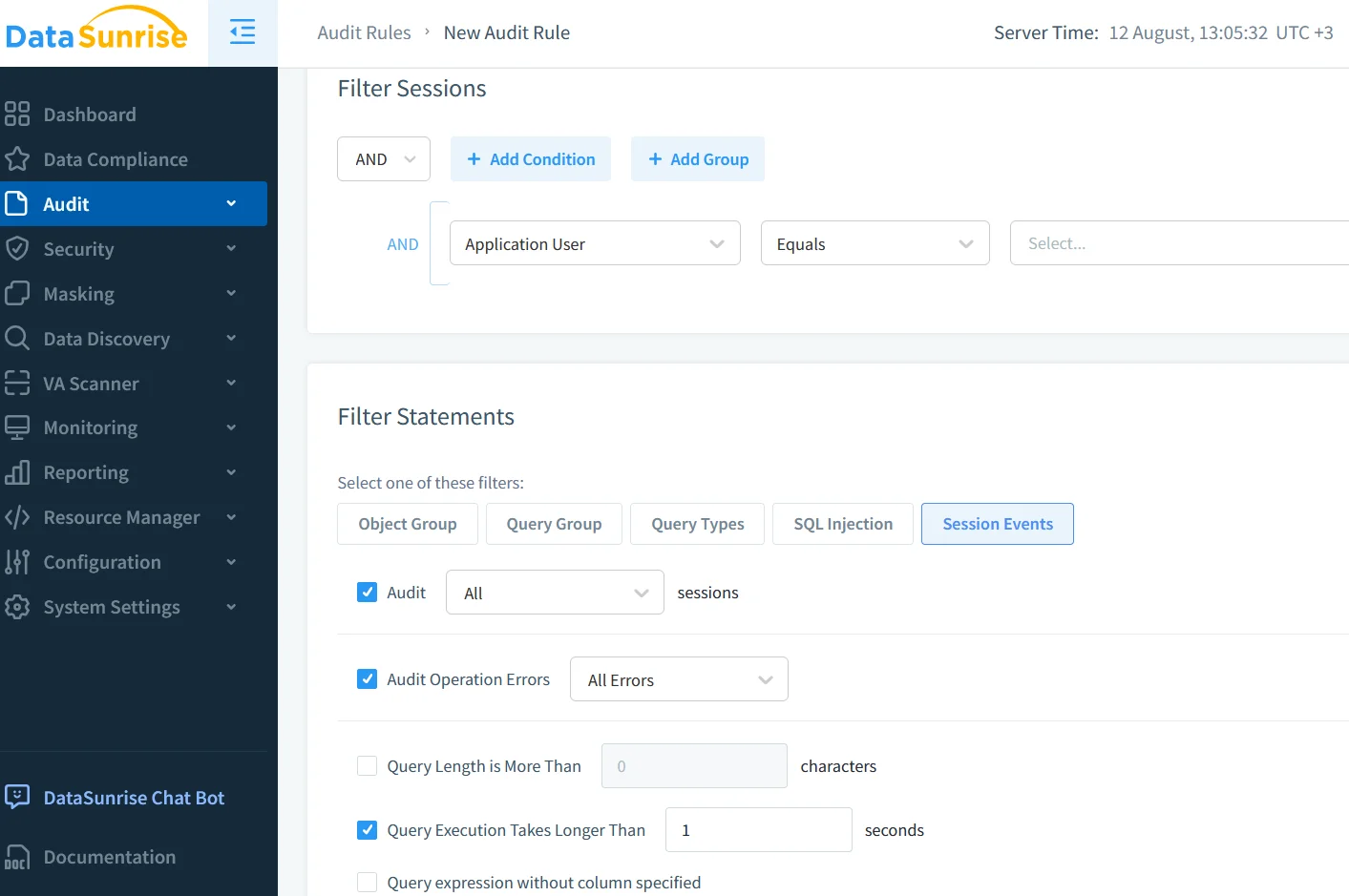

Erweiterung der Prüfung mit DataSunrise

DataSunrise Data Audit erweitert die Funktionen von Cassandra mit:

- Echtzeit-Streaming zu Sicherheits-Dashboards

- Dynamische Maskierung für sensible Spalten

- Regelbasierte Prüfung mit benutzer- und rollenbasierten Bedingungen

- Automatische Zuordnung zu DSGVO, HIPAA und PCI DSS

Beispiel für eine Audit-Regel in DataSunrise:

CREATE AUDIT RULE cassandra_audit_rule

ON cassandra_db.payments

WHEN query_type = 'SELECT' AND column IN ('credit_card', 'ssn')

THEN log_event, mask_data;

Dies stellt sicher, dass nicht-privilegierte Benutzer maskierte Daten sehen, während autorisierte Rollen vollständige Sichtbarkeit haben.

Echtzeit-Benachrichtigungen und Bedrohungserkennung

DataSunrise integriert sich mit Slack, MS Teams und E-Mail, um sofortige Benachrichtigungen zu senden, wenn definierte Sicherheitsgrenzen überschritten werden. Es kann ungewöhnliche Abfragevolumina erkennen, verdächtige Zugriffsversuche blockieren und Richtlinienverstöße protokollieren. Zum Beispiel könnte ein Alarm ausgelöst werden, wenn ein Benutzer innerhalb kurzer Zeit mehr als 100.000 Datensätze aus einem sensitiven Keyspace abruft.

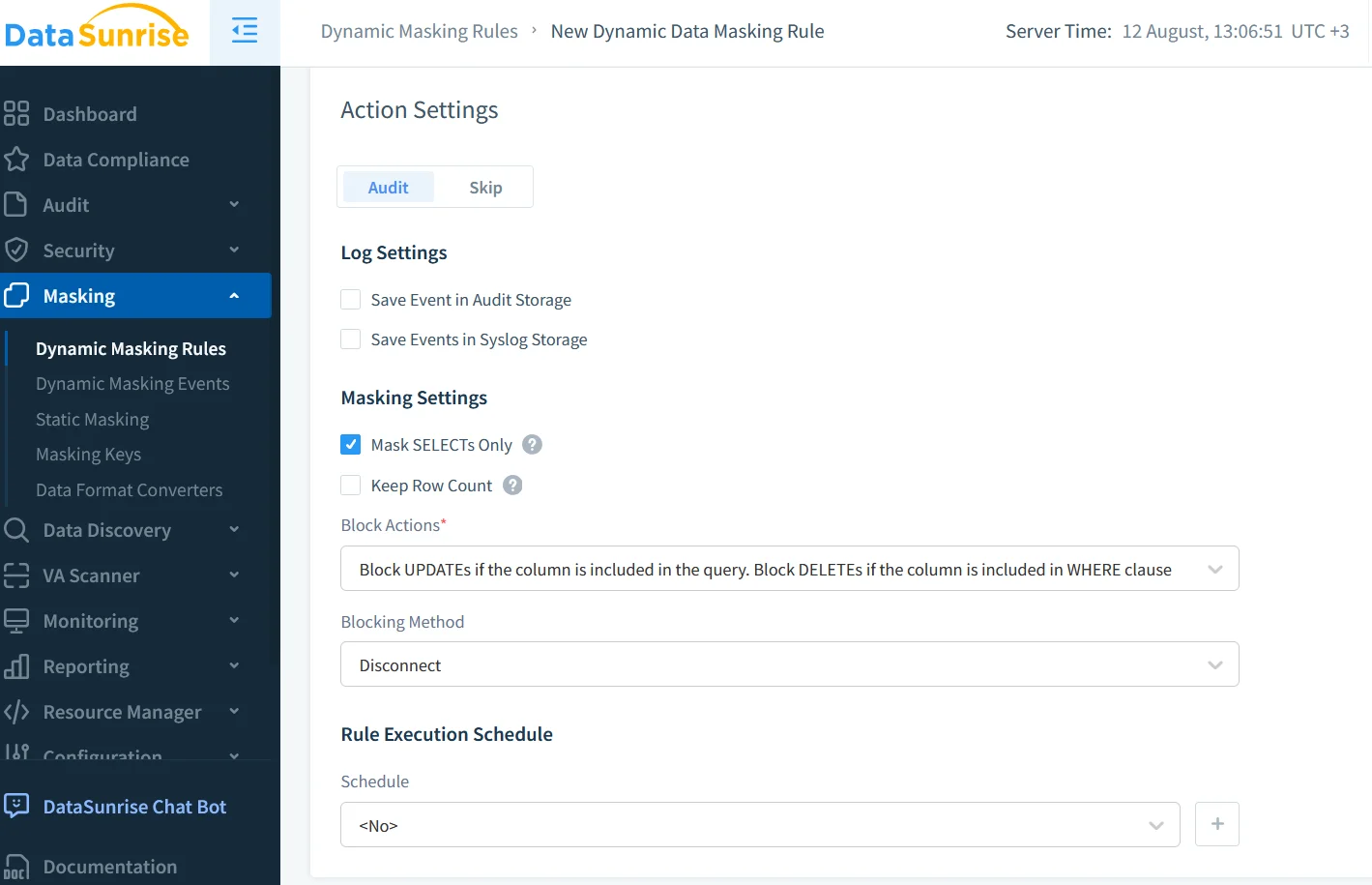

Dynamische Datenmaskierung

Dynamische Maskierung verbirgt sensible Informationen in Echtzeit, ohne gespeicherte Werte zu verändern. In Cassandra-Umgebungen wendet DataSunrise bedingte Maskierungsregeln an – zeigt beispielsweise teilweise Kreditkartennummern oder anonymisierte persönliche Identifikatoren, abhängig von der Rolle des Anfragenden (RBAC). Dies ist essentiell, um Compliance-Anforderungen zu erfüllen, ohne legitime Geschäftsabfragen einzuschränken.

Entdeckung sensibler Daten

Mit Data Discovery können Administratoren Cassandra-Keyspaces scannen, um personenbezogene Daten (PII), geschützte Gesundheitsinformationen (PHI) und Finanzdaten zu finden. Die Entdeckungsergebnisse fließen direkt in Prüf- und Maskierungsrichtlinien ein und gewährleisten umfassende Abdeckung. Dieser Prozess hält den Apache Cassandra Datenbank-Aktivitätsverlauf gleichzeitig auf dem neuesten Stand bezüglich sich ändernder Datenstrukturen.

Compliance-fähige Sicherheitsausrichtung

Compliance in Cassandra-Umgebungen erfordert:

- Starke Zugriffskontrollen (POLP)

- Ende-zu-Ende-Verschlüsselung für Daten in Bewegung

- Audit-Historie, die auf Rahmenwerke wie DSGVO, HIPAA und PCI DSS abgebildet ist

Die Kombination aus nativen Audit-Protokollen und den angereicherten Daten von DataSunrise ermöglicht es Organisationen, einreichfertige Compliance-Berichte zu erstellen. Diese können monatlich oder vierteljährlich geplant werden und verringern die manuelle Arbeitslast während Audits.

Praktischer Anwendungsfall

Betrachten wir einen Gesundheitsdienstleister, der Patientenakten in Cassandra speichert. Die native Audit-Protokollierung ist in allen Keyspaces aktiviert, wobei Protokolle an ein zentrales SIEM gesendet werden. DataSunrise erfasst diese Protokolle in Echtzeit, wendet dynamische Maskierung für PHI an, wenn nicht-klinisches Personal darauf zugreift, und sendet Alarme bei Zugriffen außerhalb genehmigter Zeiten. Vierteljährliche Compliance-Berichte werden automatisch generiert, die detaillierte Zugriffsverläufe für die regulatorische Überprüfung zeigen.

Fazit

Ein umfassender Apache Cassandra Datenbank-Aktivitätsverlauf ist sowohl für die operative Kontrolle als auch für die Einhaltung gesetzlicher Vorschriften unverzichtbar. Während die native Audit-Protokollierung von Cassandra eine Grundlage bildet, werden die Möglichkeiten am besten durch die Integration mit DataSunrise erweitert. Diese Kombination liefert kontinuierliche Überwachung, proaktive Bedrohungserkennung und dynamischen Schutz sensibler Daten, wodurch Cassandra-Cluster in komplexen, anspruchsvollen Umgebungen sicher und compliant bleiben.