Erweiterung der Athena-Sicherheit mit AWS-Funktionen und DataSunrise

Inhalt:

- Athena verstehen

- Überblick über den Athena-Workflow

- Umgang mit neuen Daten in Athena

- Die Sicherheitsperspektive

- Integrierte AWS-Sicherheitsfunktionen für Athena

- Protokollierung und Überwachung: Besonderheiten für Athena

- Verbesserung der Athena-Sicherheit mit DataSunrise

- Wichtige Überlegungen für Athena-Datenbankinstanzen

- Audit und Maskierung von Athena-Abfragen in DataSunrise

- Fazit: Verbesserung der Athena-Sicherheit mit DataSunrise

Athena verstehen

Stellen Sie sich ein Szenario vor, in dem Sie Daten aus verschiedenen Protokolldateien sammeln und in einer Datenbank speichern müssen. Die Herausforderung besteht jedoch in der Vielzahl von Protokolldateitypen und -formaten – CSV, JSON, TSV und mehr. Wäre es nicht praktisch, einen S3-Bucket zu haben, in den man einfach eine Datei ablegt, sodass deren Daten automatisch über Standard-SQL-Abfragen zugänglich sind?

Amazon Athena wird als serverloser Dienst von Amazon Web Services (AWS) betrachtet. Er ermöglicht es Ihnen, in Amazon S3 gespeicherte Daten mit Standard-SQL-Syntax abzufragen, ohne dass Sie irgendeine Infrastruktur verwalten müssen. Diese serverlose Natur bedeutet, dass Sie keine Server bereitstellen oder verwalten müssen; Sie bezahlen nur für die Abfragen, die Sie ausführen.

In diesem Artikel werden wir die integrierten AWS-Sicherheitsfunktionen untersuchen und zeigen, wie DataSunrise die Athena-Sicherheit weiter verbessern kann.

Überblick über den Athena-Workflow

Wenn Sie in Athena eine Tabelle erstellen, geben Sie den Speicherort der Daten in einem S3-Bucket an, und Athena durchsucht die Daten, um das Schema und die Metadaten für diese Tabelle zu ermitteln. Dieser Erkennungsprozess erfolgt in der Regel, wenn Sie eine Abfrage gegen die Tabelle ausführen.

Umgang mit neuen Daten in Athena

Wenn Sie nach der Erstellung der Tabelle neue Dateien am selben S3-Speicherort hinzufügen, erstellt Athena nicht automatisch neue Tabellen für jede Datei. Stattdessen erkennt und integriert es die neuen Dateien automatisch in das bestehende Tabellenschema, sofern sie die gleiche Struktur (d.h. gleiche Spaltennamen und Datentypen) wie die ursprüngliche(n) Datei(en) aufweisen, mit der/dem die Tabelle erstellt wurde.

Die existierende Tabelle in Athena repräsentiert alle Datendateien am angegebenen S3-Speicherort als einen einzigen logischen Datensatz. Athena behandelt die kombinierten Daten all dieser Dateien als Teil derselben Tabelle, sodass Sie den gesamten Datensatz nahtlos abfragen können, ohne zusätzliche Tabellen erstellen zu müssen.

Wenn die neuen Dateien jedoch ein anderes Schema als die ursprüngliche(n) Datei(en) aufweisen, kann Athena sie möglicherweise nicht automatisch in die bestehende Tabelle integrieren, und Sie müssen das Tabellenschema manuell aktualisieren oder eine neue Tabelle erstellen, um die neue Dateistruktur aufzunehmen.

Die Sicherheitsperspektive

Integrierte AWS-Sicherheitsfunktionen für Athena

AWS bietet mehrere integrierte Sicherheitsmaßnahmen, um Ihre Athena-Umgebung zu schützen. Diese umfassen:

- IAM-Richtlinien: Verwalten Sie Benutzerberechtigungen und kontrollieren Sie den Zugriff auf Athena-Ressourcen.

- Verschlüsselung: Sichern Sie Daten im Ruhezustand mithilfe der serverseitigen Verschlüsselung von Amazon S3 oder clientseitiger Verschlüsselung.

- Netzwerkisolation: Verwenden Sie Amazon VPC, um Ihre Athena-Netzwerkumgebung zu isolieren.

- Protokollierung und Überwachung: Nutzen Sie AWS CloudTrail und Amazon CloudWatch für Prüfungen und die Echtzeitüberwachung von Athena-Aktivitäten.

Diese grundlegenden Funktionen bilden das Fundament der Athena-Sicherheit und stellen sicher, dass Ihre Daten von Anfang an geschützt sind.

Protokollierung und Überwachung: Besonderheiten für Athena

Amazon Athena verfügt über mehrere integrierte Überwachungs- und Protokollierungsfunktionen als Teil des AWS-Cloud-Ökosystems. Trotz der vielen wichtigen Überwachungstools, die Nutzungsdaten bis auf Zeilenebene bereitstellen, fehlen jedoch datenbankorientierte Sicherheitsregeln, die Erkennung sensibler Daten, Maskierung und Funktionen zur Analyse des Nutzerverhaltens, die nativ von DataSunrise bereitgestellt werden. Während integrierte Tools für die Verbesserung der Sicherheit entscheidend sind, erfordern sie zusätzliche Datenanalysen und -verarbeitungen.

- Abfrageausführungsmetriken: Amazon Athena liefert detaillierte Metriken zur Ausführung von Abfragen.

- AWS CloudWatch Logs-Integration: Athena kann Protokolle zur Ausführung von Abfragen an Amazon CloudWatch Logs übertragen.

- AWS CloudTrail-Integration: Athena integriert sich mit AWS CloudTrail, das eine umfassende Prüfspur der API-Aktivitäten und Ressourcennutzung in Ihrem AWS-Konto bietet.

- Abfragehistorie: Amazon Athena speichert eine Abfragehistorie, die es Ihnen ermöglicht, Details vergangener Abfrageausführungen einzusehen.

- Amazon S3-Zugriffsprotokolle: Falls Ihre Athena-Abfragen auf in Amazon S3 gespeicherte Daten zugreifen, können Sie das S3-Serverzugriffsprotokoll aktivieren, um S3 API-Anfragen nachzuverfolgen.

- Cost Explorer: Mit AWS Cost Explorer können Sie Ihre AWS-Nutzung und -Ausgaben visualisieren und analysieren, einschließlich der Kosten, die mit Athena-Abfragen verbunden sind.

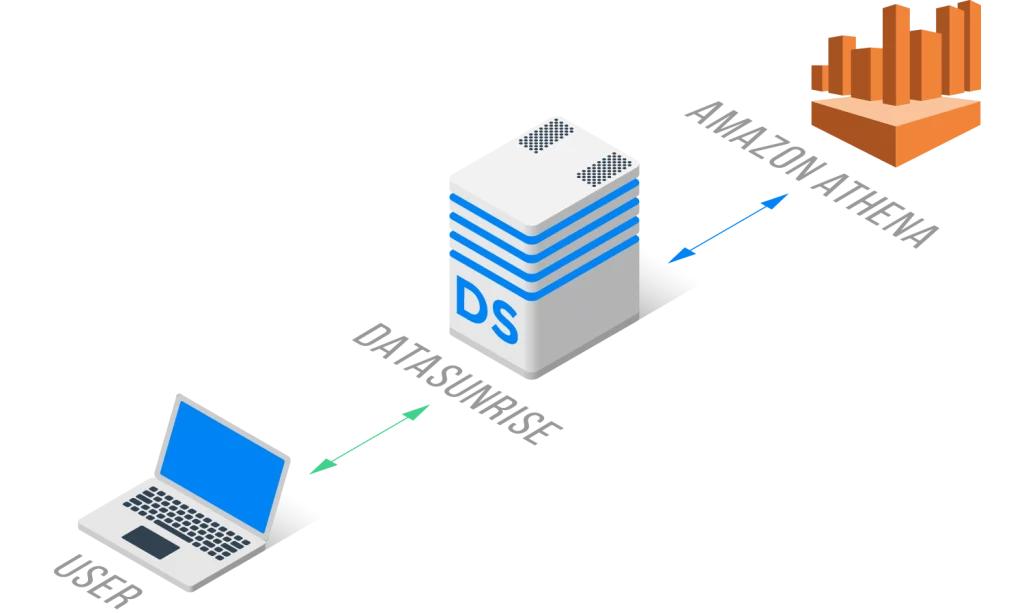

Verbesserung der Athena-Sicherheit mit DataSunrise

DataSunrise hebt die Athena-Sicherheit mit einer Suite von Sicherheitswerkzeugen, die speziell für Amazon Athena entwickelt wurden, auf die nächste Stufe. So stärkt DataSunrise die Sicherheit von Athena:

- Echtzeitüberwachung: Überwacht kontinuierlich die Datenbankaktivität, erkennt verdächtige Ereignisse und sendet Warnmeldungen.

- Datenbank-Firewall: Schützt vor SQL-Injektionen und unautorisierten Zugriffsversuchen, indem bösartige Abfragen sofort blockiert werden.

- Erkennung sensibler Daten: Identifiziert und maskiert sensible Daten, um den regulatorischen Standards zu entsprechen.

- Zwei-Faktor-Authentifizierung: Fügt eine zusätzliche Sicherheitsebene für den Datenbankzugang hinzu.

- Maskierung: Verschleiert bestimmte Daten. Um eine der beiden Maskierungstypen zu aktivieren, muss DataSunrise im Proxy-Modus eingesetzt werden.

Durch die Integration von DataSunrise mit Athena können Organisationen eine robustere Sicherheitsarchitektur erreichen.

Wichtige Überlegungen für Athena-Datenbankinstanzen

Bei der Arbeit mit Athena-Datenbankinstanzen ist es entscheidend, Folgendes zu beachten:

- Abfragezugriffsmanagement: Stellen Sie sicher, dass nur autorisierte Benutzer Abfragen auf sensible Daten ausführen können.

- Kostenmanagement: Achten Sie auf die Abfragekosten und optimieren Sie Abfragen, um unnötige Ausgaben zu vermeiden.

- Datenklassifizierung: Klassifizieren Sie Daten nach ihrer Sensitivität und wenden Sie entsprechende Sicherheitskontrollen an.

Diese Überlegungen sind besonders wichtig für Athena-Instanzen aufgrund ihrer serverlosen Natur und der direkten Interaktion mit in S3 gespeicherten Daten.

Da sich der Athena-Dienst von herkömmlichen Datenbanken unterscheidet, können einige Unterschiede in seiner Integration mit DataSunrise bestehen. Bei der Erstellung einer Instanz für Athena in DataSunrise generiert der Benutzer ein neues SSL-Schlüsselpaar für den Proxy. Bei anderen Datenbanktypen gibt es jedoch die Option “Ohne SSL-Schlüsselgruppe”. Bei der dynamischen Maskierung sind in den Maskierungseinstellungen nur maskierte Daten verfügbar. Denken Sie daran, bei Bedarf die Dokumentation zu Rate zu ziehen.

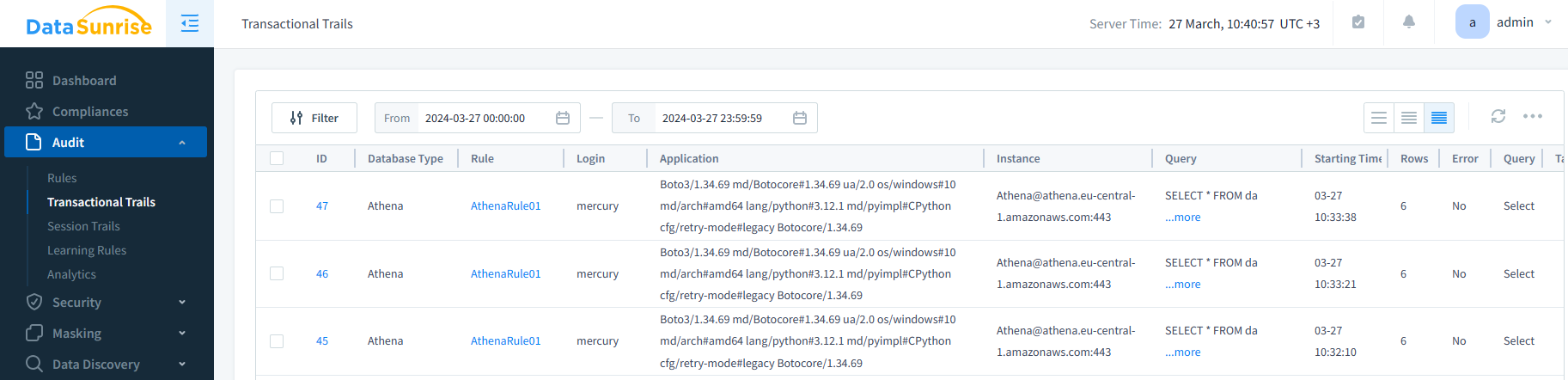

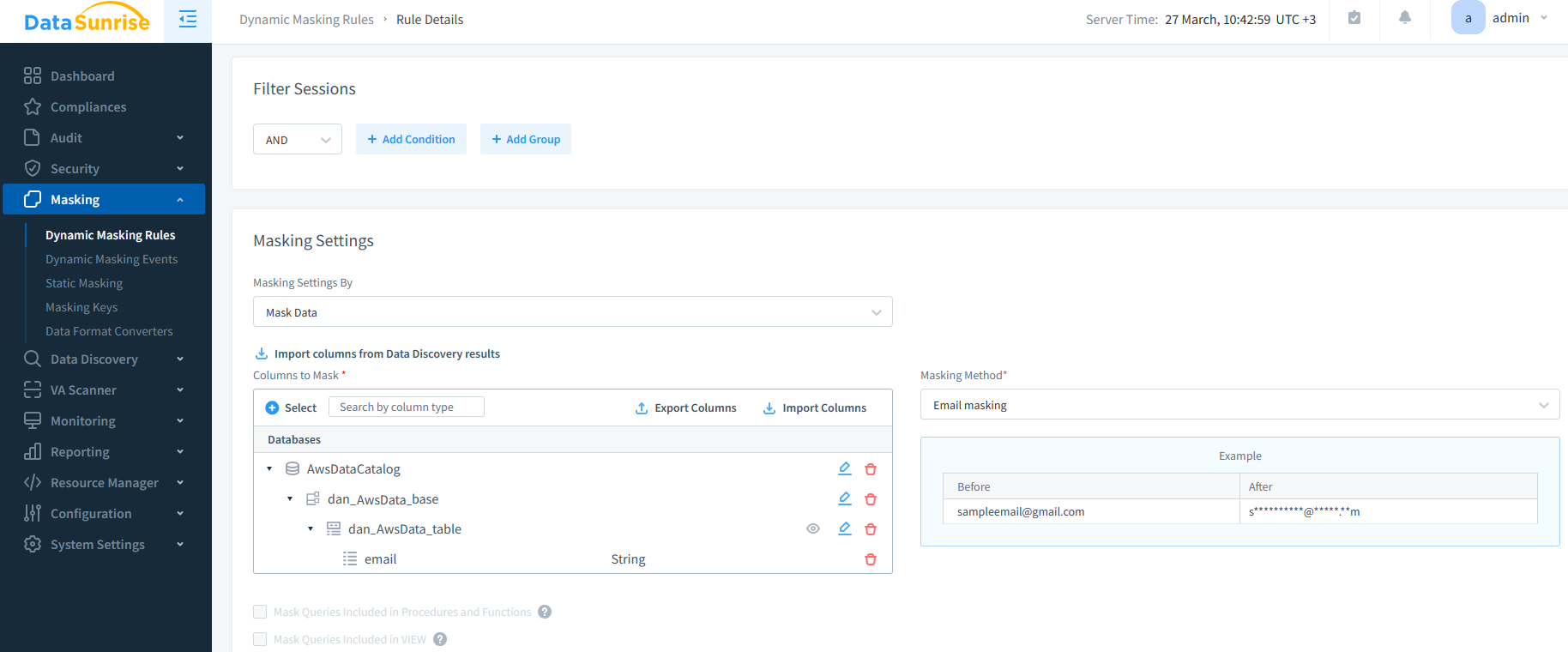

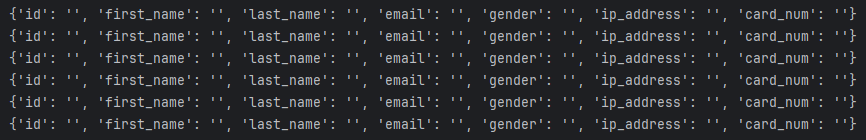

Audit und Maskierung von Athena-Abfragen in DataSunrise

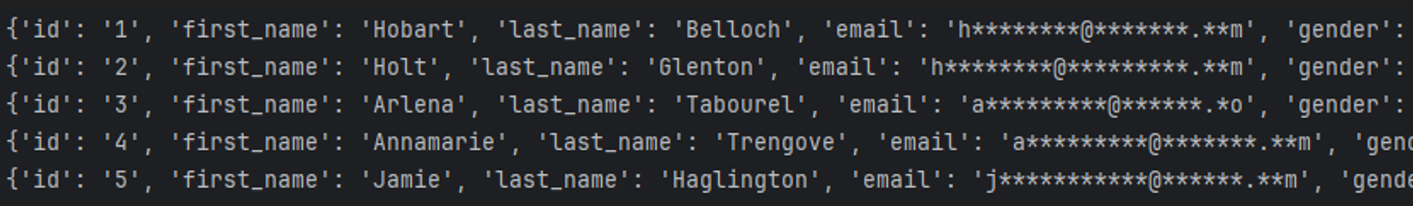

DataSunrise bietet eine flexible und benutzerfreundliche Oberfläche für die Einrichtung von Audit– und Maskierungs-Funktionen. Die nachstehenden Bilder heben den DataSunrise-Einrichtungsprozess und die Ergebnisse einer SELECT *-Anfrage hervor.

Abbildung 1: Die Anfragen für eine Tabelle in Athena werden auditiert. Das Auditregelprotokoll erfasst verschiedene Informationen über die Anfrage, einschließlich ihres Ergebnisses, falls erforderlich.

Abbildung 2: Die Maskierungseinstellungen für den Athena-Dienst werden angezeigt. Beachten Sie die Möglichkeit, die zu maskierende Spalte sowie die ausgewählte Maskierungsmethode anzugeben.

Bei DataSunrise bieten wir unvergleichliche Flexibilität bei der Datenmaskierung, sodass Sie Ihre Strategien zum Schutz von Daten gemäß Ihren individuellen Anforderungen feinabstimmen können. Ob es darum geht, einfache Maskierungstechniken anzuwenden, um alle Daten durch leere Zeilen zu verdecken, oder bestimmte Formate wie E-Mails beizubehalten, während andere Spalten maskiert werden – unsere Plattform ermöglicht es Ihnen, Ihre Datensicherheitsmaßnahmen präzise und mühelos anzupassen.

Abbildung 3: Die gesamte Tabelle wurde für die Maskierung ausgewählt. Alle Daten im Abfrageergebnis werden durch leere Zeilen ersetzt.

Abbildung 4: Die Spalte “email” nach der Maskierung. In der Einrichtung der DataSunrise-Dynamischen Maskierungsregel wurde die Methode “Email Masking” ausgewählt.

Entdecken Sie die umfassenden Funktionen von DataSunrise, die über Audit- und Maskierungsfunktionen hinausgehen und eine außergewöhnliche Abdeckung verschiedener Datenbanken bieten, einschließlich Athena von AWS. Kontaktieren Sie noch heute unser Team für eine anschauliche Demonstration und erschließen Sie das volle Potenzial der Datensicherheit mit DataSunrise.

Fazit: Verbesserung der Athena-Sicherheit mit DataSunrise

Zusammenfassend lässt sich sagen, dass AWS zwar starke grundlegende Sicherheitsfunktionen für Athena bereitstellt, DataSunrise jedoch die Athena-Sicherheit durch zusätzliche Schutzschichten verbessert. Mit seiner umfassenden Überwachung, Firewall-Funktionalitäten und Verwaltung sensibler Daten stellt DataSunrise sicher, dass Ihre unternehmensinterne Cloud-Infrastruktur sicher und regelkonform bleibt. Durch die Kombination der integrierten Funktionen von AWS mit den fortschrittlichen Werkzeugen von DataSunrise können Organisationen eine zuverlässigere und sicherere Umgebung für ihre Daten in Amazon Athena schaffen.