Automatisierung der Datenkonformität für TiDB

Einleitung

TiDB ist eine verteilte SQL-Datenbank, optimiert für Hybrid Transactional and Analytical Processing (HTAP) und wird häufig in Branchen wie SaaS, Fintech und Einzelhandel eingesetzt. In diesem Leitfaden lernen Sie, wie Sie die Datenkonformität für TiDB automatisieren können, indem Sie native Zugriffskontrollen und DataSunrise als Automatisierungsschicht nutzen – um Anforderungen von DSGVO, HIPAA, SOX und PCI DSS zu erfüllen.

Schritt 1: Sensible Daten identifizieren

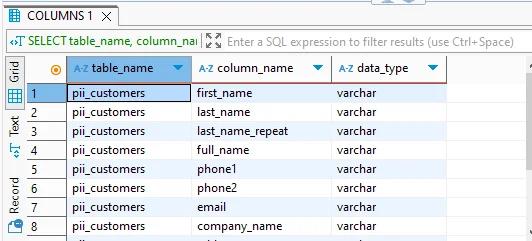

Der erste Schritt zur Automatisierung der Compliance ist die Identifikation, wo sensible Daten gespeichert sind. TiDB bietet keine eingebauten Discovery-Funktionen, daher werden häufig manuelle Abfragen wie die folgende verwendet, um Spalten zu finden, deren Namen auf personenbezogene Daten (PII) hindeuten:

Code-Beispiel:

SELECT table_name, column_name

FROM information_schema.columns

WHERE column_name REGEXP 'email|name|address|card|phone';

Obwohl dieser Ansatz funktioniert, ist er auf Namensmuster beschränkt und skaliert schlecht bei großen oder sich ändernden Schemata.

Die Discovery-Engine von DataSunrise automatisiert diesen Prozess, indem sie die TiDB-Datenbankstruktur scannt und Metadaten sowie Beispielwerte (sofern erlaubt) analysiert. Sie nutzt eine Kombination aus:

- Mustergestützten Regeln (z.B. Regex für SSNs, E-Mails, Kartennummern)

- Wörterbuchabgleich (z.B. für Namen, Berufsbezeichnungen, Länderliste)

- Benutzerdefinierten Tags (z.B. für branchenspezifische Felder wie medizinische Codes oder Kontonummern)

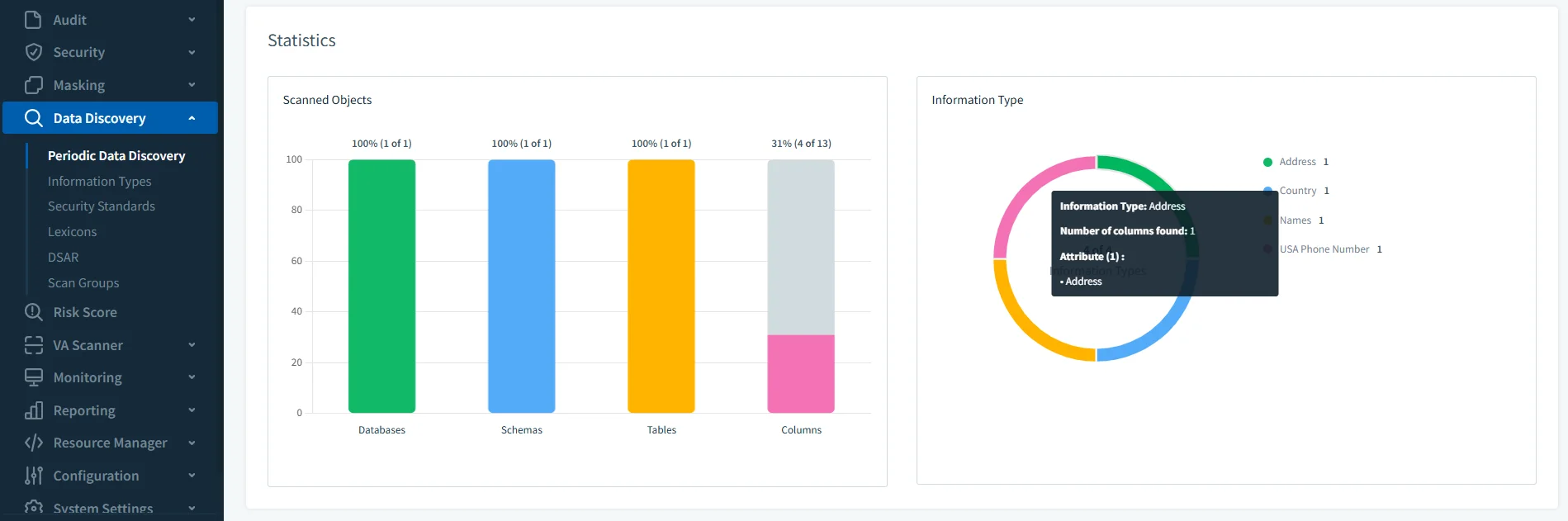

Nach Abschluss eines Scans:

- klassifiziert und kennzeichnet DataSunrise Spalten als PII, PHI, Finanzdaten etc.

- erstellt eine Zusammenfassung in einem Compliance-Report

- ermöglicht den Export der Ergebnisse zur Dokumentation oder weiteren Nutzung

- füttert automatisch erkannte Spalten in Maskierungs- und Alarmregeln ein

Sie können Discovery-Scans zeitgesteuert ausführen lassen – so wird sichergestellt, dass neu hinzugefügte Spalten oder Schemaänderungen kontinuierlich bewertet werden, ohne manuellen Aufwand. Dadurch wird Ihr Compliance-Prozess von ad hoc zu vollständig proaktiv.

Durch den Einsatz automatisierter Scans reduzieren Sie menschliche Fehler und automatisieren die Datenkonformität für TiDB auf skalierbare und wiederholbare Weise.

Schritt 2: Zugriffregeln definieren

TiDB unterstützt die Erstellung von Benutzern und die Vergabe von Berechtigungen im MySQL-kompatiblen Stil. Sie können Benutzer anlegen und Berechtigungen auf Schema- oder Tabellenebene vergeben, wie unten gezeigt.

Code-Beispiel:

CREATE USER 'auditor'@'%' IDENTIFIED BY 'SecurePass123!';

GRANT SELECT ON customer_data.* TO 'auditor'@'%';

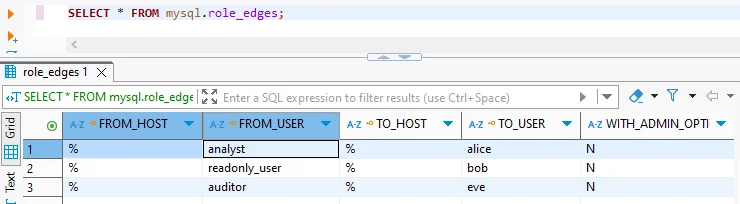

Um Risiken zu minimieren und Compliance zu wahren, sollten Sie das Prinzip der geringsten Privilegien anwenden. Benutzer sollten nur Zugriff auf die Daten haben, die sie benötigen, und nicht mehr. TiDB unterstützt außerdem eine grundlegende Rollenvererbung, die Sie mit folgendem Befehl einsehen können:

Code-Beispiel:

SELECT * FROM mysql.role_edges;

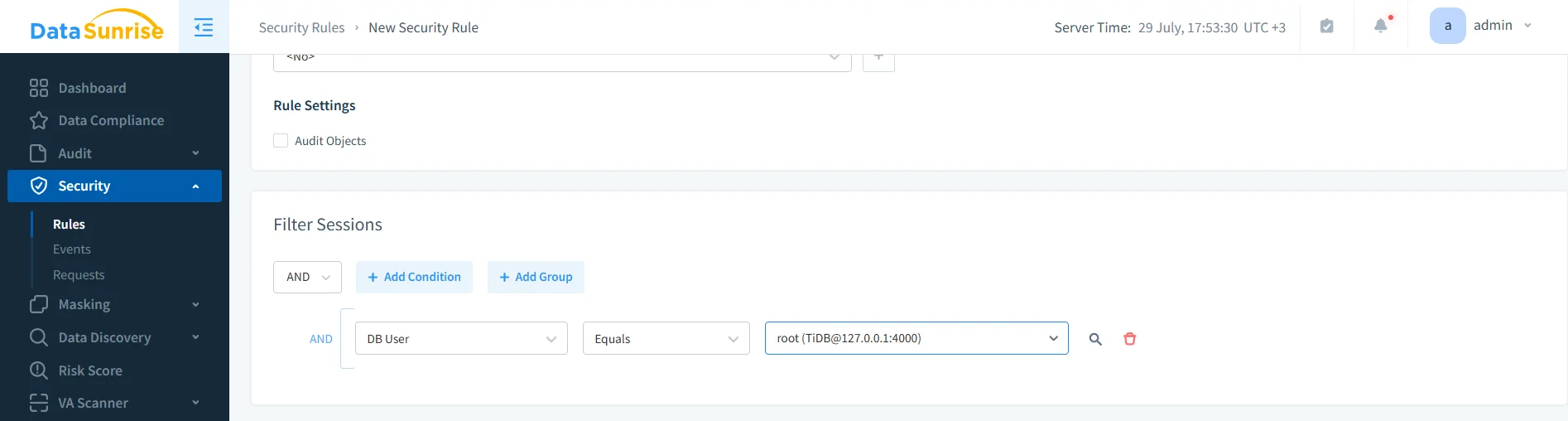

Obwohl dies eine grundlegende Zugriffskontrolle ermöglicht, fehlt eine Durchsetzung basierend auf Sitzungszusammenhang, Standort oder Verhalten. Hier bringt DataSunrise einen entscheidenden Mehrwert.

DataSunrise setzt Zugriffspolitiken dynamisch auf der Proxy-Ebene durch und bietet so feinere Steuerung, ohne TiDB selbst zu verändern:

- Maskieren oder blockieren von Daten für Benutzer oder Rollen basierend auf Login-Herkunft, Tageszeit oder sogar dem Typ des Clients (z.B. BI-Tool vs CLI)

- Anwenden von Maskierungsregeln basierend auf Kombinationen wie Benutzer, IP-Adresse, Schema oder Tabelle

- Durchsetzen von Mandanten-Isolation in gemeinsam genutzten Umgebungen durch Einschränkung von Cross-Schema-Abfragen

- Verwendung von Policies zur Missbrauchserkennung, z.B. wenn ein Datenanalyst versucht, komplette Benutzertabellen zu SELECTieren

Diese Zugriffskontrollen werden über eine Weboberfläche oder API konfiguriert, was es Sicherheitsteams erleichtert, Regeln zu überprüfen und anzupassen, ohne sich ausschließlich auf SQL zu verlassen. In Kombination mit Maskierung und Alarmierung bildet dies eine robuste Kontrollschicht für Zugriffsgovernance.

Schritt 3: Audit-Logging aktivieren

Audit-Logging ist essenziell für das Verfolgen von Benutzeraktivitäten, die Erkennung unbefugter Zugriffe und die Erfüllung von Anforderungen für Prüfpfade unter Vorschriften wie SOX und DSGVO. Wenn Sie die Datenkonformität für TiDB automatisieren möchten, müssen Audit-Trails nicht nur Zugriffsprotokolle, sondern auch kontextbewusste Richtlinien und Alarme umfassen.

Wenn Sie TiDB Enterprise Edition v7.1+ verwenden, können Sie Audit-Filter und Regeln konfigurieren, um DML- oder Verbindungsereignisse zu protokollieren:

Code-Beispiel:

SET GLOBAL tidb_audit_enabled = 1;

SET GLOBAL tidb_audit_log_format = 'json';

SET @filter = '{

"filter": [

{ "class": ["DML"], "status_code": [0] }

]

}';

SELECT audit_log_create_filter('dml_events', @filter);

SELECT audit_log_create_rule('dml_events', 'user@%', true);

Diese Protokolle werden lokal in JSON- oder Textdateien gespeichert und müssen manuell geparst oder in externe Plattformen zur Analyse eingespeist werden. Zudem ist diese Funktion in der TiDB Community Edition nicht verfügbar.

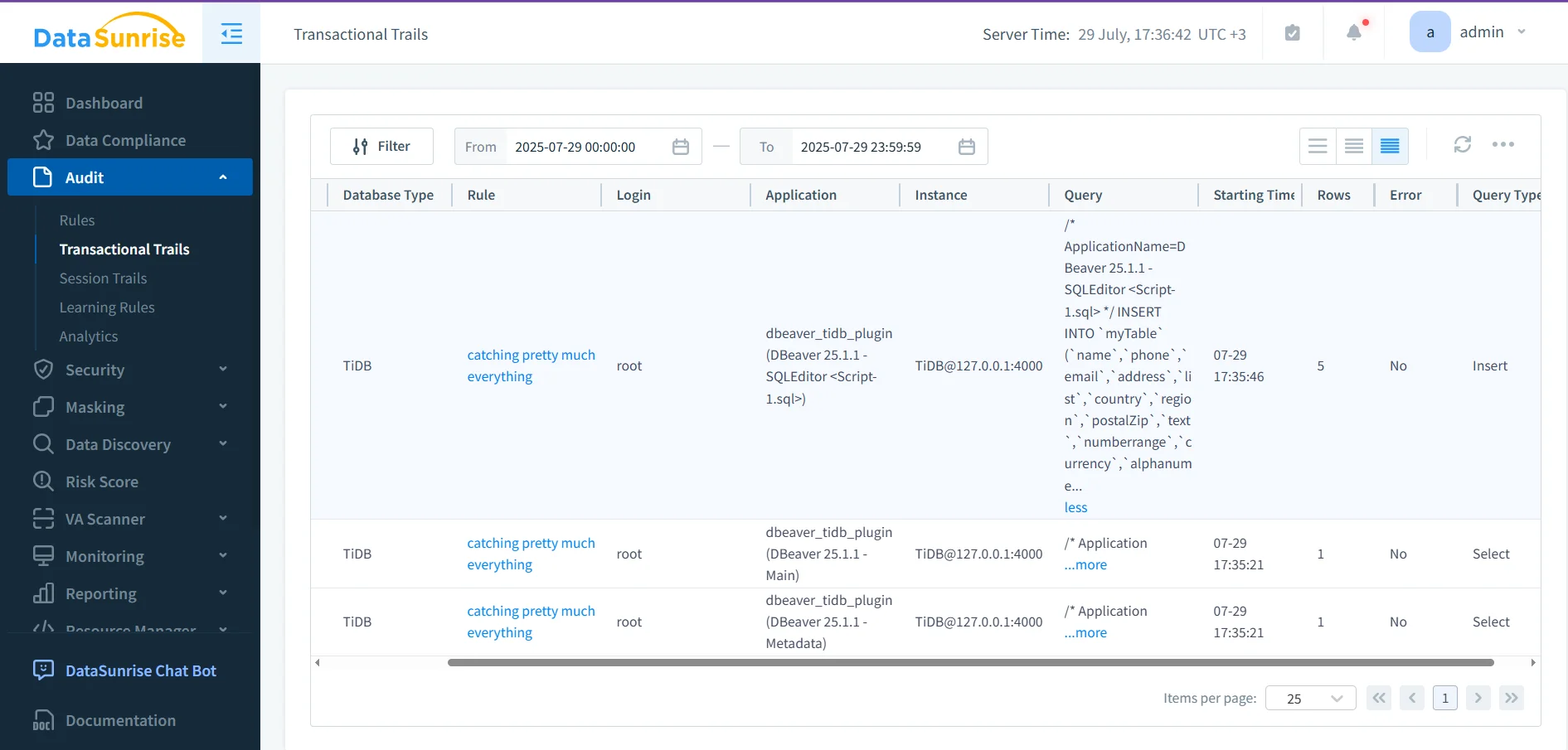

DataSunrise stellt ein zentrales Audit-Logging-Engine für alle TiDB-Ausgaben – Community und Enterprise – bereit. Sie erfasst SQL-Verkehr in Echtzeit, ohne Änderungen an der Datenbank vorzunehmen.

Wichtige Funktionen umfassen:

- Vollständige SQL-Abfrageerfassung, inklusive Anweisungstext, Benutzer, IP, Zeitstempel und betroffenen Tabellen

- Protokollierung von Bind-Variablen, ermöglicht Einblick in tatsächliche Werte bei parametrierten Abfragen

- Echtzeit-Alarmierung bei verdächtigen Aktivitäten, ausgelöst durch anpassbare Policies

- Durchsuchbare und exportierbare Logs in JSON-, CSV- oder PDF-Formaten

- Integration mit SIEM-Tools oder Compliance-Dashboards via API oder Webhook

Da DataSunrise auf der Proxy-Schicht arbeitet, sieht es den gesamten Abfrageverkehr konsistent – auch über mehrere TiDB-Cluster hinweg – und ist somit ideal für verteilte oder hybride Umgebungen, die eine einheitliche Audit-Abdeckung benötigen.

Schritt 4: Datenmaskierung anwenden

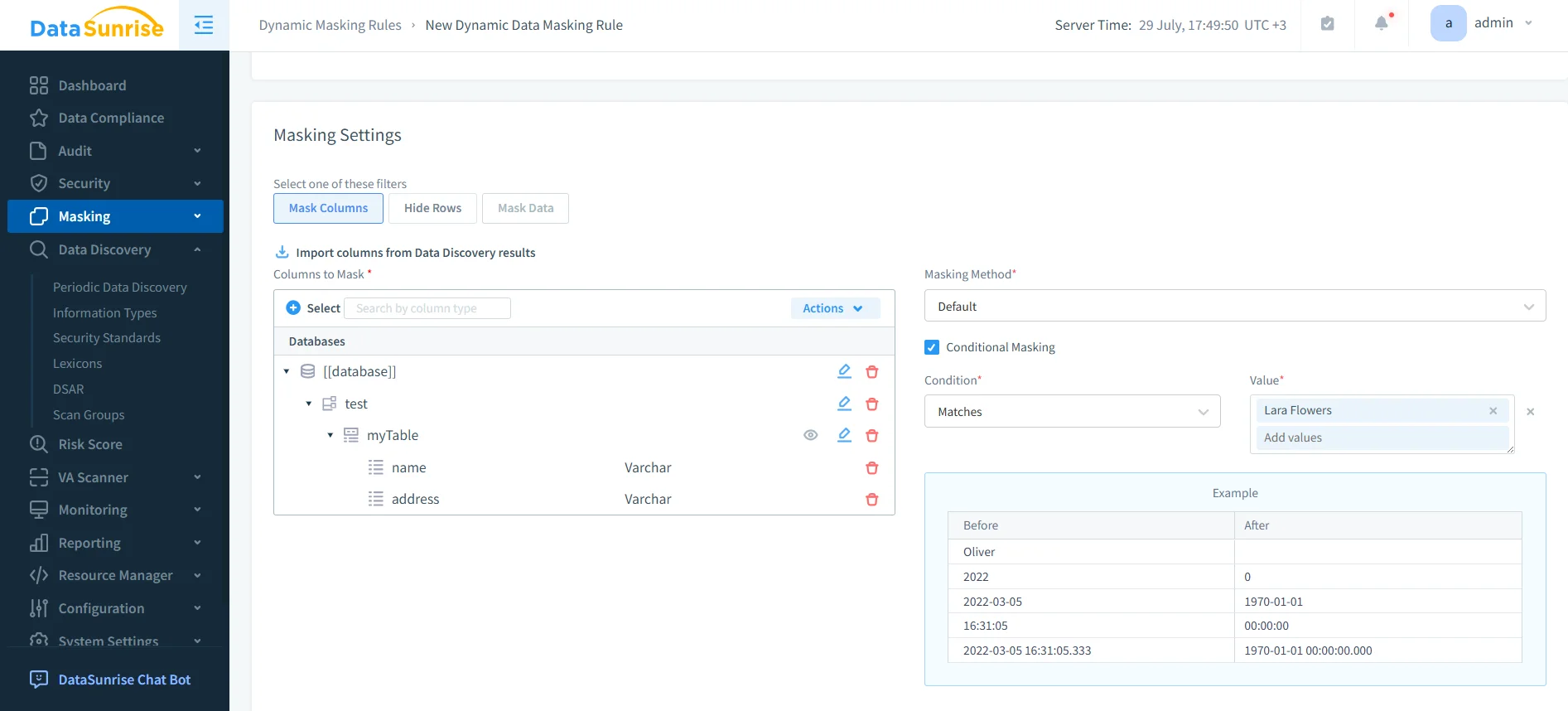

Viele Datenschutzbestimmungen verlangen, dass sensible Felder – wie persönliche Identifikatoren oder Zahlungsinformationen – beim Zugriff maskiert oder anonymisiert werden, insbesondere für Benutzer, die keine vollständigen Werte sehen müssen. TiDB bietet zwar starke Leistung und Skalierbarkeit, unterstützt jedoch keine dynamische oder statische Datenmaskierung nativ.

DataSunrise schließt diese Compliance-Lücke, indem es Maskierungsregeln auf Proxy-Ebene anwendet. Da es zwischen Ihren Anwendungen und TiDB sitzt, kann DataSunrise Abfrageergebnisse in Echtzeit modifizieren – ohne das Datenbankschema oder die Abfragelogik zu verändern.

Unterstützte Maskierungsoptionen umfassen:

- Vollständiges Maskieren, Ersetzen von Werten komplett (z.B. durch

****) - Teilmaskierung, z.B. nur die letzten 4 Ziffern einer Kartennummer anzeigen

- Regex-basierte Zensur zur Behandlung strukturierter Daten wie E-Mails oder Telefonnummern

- Zufällige oder Null-Ersetzung, zur Unterstützung sicherer Test- und Analyseumgebungen

- Bedingte Maskierung basierend auf Sitzungszusammenhang (Benutzer, IP, Schema, Rolle)

Maskierungsregeln werden in einer GUI definiert und treten sofort in Kraft, sodass Sie Änderungen testen und die Auswirkungen in Echtzeit überwachen können. Dies ermöglicht Teams, Maskierungsanforderungen von Rahmenwerken wie DSGVO, HIPAA und PCI DSS zu erfüllen – ohne ihre TiDB-Instanz oder Client-Anwendungen ändern zu müssen.

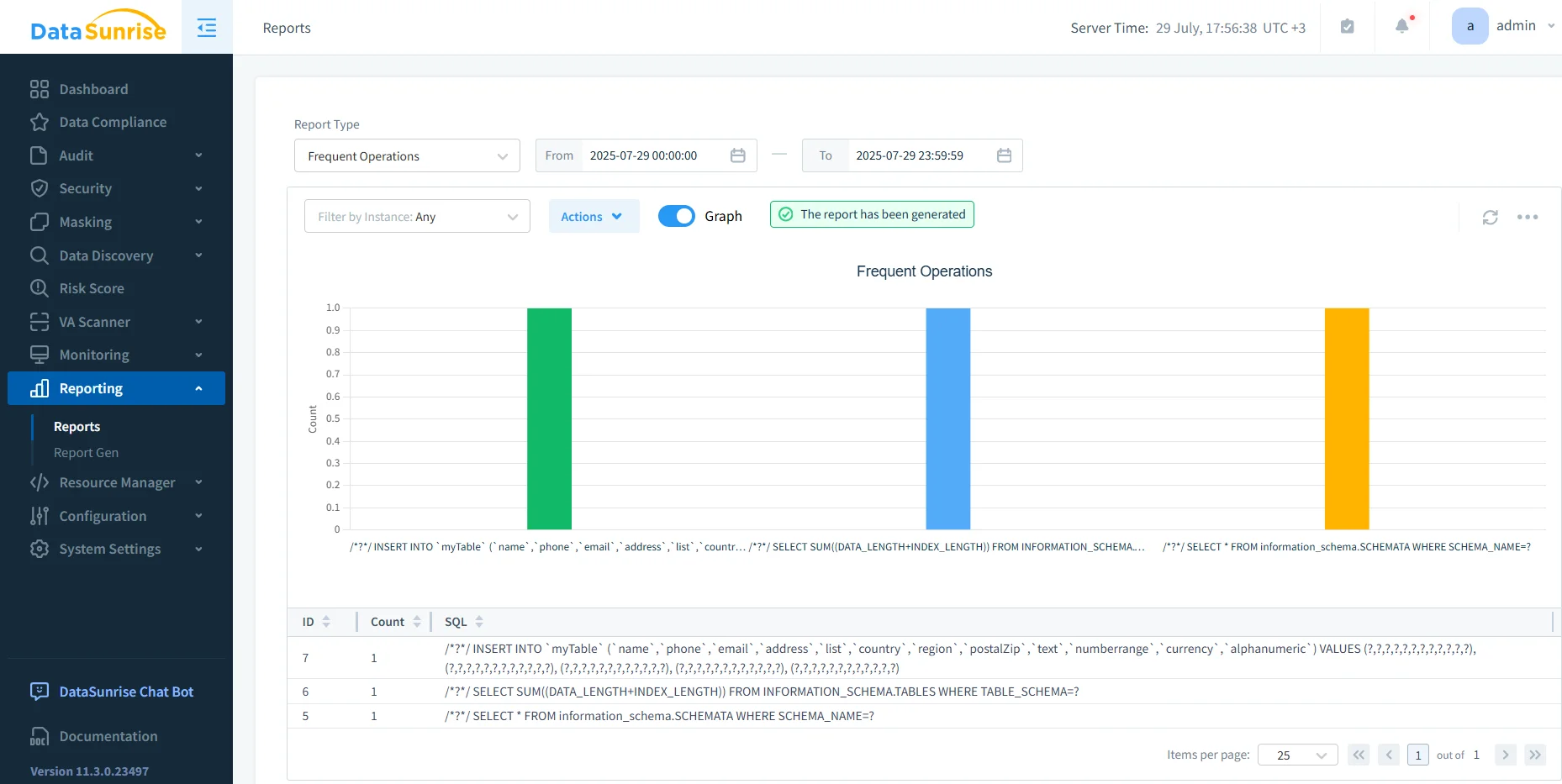

Schritt 5: Berichte und Alarme planen

Wenn Ihre Zugriffspolitiken und Maskierungsregeln definiert sind, wird die Aufrechterhaltung der Compliance zu einer kontinuierlichen Überwachungsaufgabe. DataSunrise unterstützt dies, indem es Ihnen ermöglicht, zeitgesteuerte Berichte zu erstellen und Echtzeit-Alarme basierend auf Regelverstößen oder verdächtigtem Verhalten zu konfigurieren.

Mit nur wenigen Klicks können Sie:

- tägliche oder wöchentliche Compliance-Berichte automatisieren, die Benutzeraktivitäten, Maskierungsabdeckung und Audit-Trails abdecken

- Daten in PDF-, CSV- oder JSON-Formaten für externe Audits oder interne Überprüfungen exportieren

- flexible Alarmregeln einrichten für sofortige Benachrichtigungen via Slack, Teams, E-Mail oder Webhook

Das Planen von Berichten und Konfigurieren von Alarmregeln hilft Ihnen, die Datenkonformität für TiDB mit minimalem manuellem Aufwand zu automatisieren.

Zusammenfassungstabelle

| Aufgabe | TiDB Native | DataSunrise Vorteil |

|---|---|---|

| Sensible Felder entdecken | Manuelles SQL | ✅ Automatisiert + exportierbar |

| Zugriffsregeln definieren | ✅ Basis GRANT | ✅ + Maskierung nach Benutzer/IP/Kontext |

| Audit-Logging aktivieren | Nur Enterprise | ✅ Alle Editionen, Echtzeit-Alarme |

| Datenmaskierung anwenden | ❌ | ✅ Dynamisch, nicht-invasiv |

| Compliance-Berichte planen | ❌ | ✅ Mit Risikobewertung + Filtern |

Fazit: End-to-End Automatisierung der Datenkonformität für TiDB

Die Automatisierung der Compliance in TiDB beginnt mit Discovery und Zugriffskontrolle – hört aber dort nicht auf. Funktionen wie dynamische Maskierung, Echtzeit-Alarmierung und geplante Berichte sind entscheidend, um moderne Datenschutzregelungen einzuhalten.

DataSunrise ergänzt diese Fähigkeiten, ohne Änderungen an Ihren Anwendungen oder der TiDB-Konfiguration zu erfordern – und bietet so eine leistungsstarke Schicht zur Automatisierung der Compliance.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen