Daten-Audit-Trails

Einführung

Eine kürzlich durchgeführte Studie von Tessian zeigte, dass mehr als ein Drittel der Mitarbeitenden unbeabsichtigt sensible Informationen im Arbeitsalltag falsch gehandhabt haben. Kombiniert mit Untersuchungen, die belegen, dass über 88 % der Datenverletzungen auf menschliches Versagen zurückzuführen sind, unterstreichen diese Ergebnisse die entscheidende Bedeutung starker Prüf- und Überwachungssysteme. Häufige Fehler – wie fehlgeleitete E-Mails, Fehlkonfigurationen in der Cloud oder unbeabsichtigtes Teilen vertraulicher Dokumente – gehören zu den Hauptursachen für Sicherheitsvorfälle, besonders in hybriden und mobilen Arbeitsumgebungen.

Vor diesem Hintergrund ist die Führung eines umfassenden und manipulationssicheren Audit-Trails für moderne Cybersicherheitsstrategien unverzichtbar geworden. Er gewährleistet Transparenz bei sensiblen Operationen, unterstützt die Verantwortlichkeit, beschleunigt die Reaktion auf Vorfälle und hilft Organisationen, regulatorische Anforderungen wie DSGVO, HIPAA und PCI DSS zu erfüllen. Plattformen wie DataSunrise stärken diese Fähigkeiten, indem sie rohe Datenbankaktivitätsdaten in wertvolle Erkenntnisse verwandeln – was eine frühe Erkennung von Anomalien, die Verhinderung von Datenmissbrauch und eine verbesserte Sicherheitslage ermöglicht.

Klar definierte Datenprüfungspraktiken und strukturiert aufgebaute Datenbanksicherheitsrichtlinien verwandeln Routinelogs in hochwertige Beweise, die das Compliance-Management und effektive Vorfalluntersuchungen unterstützen.

Warum Audit-Trails heute wichtiger denn je sind

Audit-Trails sind längst mehr als reine Compliance-Kästchen – sie sind heute strategische Enabler für Datensicherheit, Governance und organisatorische Transparenz. In einer Zeit, in der Insider-Risiken, unautorisierte Datenfreigaben und Schattenzugriffe in komplexen hybriden und Multi-Cloud-Infrastrukturen zunehmen, ist die lückenlose Aufzeichnung jeder Nutzerinteraktion und jedes Systemereignisses unverzichtbar geworden. Lösungen wie DataSunrise Activity Monitoring stellen sicher, dass Organisationen detaillierte Aktivitäten auch in verteilten Umgebungen erfassen können. Ohne einen umfassenden Audit-Trail haben selbst die fortschrittlichsten Sicherheitstools Schwierigkeiten, Verantwortlichkeit, Kontext oder Compliance-Nachweise zu liefern, wenn es am wichtigsten ist.

Ein zentralisierter, verlässlicher und manipulationssicherer Audit-Trail ermöglicht es Sicherheits- und Compliance-Teams, rohe Aktivitätsdaten in umsetzbare Erkenntnisse umzuwandeln. Durch kontinuierliche Überwachung des Nutzerverhaltens, der Zugriffsmuster und Systemänderungen erhalten Organisationen Echtzeiteinblicke in ihre Datenbanken – was Unsicherheit reduziert und die Kontrolle verbessert. Ob es darum geht, unautorisierte Zugriffe zu verhindern, forensische Untersuchungen zu unterstützen oder regulatorische Prüfungen zu erfüllen – Audit-Trails bieten die nötige Sichtbarkeit, um fundierte und verteidigungsfähige Entscheidungen zu treffen.

Mit einem robusten Audit-Rahmenwerk können Teams:

- Nutzer für jede Aktion verantwortlich machen: Einen überprüfbaren Nachweis erstellen, wer was wann und von wo aus getan hat – für klare Verantwortlichkeit und Datenverantwortung.

- Die Reaktion auf Vorfälle beschleunigen: Ereignisse schnell rekonstruieren, um Ursachen zu identifizieren, Auswirkungen zu bewerten und potenzielle Verstöße einzudämmen, bevor sie eskalieren.

- Privilegienüberschreitungen und Schattenzugriffe mindern: Dormante oder übermäßige Berechtigungen entdecken, sicherstellen, dass Nutzer nur den tatsächlichen Zugriff haben, den sie brauchen. Kontrollmechanismen wie DataSunrise Access Control unterstützen die Durchsetzung des Least-Privilege-Prinzips.

- Compliance mit Zuversicht nachweisen: Umfassende, revisionsbereite Berichte erzeugen, die Regulatoren und interne Prüfer ohne unangenehme Überraschungen zufriedenstellen.

Mit der Ausweitung von Datenlandschaften und dem Verschärfen von Vorschriften wird die Bedeutung von Audit-Trails weiter wachsen. Sie schützen nicht nur sensible Informationen, sondern schaffen auch Vertrauen innerhalb der Organisation und bilden die Grundlage für verantwortungsvolle Daten-Governance und proaktive Cybersicherheitsabwehr.

Was ist ein Daten-Audit-Trail?

Im Kern ist ein Daten-Audit-Trail ein strukturiertes, chronologisches Protokoll von Aktivitäten, die sensible Daten betreffen. Es zeigt, wer auf Daten zugegriffen hat, welche Änderungen vorgenommen wurden und wann Löschungen stattfanden. Somit bietet es einen vollständigen Überblick über Datenbewegungen und -modifikationen und ist entscheidend, um unautorisierte Handlungen nachzuvollziehen und interne Prozesse zu validieren.

| Feld | Beispiel | Warum es wichtig ist |

|---|---|---|

| user_id | [email protected] | Verknüpft jede Aktion mit einer Identität |

| src_ip | 203.0.113.42 | Geolokalisierung & Anomalieprüfung |

| action | UPDATE | Schnelles Filtern in SIEM-Regeln |

| object | customers.ssn | Erfasst sensible Objekte genau |

| affected_rows | 1.024 | Erkennung von Massenexporten |

| status | success | Erkennung von fehlgeschlagenen oder abgelehnten Versuchen |

Audit-Trail Glossar (Kurzübersicht)

- Transaktionale Trails

- Indizierte Logs von DataSunrise über Abfragen, Nutzer, Sitzungen und Ergebnisse – exportierbar als CSV oder PDF mit optionaler SIEM-Integration.

- Datenklassifikation

- Markierung von PII, PHI und PCI-Daten zur Priorisierung von Discovery, Audits und Maskierungsmaßnahmen.

- RLS (Row-Level Security)

- Begrenzt den Zeilenzugriff basierend auf Nutzerrollen – essenziell für die Durchsetzung des Least-Privilege-Prinzips auf Skalierungsebene.

- SIEM

- Security Information and Event Management-System, das Audit-Logs aufnimmt zur Korrelation, Alarmierung und Bedrohungserkennung.

- Woche 1 – Entdecken — scannen & klassifizieren von sensiblen Tabellen

- Woche 2 – Pilot — Proxy-Logging auf einer Datenbank aktivieren

- Woche 3 – Alarmieren — 3–5 Anomalie-Regeln anpassen, Weiterleitung an SIEM

- Woche 4 – Automatisieren — Maskierung und tägliche Beweispakete ausrollen

Methoden zur Implementierung von Daten-Audit-Trails

Verwendung integrierter Datenbanktools

Die meisten Datenbanken bieten native Audit-Logging-Funktionen, die Nutzersitzungen verfolgen und DML-Operationen aufzeichnen können. Obwohl sie für einfache Szenarien nützlich sind, fehlt es diesen Werkzeugen häufig an zentraler Übersicht, Multi-Plattform-Unterstützung und Echtzeit-Benachrichtigungen.

-- PostgreSQL: Zeilenbasierter Daten-Audit-Trail

CREATE TABLE data_audit_log (

id SERIAL PRIMARY KEY,

table_name TEXT,

action TEXT,

user_name TEXT,

old_data JSONB,

new_data JSONB,

executed_at TIMESTAMP DEFAULT current_timestamp

);

CREATE OR REPLACE FUNCTION audit_row_changes()

RETURNS TRIGGER AS $$

BEGIN

INSERT INTO data_audit_log(table_name, action, user_name, old_data, new_data)

VALUES (

TG_TABLE_NAME,

TG_OP,

session_user,

row_to_json(OLD),

row_to_json(NEW)

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trigger_audit_changes

AFTER INSERT OR UPDATE OR DELETE ON sensitive_data

FOR EACH ROW EXECUTE FUNCTION audit_row_changes();

# docker-compose.yml — portables Audit-Labor

version: "3.8"

services:

postgres:

image: postgres:16

environment:

POSTGRES_PASSWORD: secret

volumes:

- ./init/:/docker-entrypoint-initdb.d/

datasunrise:

image: datasunrise/datasunrise:latest

ports:

- "11000:11000" # Web UI

- "5432:5432" # Proxy zu Postgres

depends_on:

- postgres

Starte Postgres + DataSunrise mit einem Befehl für eine lokale Testversion.

Drittanbieter-Plattformen für Audit-Management

Organisationen nutzen oft externe Plattformen zur besseren Audit-Kontrolle. Eine Lösung wie DataSunrise bietet erweiterte Filterung, anpassbare Regeln, Echtzeit-Benachrichtigungen und zentrale Protokollierung – alles Wesentliche für einen unternehmensgerechten Daten-Audit-Trail.

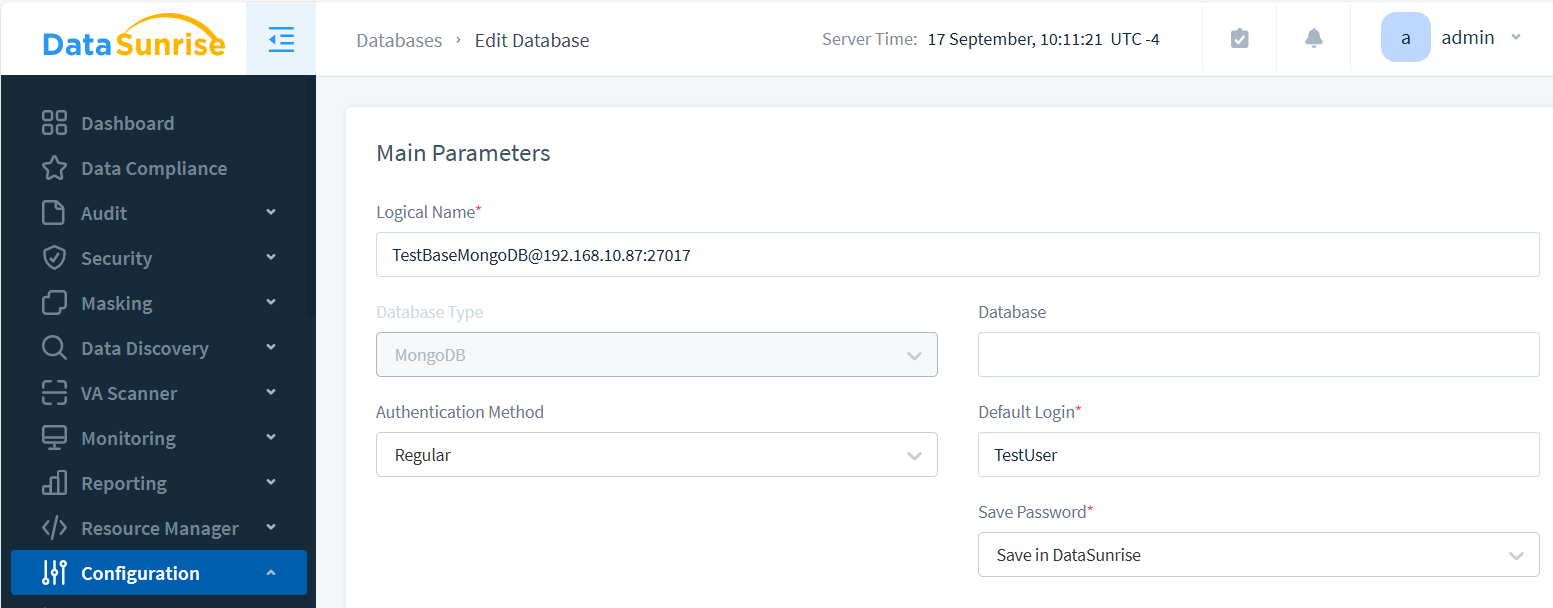

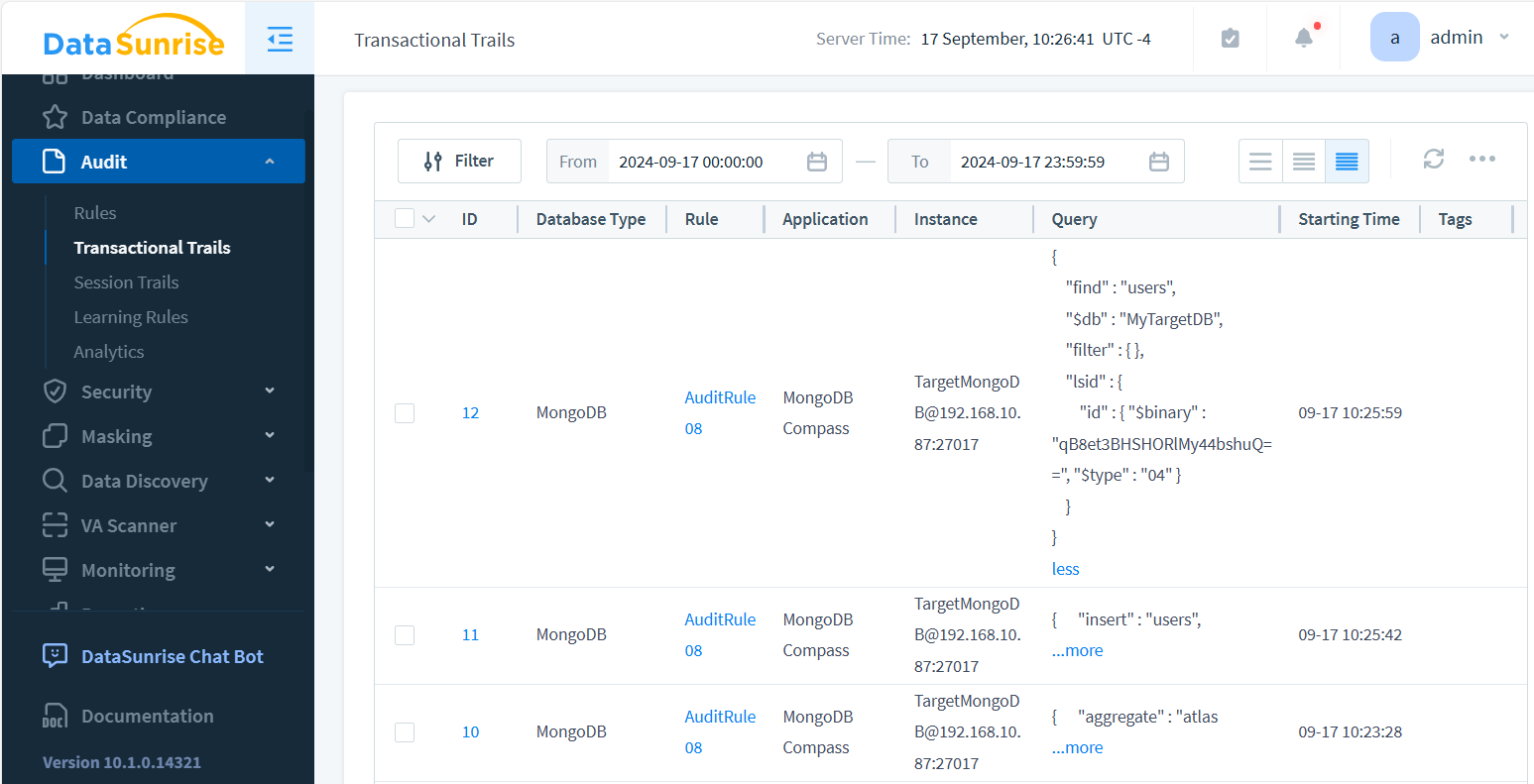

Anzeigen von Daten-Audit-Trails in DataSunrise

- Melden Sie sich in der Weboberfläche an

- Navigieren Sie zu „Instanzen“ → „Neue Instanz hinzufügen“

- Geben Sie Datenbanktyp und Verbindungsinformationen ein

- Erstellen und aktivieren Sie eine Audit-Regel

- Führen Sie Beispielabfragen aus, um Audit-Einträge zu erzeugen

Um Protokolle zu überprüfen, navigieren Sie zu „Audit → Transaktionale Trails“.

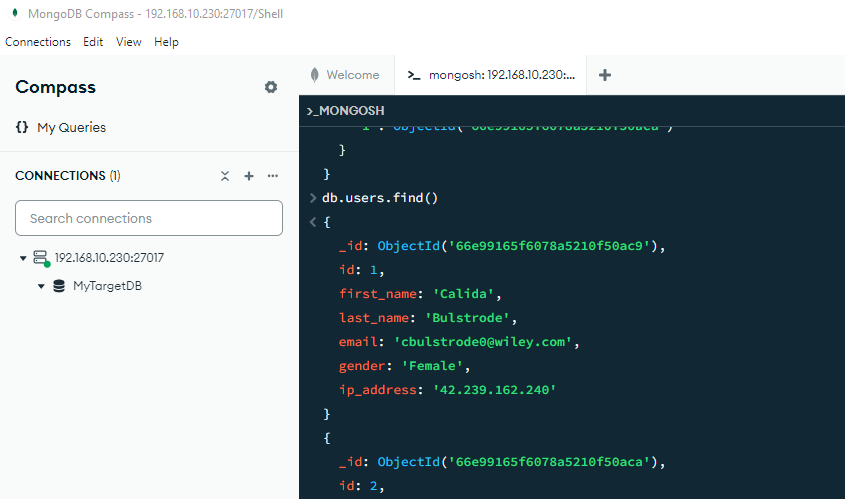

Audit-Trail Beispiel in MongoDB Enterprise

Häufige Probleme & Lösungen bei Audit-Trails

Keine Logs sichtbar?

Stellen Sie sicher, dass der Proxy-Port von allen Anwendungen genutzt wird und „Log Queries“ in Ihrer Regel aktiviert ist.

Hoher Speicherzuwachs?

Aktivieren Sie Ergebnisstichproben oder verschieben Sie Archivlogs mit Lifecycle-Richtlinien zu S3.

Verzögerungsspitzen nach Trigger-Aktivierung?

Führen Sie Audit-Reihen in Batches ein und setzen Sie commit_interval = 5s, um Schreib-I/O zu reduzieren.

Voraussetzungen

- MongoDB Enterprise und Compass

- Administratorrechte auf dem MongoDB-Server

C:\Program Files\MongoDB\Server\7.0\bin\mongod.exe --version

Auditierung aktivieren

mongod.exe --dbpath "C:\Program Files\MongoDB\Server\7.0\data\db" --auditDestination file --auditFormat JSON --auditPath "C:\Program Files\MongoDB\Server\7.0\data\db\auditLog.json"

Ereignisse erzeugen & prüfen

Führen Sie Aktionen in Compass oder der CLI durch, um Ereignisse auszulösen, und prüfen Sie dann die Datei auditLog.json auf Ergebnisse. Hinweis: MongoDB Enterprise protokolliert keine Lesezugriffe.

Warum Regulierungsbehörden Audit-Trails wichtig sind

Audit-Trails sind in den wichtigsten Compliance-Rahmenwerken ausdrücklich vorgeschrieben. Die DSGVO verlangt Verantwortlichkeit und Nachvollziehbarkeit bei personenbezogenen Daten, HIPAA setzt Audit-Kontrollen für PHI-Zugriffe durch, und PCI DSS Anforderung 10 verknüpft jede Datenbankaktion mit einem authentifizierten Nutzer. SOX fordert einen Nachweis der Datenintegrität in Finanzsystemen. Regulierungsbehörden erwarten in jedem Fall klare, manipulationssichere Belege der Nutzeraktivitäten. Ohne einen robusten Audit-Trail riskieren Organisationen Compliance-Verstöße, finanzielle Sanktionen und Reputationsschäden.

Daten-Audit-Trails in Compliance-Rahmenwerken

Wichtige Vorschriften definieren klare Erwartungen an Daten-Audit-Trails. Die Zuordnung der Anforderungen stellt eine vollständige Abdeckung sicher und vermeidet Lücken bei Audits:

| Framework | Audit-Anforderung | DataSunrise-Funktion |

|---|---|---|

| DSGVO | Protokollierung der Nutzung personenbezogener Daten und Bereitstellung von Nachvollziehbarkeit. | Feingranulare Regeln mit automatisierten Berichten zu PII-Abfragen. |

| HIPAA | Protokolliert alle PHI-Zugriffe und stellt manipulationssichere Beweise bereit. | Zentralisierte Trails mit PHI-Markierung und Integritätsprüfungen. |

| PCI DSS | Verknüpft jeden Zugriff mit authentifizierten Nutzern; erkennt Anomalien bei Karteninhaberdaten. | Echtzeit-Alarme, Klassifizierung von PCI-Feldern und SIEM-Integration. |

| SOX | Verfolgt Rechteänderungen und Finanzdatensätze mit Genauigkeit. | Detaillierte, regelbasierte Protokollierung mit auditorfreundlichen Exporten (CSV, PDF). |

Durch die Ausrichtung der Audit-Trails an diesen Frameworks wandelt DataSunrise Database Audit Protokolle in revisionsreife Beweise um, reduziert den manuellen Vorbereitungsaufwand und stärkt die regulatorische Position.

Vorteile zentralisierter Daten-Audit-Trail-Tools

- Einheitliche Audit-Kontrolle über mehrere Datenbankplattformen

- Erweiterte Filterung für schnelle Ereignis-Triage

- Echtzeit-Benachrichtigung über Slack- oder E-Mail-Integration

- Fertige Berichte für PCI DSS, HIPAA und DSGVO

- Skalierbare Speicherung und leistungsstarke Ereigniserfassung

Native Protokollierung vs. DataSunrise: Was unterscheidet sie?

| Funktion | Native DB-Protokollierung | DataSunrise |

|---|---|---|

| Plattformübergreifendes Audit | Nein | Ja |

| Echtzeit-Benachrichtigungen | Nein | Ja |

| Datenklassifikationsintegration | Nein | Ja (PII, PCI, benutzerdefinierte Typen) |

| Exportierbare Berichte (PDF, CSV) | Manuell | Ja |

| Granularität der Audit-Policy | Begrenzt | Spalten-, Rollen-, Zeit- oder abfragebasiert |

Wie man einen robusten und nutzbaren Audit-Trail aufbaut

Erfassungsumfang

Nicht alle Daten müssen gleichermaßen überwacht werden. Konzentrieren Sie Ihren Audit-Trail auf hochriskante Datenbereiche – z. B. Finanzdaten, Gesundheitsinformationen, Authentifizierungstoken oder persönliche Identifikatoren. Priorisieren Sie Operationen wie SELECT (insbesondere auf sensiblen Spalten), INSERT/UPDATE/DELETE auf Kern-Tabellen und Rechteerweiterungen. Dieser fokussierte Ansatz reduziert Log-Rauschen, verbessert die Suchbarkeit und minimiert Speicherbedarf. In Multi-Mandanten-Systemen können Logs pro Kunde oder Schema abgegrenzt werden, um Übersicht zu bewahren.

Integrität & Aufbewahrung

Ein Audit-Trail ist nur so gut wie seine Vertrauenswürdigkeit. Speichern Sie Protokolle in manipulationssicheren Formaten – etwa mit unveränderlichem Speicher oder kryptographischen Hashes zur Integritätsprüfung. Ziehen Sie sichere Backup-Mechanismen oder das Auslagern in externe Speicher wie Redshift, S3 oder Azure Blob mit Versionierung in Betracht. Richten Sie Aufbewahrungsfristen nach der strengsten für Ihr Geschäft geltenden Regulation aus (z. B. 6 Jahre für SOX, rollierende 12 Monate für PCI DSS). Die Aufbewahrung hängt auch von internen forensischen und juristischen Prüfzeiträumen ab – finden Sie ein Gleichgewicht zwischen Compliance und Betriebskapazität.

Alarmierung & Erkennung

Moderne Auditsysteme müssen über passives Protokollieren hinausgehen. Implementieren Sie Alarmregeln, die Anomalien wie Zugriffe außerhalb der Geschäftszeiten, Massenexporte oder Zugriffe von unbekannten Geostandorten melden. Nutzen Sie Sitzungsmetadaten und Identitätskontext, um Alarme anzureichern, bevor sie an SIEM-Plattformen weitergeleitet werden. Ziehen Sie eine Integration mit Tools wie Slack oder PagerDuty in Betracht, um Prioritätsereignisse direkt an Reaktionsteams zu senden. Richtig umgesetzt wird Ihr Audit-Trail zu einem aktiven Bedrohungserkennungssystem, nicht nur zu einem nachträglichen Werkzeug.

# Senden von DataSunrise-Ereignissen an AWS CloudWatch Logs

aws logs put-log-events \

--log-group-name "datasunrise-audit" \

--log-stream-name "prod-db-01" \

--log-events "timestamp=$(date +%s%3N),message='${JSON_PAYLOAD}'"

Compliance-Ausrichtung

Jede Vorschrift hat spezifische Audit-Anforderungen. Die DSGVO verlangt Transparenz und Rückverfolgbarkeit der Nutzung personenbezogener Daten. HIPAA fordert Zugriffsaudits für geschützte Gesundheitsinformationen. PCI DSS verlangt die Verknüpfung jedes Ereignisses mit einem authentifizierten Nutzer. Entwerfen Sie Ihr Audit-Schema so, dass Nutzeridentität, Quell-IP, Aktionstyp, Zielobjekt und Ergebnisstatus für jedes Ereignis protokolliert werden. Erstellen Sie standardisierte Berichtsvorlagen für Auditoren und Regulatoren und automatisieren Sie die Generierung, um manuellen Aufwand vor Audits zu reduzieren.

Möchten Sie Bedrohungen in Echtzeit erkennen?

Probieren Sie unsere interaktive Demo aus und erleben Sie, wie DataSunrises Alarmierung, Maskierung und Audit-Trail-Systeme zusammenarbeiten, um mehrschichtigen Schutz und Compliance-Transparenz in einem Dashboard zu bieten.

Schnellstart: Minimaler Daten-Audit-Trail-Workflow (30 Minuten)

Diese geführte Abfolge standardisiert Sammlung und Weiterleitung, damit Sie schnell einen durchgehenden Audit-Trail validieren und anschließend skalieren können. Sie ergänzt native Protokollierung und zentralisiert Beweise für Untersuchungen und Compliance.

Voraussetzungen

- Zugang zu einer Datenbank (z. B. PostgreSQL/SQL Server/MySQL) und einem Nicht-Produktiv-Schema

- DataSunrise-Instanz mit Konsolenzugang (Database Audit, Activity Monitoring)

- Ein Zielsystem für Ereignisse (SIEM, CloudWatch oder Ähnliches)

Schritte

- Bestimmen Sie die Zielobjekte. Beginnen Sie mit einer hochriskanten Tabelle und zwei Aktionen (z. B.

SELECTundUPDATE), um Signal-Rausch-Verhältnis hoch zu halten. - Registrieren Sie die Datenbank in DataSunrise. Konsole → Instanzen → Neue Instanz hinzufügen → Verbindungsdaten angeben. Konnektivität prüfen.

- Erstellen Sie eine Audit-Regel. Audit → Regeln → Objekte und Aktionen auswählen. Abfrageprotokollierung aktivieren; optional Parameter nur für sensible Spalten erfassen.

- Leiten Sie Ereignisse an Ihr SIEM weiter. Outbound-Connector oder HTTP-Endpunkt konfigurieren. Beispiel (Splunk HEC):

# Senden eines Testevents (URL/TOKEN ersetzen)

curl -k https://splunk.example:8088/services/collector \

-H "Authorization: Splunk $HEC_TOKEN" \

-d '{"event":{"source":"datasunrise","action":"select","object":"public.customers","actor":"app_reader","status":"success"}}'

- Generieren Sie Aktivitäten. Führen Sie einfache Abfragen gegen die ausgewählte Tabelle aus, um mindestens drei Events zu erzeugen (Lesen, Schreiben, abgelehnt).

- Prüfen Sie die Einträge in DataSunrise. Audit → Transaktionale Trails → Zeitstempel, Akteur, Objekt, Aktion, Status bestätigen. Abgleich mit SIEM durchführen.

- Sichern Sie Integrität und Aufbewahrung. Unveränderlichen/WORM-Speicher auf Archivdaten aktivieren oder Hash-Chain-Prüfung hinzufügen (siehe Abschnitt „Manipulationssicherheit“).

Optional: pgaudit in PostgreSQL aktivieren

# postgresql.conf shared_preload_libraries = 'pgaudit' pgaudit.log = 'read,write,ddl' pgaudit.log_parameter = on -- In SQL (pro DB) CREATE EXTENSION IF NOT EXISTS pgaudit;

Go/No-Go KPIs für diesen Pilot

- Abdeckung: 100 % der erfassten Objekte/Ereignisse erscheinen im Audit-Trail

- MTTD (Pilot): < 5 Minuten von Ereignis bis Alarm

- Rauschanteil: < 20 % nicht relevante Events

- Integritätsprüfungen: null Fehler in 24 Stunden

Native Audit-Beispiele über PostgreSQL hinaus

Jede Datenbankfamilie bringt eigene Besonderheiten im Audit-Logging mit. Nachfolgend zwei gängige Ansätze, auf die Sicherheitsteams oft zurückgreifen, bevor sie auf zentrale Lösungen wechseln:

SQL Server: Dateibasiertes Audit

-- Audit-Schreiben in Datei aktivieren

CREATE SERVER AUDIT AuditFile

TO FILE (FILEPATH = 'C:\SQLAudits\', MAXSIZE = 500 MB, MAX_ROLLOVER_FILES = 10)

WITH (ON_FAILURE = CONTINUE);

ALTER SERVER AUDIT AuditFile WITH (STATE = ON);

-- Lese-/Schreibaktivitäten in einer Datenbank erfassen

CREATE DATABASE AUDIT SPECIFICATION AuditSpec

FOR SERVER AUDIT AuditFile

ADD (SELECT, INSERT, UPDATE, DELETE ON DATABASE::FinanceDB BY PUBLIC)

WITH (STATE = ON);

-- Schnelle Rückgabe

SELECT event_time, server_principal_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

ORDER BY event_time DESC;

MySQL Enterprise: JSON-Audit-Log

-- Audit-Plugin aktivieren

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Alles im JSON-Format protokollieren (Im Produktivbetrieb einschränken)

SET PERSIST audit_log_format = JSON;

SET PERSIST audit_log_policy = ALL;

-- Plugin-Status prüfen

SHOW PLUGINS LIKE 'audit%';

-- Audit-Logs werden gespeichert unter

/var/lib/mysql/audit.log

Native Logs sind nützlich, aber jedes DBMS erzeugt unterschiedliche Formate. Plattformübergreifende Korrelation wird schnell zur manuellen Herausforderung.

Praxisnahe Ergebnisse von Daten-Audit-Trails

| Ergebnis | Native Logs | Mit DataSunrise |

|---|---|---|

| Auditorium-Vorbereitungszeit | Manuelle Exporte (Tage) | Automatisiert, Exportbereit (Stunden) |

| Erkennung von Vorfällen | Reaktiv, nach dem Verstoß | Echtzeit-Alarme mit Sitzungs-Kontext |

| Compliance-Abdeckung | Teilweise, DB-spezifisch | Plattformübergreifend, 100 % Schema-Abdeckung |

Wer profitiert?

- Finanzwesen: Nachvollziehbarkeit unautorisierter Handelsaktionen und Insiderzugriffe (SOX)

- Gesundheitswesen: Überwachung des Umgangs mit PHI für HIPAA-Audits

- SaaS-Anbieter: Nachweis von Mandantentrennung und Verantwortlichkeit

- Regierungsstellen: Erhöhung der Datentransparenz bei Zugriffen

Audit-Trails manipulationssicher machen

Für Compliance reicht es nicht, Logs nur zu sammeln – es muss auch nachgewiesen werden, dass diese nicht verändert wurden. Ein einfaches Muster ist die Verkettung kryptographischer Hashes über Audit-Zeilen in PostgreSQL:

-- Voraussetzungen: pgcrypto-Erweiterung

CREATE EXTENSION IF NOT EXISTS pgcrypto;

-- Append-only Tabelle

CREATE TABLE audit_chain (

id BIGSERIAL PRIMARY KEY,

actor TEXT,

action TEXT,

ts TIMESTAMPTZ DEFAULT now(),

prev_hash BYTEA,

row_hash BYTEA

);

-- Hash-Chain-Einfügefunktion

CREATE OR REPLACE FUNCTION audit_chain_append()

RETURNS TRIGGER AS $$

DECLARE

v_prev BYTEA;

BEGIN

SELECT row_hash INTO v_prev FROM audit_chain ORDER BY id DESC LIMIT 1;

NEW.prev_hash := v_prev;

NEW.row_hash := digest(coalesce(NEW.actor,'')||'|'||coalesce(NEW.action,'')||'|'||coalesce(NEW.ts::text,'')||encode(coalesce(NEW.prev_hash,'\x'),'hex'), 'sha256');

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_chain

BEFORE INSERT ON audit_chain

FOR EACH ROW EXECUTE FUNCTION audit_chain_append();

-- Integritätsprüfung

WITH ordered AS (

SELECT id, row_hash, prev_hash,

lag(row_hash) OVER (ORDER BY id) AS expected_prev

FROM audit_chain

)

SELECT * FROM ordered WHERE prev_hash IS DISTINCT FROM expected_prev;

Die Abfrage am Ende darf keine Zeilen zurückgeben. Jegliche Ausgabe deutet auf Manipulation oder Unterbrechung der Kette hin.

Moderne Architektur für skalierbare Daten-Audit-Trails

Der Entwurf eines effektiven Daten-Audit-Trail-Systems geht über einfaches Event-Logging hinaus – er erfordert einen gut geplanten Ansatz, der Leistung, Compliance und Reaktionsfähigkeit ausbalanciert. Nachfolgend die Kernebenen, die Sie bei moderner Implementierung berücksichtigen sollten:

- Logging-Ebene: Erfassen Sie DML-, DDL- und Authentifizierungsereignisse von Datenbanken, APIs und Data Lakes. Nutzen Sie Agenten, Trigger oder Proxy-basierte Plattformen wie DataSunrise, um kritische Aktivitäten nicht zu verpassen.

- Speicherebene: Bewahren Sie Protokolle in unveränderlichem oder versioniertem Speicher wie Amazon S3, Azure Blob Storage oder Append-only-PostgreSQL-Tabellen auf. Aktivieren Sie Verschlüsselung und feingranulare Zugriffskontrollen.

- Parsing & Normalisierung: Konvertieren Sie heterogene Logs in ein einheitliches Schema – Nutzer, Aktion, Zielobjekt, Ergebnis, Zeitstempel und Quelle. Das vereinfacht Abfragen, Filterungen und Compliance-Audits.

- Erkennung & Alarmierung: Koppeln Sie Logdaten mit Verhaltensmodellen, um Anomalien wie Massenabfragen, ungewöhnliche Anmeldezeiten oder unautorisierte Schemaänderungen zu erkennen. Integrieren Sie SIEM- oder SOAR-Plattformen für Eskalationen.

- Berichtswesen & Aufbewahrung: Erzeugen Sie revisionsbereite Ausgaben für DSGVO, HIPAA, PCI DSS und SOX. Speichern Sie Protokolle entsprechend Ihrer längsten geltenden Aufbewahrungsfrist und stellen Sie Manipulationssicherheit durch Prüfsummen oder Blockchain-/Append-only-Techniken sicher.

Unternehmen, die ihre Daten-Audit-Trails skalierbar und automatisiert konzipieren, sind besser für forensische Untersuchungen, regulatorische Prüfungen und Insider-Bedrohungen gerüstet. Ein rein reaktives Logs-System genügt nicht mehr – Ihr Audit-Trail muss proaktiv, anpassungsfähig und nachweisbar sein.

Die Zukunft der Daten-Audit-Trails

Audit-Trails entwickeln sich von statischen Aufzeichnungen hin zu proaktiven Verteidigungssystemen. Wichtige Trends umfassen:

- KI-gestützte Anomalieerkennung: Machine-Learning-Modelle heben ungewöhnliche Abfragemuster hervor, die traditionelle Regeln übersehen könnten.

- Zero-Trust-Durchsetzung: Kontinuierliche Überprüfung jeder Nutzeraktion, unabhängig von Rolle oder Standort.

- Unveränderlicher Speicher: Blockchain und Hash-Verkettungen gewährleisten manipulationssichere Protokolle für regulatorische Prüfungen.

- Automatisierte Compliance-Pipelines: Vorgefertigte Richtlinien, die direkt auf Rahmenwerke wie DSGVO, HIPAA und PCI DSS abgebildet sind.

Organisationen, die diese Fähigkeiten integrieren, bewegen sich von reaktivem Datensammeln zu vorausschauender Sicherheit und kontinuierlicher Compliance.

Fazit

Robuste Audit-Trails sind unverzichtbar für Transparenz der Datenverarbeitung, Verantwortlichkeit und langfristige Stabilität innerhalb von Organisationen. Indem sie nicht nur die im System durchgeführten Aktionen erfassen, sondern auch relevanten Kontext – einschließlich Nutzeridentität, Zeitstempel und betroffene Assets – ermöglichen sie es Sicherheits- und Compliance-Teams, Ereignisse präzise nachzuvollziehen und Ursachen von Vorfällen zu ermitteln. Diese Tiefe an Einblick stärkt die frühe Erkennung von Anomalien, verbessert die Reaktionsgenauigkeit und unterstützt die vollständige Einhaltung interner Governance-Standards sowie externer regulatorischer Anforderungen.

Obwohl gebäudeintegrierte Logging-Tools eine grundlegende Einsicht ermöglichen, stoßen sie häufig an ihre Grenzen hinsichtlich Skalierbarkeit, analytischer Tiefe und Automatisierung für Unternehmensanforderungen. Fortschrittliche Lösungen wie DataSunrise schließen diese Lücken durch intelligente Überwachung, einheitliche Sichtbarkeit über verschiedene Datenbanken hinweg und Echtzeit-Alarmierung in heterogenen Infrastrukturen. Sie helfen Organisationen, Governance-Prozesse zu zentralisieren, Audit-Vorbereitungen zu vereinfachen und Datensicherheit zu stärken – alles ohne Leistungseinbußen. Um diese Funktionen live zu erleben, probieren Sie unsere interaktive Demo oder besuchen Sie die Produktübersicht, um zu verstehen, wie DataSunrise Compliance- und Sicherheitsstrategien in der heutigen sich wandelnden Datenwelt verbessert.