Amazon OpenSearch Datenverwaltung

Amazon OpenSearch ist eine Plattform, die still und leise geschäftskritisch wird: Teams nutzen sie für Anwendungssuchen, Log-Analysen, Observability und Sicherheitsuntersuchungen. Und da sie „alles“ aufnimmt, speichert sie oft auch unbeabsichtigt sensible Daten – in Dokumenten, Ereignis-Payloads und Log-Nachrichten. An diesem Punkt hört Datenverwaltung auf, nur eine Richtlinienfrage zu sein, und wird zu einer technischen Anforderung.

Dieser Leitfaden erklärt, wie man ein praktisches, revisionsfreundliches Governance-Programm für Amazon OpenSearch aufbaut: Erkennung und Klassifikation, Zugriffskontrolle, Prüfprotokollierung, Schutzmaßnahmen und Compliance-Berichterstattung. AWS stellt starke servicebezogene Kontrollen und verwaltete Funktionen bereit (siehe Amazon OpenSearch Service), aber die Governance bleibt Ihre Verantwortung: Sie müssen nachweisen, welche Daten existieren, wer darauf zugegriffen hat, wie sie geschützt wurden und wie Sie kontinuierlich Regeln durchsetzen.

Warum OpenSearch ein Governance-Programm benötigt

OpenSearch unterscheidet sich in einem wichtigen Punkt von traditionellen Datenbanken: Es ist für Suche und Analysen optimiert, nicht für saubere Schemata. Indizes entwickeln sich schnell, Dokumente sind semi-strukturiert und Teams senden oft rohe Payloads, weil „wir sie vielleicht später brauchen“. Das erzeugt Governance-Risiken:

- Datenverstreuung: sensible Werte, die über Indizes, Umgebungen und Pipelines dupliziert sind

- Schatten-Daten: unbekannte Felder in unstrukturierten Payloads (Header, Parameter, Freitext-Logs)

- Zu weitreichender Zugriff: Rollen, die aus Bequemlichkeit und nicht nach dem Minimalprinzip gestaltet sind

- Schwache Audit-Beweise: Logs existieren, aber nicht immer in einem revisionsfertigen, konsistenten Format

Sobald OpenSearch regulierte Daten enthält, muss die Governance den Anforderungen aus Daten-Compliance-Vorschriften entsprechen, darunter DSGVO, HIPAA, PCI DSS und finanzielle Kontrollen wie SOX-Compliance.

Governance-Säule 1: Erkennung und Klassifikation

Man kann nicht verwalten, was man nicht sehen kann. Die erste Säule der OpenSearch-Datenverwaltung ist die Erstellung eines nachweisbaren Inventars sensibler Daten über Indizes und Felder hinweg. Das bedeutet das Scannen nach regulierten Elementen wie personenbezogenen Daten (PII), Tokens, Kontenkennungen und anderen Hochrisikomustern – nicht das Raten anhand von Indexnamen.

DataSunrise automatisiert dies über Data Discovery, unterstützt bei der Klassifikation von Inhalten und erzeugt einen evidenzbasierten Geltungsbereich für Governance-Regeln. Das reduziert den klassischen Governance-Fehler: „Wir wussten nicht, dass dieser Index Kundendaten enthält.“

Governance-Säule 2: Zugriffskontrolle und Minimalrechteprinzip

Governance ist bedeutungslos, wenn jeder alles abfragen kann. Starke Zugriffskontrolle beginnt mit dem Minimalrechteprinzip und klaren Rollen:

- Definieren Sie Benutzerrollen mit rollenbasierter Zugriffskontrolle (RBAC)

- Setzen Sie Richtliniengrenzen durch zentrale Zugriffskontrollen durch

- Operationalisieren Sie Prinzipien mit dem Minimalrechteprinzip

Wenn OpenSearch von vielen Teams genutzt wird (Security, SRE, Produktanalyse, Support), sollte der Zugriff zweckgebunden eingeschränkt werden. Sicherheitsexperten benötigen oft umfangreiche Sichtbarkeit; Support-Teams oft nur teilweise; Entwickler meist maskierten oder synthetischen Datenzugriff. Behandeln Sie OpenSearch wie einen gemeinsamen regulierten Datenspeicher, nicht wie einen Spielplatz.

Governance-Säule 3: Prüfbarkeit und Nachweis der Aktivitäten

Prüfer wollen nicht hören „Wir haben Logs“. Sie benötigen Nachweise zur Rückverfolgbarkeit: Wer hat wann welche Daten über welche Rolle abgefragt und ob Kontrollen durchgesetzt wurden. DataSunrise unterstützt die Prüfbarkeit durch Kombination von:

- Zentralisierten Daten-Audit-Kontrollen für geregelte Umgebungen

- Detaillierten Audit-Logs für Untersuchungen und Berichte

- Unveränderlichen Audit-Trails entsprechend den Compliance-Anforderungen

- Kontinuierlichem Datenbank-Aktivitätsmonitoring zur Erkennung abnormaler Zugriffsmuster

- Abfragbarer Datenbank-Aktivitätsverlauf und Datenaktivitätsverlauf zur forensischen Auswertung

Wenn Sie OpenSearch-Audit-Logs auf Service-Ebene implementieren, stellt AWS hier eine Referenz bereit: Amazon OpenSearch Service Audit-Logs. Nutzen Sie diese, aber bedenken Sie, dass Governance konsistente, revisionsfertige Nachweise über Umgebungen hinweg erfordert, nicht nur Plattform-Events.

Governance-Säule 4: Schutzmaßnahmen (Maskierung, Firewall und Verschlüsselungsdisziplin)

Ein ausgereiftes Governance-Programm beinhaltet Schutzmaßnahmen, die selbst bei legitimem Zugriff die Datenexposition verringern. Für OpenSearch bedeutet das oft:

- Dynamische Datenmaskierung, um die Offenlegung sensibler Felder in Echtzeit zu reduzieren

- Statische Datenmaskierung für sichere Datenkopien und niedrigere Umgebungen

- Generierung synthetischer Daten, wenn Entwicklungs- und Testworkloads keine echten regulierten Daten nutzen sollten

- Datenbank-Firewall-Kontrollen zum Blockieren missbräuchlicher Muster und zur Reduzierung von Angriffspunkten

- Sicherheits-Baselines basierend auf dem Sicherheitsleitfaden und Verschlüsselungserwartungen wie Datenbankverschlüsselung

Eine praktische Denkweise: Governance umfasst nicht nur „Wer darf zugreifen“, sondern auch „Was können sie tatsächlich sehen“. Maskierung ist besonders wirksam in OpenSearch-Umgebungen mit gemischten Zielgruppen (Engineering + Support + Analytics), wo rohe sensible Werte auf wenige Rollen beschränkt werden sollten.

Governance-Säule 5: Richtlinienautomatisierung und Compliance-Workflows

Richtlinien, die nicht automatisch durchgesetzt werden, sind nur Dokumentation. Mit DataSunrise können Governance-Richtlinien durch den Compliance Manager formalisiert und über automatisierte Compliance-Berichte skaliert werden. Das hilft, Governance über OpenSearch-Domänen, Regionen und Umgebungen zu standardisieren.

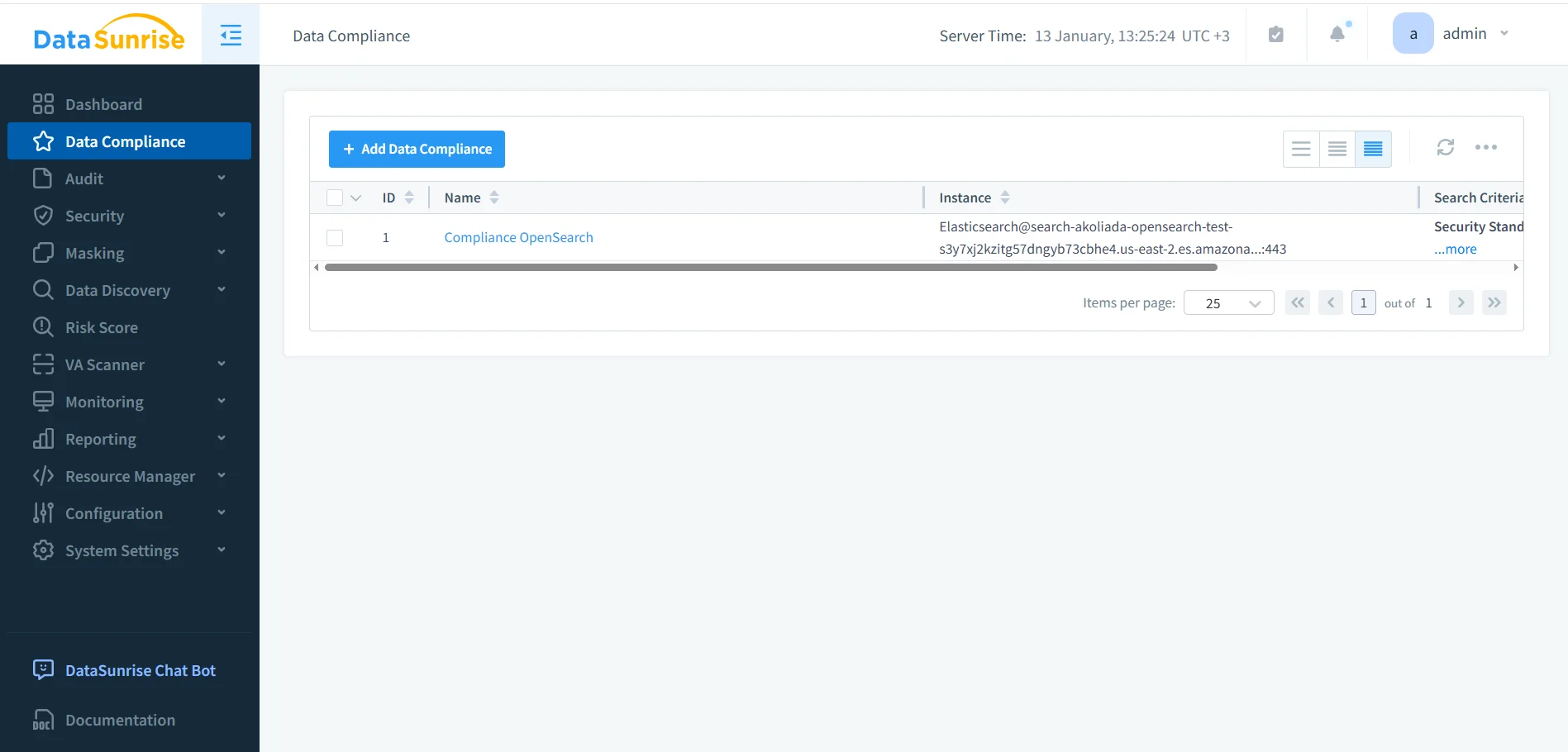

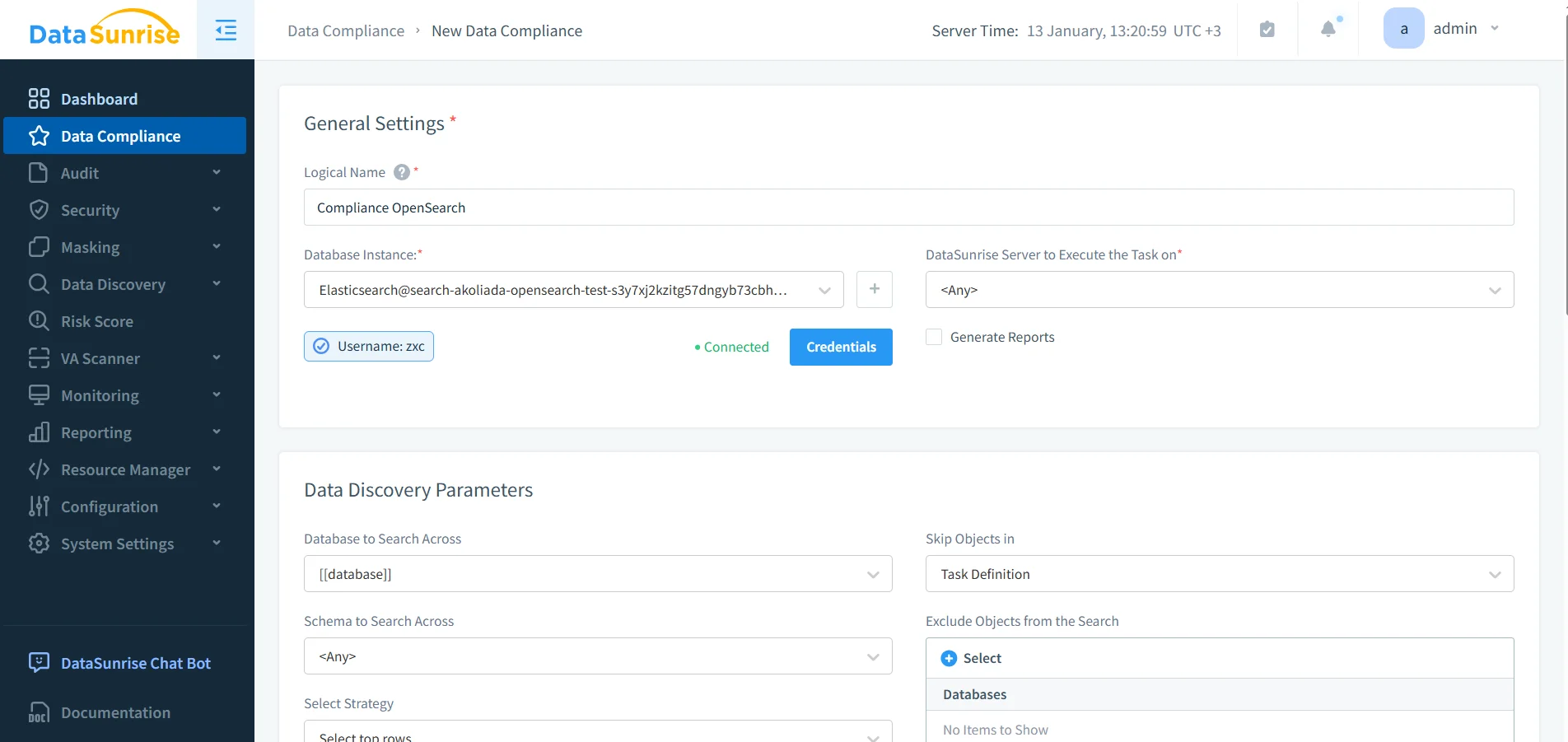

Erstellung von Governance-Richtlinien: Definieren von Compliance-Regeln für Amazon OpenSearch in DataSunrise.

Richtlinien werden operativ, wenn sie wiederholbare Ergebnisse liefern: Benachrichtigungen, Prüfbelege und geplante Berichte. Hier wird Governance unter Prüfungsdruck verteidigungsfähig.

Governance-Kontrollmatrix für Amazon OpenSearch

Nutzen Sie die folgende Tabelle als praktisches Governance-Blueprint: Was implementiert werden muss, welche Nachweise erforderlich sind und welche DataSunrise-Funktionen die Kontrolle unterstützen.

| Governance-Bereich | Was Sie in OpenSearch kontrollieren müssen | Erforderliche Nachweise | DataSunrise-Funktion |

|---|---|---|---|

| Dateninventar | Identifikation sensibler Felder über Indizes und Payloads hinweg | Erkennungsumfang, Klassifikationsergebnisse, Sensitivitätszuordnung | Data Discovery |

| Zugriffskontrolle | Beschränkung der Index-/Feldsichtbarkeit nach Rolle und Geschäftszweck | Rollenzuordnung, Richtlinienregeln, Zugangskontroll-Nachweise | RBAC |

| Prüfbarkeit | Dokumentieren, wer was wann und unter welcher Richtlinie abgefragt hat | Audit-Logs, Trails, Aufbewahrungsregeln, Untersuchungsexporte | Audit Logs |

| Expositionsreduktion | Verhindern, dass rohe sensible Werte in Ergebnissen erscheinen | Maskierungsregeln, Testbeweise, Durchsetzungsnachweise | Dynamische Maskierung |

| Betriebliche Sicherheit | Erkennen von Fehlkonfigurationen und Governance-Drift | Befunde, Protokolle zur Problembehebung, Dokumentation von Risikotrends | Vulnerability Assessment |

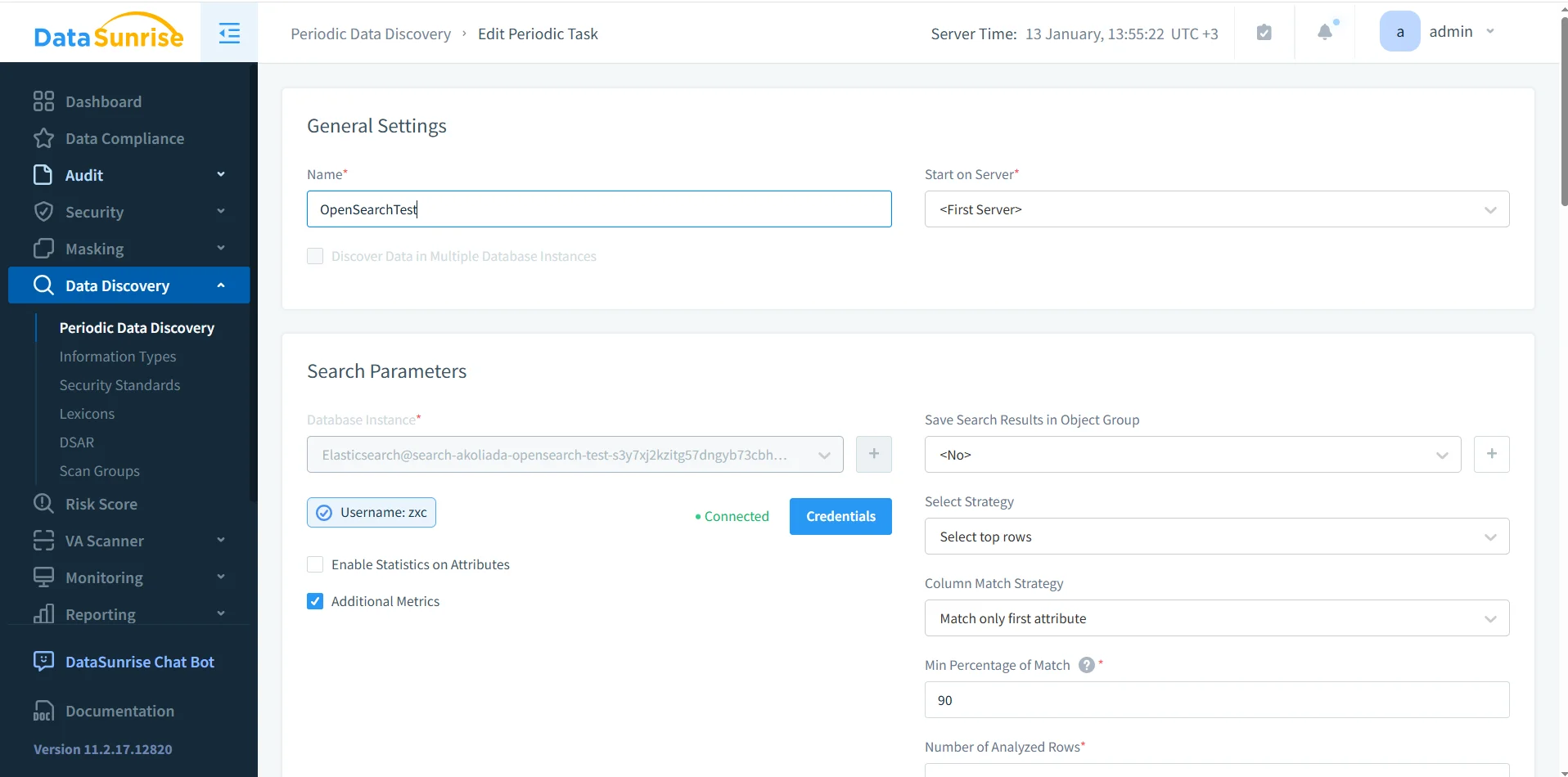

Governance aktuell halten: Periodische Erkennung und Umfangsaktualisierung

OpenSearch-Umgebungen ändern sich ständig: neue Pipelines, neue Indexmuster, neue Felder. Governance muss kontinuierlich sein. Setzen Sie wiederkehrende Erkennungsaufgaben um und halten Sie den Umfang realitätsnah. Das ist besonders wichtig bei „Log“-Indizes, die plötzlich Payload-Fragmente, Sitzungs-IDs oder Kundenkennungen enthalten.

Periodische Erkennungsaufgaben: kontinuierliches Scannen verhindert Governance-Drift beim sich entwickelnden OpenSearch-Index.

Für langlebige Governance-Operationen integrieren Sie Erkennung und Monitoring mit weiteren Schutzpraktiken wie kontinuierlichem Datenschutz und standardisierten Berichten mittels Berichtsgenerierung.

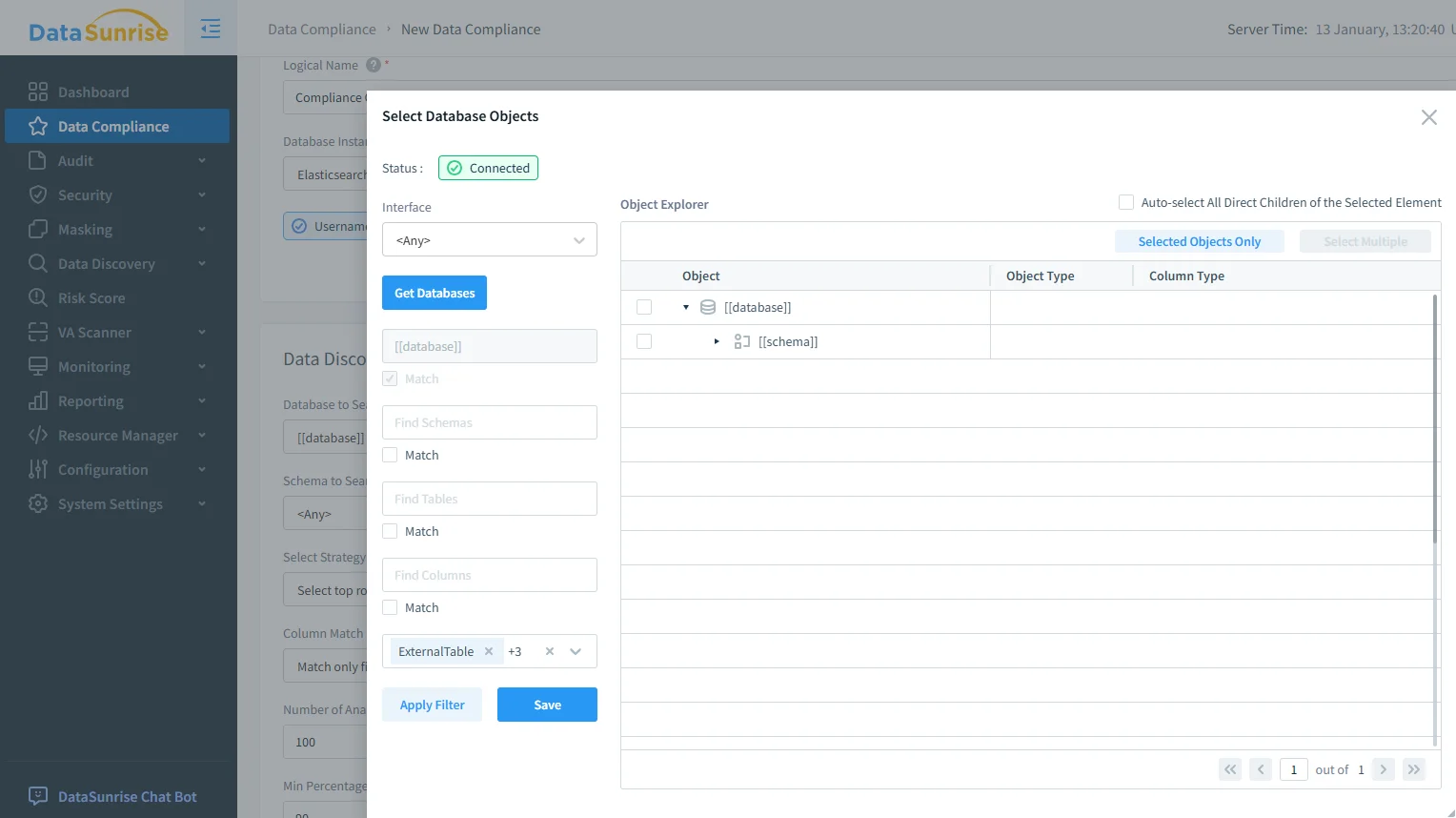

Governance in der Praxis: Umfang, Objekte und operative Verantwortung

Governance erfordert auch klare Verantwortungsbereiche: Welche Indizes werden gesteuert, welche Objekte ausgeschlossen und welche Teams sind für die Behebung zuständig. DataSunrise unterstützt die strukturierte Eingrenzung, sodass Governance präzise und nicht störend ist.

Umfang der Governance: Auswahl von OpenSearch-Objekten stellt sicher, dass Richtlinien auf die richtigen Indizes und Felder angewendet werden.

Aus Sicht des Betriebsmodells funktioniert Governance am besten, wenn:

- Security Richtlinien-Baselines und Eskalationswege definiert

- Datenverantwortliche den Umfang und Sensitivitätskategorien validieren

- Plattformteams die Durchsetzung über Umgebungen hinweg operationalisieren

Fazit: Amazon OpenSearch Governance verteidigungsfähig machen

Amazon OpenSearch Datenverwaltung gelingt, wenn sie kontinuierlich, messbar und durchsetzbar ist. Das Kernmuster ist konsistent: sensible Daten entdecken und klassifizieren, Zugriff nach Minimalprinzip steuern, Exposition durch Maskierung reduzieren, revisionsbereite Nachweise sammeln und Berichte automatisieren. So wird OpenSearch ein geregelter Vermögenswert statt einer unkontrollierten Belastung.

DataSunrise unterstützt dieses Programm durchgängig mit flexiblen Bereitstellungsoptionen (siehe Bereitstellungsmodi) und einem einheitlichen Überblick über Funktionen in der DataSunrise Übersicht. Für eine praktische Bewertung können Sie mit Download starten oder eine Demo über Demo anfragen.