Leitfaden zu Datenschutzbestimmungen

Einleitung

Im modernen digitalen Umfeld sind Daten zu einem der wertvollsten strategischen Vermögenswerte einer Organisation geworden. Dieser Wert bringt jedoch auch eine große Verantwortung mit sich, sie vor unbefugtem Zugriff, Missbrauch oder Verlust zu schützen. Da Unternehmen global expandieren und in immer stärker vernetzten Ökosystemen agieren, wächst die Bedeutung starker Datenverwaltung und ethischer Datenhandhabung kontinuierlich. Lösungen wie DataSunrise Data Discovery spielen eine Schlüsselrolle, indem sie Organisationen dabei helfen, sensible Daten zu finden und zu klassifizieren – als Teil eines ganzheitlichen Governance-Ansatzes.

Umfassende Compliance-Rahmenwerke – darunter DSGVO, HIPAA und CCPA – bieten die rechtliche und operative Grundlage, um sicherzustellen, dass persönliche und sensible Informationen während ihres gesamten Lebenszyklus verantwortungsvoll verwaltet werden. Die offizielle DSGVO-Richtlinie der Europäischen Kommission betont die Bedeutung strenger Datenschutzprinzipien mit Fokus auf Transparenz, Rechenschaftspflicht und individuelle Rechte. Die Einhaltung dieser Standards ermöglicht es Organisationen, das Vertrauen der Kunden zu bewahren, erhebliche regulatorische Strafen zu vermeiden und ihre Geschäftsabläufe mit international anerkannten Erwartungen an verantwortungsvollen Datenumgang in Einklang zu bringen. Über die Erfüllung gesetzlicher Anforderungen hinaus zeigt effektive Compliance ein langfristiges Engagement für Datenintegrität, Unternehmensglaubwürdigkeit und nachhaltiges Wachstum des digitalen Geschäfts.

Verständnis von Datenschutzbestimmungen

Datenschutzbestimmungen konzentrieren sich auf die Einhaltung gesetzlicher Anforderungen, die regeln, wie sensible oder persönliche Informationen gesammelt, gespeichert, verarbeitet und geschützt werden. Diese Vorschriften sollen Einzelpersonen vor Missbrauch, Datenschutzverletzungen und unbefugtem Zugriff auf ihre Daten schützen.

Bekannte Beispiele für diese Rahmenwerke sind:

- DSGVO – definiert den Standard für Datenschutz innerhalb der Europäischen Union

- HIPAA – reguliert Gesundheitsdaten in den Vereinigten Staaten

- PCI DSS – schützt Zahlungs- und Kreditkartendaten branchenübergreifend

Die Zuordnung der Anforderungen jedes Rahmenwerks zu spezifischen technischen Sicherungsmaßnahmen – wie Zugangskontrollen und Datenmaskierung – vereinfacht die Umsetzung und Audit-Vorbereitung.

Datenschutzbestimmungen – Zusammenfassung, Schritte und Schnellchecks

Zusammenfassung

- Geltungsbereich: DSGVO (EU-Personendaten), HIPAA (US-Gesundheitswesen), PCI DSS (Kartendaten), SOX (Finanzunterlagen).

- Mindestkontrollen überall: Zugangskontrolle, Verschlüsselung, Audit-Trails, Richtlinien zu Aufbewahrung & Löschung.

- Nachweise: reproduzierbare Berichte, unveränderbare Protokolle und zugeordnete Schutzmaßnahmen je Rahmenwerk.

Umsetzungsschritte (8)

- Daten klassifizieren (PII/PHI/PCI/finanziell) und Eigentümer zuweisen.

- Anwendung von Least-Privilege-Zugangskontrollen mit MFA.

- Aktivierung von Verschlüsselung während der Übertragung und im Ruhezustand (DSGVO Art.32).

- Einschalten von Audit-Trails; Standardisierung der Felder (Akteur, Objekt, Aktion, Status, Zeit, Quell-IP).

- Festlegung von Aufbewahrungs- & Löschrichtlinien gemäß Vorschriften (z. B. PCI ≈ 12 Monate, SOX bis zu 7 Jahre).

- Automatisierung von Berichten für DSGVO, HIPAA, PCI DSS, SOX.

- Weiterleitung von Alarmen/Nachweisen an SIEM; wöchentliche Überprüfung fehlgeschlagener Logins, Rollenänderungen, Massenexporte.

- Dokumentation aller Vorgänge (Richtlinien, Ausnahmen, DPAs) und vierteljährliche Nachtests.

Vorschriften → Schutzmaßnahmen

| Rahmenwerk | Wesentliche Anforderung | Schutzmaßnahme |

|---|---|---|

| DSGVO | Transparenz, Rechte, Meldung von Verstößen | Dateninventar, Einwilligungsprotokolle, Verschlüsselung, Lösch-Workflows |

| HIPAA | Audit-Kontrollen & PHI-Integrität | Zugriffsprotokollierung, manipulationssichere Speicherung, „Minimum Necessary“ |

| PCI DSS | Verknüpfung von Aktionen mit authentifizierten Benutzern | Feldebene-Maskierung, rollenbasierte Zugriffe, Netzwerksegmentierung |

| SOX | Integrität finanzieller Aufzeichnungen | Änderungsprotokollierung, Aufgabentrennung, unveränderbare Nachweise |

Schnellchecks

- Können Sie die Zugriffsprotokolle der letzten 90 Tage für PII-/PHI-Tabellen nachweisen?

- Ist die Verschlüsselung für alle regulierten Datensätze aktiviert (im Ruhezustand + TLS)?

- Gibt es Nachweise über die Durchsetzung der Lösch- und Aufbewahrungsrichtlinien?

- Werden privilegierte Rollenänderungen wöchentlich überprüft und genehmigt?

Wo Compliance gilt: Häufige Datenquellen

Datenschutzbestimmungen betreffen verschiedene Kategorien von Informationen, die von Organisationen verarbeitet werden, darunter:

- Kundendaten: Kontaktdaten, Rechnungsinformationen, Kaufhistorie

- Mitarbeiterakten: Sozialversicherungsnummern, Leistungsbeurteilungen, Krankenversicherung

- Finanzsysteme: Transaktionen, Bankdaten, Kreditinformationen

- Medizinische Unterlagen: Elektronische geschützte Gesundheitsinformationen (ePHI)

Mit wachsendem Datenvolumen und erweiterter digitaler Infrastruktur ist es entscheidend, auf jede Datenquelle starke Compliance-Prinzipien anzuwenden, um rechtliche und operative Kontinuität zu gewährleisten.

| Stufe | Beispiele | Kontrollen |

|---|---|---|

| Öffentlich | Marketing-Broschüren | Keine / MD5-Prüfsumme |

| Intern | Mitarbeiterverzeichnis | MFA, VPN |

| Vertraulich | Kunden-E-Mail, Rechnungen | Rollenbasierter Zugriff, TLS |

| Eingeschränkt | Sozialversicherungsnummern, Kartendaten, ePHI | Maskierung auf Feldebene, HSM-gesicherte Schlüssel |

Sicherheitsgrundlagen der Compliance

Die meisten Compliance-Rahmenwerke basieren auf grundlegenden Prinzipien der Informationssicherheit. Diese sind keine optionalen Vorschläge – es handelt sich um vorgeschriebene Kontrollen, die das Risiko von Verlust, Diebstahl oder unbefugtem Zugriff mindern. Wichtige Komponenten beinhalten:

- Zugangskontrollen: Zugriff nur für autorisiertes Personal beschränken

- Verschlüsselung: Schutz der Daten im Ruhezustand und bei der Übertragung

- Daten-Backups: Gewährleistung der Verfügbarkeit im Falle eines Systemausfalls

- Regelmäßige Audits: Überprüfung der Sicherheitseffektivität und Identifikation von Schwachstellen

Durch die Implementierung dieser Kontrollen demonstrieren Unternehmen ihr Engagement für Datenverwaltung und gewinnen Vertrauen bei Regulierungsbehörden, Kunden und Geschäftspartnern gleichermaßen.

Praxisbeispiele für Datenschutzbestimmungen

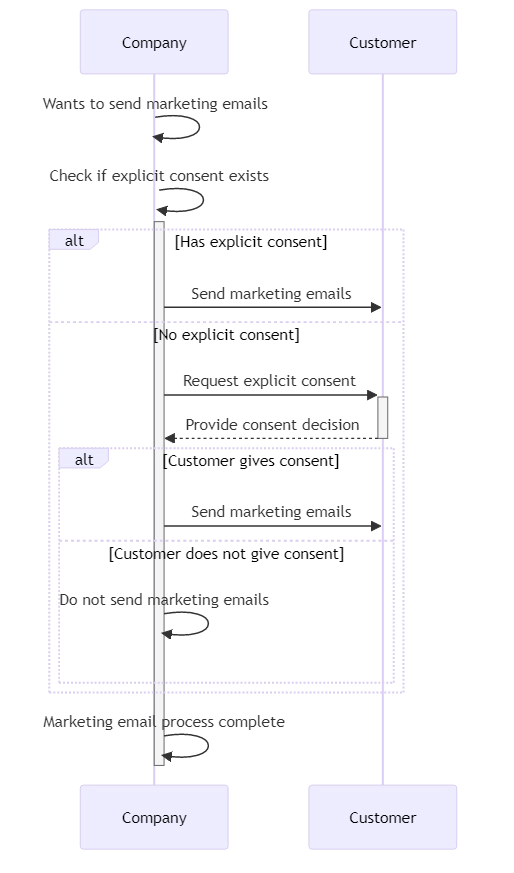

DSGVO: Einwilligung und Löschrechte

Laut DSGVO muss jede Organisation, die Daten von EU-Bürgern verarbeitet, strenge Transparenz- und Einwilligungsrichtlinien befolgen. Beispielsweise erfordert der Versand von Marketing-E-Mails, dass Unternehmen:

- klar angeben, welche Daten gesammelt werden und warum

- eine ausdrückliche Einwilligung (Opt-in) einholen

- zu jeder Zeit Opt-out- und Löschoptionen anbieten

Die Nichtbeachtung dieser Verpflichtungen kann zu erheblichen Geldstrafen und Reputationsverlust führen. Daher ist ein robustes Einwilligungsmanagement für die DSGVO-Compliance unerlässlich.

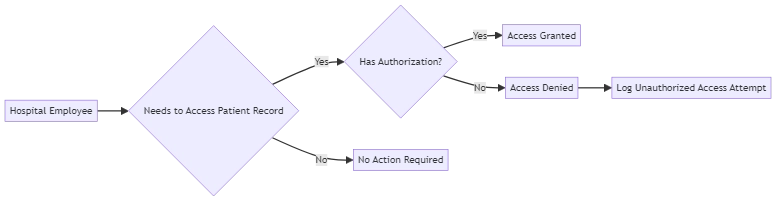

HIPAA: Zugriffsprotokollierung im Gesundheitswesen

HIPAA verlangt eine detaillierte Protokollierung darüber, wie und wann Patientendaten eingesehen werden. Organisationen müssen wissen:

- welcher Nutzer auf den Datensatz zugegriffen hat

- Datum und Uhrzeit des Zugriffs

- Art der Interaktion (z. B. Ansicht, Bearbeitung, Löschung)

Hier ein vereinfachtes Beispiel für einen PostgreSQL-Protokollierungsmechanismus, der HIPAA-konforme Sichtbarkeit unterstützt:

-- PostgreSQL: Einfaches HIPAA-ähnliches Zugriffsprotokoll

CREATE TABLE ephi_access_log (

id SERIAL PRIMARY KEY,

user_name TEXT,

action TEXT,

accessed_at TIMESTAMP DEFAULT current_timestamp,

table_name TEXT,

query TEXT

);

CREATE OR REPLACE FUNCTION log_access()

RETURNS EVENT_TRIGGER AS $$

BEGIN

INSERT INTO ephi_access_log(user_name, action, table_name, query)

VALUES (

current_user,

tg_tag,

tg_table_name,

current_query()

);

END;

$$ LANGUAGE plpgsql;

Die native Protokollierung stößt jedoch an Grenzen. Plattformen wie DataSunrise bieten erweiterte Funktionen wie Erfassung auf Leseebene, Anomalieerkennung und nahtlose SIEM-Integration – und erfüllen so technische wie regulatorische Anforderungen.

Warum Datenschutzbestimmungen über Bußgelder hinaus wichtig sind

Compliance wird oft auf Strafen reduziert, doch die tatsächlichen geschäftlichen Auswirkungen gehen tiefer. Starke Datenschutz-Compliance verkürzt Reaktionszeiten bei Datenschutzverletzungen, stärkt Kundenvertrauen und öffnet Türen zu Partnerschaften mit regulierten Branchen. Organisationen, die sich an DSGVO, HIPAA und PCI DSS orientieren, schützen nicht nur sensible Informationen, sondern beweisen Verlässlichkeit gegenüber Prüfern, Kunden und Regulierungsbehörden. Auf wettbewerbsintensiven Märkten kann die Fähigkeit, saubere, prüfbereite Nachweise zu liefern, über Auftragsgewinne oder Ausschlüsse entscheiden.

Herausforderungen bei der Datenschutz-Compliance

Die Einhaltung von Datenschutzvorgaben ist nicht ohne Hindernisse. Organisationen sehen sich oft mit folgenden Problemen konfrontiert:

- Wandelnde Vorschriften: Schritt halten mit Änderungen bei Datenschutzgesetzen wie DSGVO oder HIPAA.

- Datenvolumen: Umgang mit steigenden Mengen sensibler Daten über verschiedene Plattformen hinweg.

- Mitarbeiterbewusstsein: Sicherstellen, dass Mitarbeiter Bedeutung von Datensicherheit und -schutz verstehen.

- Compliancesättigung: Balance zwischen Compliance-Aufwand und täglichem Geschäftsbetrieb.

Diese Herausforderungen erfordern nicht nur bloße Einhaltung von Vorschriften, sondern einen proaktiven Ansatz mit passenden Werkzeugen und Richtlinien zur Risikominderung. Studien wie die PwC Global Compliance Survey zeigen konsistent, dass Organisationen branchenübergreifend mit denselben Herausforderungen kämpfen – was die universelle Natur dieser Datenschutz-Hürden unterstreicht.

Zuordnung von Datenschutzbestimmungen zu Schutzmaßnahmen

Jedes Rahmenwerk legt besonderen Wert auf Rechenschaftspflicht, Nachvollziehbarkeit und sichere Handhabung sensibler Informationen. Die folgende Tabelle zeigt, wie Datenschutzbestimmungen in technische Schutzmaßnahmen übersetzt werden:

| Rahmenwerk | Wesentliche Anforderung | Technische Schutzmaßnahme |

|---|---|---|

| DSGVO | Betroffenenrechte, rechtmäßige Verarbeitung, Meldepflicht bei Verstößen | Zugangskontrollen, Verschlüsselung, prüfbereite Nachweispakete |

| HIPAA | Audit-Kontrollen, Integrität von PHI, Nachvollziehbarkeit der Zugriffe | Audit-Trails, Anomalieerkennung, manipulationssichere Protokolle |

| PCI DSS | Verknüpfung von Aktionen mit authentifizierten Benutzern, Schutz von Karteninhaberdaten | Maskierung auf Feldebene, Sitzungsprotokollierung, rollenbasierter Zugriff |

| SOX | Integrität finanzieller Aufzeichnungen, Protokollierung privilegierter Aktivitäten | Rollenüberwachungsmechanismen, unveränderbare Protokollspeicherung |

Durch die Abstimmung von Schutzmaßnahmen mit regulatorischen Vorgaben erleichtert DataSunrise Compliance-Prüfungen, reduziert manuellen Aufwand und stärkt die gesamte Sicherheitslage.

Beispiele für native Compliance-Protokolle

Jedes Compliance-Rahmenwerk erwartet von Organisationen den Nachweis von Nutzerverantwortlichkeit und Audit-Integrität. Die meisten Datenbanken bieten grundlegende Hooks, wobei jede anders funktioniert. Hier zwei gängige native Ansätze:

SQL Server: Audit für PCI DSS & SOX

-- Erstellen eines Server-Audits

CREATE SERVER AUDIT PCI_Audit

TO FILE (FILEPATH = 'C:\SQLAudits\', MAXSIZE = 1 GB, MAX_ROLLOVER_FILES = 10);

ALTER SERVER AUDIT PCI_Audit WITH (STATE = ON);

-- Erfassen von Aktivitäten im FinanceDB-Schema

CREATE DATABASE AUDIT SPECIFICATION PCI_DB_Audit

FOR SERVER AUDIT PCI_Audit

ADD (SELECT, INSERT, UPDATE, DELETE ON SCHEMA::FinanceDB BY PUBLIC),

ADD (SCHEMA_OBJECT_CHANGE_GROUP);

ALTER DATABASE AUDIT SPECIFICATION PCI_DB_Audit WITH (STATE = ON);

-- Überprüfen Sie kürzliche Audit-Einträge

SELECT event_time, server_principal_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -2, GETDATE());

MySQL: Enterprise Audit JSON-Logs

-- Aktivieren des Audit-Plugins

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Protokollierung aller Aktivitäten (für Produktionstabellen)

SET PERSIST audit_log_policy = ALL;

SET PERSIST audit_log_format = JSON;

-- Logs anzeigen

tail -f /var/lib/mysql/audit.log

Native Protokolle bieten Zugriffshistorien, bedürfen aber umfangreicher Anpassungen, um DSGVO- oder HIPAA-Berichtsstandards zu erfüllen. Hier greifen Automatisierungsplattformen unterstützend ein.

Gewährleistung der Integrität von Audit-Logs

Für Compliance reicht das reine Sammeln von Audit-Daten nicht aus – es muss bewiesen werden, dass diese nicht manipuliert wurden. Eine gängige Methode ist die Verkettung kryptografischer Hashes über Zeilen in PostgreSQL:

-- Erfordert pgcrypto

CREATE EXTENSION IF NOT EXISTS pgcrypto;

CREATE TABLE audit_events (

id BIGSERIAL PRIMARY KEY,

actor TEXT,

action TEXT,

ts TIMESTAMPTZ DEFAULT now(),

prev_hash BYTEA,

row_hash BYTEA

);

CREATE OR REPLACE FUNCTION audit_events_chain()

RETURNS TRIGGER AS $$

DECLARE v_prev BYTEA;

BEGIN

SELECT row_hash INTO v_prev FROM audit_events ORDER BY id DESC LIMIT 1;

NEW.prev_hash := v_prev;

NEW.row_hash := digest(

coalesce(NEW.actor,'') || '|' || coalesce(NEW.action,'') || '|' || NEW.ts::text || '|' || encode(coalesce(NEW.prev_hash,'\x'),'hex'),

'sha256'

);

RETURN NEW;

END;

$$ LANGUAGE plpgsql;

CREATE TRIGGER trg_chain

BEFORE INSERT ON audit_events

FOR EACH ROW EXECUTE FUNCTION audit_events_chain();

Führen Sie eine Verifikationsabfrage durch, um sicherzustellen, dass jedes prev_hash mit dem vorherigen Datensatz übereinstimmt. Jede Abweichung signalisiert Manipulation – dies unterstützt die Integritätsanforderungen von SOX und DSGVO.

Maximale Strafe DSGVO

20 Mio. €

oder 4 % des weltweiten Umsatzes

HIPAA Stufe 4

1,9 Mio. $

pro Verstoß, jährliche Obergrenze

PCI DSS

500.000 $

pro Vorfall + Zuschlag

Wöchentliche Compliance-Gesundheitsprüfung

Datenbankaufgaben

- Überprüfung der erfolgreichen Backups & Wiederherstellungstests

- Rotation von Admin-Zugangsdaten, wenn älter als 90 Tage

- Analyse von fehlgeschlagenen Login-Trends im SIEM

Anwendungsschicht

- Durchführung von Abhängigkeits- und Schwachstellen-Scans (z. B. Snyk)

- Bestätigung von TLS-Zertifikatablaufwarnungen unter 30 Tagen

Benutzerbewusstsein

- Versand kurzer Phishing-Übungsmails

- Wöchentliche Veröffentlichung von Sicherheitstipps im Intranet

Bedeutsame Compliance-Ergebnisse

| Ergebnis | Ohne Automatisierung | Mit DataSunrise |

|---|---|---|

| Audit-Vorbereitung | Manuelle Nachweiserstellung (Wochen) | Vorgefertigte Berichte (Stunden) |

| Erkennung von Verstößen | Reaktiv, nach Vorfall | Echtzeit-Alarme & Anomalieerkennung |

| Regulatorisches Risiko | Hohe Strafrisiken | Abgestimmte Kontrollen für DSGVO, HIPAA, PCI DSS |

Anwendungsfälle aus der Praxis

- Finanzen: SOX-konforme Protokolle und PCI DSS-Zahlungsschutz

- Gesundheitswesen: Volle Rückverfolgbarkeit von PHI für HIPAA-Audits

- SaaS/Cloud: Multi-Tenant-Aktivitätsüberwachung für DSGVO-Rechenschaftspflicht

- Behörden: Manipulationssichere Protokolle zur Unterstützung von Transparenzpflichten

Automatisierung: Ein strategischer Vorteil bei Compliance

Manuelle Compliance-Verwaltung führt häufig zu Verzögerungen, blinden Flecken und uneinheitlicher Durchsetzung. Daher setzen zukunftsorientierte Organisationen zunehmend auf Automatisierungsplattformen wie DataSunrise, um Richtlinien durchzusetzen, Anomalien zu erkennen und Echtzeit-Compliance-Berichte zu erstellen. Durch die Integration von Compliance-Automatisierung in den Tagesbetrieb reduzieren Unternehmen ihren Aufwand, beschleunigen Audits und gewährleisten die Einhaltung von Richtlinien im großen Maßstab – selbst bei wachsenden und komplexeren Datenumgebungen.

# datasunrise_report.yml — wöchentliches ISO 27001 Nachweispaket

report:

title: "ISO 27001 Anhang A.12 Audit-Log-Überprüfung"

schedule: "0 3 * * 1" # Montags 03:00 UTC

include:

- failed_logins

- privilege_escalations

- data_export > 10k rows

deliver_via:

email:

to: [email protected]

attach: PDF

Legen Sie diese Datei in /opt/datasunrise/reports/ ab; die Plattform plant die Erstellung automatisch.

Skalierung von Datenschutz-Compliance mit richtlinienbasierter Architektur

Compliance auf Unternehmensebene endet nicht bei Verschlüsselung oder Protokollierung – es geht darum, Kontrollen mit klaren, durchsetzbaren Datenrichtlinien abzustimmen. Die effektivsten Programme verwenden policy-driven Architekturen, die Vorschriften mit spezifischen technischen Schutzmaßnahmen und Verhaltensregeln verbinden.

- Datenklassifizierungsrichtlinien: Identifizieren und Kennzeichnen von PII, PHI und Finanzdaten mithilfe automatisierter Entdeckungstools. Anwendung von Maskierung, Alarmierung oder Verschlüsselung je nach Sensitivitätsgrad und Benutzerrolle.

- Aufbewahrungsrichtlinien: Definition zeitbasierter Regeln pro Vorschrift (z. B. 7 Jahre für SOX, 1 Jahr für PCI DSS), um Zuordnung von Löschung oder Archivierung zu steuern. Sicherstellen, dass diese Richtlinien auf Speicherebene durchgesetzt werden.

- Zugangskontrollrichtlinien: Einsatz von Zero-Trust-Prinzipien für Zugriffsbeschränkungen nach IP-Bereich, Rolle oder Risikobewertung. Überwachung und Protokollierung von Richtlinienabweichungen mit kontextbezogenen Alarmen an SIEM-Systeme.

- Audit-Richtlinien: Erstellung geplanter, thematisch fokussierter Auditberichte für DSGVO, HIPAA, ISO 27001 und mehr. Plattformen wie DataSunrise ermöglichen Teams das Definieren von Richtlinienregeln in YAML oder per GUI und deren Anwendung über Multi-Cloud-Umgebungen hinweg.

Mit der Einführung von Policy-as-Code schaffen Organisationen eine flexible Basis für skalierbare Compliance über Teams, Regionen und Technologiestacks hinweg – ohne auf anfällige manuelle Checklisten oder Insellösungen angewiesen zu sein.

FAQ zur Datenschutz-Compliance

Wie lange sollten wir Audit-Logs aufbewahren?

Richten Sie sich nach dem strengsten Rahmenwerk: SOX kann bis zu 7 Jahre Aufbewahrung verlangen; PCI DSS erwartet typischerweise ca. 12 Monate. Definieren und erzwingen Sie Richtlinien pro Datensatz und verwenden Sie, wo nötig, unveränderbaren Speicher.

Benötigen wir einen Datenschutzbeauftragten (DSB)?

DSGVO verlangt einen DSB bei umfangreicher Überwachung oder Verarbeitung besonderer Datenkategorien. Andernfalls benennen Sie eine verantwortliche Person und dokumentieren Sie Zuständigkeiten, um Bereitschaft zur Compliance nachzuweisen.

Was bedeutet Datenschutz-Compliance?

Datenschutz-Compliance bedeutet die Einhaltung von Gesetzen und Vorschriften, die regeln, wie sensible Daten gesammelt, verarbeitet, gespeichert und geteilt werden. Sie gewährleistet den Schutz persönlicher und finanzieller Informationen vor Missbrauch oder unerwünschter Offenlegung.

Welche Vorschriften sind am weitesten verbreitet?

Weit verbreitete Rahmenwerke sind DSGVO (EU-Datenschutz), HIPAA (US-Gesundheitswesen) und PCI DSS (Zahlungskartensicherheit). Viele Organisationen fallen unter mehrere Rahmenwerke.

Welche Datenquellen fallen unter Compliance-Regeln?

Kundendatensätze, Mitarbeiter-HR-Dateien, medizinische Daten und Finanztransaktionen werden häufig reguliert. Auch Protokolle, Backups und abgeleitete Datensätze können erfasst sein, sofern sie sensible Informationen enthalten.

Wie weisen Organisationen Compliance nach?

- Pflegen von Audit-Logs und Zugriffsprotokollen mit Integritätsprüfungen.

- Anwendung von Zugangskontrollen, Verschlüsselung und Maskierungsrichtlinien.

- Erstellung von Nachweisberichten für Regulierungsbehörden und Prüfer.

- Demonstration von Aufbewahrungs-, Lösch- und Einwilligungspraktiken.

Welche Tools vereinfachen Compliance?

Plattformen wie DataSunrise automatisieren die Entdeckung sensibler Daten, zentrale Auditierung, Echtzeit-Alarme und Compliance-Berichtswesen und reduzieren so manuellen Aufwand und Audit-Risiken.

Die Zukunft der Datenschutz-Compliance

Datenschutz-Compliance ist nicht mehr statisch. Neue Trends verändern, wie Organisationen sensible Daten schützen:

- KI-gestützte Audits: Maschinelles Lernen erkennt Anomalien im Nutzerverhalten und generiert automatisiert Compliance-Nachweise.

- Kontinuierliche Kontrollen: Als Code formulierte Richtlinien ermöglichen Echtzeitdurchsetzung in Multi-Cloud- und Hybrid-Systemen.

- Zero-Trust-Datenzugriff: Jede Abfrage, API-Aufruf und Anmeldung wird kontextbezogen verifiziert, wodurch Insider-Bedrohungen begrenzt werden.

- Unveränderbare Nachweisspeicher: Blockchain-gestützte oder hash-verkettete Protokolle garantieren manipulationssichere Audit-Records für Regulierungsbehörden.

Weitsichtige Unternehmen setzen diese Methoden nicht nur zur Vermeidung von Strafen ein, sondern um Resilienz und Vertrauenswürdigkeit im Wettbewerb zu demonstrieren.

Fazit

Globale Datenschutzstandards wie DSGVO, HIPAA und PCI DSS bilden die Grundlage für verantwortungsvolle Datenverwaltung branchenübergreifend. Diese Rahmenwerke fördern Transparenz, verringern sowohl operative als auch Reputationsrisiken und stellen sicher, dass persönliche und sensible Informationen ethisch und sicher behandelt werden. Für moderne Organisationen, insbesondere in regulierten oder wettbewerbsintensiven Sektoren, ist Compliance nicht nur rechtliche Pflicht – sie ist ein strategischer Wettbewerbsvorteil, der Kundenvertrauen stärkt und nachhaltiges Unternehmenswachstum unterstützt.

Gleichzeitig ist Compliance ein sich ständig wandelndes Ziel. Regulatorische Rahmenwerke entwickeln sich weiter, Bedrohungen werden raffinierter, und manuelle Kontrollen können nicht mehr mithalten. Deshalb sind Automatisierung und intelligente Richtliniendurchsetzung unverzichtbar. Mit DataSunrise können Organisationen jeden Schritt des Compliance-Prozesses vereinfachen und automatisieren – von kontinuierlichem Audit und proaktivem Richtlinienmanagement bis hin zur Erstellung detaillierter, auditbereiter Berichte in Echtzeit. Die Plattform bietet einheitliche Übersicht und Kontrolle über hybride und Multi-Cloud-Umgebungen bei gleichzeitig nahtlosen, unterbrechungsfreien Geschäftsabläufen.

Indem Compliance direkt in die täglichen Datenbank-Workflows integriert wird, können Unternehmen Anomalien frühzeitig erkennen, schnell auf Risiken reagieren und Nachvollziehbarkeit und Verantwortlichkeit gegenüber Regulierungsbehörden sowie Stakeholdern belegen. Dieser proaktive Ansatz minimiert nicht nur die Wahrscheinlichkeit von Verstößen und Strafen, sondern stärkt auch die organisatorische Resilienz und Markenintegrität in einem dynamischen regulatorischen Umfeld. Gehen Sie den nächsten Schritt zu intelligenter Compliance – buchen Sie eine Live-Demo, um zu erleben, wie DataSunrise Compliance von Anfang an automatisiert und vereinfacht.