Datenprüfung für AlloyDB für PostgreSQL

AlloyDB für PostgreSQL bietet Entwicklungsteams die transaktionale Stärke von PostgreSQL kombiniert mit der Elastizität von Google Cloud. Je mehr kritische Workloads Sie jedoch migrieren, desto lauter stellen Regulierungsbehörden und Sicherheitsarchitekten eine einfache Frage: Wie können wir nachweisen, dass jeder Datenzugriff legitim ist? Datenprüfung für AlloyDB für PostgreSQL ist die Antwort. Sie liefert durchgehend Nachweise für die Einhaltung von Vorschriften, blockiert Insider-Missbrauch in Echtzeit und verwandelt rohe Protokolle in Führungsebene-Einblicke.

Warum moderne Workloads eine kontinuierliche Prüfung benötigen

Traditionelles nächtliches Log-Rotationsverfahren ist für heutige ereignisgesteuerte Anwendungen zu langsam. Microservices, Data-Science-Notebooks und externe Partner erzeugen tausende SQL-Anweisungen pro Sekunde. Ohne eine durchgehend aktive Audit-Pipeline riskieren Sie stillen Datenverlust, nicht durchgesetzte Least-Privilege-Richtlinien und teure forensische Auswertungen nach Vorfällen. AlloyDB wird mit der vertrauten pg_audit-Erweiterung geliefert, die PostgreSQL-Administratoren bekannt ist, und die Plattform streamt jeden Eintrag in Cloud Logging, wo er gefiltert, weitergeleitet und unbegrenzt gespeichert werden kann. Laut Googles eigenem Cloud Audit Logs-Leitfaden wird jedes AlloyDB-Ereignis mindestens 400 Tage aufbewahrt und gewährleistet somit eine lückenlose Überwachungskette.

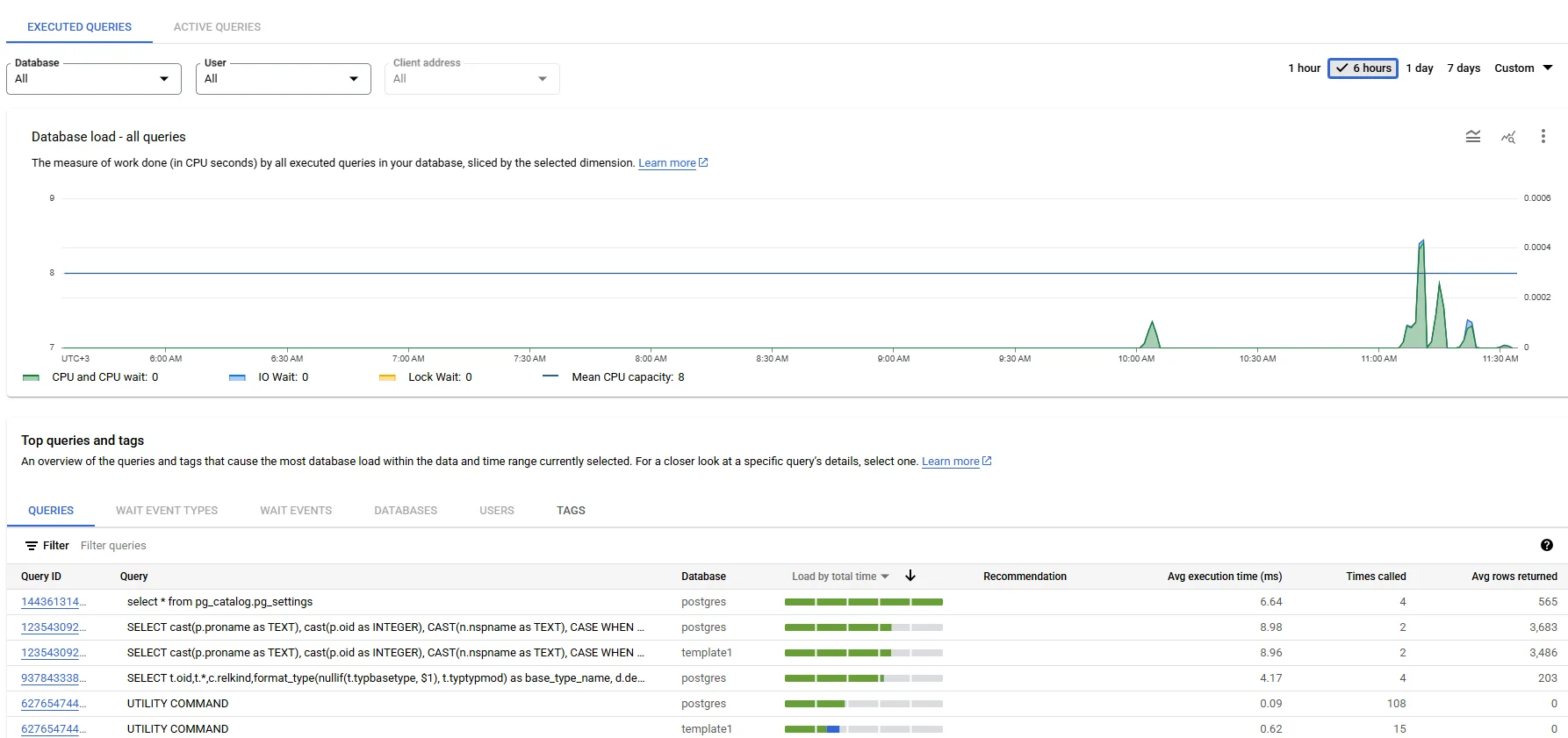

Von Protokollen zu Live-Telemetrie: Echtzeit-Audit-Streams

Audit-Ereignisse von AlloyDB können mit einer einzigen Sink-Regel an Pub/Sub exportiert werden, wodurch statische Dateien in Live-Telemetrie verwandelt werden, die von Analyseplattformen wie Google Dataflow oder Apache Flink während der Übertragung angereichert werden kann. Wenn Sekunden zählen, wird ein DELETE ohne WHERE-Klausel markiert und vor dem Commit abgebrochen.

Für tiefere Layer-7-Sichtbarkeit bietet DataSunrise ein Database Activity Monitoring als Reverse-Proxy an. Es fängt jede Abfrage ab, analysiert sie anhand adaptiver Baselines und blockiert bei Bedarf die Ausführung, während es sofortige Slack- oder Teams-Benachrichtigungen über Echtzeit-Benachrichtigungen sendet. Das Ergebnis ist eine Reaktion in unter einer Sekunde auf Insider-Bedrohungen oder kompromittierte Zugangsdaten.

Dynamische Datenmaskierung: Schützen, bevor Sie protokollieren

Auditing reduziert das Risiko weiter, wenn Angreifer sensible Werte von Anfang an nicht sehen können. Die DataSunrise Dynamic Data Masking-Engine schreibt Ergebnisdatensätze in Echtzeit um, indem sie beispielsweise lediglich die letzten vier Ziffern einer Kreditkarte anzeigt oder persönliche E-Mail-Adressen hasht. Im Gegensatz zur klassischen, auf PostgreSQL-Views basierenden Maskierung sind keine Schemaänderungen erforderlich und Entwickler behalten die volle SQL-Kompatibilität. Die Maskierung erfüllt außerdem die „Datenminimierung“-Klauseln, die sowohl in der DSGVO als auch im PCI-DSS enthalten sind.

Automatisierte Datenentdeckung und Klassifizierung

Bevor Sie maskieren oder prüfen können, müssen Sie wissen, wo sensible Informationen gespeichert sind. AlloyDB-Metadaten allein reichen nicht aus, wenn verschachtelte personenbezogene Daten in JSON-Spalten der Kunden verborgen sind. DataSunrise Data Discovery durchsucht Tabellen, Views und sogar semi-strukturierte Felder und setzt dabei maschinelles Lernen ein, um PAN, NIN, PHI und andere regulierte Attribute zu identifizieren. Jeder Fund wird zu einem Tag, den nachgelagerte Richtlinien verwenden, wodurch sichergestellt wird, dass jede neue Spalte denselben Schutz erhält wie die Kerntabellen.

Sicherheitsanalyse und Verhaltenserkennung

Das Volumen und die Geschwindigkeit verwandeln Audits in Big-Data-Herausforderungen. DataSunrise ergänzt rohe Ereignisse mit Verhaltensanalysen. Für jedes Konto wird ein Profil erstellt – typische Arbeitszeiten, Tabellen und Befehlsarten. Abweichungen lösen richtlinienbasierte Gegenmaßnahmen aus, die im grafischen Audit Rules-Builder definiert werden. Sicherheitsteams jagen keine Fehlalarme mehr, sondern konzentrieren sich auf wesentliche Anomalien, wie ein stillgelegtes Gehaltskonto, das plötzlich Millionen von Zeilen um 3 Uhr morgens exportiert.

Erfüllung der Compliance-Vorgaben

Compliance-Manager benötigen reproduzierbare Berichte und keine Gigabytes an CSV-Dateien. Der DataSunrise Compliance Manager vergleicht automatisch AlloyDB-Audit-Trails mit Kontrollmatrizen für DSGVO, PCI DSS und HIPAA und erzeugt prüferfertige PDFs. Die Langzeitarchivierung kälter Audit-Daten kann in Cloud Storage ausgelagert oder über das DataSunrise Audit Storage-Framework archiviert werden, um Kosten zu kontrollieren.

Native Audit-Konfiguration in AlloyDB

Unten sehen Sie eine minimale, aber produktionsreife Konfiguration, die sowohl DDL- als auch datenändernde Anweisungen erfasst. Wenden Sie sie pro Instanz einmal an:

-- Detaillierte Parameterprotokollierung aktivieren

ALTER SYSTEM SET log_parameter_max_length = 2048;

-- Die pg_audit-Erweiterung aktivieren

CREATE EXTENSION IF NOT EXISTS pg_audit;

-- DDL sowie INSERT/UPDATE/DELETE protokollieren

ALTER SYSTEM SET pgaudit.log = 'ddl, write';

SELECT pg_reload_conf();

Ein Cloud Logging Sink wie folgt:

gcloud logging sinks create alloydb-audit \

pubsub.googleapis.com/projects/<PROJEKT>/topics/alloydb-audit \

--log-filter='resource.type=cloudsql_database AND logName:"cloudaudit.googleapis.com%2Fdata_access"'

leitet jedes Ereignis an ein Pub/Sub-Thema weiter, wo SIEM- oder Flink-Jobs abonnieren.

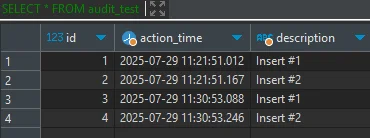

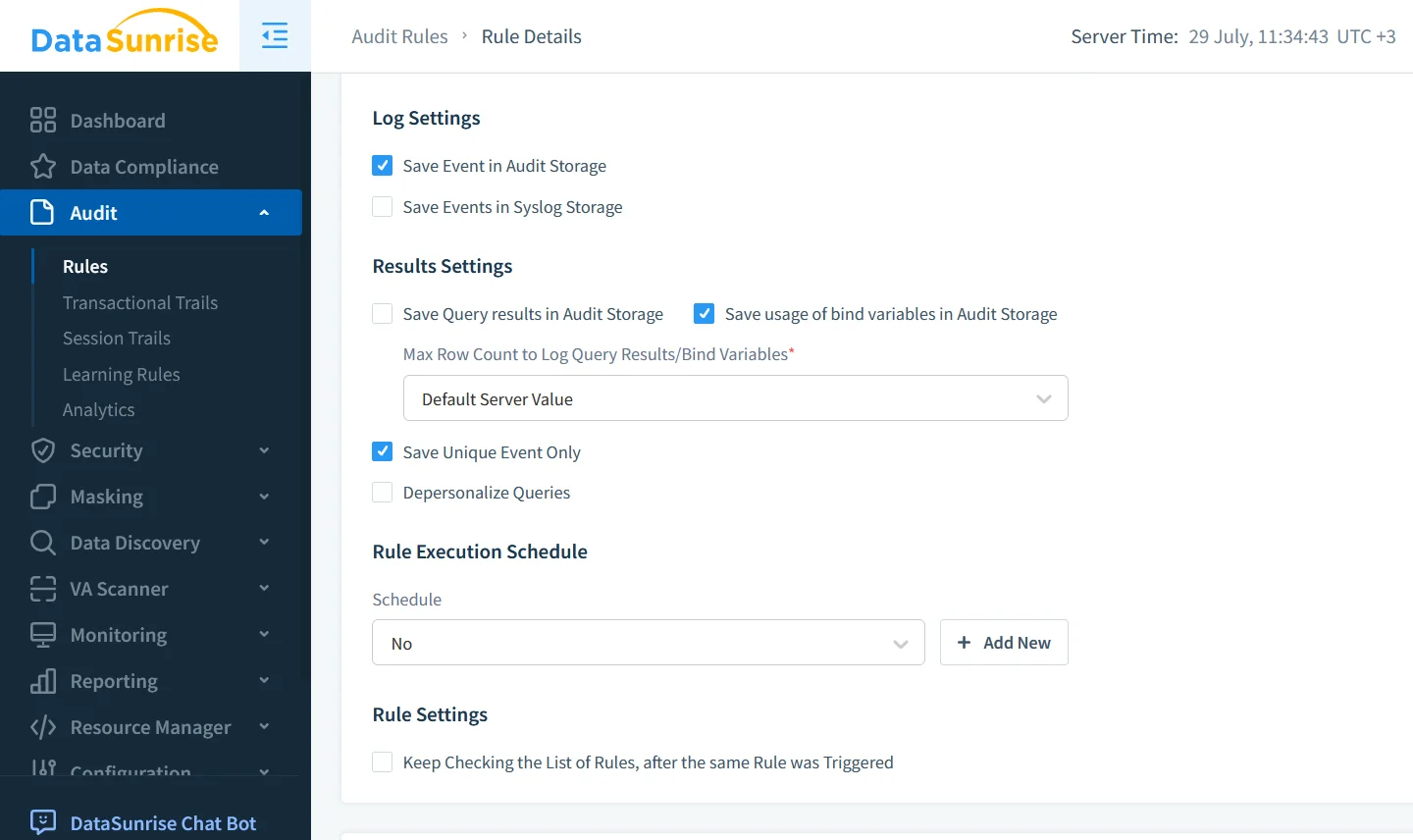

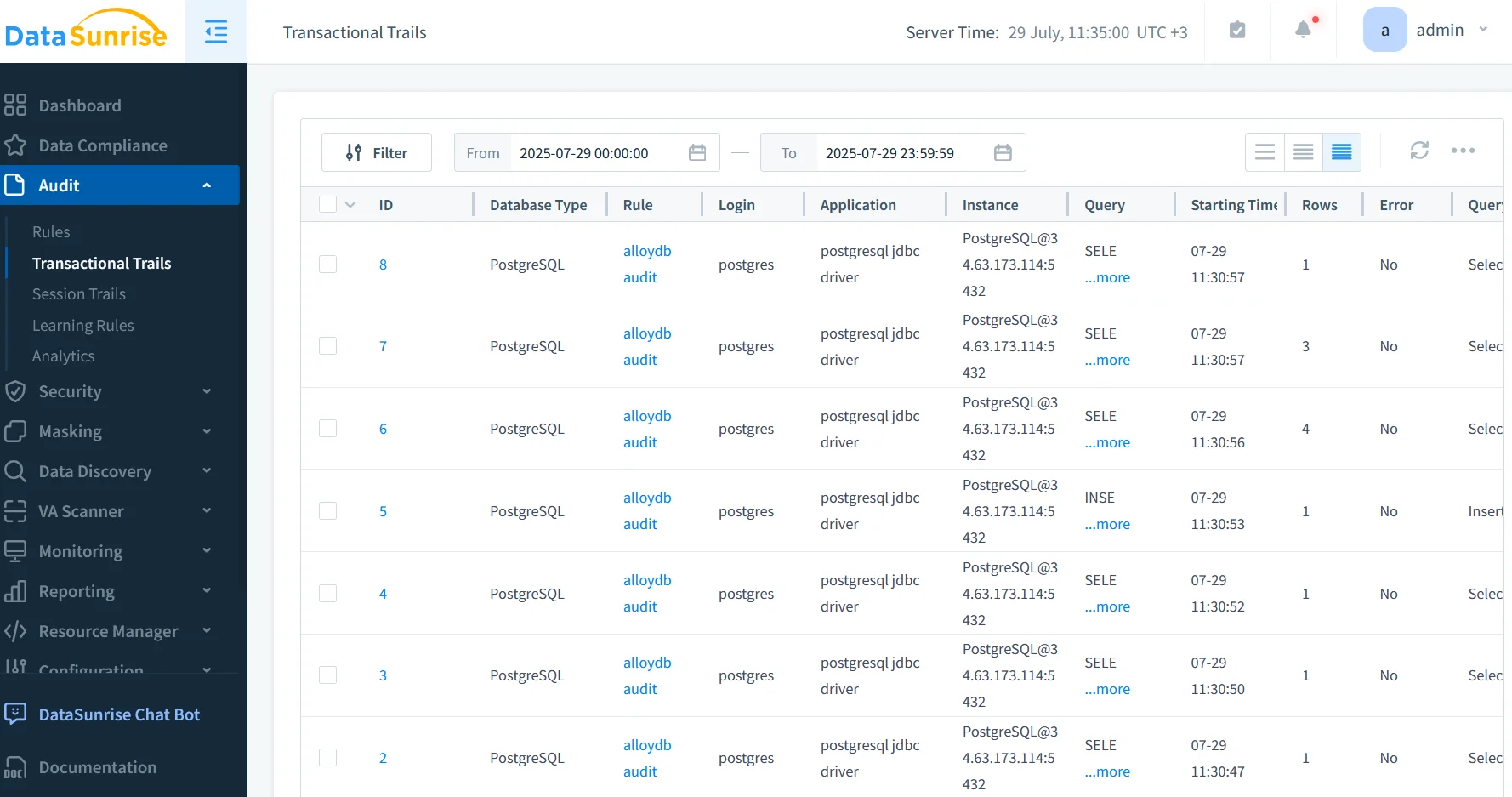

Tiefgehende Prüfung mit DataSunrise

Das native Audit ist leistungsstark, hat jedoch Grenzen: Es kann keine Korrelationen über Sessions hinweg herstellen oder Paket-Nutzdaten inspizieren. Setzen Sie DataSunrise als transparenten Proxy ein und erhalten Sie:

- Zentralisierte Audit-Speicherung mit Komprimierungs- und Aufbewahrungsregeln.

- Inhaltsbasierte Blockierung basierend auf Security Threats-Feeds.

- Fein granulare Verschleierung für Ad-hoc-Analytics-Benutzer.

- On-Demand-HTML- und PDF-Berichte über Berichtsgenerierung.

Die Implementierung ist unkompliziert: Führen Sie den DataSunrise-Container im gleichen VPC aus, registrieren Sie AlloyDB als Backend und richten Sie die Verbindungsstrings der Anwendungen auf den Proxy-Endpunkt. Keine Codeänderungen, aber über Nacht entsteht eine vollständige Audit-Firewall.

GenAI-gesteuerte Audit-Intelligenz

Rohe Audit-Zeilen erfordern nach wie vor Experteninterpretation. Kombinieren Sie Datenprüfung für AlloyDB für PostgreSQL mit modernen großen Sprachmodellen, um Protokolle in einfache englische Zusammenfassungen und Ursachenanalysen zu übersetzen.

Die folgende Abfrage wählt potenziell gefährliche Schreibbefehle der letzten Stunde aus und bereitet sie als JSON für Vertex AI Gemini 1.5 vor:

WITH flagged AS (

SELECT event_time,

user_name,

command_tag,

statement

FROM audit_events

WHERE event_time > NOW() - INTERVAL '1 hour'

AND command_tag IN ('DELETE','UPDATE')

)

SELECT json_build_object('events', json_agg(flagged)) AS payload

FROM flagged;

Eine Python-Cloud-Funktion sendet dann payload mit der Eingabeaufforderung „Summarise and rank these events by risk“ an den Modell-Endpunkt in Vertex AI Generative AI. Die Antwort – eine prägnante Darstellung, empfohlene Maßnahmen und eine Prioritätsbewertung – wird über Webhook zurück an den Sicherheits-Chat gesendet. Da das große Sprachmodell in einem datenschutzgesicherten Vertex AI-Container läuft und DataSunrise persönliche Identifikatoren mit dem LLM- und ML-Tools-Gateway bereinigen kann, verlässt keine vertrauliche Information jemals die Vertrauensgrenze.

Fazit

Auditing war früher ein nachträglich angebrachtes Feature von Datenbanken. Heute ist es ein durchgängig aktiviertes, intelligent verstärktes Service, das native AlloyDB-Telemetrie, Proxy-Ebenen-Kontrollen von DataSunrise und die Zusammenfassungsleistung von GenAI kombiniert. Mit einer frühzeitigen Einführung von Datenprüfung für AlloyDB für PostgreSQL erfüllen Organisationen Regulierungsanforderungen, befähigen Entwickler und reagieren in Echtzeit auf Bedrohungen – ohne in Protokollen zu ertrinken oder auf Leistung zu verzichten.