Datenbank-Audit für Amazon OpenSearch

Datenbank-Audit für Amazon OpenSearch spielt eine wichtige Rolle, wenn sich Suchcluster von einfachen Log-Indizes zu gemeinsamen Datenplattformen entwickeln. In vielen Organisationen wird Amazon OpenSearch nicht mehr ausschließlich für die operative Telemetrie verwendet. Es speichert Kundenkennungen, Sicherheitsevents, Anwendungs-Payloads und Geschäftsmessdaten, auf die Ingenieure, Analysten, automatisierte Dienste und Drittanbietertools zugreifen, wie im Amazon OpenSearch Service Überblick beschrieben.

Mit dieser erweiterten Nutzung werden herkömmliche Perimeterkontrollen unzureichend. Teams benötigen eine kontinuierliche Sichtbarkeit auf Datenbankebene: welche Benutzer und Anwendungen sich mit OpenSearch verbinden, auf welche Indizes sie zugreifen, welche Operationen sie ausführen und ob diese Aktionen mit internen Sicherheitsrichtlinien und gesetzlichen Verpflichtungen übereinstimmen.

Dieser Artikel erklärt, wie man ein Datenbank-Audit für Amazon OpenSearch mit DataSunrise implementiert. Der Fokus liegt auf der Audit-Architektur, der Regelgestaltung, transaktionaler Analyse und der Einhaltung von Compliance, unter Verwendung realer DataSunrise-Oberflächen-Screenshots, um zu zeigen, wie Auditierung in der Praxis funktioniert.

Warum Datenbank-Auditierung für Amazon OpenSearch anders ist

Obwohl OpenSearch keine relationale Datenbank ist, verhält es sich aus Governance-Perspektive wie eine solche. Es akzeptiert strukturierte Anfragen, verarbeitet Abfragen, ändert gespeicherte Daten und liefert Ergebnisse zurück, die sensible Felder enthalten können. Aus diesem Grund muss die OpenSearch-Aktivität mit derselben Genauigkeit geprüft werden wie bei traditionellen Datenbanken, insbesondere wenn der Zugriff über die OpenSearch REST APIs erfolgt.

Es gibt jedoch mehrere Besonderheiten, die das Auditieren von OpenSearch komplexer machen:

-

API-basierter Datenbankzugriff

OpenSearch stellt seine Funktionalitäten über HTTP-APIs bereit, nicht über SQL. Indexerstellung, Dokumentenupdates und Suchabfragen erfolgen als REST-Anfragen mit JSON-Payloads. Ein Datenbank-Audit muss daher Protokollebene-Operationen inspizieren, anstatt sich auf SQL-Logs zu verlassen, was der AWS-Empfehlung zur Absicherung des Amazon OpenSearch Service entspricht. -

Geteilte Cluster und gemischte Arbeitslasten

Der gleiche OpenSearch-Cluster wird häufig für Produktionsanwendungen, Analyse-Dashboards, CI-Pipelines und Fehlerbehebungs-Tools genutzt. Ohne eine zentrale Audit-Schicht wird es schwierig, routinemäßigen Betrieb von riskanten oder unautorisierten Aktivitäten zu unterscheiden. -

Bulk-Operationen mit großem Einfluss

Bulk-Indexier- und Update-APIs können tausende Dokumente in einer einzigen Anfrage modifizieren. Aus Audit-Perspektive sind diese Operationen risikobehafteter als einzelne Abfragen und müssen mit vollem Kontext verfolgt werden. -

Regulierte Daten in Suchindizes

E-Mail-Adressen, IPs, Identifikatoren und Verhaltensattribute tauchen häufig in indizierten Dokumenten auf. Sobald diese Daten vorhanden sind, gelten automatisch Audit-Anforderungen gemäß GDPR, HIPAA, PCI DSS und SOX, konsistent mit den Empfehlungen der NIST Datenschutz- und Sicherheitsrahmenwerke.

Datenbank-Audit Architektur für Amazon OpenSearch

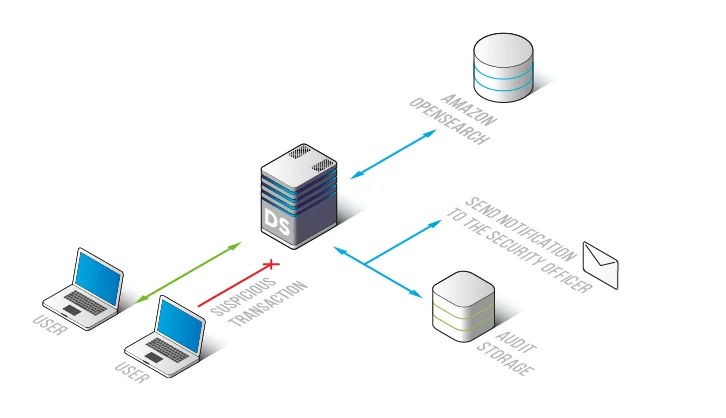

DataSunrise implementiert Datenbank-Auditing für Amazon OpenSearch, indem eine transparente Kontrollschicht zwischen Client-Anwendungen und dem OpenSearch-Service eingefügt wird. Alle Datenbankinteraktionen laufen durch diese Schicht, sodass DataSunrise Aktivitäten in Echtzeit beobachten, bewerten und aufzeichnen kann, basierend auf Prinzipien ähnlich der Zero Trust Architektur von AWS.

Diese Architektur erfordert keine Änderungen an OpenSearch-Indizes oder Anwendungscode. Stattdessen standardisiert sie das Auditieren über verschiedene Umgebungen hinweg und integriert OpenSearch in umfassendere Datenbank-Aktivitätsüberwachungs-Strategien.

Durch diesen Ansatz wird jede OpenSearch-Anfrage Teil einer zentralen Audit-Spur, die überprüft, gefiltert und mit Aktivitäten aus anderen Datenbanken und Plattformen korreliert werden kann.

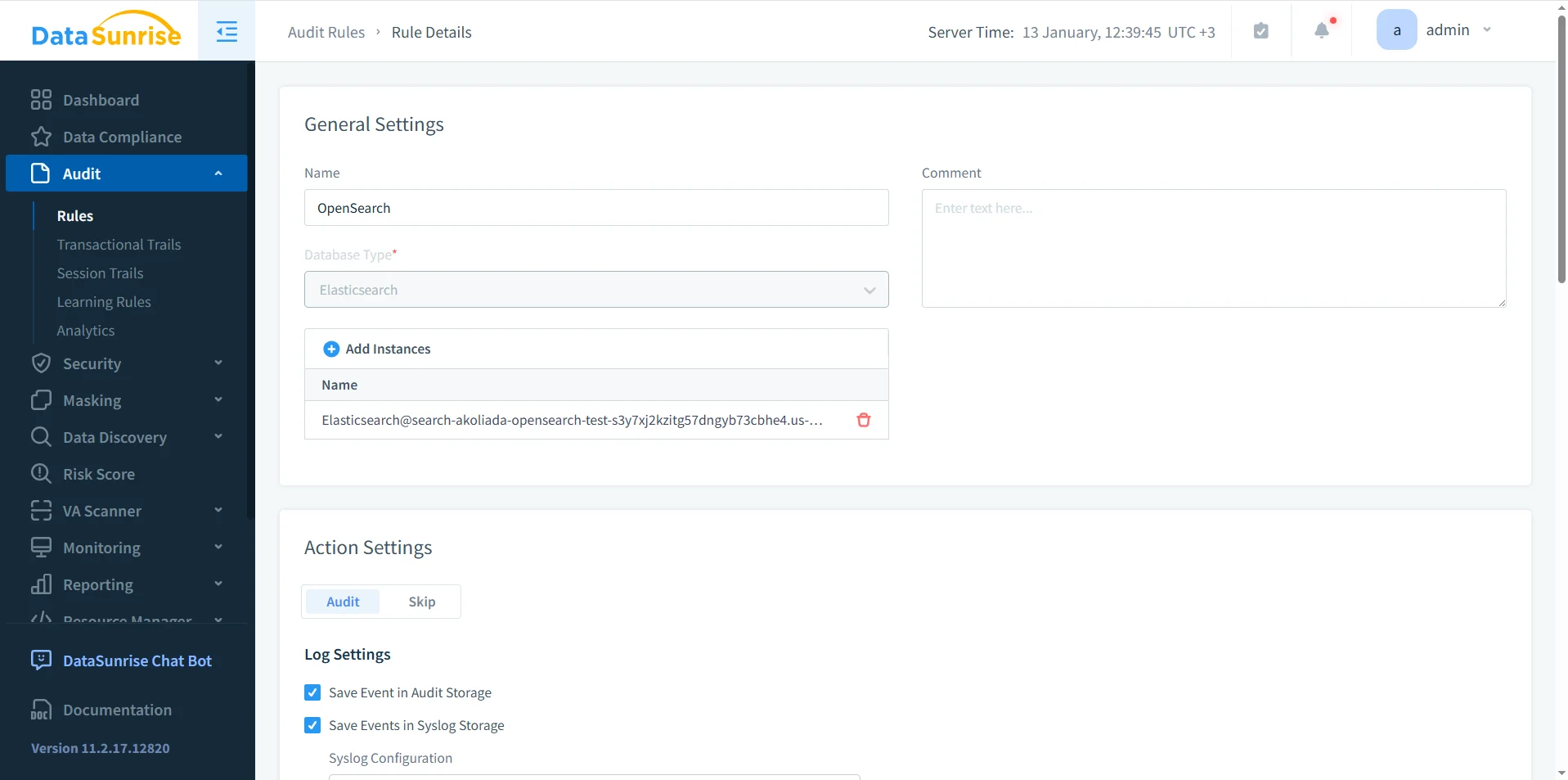

Konfiguration von Datenbank-Auditregeln für Amazon OpenSearch

Datenbank-Auditregeln definieren, welche OpenSearch-Operationen aufgezeichnet werden müssen und wie diese Aufzeichnungen behandelt werden. Effektives Regel-Design balanciert Sichtbarkeit mit Performance, indem es sich auf bedeutungsvolle Datenbankaktionen konzentriert.

Typische Kriterien für Auditregeln umfassen:

- Indexmuster mit sensiblen oder regulierten Daten

- HTTP-Methoden, die mit Datenänderung oder -extraktion verbunden sind

- Datenbankbenutzer, Service Accounts oder Quellnetzwerke

- Sitzungskontext und Ausführungsergebnisse

Mit Priorisierung der Regeln ist es möglich, für sensible Indizes strengere Audits durchzuführen, während für risikoarme operationelle Zugriffe leichtere Richtlinien angewendet werden. Diese Fähigkeit ist essentiell für große OpenSearch-Installationen, in denen rohe Protokollierungen sonst Speicher und Analysten überlasten würden.

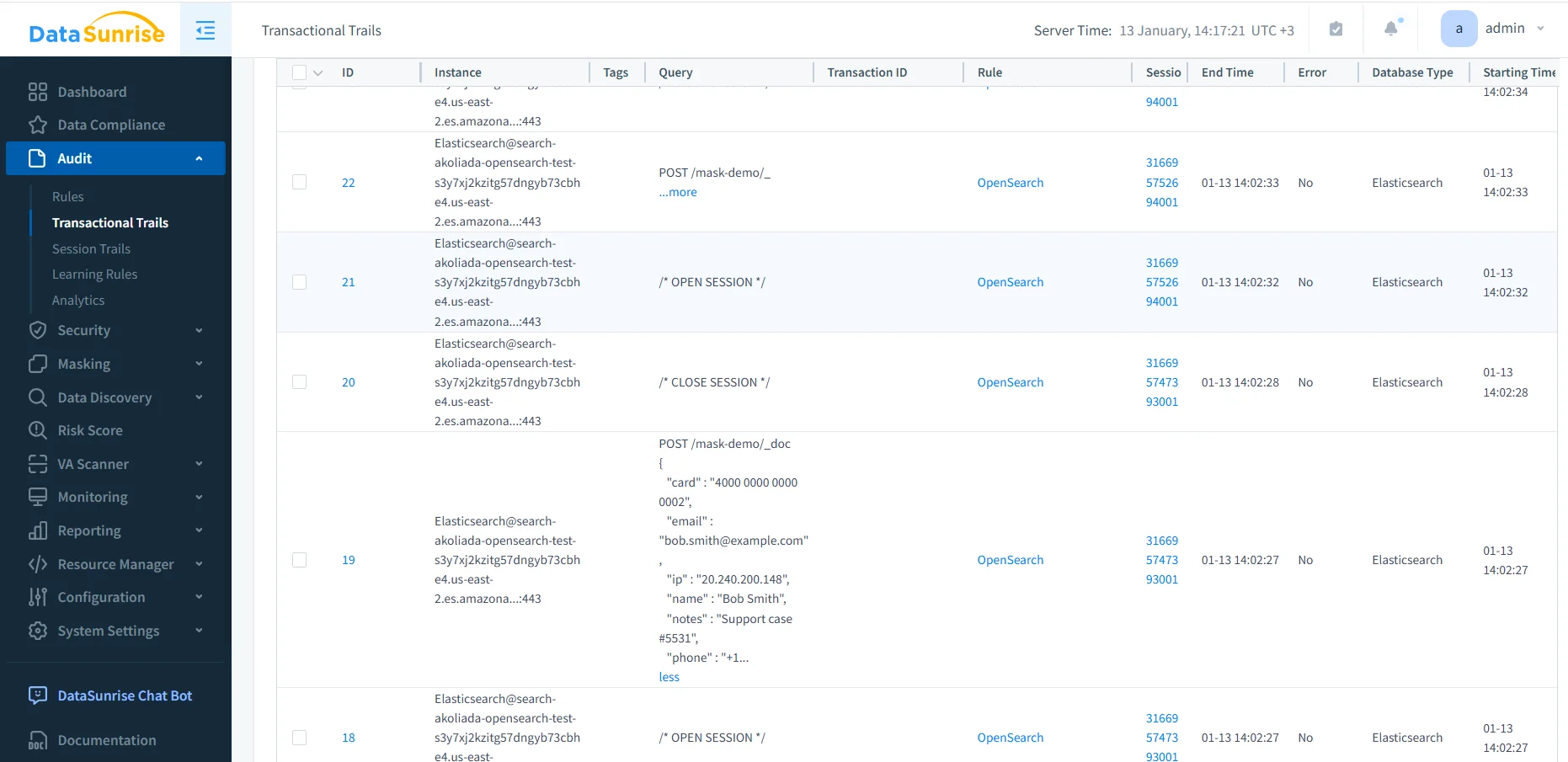

Transaktionale Datenbank-Auditspuren

Sobald Datenbank-Auditregeln aktiviert sind, zeichnet DataSunrise OpenSearch-Aktivitäten in strukturierten transaktionalen Spuren auf. Anstatt isolierter Logeinträge werden zusammenhängende Anfragen in Sitzungen und Transaktionen gruppiert.

Diese Struktur ermöglicht es Sicherheits- und Compliance-Teams, vollständige Datenbankinteraktionsabläufe zu rekonstruieren, was eine Kernanforderung der Vorfallsreaktionspraktiken ist, wie sie in den CISA-Leitfäden zur Vorfallsreaktion beschrieben sind. Ein Datenbank-Audit für Amazon OpenSearch sollte diese Sequenzen als nachvollziehbare Erzählungen darstellen.

Jeder Audit-Eintrag enthält typischerweise:

- Datenbank-Endpunkt und Indexname

- HTTP-Methode und Anfragetyp

- Sitzungs- und Transaktionsidentifikatoren

- Quell-IP und Benutzerkontext

- Zeitstempel, Ausführungszeit und Fehlerstatus

Dieses Detailniveau unterstützt Vorfallsreaktion, Insideruntersuchungen und Compliance-Evidenzsammlung.

Was ein Datenbank-Audit für Amazon OpenSearch abdeckt

Ein umfassendes Datenbank-Audit für Amazon OpenSearch sollte sowohl Sicherheits- als auch betriebliche Fragen beantworten. Die Auditabdeckung durch DataSunrise umfasst typischerweise:

- Index-Erstellung, Löschung und Konfigurationsänderungen

- Dokumenteneinfügung, -aktualisierung und -löschung

- Such- und Aggregationsabfragen, die gespeicherte Daten offenlegen

- Bulk-Index- und Bulk-Update-Anfragen

- Sitzungsöffnung und -schlussereignisse

- Fehlgeschlagene oder verweigerte Datenbankoperationen

Audit-Events können lokal gespeichert, an SIEM-Systeme weitergeleitet oder in zentrale Datensicherheits-Workflows für die Korrelation mit Warnungen anderer Systeme integriert werden.

Erweiterung von Datenbank-Audits mit präventiven Kontrollen

Datenbank-Auditierung bietet Sichtbarkeit, aber Sichtbarkeit allein verhindert keinen Datenabfluss. DataSunrise ergänzt das Auditieren durch präventive und korrigierende Kontrollen, die auf denselben Datenverkehr angewendet werden.

Dynamische Datenmaskierung

Audit-Spuren zeigen oft, dass Nutzer ohne klaren geschäftlichen Bedarf dennoch auf sensible Felder zugreifen. Mit dynamischer Datenmaskierung werden sensible Werte zur Abfragezeit basierend auf Benutzerrolle oder Kontext verfremdet.

Sicherheitsregeln und Verhaltensanalyse

Ungewöhnliche OpenSearch-Nutzungsmuster – wie aggressives Scannen oder wiederholte Bulk-Anfragen – können auf Missbrauch oder Automatisierungsprobleme hinweisen. DataSunrise setzt Sicherheitsregeln und Verhaltensanalysen ein, um verdächtige Datenbankaktivitäten zu erkennen und darauf zu reagieren, bevor sie eskalieren.

Auditumfang auf Entdeckungsbasis

Alles gleich stark zu auditieren ist ineffizient. Datenentdeckung hilft dabei, Indizes mit sensiblen oder regulierten Daten zu identifizieren, sodass Auditregeln sich auf die kritischsten Assets konzentrieren können.

Compliance-Ausrichtung und Berichterstattung

Datenbank-Auditierung für Amazon OpenSearch unterstützt direkt die Einhaltung gesetzlicher Vorschriften. Sobald OpenSearch regulierte Daten speichert, müssen Organisationen Kontrolle und Rückverfolgbarkeit nachweisen.

DataSunrise ordnet Auditnachweise gängigen Frameworks zu, darunter GDPR, HIPAA, PCI DSS und SOX. Auditaufzeichnungen lassen sich mit integrierten Berichtsgenerierungs-Workflows in Reports verpacken.

| Regulierung | Datenbank-Audit-Anforderung | DataSunrise-Funktionalität |

|---|---|---|

| GDPR | Zugriff auf personenbezogene Daten nachverfolgen | Zentralisierte Auditspuren und durchsuchbare Beweise |

| HIPAA | Überwachung des Zugriffs auf PHI | Sitzungsbezogene Datenbank-Auditlogs |

| PCI DSS | Protokollierung von Zugriffen auf Zahlungsdaten | Unveränderbare Audit-Speicherung und Berichterstattung |

| SOX | Verantwortlichkeit für administrative Aktionen | Änderungsverfolgung und Compliance-Berichte |

Automatisierte Workflows über den Compliance Manager reduzieren manuellen Aufwand bei Audits und Prüfungen zusätzlich.

Fazit: Datenbank-Audit für Amazon OpenSearch in der Praxis

Amazon OpenSearch bietet Geschwindigkeit und Flexibilität, bringt aber auch Governance-Herausforderungen mit sich, sobald sensible Daten in Suchindizes gelangen. Ohne ein strukturiertes Datenbank-Audit verlieren Organisationen die Sichtbarkeit darüber, wie diese Daten genutzt und verändert werden.

Ein gut gestaltetes Datenbank-Audit für Amazon OpenSearch verwandelt rohen REST-Datenverkehr in strukturierte, überprüfbare Beweismittel. DataSunrise liefert zentralisierte Auditspuren, sitzungsbewusstes Monitoring und compliancebereite Berichterstattung, die OpenSearch in unternehmensweite Sicherheits- und Governance-Programme integriert.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen