Datenprüfung für Amazon S3

Einführung

Amazon S3 ist einer der am weitesten verbreiteten Objektspeicher-Dienste in der Cloud. Er enthält alles – von Backups und Protokollen bis hin zu sensiblen Kundendaten und geistigem Eigentum. Aber im Gegensatz zu Datenbanken bietet der Objektspeicher keine native Abfrageüberwachung – was es leicht macht, dass unbefugter Zugriff oder Datenlecks unbemerkt bleiben, wenn keine ordnungsgemäße Überwachung vorhanden ist.

Eine Datenprüfung für Amazon S3 hilft Organisationen, Zugriffsereignisse zu verfolgen, Anomalien zu erkennen und Sicherheits- sowie Compliance-Anforderungen zu erfüllen. Dieser Artikel untersucht native Auditoptionen wie AWS CloudTrail und zeigt, wie DataSunrise Auditspuren mit kontextreicher Transparenz, Maskierung und Echtzeitwarnungen verbessert.

Die Bedeutung der Datenprüfung für Amazon S3

S3 verhält sich nicht wie eine Datenbank. Es gibt kein SQL, keine Sitzung, kein DDL/DML. Jede Interaktion ist eine einzelne HTTP-Operation – GET, PUT, DELETE usw. – die über SDKs, APIs oder CLIs ausgeführt wird.

Die Überwachung von S3 ist entscheidend, weil:

- der Zugriff oft über hunderte von Anwendungen und Benutzern verteilt ist

- Sicherheitsverletzungen durch falsch konfigurierte Buckets oder IAM-Rollen auftreten können

- sensible Dateien ohne Erkennung abgerufen oder exfiltriert werden können

Die Verfolgung jeder S3-Aktion gewährleistet Verantwortlichkeit, insbesondere für regulierte Branchen, die den Anforderungen von GDPR, HIPAA oder PCI DSS unterliegen.

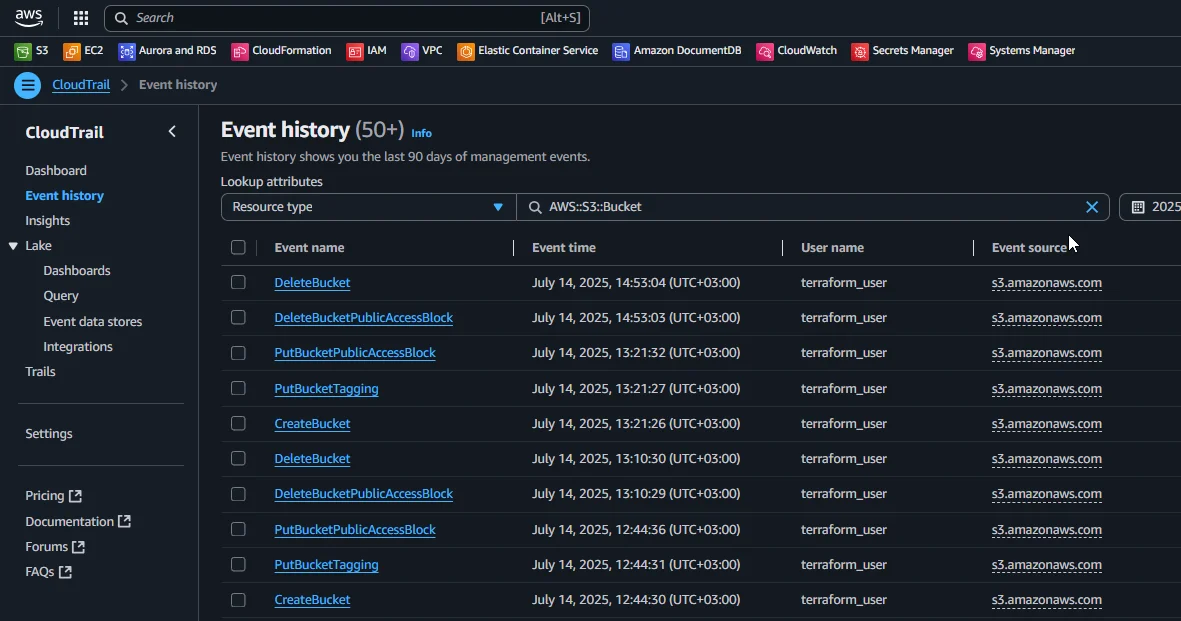

Native Audit-Protokollierung mit AWS CloudTrail

Amazon S3 integriert sich mit AWS CloudTrail, um API-Aktivitäten zu erfassen. Diese Protokolle enthalten:

- Ereignisname (z.B.

GetObject,PutObject,DeleteObject) - Bucket und Objekt-Schlüssel

- IAM-Benutzer oder Rolle

- Quell-IP

- Zeitstempel

Beispielprotokollausschnitt:

{

"eventName": "GetObject",

"requestParameters": {

"bucketName": "customer-archive",

"key": "records/2025_q2.csv"

},

"sourceIPAddress": "198.51.100.27",

"userIdentity": {

"type": "IAMUser",

"userName": "data_analyst"

},

"eventTime": "2025-07-25T12:34:56Z"

}

📝 CloudTrail-Protokolle werden in S3 gespeichert oder zu CloudWatch gestreamt, aber das Abfragen und Korrelieren erfordert Athena oder Werkzeuge von Drittanbietern.

Einschränkungen der nativen S3-Auditierung

| Funktion | AWS-native Tools |

|---|---|

| Echtzeit-Erkennung | ❌ Verzögert |

| Richtlinienbasierte Maskierung | ❌ Nicht unterstützt |

| Einheitliche Ansicht über mehrere Buckets | ❌ Manuelle Einrichtung |

| Warnmeldungen bei sensiblen Zugriffen | ❌ Erfordert Lambda oder benutzerdefinierte Skripte |

| Compliance-Berichterstattung | ❌ Nicht prüfungsfertig |

| Kontextbezogene Audit-Entscheidungen | ❌ Nein |

CloudTrail zeigt, was passiert ist, aber nicht, ob es erlaubt war oder sensibel war – dieser Kontext ist für die Datensicherheit im Unternehmensbereich entscheidend.

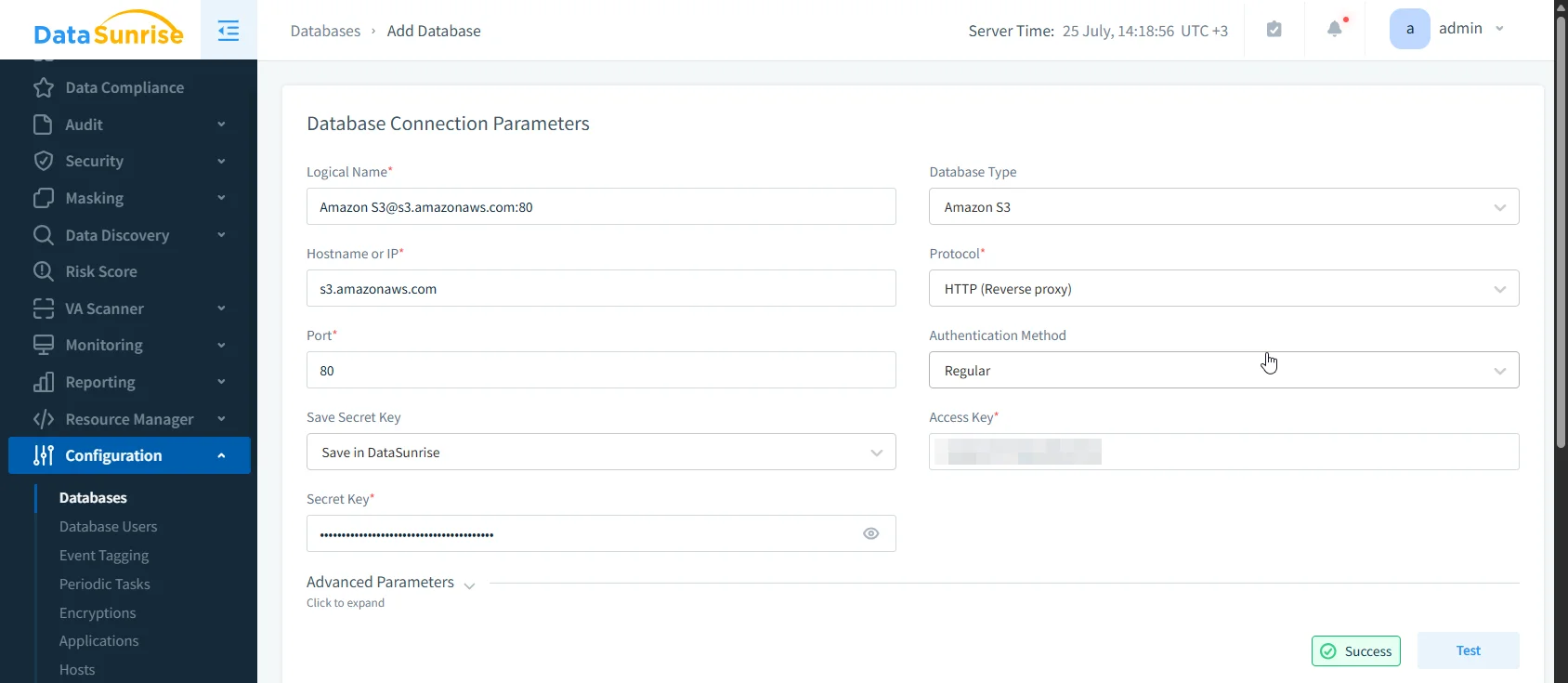

Erweiterte Datenprüfung für Amazon S3 mit DataSunrise

DataSunrise erweitert die Audit-Fähigkeiten von S3, indem es sich in Ihre S3-Endpunkte integriert und die Audit-Logik in einer Zero-Touch-Proxy-Architektur zentralisiert. Sie erhalten eine Echtzeitanalyse der S3-API-Operationen, eine tiefgreifende Inhaltsinspektion und anpassbare Compliance-Workflows.

Hauptmerkmale

- Erkennung sensibler Daten in S3-Buckets (Text, JSON, CSV, Protokolle, PDFs)

- Dynamische Maskierung vertraulicher Daten beim Objektzugriff

- Echtzeitbenachrichtigungen bei unbefugten Aktionen oder Datenexfiltrationsversuchen

- Export der Audit-Protokolle an SIEM oder Speicherung für langfristige Compliance

- Einheitliche Ansicht über S3, RDS, Redshift und mehr

- Automatisierte Compliance-Berichterstattung für GDPR, SOX und PCI

DataSunrise bringt eine zentralisierte Audit-Durchsetzung in cloudnative Umgebungen wie S3 – etwas, das AWS allein ohne umfangreiche Skripterstellung nicht leisten kann.

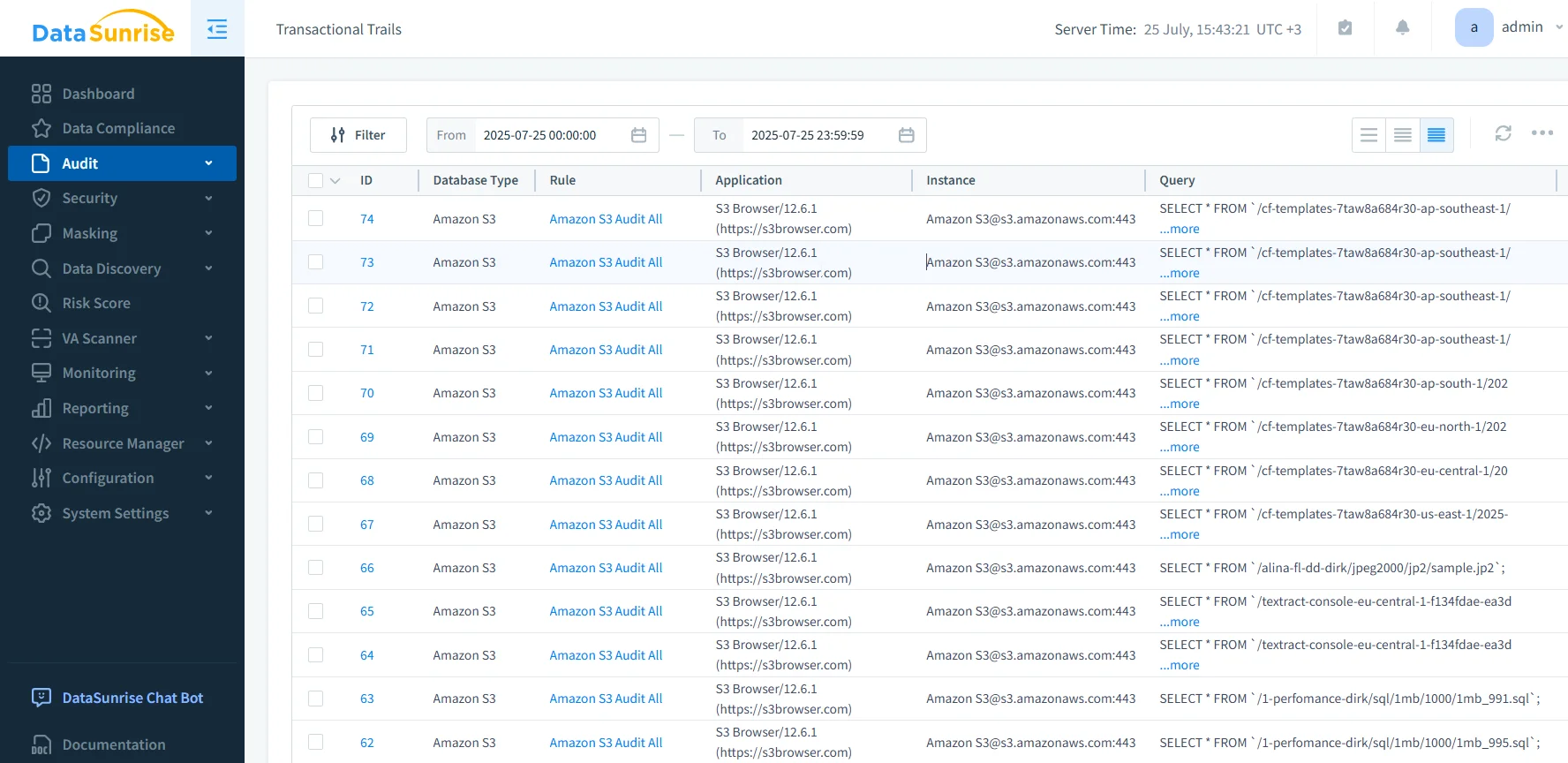

Datenprüfung in Amazon S3 DataSunrise

Verbinden Sie S3 mit DataSunrise unter Verwendung von Zugriffsdaten oder der Annahme einer IAM-Rolle.

Navigieren Sie zu Prüfregeln.

Erstellen Sie eine Regel:

- Bucket:

sensitive-documents - Benutzer/IP:

internal-audit-team - Aktionen:

GET,DELETE - Maskierung: Aktiviert für Objektinhalte mit PII-Mustern

- Bucket:

Aktivieren Sie Echtzeitbenachrichtigungen und konfigurieren Sie Einstellungen zur Protokollaufbewahrung/-export.

Ab diesem Zeitpunkt wird jeder relevante Zugriff protokolliert, maskiert und korreliert – selbst über Buckets und Regionen hinweg.

Geschäftliche Vorteile

Durch die Kombination von Audit, Sicherheit und Datenentdeckung in einer einzigen Lösung bietet DataSunrise:

- Optimierte Beweissammlung für externe Audits

- Schnellere Erkennung von Sicherheitsverletzungen durch verhaltensbasierte Überwachung

- Vereinfachte Governance durch zentralisierte Verwaltung der Audit-Spuren

- Reduzierter Betriebsaufwand durch Code-freie Richtlinienautomatisierung

Im Gegensatz zu den rohen CloudTrail-Protokollen erstellt DataSunrise menschenlesbare, prüfungsfertige Berichte mit vollem Kontext – bereit, um Prüfern oder Compliance-Beauftragten vorgelegt zu werden.

Fazit

Die Prüfung von S3 bedeutet mehr als nur das Sammeln von Protokollen. Sie benötigen Transparenz, Kontrolle und die Fähigkeit, in Echtzeit zu reagieren.

Während AWS CloudTrail die rohen Ereignisse liefert, bietet DataSunrise eine vollständige Compliance- und Sicherheitsschicht darüber – wodurch Ereignisströme in umsetzbare, richtlinienbasierte Erkenntnisse verwandelt werden.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen