Google Cloud SQL Daten-Audit-Trail

Einleitung

Ein Google Cloud SQL Daten-Audit-Trail ist die systematische Aufzeichnung von datenbankbezogenen Ereignissen, die Zugriff, Änderung oder Übertragung von Daten betreffen. Er bildet das Rückgrat der betrieblichen Verantwortlichkeit und ermöglicht es, Dateninteraktionen bis zu ihrem Ursprung zurückzuverfolgen.

Für Organisationen, die SQL Server in Google Cloud SQL betreiben, besteht das Ziel nicht nur darin, Aktivitäten zu protokollieren, sondern dies auf eine Weise zu tun, die Compliance-Anforderungen, operative Sicherheit und forensische Analysen unterstützt. In diesem Artikel werden wir die Kernkomponenten eines Daten-Audit-Trails, Muster für nativen SQL Server-Konfigurationsansatz und Möglichkeiten zur Erweiterung der Sichtbarkeit mit Tools wie DataSunrise untersuchen.

Wodurch unterscheidet sich ein Daten-Audit-Trail von allgemeinem Auditing

Während SQL Server Auditing alle administrativen und operativen Aktivitäten innerhalb einer Datenbankumgebung umfassen kann, hat ein Daten-Audit-Trail einen spezifischeren Fokus – er verfolgt den vollständigen Lebenszyklus von Dateninteraktionen. Er dokumentiert, wer auf einen Datensatz zugegriffen oder diesen geändert hat, die Zeit und den Ort dieses Zugriffs, die genaue Änderung am Inhalt oder der Struktur sowie die Einhaltung der definierten Sicherheitsrichtlinien.

In regulierten Branchen ist dieses Detailniveau nicht nur eine bewährte Praxis, sondern oft eine gesetzliche Anforderung. Ein gut geführter Daten-Audit-Trail kann der entscheidende Faktor sein zwischen dem Nachweis der Compliance und kostspieligen Sanktionen.

Kernkomponenten eines Cloud SQL Daten-Audit-Trails

- Datenzugriffsereignisse –

SELECTAbfragen, Datenexporte, Berichtserstellungen - Datenänderungsereignisse –

INSERT,UPDATE,DELETE, Massenladevorgänge - Schemaveränderungen –

CREATE,ALTER,DROPvon Tabellen oder Ansichten - Berechtigungsänderungen –

GRANT,REVOKE, Änderungen der Rollenmitgliedschaft - Zugriffskontext – Anmeldequelle, Clientanwendung, IP und Protokoll

Native SQL Server-Muster für Daten-Audit-Trails

SQL Server bietet verschiedene Möglichkeiten, datenbezogene Ereignisse zu erfassen. In Google Cloud SQL für SQL Server können diese an das verwaltete Umfeld angepasst werden.

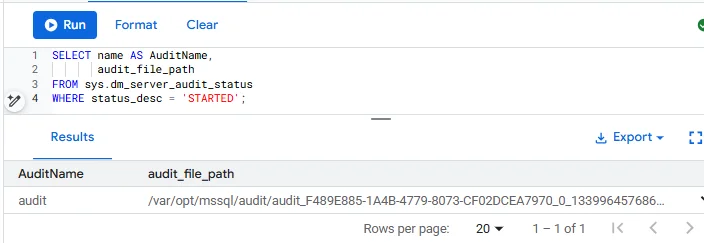

Auditierung im lokalen Audit-Verzeichnis

In Google Cloud SQL ist das Speichern von .sqlaudit-Dateien direkt auf der verwalteten Instanz eine gängige Methode, wenn Sie granularen Einfluss auf die Speicherung und den Export der Audit-Logs haben möchten. Durch das Schreiben in das Audit-Verzeichnis der Instanz können Sie diesen Pfad später einem Cloud Storage Bucket zuordnen oder automatisierte Exportaufträge für zentrale Speicherung und Analyse verwenden.

CREATE SERVER AUDIT DataTrail_Audit

TO FILE (

FILEPATH = '/var/opt/mssql/audit/', -- Audit-Verzeichnis von Cloud SQL

MAXSIZE = 256 MB,

MAX_ROLLOVER_FILES = 50

)

WITH (

QUEUE_DELAY = 1000,

ON_FAILURE = CONTINUE

);

ALTER SERVER AUDIT DataTrail_Audit WITH (STATE = ON);

In dieser Konfiguration:

FILEPATHlegt das Audit-Verzeichnis von Cloud SQL fest.MAXSIZEundMAX_ROLLOVER_FILESdefinieren die Dateigröße und Anzahl der Aufroll-Dateien vor Überschreibung.QUEUE_DELAYbestimmt die Verzögerung bis zum Schreiben der Ereignisse auf die Festplatte in Millisekunden.ON_FAILURE = CONTINUEstellt sicher, dass die Datenbank weiterläuft, auch wenn das Audit-Logging einen Fehler verursacht.

Diese Methode lässt sich gut in GCP Audit-Log-Pipelines integrieren – sobald .sqlaudit-Dateien vorhanden sind, können sie periodisch in Cloud Storage exportiert, in Cloud Logging eingespeist oder für tiefere Compliance- und Sicherheitsanalysen mit BigQuery ausgewertet werden.

Überwachung von Schema- und Berechtigungsänderungen

Über den einfachen Datenzugriff hinaus sollte ein robuster Daten-Audit-Trail strukturelle Änderungen überwachen, die Sicherheit oder Integrität der Datensätze beeinflussen.

CREATE DATABASE AUDIT SPECIFICATION AuditSchemaAndPermissions

FOR SERVER AUDIT DataTrailAppLog

ADD (SCHEMA_OBJECT_CHANGE_GROUP),

ADD (DATABASE_PERMISSION_CHANGE_GROUP)

WITH (STATE = ON);

Diese Gruppen erfassen Aktionen wie Erstellen neuer Tabellen, Ändern vorhandener oder Verwalten von Benutzerberechtigungen. Eine vollständige Liste der Audit-Aktionsgruppen finden Sie bei Microsoft unter Audit-Aktionsgruppen und Aktionen.

Extended Events für gezielte Datenüberwachung

Extended Events können so konfiguriert werden, dass sie sehr spezifische Datenoperationen erfassen, ohne dass die komplette Auditierung aktiviert wird.

CREATE EVENT SESSION DataTrail_XE

ON SERVER

ADD EVENT sqlserver.sql_statement_completed(

WHERE sqlserver.database_name = 'SalesDB'

AND (sqlserver.sql_text LIKE 'INSERT%' OR sqlserver.sql_text LIKE 'UPDATE%')

)

ADD TARGET package0.ring_buffer;

ALTER EVENT SESSION DataTrail_XE ON SERVER STATE = START;

Diese Session filtert nur INSERT– und UPDATE-Anweisungen in der SalesDB-Datenbank und reduziert so die Protokollmenge, während der Fokus auf kritische Datenschreibvorgänge gelegt wird.

Abfragen und Überprüfen von Daten-Audit-Ereignissen

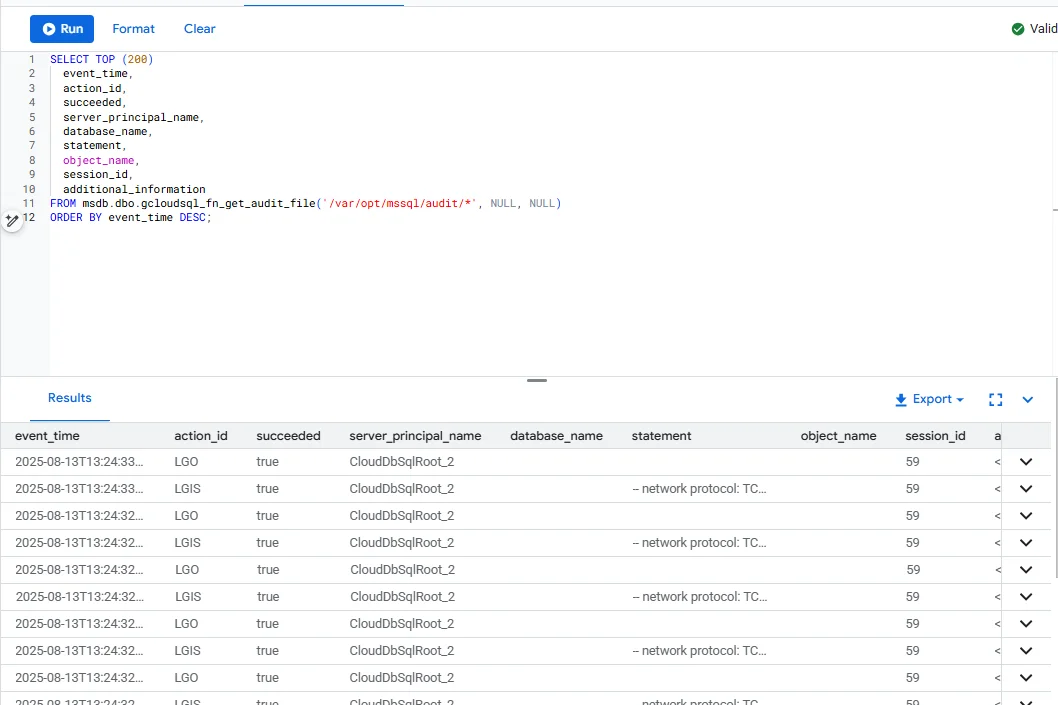

Wenn Sie Audit-Datensätze in Dateien auf der Instanz speichern, können Sie diese direkt in Cloud SQL Studio, SQL Server Management Studio (SSMS) oder Azure Data Studio mit der Hilfsfunktion msdb.dbo.gcloudsql_fn_get_audit_file lesen.

SELECT TOP (200)

event_time,

action_id,

succeeded,

server_principal_name,

database_name,

statement,

object_name,

session_id,

additional_information

FROM msdb.dbo.gcloudsql_fn_get_audit_file('/var/opt/mssql/audit/*', NULL, NULL)

ORDER BY event_time DESC;

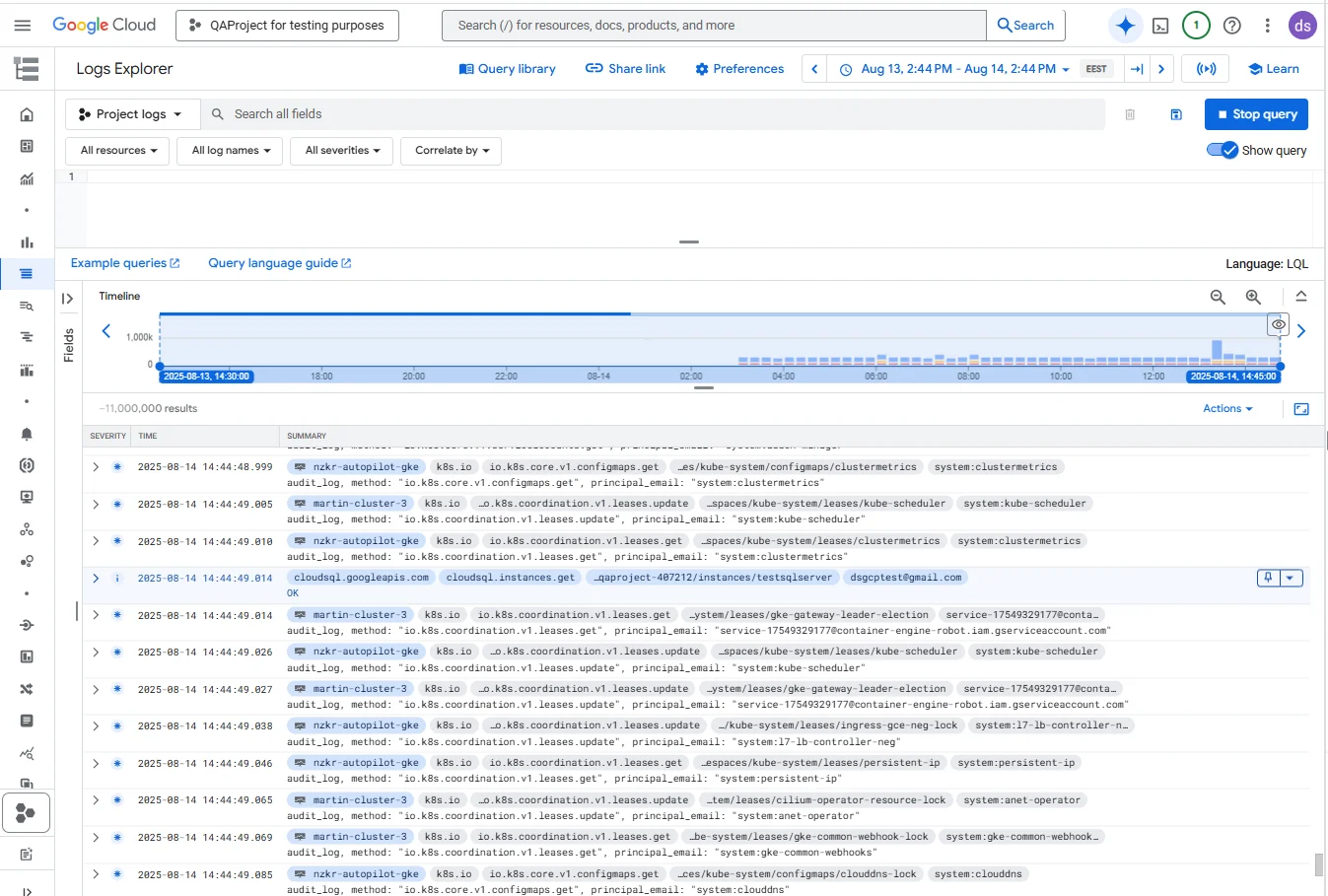

Nutzung von Google Cloud Logging für Audit-Trails

Cloud Logging kann als zentraler Zielort für Ihre SQL Server-Auditdaten dienen. Wenn Audit-Ereignisse im Anwendungsprotokoll geschrieben oder aus SQL Server exportiert werden, können sie in Cloud Logging eingespeist, indiziert, durchsuchbar gemacht und mit anderen GCP-Ressourcenprotokollen korreliert werden.

Im Logs Explorer-Interface können Administratoren nach Ressourcen filtern, wie z. B. einer bestimmten Cloud SQL-Instanz, um die Ansicht auf relevante Datenbankereignisse zu beschränken. Diese Umgebung ermöglicht zudem eine dienstübergreifende Korrelation – beispielsweise die Abstimmung von SQL Server-Zugriffsprotokollen mit VPC-Netzwerkprotokollen oder das Verfolgen von Änderungen in IAM-Richtlinien. Administratoren können Logging Query Language (LQL) verwenden, um präzise Suchen basierend auf Ereignistyp, Benutzeridentität oder Zeitrahmen durchzuführen.

Darüber hinaus bietet die Oberfläche Visualisierungsfunktionen, mit denen Aktivitätsmuster über die Zeit dargestellt werden können. So lassen sich ungewöhnliche Spitzen bei Abfragen oder Konfigurationsänderungen leichter erkennen und schneller untersuchen.

Herausforderungen bei der Pflege eines robusten Daten-Audit-Trails

Selbst mit sorgfältiger Planung können native SQL Server-Audit-Funktionen in Google Cloud SQL in bestimmten betrieblichen Szenarien an ihre Grenzen stoßen.

| Herausforderung | Beschreibung | Beispiel / Auswirkung |

|---|---|---|

| Zersplitterte Sichtbarkeit über Umgebungen | In Multi-Instanz- oder Hybridumgebungen sind Protokolle pro Datenbank getrennt. Die Korrelation von Ereignissen zwischen Produktions- und Reporting-Repliken erfordert oft manuellen Export, Zusammenführung und Normalisierung der Protokolle – zu langsam für Live-Bedrohungserkennung. | Ein Benutzer greift kurz nach einer Schemaänderung in der Produktion auf sensible Kundendaten in einer Reporting-Datenbank zu. Ohne zentrale Korrelation erscheinen diese Aktionen womöglich zusammenhanglos. |

| Sensible Daten im Protokoll sichtbar | Das native Auditing zeichnet den vollständigen SQL-Anweisungstext auf. Wenn eine Abfrage PII, PHI oder Finanzdaten enthält, erscheint diese im Audit-Datensatz selbst. Ohne Maskierung kann jeder mit Protokollzugriff diese einsehen. | Stellt ein Compliance- und Sicherheitsrisiko dar, weil rohe sensible Daten in Protokollen gespeichert sind. |

| Statischer Auditumfang | Audits basieren auf vordefinierten Aktionsgruppen oder manueller Objektauswahl. Das Hinzufügen neuer Tabellen oder Spalten erfordert Neukonfiguration und Neustart des Audits – ungeeignet für dynamische Entwicklungsumgebungen. | Verzögerungen bei der Abdeckung neuer sensibler Objekte können Überwachungs-Blindstellen verursachen. |

| Begrenzter Kontext für Anomalieerkennung | Protokolle sind transaktionale Aufzeichnungen ohne Kontext, ob Aktivitäten routinemäßig oder verdächtig sind. Ohne Verhaltens-Baselines verschmelzen unübliche Muster mit normalem Traffic. | Mögliche Bedrohungen bleiben unentdeckt, da keine vordefinierten Alarme ausgelöst werden. |

| Minimale Reporting-Automatisierung | Native Tools können Protokolle ausgeben, formatieren diese aber nicht in prüfungsfertige Berichte. Zusätzliche Verarbeitung und Dokumentation sind notwendig. | Erhöhter Aufwand und Zeitbedarf bei Compliance-Audits mit Risiko verpasster Fristen. |

Verbesserung des Daten-Audit-Trails mit DataSunrise

Um diese betrieblichen Herausforderungen zu adressieren, kombiniert DataSunrise Datenbankaktivitätsüberwachung, dynamisches Datenmaskieren und automatisierte Compliance-Berichterstattung, um ein intelligentes, zentrales Audit-Framework zu schaffen.

Instanzübergreifende Korrelation – Verwendet den Aktivitätsüberwachungs-Engine, um Protokolle aller Google Cloud SQL-Instanzen in einem einheitlichen Analyse-Dashboard zusammenzuführen.

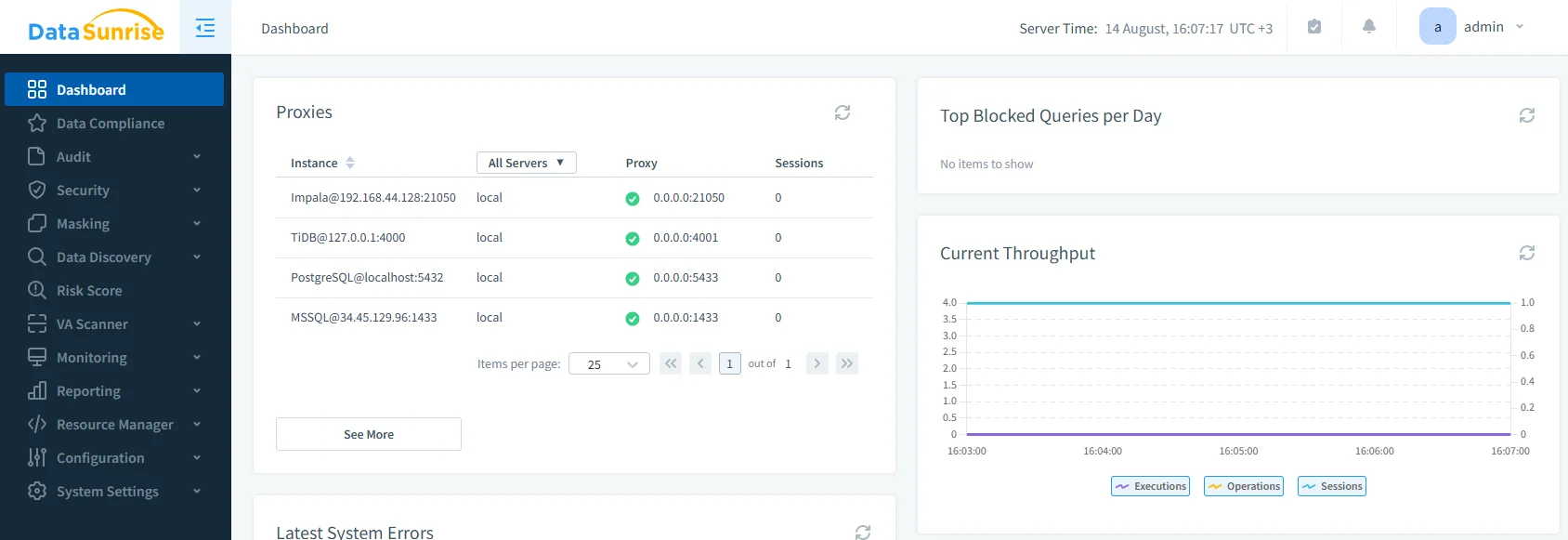

DataSunrise Admin-Konsole zeigt einen MSSQL-Proxy-Listener neben anderen Engines, Startpunkt für zentrale Audit- und Maskierungspolitik-Durchsetzung. Rollenbasiertes Datenmaskieren – Wendet dynamische Maskierungsregeln an, so dass sensible Felder in Audit-Datensätzen für nicht autorisierte Benutzer verborgen bleiben, ohne gespeicherte Daten zu verändern.

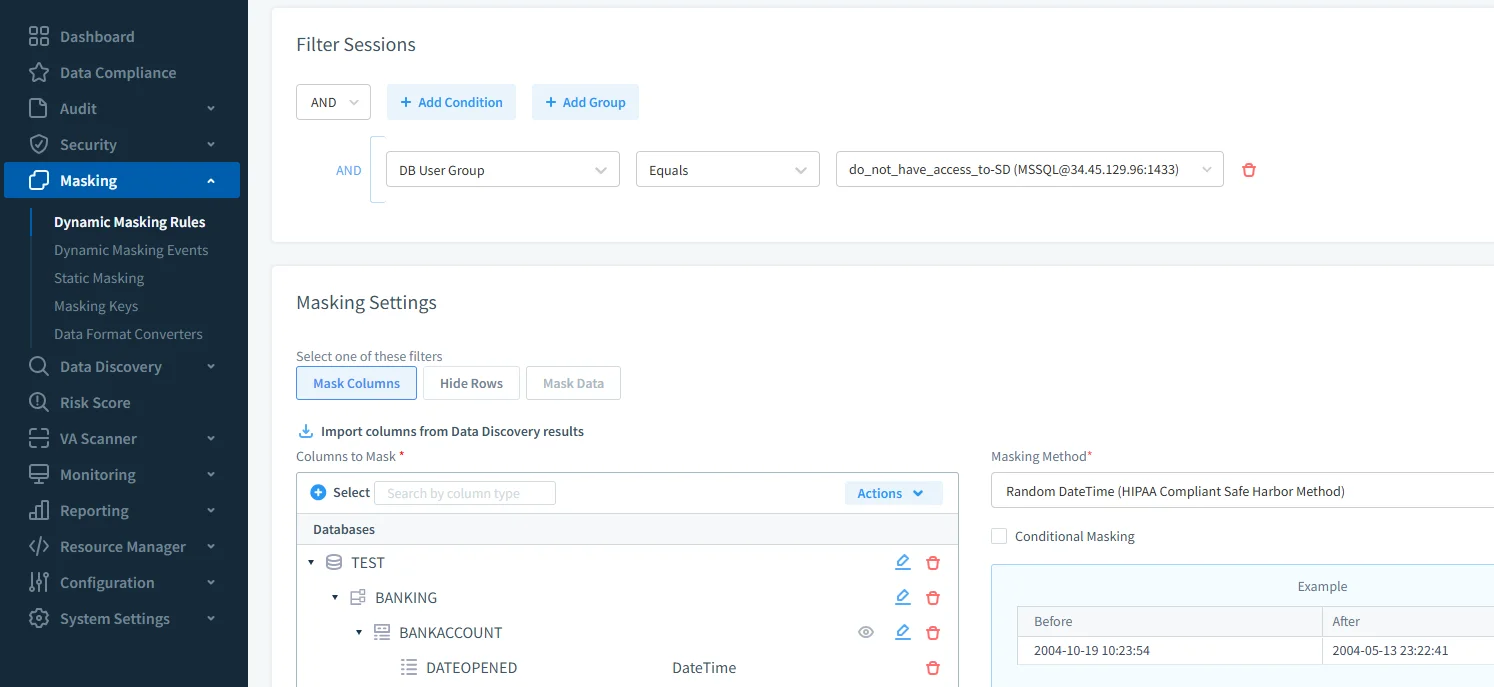

Erstellung einer rollenbezogenen Maskierungsregel, die HIPAA-sensible DateTime-Werte auf BANKING.BANKACCOUNT randomisiert, nur für ausgewählte Datenbankbenutzergruppe angewandt. Dynamische Umfangsanpassung – Arbeitet mit dem Data Discovery-Modul zusammen, um neue Objekte mit sensiblen Daten zu erkennen und automatisch in die Audit-Abdeckung einzubeziehen.

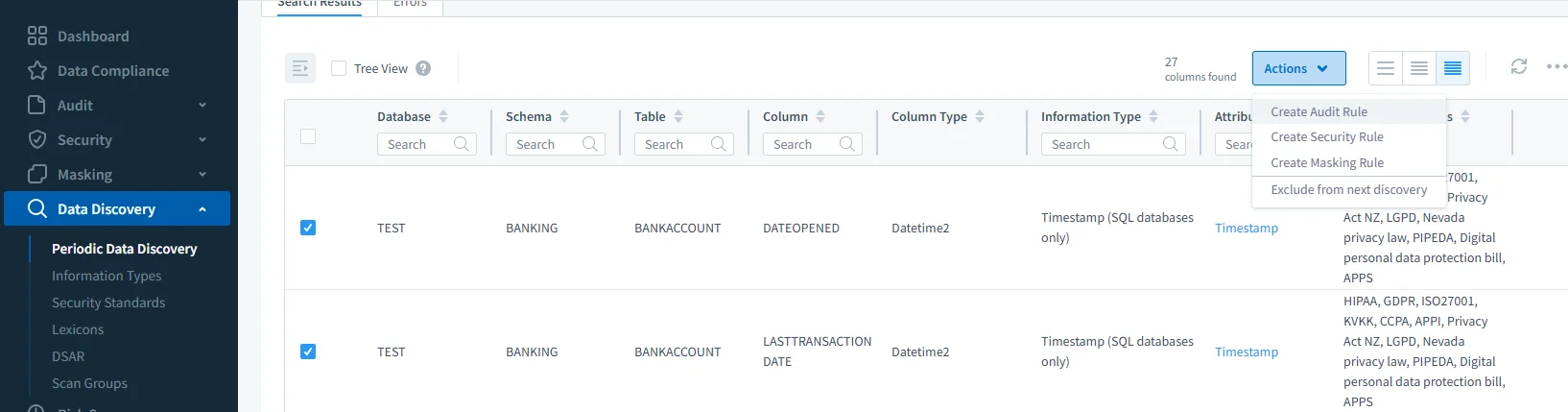

Periodische Data Discovery identifiziert sensible Spalten und bietet Ein-Klick-Aktionen zur Generierung von Audit- oder Maskierungsregeln direkt aus den Ergebnissen. Verhaltensbasierte Alarme – Nutzt Echtzeit-Überwachung, um Abweichungen von etablierten Abfragemustern oder unerwartetes Zugriffsverhalten zu melden.

Eingebaute Compliance-Vorlagen – Generiert prüferfertige Berichte für DSGVO, HIPAA, PCI DSS und SOX direkt in der Compliance-Manager-Oberfläche.

Praktische Schritte für einen nachhaltigen Daten-Audit-Trail

- Frühzeitig zentralisieren – Protokolle in einen einheitlichen Speicher oder SIEM-System streamen, um zukünftige Korrelation zu erleichtern.

- Maskierung durchsetzen – Dynamische Maskierungsrichtlinien konfigurieren, um sensible Werte in Protokollen zu schützen.

- Update des Umfangs automatisieren – Schemaänderungen regelmäßig scannen und Audit-Abdeckung anpassen.

- Verhaltensanalysen integrieren – Werkzeuge nutzen, die Abfragekontext verstehen, nicht nur Abfrageanzahl.

- Vierteljährlich dokumentieren und prüfen – Ein Audit-Trail des Audit-Trails führen – Regeländerungen, Berichtserzeugungen und Zugriffe auf Protokolle dokumentieren.

Fazit

Ein Google Cloud SQL Daten-Audit-Trail ist am effektivsten, wenn er so gestaltet wird, dass er mit Ihrer Umgebung mitwächst. Während die nativen SQL Server-Funktionen erfassen, „was“ und „wann“ Datenzugriff stattfand, fügt die Kombination mit einer Lösung wie DataSunrise das „warum“ und „was ungewöhnlich ist“ hinzu – wodurch statische Aufzeichnungen in handlungsfähige Erkenntnisse verwandelt werden. Dieser mehrschichtige Ansatz erfüllt Compliance-Anforderungen und stärkt zugleich die Sicherheitslage Ihrer Google Cloud SQL-Bereitstellungen.