KI-Bedrohungsintelligenzsysteme

Während künstliche Intelligenz die Geschäftsabläufe transformiert, setzen 78% der Organisationen KI-Systeme in unternehmenskritischen Prozessen ein. Obwohl KI beispiellose Möglichkeiten bietet, bringt sie zugleich ausgeklügelte Bedrohungslandschaften mit sich, die spezialisierte Bedrohungsintelligenzsysteme erfordern, um aufkommende Risiken zu identifizieren, zu analysieren und zu mindern.

Dieser Leitfaden untersucht KI-Bedrohungsintelligenzsysteme als essenzielle Sicherheitsrahmen und beleuchtet Implementierungsstrategien, die es Organisationen ermöglichen, sich proaktiv gegen sich entwickelnde, KI-spezifische Bedrohungen zu verteidigen und gleichzeitig operative Exzellenz zu wahren.

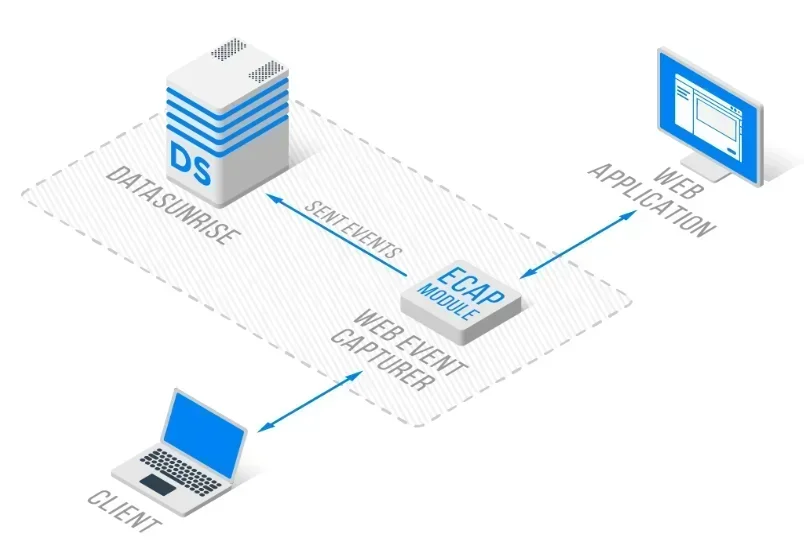

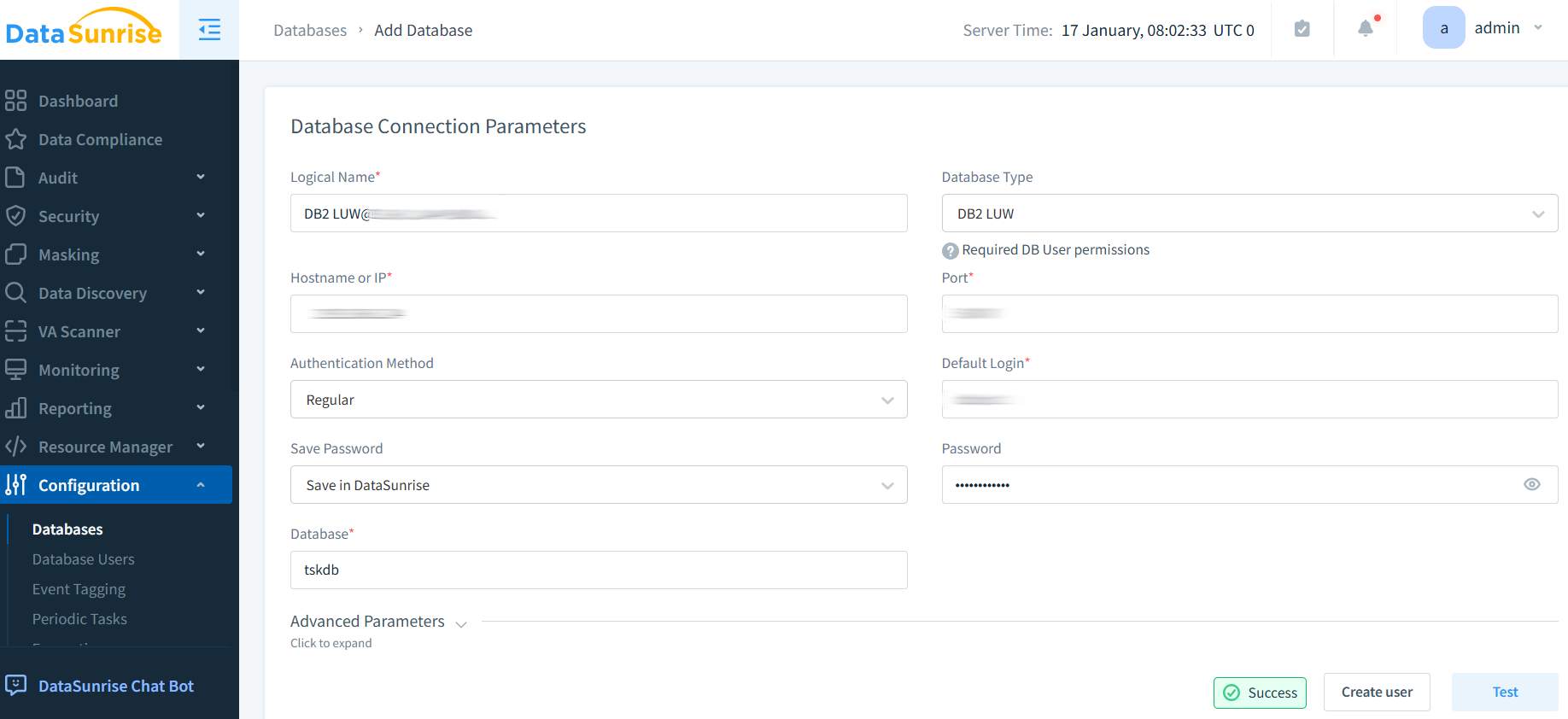

Die fortschrittliche KI-Bedrohungsintelligenzplattform von DataSunrise bietet Zero-Touch-Bedrohungserkennung mit autonomer Intelligenzorchestrierung über alle wichtigen KI-Plattformen hinweg. Unser kontextbewusster Schutz integriert nahtlos Bedrohungsintelligenz mit technischen Kontrollen und liefert mit chirurgischer Präzision Bedrohungsanalysen für eine umfassende KI-Sicherheit.

Verständnis der Anforderungen an KI-Bedrohungsintelligenz

KI-Bedrohungsintelligenzsysteme sind spezialisierte Sicherheitsrahmen, die darauf ausgelegt sind, Bedrohungsdaten, die spezifisch für KI-Umgebungen sind, zu sammeln, zu analysieren und operational umzusetzen. Anders als die traditionelle Bedrohungsintelligenz stehen KI-Systeme einzigartigen Angriffsvektoren gegenüber, darunter Prompt Injection, Modellvergiftung und adversariale Angriffe im maschinellen Lernen.

Diese Systeme müssen dynamische Bedrohungslandschaften adressieren, in denen Angreifer ihre Techniken kontinuierlich weiterentwickeln, um KI-Schwachstellen auszunutzen. Effektive KI-Bedrohungsintelligenz umfasst Echtzeitüberwachung, Mustererkennung und automatisierte Reaktionsfähigkeiten, die speziell für KI-Umgebungen mit umfassenden Maßnahmen zur Datensicherheit und kontinuierlichem Datenschutz entwickelt wurden.

Kritische KI-Bedrohungskategorien

KI-Systeme sind ausgeklügelten Bedrohungen ausgesetzt, die eine spezialisierte Erkennung erfordern:

- Bedrohungen durch Eingabemanipulation: Prompt-Injektion-Angriffe, die darauf abzielen, das Modellverhalten zu manipulieren und vertrauliche Informationen mittels Schwachstellenbewertung zu extrahieren

- Auf das Modell gerichtete Angriffe: Vergiftung der Trainingsdaten, Versuche der Modellentnahme und die Erzeugung adversarialer Beispiele, die Fähigkeiten zur Datenerkennung erfordern

- Infrastrukturbedrohungen: Datenlecks, unbefugter Zugriff und Insiderangriffe, die Datenbank-Firewall-Schutz und Reverse-Proxy-Architekturen erfordern

Implementierung der Bedrohungserkennung

Die folgende Implementierung demonstriert die Echtzeit-Bedrohungsanalyse für KI-Interaktionen. Dieses System verwendet Musterabgleich, um gängige Angriffssignaturen zu identifizieren und berechnet Risikobewertungen basierend auf den erkannten Bedrohungen:

class AIThreatIntelligenceSystem:

def analyze_threat(self, ai_interaction):

"""Analysiere die KI-Interaktion auf Bedrohungsindikatoren"""

threat_signatures = {

'prompt_injection': r'ignore\s+previous\s+instructions',

'data_extraction': r'show\s+me\s+all\s+data'

}

prompt = ai_interaction.get('prompt', '').lower()

risk_score = 0

for category, pattern in threat_signatures.items():

if re.search(pattern, prompt, re.IGNORECASE):

risk_score += 50

return {

'risk_score': risk_score,

'severity': 'CRITICAL' if risk_score >= 75 else 'LOW'

}

Automatisiertes Reaktionsframework

Dieses automatisierte Reaktionssystem demonstriert, wie Sicherheitsmaßnahmen basierend auf der Schwere der Bedrohung ausgeführt werden können. Das System implementiert unterschiedliche Reaktionsstrategien, die von der Protokollierung bis hin zur vollständigen Sperrung des Benutzerzugriffs reichen:

class AIThreatResponseSystem:

def respond_to_threat(self, threat_analysis):

"""Führe eine automatisierte Reaktion basierend auf der Bedrohungsschwere aus"""

severity = threat_analysis.get('severity', 'LOW')

if severity == 'CRITICAL':

return {'blocked': True, 'action': 'Benutzerzugriff gesperrt'}

elif severity == 'HIGH':

return {'blocked': False, 'action': 'Drosselung angewendet'}

else:

return {'blocked': False, 'action': 'Standardprotokollierung'}

Beste Implementierungspraktiken

Für Organisationen:

- Umfassende Abdeckung: Setzen Sie Bedrohungsintelligenz an allen KI-Schnittstellen ein, unterstützt durch Verhaltensanalysen und Zugriffskontrollen

- Echtzeitanalyse: Implementieren Sie eine kontinuierliche Überwachung mit automatisierter Bedrohungserkennung und Datenprüfungs-Funktionen

- Vorfallreaktion: Etablieren Sie schnelle Reaktionsverfahren mit automatisierter Eindämmung und Compliance-Berichterstattung

Für technische Teams:

- Mehrschichtige Erkennung: Implementieren Sie signaturbasierte und verhaltensorientierte Bedrohungserkennung mit statischen Datenmaskierungsprotokollen

- Automatisierte Reaktion: Konfigurieren Sie dynamische Reaktionsmechanismen basierend auf der Bedrohungsschwere und rollenbasierter Zugriffskontrolle

- Kontinuierliches Lernen: Aktualisieren Sie Bedrohungsmodelle mithilfe von Lernregeln und Prüfungsfunktionen sowie synthetischer Datengenerierung für Testzwecke

DataSunrise: Umfassende Lösung für KI-Bedrohungsintelligenz

DataSunrise bietet unternehmensgerechte Bedrohungsintelligenz, die speziell für KI-Umgebungen entwickelt wurde. Unsere Lösung liefert KI-Compliance by Default mit maximaler Sicherheit und minimalem Risiko über ChatGPT, Amazon Bedrock, Azure OpenAI, Qdrant und maßgeschneiderte KI-Bereitstellungen hinweg.

Wichtigste Funktionen:

- Echtzeit-Bedrohungserkennung: ML-gestützte Erkennung verdächtigen Verhaltens mit kontextbewusstem Schutz

- Umfassende Überwachung: Zero-Touch-KI-Überwachung mit detaillierten Prüfprotokollen

- Erweiterter Datenschutz: Datenmaskierung mit chirurgischer Präzision und Erkennung personenbezogener Daten

- Plattformübergreifende Abdeckung: Einheitliche Bedrohungsintelligenz über mehr als 50 unterstützte Plattformen

Die flexiblen Bereitstellungsmodi von DataSunrise unterstützen Vor-Ort-, Cloud- und Hybridumgebungen. Organisationen erreichen eine 90%ige Reduktion der Bedrohungserkennungszeiten und eine verbesserte Sicherheitslage durch automatisierte Überwachung.

Fazit: Proaktive KI-Sicherheit durch Intelligenz

KI-Bedrohungsintelligenzsysteme stellen essenzielle Sicherheitsrahmen für Organisationen dar, die künstliche Intelligenz im großen Stil einsetzen. Durch die Implementierung umfassender Bedrohungsintelligenzfähigkeiten können Organisationen aufkommende Bedrohungen proaktiv identifizieren, analysieren und abmildern und dabei operative Exzellenz bewahren.

Effektive KI-Bedrohungsintelligenz verwandelt reaktive Sicherheit in proaktive Verteidigung und ermöglicht es Organisationen, den sich entwickelnden Bedrohungslandschaften stets einen Schritt voraus zu sein. Da die Verbreitung von KI beschleunigt wird, wird Bedrohungsintelligenz zu einer unabdingbaren Geschäftsnotwendigkeit und nicht nur zu einer reinen Sicherheitsverbesserung.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen