Maschinelles Lernen für Cyberabwehr

Da digitale Bedrohungen in einem noch nie dagewesenen Ausmaß zunehmen, implementieren Organisationen weltweit maschinelle Lernsysteme, um sich gegen anspruchsvolle Cyberangriffe zu verteidigen. Obwohl ML transformierende Verteidigungsfähigkeiten bietet, bringt es komplexe Herausforderungen bei der Sicherheitsimplementierung mit sich, denen herkömmliche Cybersicherheitsrahmenwerke nicht adäquat begegnen können.

Dieser Leitfaden untersucht maschinelles Lernen für die Cyberabwehr und beleuchtet Implementierungsstrategien, die es Organisationen ermöglichen, intelligente, adaptive Sicherheitssysteme einzusetzen und dabei operative Exzellenz zu bewahren.

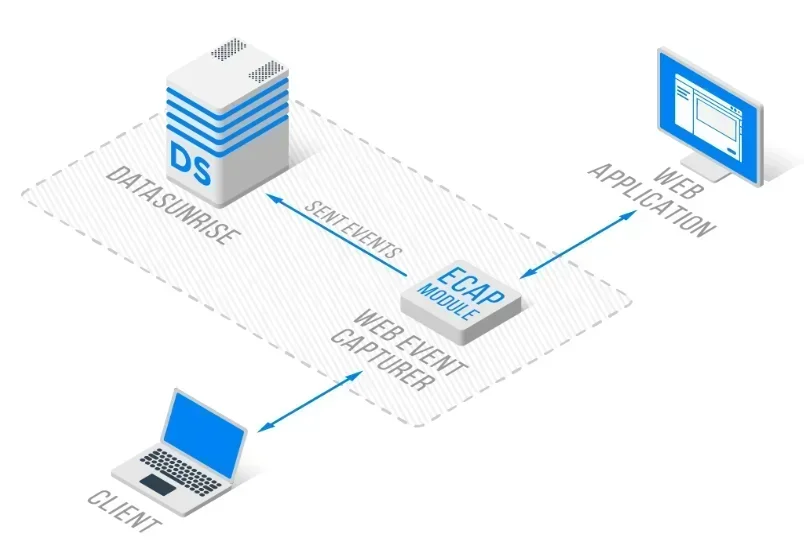

Die hochmoderne, ML-gestützte Cybersicherheitsplattform von DataSunrise bietet Zero-Touch Defense Orchestrierung mit autonomer Bedrohungserkennung über alle wichtigen Sicherheitsinfrastrukturen hinweg. Unser kontextsensitiver Schutz integriert nahtlos maschinelle Lernfunktionen mit technischen Kontrollen und ermöglicht so eine präzise Sicherheitsverwaltung für eine umfassende Cyberabwehr.

Verständnis von maschinellem Lernen in der Cyberabwehr

Maschinelles Lernen verwandelt die Cybersicherheit von einer reaktiven, signaturbasierten Erkennung hin zu einer proaktiven, intelligenten Bedrohungsprävention. Im Gegensatz zu herkömmlichen Sicherheitssystemen, die auf vordefinierten Regeln basieren, lernen ML-Algorithmen kontinuierlich aus dem Netzwerkverhalten, Benutzerverhalten und Angriffsvektoren, um aufkommende Bedrohungen in Echtzeit zu identifizieren.

Moderne, ML-gestützte Verteidigungssysteme umfassen Verhaltensanalysen, Anomalieerkennung, prädiktives Bedrohungsmodellieren und automatisierte Vorfallsreaktion. Diese Systeme bieten kontinuierlichen Datenschutz, während sie sich durch umfassende Prüffunktionen und Optimierung des Datenwerts an sich entwickelnde Angriffsstrategien anpassen.

Kritische Anwendungen des maschinellen Lernens in der Verteidigung

Verhaltensanalysen und Anomalieerkennung

ML-Algorithmen erstellen Basislinienmuster normaler Netzwerkaktivitäten, Benutzerverhalten und Systemoperationen. Fortschrittliche, verhaltensbasierte Erkennungsanalysen nutzen maschinelles Lernen, um sich dynamisch anzupassen und aus neuen Daten zu lernen, wodurch die Genauigkeit bei der Erkennung sich entwickelnder Bedrohungen verbessert wird, die herkömmliche regelbasierte Methoden übersehen würden. Organisationen müssen Kontrollen zur Datenzugänglichkeit sowie Lernregeln und Prüfungsverfahren implementieren, um Bedrohungen effektiv zu identifizieren.

Intelligente Malware-Erkennung

ML-Modelle analysieren das Dateiverhalten, Systeminteraktionen und Code-Muster, um bislang unbekannte Malware-Varianten zu identifizieren. KI-basierte Malware-Erkennung verwendet maschinelle Lernalgorithmen, um bösartige Software durch Analyse des Dateiverhaltens und Systemänderungen zu identifizieren und trägt so dazu bei, Malware zu verhindern, die ihren Code häufig ändert. Dies erfordert Datenbankverschlüsselung und umfassende Strategien zur Minderung von Sicherheitsbedrohungen.

Prädiktive Bedrohungsaufklärung

ML-Systeme analysieren historische Angriffsverläufe und Schwachstellendaten, um zukünftige Angriffsvektoren vorherzusagen. Dies verlagert die Cybersicherheit von einer reaktiven zu einer proaktiven Verteidigung, wodurch Organisationen ihre Abwehrkräfte stärken können, bevor Angriffe eintreten. Organisationen benötigen datengesteuerte Testfähigkeiten und Reverse-Proxy-Schutz für eine umfassende Bedrohungsaufklärung.

Implementierungsbeispiele

Netzwerk-Anomalieerkennung

Dieses Beispiel demonstriert die Echtzeit-Erkennung von Netzwerkrisiken mittels maschinellen Lernens. Der Isolation Forest-Algorithmus funktioniert, indem er Anomalien in den Netzwerkverkehrsdaten isoliert, ohne dass vorab gekennzeichnete Angriffsbeispiele erforderlich sind. Er erstellt Entscheidungsbäume, die durch die Analyse von Merkmalen wie Paketgrößen, Verbindungsdauern und fehlgeschlagenen Anmeldeversuchen normale Verkehrsmuster von verdächtigen Aktivitäten trennen. Der Algorithmus weist Anomaliewerte zu, wobei niedrigere Werte auf ein höheres Bedrohungsniveau hinweisen.

import numpy as np

from sklearn.ensemble import IsolationForest

class MLAnomalyDetector:

def __init__(self):

self.model = IsolationForest(contamination=0.1, random_state=42)

def detect_threat(self, network_activity):

"""Erkenne Netzwerkrisiken mittels ML-Anomalieerkennung"""

features = np.array([[

network_activity.get('packet_size', 0),

network_activity.get('connection_duration', 0),

network_activity.get('failed_logins', 0)

]])

anomaly_score = self.model.decision_function(features)[0]

is_threat = self.model.predict(features)[0] == -1

return {

"bedrohung_erkannt": bool(is_threat),

"risiko_niveau": "HOCH" if anomaly_score < -0.5 else "NIEDRIG"

}

Verhaltensanalysesystem

Diese Implementierung zeigt die Erkennung von Insider-Bedrohungen durch die Analyse des Benutzerverhaltens. Das System erstellt Verhaltensbaselines, indem es Benutzeranmeldemuster, Datenzugriffsvolumen und Systemnutzung verfolgt. Es berechnet Abweichungswerte, indem es das aktuelle Verhalten mit etablierten Mustern vergleicht. Höhere Abweichungen deuten auf potenzielle Sicherheitsrisiken wie kompromittierte Konten oder böswillige Insider-Aktivitäten hin.

class BehaviorAnalyzer:

def __init__(self):

self.user_baselines = {}

def analyze_user_risk(self, user_id, current_activity):

"""Analysiere das Benutzerverhalten zur Erkennung von Insider-Bedrohungen"""

if user_id not in self.user_baselines:

self.user_baselines[user_id] = current_activity

return {"risiko_wert": 0.0, "status": "baseline_erstellt"}

baseline = self.user_baselines[user_id]

deviation = abs(current_activity['data_accessed'] - baseline['data_accessed'])

risk_score = min(deviation / baseline['data_accessed'], 1.0)

return {

"risiko_wert": risk_score,

"warnstufe": "HOCH" if risk_score > 0.7 else "NIEDRIG"

}

Best Practices bei der Implementierung

Für Organisationen:

- Mehrschichtige ML-Verteidigung: Implementieren Sie mehrere ML-Modelle, die verschiedene Bedrohungsvektoren abdecken, unter Verwendung von Testdatemanagement-Protokollen

- Kontinuierliches Lernen: Setzen Sie Systeme ein, die sich durch fortlaufendes Training und das Prinzip der minimalen Privilegien an sich entwickelnde Bedrohungen anpassen

- Mensch-KI-Kollaboration: Kombinieren Sie ML-Automatisierung mit menschlicher Expertise für eine optimale Reaktionsfähigkeit auf Bedrohungen

- Leistungsüberwachung: Stellen Sie die Genauigkeit der Modelle durch regelmäßige Evaluierung und die Einhaltung von Compliance-Vorgaben sicher

Für technische Teams:

- Datenqualitätsmanagement: Gewährleisten Sie hochwertige Trainingsdaten durch Datenentdeckungsfunktionen und Optimierung der Prüfungsaufbewahrung

- Modellerklärbarkeit: Implementieren Sie interpretierbare ML-Modelle für regulatorische Compliance und Berichtserstellung

- Adversarialer Schutz: Schützen Sie ML-Modelle vor feindlichen Angriffen und zur Verhinderung von Datenlecks

- Integrationsarchitektur: Integrieren Sie ML-Fähigkeiten nahtlos in bestehende Sicherheitsinfrastrukturen unter Verwendung fortschrittlicher Tabellenbeziehungsverwaltung

DataSunrise: Umfassende, ML-gestützte Cybersicherheitslösung

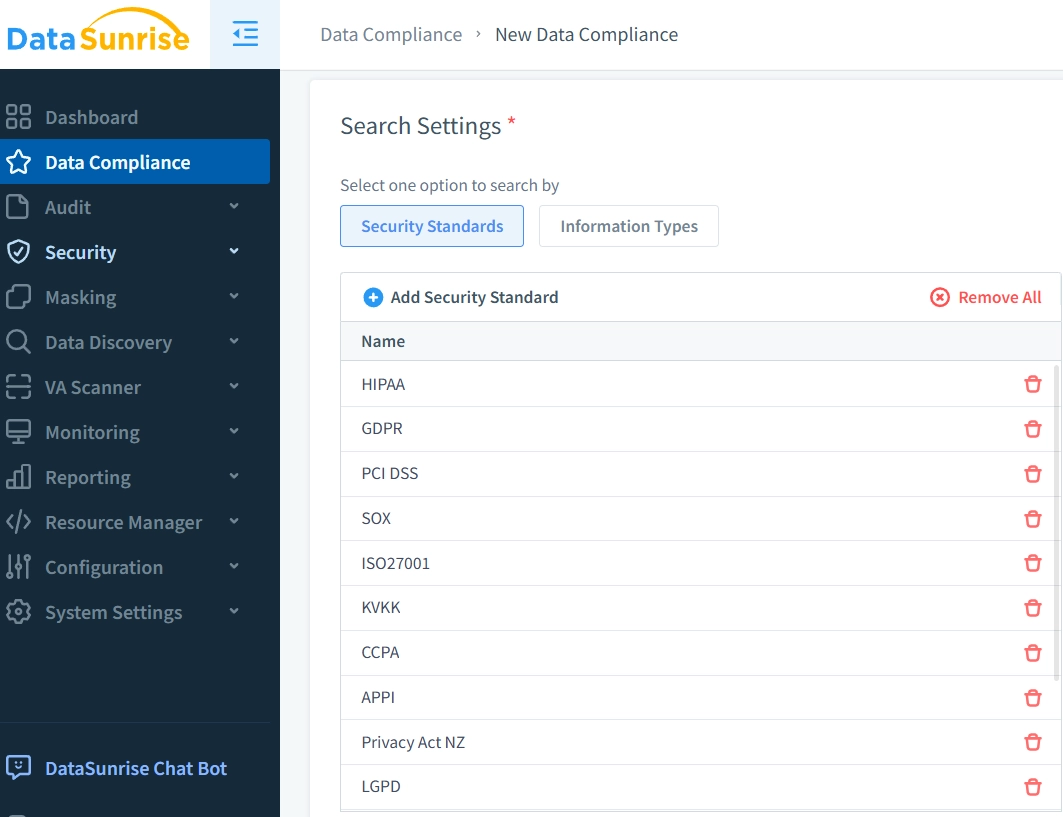

DataSunrise bietet unternehmensgerechte ML-basierte Cybersicherheitslösungen, die speziell für moderne Bedrohungslandschaften entwickelt wurden. Unsere Plattform liefert AI Compliance by Default mit maximaler Sicherheit und minimalem Risiko über alle wichtigen Sicherheitsinfrastrukturen hinweg.

Schlüsselfunktionen:

- Fortschrittliche ML-Bedrohungserkennung: Echtzeit-Überwachung der KI-Aktivität mit Erkennung verdächtigen Verhaltens unter Einsatz von ML-Algorithmen

- Verhaltensanalytik-Engine: Kontextsensitiver Schutz mit umfassender Analyse des Benutzerverhaltens

- Automatisierte Reaktionssysteme: Vorfallreaktion mit chirurgischer Präzision und Echtzeit-Benachrichtigungen

- Plattformübergreifende Abdeckung: Einheitliche Sicherheit über mehr als 50 unterstützte Plattformen

Die flexiblen Bereitstellungsmodi von DataSunrise unterstützen On-Premise-, Cloud- und Hybrid-Umgebungen mit Zero-Touch-Implementierung. Organisationen erzielen eine signifikante Reduzierung der Bedrohungserkennungszeit durch automatisiertes, ML-gestütztes Monitoring.

Herausforderungen und zukünftige Trends

Die Cybersicherheit mittels maschinellen Lernens steht vor mehreren Herausforderungen, darunter Anforderungen an die Datenqualität, feindliche Angriffe und die Notwendigkeit der Modellinterpretierbarkeit. Allerdings zeigen sich vielversprechende neue Trends:

- Föderiertes Lernen: Kollaborative Bedrohungsaufklärung, ohne sensible Daten zu teilen

- Erklärbare KI: Transparente ML-Modelle für regulatorische Compliance

- Edge-ML-Sicherheit: Verteilte Intelligenz zum Schutz von IoT-Geräten

Fazit: Transformation der Cybersicherheit durch maschinelles Lernen

Maschinelles Lernen stellt einen grundlegenden Wandel in der Cyberabwehr dar, der es Organisationen ermöglicht, von reaktiven Schutzmaßnahmen zu proaktiver Bedrohungsprävention überzugehen. Durch die Implementierung umfassender, ML-gestützter Sicherheitsframeworks können Organisationen ihre Abwehrfähigkeiten erheblich verbessern, ohne dabei die operative Effizienz zu beeinträchtigen.

Da sich Cyberbedrohungen stetig weiterentwickeln, wird maschinelles Lernen nicht nur zu einer Verbesserung, sondern zu einem wesentlichen Bestandteil der modernen Cyberabwehr. Organisationen, die das maschinelle Lernen in der Cyberabwehr beherrschen, sind am besten positioniert, um ihre Vermögenswerte in einer zunehmend gefährlicheren digitalen Landschaft zu schützen.

Schützen Sie Ihre Daten mit DataSunrise

Sichern Sie Ihre Daten auf jeder Ebene mit DataSunrise. Erkennen Sie Bedrohungen in Echtzeit mit Activity Monitoring, Data Masking und Database Firewall. Erzwingen Sie die Einhaltung von Datenstandards, entdecken Sie sensible Daten und schützen Sie Workloads über 50+ unterstützte Cloud-, On-Premise- und KI-System-Datenquellen-Integrationen.

Beginnen Sie noch heute, Ihre kritischen Daten zu schützen

Demo anfordern Jetzt herunterladen