MongoDB Prüfprotokoll

Das MongoDB Prüfprotokoll ist eine entscheidende Komponente für Organisationen, die ihre Datenbankumgebungen überwachen, absichern und Compliance gewährleisten müssen. Es erfasst detaillierte Informationen über Datenbankoperationen, Benutzeraktivitäten und Systemereignisse und dient nicht nur als forensisches Protokoll, sondern auch als Grundlage für proaktive Bedrohungserkennung, Compliance-Berichte und betriebliche Analysen.

Eine gut gestaltete Prüfprotokoll-Implementierung hilft Organisationen, verdächtiges Verhalten frühzeitig zu erkennen, unterstützt regulatorische Prüfungen und verbessert die Sicherheitslage der Datenbank. Mit Fortschritten in den Bereichen Echtzeitüberwachung, dynamisches Maskieren und Datenerkennung kann das MongoDB Prüfprotokoll von einem passiven Archiv zu einem aktiven Verteidigungsinstrument transformiert werden.

Warum das MongoDB Prüfprotokoll wichtig ist

In Branchen wie Finanzen, Gesundheitswesen und Regierung verlangen Vorschriften wie die DSGVO, HIPAA und PCI DSS, dass Organisationen detaillierte Zugriffsprotokolle aufzeichnen und aufbewahren. Diese Protokolle schaffen Verantwortlichkeit, indem sie zeigen, welche Benutzer auf sensible Sammlungen zugegriffen haben und wann, unterstützen bei der Untersuchung von Vorfällen, um Umfang und Auswirkungen unautorisierter Aktionen zu bestimmen, und liefern betriebliche Erkenntnisse zur Verbesserung der Datenbankleistung und zur Verfeinerung der Sicherheitskontrollen. Ohne eine robuste Prüfstrategie riskieren Organisationen Compliance-Verstöße, Imageschäden und längere Reaktionszeiten bei Vorfällen.

Echtzeit-Prüfung und Bedrohungserkennung

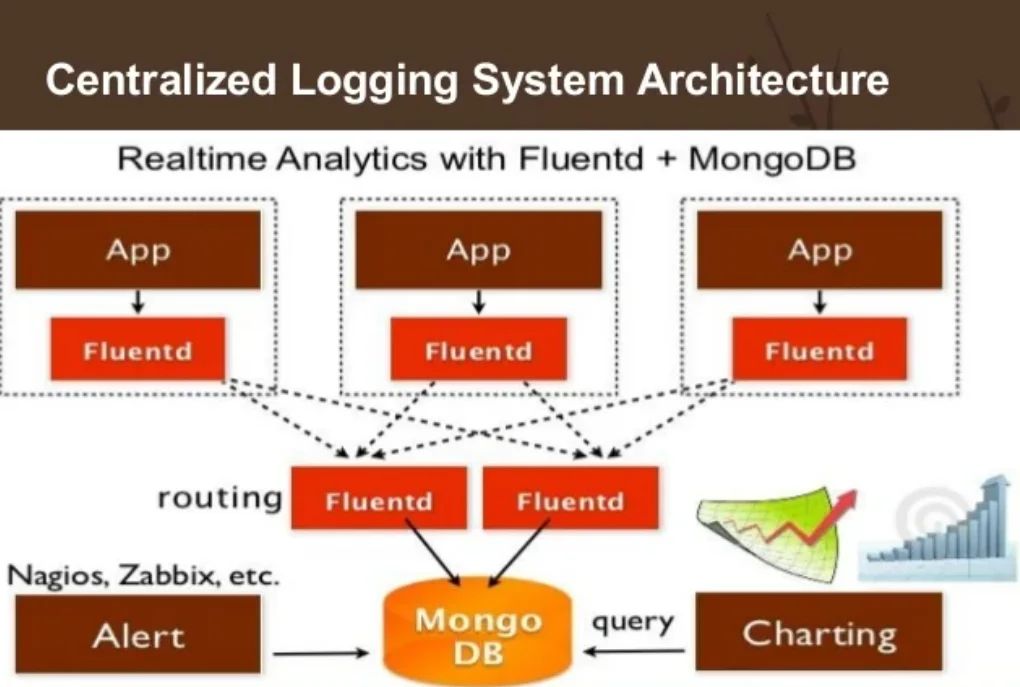

Statische Protokolle sind für Analysen nach Ereignissen nützlich, aber moderne Cybersicherheit erfordert Echtzeit-Prüfung. Mit Database Activity Monitoring können MongoDB Prüfereignisse an SIEM-Systeme wie Splunk oder Elastic gesendet werden, wo Korrelationsregeln Anomalien sofort erkennen. Diese Fähigkeit erkennt unerwartete Bulk-Datenauszüge nach Geschäftsschluss, Versuche zur Rechteausweitung oder Zugriffe aus ungewöhnlichen geografischen Standorten. Die MongoDB Audit-Dokumentation erklärt, wie Protokolle zu diesem Zweck mit Überwachungstools integriert werden.

Dynamisches Maskieren sensibler Daten

Selbst mit aktivierter Prüfung kann die Offenlegung sensibler Daten auftreten, wenn Felder ungeschützt bleiben. Dynamisches Maskieren verbirgt sensible Werte in Abfrageergebnissen, ohne die zugrundeliegenden Daten zu verändern. Beispielsweise können Mitarbeiter des Kundenservice maskierte Kreditkartennummern sehen, während sie ihre Aufgaben weiterhin ausführen können:

{

"customer_name": "John Doe",

"credit_card": "XXXX-XXXX-XXXX-1234"

}

Dieser Ansatz stellt die Einhaltung von Datenschutzvorschriften sicher und erhält gleichzeitig die Geschäftsfunktionalität aufrecht.

Datenerkennung für präzisere Prüfungen

Datenerkennung scannt und klassifiziert sensible Daten über MongoDB-Sammlungen hinweg. Dies ermöglicht Administratoren, Prüfungsbemühungen auf Hochrisikodaten zu konzentrieren, gezielte Überwachung für Compliance umzusetzen und die Relevanz von Alarmen zu verbessern, während gleichzeitig unerwünschtes Rauschen reduziert wird. In Kombination mit Prüfungsrichtlinien können erkannte Datenklassifikationen automatisch strengere Protokoll- und Alarmregeln auslösen.

Einrichten des nativen MongoDB Prüfprotokolls (Enterprise Edition)

Es ist wichtig zu beachten, dass die native Prüfprotokollierung nur in der MongoDB Enterprise Edition verfügbar ist. Diese Funktion ist in der Community Edition nicht enthalten. In Enterprise-Umgebungen wird die Prüfung über die mongod-Konfigurationsdatei aktiviert. Hier ein Beispiel für die Konfiguration:

auditLog:

destination: file

format: BSON

path: /var/log/mongodb/auditLog.bson

filter: '{ atype: { $in: [ "authCheck", "createCollection", "dropDatabase" ] } }'

Nach der Aktivierung der Prüfung können Sie die Protokolldaten mit folgendem Befehl überprüfen:

bsondump /var/log/mongodb/auditLog.bson | grep "atype"

Zu den Konfigurationsoptionen gehören die Wahl zwischen file und syslog als Speicherort, die Angabe des Ausgabeformats (BSON oder JSON) und das Anwenden von Filtern, um nur relevante Ereignisse zu erfassen. Die Speicherung der Protokolle auf einer dedizierten Festplatte hilft, Leistungseinbußen zu vermeiden, und regelmäßige Rotationen stellen die Einhaltung von Aufbewahrungsanforderungen sicher. Weitere Details finden Sie in der offiziellen MongoDB Audit Log Referenz und im Prüfungsleitfaden.

Erweiterung der Prüfung mit DataSunrise

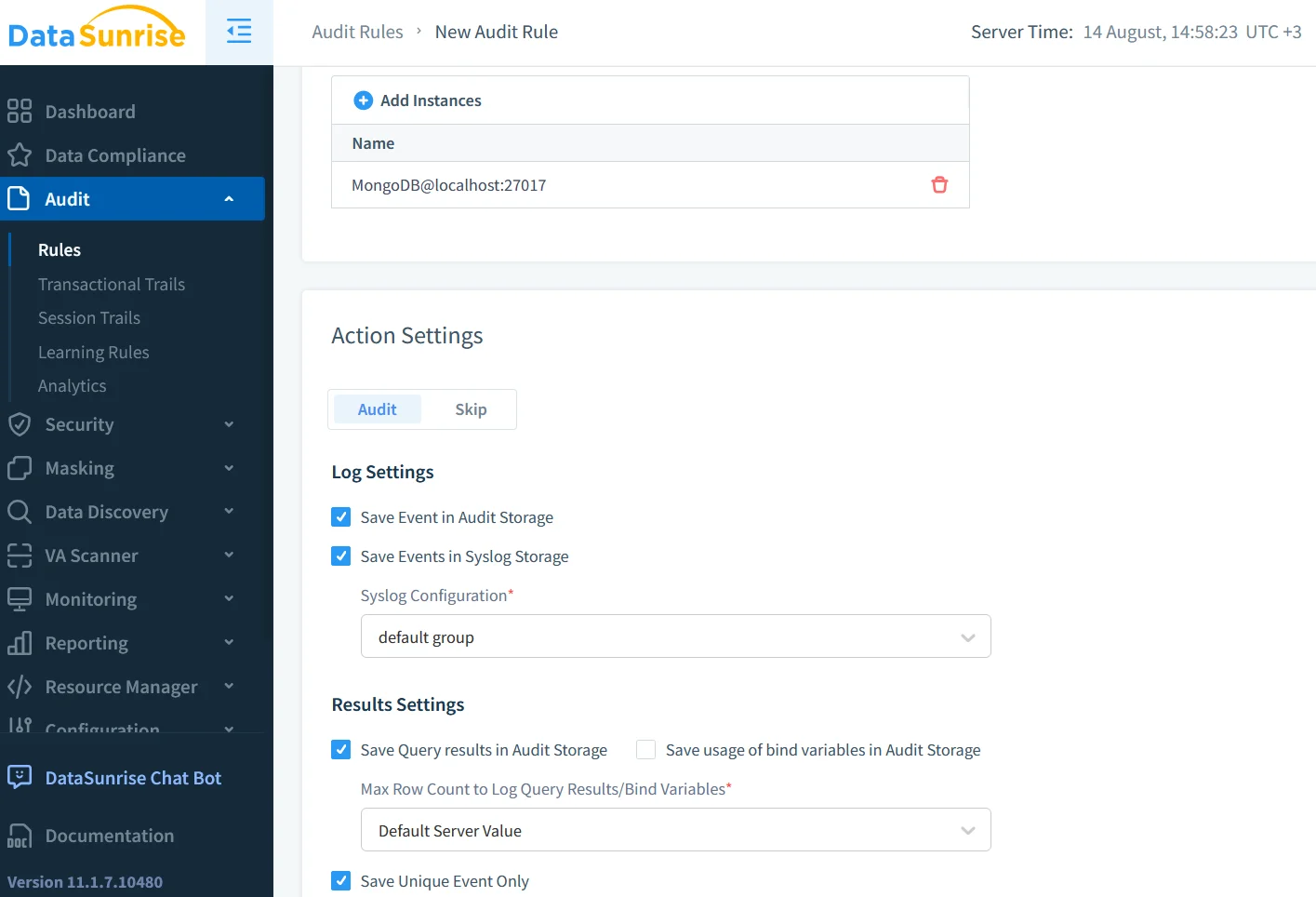

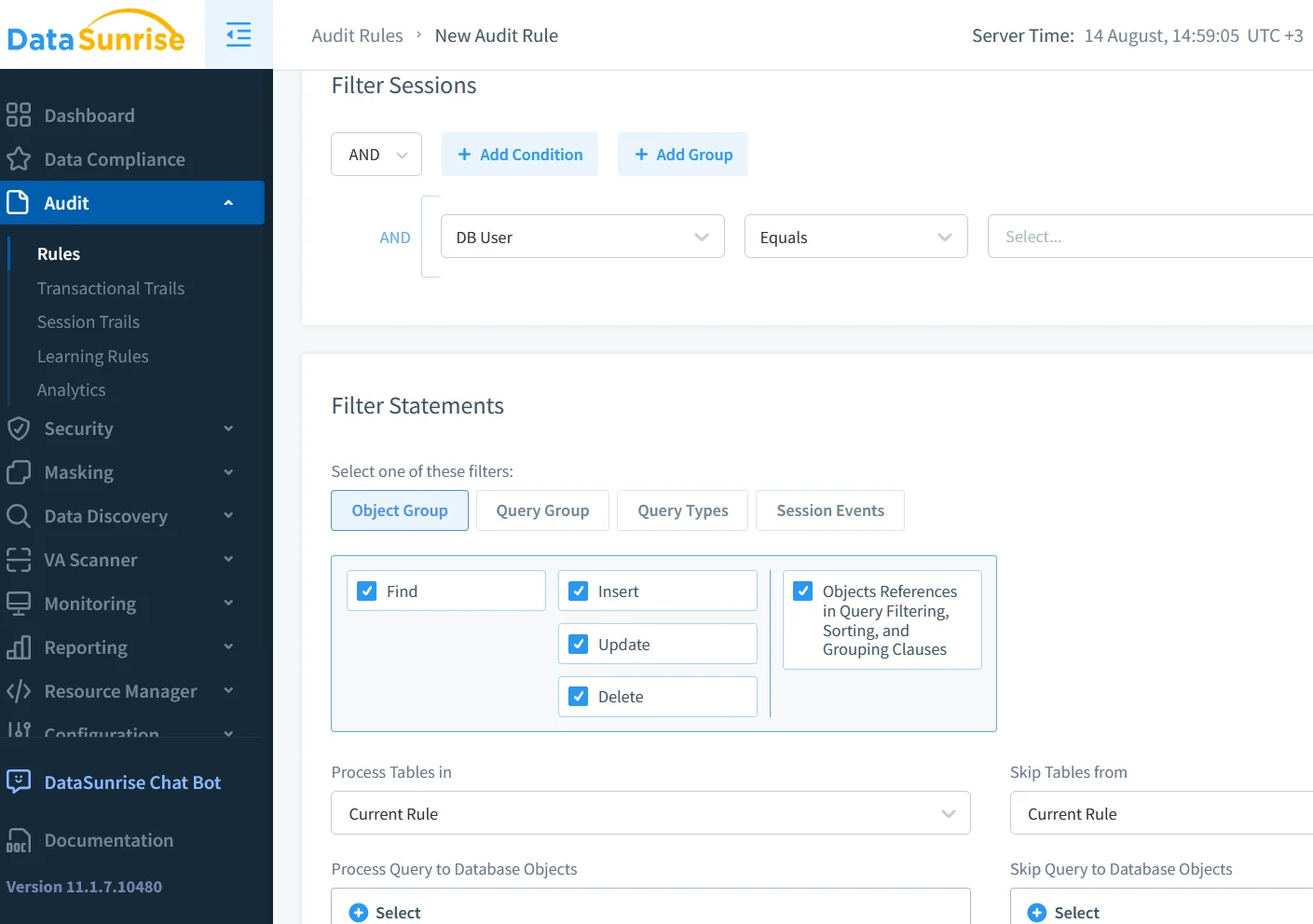

DataSunrise erweitert die nativen Möglichkeiten von MongoDB um zentrale Verwaltung für mehrere Instanzen, granulare Regeln, die nur unter bestimmten Bedingungen protokollieren, sowie integriertes Maskieren oder Blockieren risikoreicher Abfragen. Zudem bietet es automatisierte Compliance-Berichte, die die Audit-Vorbereitung beschleunigen.

Beispielsweise kann eine DataSunrise-Regel alle Abfragen an die payments-Sammlung von Vertragspartnern protokollieren und gleichzeitig Kreditkartendaten automatisch maskieren:

WHEN user_role = 'contractor' AND collection = 'payments'

THEN log_event AND apply_masking('credit_card')

Dies stellt sicher, dass nur relevante Ereignisse aufgezeichnet werden, während sensible Werte geschützt bleiben.

Synergie von Sicherheit und Compliance

Die Kombination von nativem MongoDB Prüfprotokoll mit DataSunrise schafft eine mehrschichtige Verteidigung. Die native Protokollierung erfasst unveränderbare, niedrigstufige Ereignisse, während DataSunrise kontextbezogene Durchsetzung und Echtzeitschutz hinzufügt. Diese Kombination beschleunigt Compliance-Berichte für SOX, DSGVO, HIPAA und PCI DSS, stärkt die Sicherheitslage und reduziert die Komplexität von Audits.

Abschließende Gedanken

Das MongoDB Prüfprotokoll ist mehr als ein regulatorisches Kontrollkästchen – es ist ein Kernelement proaktiver Datensicherheit. Mit Echtzeitüberwachung, dynamischem Maskieren und Datenerkennung wird es zu einem leistungsstarken Mechanismus zur Erkennung und Verhinderung von Bedrohungen. Organisationen, die die native MongoDB-Prüfung mit DataSunrise integrieren, erhalten umfassende Sichtbarkeit und umsetzbare Erkenntnisse, stellen Compliance sicher, schützen sensible Assets und verbessern die Bereitschaft zur Vorfallreaktion.

Für weitere Einblicke erkunden Sie die Best Practices zur MongoDB-Sicherheit sowie den MongoDB Prüfungsleitfaden, um ein Framework zu gestalten, das sowohl betriebliche als auch Compliance-Ziele erfüllt.